SSL证书配置

一、生成证书请求

您需要使用CSR生成工具来创建证书请求。

1.下载AutoCSR:

http://www.itrus.cn/soft/autocsr.rar

2. 生成服务器证书私钥及证书请求

运行AutoCSR.bat文件,按照操作提示填写证书注册信息。

以下是示例信息:

通用名(域名): test.itrus.com.cn

组织名称: iTrus China Co.,Ltd.

部门名称: VTN Support

省市名称: Beijing

市或区名: Beijing

3.备份私钥并提交证书请求

在程序目录下,将生成Cert目录。请妥善保存该目录下证书私钥文件server.key,并将证书请求文件certreq.csr提交给天威诚信。

二、安装服务器证书

1.获取服务器证书文件

将证书签发邮件中的包含服务器证书代码的文本复制出来(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”)粘贴到记事本等文本编辑器中。

为保障服务器证书在客户端的兼容性,服务器证书需要安装两张中级CA证书(不同品牌证书,可能只有一张中级证书)。

在服务器证书代码文本结尾,回车换行不留空行,并分别粘贴两张中级CA证书代码(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”,每串证书代码之间均需要使用回车换行不留空行),修改文件扩展名,保存包含三段证书代码的文本文件为server.pem文件(如果只有一张中级证书,则只需要粘贴一张中级证书代码与服务器证书代码即可,并回车换行)。

2.安装服务器证书

复制server.key、server.pem文件到Nginx安装目录下的conf目录。

打开Nginx安装目录下conf目录中的nginx.conf文件

找到

# HTTPS server

#

#server {

# listen 443;

# server_name localhost;

# ssl on;

# ssl_certificate cert.pem;

# ssl_certificate_key cert.key;

# ssl_session_timeout 5m;

# ssl_protocols SSLv2 SSLv3 TLSv1;

# ssl_ciphers ALL:!ADH:!EXPORT56:RC4+RSA:+HIGH:+MEDIUM:+LOW:+SSLv2:+EXP;

# ssl_prefer_server_ciphers on;

# location / {

# root html;

# index index.html index.htm;

# }

#}

将其修改为

server {

listen 443;

server_name localhost;

ssl on;

ssl_certificate server.pem;

ssl_certificate_key server.key;

ssl_session_timeout 5m;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

#启用TLS1.1、TLS1.2要求OpenSSL1.0.1及以上版本,若您的OpenSSL版本低于要求,请使用 ssl_protocols TLSv1;

ssl_ciphers HIGH:!RC4:!MD5:!aNULL:!eNULL:!NULL:!DH:!EDH:!EXP:+MEDIUM;

ssl_prefer_server_ciphers on;

location / {

root html;

index index.html index.htm;

}

}

保存退出,并重启Nginx。

通过https方式访问您的站点,测试站点证书的安装配置。

三、安装服务器证书

在您成功的安装和配置了服务器证书之后,请务必依据下面的操作流程,备份好您的服务器证书,以防证书丢失给您的系统应用带来不便。

1. 服务器证书的备份

备份服务器证书私钥文件server.key,以及服务器证书文件server.pem即可完成服务器证书的备份操作。

2. 服务器证书的恢复

请参照服务器证书配置部分,将服务器证书密钥文件恢复到您的服务器上,并修改配置文件,恢复服务器证书的应用。

Tomcat

一、 生成证书请求

1. 安装JDK

安装Tomcat需要JDK支持。JDK1.6默认只支持 SSLv3 和 TLSv1 两个版本的https协议,JDK 1.7 版本默认禁用SSLv3,并支持 TLSv1、TLSv1.1及TLSv1.2。Tomcat 6及以下版本在使用 JDK 1.6及以下版本的运行环境时,可能存在无法禁用 SSLv3的情况。此时建议您升级 Tomcat 及 JDK版本,或变更使用 APR模块来配置SSL证书,以确保安全方式安装及使用服务器证书。

Java SE Development Kit (JDK) 下载地址:

http://www.oracle.com/technetwork/java/javase/downloads/index.html

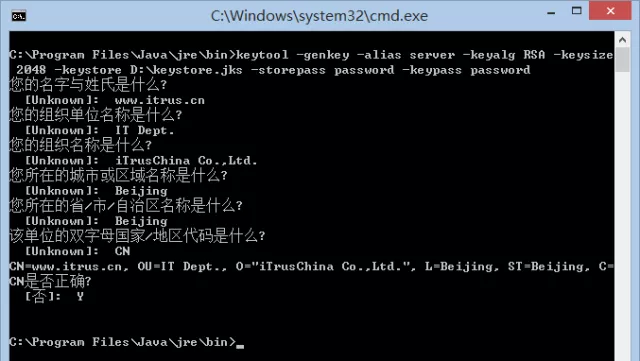

2. 生成keystore文件

生成密钥库文件keystore.jks需要使用JDK的keytool工具。命令行进入JDK或JRE下的bin目录,运行keytool命令(示例中粗体部分为可自定义部分,可根据实际配置情况相应修改)。

keytool -genkey -alias server -keyalg RSA -keysize 2048 -keystore D:\keystore.jks -storepass password -keypass password

以上命令中,server为私钥别名(-alias),生成的keystore.jks文件默认放在D盘根目录下。

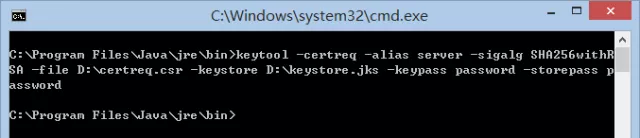

3. 生成证书请求文件(CSR)

keytool -certreq -alias server -sigalg SHA256withRSA -file D:\certreq.csr -keystore D:\keystore.jks -keypass password -storepass password

请备份密钥库文件keystore.jks,并稍后提交证书请求文件certreq.csr,等待证书签发。密钥库文件keystore.jks丢失将导致证书不可用。

二、 导入服务器证书

1. 获取服务器证书

将证书签发邮件中的从BEGIN到 END结束的服务器证书内容(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”)粘贴到记事本等文本编辑器中,并修改文件扩展名,保存为server.cer文件

2. 获取CA证书

将证书签发邮件中的从BEGIN到 END结束的两张 CA证书 内容(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”)分别粘贴到记事本等文本编辑器中,并修改文件扩展名,保存为ca1.ce r和 ca2.cer文件。

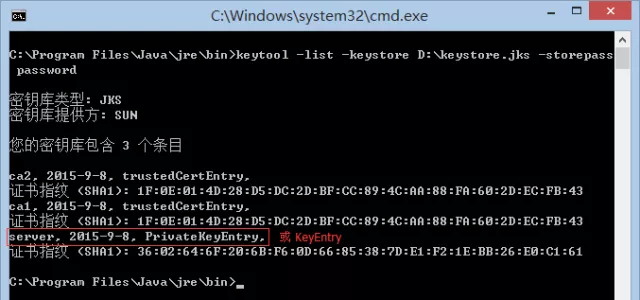

3. 查看keystore文件内容

进入JDK安装目录下的bin目录,运行keytool命令查询keystore文件信息。

keytool -list -keystore D:\keystore.jks -storepass password

查询到PrivateKeyEntry(或KeyEntry)属性的私钥别名(alias)为server。记住该别名,在稍后导入服务器证书时需要用到(示例中粗体部分为可自定义部分,可根据实际配置情况相应修改)。

注意,导入证书时,一定要使用生成证书请求文件时生成的keystore.jks文件。keystore.jks文件丢失或生成新的keystore.jks文件,都将无法正确导入您的服务器证书。

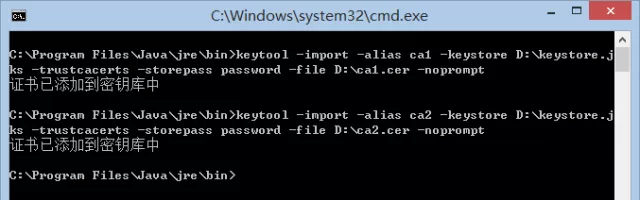

4. 导入证书(如果只有一张CA证书,则只需要导入一张CA证书)

导入第一张中级CA证书

keytool -import -alias ca1 -keystore D:\keystore.jks -trustcacerts -storepass password -file D:\ca1.cer -noprompt

导入第二张中级CA证书

keytool -import -alias ca2 -keystore D:\keystore.jks -trustcacerts -storepass password -file D:\ca2.cer -noprompt

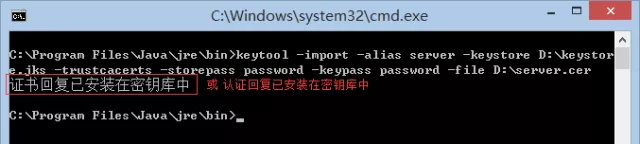

导入服务器证书

keytool -import -alias server -keystore D:\keystore.jks -trustcacerts -storepass password -keypass password -file D:\server.cer

导入服务器证书时,服务器证书的别名必须和私钥别名一致。请留意导入中级CA证书和导入服务器证书时的提示信息,如果您在导入服务器证书时使用的别名与私钥别名不一致,将提示“认证已添加至keystore中”而不是应有的“认证回复已安装在keystore中”。

证书导入完成,运行keystool命令,再次查看keystore文件内容

keytool -list -keystore D:\keystore.jks -storepass password

三、 安装服务器证书

1. 配置Tomcat

复制已正确导入认证回复的keystore.jks文件到Tomcat安装目录下的conf目录。打开conf目录下的server.xml文件,找到并修改以下内容

修改为

clientAuth="false" sslProtocol="TLS"

ciphers="TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA256" />

默认的SSL访问端口号为443,如果使用其他端口号,则您需要使用https://yourdomain:port的方式来访问您的站点。

2. 访问测试

重启Tomcat,访问https://youdomain:port,测试证书的安装。

四、 服务器证书的备份及恢复

在您成功的安装和配置了服务器证书之后,请务必依据下面的操作流程,备份好您的服务器证书,以防证书丢失给您带来不便。

1. 服务器证书的备份

备份服务器证书密钥库文件keystore.jks文件即可完成服务器证书的备份操作。

2. 服务器证书的恢复

请参照服务器证书安装部分,将服务器证书密钥库keystore.jks文件恢复到您的服务器上,并修改配置文件,恢复服务器证书的应用。

Apache

一、 安装准备

1. 安装Openssl

要使Apache支持SSL,需要首先安装Openssl支持。

下载Openssl:http://www.openssl.org/source/

tar -zxf openssl-1.*.**.tar.gz //解压安装包

cd openssl-1.*.** //进入已经解压的安装包

./config //配置安装。推荐使用默认配置

make && make install

openssl默认将被安装到/usr/local/ssl

2. 安装Apache

./configure --prefix=/usr/local/apache --enable-so --enable-ssl --with-ssl=/usr/local/ssl --enable-mods-shared=all //配置安装。推荐动态编译模块

make && make install

动态编译Apache模块,便于模块的加载管理。Apache 将被安装到/usr/local/apache

二、 生成证书请求文件

*密钥文件不区分操作系统平台,推荐使用autocsr工具在本地创建证书请求文件。

*下载AutoCSR:

*http://www.itrus.cn/soft/autocsr.rar

*使用工具创建csr文件之后,将生成的certreq.csr文件发送给天威诚信,等待证书的签发。请同时备份server.key文件并稍后上传到服务器上进行配置。

*在您收到证书签发邮件之前,请不要删除Cert文件夹下server.key文件,以避免私钥丢失而导致证书无法安装。

在服务器上直接创建证书请求及密钥,请参考:

1. 创建私钥

在创建证书请求之前,您需要首先生成服务器证书私钥文件。

cd /usr/local/ssl/bin //进入openssl安装目录

openssl genrsa -out server.key 2048 //运行openssl命令,生成2048位长的私钥server.key文件。如果您需要对 server.key 添加保护密码,请使用 -des3 扩展命令。Windows环境下不支持加密格式私钥,Linux环境下使用加密格式私钥时,每次重启Apache都需要您输入该私钥密码(例:openssl genrsa -des3 -out server.key 2048)。

2. 生成证书请求(CSR)文件

openssl req -new -key server.key -out certreq.csr

Country Name: //您所在国家的ISO标准代号,中国为CN

State or Province Name: //您单位所在地省/自治区/直辖市

Locality Name: //您单位所在地的市/县/区

Organization Name: //您单位/机构/企业合法的名称

Organizational Unit Name: //部门名称

Common Name: //通用名,例如:www.itrus.cn。此项必须与您访问提供SSL服务的服务器时所应用的域名完全匹配。

Email Address: //您的邮件地址,不必输入,直接回车跳过

"extra"attributes //以下信息不必输入,回车跳过直到命令执行完毕。

3. 备份私钥并提交证书请求

请将证书请求文件certreq.csr提交给天威诚信,并备份保存证书私钥文件server.key,等待证书的签发。服务器证书密钥对必须配对使用,私钥文件丢失将导致证书不可用。

三、 安装服务器证书

1. 获取服务器证书

将证书签发邮件中的从BEGIN到 END结束的服务器证书内容(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”) 粘贴到记事本等文本编辑器中,保存为server.crt文件

2. 获取CA证书

将证书签发邮件中的从BEGIN到 END结束的两张CA证书内容(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”)粘贴到同一个记事本等文本编辑器中,两张证书中间用回车换行不留空行分隔。修改文件扩展名,保存为ca.crt文件(如果只有一张CA证书,则只需要保存一张CA证书)。

3. 配置Apache

打开apache安装目录下conf目录中的httpd.conf文件,找到

#LoadModule ssl_module modules/mod_ssl.so

删除行首的配置语句注释符号“#”

保存退出。

打开apache安装目录下conf目录中的ssl.conf文件,查到“LoadModule ssl_module”如下:

#LoadModule ssl_module modules/mod_ssl.so

#Include conf/extra/httpd_ssl.conf

删除行首的配置语句注释符号“#”

保存退出。

打开apache安装目录下conf/extra目录中的httpd-ssl.conf(或conf目录中的ssl.conf)文件

在配置文件中的 …… 之间添加或编辑如下配置项

SSLProtocol all -SSLv2 -SSLv3

SSLHonorCipherOrder on

SSLCipherSuite HIGH:!RC4:!MD5:!aNULL:!eNULL:!NULL:!DH:!EDH:!EXP:+MEDIUM

SSLCertificateFile conf/server.crt 将服务器证书配置到该路径下

SSLCertificateKeyFile conf/server.key 将服务器证书私钥配置到该路径下

#SSLCertificateChainFile conf/ca.crt 删除行首的“#”号注释符,并将CA证书ca.crt配置到该路径下

保存退出,并重启Apache。重启方式:

进入Apache安装目录下的bin目录,运行如下命令

./apachectl -k stop

./apachectl -k start

通过https方式访问您的站点,测试站点证书的安装配置。

四、 服务器证书的备份及恢复

在您成功的安装和配置了服务器证书之后,请务必依据下面的操作流程,备份好您的服务器证书,以防证书丢失给您带来不便。

1. 服务器证书的备份

备份服务器证书私钥文件server.key,服务器证书文件server.crt,以及服务器证书CA证书文件ca.crt即可完成服务器证书的备份操作。

2. 服务器证书的恢复

请参照服务器证书配置部分,将服务器证书密钥文件恢复到您的服务器上,并修改配置文件,恢复服务器证书的应用。

IIS7

一、 生成证书请求

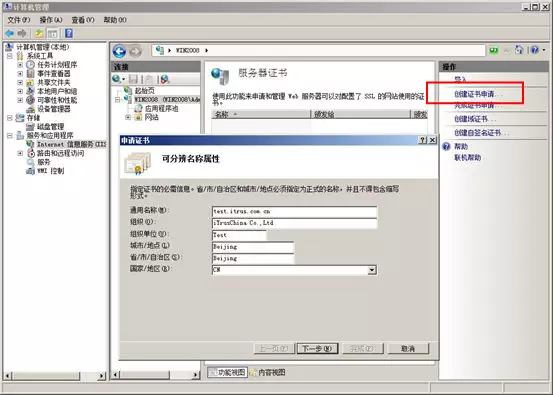

1. 进入IIS控制台

进入IIS控制台,并选择服务器的服务器证书设置选项。

2. 添加证书请求

进入服务器证书配置页面,并选择“创建证书申请”

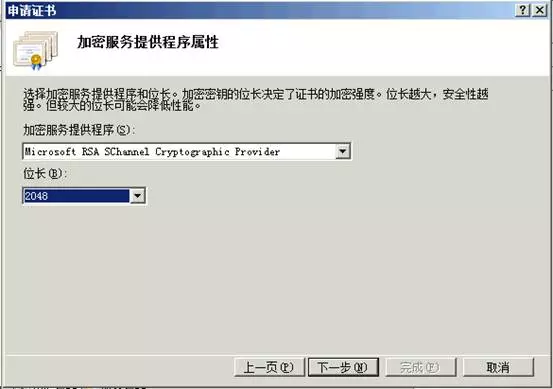

3. 选择加密服务提供程序,并设置证书密钥长度,EV证书需选择位长2048。

4. 生成证书请求文件

保存证书请求文件,并稍后提交给天威诚信。

二、 安装服务器证书

1. 从证书签发邮件中获取证书文件

将证书签发邮件中的包含服务器证书代码的文本复制出来(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”)粘贴到记事本等文本编辑器中并修改文件名,保存为为server.cer。

2. 获取服务器证书中级CA证书

为保障保障服务器证书在客户端的兼容性,服务器证书需要安装两张中级CA证书(首先安装中间CA证书,安装成功后再安装服务器证书,请注意中级CA证书与服务器证书安装的先后顺序;不同品牌证书,可能只有一张中级证书)。

从邮件中获取中级CA证书: 将证书签发邮件中的从BEGIN到 END结束的两张中级CA证书内容(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”)分别粘贴到记事本等文本编辑器中,并修改文件扩展名,保存为intermediate1.cer和intermediate2.cer文件(如果您的服务器证书只有一张中级证书,则只需要保存并安装一张中级证书)。

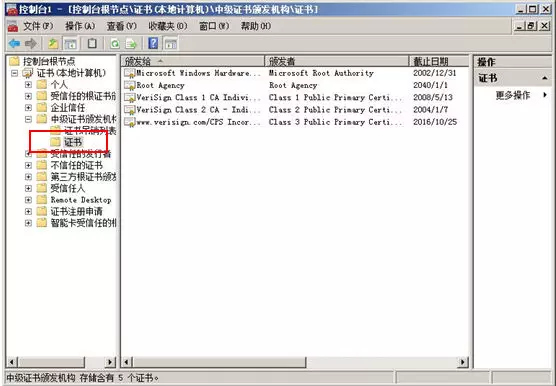

3. 安装服务器证书中级CA证书

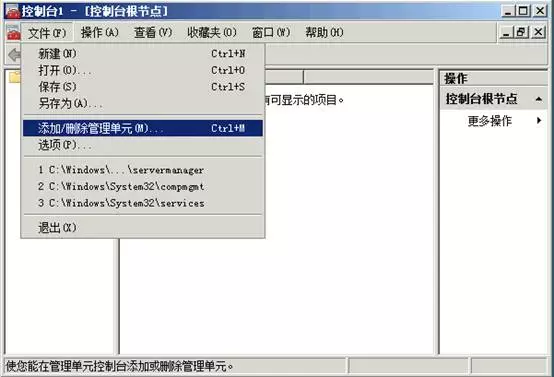

点击“开始”=>“运行”=>“mmc”

打开控制台,点击“文件”=>“添加/删除管理单元”

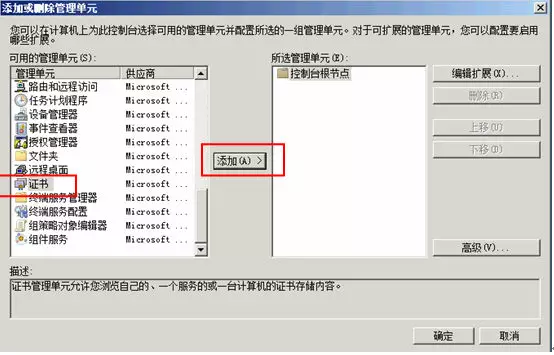

找到“证书”点击“添加“

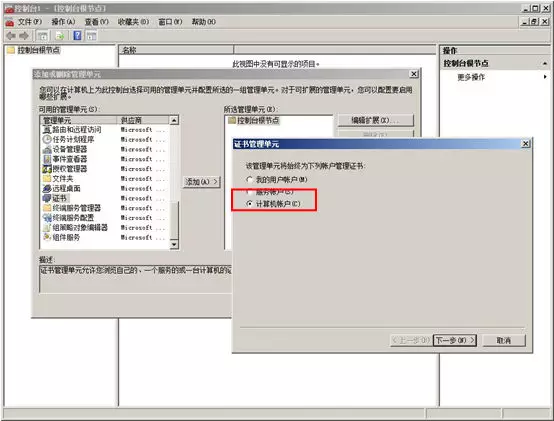

选择“计算机账户”,点击“下一步”

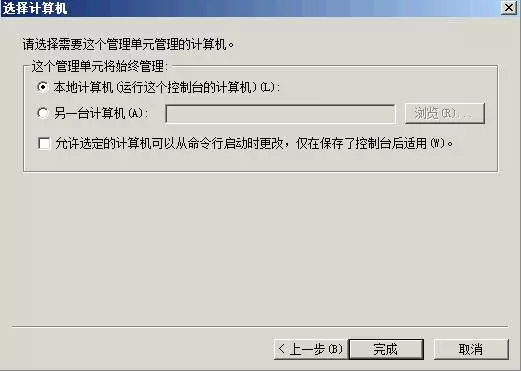

点击“完成”

点击“证书(本地计算机)”,选择“中级证书颁发机构”,“证书”

在空白处点击右键,选择“所有任务”=>“导入”。

通过证书向导分别导入中级CA证书intermediate1.cer、intermediate2.cer

选择“将所有的证书放入下列存储”,点击“下一步”,点击“完成”

导入中级CA证书完成

4. 删除服务端一张(EV)根证书

在IIS上安装服务器证书,需要检查服务器上是否存在一张(EV)服务器证书根证书。如果存在,需要删除该证书,否则客户端IE7以下客户端将访问报错。

选择“证书”=>“受信任的根证书颁发机构”=>“证书”

检查其中是否存在名称为“VeriSign Class 3 Public Primary Certification Authority - G5”有效期 2006-11-8 到 2036-7-17的证书,如果存在,请删除该证书。如未找到该证书,请忽略继续以下操作。

选择证书=>第三方根证书颁发机构=>证书

检查其中是否存在名称为“VeriSign Class 3 Public Primary Certification Authority - G5”有效期 2006-11-27 到 2036-7-17的证书,如果存在,请删除该证书

5. 导入服务器证书

点击“完成证书申请”

选中证书文件,并为证书设置好记名称,并完成证书的导入

6. 配置服务器证书

选中需要配置证书的站点,并选择右侧“编辑站点”下的“绑定”

选择“添加” 并设定:

类型:https

端口:443

指派站点证书,点击”确定”

服务器证书配置完成!

三、 服务器证书的备份及恢复

在您成功的安装和配置了服务器证书之后,请务必依据下面的操作流程,备份好您的服务器证书,以防证书丢失给您带来不便。

1. 服务器证书的备份

进入IIS管理控制台,并选择“服务器证书”

选中您的服务器证书项目,并右键选择“导出”

输入导出的密钥文件文件名、存储路径:,并为导出的pfx格式证书备份文件设置保护密码

保存好备份的pfx文件即可完成备份操作。

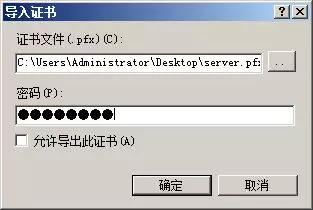

2. 服务器证书的恢复

参考第二部分"安装服务器证书”部分中,中级CA安装配置部分将两张中级CA证书安装到服务器中。

然后进入IIS管理控制台的服务器证书管理页面,右键选择“导入”

选择您的pfx格式证书备份文件,并输入密钥文件保护密码。

如果选中“标志此密钥为可导出”则您稍后可以将私钥从该服务器导出。不选中此选项时,私钥将无法从当前服务器中导出。建议您将证书备份文件保存好,不勾选此选项,这将更有利于服务器证书密钥的安全。

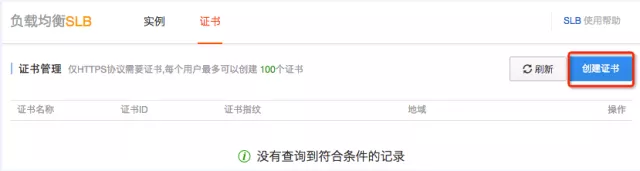

SLB

一、生成证书请求

1.下载CSR生成工具

您需要使用CSR生成工具来创建证书请求。

下载AutoCSR:

http://www.itrus.cn/soft/autocsr.rar

2.生成服务器证书私钥及证书请求

运行AutoCSR.bat文件,按照操作提示填写证书注册信息。

以下是示例信息:

通用名(域名): www.chinaitrust.com

组织名称: iTrus China Co.,Ltd.

部门名称: VTN Support

省市名称: Beijing

市或区名: Beijing

3.备份私钥并提交证书请求

将生成的certreq.csr文件发送给天威诚信[email protected]邮箱,备份mykey.key文件,等待证书的签发。

在您收到证书签发邮件之前,请不要删除Cert文件夹下server.key文件,以避免私钥丢失而导致证书无法安装。

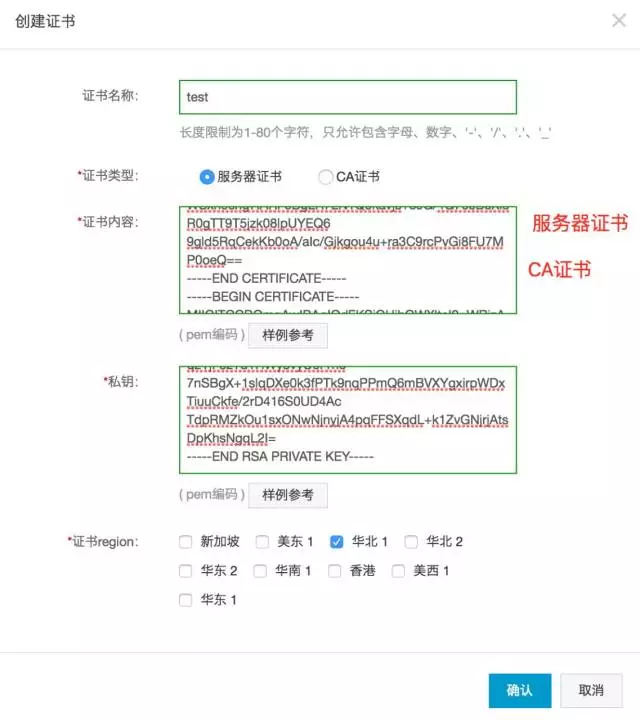

二、安装服务器证书

1. 获取服务器证书中级CA证书

证书文件就是从收到的证书邮件里,按照顺序,把-----BEGIN CERTIFICATE-----开头到-----END CERTIFICATE------结尾的代码,复制到一个txt文本里,注意这些头尾的信息都要包含。常见的是2段或者3段。保存为server.pem即可。

私钥文件为产生CSR同时产生的密钥文件,录入是以文本格式打开,复制私钥编码。

2. 到SLB服务里去部署

进入阿里服务的管理账户

创建证书

证书名称是证书的标识,证书内容是server.pem中的内容,私钥是mykey.key中的内容,结点则根据自身开通的情况来选择

到实例中配置此证书到SLB服务里。SLB协议https端口443,后端协议http端口80即可。

Haproxy

注:haproxy 1.5.0 dev 12 及以上版本原生支持ssl,非原生ssl的配置方法不在本文范围内,本文以centos为例。

一、 生成证书请求

您需要使用CSR生成工具来创建证书请求。

1. 下载AutoCSR:

http://www.itrus.cn/soft/autocsr.rar

2.生成服务器证书私钥及证书请求

运行AutoCSR.bat文件,按照操作提示填写证书注册信息。

以下是示例信息:

通用名(域名): test.itrus.com.cn

组织名称: iTrus China Co.,Ltd.

部门名称: VTN Support

省市名称: Beijing

市或区名: Beijing

3.备份私钥并提交证书请求

在程序目录下,将生成Cert目录。请妥善保存该目录下证书私钥文件server.key,并将证书请求文件certreq.csr提交给天威诚信。

二、安装服务器证书

1.获取服务器证书文件

将证书签发邮件中的包含服务器证书代码的文本复制出来(包括”-----BEGIN CERTIFICATE----“和“-----END CERTIFICATE-----”)粘贴到记事本等文本编辑器中。

为保障服务器证书在客户端的兼容性,服务器证书需要安装两张中级CA证书(不同品牌证书,可能只有一张中级证书)。

在服务器证书代码文本结尾,回车换行不留空行,并分别粘贴两张中级CA证书代码(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”,每串证书代码之间均需要使用回车换行不留空行),

将私钥文件代码(包括“-----BEGIN RSA PRIVATE KEY-----“和(”-----END RSA PRIVATE KEY----- “)粘贴至最后,每串证书代码之间均需要使用回车换行不留空行,

修改文件扩展名,保存包含四段代码的文本文件为server.pem文件(如果只有一张中级证书,则只需要粘贴一张中级证书代码即可)。

2.配置服务器证书

安装openssl开发库

yum install openssl-devel

下载代码

wget http://haproxy.1wt.eu/download/1.5/src/devel/haproxy-1.5-dev19.tar.gz

解包后进入haproxy目录进行编译

make TARGET=linux26 USE_OPENSSL=1 ADDLIB=-lz

完成后检查ssl库是否正常链接

ldd haproxy | grep ssl

如果ssl库链接正常就可以进行下一步安装

make install PREFIX=/usr/local/haproxy

此部分是要安装到的目标目录

完成后在配置文件的frontend中加入ssl代码

bind 0.0.0.0:443 ssl crt /usr/local/haproxy/server.pem ciphers HIGH:!aNULL:!MD5

此部分是证书文件,下划线部分是加密算法限制(非必要,但建议配置)

保存退出,并重启服务。

通过https方式访问您的站点,测试站点证书的安装配置。

三、服务器证书备份与恢复

在您成功的安装和配置了服务器证书之后,请务必依据下面的操作流程,备份好您的服务器证书,以防证书丢失给您的系统应用带来不便。

1. 服务器证书的备份

备份服务器证书私钥文件server.key,以及服务器证书文件server.pem即可完成服务器证书的备份操作。

2. 服务器证书的恢复

请参照服务器证书配置部分,将服务器证书密钥文件恢复到您的服务器上,并修改配置文件,恢复服务器证书的应用。