9月12好上课笔记

1. Apache基于域名配置虚拟主机: 打开Apache安装目录下的配置文件conf/extra/httpd-vhosts.conf,添加如下配置信息:DocumentRoot "D:/wamp/www" ServerName www.jtw.com ServerAdmin [email protected] DocumentRoot "D:/wamp/www2" ServerName www.wujuntian.com ErrorLog "logs/wujuntian.log" CustomLog "logs/wujuntian.log" common 这里配置了两个虚拟主机,其中第一个是默认虚拟主机,找不到虚拟主机的域名访问也由这个虚拟主机来提供服务。这两个主机使用的都是80端口,第一个虚拟主机指定域名为“www.jtw.com”,服务器目录为“D:/wamp/www”,第二个虚拟你主机指定域名为“www.wujuntian.com”,服务器目录为“D:/wamp/www2”。 然后在Apache主配置文件conf/httpd.conf中包含这个配置文件: Include conf/extra/httpd-vhosts.conf 最后重启Apache服务器,就可以通过访问两个不同的域名访问同一个服务器上的两个目录了。 注意:如果只是在本地进行配置测试的话,需要在hosts文件中加入域名到本地IP地址的映射(hosts文件位置:C:\Windows\System32\drivers\etc): 127.0.0.1 www.jtw.com 127.0.0.1 www.wujuntian.comOptions Indexes FollowSymLinks MultiViews AllowOverride None Require all granted

2. Apache基于端口配置虚拟主机: 首先在Apache配置文件conf/httpd.conf中修改配置让Apache服务器监听多个端口: Listen 8080 Listen 80 这里监听两个端口,配置两个虚拟主机。 然后在配置文件conf/extra/httpd-vhosts.conf,添加如下配置信息:DocumentRoot "D:/wamp/www" ServerAdmin [email protected] DocumentRoot "D:/wamp/www2" 在Apache主配置文件conf/httpd.conf中包含这个配置文件: Include conf/extra/httpd-vhosts.conf 最后重启Apache服务器,就可以通过同一个IP地址的不同端口来访问同一个服务器上的两个不同目录了。 注意:Web服务器默认使用的是80端口,所以访问80端口的站点时可以不用加上“:80”,但是访问其他端口时必须带上端口号。 在Options Indexes FollowSymLinks MultiViews AllowOverride None Require all granted 段中的配置可以覆盖外面的配置。

apache的用户认证

1. 限制用户访问的方式:

1. 限制访问服务的客户端主机

2. 需要用户名和密码

2. 行为用户验证需要两步:

1. 创建一个包含用户名和密码的文件

2. 服务器上的哪些资源需要保护,哪些用户可以进行访问

3. 创建用户数据库

许多用户名和密码需要创建在一个文件中。出于安全考虑,这个文件不能放在文档目录里。在这个例子里,这个文件创建在/usr/local/etc/httpd目录里,名字叫users。

这个文件包含许多用户名和密码。用户名和密码通过冒号分割,每个用户单独占一行。但是你不能直接在这个文件中直接输入用户名和密码,因为存储在这个文件中的密码是加密的。程序htpasswd可以用来创建该文件,添加或者修改用户。

使用htpasswd创建该文件,添加用户名‘snow’,密码‘snow’的用户到该文件(/usr/local/httpd/user)

1 htpasswd -c /usr/local/etc/httpd/users snow

-c参数告诉htpasswd创建一个新的users文件。当你运行该命令时,将提示输入该用户的密码并确认。你可以添加其它的用户到该文件中,不过必须去掉-c参数。这个命名也可以用来修改密码。当你添加一个用户后,/usr/local/etc/httpd/users文件看起来想这样:

1 snow:$apr1$VmvJWi7o$diZjyiUiHkd8pSmb/8/gE0

第一个列是用户名,第二列是加密过后的密码。

4. 配置服务

为了让server使用在该文件中的用户名和密码,你需要配置一个realm,为了使用.htaccess文件限制一个目录的访问,你首先需要修改apache的配置文件(如何找到apache的配置文件),使目录使用.htaccess的形式限制访问,这个被AuthConfig属性控制,如果你想限制/var/www目录的访问,你修改apache的配置文件:

12 Options Indexes FollowSymLinks 3 AllowOverride AuthConfig 4 Require all granted 5

然后在/var/www目录中建立一个.htaccess文件,内容如下:

AuthName "restricted stuff" AuthType Basic AuthUserFile /usr/local/etc/httpd/users require valid-user

第一个指令AuthName,为这个资源配置一个realm名字,只要用户输入有效的用户名和密码,相同realm名字的其他资源也可以通过这个用户访问,这样做,主要是为了创建两个区域,使同一个用户可以访问这两个区域。

第二个指令AuthType告诉服务使用哪种协议进行认证,目前来说,仅有Baisc可用。但是出现了Digest,而且已经被标准化啦,只要浏览器实现了它,就可以使用它。digest认证比Basic认证更安全。

第三个指令AuthUserFile告诉服务被htpasswd创建的文件在哪里。

第四个指令require告诉服务该文件中的哪些用户可以访问该文件,valid-user参数是告诉服务该文件中的任何用户都可以访问该资源,你也可以配置特定用户可以访问该资源。例如:

require user snow john

只有snow,john两个用户可以访问该资源,其他用户都会被拒绝。

如果一个用户被允许访问不同的区域,他们仅仅需要输入一次密码,但是如果在不同的区域有不同的realm,用户需要再次输入他的密码。

5. 使用Groups

如果你想要users文件的一些用户访问一个资源,你需要在require行列出所有的用户,如果你有很多用户的话,这种方式是不太好的。有一种方式可以解决这种问题,就是用一个group文件,你可以使用require行限制到特定的group。例如:有一个叫作staff的组,它包含所有访问特定资源的用户。

1 require group staff

多个group也可以使用,用户也可以同时使用,

require group staff admin require user adminuser

它允许组staff和admin访问资源和用户adminuser访问资源。

group文件的形式:

staff: martin jane

admin: art adminuser

staff和admin是组,martin和jane属于staff组,art和adminuser属于admin组。

AuthGroupFile指令是告诉group文件在哪里。记住,在group文件中一行的最大长度是8000字符(大约8K),如果你有超过行的长度的用户数,你可以再写一行伴随着相同组。

当你添加AuthGroupFIle指令时,遇到如下错误时:/var/www/html/.htaccess: Invalid command 'AuthGroupFile', perhaps misspelled or defined by a module not included in the server configuration。请执行:

1 sudo a2enmod authz_groupfile

6. 伴随着许多用户的问题

使用htpasswd创建用户和以文本的形式管理组相对来说比较简单,但是如果用户增多,服务器要做许多的处理来找响应的组和密码信息,这种处理必须在每个请求中都要做(受保护的区域,尽管用户仅仅输入一次密码,但是在每次请求中,都必须重新认证),如果伴随着很多用户,那是相当慢的,增加服务器负载。比较块的访问是使用DBM格式文件,它允许服务做比较块的搜索,但是管理DBM文件也是比较复杂的。

7. 存储用户信息的其他方式

apache仅能访问在文本文件中的用户信息,但是有各种各样的模块允许用户信息存储到数据库中。除了有DBM格式(mod_auth_dbm module),用户信息和组信息也可以存储以DB的格式文件(mod_auth_db),或者各种各样的数据库也可以使用。例如mSQL(mod_auth_msql),Postgres95(mod_auth_95),或者兼容DBI的数据库(mod_auth_dbi),也可以有一个额外的程序检测用户和密码是否有效(主要是用接口来检测数据库或者认证服务)。modules也可以用来检测系统密码文件或者使用Kerberos系统。

8. 限制不同的方法

在上面的例子中,require指令并没有包含在

12 require valid-user 3

在Apache中,最好忽略

![]()

AuthName "restrict posting" AuthType Basic AuthUserFile /usr/local/etc/httpd/usersrequire group staff

![]()

仅仅组staff的成员可以访问POST方法,其他的用户(未认证的)可以使用其它的方法。例如:GET方法。这样做,主要是为了CGI程序让任何人可以访问。但是仅仅授权的用户可以请求POST方法。

9. 被主机或者用户限制

apache很有可能同时使用用户和主机限制,正常情况下,apache需要两个条件同时满足,那即是,来自允许的主机或者域名的用户必须输入有效的用户名和密码才能进行资源访问。但是Satisfy any指令被使用在.htaccess文件或者

10. WWW认证如何进行工作?

在HTTP中用户认证的方法相当简单,因为HTTP是无状态的协议。只要一个请求完成,服务器并不会记得关于那个请求的任何信息。浏览器需要在每次请求中重新发送用户名和密码。这就是他的工作原理。

当第一次访问需要认证的资源时,服务器返回401状态(未授权)和包含一个WWW-Authenticate响应头,这个包含认证策略(目前仅有Basic允许)和realm名字。浏览器然后询问用户名和密码。然后再次请求相同的资源。这一次包含Authorization头,它包含策略名字(Basic)和用户名和密码。

服务器检测用户名和密码,如果他们有效,就返回页面,如果密码无效或者用户并不允许,服务器返回401状态,浏览器将会继续询问用户名和密码。

假如用户名和密码有效,用户将会继续请求另一个保护的资源,在这种情况下,服务器继续返回401状态,浏览器伴随着用户名和密码继续请求该资源,但是,这种将会很慢的。所以浏览器在接下来的请求中发送Authorization头,浏览器必须保证发送用户名和密码到相同的服务器上。(如果用户信息发送到不同的服务器,将会不安全的)

浏览器需要记住用户名和密码。所以它可以发送用户名和密码信息在接下来的请求中。但是在测试认证的时候,将会引起问题,因为浏览器第一次已经记住用户名和密码信息,强制浏览器再次询问用户名和密码将会很困难的。

11. 安全和数字认证

认证允许资源被访问,是针对特定的用户。但是存在着一些潜在的安全问题。

- 确保资源被限制在所有的方法中,例如:如果使用

,将会使其他的请求方法不被保护。 - 用户名和密码放在文本文件中,虽然密码是加密的,但是并不是绝对安全的。该文件不能被系统中的其他用户访问,更不能放在文档目录。(该目录可以被来自于网络的用户访问)

- 用户名和密码应该要绝对安全。用户不应该告诉其他人他们的密码。

- Basic认证策略在网络中传递密码是以非加密的方式传递的。所以他们可以被拦截。数字认证主要用来解决这个问题。

数字认证的方式将会使在网络中密码的方式更安全,在发送之前,密码会被加密,然后服务器会解密它。数字认证工作的方式和Basic认证的方式一样,数字认证的使用主要依赖于浏览器提供商是否写入他们的产品。Apache已经做了数字认证,被mod_digest模块所编译。

域名跳转

域名跳转也叫做301重定向,当我们变更网站域名,或者申请多个域名指向一个网站的时候,这个时候我们就会用到域名跳转(或者叫域名重定向redirect、域名转向)

几个特征码:

401 访问认证

403 不允许访问(配置文件能设置)

404 页面不存在

301 永久重定向

302 临时重定向

200 正确

域名跳转设置:

-

-

DocumentRoot "/data/wwwroot/www.123.com" -

ServerName www.123.com -

ServerAlias 123.com -

//需要mod_rewrite模块支持 -

RewriteEngine on //打开rewrite功能 -

RewriteCond %{HTTP_HOST} !^www.123.com$ //定义rewrite的条件,主机名(域名)不是www.123.com满足条件就跳转 -

RewriteRule ^/(.*)$ http://www.123.com/$1 [R=301,L] //定义rewrite规则,当满足上面的条件时,这条规则才会执行,并将域名后面的移到www.123.com/后面 -

-

-

^/(.*)$表示除域名之外的其他部分,$1也表示这一部分。如https://blog.csdn.net/aoli_shuai/article/list/3,这个^/(.*)$表示/aoli_shuai/article/list/3

域名跳转需要mod_rewrite模块支持

打开虚拟主机配置文件:

-

[root@shuai-01 ~]# vim /usr/local/apache2.4/conf/extra/httpd-vhosts.conf -

-

DocumentRoot "/data/wwwroot/111.com" -

ServerName 111.com -

ServerAlias www.111.com www.example.com -

# -

# -

# AllowOverride AuthConfig -

# AuthName "111.com user auth" -

# AuthType Basic -

# AuthUserFile /data/.htpasswd -

# require valid-user -

# -

# -

-

RewriteEngine on -

RewriteCond %{HTTP_HOST} !^111.com$ -

RewriteRule ^/(.*)$ http://111.com/$1 [R=301,L] -

-

ErrorLog "logs/111.com-error_log" -

CustomLog "logs/111.com-access_log" common -

检测配置文件语法并重新加载配置文件

-

[root@shuai-01 ~]# /usr/local/apache2.4/bin/apachectl -t -

Syntax OK -

[root@shuai-01 ~]# /usr/local/apache2.4/bin/apachectl graceful

检测Apache是否加载rewrite模块

[root@shuai-01 ~]# /usr/local/apache2.4/bin/apachectl -M |grep rewrite

没有加载,去配置文件设置

-

[root@shuai-01 ~]# vi /usr/local/apache2.4/conf/httpd.conf -

LoadModule alias_module modules/mod_alias.so -

LoadModule rewrite_module modules/mod_rewrite.so -

LoadModule php5_module modules/libphp5.so -

[root@shuai-01 ~]# /usr/local/apache2.4/bin/apachectl -M |grep rewrite -

rewrite_module (shared)

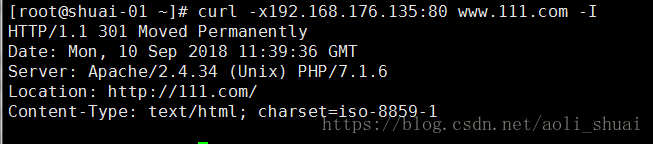

访问www.example.com会跳转到111.com

-

[root@shuai-01 ~]# curl -x127.0.0.1:80 www.example.com -I -

HTTP/1.1 301 Moved Permanently -

Date: Wed, 20 Dec 2017 08:57:28 GMT -

Server: Apache/2.4.29 (Unix) PHP/5.6.30 -

Location: http://111.com/ -

Content-Type: text/html; charset=iso-8859-1

Apache访问日志详解

一、访问日志的格式

Apache内建了记录服务器活动的功能,这就是它的日志功能。这个《Apache日志》系列文章介绍的就是Apache的访问日志、错误日志,以及如何分析日志数据,如何定制Apache日志,如何从日志数据生成统计报表等内容。

如果Apache的安装方式是默认安装,服务器一运行就会有两个日志文件生成。这两个文件是access_log(在Windows上是access.log)和error_log(在Windows上是error.log)。采用默认安装方式时,这些文件可以在/usr/local/apache/logs下找到;对于Windows系统,这些日志文件将保存在Apache安装目录的logs子目录。不同的包管理器会把日志文件放到各种不同的位置,所以你可能需要找找其他的地方,或者通过配置文件查看这些日志文件配置到了什么地方。

正如其名字所示,访问日志access_log记录了所有对Web服务器的访问活动。下面是访问日志中一个典型的记录:

180.168.41.175 - - [19/Aug/2000:14:47:37 -0400] "GET / HTTP/1.0" 200 654

【216.35.116.91 - - [19/Aug/2000:14:47:37 -0400] "GET / HTTP/1.0" 200 654】【可忽略此行】

这行内容由7项构成,上面的例子中有两项空白,但整行内容仍旧分成了7项。

第一项信息是远程主机的地址,即它表明访问网站的究竟是谁。在上面的例子中,访问网站的主机是(我用我们公司的域名解析查询的结果是180.168.41.175)【216.35.116.91忽略】。随便说一句,这个地址属于一台名为si3001.inktomi.com的机器(要找出这个信息,可以使用nslookup工具查找DNS),inktomi.com是一家制作Web搜索软件的公司。可以看出,仅仅从日志记录的第一项出发,我们就可以得到有关访问者的不少信息。

默认情况下,第一项信息只是远程主机的IP地址,但我们可以要求Apache查出所有的主机名字,并在日志文件中用主机名字来替代IP地址。然而,这种做法通常不值得推荐,因为它将极大地影响服务器记录日志的速度,从而也就减低了整个网站的效率。另外,有许多工具能够将日志文件中的IP地址转换成主机名字,因此要求Apache记录主机名字替代IP地址是得不偿失的。

然而,如果确实有必要让Apache找出远程主机的名字,那么我们可以使用如下指令:

HostNameLookups on

如果HostNameLookups设置成double而不是on,日志记录程序将对它找到的主机名字进行反向查找,验证该主机名字确实指向了原来出现的IP地址。默认情况下HostNameLookups设置为off。

上例日志记录中的第二项是空白,用一个“-”占位符替代。实际上绝大多数时候这一项都是如此。这个位置用于记录浏览者的标识,这不只是浏览者的登录名字,而是浏览者的email地址或者其他唯一标识符。这个信息由identd返回,或者直接由浏览器返回。很早的时候,那时Netscape 0.9还占据着统治地位,这个位置往往记录着浏览者的email地址。然而,由于有人用它来收集邮件地址和发送垃圾邮件,所以它未能保留多久,很久之前市场上几乎所有的浏览器就取消了这项功能。因此,到了今天,我们在日志记录的第二项看到email地址的机会已经微乎其微了。

日志记录的第三项也是空白。这个位置用于记录浏览者进行身份验证时提供的名字。当然,如果网站的某些内容要求用户进行身份验证,那么这项信息是不会空白的。但是,对于大多数网站来说,日志文件的大多数记录中这一项仍旧是空白的。

日志记录的第四项是请求的时间。这个信息用方括号包围,而且采用所谓的“公共日志格式”或“标准英文格式”。因此,上例日志记录表示请求的时间是2000年8月19日星期三14:47:37。时间信息最后的“-0400”表示服务器所处时区位于UTC之前的4小时。

日志记录的第五项信息或许是整个日志记录中最有用的信息,它告诉我们服务器收到的是一个什么样的请求。该项信息的典型格式是“METHOD RESOURCE PROTOCOL”,即“方法资源协议”。

在上例中,METHOD是GET,其他经常可能出现的METHOD还有POST和HEAD。此外还有不少可能出现的合法METHOD,但主要就是这三种。

RESOURCE是指浏览者向服务器请求的文档,或URL。在这个例子中,浏览者请求的是“/”,即网站的主页或根。大多数情况下,“/”指向DocumentRoot目录的index.html文档,但根据服务器配置的不同它也可能指向其他文件。

PROTOCOL通常是HTTP,后面再加上版本号。版本号或者是1.0,或者是1.1,但出现1.0的时候比较多。我们知道,HTTP协议是Web得以工作的基础,HTTP/1.0是HTTP协议的早期版本,而1.1是最近的版本。当前大多数Web客户程序仍使用1.0版本的HTTP协议。

日志记录的第六项信息是状态代码。它告诉我们请求是否成功,或者遇到了什么样的错误。大多数时候,这项值是200,它表示服务器已经成功地响应浏览器的请求,一切正常。此处不准备给出状态代码的完整清单以及解释它们的含义,请参考相关资料了解这方面的信息。但一般地说,以2开头的状态代码表示成功,以3开头的状态代码表示由于各种不同的原因用户请求被重定向到了其他位置,以4开头的状态代码表示客户端存在某种错误,以5开头的状态代码表示服务器遇到了某个错误。

日志记录的第七项表示发送给客户端的总字节数。它告诉我们传输是否被打断(即,该数值是否和文件的大小相同)。把日志记录中的这些值加起来就可以得知服务器在一天、一周或者一月内发送了多少数据。

二、配置访问日志

访问日志文件的位置实际上是一个配置选项。如果我们检查httpd.conf配置文件,可以看到该文件中有如下这行内容:

CustomLog /usr/local/apache/logs/access_log common

注意,对于版本较早的Apache服务器,这行内容可能略有不同。它使用的可能不是CustomLog指令,而是TransferLog指令。如果你的服务器属于这类情况,建议你尽可能地早日升级服务器。

CustomLog指令指定了保存日志文件的具体位置以及日志的格式。至于如何定制日志文件的格式以及内容,我们将在这个《Apache日志》系列文章的后面几篇讨论。上面这行指令指定的是common日志格式,自从有了Web服务器开始,common格式就是它的标准格式。由此我们也可以理解,虽然几乎不再有任何客户程序向服务器提供用户的标识信息,但访问日志却还保留着第二项内容。

CustomLog指令中的路径是日志文件的路径。注意,由于日志文件是由HTTP用户打开的(用User指令指定),因此必须注意这个路径要有安全保证,防止该文件被随意改写。

《Apache日志》系列文章的后面几篇将继续介绍:Apache错误日志,定制日志的格式和内容,如何将日志内容写入指定的程序而不是文件,如何从日志文件获得一些非常有用的统计信息,等等。

三、进程统计

UNIX可以跟踪每个用户运行的每条命令,如果想知道昨晚弄乱了哪些重要的文件,进程统计子系统可以告诉你。它对还跟踪一个侵入者有帮助。与连接时间日志不同,进程统计子系统缺省不激活,它必须启动。在Linux系统中启动进程统计使用accton命令,必须用root身份来运行。Accton命令的形式accton file,file必须先存在。先使用touch命令来创建pacct文件:touch /var/log/pacct,然后运行accton: accton /var/log/pacct。一旦accton被激活,就可以使用lastcomm命令监测系统中任何时候执行的命令。若要关闭统计,可以使用不带任何参数的accton命令。

lastcomm命令报告以前执行的文件。不带参数时,lastcomm命令显示当前统计文件生命周期内纪录的所有命令的有关信息。包括命令名、用户、tty、命令花费的CPU时间和一个时间戳。如果系统有许多用户,输入则可能很长。下面的例子:

crond F root ?? 0.00 secs Sun Aug 20 00:16

promisc_check.s S root ?? 0.04 secs Sun Aug 20 00:16

promisc_check root ?? 0.01 secs Sun Aug 20 00:16

grep root ?? 0.02 secs Sun Aug 20 00:16

tail root ?? 0.01 secs Sun Aug 20 00:16

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.01 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.02 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.02 secs Sun Aug 20 00:15

sh root ?? 0.02 secs Sun Aug 20 00:15

ping S root ?? 0.00 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.02 secs Sun Aug 20 00:15

ping S root ?? 1.34 secs Sun Aug 20 00:15

locate root ttyp0 1.34 secs Sun Aug 20 00:15

accton S root ttyp0 0.00 secs Sun Aug 20 00:15

进程统计的一个问题是pacct文件可能增长的十分迅速。这时需要交互式的或经过cron机制运行sa命令来保持日志数据在系统控制内。sa命令报告、清理并维护进程统计文件。它能把/var/log/pacct中的信息压缩到摘要文件/var/log/savacct和/var/log/usracct中。这些摘要包含按命令名和用户名分类的系统统计数据。sa缺省情况下先读它们,然后读pacct文件,使报告能包含所有的可用信息。sa的输出有下面一些标记项:

avio--每次执行的平均I/O操作次数

cp--用户和系统时间总和,以分钟计

cpu--和cp一样

k--内核使用的平均CPU时间,以1k为单位

k*sec--CPU存储完整性,以1k-core秒

re--实时时间,以分钟计

s--系统时间,以分钟计

tio--I/O操作的总数

u--用户时间,以分钟计

例如:

842 173.26re 4.30cp 0avio 358k

2 10.98re 4.06cp 0avio 299k find

9 24.80re 0.05cp 0avio 291k ***other

105 30.44re 0.03cp 0avio 302k ping

104 30.55re 0.03cp 0avio 394k sh

162 0.11re 0.03cp 0avio 413k security.sh*

154 0.03re 0.02cp 0avio 273k ls

56 31.61re 0.02cp 0avio 823k ping6.pl*

2 3.23re 0.02cp 0avio 822k ping6.pl

35 0.02re 0.01cp 0avio 257k md5sum

97 0.02re 0.01cp 0avio 263k initlog

12 0.19re 0.01cp 0avio 399k promisc_check.s

15 0.09re 0.00cp 0avio 288k grep

11 0.08re 0.00cp 0avio 332k awk

用户还可以根据用户而不是命令来提供一个摘要报告。例如sa -m显示如下:

885 173.28re 4.31cp 0avk

root 879 173.23re 4.31cp 0avk

alias 3 0.05re 0.00cp 0avk

qmailp 3 0.01re 0.00cp 0avk

四、Syslog设备

Syslog已被许多日志函数采纳,它用在许多保护措施中--任何程序都可以通过syslog纪录事件。Syslog可以纪录系统事件,可以写到一个文件或设备中,或给用户发送一个信息。它能纪录本地事件或通过网络纪录另一个主机上的事件。

Syslog设备依据两个重要的文件:/etc/syslogd(守护进程)和/etc/syslog.conf配置文件,习惯上,多数syslog信息被写到/var/adm或/var/log目录下的信息文件中(messages.*)。一个典型的syslog纪录包括生成程序的名字和一个文本信息。它还包括一个设备和一个优先级范围(但不在日之中出现)。

每个syslog消息被赋予下面的主要设备之一:

LOG_AUTH--认证系统:login、su、getty等

LOG_AUTHPRIV--同LOG_AUTH,但只登录到所选择的单个用户可读的文件中

LOG_CRON--cron守护进程

LOG_DAEMON--其他系统守护进程,如routed

LOG_FTP--文件传输协议:ftpd、tftpd

LOG_KERN--内核产生的消息

LOG_LPR--系统打印机缓冲池:lpr、lpd

LOG_MAIL--电子邮件系统

LOG_NEWS--网络新闻系统

LOG_SYSLOG--由syslogd(8)产生的内部消息

LOG_USER--随机用户进程产生的消息

LOG_UUCP--UUCP子系统

LOG_LOCAL0~LOG_LOCAL7--为本地使用保留

Syslog为每个事件赋予几个不同的优先级:

LOG_EMERG--紧急情况

LOG_ALERT--应该被立即改正的问题,如系统数据库破坏

LOG_CRIT--重要情况,如硬盘错误

LOG_ERR--错误

LOG_WARNING--警告信息

LOG_NOTICE--不是错误情况,但是可能需要处理

LOG_INFO--情报信息

LOG_DEBUG--包含情报的信息,通常旨在调试一个程序时使用

syslog.conf文件指明syslogd程序纪录日志的行为,该程序在启动时查询配置文件。该文件由不同程序或消息分类的单个条目组成,每个占一行。对每类消息提供一个选择域和一个动作域。这些域由tab隔开:选择域指明消息的类型和优先级;动作域指明syslogd接收到一个与选择标准相匹配的消息时所执行的动作。每个选项是由设备和优先级组成。当指明一个优先级时,syslogd将纪录一个拥有相同或更高优先级的消息。所以如果指明"crit",那所有标为crit、alert和emerg的消息将被纪录。每行的行动域指明当选择域选择了一个给定消息后应该把他发送到哪儿。例如,如果想把所有邮件消息纪录到一个文件中,如下:

#Log all the mail messages in one place

mail.* /var/log/maillog

其他设备也有自己的日志。UUCP和news设备能产生许多外部消息。它把这些消息存到自己的日志(/var/log/spooler)中并把级别限为"err"或更高。例如:

# Save mail and news errors of level err and higher in aspecial file.

uucp,news.crit /var/log/spooler

当一个紧急消息到来时,可能想让所有的用户都得到。也可能想让自己的日志接收并保存。

#Everybody gets emergency messages, plus log them on anther machine

*.emerg *

*.emerg @linuxaid.com.cn

alert消息应该写到root和tiger的个人账号中:

#Root and Tiger get alert and higher messages

*.alert root,tiger

有时syslogd将产生大量的消息。例如内核("kern"设备)可能很冗长。用户可能想把内核消息纪录到/dev/console中。下面的例子表明内核日志纪录被注释掉了:

#Log all kernel messages to the console

#Logging much else clutters up the screen

#kern.* /dev/console

用户可以在一行中指明所有的设备。下面的例子把info或更高级别的消息送到/var/log/messages,除了mail以外。级别"none"禁止一个设备:

#Log anything(except mail)of level info or higher

#Don't log private authentication messages!

*.info:mail.none;authpriv.none /var/log/messages

在有些情况下,可以把日志送到打印机,这样网络入侵者怎么修改日志都没有用了。通常要广泛纪录日志。Syslog设备是一个攻击者的显著目标。一个为其他主机维护日志的系统对于防范服务器攻击特别脆弱,因此要特别注意。

有个小命令logger为syslog(3)系统日志文件提供一个shell命令接口,使用户能创建日志文件中的条目。用法:logger例如:logger This is a test!

它将产生一个如下的syslog纪录:Aug 19 22:22:34 tiger: This is a test!

注意不要完全相信日志,因为攻击者很容易修改它的。

五、程序日志

许多程序通过维护日志来反映系统的安全状态。su命令允许用户获得另一个用户的权限,所以它的安全很重要,它的文件为sulog。同样的还有sudolog。另外,想Apache有两个日志:access_log和error_log。