- pwn手记录题3

前言:研究生的生活很充实(忙,大概三年我再也没有时间去认真做题了以下是最近比赛的遇到的题目。仅记录脚本,细节不会再核实了(没时间(;´༎ຶД༎ຶ`))可能以后不太会触碰CTF比赛了强网杯-baby_heapfrompwnimport*context(os='linux',arch='amd64',log_level='debug')binary='./pwn'r=process(binary)el

- pwn速查手册(长期更新)

文章目录前言一、一般程序结构二、checksecRELROStackNXPIEFortifyDebuginfoStrippedSymbolsSHSTKIBT三、系统调用1、系统调用名与系统调用号查询2、系统调用参数查询3、系统调用参数顺序4、常用系统调用四、ShellCode快速生成前言有很多琐碎的东西,常用又难记,停用一段时间又容易忘,放在哪一篇文章里都不好查,所以专门开一篇用于记录和查阅。随学

- 快速刷通PWN的第三天

北辰孝卿

快速刷通PWN堆栈pythonpwn2ownc++linux

快速刷通PWN的第三天计划声明:因为是自己学习的一个计划,所以可能并不是适用于所有人。但是尽可能考虑到由浅入深,由易到难。昨天大概完成了Protostar的Stack4部分,今天继续后面题目的练习。笔记Stack5题目源码如下:#include#include#include#includeintmain(intargc,char**argv){charbuffer[64];gets(buffer

- Bugku CTF梳理

AquilaEAG

大佬的刷题记录:https://blog.csdn.net/mcmuyanga1.CTF常见题型CTF比赛通常包含的题目类型有七种,包括MISC、PPC、CRYPTO、PWN、REVERSE、WEB、STEGA。MISC(Miscellaneous)类型,即安全杂项,题目或涉及流量分析、电子取证、人肉搜索、数据分析等等。PPC(ProfessionallyProgramCoder)类型,即编程类题

- Bugku-CTF-Web安全最佳刷题路线

曾经的我也是CTF六项全能,Web安全,密码学,杂项,Pwn,逆向,安卓样样都会。明明感觉这样很酷,却为何还是沦为社畜。Bugku-CTF-Web安全最佳刷题路线,我已经整理好了,干就完了。尽管我们都是学了就忘,但是那又怎样,至少我们曾经会过:ailx10网络安全优秀回答者互联网行业安全攻防员去知乎咨询:ailx10难度系数1:刷题路线ailx10:Bugku-CTF-滑稽(查看源代码)ailx1

- [H&NCTF 2024] crypto/pwn

石氏是时试

python开发语言

周日的比赛,赛后拿别人的WP又作了俩,最后一个题也是没弄懂,先记一下吧。CryptoEZmath一个简单的函数题。在sagemath里有个two_squares函数,可以从平方和恢复两个规模相近的数。这种比较适合于RSA里的p,q。另外未知的e用来猜,一点意思都没有。fromCrypto.Util.numberimport*flag=b'Kicky_Mu{KFC_v_me_50!!!}'p=get

- DEFCON 29 Pwn 题目《3FACTOOORX》深度分析与利用详解

Alfadi联盟 萧瑶

网络安全网络安全

1.题目概览(ChallengeOverview)挑战名称3FACTOOORX所属比赛DEFCON29CTFQuals(2021)分类Web/BrowserExtension/JavaScriptSecurity目标简介与技术亮点3FACTOOORX是一个结合了Web安全、浏览器扩展安全和JavaScript混淆技术的高级挑战。题目要求参赛者分析一个Chrome浏览器扩展,逆向其中的混淆JavaS

- Ubuntu[22.04] PWN环境搭建

天才小周

ubuntu网络安全

Ubuntu[22.04]PWN环境搭建本章内容源自学长博客内容:学长博客更换镜像源cd/etc/apt#进入apt目录下sudocpsources.listsources.list.backup#备份sudovimsources.list#编辑sources.list文件#加入下面两个----之间的内容#默认注释了源码镜像以提高aptupdate速度,如有需要可自行取消注释debhttps://

- ret2libc:CTF Pwn 中的关键利用技巧

阿贾克斯的黎明

网络安全安全

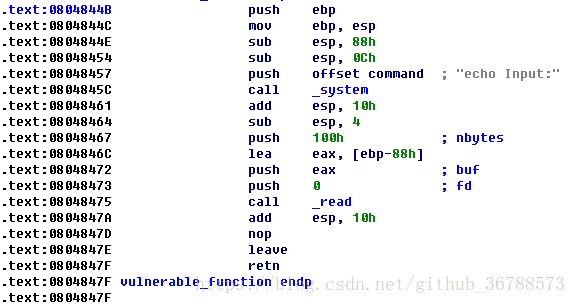

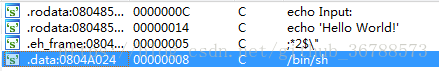

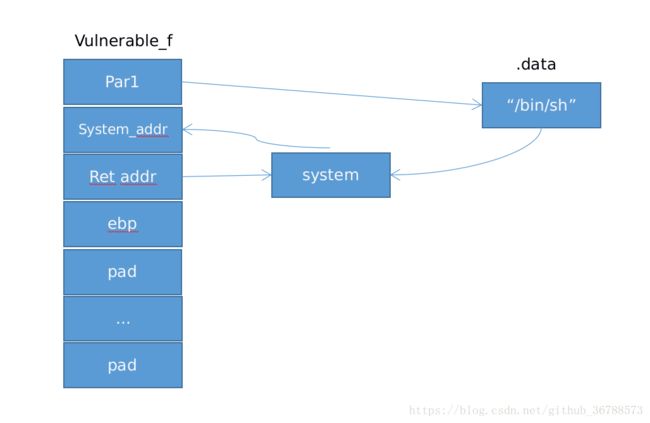

目录ret2libc:CTFPwn中的关键利用技巧一、原理二、利用步骤(一)查找漏洞并确定溢出点(二)获取system()函数和字符串“/bin/sh”的地址(三)构造攻击载荷(payload)(四)触发漏洞并执行攻击三、示例代码(一)漏洞程序(vuln.c)(二)利用代码(exp.c)在CTF(夺旗赛)的Pwn题目中,ret2libc是一种极为重要且常用的漏洞利用技术。它主要针对程序中存在栈溢出

- Python爬虫实战教程:自动抓取CTF比赛题目存档全流程详解

Python爬虫项目

python爬虫开发语言github

1.CTF比赛简介及数据来源分析1.1什么是CTF比赛CTF(CaptureTheFlag)是信息安全领域的攻防竞赛,参赛队伍需解决一系列安全相关题目(称为“题目”),题目涉及逆向、漏洞利用、密码学、web安全等。1.2CTF题目存档的价值学习安全技术、积累攻防经验准备面试与实战技能提升搭建自己的CTF题库和知识库1.3典型CTF题目存档平台CTFTime—汇总比赛信息各大CTF比赛官网,如Pwn

- 2025一带一路暨金砖国家技能发展与技术创新大赛第三届企业信息系统安全赛项

Star abuse

安全全国职业院校技能大赛web安全CTF

企业信息系统安全赛项选拔赛包含CTF夺旗和企业网络安全配置与渗透两个项目,采用双人团队形式,比赛时长4小时。CTF夺旗阶段涵盖WEB渗透、密码学、流量分析、PWN和逆向5个任务模块,要求选手完成漏洞挖掘、密码破解、流量取证等实战操作。企业网络安全配置与渗透阶段需对模拟企业网络进行渗透测试与安全加固,包含10个具体任务,涉及站点渗透、数据库安全、WAF配置等内容。比赛采用即时评分机制,要求选手按指定

- 2024第八届全国职工职业技能大赛“网络与信息安全管理员”河北省预选拔赛解析

落寞的魚丶

2024第八届职工职业技能大赛网络安全网络与信息安全管理员省赛选拔赛CTF

2024第八届全国职工职业技能大赛“网络与信息安全管理员”某省选拔赛解析2024第八届全国职工职业技能大赛“网络与信息安全管理员”某省选拔赛解析第一场:CTFWeb:Web1:Web2:MISC:Crypto:crypto1:crypto2:PWN:PWN1:PWN2:第二场:数据安全:鹅鹅鹅:Antpro:需要培训可以私信博主欢迎交流学习!2024第八届全国职工职业技能大赛“网络与信息安全管理员

- CTF pwn -- ARM架构的pwn题详解

__lifanxin

网络安全ctfpwn网络安全pwnarm

arm架构的pwn题详解概述环境搭建使用QEMU使用gdb-multiarchARM架构基本知识arm32位寄存器介绍arm64位寄存器介绍一道例题参考博客总结概述 ARM架构过去称作进阶精简指令集机器(AdvancedRISCMachine,更早称作:AcornRISCMachine),是一个精简指令集(RISC)处理器架构,其广泛地使用在许多嵌入式系统设计。由于节能的特点,ARM处理器非常适

- 高中生手把手带你入门内核pwn -- QWB2018-core wp

A5rZ

网络安全

ctf-challenges/pwn/linux/kernel-mode/QWB2018-coreatmaster·ctf-wiki/ctf-challenges·GitHub参考:qwb2018核心复现ROP–wsxk’sblog–小菜鸡tips:如果你不理解某些部分,应该停下来而不是继续。core.cpio文件通常是一个归档文件,采用了CPIO格式。这种文件格式常用于存储多个文件和目录结构,尤

- 安恒安全培训实习生,CTF方向面试题!

go_to_hacker

面试CTF网络安全渗透测试测试工具web安全

目均模拟真实CTF赛题,需结合动态调试与工具链(pwntools/ROPgadget/one_gadget)完成利用。覆盖栈、堆、格式化字符串、高级堆利用、沙箱逃逸五大方向,从基础ROP到HouseofApple,逐步提升对抗防护的能力。题目1:栈溢出+ROP绕过NX与Canary名称:babyrop描述:目标程序是一个64位ELF文件,存在栈溢出漏洞,但开启了NX和Canary保护。请获取远程服

- 成为顶级黑客:从零开始学习网络渗透的完整指南,黑客高级教程建议收藏!

程序员七海

web安全黑客技术网络安全渗透测试计算机编程干货分享

前言网络安全再进一步细分,还可以划分为:网络渗透、逆向分析、漏洞攻击、内核安全、移动安全、破解PWN等众多子方向。今天的这篇,主要针对网络渗透方向,也就是大家所熟知的“黑客”的主要技术,其他方向仅供参考,学习路线并不完全一样。网络渗透网络渗透是攻击者常用的一种攻击手段,也是一种综合的高级攻击技术,同时网络渗透也是安全工作者所研究的一个课题,在他们口中通常被称为”渗透测试(PenetrationTe

- Apple Silicon配置二进制环境(二)

ZERO-A-ONE

macOS使用笔记linuxdocker运维

Author:ZERO-A-ONEDate:2022-07-31本系列旨在记录我本人在使用基于M1Pro的AppleSilicon芯片MacBookPro笔记本搭建适用于二进制研究的环境,包括逆向、PWN之类的场景0x1前序补充之前有朋友反映Wine配IDAPro还是有些麻烦,之后发现可以使用最新的PD虚拟机跑Windows11ARM,就可以直接跑IDAPro7.5或者IDAPro7.6提供一个我

- ⭐用docker + gdb + gdbserver优雅的调试pwn题⭐

INT_ZLSF

docker容器pwngdb

起源:利用patchelf+glibc-all-in-one来修改pwn题的libc和ld终究还是和真实的运行环境有所区别,尤其是在使用了libc-c++和异架构的情况下。再此之前我也尝试过其他师傅的调试方法,最有效的是在docker中使用有名管道pipe+tmux的组合,但是这个办法实测必须要先输入才能输出(pipe有阻塞的特性),还是不太好用。但是又不想再docker在安装一次pwn环境(pw

- Canary

Sean_summer

安全web安全

定义:Canary是一种用以防护栈溢出的保护机制。原理:是在一个函数的入口处,先从fs/gs寄存器中取出一个4字节(eax,四字节通常是32位的文件)或者8字节(rax,通常是64位的文件)的值存到栈上,当函数结束是会检查这个栈上的值是否和存进去的值相同。通常在pwn题写exp是用的字符a,这样存储进缓冲区,将会覆盖原始的canary的值当canary被覆盖后,也就是原应为canary的位置被字符

- ctfshow-stack36

dd-pwn

pwn

每天下午抖音(47253061271)直播pwn题,小白一只,欢迎各位师傅讨论可以发现全文只有一个ctfshow的自定义函数Gets函数,发现有溢出漏洞,可以利用该漏洞进行构建exp,发现有get_flag供我们使用,可以直接打开根目录的flag,因此只需要构造溢出,溢出返回地址覆盖成get_flag就行Exp:

- Pwn,我的栈溢出笔记就该这么写(上)

「已注销」

栈

一周的刨坟结束了,忙着搭建维护k8s,该整个小小的笔记了原理篇什么是栈溢出?栈溢出指的是程序向栈中某个变量中写入的字节数超过了这个变量本身所申请的字节数,因而导致与其相邻的栈中的变量的值被改变。栈溢出会导致什么结果?栈溢出漏洞轻则可以使程序崩溃,重则可以使攻击者控制程序执行流程。如何防范栈溢出?(1).金丝雀(canary)1、在所有函数调用发生时,向栈帧内压入一个额外的随机DWORD(数),这个

- ctfshow做题笔记—前置基础—pwn13~pwn19

Yilanchia

笔记学习

文章目录前言一、pwn13二、pwn14三、pwn15(编译汇编代码到可执行文件,即可拿到flag)四、pwn16(使用gcc将其编译为可执行文件)五、pwn17六、pwn18七、pwn19(关闭了输出流,一定是最安全的吗?)前言记录一下pwn13~pwn19,巩固一下学到的知识。一、pwn13知识点:如何使用GCCgccmain.c-oprogram·gcc是调用GCC编译器的命令。·-opro

- Django下防御Race Condition漏洞

落沐萧萧

djangopython后端

今天下午在v2ex上看到一个帖子,讲述自己因为忘记加分布式锁导致了公司的损失:我曾在《从Pwnhub诞生聊Django安全编码》一文中描述过关于商城逻辑所涉及的安全问题,其中就包含并发漏洞(RaceCondition)的防御,但当时说的比较简洁,也没有演示实际的攻击过程与危害。今天就以v2ex上这个帖子的场景来讲讲,常见的存在漏洞的Django代码,与我们如何正确防御竞争漏洞的方法。0x01Pla

- 【wp】hgame2023 week3 Re&&Pwn

woodwhale

ctf与君共勉pwnctfpwnrehgame

【wp】hgame2023week3Re&&PwnRecpp那个chacha20加密不会。kunmusic用dnspy逆dll,在Program的Main方法中找到了初始化的数据下断点执行,拷贝出data写一份脚本进行data与104的异或defstep_one():withopen("./data",encoding="u8")asf:lines=f.readlines()data=[]forl

- Pwntools 的详细介绍、安装指南、配置说明

程序员的世界你不懂

效率工具提升百度新浪微博

Pwntools:Python开源安全工具箱一、Pwntools简介Pwntools是一个由Securityresearcher开发的高效Python工具库,专为密码学研究、漏洞利用、协议分析和逆向工程设计。它集成了数百个底层工具的功能,提供统一的PythonAPI接口,广泛用于CTF竞赛、渗透测试和安全开发。其核心优势包括:模块化设计:支持密码学、网络协议、shellcode生成等全栈操作跨平台

- vulnhub(8):pWnOS(还没信息收集就已经成功打点)

anddddoooo

vulnhuboscp-like靶场linux运维网络安全安全服务器

端口nmap主机发现nmap-sn192.168.89.0/24Nmapscanreportfor192.168.89.116Hostisup(0.00020slatency).116是新出现的机器,他就是靶机nmap端口扫描nmap-Pn192.168.89.116-p---min-rate10000-oAnmap/scan扫描开放端口保存到nmap/scan下PORT STATESER

- ffmpeg合成视频

一个高效工作的家伙

大模型ffmpeg

记录下ffmpeg如何安装配置,以及如何合成视频。一、安装ffmpeg1、下载ffmpeg安装包打开DpwnloadFFmpeg官网,选择安装包Windowsbuildsfromgyan.dev2、下滑找到releasebulids部分,选择ffmpeg-7.0.2-essentials_build.zip3、下载完成后,解压缩得到FFmpeg文件夹。解压文件并检查目录结构解压后的文件夹中应包含以

- python软件安装教程-Python-中文版软件安装包以及安装教程

weixin_37988176

Python-3.5.2(32/64位)软件下载地址链接:https://pan.baidu.com/s/1O1GIOCudBqPWNP6voPMpEA密码:zp58安装步骤:1.鼠标右击软件压缩包,选择“解压到python-3.5.2”2.打开“python-3.5.2”文件夹,鼠标右击“python-3.5.2-amd64.exe”(32位电脑操作系统鼠标右击“python-3.5.2.exe

- PWN基础15:GOT表 和 PLT表

prettyX

PWN

在学习总结GOT、PLT表的相关知识,下面是我参考的文章和视频,每条资源都互有补充感谢各位作者的分享精神https://zhuanlan.zhihu.com/p/130271689https://blog.csdn.net/qq_18661257/article/details/54694748https://blog.csdn.net/linuxheik/article/details/8850

- pwn7(利用格式化字符串泄露libc)

再劝

网络安全算法linux服务器数据库

题目[HNCTF2022WEEK4]ezcanaryint__fastcallmain(intargc,constchar**argv,constchar**envp){chars[96];//[rsp+0h][rbp-170h]BYREFcharbuf[264];//[rsp+60h][rbp-110h]BYREFunsigned__int64v6;//[rsp+168h][rbp-8h]v6=

- Dom

周华华

JavaScripthtml

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml&q

- 【Spark九十六】RDD API之combineByKey

bit1129

spark

1. combineByKey函数的运行机制

RDD提供了很多针对元素类型为(K,V)的API,这些API封装在PairRDDFunctions类中,通过Scala隐式转换使用。这些API实现上是借助于combineByKey实现的。combineByKey函数本身也是RDD开放给Spark开发人员使用的API之一

首先看一下combineByKey的方法说明:

- msyql设置密码报错:ERROR 1372 (HY000): 解决方法详解

daizj

mysql设置密码

MySql给用户设置权限同时指定访问密码时,会提示如下错误:

ERROR 1372 (HY000): Password hash should be a 41-digit hexadecimal number;

问题原因:你输入的密码是明文。不允许这么输入。

解决办法:用select password('你想输入的密码');查询出你的密码对应的字符串,

然后

- 路漫漫其修远兮 吾将上下而求索

周凡杨

学习 思索

王国维在他的《人间词话》中曾经概括了为学的三种境界古今之成大事业、大学问者,罔不经过三种之境界。“昨夜西风凋碧树。独上高楼,望尽天涯路。”此第一境界也。“衣带渐宽终不悔,为伊消得人憔悴。”此第二境界也。“众里寻他千百度,蓦然回首,那人却在灯火阑珊处。”此第三境界也。学习技术,这也是你必须经历的三种境界。第一层境界是说,学习的路是漫漫的,你必须做好充分的思想准备,如果半途而废还不如不要开始。这里,注

- Hadoop(二)对话单的操作

朱辉辉33

hadoop

Debug:

1、

A = LOAD '/user/hue/task.txt' USING PigStorage(' ')

AS (col1,col2,col3);

DUMP A;

//输出结果前几行示例:

(>ggsnPDPRecord(21),,)

(-->recordType(0),,)

(-->networkInitiation(1),,)

- web报表工具FineReport常用函数的用法总结(日期和时间函数)

老A不折腾

finereport报表工具web开发

web报表工具FineReport常用函数的用法总结(日期和时间函数)

说明:凡函数中以日期作为参数因子的,其中日期的形式都必须是yy/mm/dd。而且必须用英文环境下双引号(" ")引用。

DATE

DATE(year,month,day):返回一个表示某一特定日期的系列数。

Year:代表年,可为一到四位数。

Month:代表月份。

- c++ 宏定义中的##操作符

墙头上一根草

C++

#与##在宏定义中的--宏展开 #include <stdio.h> #define f(a,b) a##b #define g(a) #a #define h(a) g(a) int main() { &nbs

- 分析Spring源代码之,DI的实现

aijuans

springDI现源代码

(转)

分析Spring源代码之,DI的实现

2012/1/3 by tony

接着上次的讲,以下这个sample

[java]

view plain

copy

print

- for循环的进化

alxw4616

JavaScript

// for循环的进化

// 菜鸟

for (var i = 0; i < Things.length ; i++) {

// Things[i]

}

// 老鸟

for (var i = 0, len = Things.length; i < len; i++) {

// Things[i]

}

// 大师

for (var i = Things.le

- 网络编程Socket和ServerSocket简单的使用

百合不是茶

网络编程基础IP地址端口

网络编程;TCP/IP协议

网络:实现计算机之间的信息共享,数据资源的交换

协议:数据交换需要遵守的一种协议,按照约定的数据格式等写出去

端口:用于计算机之间的通信

每运行一个程序,系统会分配一个编号给该程序,作为和外界交换数据的唯一标识

0~65535

查看被使用的

- JDK1.5 生产消费者

bijian1013

javathread生产消费者java多线程

ArrayBlockingQueue:

一个由数组支持的有界阻塞队列。此队列按 FIFO(先进先出)原则对元素进行排序。队列的头部 是在队列中存在时间最长的元素。队列的尾部 是在队列中存在时间最短的元素。新元素插入到队列的尾部,队列检索操作则是从队列头部开始获得元素。

ArrayBlockingQueue的常用方法:

- JAVA版身份证获取性别、出生日期及年龄

bijian1013

java性别出生日期年龄

工作中需要根据身份证获取性别、出生日期及年龄,且要还要支持15位长度的身份证号码,网上搜索了一下,经过测试好像多少存在点问题,干脆自已写一个。

CertificateNo.java

package com.bijian.study;

import java.util.Calendar;

import

- 【Java范型六】范型与枚举

bit1129

java

首先,枚举类型的定义不能带有类型参数,所以,不能把枚举类型定义为范型枚举类,例如下面的枚举类定义是有编译错的

public enum EnumGenerics<T> { //编译错,提示枚举不能带有范型参数

OK, ERROR;

public <T> T get(T type) {

return null;

- 【Nginx五】Nginx常用日志格式含义

bit1129

nginx

1. log_format

1.1 log_format指令用于指定日志的格式,格式:

log_format name(格式名称) type(格式样式)

1.2 如下是一个常用的Nginx日志格式:

log_format main '[$time_local]|$request_time|$status|$body_bytes

- Lua 语言 15 分钟快速入门

ronin47

lua 基础

-

-

单行注释

-

-

[[

[多行注释]

-

-

]]

-

-

-

-

-

-

-

-

-

-

-

1.

变量 & 控制流

-

-

-

-

-

-

-

-

-

-

num

=

23

-

-

数字都是双精度

str

=

'aspythonstring'

- java-35.求一个矩阵中最大的二维矩阵 ( 元素和最大 )

bylijinnan

java

the idea is from:

http://blog.csdn.net/zhanxinhang/article/details/6731134

public class MaxSubMatrix {

/**see http://blog.csdn.net/zhanxinhang/article/details/6731134

* Q35

求一个矩阵中最大的二维

- mongoDB文档型数据库特点

开窍的石头

mongoDB文档型数据库特点

MongoDD: 文档型数据库存储的是Bson文档-->json的二进制

特点:内部是执行引擎是js解释器,把文档转成Bson结构,在查询时转换成js对象。

mongoDB传统型数据库对比

传统类型数据库:结构化数据,定好了表结构后每一个内容符合表结构的。也就是说每一行每一列的数据都是一样的

文档型数据库:不用定好数据结构,

- [毕业季节]欢迎广大毕业生加入JAVA程序员的行列

comsci

java

一年一度的毕业季来临了。。。。。。。。

正在投简历的学弟学妹们。。。如果觉得学校推荐的单位和公司不适合自己的兴趣和专业,可以考虑来我们软件行业,做一名职业程序员。。。

软件行业的开发工具中,对初学者最友好的就是JAVA语言了,网络上不仅仅有大量的

- PHP操作Excel – PHPExcel 基本用法详解

cuiyadll

PHPExcel

导出excel属性设置//Include classrequire_once('Classes/PHPExcel.php');require_once('Classes/PHPExcel/Writer/Excel2007.php');$objPHPExcel = new PHPExcel();//Set properties 设置文件属性$objPHPExcel->getProperties

- IBM Webshpere MQ Client User Issue (MCAUSER)

darrenzhu

IBMjmsuserMQMCAUSER

IBM MQ JMS Client去连接远端MQ Server的时候,需要提供User和Password吗?

答案是根据情况而定,取决于所定义的Channel里面的属性Message channel agent user identifier (MCAUSER)的设置。

http://stackoverflow.com/questions/20209429/how-mca-user-i

- 网线的接法

dcj3sjt126com

一、PC连HUB (直连线)A端:(标准568B):白橙,橙,白绿,蓝,白蓝,绿,白棕,棕。 B端:(标准568B):白橙,橙,白绿,蓝,白蓝,绿,白棕,棕。 二、PC连PC (交叉线)A端:(568A): 白绿,绿,白橙,蓝,白蓝,橙,白棕,棕; B端:(标准568B):白橙,橙,白绿,蓝,白蓝,绿,白棕,棕。 三、HUB连HUB&nb

- Vimium插件让键盘党像操作Vim一样操作Chrome

dcj3sjt126com

chromevim

什么是键盘党?

键盘党是指尽可能将所有电脑操作用键盘来完成,而不去动鼠标的人。鼠标应该说是新手们的最爱,很直观,指哪点哪,很听话!不过常常使用电脑的人,如果一直使用鼠标的话,手会发酸,因为操作鼠标的时候,手臂不是在一个自然的状态,臂肌会处于绷紧状态。而使用键盘则双手是放松状态,只有手指在动。而且尽量少的从鼠标移动到键盘来回操作,也省不少事。

在chrome里安装 vimium 插件

- MongoDB查询(2)——数组查询[六]

eksliang

mongodbMongoDB查询数组

MongoDB查询数组

转载请出自出处:http://eksliang.iteye.com/blog/2177292 一、概述

MongoDB查询数组与查询标量值是一样的,例如,有一个水果列表,如下所示:

> db.food.find()

{ "_id" : "001", "fruits" : [ "苹

- cordova读写文件(1)

gundumw100

JavaScriptCordova

使用cordova可以很方便的在手机sdcard中读写文件。

首先需要安装cordova插件:file

命令为:

cordova plugin add org.apache.cordova.file

然后就可以读写文件了,这里我先是写入一个文件,具体的JS代码为:

var datas=null;//datas need write

var directory=&

- HTML5 FormData 进行文件jquery ajax 上传 到又拍云

ileson

jqueryAjaxhtml5FormData

html5 新东西:FormData 可以提交二进制数据。

页面test.html

<!DOCTYPE>

<html>

<head>

<title> formdata file jquery ajax upload</title>

</head>

<body>

<

- swift appearanceWhenContainedIn:(version1.2 xcode6.4)

啸笑天

version

swift1.2中没有oc中对应的方法:

+ (instancetype)appearanceWhenContainedIn:(Class <UIAppearanceContainer>)ContainerClass, ... NS_REQUIRES_NIL_TERMINATION;

解决方法:

在swift项目中新建oc类如下:

#import &

- java实现SMTP邮件服务器

macroli

java编程

电子邮件传递可以由多种协议来实现。目前,在Internet 网上最流行的三种电子邮件协议是SMTP、POP3 和 IMAP,下面分别简单介绍。

◆ SMTP 协议

简单邮件传输协议(Simple Mail Transfer Protocol,SMTP)是一个运行在TCP/IP之上的协议,用它发送和接收电子邮件。SMTP 服务器在默认端口25上监听。SMTP客户使用一组简单的、基于文本的

- mongodb group by having where 查询sql

qiaolevip

每天进步一点点学习永无止境mongo纵观千象

SELECT cust_id,

SUM(price) as total

FROM orders

WHERE status = 'A'

GROUP BY cust_id

HAVING total > 250

db.orders.aggregate( [

{ $match: { status: 'A' } },

{

$group: {

- Struts2 Pojo(六)

Luob.

POJOstrust2

注意:附件中有完整案例

1.采用POJO对象的方法进行赋值和传值

2.web配置

<?xml version="1.0" encoding="UTF-8"?>

<web-app version="2.5"

xmlns="http://java.sun.com/xml/ns/javaee&q

- struts2步骤

wuai

struts

1、添加jar包

2、在web.xml中配置过滤器

<filter>

<filter-name>struts2</filter-name>

<filter-class>org.apache.st