2019ciscn线上初赛 Reverse_bbvvmm WP

题目名称 Reverse_bbvvmm

操作内容:

进入IDA分析(见注释)

真正的base64序列表可以在函数sub_400AA6中找到:

IJLMNOPKABDEFGHCQRTUVWXSYZbcdefa45789+/6ghjklmnioprstuvqwxz0123y

对比较的字符串进行伪base64替换得:

RUY0NjhEQkFGOTg1QjI1MDlDOUUyMDBDRjM1MjVBQjY=

对其在进行base64解密得:

EF468DBAF985B2509C9E200CF3525AB6 32位

再通过sm4解密可以得到国密加密前的数据(密钥为v17后面的十六进制数据)即6261647265723132

base16解密得badrer12

此为username

然后分析password

经调试,发现影响v8值的函数为

在存储password的地址(ptr+4*(i+36LL))处对输入的password下硬件断点

然后运行,跟踪使用password后程序的汇编指令(这里自己输入的密码为'123456')

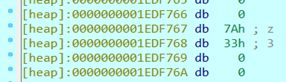

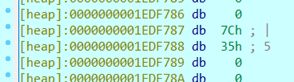

这里将输入的password传入rax中存储的地址,在完成所有的断点过后,进入这个地址可以发现

每个输入的password都跟随了一个固定的数据(通过多次调试发现是固定的)

xyz{|}

用此调试可以得到”welcome” ,即为 password

通过nc连接后发现无法获得flag,使用pwntools远程连接最后获得了flag

flag{eafd_134g_vp1d_vsdr_v5yg_ai0g_fsdg_g24t_sdfg}