- 黑客 vs. 网安:谁才是数字世界的主宰? 2024年信息安全人员应该重点学什么?

网安导师小李

程序员编程网络安全linux运维服务器excelweb安全pythonjava

在当今数字化飞速发展的时代,信息安全问题日益严峻。黑客攻击、数据泄露、网络病毒等威胁不断涌现,企业和个人的隐私安全岌岌可危。随着人工智能、物联网、云计算、区块链等新技术的兴起,信息安全行业正面临着新的挑战和机遇。2024年信息安全行业面临的挑战和机遇**1.人工智能(AI):**AI技术的广泛应用使得攻击者能够利用机器学习和自动化技术进行更具针对性的攻击。例如,恶意软件可以通过AI算法不断自我进化

- 进阶向:Django入门,从零开始构建一个Web应用

nightunderblackcat

Python进阶djangopython后端

一、Django是什么?想象你建房子需要砖头、水泥、设计图...Django就是Python的Web框架工具箱,它帮你准备好了:数据库管理用户登录系统网页模板引擎安全防护(防黑客攻击)你只需专注"盖房子"(业务逻辑),不用从烧砖开始!二、环境准备(5分钟搞定)安装Python官网下载Python3.8+:python.org安装时勾选AddPythontoPATH安装Django打开命令行(Win

- 构建一个AI驱动的SQL注入测试系统

一、引言在当今这个高度数字化的时代,数据已成为组织最宝贵的资产之一。无论是互联网平台、电商系统,还是企业内部信息化系统,其背后都离不开数据库支撑。数据库的安全性,直接关乎企业的数据完整性、隐私合规性乃至品牌信誉。而SQL注入(SQLInjection)作为最经典、最普遍的Web安全漏洞之一,至今仍是黑客攻击的主力武器之一。尽管业界已提出各种手段来预防SQL注入,如参数化查询、ORM封装、Web应用

- 企业级安全实践:SSL 加密与权限管理(一)

计算机毕设定制辅导-无忧

#Kafka安全ssl网络

企业安全面临的挑战**在数字化转型的浪潮下,企业面临着日益复杂的网络安全威胁。随着业务的数字化和信息化程度不断提高,企业的数据和信息系统成为了黑客攻击的主要目标。数据泄露、业务中断等安全事件不仅会给企业带来巨大的经济损失,还会损害企业的声誉和客户信任。根据IBM的资料显示,全球公司每年因数据泄露造成的平均损失从350万美元上升至380万美元,部分甚至上亿。数据泄露不仅会导致企业直接的经济损失,如赔

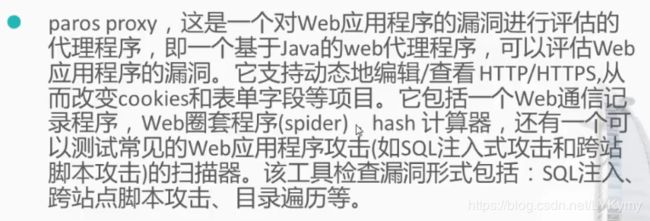

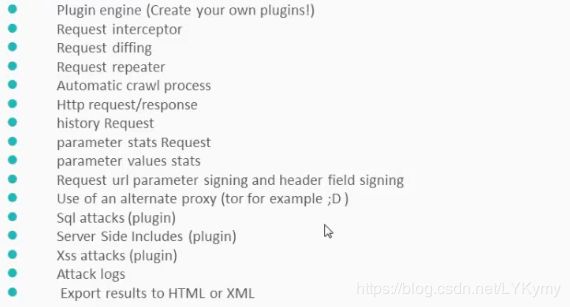

- 网站漏洞检测方法有哪些

在数字化时代,网站安全已成为企业和个人的生命线。一次数据泄露可能导致数百万损失,而黑客攻击平均仅需5分钟即可侵入未防护的系统。如何有效识别漏洞屏障?以下是经实践验证的四大核心方法:一、人工代码审计:深度挖掘隐藏风险原理:由安全工程师逐行审查源代码,定位逻辑漏洞(如越权访问、业务缺陷)。适用场景:金融系统、电商平台等高安全性需求场景。案例:某银行支付接口因未校验用户会话ID,被审

- 转行网络安全行业,普通人如何选择职业?

网络安全学习室

网络安全学习路线web安全网络安全

网络安全被列为国家安全战略的一部分,安全行业规模逐渐扩大,网安人员的需求也随之增加。很多刚转行过来的新同学,对网络安全岗位了解还比较少,今天明叔给大家讲一下网络安全行业都有哪些岗位以及职责要求,我们一起来看看吧。1渗透测试工程师岗位释义:渗透测试岗位主要是模拟黑客攻击,利用黑客技术,挖掘漏洞,提出修复建议。需要用到数据库、网络技术、编程技术、操作系统、渗透技术、攻防技术、逆向技术。有些大厂,甚至将

- 智能阻断端口扫描攻击——基于动态防火墙策略的实战方案

群联云防护小杜

安全问题汇总前端人工智能重构ddos安全

一、端口扫描攻击原理与危害端口扫描是黑客攻击的前置手段,通过扫描开放端口识别服务器弱点。传统防御如静态防火墙规则易被绕过,需结合动态策略实时阻断。二、动态防火墙防御实战(Python实现)以下脚本实时分析网络连接,自动封禁高频扫描IP:importsubprocessfromcollectionsimportdefaultdictimporttime#监控网卡接口INTERFACE="eth0"d

- 什么是渗透测试,对网站安全有哪些帮助?

上海云盾第一敬业销售

安全网络web安全

在网络安全的战场中,网站如同暴露在数字世界的堡垒,时刻面临着黑客攻击的威胁。而渗透测试,就像是为网站进行一场“模拟攻防演练”,它以黑客的思维和手段,主动出击,探寻网站潜在的安全漏洞。究竟什么是渗透测试,它又能为网站安全带来哪些实质性的帮助呢?什么是渗透测试?渗透测试是一种在获得授权的前提下,模拟真实网络攻击场景,对目标网站或系统进行安全性评估的技术手段,其流程通常包括信息收集、漏洞扫描、漏洞利用、

- 如何保护你的 Solana 钱包:防止黑客攻击的技巧(附钱包安全自检清单)

Web3_Daisy

区块链web3

在区块链世界里,资产自持意味着自由,也意味着责任。尤其是在Solana这样高速且活跃的链上,资产管理需要更高的安全意识。本篇文章将分享一套系统性的方法,帮助你有效保护自己的Solana钱包,降低被黑客攻击的风险。1.使用硬件钱包,降低热钱包暴露风险热钱包(如Phantom、Backpack)虽然便捷,但因持续联网而容易受到攻击。建议将大额资产转入硬件钱包(如Ledger、Trezor等)。硬件钱包

- 网络安全——网络渗透测试入门

xut滕羽凡

网络安全网络协议学习方法

⼀、行业术语介绍渗透测试(PenetrationTesting):模拟黑客攻击手段对目标系统进行安全评估的过程。APT(AdvancedPersistentThreat):高级持续性威胁,指有组织的、长期针对性的网络攻击。PTES(PenetrationTestingExecutionStandard):渗透测试执行标准,指导渗透测试的行业标准。等保测评(InformationSecurityLe

- 网站攻击与安全防护:构建坚固的网络防线

热爱技术。

信息安全安全网络数据库

目录一、引言二、网站攻击的常见类型三、网站攻击的原理分析四、网站安全防护措施五、网站安全的未来发展趋势六、结论一、引言在当今数字化时代,网站已成为企业、组织和个人展示信息、提供服务以及进行交流互动的重要平台。然而,随着网络技术的不断发展,网站面临的安全威胁也日益严峻。从黑客攻击到恶意软件感染,从数据泄露到拒绝服务攻击,各种安全风险随时可能对网站造成严重的破坏。因此,保障网站的安全至关重要,它不仅关

- 破局交易所系统开发:关键功能与核心架构的深度解码

L星际节点指挥官

区块链开发公链开发dapp区块链科技金融大数据人工智能架构

引言在数字经济浪潮中,交易所系统已成为金融科技领域的“数字心脏”。从加密货币到传统金融资产,交易所的交易效率、安全性和用户体验直接影响着全球资本的流动效率。据统计,2023年全球数字资产交易所因黑客攻击损失超3.8亿美元,而合规性监管的强化也迫使交易所开发者面临技术、法律和用户体验的三重挑战。本文将从关键功能模块与核心架构设计两个维度,揭示交易所系统开发的底层逻辑,为从业者提供一份“技术避坑指南”

- 电商行业如何做好安全防护?高防CDN对电商行业的必要性

随着电子商务的快速发展,电商平台成为了商家与消费者之间最重要的连接渠道。电商平台的稳定性和安全性直接关系到用户体验和企业的收入。因此,做好电商行业的网络安全防护至关重要。近年来,随着黑客攻击手段的不断进化,电商平台不仅面临着DDoS攻击、恶意爬虫、数据泄露等威胁,还需要应对日益复杂的网络安全挑战。为了保障电商平台的安全运营,高防CDN(内容分发网络)逐渐成为不可或缺的安全防护工具。电商行业面临的安

- 手游开服被黑客攻击怎么办?面对DDOS怎么防护

潘潘潘潘panpan

网络安全web安全游戏系统安全

对于中小型开发者来说,好不容易开发出一款手游上线发行,就像是自己的女儿终于出生,哪知道刚出生就遭到敲诈勒索,很多时候自己又没有本事保护自己的女儿,只能委曲求全。面对DDoS攻击,目前最有效的防御手段和措施就是部署针对DDoS攻击的流量清洗,当企业遭到DDoS攻击时,建议通过部署本地的DDoS攻击清洗防护设备或购买云服务商提供的DDoS攻击清洗防护服务,来加强、优化和改善自身的DDoS防护能力。在过

- 账号信息安全:筑牢数字防线,守护信息宝库

热爱技术。

信息安全网络安全

本文深入探讨了账号信息安全的重要性、面临的主要威胁以及防御策略。在数字化时代,账号信息安全对个人隐私与权益、企业稳定与发展至关重要。面临的威胁包括黑客攻击手段不断升级、软件漏洞、内部威胁和社会工程学利用等。防御策略涵盖用户、企业和技术层面,如用户增强安全意识、设定强密码和开启多因素认证等;企业加强员工培训、建立严格账号管理制度和强化网络安全防护等;技术上应用密码加密、生物识别、人工智能与机器学习及

- 软件安全:漏洞利用与渗透测试剖析、流程、方法、案例

ruanjiananquan99

安全网络web安全

在数字时代,软件已深度融入生活与工作的方方面面,从手机应用到企业核心系统,软件安全至关重要。而漏洞利用与渗透测试,作为软件安全领域中相互关联的两个关键环节,一个是黑客攻击的手段,一个是安全防护的方法,二者的博弈推动着软件安全技术不断发展。一、漏洞利用与渗透测试:概念与关联(一)漏洞利用软件漏洞,是指软件在设计、开发、部署或维护过程中产生的缺陷或弱点,这些缺陷可能导致软件功能异常,甚至被恶意攻击者利

- 渗透测试发现的漏洞,如何修复与预防

极创信息

安全web安全

渗透测试是评估计算机系统安全性的有效手段,通过模拟黑客攻击来发现和修复系统中的漏洞。以下是关于渗透测试中发现系统漏洞后的整改修复方法,从渗透测试常见漏洞、漏洞危害、如何修复漏洞以及如何有效预防四个方面进行详细说明。一、渗透测试常见漏洞渗透测试中常见的漏洞类型包括但不限于以下几种:1.注入漏洞:如SQL注入、LDAP注入等,这些漏洞允许攻击者通过恶意输入控制应用程序的数据库查询,从而获取敏感信息或执

- 现代网络安全攻防技术与发展现状

碳酸的唐

安全web安全网络

1.引言随着数字化转型进程的加速,全球信息化程度不断深入,网络安全问题日益凸显。根据最新的统计数据,2022年全球范围内的网络攻击事件较前一年增长了约41%,造成的经济损失高达超过6万亿美元。在这个背景下,了解现代黑客技术的发展态势及特点,对于构建有效的网络防御体系具有重要意义。本文将结合我们在CyberShield攻防模拟平台的实践经验,从技术层面深入分析当前黑客攻击的方法、工具与趋势,并探讨相

- 深度解析渗透测试:概念、流程与实战应用

白山云北诗

网络安全干货知识安全渗透测试漏洞扫描安全检查安全性测试

在网络安全领域,漏洞扫描如同基础体检,能发现系统潜在问题;而渗透测试则像是专业的深度诊断,以攻击者视角主动出击,探寻系统真正的安全风险。随着网络攻击手段日益复杂,渗透测试逐渐成为企业筑牢安全防线的关键环节。本文将全方位介绍渗透测试,助你深入理解这项技术及其重要价值。一、渗透测试的定义与核心目标渗透测试,是指在得到授权的前提下,专业的安全测试人员通过模拟真实的黑客攻击手法,对目标系统(包括网络、服务

- 安全测试:从基础到进阶

有点菜的小刘

安全web安全

安全测试的必要性在数字化时代,网络安全已成为企业和个人不可忽视的重要议题。随着技术的飞速发展,黑客攻击手段日益复杂,如何确保系统的安全性成为了开发者和安全团队的首要任务。安全测试,作为软件开发过程中的关键环节,对于发现并修复系统中的潜在漏洞、防止恶意攻击和数据泄露具有重要意义。本文从安全测试的基础、进阶方法、常见漏洞及防范措施,以及测试工具推荐等方面,为您提供一份全面的系统安全保障策略。一、安全测

- 网站安全管理的必要性与实践

秋水丶秋水

网络https安全ssl

在数字化浪潮席卷全球的今天,网站已成为企业展示形象、开展业务的重要窗口。然而,随着网络技术的飞速发展,网站安全问题也日益凸显,黑客攻击、数据泄露、服务中断等安全事件频发,给企业带来巨大的经济损失和声誉风险。本文将深入探讨网站安全管理的重要性、核心要素以及实施策略,帮助企业构筑坚固的数字防线。一、网站安全管理:数字时代的企业必修课网站安全管理是指通过技术手段和管理措施,保护网站系统免受各种威胁和攻击

- 安当SMS凭据管理系统:开发与运维人员的数据库密码安全终极防线

安 当 加 密

运维数据库安全

在数字化转型浪潮中,数据库连接账号密码已成为企业安全的“命门”。据Gartner统计,2025年全球75%的数据泄露将源于凭据管理不当,而开发测试环境中的密码硬编码、运维工具中的明文存储、跨系统密码复用等隐患,正成为黑客攻击的突破口。上海安当技术有限公司推出的SMS凭据管理系统,通过动态凭据生成、量子加密存储、细粒度权限控制三大核心技术,为开发与运维人员构建了覆盖密码全生命周期的防护体系。本文将从

- 为什么棋牌游戏平台总是成为黑客攻击的重灾区?

上海云盾-高防顾问

游戏网络

棋牌游戏平台近年来频繁遭受黑客攻击,这一现象背后既有行业特性驱动,也有技术与运营层面的漏洞。以下是综合分析:一、攻击动机:高收益与低门槛的双重诱惑盈利模式简单,攻击收益直接棋牌游戏的盈利依赖玩家活跃度和虚拟货币交易,一旦被攻击导致服务器瘫痪或数据泄露,玩家流失率极高。例如,DDoS攻击可直接让平台停服,迫使运营方支付赎金或妥协;盗卖游戏币则通过长期潜伏逐步侵蚀平台经济系统。攻击成本低,技术门槛不高

- 人工智能在网络安全中的重要性

红云谈安全

人工智能web安全安全

介绍在当今世界,技术比以往任何时候都更加重要。随着物联网(IoT)和云计算等新兴技术的广泛应用,海量数据被创建和收集。尽管可以利用数据更好地满足相应的业务需求,但黑客攻击往往会带来巨大的障碍。网络攻击通常是个人或组织蓄意且有组织地试图入侵其他个人或组织的信息系统。此类安全事件或网络犯罪会对公司和个人造成负面影响,造成业务中断甚至严重的经济损失。人工智能的定义是人工决策。人工智能可以用来挖掘数据、识

- 网络安全“盾牌”:SSL证书,守护您的数字资产

小艺E

web安全ssl安全

在当今数字化时代,网络已成为人们生活和工作的核心基础设施。无论是在线购物、网上银行、企业数据传输,还是个人隐私信息的存储,网络的安全性都至关重要。然而,网络空间并非绝对安全,黑客攻击、数据泄露、身份盗窃等安全威胁无时无刻不在威胁着我们的数字资产。幸运的是,SSL证书如同一把坚固的“盾牌”,为我们的网络安全提供了强有力的保障。本文将深入探讨SSL证书的原理、作用以及它如何守护我们的数字资产。一、SS

- DeepSeek被国外黑客攻击,中国互联网企业团结对外,彰显数字时代上甘岭精神

数据系的公考小白

科技

2025年1月25日凌晨3时17分,杭州西溪园区量子计算中心的示警红光骤然划破夜空。DeepSeek的神经中枢——由1024台光子计算机组成的"天工"集群,突然遭受每秒3.4亿次攻击请求的数字化饱和打击,这相当于瞬间引爆30座省级政务云平台的毁灭性当量。在这场代号"深潜者"的跨国网络战中,中国科技军团展现出令世界震撼的协同作战体系。360安全大脑在攻击启动第23秒即启动自动防御协议,其自主研发的"

- 数字化时代下,软件测试中的渗透测试是如何保障安全的?

智云软件测评服务

测试漏洞渗透

在如今数字化与信息化的时代,软件测试中存在渗透测试,其位置十分重要,它借助模拟恶意攻击的方式,去发现软件系统所存在的漏洞以及安全问题,这是保障软件安全的关键环节,接下来我会对它的各个方面进行详细介绍。测试定义渗透测试也被称作PenetrationTesting,它属于一种高级测试方法,该方法借助模拟黑客攻击来评估软件系统的安全性,其目的在于找出系统里潜在的安全漏洞,像未授权访问、SQL注入等,唯有

- 主机漏洞扫描:如何保障网络安全及扫描原理与类型介绍?

智云软件测评服务

扫描主机漏洞

主机漏洞扫描是保障网络安全的关键办法,它能对主机展开全面检测,借助这种检测能及时找出潜在的安全风险,从而避免遭受黑客攻击。下面会为你具体介绍主机漏洞扫描的有关事项。扫描原理主机漏洞扫描要借助漏洞库,还要借助扫描器,通过它们与目标主机进行交互。扫描器依据已知漏洞特征的数据,向主机发送探测请求,之后分析响应,凭借此来判断主机是否存在漏洞。这跟医生借助各项检查发现人体潜在疾病相类似,扫描器能够精准找出主

- 人生建议往死里学网络安全!零基础也能跨行学习!!漏洞挖掘还能做副业

~小羊没烦恼~

安全web安全网络php数据库

一、网络安全的重要性:从‘不学会被黑’到‘学会保护别人’网络安全的概念现在不再是技术圈的独立话题,它已经渗透到社会的各个领域。从个人的隐私保护、企业的数据安全,到国家的信息防护,网络安全几乎影响了每一个人的生活。无论是黑客攻击、勒索病毒、数据泄露,还是国家间的信息战,网络安全已经成为现代社会的基础设施之一。所以,首先要明白学习网络安全的重要性:你不仅是在学习技术,更多的是在为自己和他人的安全“筑城

- HTTP/2新型DDoS攻击:技术深度剖析与防御指南

快快网络-甜甜

httpddos网络

在智能化演进和互联网技术高速发展的背景下,黑客攻击手段不断翻新,DDoS攻击的强度、频率和复杂度也随之持续攀升。金融、政务、互联网等多个领域及其关键基础设施正面临着前所未有的DDoS攻击威胁。一、大流量攻击:秒级加速的威胁近年来,DDoS攻击中的大流量攻击呈现出一种令人担忧的趋势——攻击流量的爬升速度越来越快,达到了前所未有的秒级加速态势。许多攻击在短短10秒内就能从初始阶段迅速攀升至T级(万亿比

- JVM StackMapTable 属性的作用及理解

lijingyao8206

jvm字节码Class文件StackMapTable

在Java 6版本之后JVM引入了栈图(Stack Map Table)概念。为了提高验证过程的效率,在字节码规范中添加了Stack Map Table属性,以下简称栈图,其方法的code属性中存储了局部变量和操作数的类型验证以及字节码的偏移量。也就是一个method需要且仅对应一个Stack Map Table。在Java 7版

- 回调函数调用方法

百合不是茶

java

最近在看大神写的代码时,.发现其中使用了很多的回调 ,以前只是在学习的时候经常用到 ,现在写个笔记 记录一下

代码很简单:

MainDemo :调用方法 得到方法的返回结果

- [时间机器]制造时间机器需要一些材料

comsci

制造

根据我的计算和推测,要完全实现制造一台时间机器,需要某些我们这个世界不存在的物质

和材料...

甚至可以这样说,这种材料和物质,我们在反应堆中也无法获得......

- 开口埋怨不如闭口做事

邓集海

邓集海 做人 做事 工作

“开口埋怨,不如闭口做事。”不是名人名言,而是一个普通父亲对儿子的训导。但是,因为这句训导,这位普通父亲却造就了一个名人儿子。这位普通父亲造就的名人儿子,叫张明正。 张明正出身贫寒,读书时成绩差,常挨老师批评。高中毕业,张明正连普通大学的分数线都没上。高考成绩出来后,平时开口怨这怨那的张明正,不从自身找原因,而是不停地埋怨自己家庭条件不好、埋怨父母没有给他创造良好的学习环境。

- jQuery插件开发全解析,类级别与对象级别开发

IT独行者

jquery开发插件 函数

jQuery插件的开发包括两种: 一种是类级别的插件开发,即给

jQuery添加新的全局函数,相当于给

jQuery类本身添加方法。

jQuery的全局函数就是属于

jQuery命名空间的函数,另一种是对象级别的插件开发,即给

jQuery对象添加方法。下面就两种函数的开发做详细的说明。

1

、类级别的插件开发 类级别的插件开发最直接的理解就是给jQuer

- Rome解析Rss

413277409

Rome解析Rss

import java.net.URL;

import java.util.List;

import org.junit.Test;

import com.sun.syndication.feed.synd.SyndCategory;

import com.sun.syndication.feed.synd.S

- RSA加密解密

无量

加密解密rsa

RSA加密解密代码

代码有待整理

package com.tongbanjie.commons.util;

import java.security.Key;

import java.security.KeyFactory;

import java.security.KeyPair;

import java.security.KeyPairGenerat

- linux 软件安装遇到的问题

aichenglong

linux遇到的问题ftp

1 ftp配置中遇到的问题

500 OOPS: cannot change directory

出现该问题的原因:是SELinux安装机制的问题.只要disable SELinux就可以了

修改方法:1 修改/etc/selinux/config 中SELINUX=disabled

2 source /etc

- 面试心得

alafqq

面试

最近面试了好几家公司。记录下;

支付宝,面试我的人胖胖的,看着人挺好的;博彦外包的职位,面试失败;

阿里金融,面试官人也挺和善,只不过我让他吐血了。。。

由于印象比较深,记录下;

1,自我介绍

2,说下八种基本类型;(算上string。楼主才答了3种,哈哈,string其实不是基本类型,是引用类型)

3,什么是包装类,包装类的优点;

4,平时看过什么书?NND,什么书都没看过。。照样

- java的多态性探讨

百合不是茶

java

java的多态性是指main方法在调用属性的时候类可以对这一属性做出反应的情况

//package 1;

class A{

public void test(){

System.out.println("A");

}

}

class D extends A{

public void test(){

S

- 网络编程基础篇之JavaScript-学习笔记

bijian1013

JavaScript

1.documentWrite

<html>

<head>

<script language="JavaScript">

document.write("这是电脑网络学校");

document.close();

</script>

</h

- 探索JUnit4扩展:深入Rule

bijian1013

JUnitRule单元测试

本文将进一步探究Rule的应用,展示如何使用Rule来替代@BeforeClass,@AfterClass,@Before和@After的功能。

在上一篇中提到,可以使用Rule替代现有的大部分Runner扩展,而且也不提倡对Runner中的withBefores(),withAfte

- [CSS]CSS浮动十五条规则

bit1129

css

这些浮动规则,主要是参考CSS权威指南关于浮动规则的总结,然后添加一些简单的例子以验证和理解这些规则。

1. 所有的页面元素都可以浮动 2. 一个元素浮动后,会成为块级元素,比如<span>,a, strong等都会变成块级元素 3.一个元素左浮动,会向最近的块级父元素的左上角移动,直到浮动元素的左外边界碰到块级父元素的左内边界;如果这个块级父元素已经有浮动元素停靠了

- 【Kafka六】Kafka Producer和Consumer多Broker、多Partition场景

bit1129

partition

0.Kafka服务器配置

3个broker

1个topic,6个partition,副本因子是2

2个consumer,每个consumer三个线程并发读取

1. Producer

package kafka.examples.multibrokers.producers;

import java.util.Properties;

import java.util.

- zabbix_agentd.conf配置文件详解

ronin47

zabbix 配置文件

Aliaskey的别名,例如 Alias=ttlsa.userid:vfs.file.regexp[/etc/passwd,^ttlsa:.:([0-9]+),,,,\1], 或者ttlsa的用户ID。你可以使用key:vfs.file.regexp[/etc/passwd,^ttlsa:.: ([0-9]+),,,,\1],也可以使用ttlsa.userid。备注: 别名不能重复,但是可以有多个

- java--19.用矩阵求Fibonacci数列的第N项

bylijinnan

fibonacci

参考了网上的思路,写了个Java版的:

public class Fibonacci {

final static int[] A={1,1,1,0};

public static void main(String[] args) {

int n=7;

for(int i=0;i<=n;i++){

int f=fibonac

- Netty源码学习-LengthFieldBasedFrameDecoder

bylijinnan

javanetty

先看看LengthFieldBasedFrameDecoder的官方API

http://docs.jboss.org/netty/3.1/api/org/jboss/netty/handler/codec/frame/LengthFieldBasedFrameDecoder.html

API举例说明了LengthFieldBasedFrameDecoder的解析机制,如下:

实

- AES加密解密

chicony

加密解密

AES加解密算法,使用Base64做转码以及辅助加密:

package com.wintv.common;

import javax.crypto.Cipher;

import javax.crypto.spec.IvParameterSpec;

import javax.crypto.spec.SecretKeySpec;

import sun.misc.BASE64Decod

- 文件编码格式转换

ctrain

编码格式

package com.test;

import java.io.File;

import java.io.FileInputStream;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.InputStream;

import java.io.OutputStream;

- mysql 在linux客户端插入数据中文乱码

daizj

mysql中文乱码

1、查看系统客户端,数据库,连接层的编码

查看方法: http://daizj.iteye.com/blog/2174993

进入mysql,通过如下命令查看数据库编码方式: mysql> show variables like 'character_set_%'; +--------------------------+------

- 好代码是廉价的代码

dcj3sjt126com

程序员读书

长久以来我一直主张:好代码是廉价的代码。

当我跟做开发的同事说出这话时,他们的第一反应是一种惊愕,然后是将近一个星期的嘲笑,把它当作一个笑话来讲。 当他们走近看我的表情、知道我是认真的时,才收敛一点。

当最初的惊愕消退后,他们会用一些这样的话来反驳: “好代码不廉价,好代码是采用经过数十年计算机科学研究和积累得出的最佳实践设计模式和方法论建立起来的精心制作的程序代码。”

我只

- Android网络请求库——android-async-http

dcj3sjt126com

android

在iOS开发中有大名鼎鼎的ASIHttpRequest库,用来处理网络请求操作,今天要介绍的是一个在Android上同样强大的网络请求库android-async-http,目前非常火的应用Instagram和Pinterest的Android版就是用的这个网络请求库。这个网络请求库是基于Apache HttpClient库之上的一个异步网络请求处理库,网络处理均基于Android的非UI线程,通

- ORACLE 复习笔记之SQL语句的优化

eksliang

SQL优化Oracle sql语句优化SQL语句的优化

转载请出自出处:http://eksliang.iteye.com/blog/2097999

SQL语句的优化总结如下

sql语句的优化可以按照如下六个步骤进行:

合理使用索引

避免或者简化排序

消除对大表的扫描

避免复杂的通配符匹配

调整子查询的性能

EXISTS和IN运算符

下面我就按照上面这六个步骤分别进行总结:

- 浅析:Android 嵌套滑动机制(NestedScrolling)

gg163

android移动开发滑动机制嵌套

谷歌在发布安卓 Lollipop版本之后,为了更好的用户体验,Google为Android的滑动机制提供了NestedScrolling特性

NestedScrolling的特性可以体现在哪里呢?<!--[if !supportLineBreakNewLine]--><!--[endif]-->

比如你使用了Toolbar,下面一个ScrollView,向上滚

- 使用hovertree菜单作为后台导航

hvt

JavaScriptjquery.nethovertreeasp.net

hovertree是一个jquery菜单插件,官方网址:http://keleyi.com/jq/hovertree/ ,可以登录该网址体验效果。

0.1.3版本:http://keleyi.com/jq/hovertree/demo/demo.0.1.3.htm

hovertree插件包含文件:

http://keleyi.com/jq/hovertree/css

- SVG 教程 (二)矩形

天梯梦

svg

SVG <rect> SVG Shapes

SVG有一些预定义的形状元素,可被开发者使用和操作:

矩形 <rect>

圆形 <circle>

椭圆 <ellipse>

线 <line>

折线 <polyline>

多边形 <polygon>

路径 <path>

- 一个简单的队列

luyulong

java数据结构队列

public class MyQueue {

private long[] arr;

private int front;

private int end;

// 有效数据的大小

private int elements;

public MyQueue() {

arr = new long[10];

elements = 0;

front

- 基础数据结构和算法九:Binary Search Tree

sunwinner

Algorithm

A binary search tree (BST) is a binary tree where each node has a Comparable key (and an associated value) and satisfies the restriction that the key in any node is larger than the keys in all

- 项目出现的一些问题和体会

Steven-Walker

DAOWebservlet

第一篇博客不知道要写点什么,就先来点近阶段的感悟吧。

这几天学了servlet和数据库等知识,就参照老方的视频写了一个简单的增删改查的,完成了最简单的一些功能,使用了三层架构。

dao层完成的是对数据库具体的功能实现,service层调用了dao层的实现方法,具体对servlet提供支持。

&

- 高手问答:Java老A带你全面提升Java单兵作战能力!

ITeye管理员

java

本期特邀《Java特种兵》作者:谢宇,CSDN论坛ID: xieyuooo 针对JAVA问题给予大家解答,欢迎网友积极提问,与专家一起讨论!

作者简介:

淘宝网资深Java工程师,CSDN超人气博主,人称“胖哥”。

CSDN博客地址:

http://blog.csdn.net/xieyuooo

作者在进入大学前是一个不折不扣的计算机白痴,曾经被人笑话过不懂鼠标是什么,