在3月10日举办的阿里云网站热点研讨会上,阿里云资深安全业务架构师蕴藉就网站Web应用的安全性及业务可用性进行了一系列细致的讲解和介绍,接下来我们就来共同了解一下他分享的内容。

以下内容根据现场分享以及幻灯片整理而成

Web应用面临的主要安全问题:

现如今,大多数的互联网业务都以Web的方式进行,相较以往以PC浏览器为主的访问形式,移动App上的Web访问正逐渐成为主流。2014年推出的HTML5标准就是一个很好的例子,它为在移动设备上支持多媒体而设置,并得到了大范围的推广。

一个Web网站必定是一项或多项在线服务的提供者,只要提供服务,就有招致黑客攻击的可能,很多网站都存有诸如新闻,重要数据,电商/支付,投票,积分,红包,抢票,用户生成内容(例如贴子)等各式各样的敏感内容,而正是这些敏感内容的存在,引发了层出不穷的安全问题:

针对网页和移动客户端,侵入App漏洞,客户端仿冒,劫持流量,篡改网页都是常见的进攻手段,而针对服务端,进攻手段则更加复杂和多样——DDoS攻击就是其中常见的一种:依据行业情况,在线服务会受到不同程度的DDoS攻击,尤以金融和电商行业最为严重。黑客入侵后的手段堪称多样:常见的就有撞库拖库进行信息盗取,篡改网页内容,通过后门木马将主机变成肉鸡实施攻击,加密数据库进行勒索等。对网页所有者而言,一旦被攻击成功,最终的结果只能是数据的泄露或业务的中断,形成直接或间接的资金损失。

对投票,积分,红包,抢票等与用户息息相关的业务而言,见缝插针的黄牛党与羊毛党也令人无比头痛,他们通过垃圾注册,刷粉刷票刷积分等方式盗取用户和公司的权益,使公司业务出现下滑。而对于某些允许用户自主生成内容的论坛类网站而言,大量恶意内容的出现则更加危险。一旦涉黄,涉政或涉恐内容没有及时清理,监管办公室的茶水就要请论坛负责人来喝一杯了。

安全问题所引发的业务风险:

安全问题无法解决,业务风险就会自然而然地找上门。对网站经营者来说,以下五种业务风险都是需要格外注意的:

1.被监管强制关站:G20期间,上海某大型汽车公司网站被美国反共黑客组织入侵,该公司网页logo被篡改并加入反共宣传标语,直接的结果就是机器被网警上门搬走,公司CSO被请去调查。

2.经营者承担法律责任:今年新的网安法即将实行,该法律规定,一旦公司网络安全出现问题,将惩罚公司中负责网络安全和信息化的责任人。除最高可处五天拘留及三十万罚款外,还会同时计入征信档案,对个人信誉造成影响。下半年十九大即将召开,本次大会对网络安全的警戒程度堪称空前,如果网站在这一时段出现问题,很可能面临被关停的风险。

3.直接经济损失:黑客可能通过修改支付接口,利用拖库信息诈骗客户等方式造成公司的直接经济损失。

4.关键词排名下降:网站被挂暗链或木马后,其搜索引擎排名也会受到影响,这点在Google上尤为明显。

5.网站被提示不安全:用户很可能打开网站即显示不安全,造成网站访问量急剧下降。

一旦出现了此类安全问题,往往就是小公司倒闭,大公司出现公关危机或股价下跌。来自今日头条的信息表明:百分之六十的中小型企业在受到网络攻击的六个月就会关停,这一数据与阿里的检测结果几乎完全一致。

对大公司和组织来说,安全事件也同样层出不穷。EBay,AOL(美国在线)等众多知名网站都存有数据泄露的记录。美国第二大医疗公司Anthem的社保库泄露事件更是把用户的八千万条住址电话等个人信息全部拱手让人,Yahoo被收购时,也因为传出数据泄露致使股价和收购价双重下跌,堪称雪上加霜。

阿里云上网站安全态势:

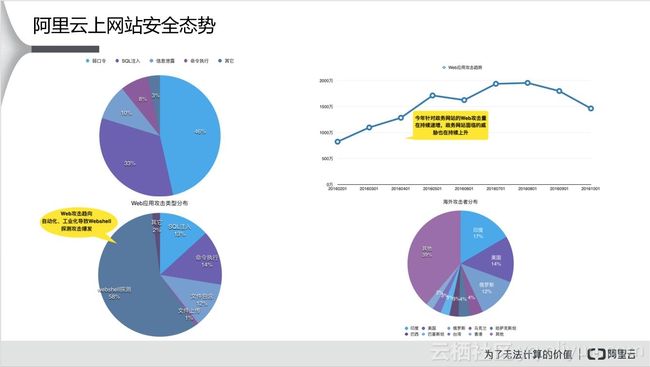

通过下图:我们可以详细了解阿里云上的网站安全态势。

网站安全状况:百分之46的网站存在弱口令,百分之33的网站存在SQL 注入,百分之8的网站可直接进行命令执行,其中,命令执行和弱口令都几乎没有入侵难度。

Web应用攻击类型:百分之58的攻击由Webshell达成,百分之14依靠命令执行,百分之13依靠SQL注入,百分之12的攻击采用文件包含。可以看到的是,如今的Web攻击正逐渐向自动化,工业化的方向靠拢,由此导致大量Webshell探测攻击的产生。

Web应用攻击趋势和人员分布:2016年Web应用攻击整体数量呈上升趋势,G20峰会是入侵的高峰期,黑客们提前三个月就开始大规模入侵,来自海外的攻击以印度,美国和俄罗斯为主,他们尤爱针对政府网站。此外,每年暑假也同样是黑客攻击的高峰期:部分学生出于“对技术的热爱”到处黑站,却不知道自己要承担相应的法律责任。

被攻击原因与攻击者的企图:

在网络安全的世界里有两条不成名的法则,第一条被称为分类法则——这世上只有两种网站,一种是知道自己被黑的,另一种是不知道自己被黑的。第二条被称为黑暗森林法则——一个网站只要暴露在公网就会受到攻击,这个网站越出名,受到的攻击也就越猛烈。

对黑客来说,下手的原因就是因为可以下手,而对经营者来说,网站被攻击的原因往往与其自身存在漏洞有关:

从移动App到网络层,主机层,应用层,数据层(比如老旧的HTTP协议,谷歌甚至认为所有的HTTP网站都不安全),直至内容及业务,任何一个层面的漏洞都可能成为黑客入侵的端口,这有些类似木桶原理:黑客攻击只要找到一个短板就足以跳入桶内,而如果想把黑客拦住,网站所有者却必须补全所有的短板。

黑客攻击的方式也往往分为两种:第一种是扫楼攻击,即漫无目的的对大量的网页进行筛查,寻找缺乏防护的站点进行入侵,另一种是定向攻击,即有目的性与针对性的进行攻击,用于获取期望的敏感数据或搞垮目标。

黑客们的动机往往是多样的,概括下来大概有五类:受企业委托,为企业发现漏洞的白帽子;政治动机驱动,攻击政府组织的国家背景黑客;为了炫耀能力的漫无目的者;为证明能力来获得名利的自动驱动黑客,以及受经济利益驱动,以盗取信息和植入木马为方式的网络犯罪。对企业用户来说,网络犯罪往往最危险而最可恶,IDC上几乎一半的网站变成肉鸡就是他们的手笔。在竞争激烈的行业和大型活动期间,网络犯罪的数量通常也会跟着大幅度跃升。

关于入侵成本的考量:

对关注经济利益的黑客来说,投资回报比是个不得不考虑的问题。事实上,黑客对一个网站的入侵也是存在相应成本的,一半以上的国内网站入侵的成本接近为零,用扫描或弱口令撞击的方式即可破解,三到四成的网站入侵成本在数千到一万之间:这类网站往往有一定的安全意识,但防护能力不足,黑客可以通过寻找业务逻辑漏洞的方式进行破解,在阿里授权测试的电商网站中,全部网站都存在下单改价零元购这一业务逻辑漏洞,堪称无一幸免。而面向普通商业银行和中型互联网公司的攻击则需要数万到数十万的资金,通过较为复杂的应用以及业务逻辑漏洞方得以进行入侵,再向上的话,对于一些安全体系完善的机密级资料库和巨型互联网公司来说,入侵的成本可能会超过百万,这就在无形中筛除了绝大多数的黑客,保证了网站的数据安全。

阿里自身的防护机制及经验:

对网站来说,被入侵的原因除了心存侥幸的开放端口、无视漏洞以外,传统安全解决方案无法对未知威胁及时应对则更为尴尬,面对这种状态,阿里自身设下了一系列的防护机制用于维护网站安全

阿里作为甲方,对自身安全能力的唯一考量即是衡量漏洞数和安全事件数。往往在一个项目的开发阶段就会引入SDL进行管理:在需求分析中加入安全需求;设计时规划安全架构,编码安全规范;开发时注入安全框架,在上线前会以黑白盒安全测试的形式进行最后的系统性筛查。

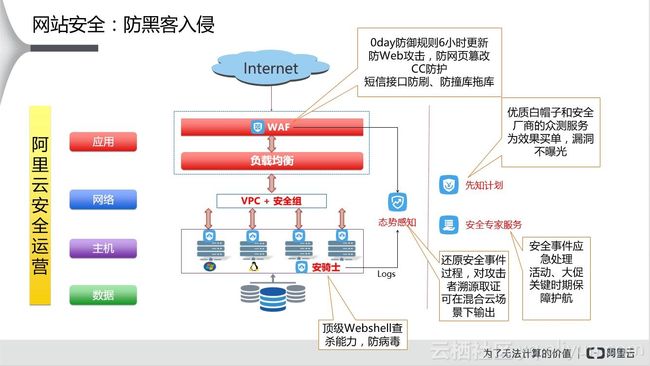

系统上线后,阿里的纵深防御体系便开始工作:用防DDoS攻击,通过Web应用防火墙防Web攻击,对主机入侵的防护,数据加密等一系列手段构成整片幕布,使黑客找不到可供攻击的弱点。

迅捷的应急响应机制使阿里足以应对众多的突发状况:一旦发现远程可执行的高危漏洞,阿里便会即刻开始着手修复。通常情况下,重要目标的修复缓冲期在24小时以内,普通目标的缓冲期可能有三到七天。但可以预见的是这个时间段正变的越来越窄,只有及时而迅捷的响应才能防止中招。

阿里巴巴的红蓝对抗也是安全体系中的重要一环,聘请顶尖的安全专家模拟蓝军对系统进行攻击,以检查并修复漏洞来提高防御能力,这些漏洞不会对外曝光。

态势感知是防护系统的最后一道防线,通过使用大数据和威胁情报来发现攻击,从而进行应对。

除了SQL用于阿里内部的软件开发外,下面的四层都已经被打包为阿里的安全服务品牌“云盾”来对客户进行输出,希望获得安全防护的经营者可以通过申请云盾得到保障。

阿里巴巴的安全防护支出由三部分组成:以众多安全产品为核心的纵深防御,基于威胁情报和大数据分析的态势感知,以及由专家团队亲自操刀的安全运营。

通过以上的方式,阿里成功构建了一套以感知为核心的安全保障体系。只有发现了攻击才能进行恰当的安保应对,感知是安保体系的核心,更是未来过程中安保建设的重中之重。感知到自身有何弱点,发现定向威胁,便能基于这种弱点和威胁来完善防御体系;感知到定向攻击和安全事件,便能针对性的做出安全响应;感知攻击者的来源,便能对攻击者施以回击,增强威慑能力。

云盾SaaS化安全服务:

云盾作为阿里对外输出的安全品牌,其体系由多款产品组成:

对移动App安全加固的 移动安全。

防DDoS攻击的 高防IP。

作为web应用防火墙的 WAF。

防止主机被植入后门的 安骑士。

防拖库撞库以及垃圾注册的 数据风控。

侦测黄赌毒恶意内容的 绿网。

针对阿里云的 加密服务。

通过阿里云一键生成证书下发WAF与 SLD来完成全站HTTPS的 证书服务。

依托大数据进行的 态势感知。

建立红蓝对抗体系,通过漏洞挖掘提升提升防御水平的 先知计划。

将安全项目托管给阿里和伙伴公司的 安全管家。

值得注意的是,在整套云盾服务体系中,除了加密服务必须在阿里云上才能运行,其它项目都没有任何的使用门槛,用户可以毫无顾虑的进行申请。

利用云盾证书完成全站HTTPS:通过在阿里云上申请证书(包括用于个人的免费DV证书与包含企业认证的收费OV/EV证书),即可投放至CDN与公网SLB,形成DDoS高防与WAF的建立,从而轻松实现全站HTTPS。

利用阿里云安全运营防止黑客入侵:应用云端WAF防火墙,可以有效做到针对高危漏洞的高效修复,同时可以防止Web攻击,网页篡改及进行CC防护。此外,短信接口防刷与防拖库撞库属于阿里云安全运营的特有功能,通常的WAF是缺失这些功能的。这之后,通过将安骑士在物理机或虚拟机上进行装载,可以有效对Webshell进行排查,再通过态势感知和先知计划进一步完善安全能力,值得一提的是,云盾安全体系完全按效果付费,通过漏洞封堵与入侵防御进行核算,用户完全无须担心高费低效。

利用风险识别系统防撞库拖库:通常情况下,用户登入站点时输入密码和验证码便可直接登录以保证最佳体验,一旦出现可疑用户或恶意用户,风险识别系统便会以弹出验证码或直接阻断的方式进行保护,在兼顾用户体验的前提下最大程度的保证了安全性。

接入高防来防止DDoS攻击:用户接入高防后,DDoS高防将把DNS域名解析指向云盾的被防护服务器,流量经过后经清洗后回源,从而防止大流量的DDoS攻击。云盾高防的防御能力在20Gbps到300Gbps之间,足以应对绝大多数企业的需要。

对企业Web安全建设的一些建议:

企业的Web安全建设不是一蹴而就的,针对不同的企业发展阶段进行体系建设才能达到经济和效用的最佳平衡点,通常,企业的Web安全建设可以分三个阶段完成:

阶段一:防基础攻击:在阿里云上加入安全组,线下布设防火墙,将网站更改为HTTPS协议, 使用安骑士防止Webshell植入后门。

阶段二:防针对攻击:修补业务逻辑漏洞,进行红蓝对抗提升安全能力,依靠阿里云及合作伙伴进行安全运维,打开态势感知依托大数据进行安全分析。

阶段三:按需要防控:例如在电商大促时使用DDoS高防,进行数据风控,监测内容安全。

最后谈一些案例:

G20杭州峰会期间,云盾为阿里云上300多个国家级和浙江省政务和民生政务相关业务提供安全保障服务,提前三个月即准备完成。在会议期间,共防御247亿各类攻击,封禁44.5万恶意IP,切断798个僵尸网络连接,屏蔽394个后门连接,最终实现了峰会期间0业务中断、0安全事件、0舆情事件的信息安全状态,有效的保障了G20峰会的平稳进行。

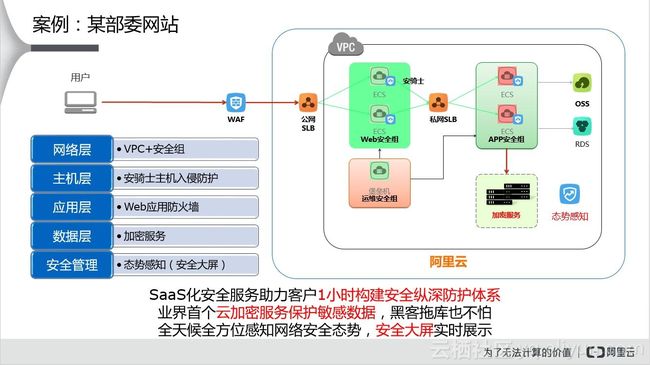

某部委网站使用云盾安全服务后,五分钟开启加密外全部安全体系,一小时内完整构建,全天候全方位感知网络安全态势。

某金融客户网站接入云盾后,安全管家修复系统漏洞二百余个,先知挖掘出业务及应用漏洞四十余个,年度外界曝光漏洞数从20+降到一个,接入期间0入侵,完成30余次0day修复,三次预警应急以及WAF虚拟补丁。

结语:

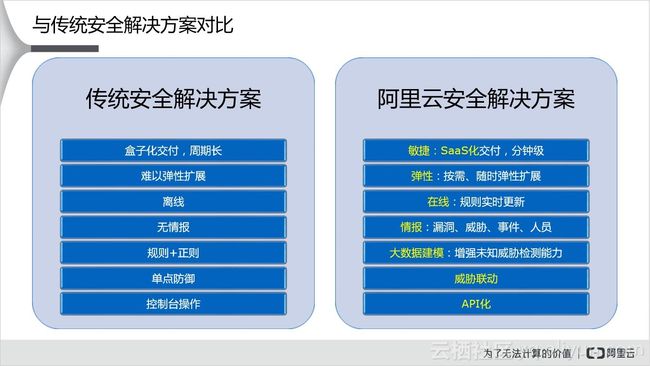

与传统安全解决方案相比,阿里云安全解决方案具备交付迅速,可按需弹性扩展,规则实时更新,情报广阔,态势感知,威胁联动与API化等诸多优势,堪称新一代安全解决方案的典范。而让互联网更加安全,也是云安全团队矢志不移的目标。

如果你是企业用户,且为安全问题伤透了脑筋,为什么不试试加入阿里云安全呢?