如何在未越狱机器上面安装微信自动抢红包ipa

[toc]

公司微信群里每到过节的时候领导都会发红包,由于种种原因抢红包不及时错过了好多红包,所以想要安装一个自动抢红包的微信,以免重大损失。

Theos

简介

Theos是一个越狱开发工具包,是iOS逆向开发的开发工具。

安装

下载源码文件

使用 git clone命令下载theos源码

git clone --recursive https://github.com/theos/theos.git $THEOS

如果出现

fatal: could not create leading directories of '/opt/theos': Permission denied

使用 sudo 命令

sudo git clone --recursive https://github.com/theos/theos.git $THEOS

然后将/opt/theos的权限改成你自己:

sudo chown $(id -u):$(id -g) /opt/theos

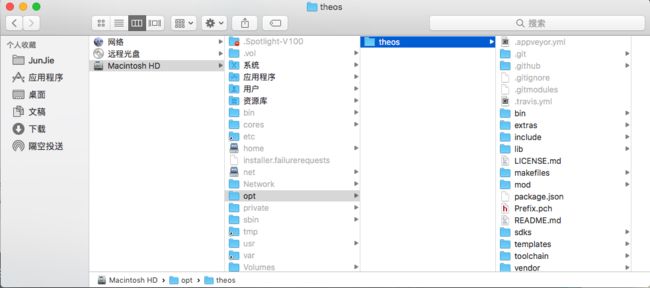

下载完毕之后,会下载到Macintosh HD > opt > theos目录下,如图:

配置安装路径

指定Theos安装路径, 打开 ~/.bash_profile 文件添加环境变量,如果没有该文件,则自己创建并添加如下命令:

export THEOS=/opt/theos

export PATH=/opt/theos/bin/:$PATH

配置dpkg-deb

deb是越狱开发包的标准格式,dpkg-deb是个用于操作deb文件的工具,有了这个工具,Theos才能正确的把工程打包成deb文件。我们使用Homebrew来安装它们,使用如下命令:

brew install dpkg

配置ldid

ldid是一款二进制授权管理软件,可以对越狱应用进行SHA1运算生成授权,让软件包可以在iPhone上执行。Idid用来专门签名iOS可执行文件的工具,用以在越狱iOS中取代Xcode自带的codesign。如果不安装,那么产生的deb文件就安装不到手机上。我们使用Homebrew来安装它们,使用如下命令:

brew install ldid

验证

在任意目录下(不能是/opt/theos下,否则将创建不成功),输入如下命令创建Theos项目:

/opt/theos/bin/nic.pl NIC 2.0 - New Instance Creator

可以看到这里共有12种模板可供选择,这里我们选择tweak -> 输入Package Name(deb包的名字,类似于bundle identifier)-> tweak的名字 -> 输入”MobileSubstrate Bundel filter“,也就是tweak作用对象的bundle identifier,如:com.apple.springboard -> Done完成。

获取砸壳的应用ipa

直接使用pp助手下载越狱应用,得到的就是砸过壳的。将ipa文件移到自定义 ~/Desktop/wxtest 目录下。

准备需要注入的dylib动态链接库

下载github开源的 WeChatRedEnvelop(微信自动抢红包源码),然后执行 make 命令,得到 dylib 文件。

cd ~/Desktop

git clone https://github.com/buginux/WeChatRedEnvelop.git

cd WeChatRedEnvelop

make

cp .theos/obj/debug/WeChatRedEnvelop.dylib ~/Desktop/wxtest # 注意是 .theos 目录,这是个隐藏目录 如果mac系统显示隐藏文件的话,直接进去目录中将文件拷贝到自己定义的目录~/Desktop/wxtest

检查依赖项

检查我们注入的dylib动态链接库 有没有依赖其它的库,确保我们依赖的所有库都打包进ipa中。

使用 macOS 自带的 otool 工具就可以进行依赖项检查,进入我们自定义目录 ~/Desktop/wxtest 命令如下:

otool -L WeChatRedEnvelop.dylib

输出

WeChatRedEnvelop.dylib (architecture armv7):

/Library/MobileSubstrate/DynamicLibraries/WeChatRedEnvelop.dylib (compatibility version 0.0.0, current version 0.0.0)

/usr/lib/libobjc.A.dylib (compatibility version 1.0.0, current version 228.0.0)

/System/Library/Frameworks/Foundation.framework/Foundation (compatibility version 300.0.0, current version 1452.23.0)

/System/Library/Frameworks/CoreFoundation.framework/CoreFoundation (compatibility version 150.0.0, current version 1452.23.0)

/System/Library/Frameworks/UIKit.framework/UIKit (compatibility version 1.0.0, current version 3698.52.10)

/Library/Frameworks/CydiaSubstrate.framework/CydiaSubstrate (compatibility version 0.0.0, current version 0.0.0)

/usr/lib/libc++.1.dylib (compatibility version 1.0.0, current version 400.9.1)

/usr/lib/libSystem.B.dylib (compatibility version 1.0.0, current version 1252.50.4)

WeChatRedEnvelop.dylib (architecture arm64):

/Library/MobileSubstrate/DynamicLibraries/WeChatRedEnvelop.dylib (compatibility version 0.0.0, current version 0.0.0)

/usr/lib/libobjc.A.dylib (compatibility version 1.0.0, current version 228.0.0)

/System/Library/Frameworks/Foundation.framework/Foundation (compatibility version 300.0.0, current version 1452.23.0)

/System/Library/Frameworks/CoreFoundation.framework/CoreFoundation (compatibility version 150.0.0, current version 1452.23.0)

/System/Library/Frameworks/UIKit.framework/UIKit (compatibility version 1.0.0, current version 3698.52.10)

/Library/Frameworks/CydiaSubstrate.framework/CydiaSubstrate (compatibility version 0.0.0, current version 0.0.0)

/usr/lib/libc++.1.dylib (compatibility version 1.0.0, current version 400.9.1)

/usr/lib/libSystem.B.dylib (compatibility version 1.0.0, current version 1252.50.4)

其中 /Library/Frameworks/CydiaSubstrate.framework/CydiaSubstrate (compatibility version 0.0.0, current version 0.0.0) 需要我们替换成我们越狱手机上面的 libsubstrate.dylib 文件,因为我们没有越狱手机,所以我们直接在网上下载: libsubstrate.dylib 我们需要将这个文件移到我们所在文件夹 ~/Desktop/wxtest 下。

使用 install_name_tool 命令修改动态库的路径,指向 app 二进制文件的同级目录。

install_name_tool -change /Library/Frameworks/CydiaSubstrate.framework/CydiaSubstrate @loader_path/libsubstrate.dylib WeChatRedEnvelop.dylib

然后重新检查一下:

otool -L WeChatRedEnvelop.dylib

输出

WeChatRedEnvelop.dylib (architecture armv7):

/Library/MobileSubstrate/DynamicLibraries/WeChatRedEnvelop.dylib (compatibility version 0.0.0, current version 0.0.0)

/usr/lib/libobjc.A.dylib (compatibility version 1.0.0, current version 228.0.0)

/System/Library/Frameworks/Foundation.framework/Foundation (compatibility version 300.0.0, current version 1452.23.0)

/System/Library/Frameworks/CoreFoundation.framework/CoreFoundation (compatibility version 150.0.0, current version 1452.23.0)

/System/Library/Frameworks/UIKit.framework/UIKit (compatibility version 1.0.0, current version 3698.52.10)

@loader_path/libsubstrate.dylib (compatibility version 0.0.0, current version 0.0.0)

/usr/lib/libc++.1.dylib (compatibility version 1.0.0, current version 400.9.1)

/usr/lib/libSystem.B.dylib (compatibility version 1.0.0, current version 1252.50.4)

WeChatRedEnvelop.dylib (architecture arm64):

/Library/MobileSubstrate/DynamicLibraries/WeChatRedEnvelop.dylib (compatibility version 0.0.0, current version 0.0.0)

/usr/lib/libobjc.A.dylib (compatibility version 1.0.0, current version 228.0.0)

/System/Library/Frameworks/Foundation.framework/Foundation (compatibility version 300.0.0, current version 1452.23.0)

/System/Library/Frameworks/CoreFoundation.framework/CoreFoundation (compatibility version 150.0.0, current version 1452.23.0)

/System/Library/Frameworks/UIKit.framework/UIKit (compatibility version 1.0.0, current version 3698.52.10)

@loader_path/libsubstrate.dylib (compatibility version 0.0.0, current version 0.0.0)

/usr/lib/libc++.1.dylib (compatibility version 1.0.0, current version 400.9.1)

/usr/lib/libSystem.B.dylib (compatibility version 1.0.0, current version 1252.50.4)

@loader_path/libsubstrate.dylib (compatibility version 0.0.0, current version 0.0.0)00 这个就是我们最终需要的路径。

将dylib动态链接库注入到二进制文件中

我们使用开源的optool工具完成注入操作。

安装编译optool工具

cd ~/Desktop

git clone --recursive https://github.com/alexzielenski/optool.git

cd optool

xcodebuild -project optool.xcodeproj -configuration Release ARCHS="x86_64" build

然后我们将 build > Release > optool 拷贝一份到 usr > local > bin 目录下(后者是隐藏文件夹),这样便于我们直接使用 optool 命令。

将砸壳过的 ipa 文件解压,然后将 libsubstrate.dylib 与 WeChatRedEnvelop.dylib 拷贝到解压后的 WeChat.app 目录下。

cd ~/Desktop/wxtest

unzip 微信-6.6.6\(越狱应用\).ipa -d wechatTweak

rm -rf wechatTweak/Payload/WeChat.app/watch

cp libsubstrate.dylib WeChatRedEnvelop.dylib wechatTweak/Payload/WeChat.app

使用optool把 WeChatRedEnvelop.dylib 注入到二进制文件中:

optool install -c load -p "@executable_path/WeChatRedEnvelop.dylib" -t wechatTweak/Payload/WeChat.app/WeChat

输出

Found FAT Header

Found thin header...

Found thin header...

Inserting a LC_LOAD_DYLIB ⌘ for architecture: arm

Successfully inserted a LC_LOAD_DYLIB ⌘ for arm

Inserting a LC_LOAD_DYLIB ⌘ for architecture: arm64

Successfully inserted a LC_LOAD_DYLIB ⌘ for arm64

Writing executable to wechatTweak/Payload/WeChat.app/WeChat...

这样就注入成功了。

打包并重签名

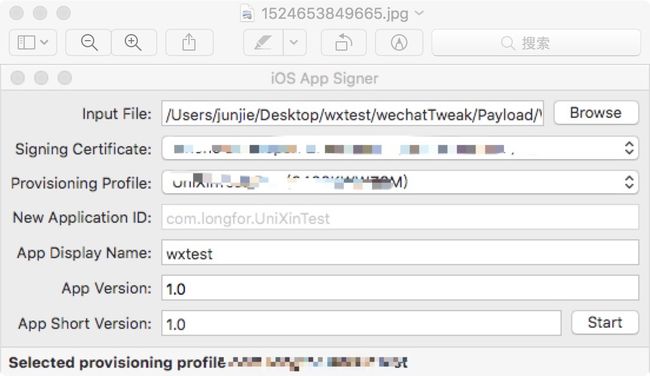

打包 ipa 与重签名可以直接使用图形化工具 ios-app-signer 来完成。我们直接下来release-zip包

点击start开始生成ipa.

安装目标ipa

使用pp助手或者Apple configurator 2安装ipa文件

效果

参考文章

- 免越狱版 iOS 抢红包插件

- 免越狱tweak应用逆向开发

- 微信免越狱自动抢红包手记

- SDK "iphoneos" cannot be located 这个是因为我电脑装了两个xcode 导致的。