linux网络扫描及安全措施

(一)

Ping是通过icmp检测的

主机可以通过修改linux内核参数来实现,对ICMP包的忽略,从而到达通过ICMP ping不同的效果。

sysctl -w net.ipv4.icmp_echo_ignore_all=1

参数所在目录:

[root@centos4 ipv4]# cd /proc/sys/net/ipv4/

[root@centos4 ipv4]# ls

cipso_cache_bucket_size ipfrag_high_thresh tcp_fack tcp_retries1

cipso_cache_enable ipfrag_low_thresh tcp_fastopen tcp_retries2

cipso_rbm_optfmt ipfrag_max_dist tcp_fastopen_key tcp_rfc1337

cipso_rbm_strictvalid ipfrag_secret_interval tcp_fin_timeout tcp_rmem

conf ipfrag_time tcp_frto tcp_sack

icmp_echo_ignore_all ip_local_port_range tcp_invalid_ratelimit tcp_slow_start_after_idle

icmp_echo_ignore_broadcasts ip_local_reserved_ports tcp_keepalive_intvl tcp_stdurg

icmp_errors_use_inbound_ifaddr ip_nonlocal_bind tcp_keepalive_probes tcp_synack_retries

icmp_ignore_bogus_error_responses ip_no_pmtu_disc tcp_keepalive_time tcp_syncookies

icmp_msgs_burst neigh tcp_limit_output_bytes tcp_syn_retries

icmp_msgs_per_sec ping_group_range tcp_low_latency tcp_thin_dupack

icmp_ratelimit route tcp_max_orphans tcp_thin_linear_timeouts

icmp_ratemask tcp_abort_on_overflow tcp_max_ssthresh tcp_timestamps

igmp_max_memberships tcp_adv_win_scale tcp_max_syn_backlog tcp_tso_win_divisor

igmp_max_msf tcp_allowed_congestion_control tcp_max_tw_buckets tcp_tw_recycle

igmp_qrv tcp_app_win tcp_mem tcp_tw_reuse

inet_peer_maxttl tcp_autocorking tcp_min_tso_segs tcp_window_scaling

inet_peer_minttl tcp_available_congestion_control tcp_moderate_rcvbuf tcp_wmem

inet_peer_threshold tcp_base_mss tcp_mtu_probing tcp_workaround_signed_windows

ip_default_ttl tcp_challenge_ack_limit tcp_no_metrics_save udp_mem

ip_dynaddr tcp_congestion_control tcp_notsent_lowat udp_rmem_min

ip_early_demux tcp_dsack tcp_orphan_retries udp_wmem_min

ip_forward tcp_early_retrans tcp_reordering xfrm4_gc_thresh

ip_forward_use_pmtu tcp_ecn tcp_retrans_collapse

[root@centos4 ipv4]#

(二)

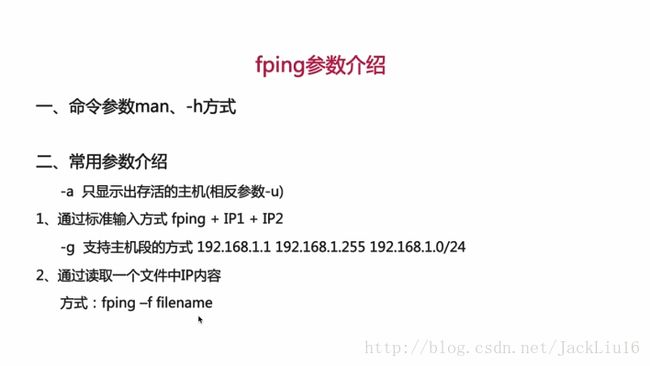

fping的安装:通过http://fping.org/下载源码包编译安装

fping 可以批量Ping

(三)

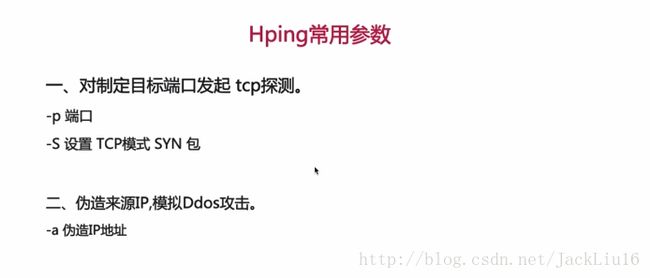

hping安装:

hping 可以通过tcp方式扫描端口,在sysctl -w net.ipv4.icmp_echo_ignore_all=1情况下仍然可以扫描端口

hping可以使用tcp扫描,以及伪造ip包:

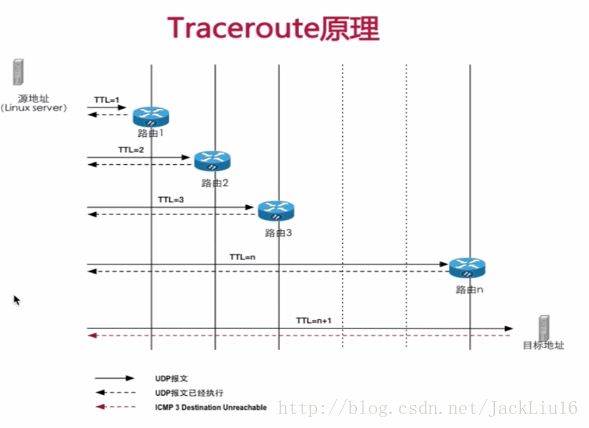

(四)traceroute路由扫描(mtr工具)

sudo nmap -sP -PI -PT 192.168.1.0/24

D:\Desktop\kali\nmap-6.46-win32\nmap-6.46>nmap -p 80 --script=http-enum

.nse www.henecia.jp

扫描敏感url如:

PORT STATE SERVICE

80/tcp open http

| http-enum:

| /weblog/: Blog (401 Unauthorized)

|_ /weblog/wp-login.php: Wordpress login page. (401 Unauthorized)

其基本功能有三个,一是探测一组主机是否在线;其次是扫描 主机端口,嗅探所提供的网络服务;还可以推断主机所用的操作系统 。Nmap可用于扫描仅有两个节点的LAN,直至500个节点以上的网络。Nmap 还允许用户定制扫描技巧。通常,一个简单的使用ICMP协议的ping操 作可以满足一般需求;也可以深入探测UDP或者TCP端口,直至主机所 使用的操作系统;还可以将所有探测结果记录到各种格式的日志中, 供进一步分析操作。

进行ping扫描,打印出对扫描做出响应的主机,不做进一步测试(如端口扫描或者操作系统探测):

nmap -sP 192.168.1.0/24

仅列出指定网络上的每台主机,不发送任何报文到目标主机:

nmap -sL 192.168.1.0/24

探测目标主机开放的端口,可以指定一个以逗号分隔的端口列表(如-PS22,23,25,80):

nmap -PS 192.168.1.234

使用UDP ping探测主机:

nmap -PU 192.168.1.0/24

使用频率最高的扫描选项:SYN扫描,又称为半开放扫描,它不打开一个完全的TCP连接,执行得很快:

nmap -sS 192.168.1.0/24

当SYN扫描不能用时,TCP Connect()扫描就是默认的TCP扫描:

nmap -sT 192.168.1.0/24

UDP扫描用-sU选项,UDP扫描发送空的(没有数据)UDP报头到每个目标端口:

nmap -sU 192.168.1.0/24

确定目标机支持哪些IP协议 (TCP,ICMP,IGMP等):

nmap -sO 192.168.1.19

探测目标主机的操作系统:

nmap -O 192.168.1.19

nmap -A 192.168.1.19

另外,nmap官方文档中的例子:

nmap -v scanme.

这个选项扫描主机scanme中 所有的保留TCP端口。选项-v启用细节模式。

nmap -sS -O scanme./24

进行秘密SYN扫描,对象为主机Saznme所在的“C类”网段 的255台主机。同时尝试确定每台工作主机的操作系统类型。因为进行SYN扫描 和操作系统检测,这个扫描需要有根权限。

nmap -sV -p 22,53,110,143,4564 198.116.0-255.1-127

进行主机列举和TCP扫描,对象为B类188.116网段中255个8位子网。这 个测试用于确定系统是否运行了sshd、DNS、imapd或4564端口。如果这些端口 打开,将使用版本检测来确定哪种应用在运行。

nmap -v -iR 100000 -P0 -p 80

随机选择100000台主机扫描是否运行Web服务器(80端口)。由起始阶段 发送探测报文来确定主机是否工作非常浪费时间,而且只需探测主机的一个端口,因 此使用-P0禁止对主机列表。

nmap -P0 -p80 -oX logs/pb-port80scan.xml -oG logs/pb-port80scan.gnmap 216.163.128.20/20

扫描4096个IP地址,查找Web服务器(不ping),将结果以Grep和XML格式保存。

host -l | cut -d -f 4 | nmap -v -iL -

进行DNS区域传输,以发现中的主机,然后将IP地址提供给 Nmap。上述命令用于GNU/Linux -- 其它系统进行区域传输时有不同的命令。

其他选项:

-p (只扫描指定的端口)

单个端口和用连字符表示的端口范 围(如 1-1023)都可以。当既扫描TCP端口又扫描UDP端口时,可以通过在端口号前加上T: 或者U:指定协议。 协议限定符一直有效直到指定另一个。 例如,参数 -p U:53,111,137,T:21-25,80,139,8080 将扫描UDP 端口53,111,和137,同时扫描列出的TCP端口。

-F (快速 (有限的端口) 扫描)

编辑本段

使用

一、安装Nmap

Nmap要用到一个称为“Windows包捕获库”的驱动程序WinPcap——如果你经常从网上下载流媒体电影,可能已经熟悉这个驱动程序——某些流媒体电影的地址是加密的,侦测这些电影的真实地址就要用到WinPcap。WinPcap的作用是帮助调用程序(即这里的Nmap)捕获通过网卡传输的原始数据。WinPcap支持XP/2K/Me/9x全系列操作系统,下载得到的是一个执行文件,双击安装,一路确认使用默认设置就可以了,安装好之后需要重新启动。

接下来下载Nmap(国内各大软件网站也有,但一般版本更新略有滞后)。下载好之后解开压缩,不需要安装。除了执行文件nmap.exe之外,它还有下列参考文档:

一 nmap-os-fingerprints:列出了500多种网络设备和操作系统的堆栈标识信息。

二 nmap-protocols:Nmap执行协议扫描的协议清单。

三 nmap-rpc:远程过程调用(RPC)服务清单,Nmap用它来确定在特定端口上监听的应用类型。

四 nmap-services:一个TCP/UDP服务的清单,Nmap用它来匹配服务名称和端口号。除了命令行版本之外,还提供了一个带GUI的Nmap版本。和其他常见的Windows软件一样,GUI版本需要安装,图一就是GUI版Nmap的运行界面

二、常用扫描类型

解开Nmap命令行版的压缩包之后,进入Windows的命令控制台,再转到安装Nmap的目录(如果经常要用Nmap,最好把它的路径加入到PATH环境变量)。不带任何命令行参数

。GUI版的功能基本上和命令行版本一样,鉴于许多人更喜欢用命令行版本,本文后面的说明就以命令行版本为主。 下面是Nmap支持的四种最基本的扫描方式:

⑴ TCP connect()端口扫描(-sT参数)。

⑵ TCP同步(SYN)端口扫描(-sS参数)。

⑶ UDP端口扫描(-sU参数)。

⑷ Ping扫描(-sP参数)。

如果要勾画一个网络的整体情况,Ping扫描和TCP SYN扫描最为实用。Ping扫描通过发送ICMP (Internet Control Message Protocol,Internet控制消息协议)回应请求数据包和TCP应答(Acknowledge,简写ACK)数据包,确定主机的状态,非常适合于检测指定网段内正在运行的主机数量。

TCP SYN扫描一下子不太好理解,但如果将它与TCP connect()扫描比较,就很容易看出这种扫描方式的特点。在TCP connect()扫描中,扫描器利用操作系统本身的系统调用打开一个完整的TCP连接——也就是说,扫描器打开了两个主机之间的完整握手过程(SYN,SYN-ACK,和ACK)。一次完整执行的握手过程表明远程主机端口是打开的。

TCP SYN扫描创建的是半打开的连接,它与TCP connect()扫描的不同之处在于,TCP SYN扫描发送的是复位(RST)标记而不是结束ACK标记(即,SYN,SYN-ACK,或RST):如果远程主机正在监听且端口是打开的,远程主机用SYN-ACK应答,Nmap发送一个RST;如果远程主机的端口是关闭的,它的应答将是RST,此时Nmap转入下一个端口。

Nmap支持丰富、灵活的命令行参数。例如,如果要扫描192.168.7网络,可以用 192.168.7.x/24或192.168.7.0-255的形式指定IP地址范围。指定端口范围使用-p参数,如果不指定要扫描的端口,Nmap默认扫描从1到1024再加上nmap-services列出的端口。如果要查看Nmap运行的详细过程,只要启用verbose模式,即加上-v参数,或者加上-vv参数获得更加详细的信息。例如,nmap -sS 192.168.7.1-255 -p 20,21,53-110,30000- -v命令,表示执行一次TCP SYN扫描,启用verbose模式,要扫描的网络是192.168.7,检测20、21、53到110以及30000以上的端口(指定端口清单时中间不要插入空格)。再举一个例子,nmap -sS 192.168.7.1/24 -p 80扫描192.168.0子网,查找在 80端口监听的服务器(通常是Web服务器)。

有些网络设备,例如路由器和网络打印机,可能禁用或过滤某些端口,禁止对该设备或跨越该设备的扫描。初步侦测网络情况时,-host_timeout参数很有用,它表示超时时间,例如 nmap sS host_timeout 10000 192.168.0.1命令规定超时时间是10000毫秒。

网络设备上被过滤掉的端口一般会大大延长侦测时间,设置超时参数有时可以显著降低扫描网络所需时间。Nmap会显示出哪些网络设备响应超时,这时你就可以对这些设备个别处理,保证大范围网络扫描的整体速度。当然,host_timeout到底可以节省多少扫描时间,最终还是由网络上被过滤的端口数量决定。

(六)nc使用

http://www.runoob.com/linux/linux-comm-nc.html

(七)tcpdump详解

1、抓取回环网口的包:tcpdump -i lo

2、防止包截断:tcpdump -s0

3、以数字显示主机及端口:tcpdump -n

第一种是关于类型的关键字,主要包括host,net,port, 例如 host 210.27.48.2,指明 210.27.48.2是一台主机,net 202.0.0.0 指明 202.0.0.0是一个网络地址,port 23 指明端口号是23。如果没有指定类型,缺省的类型是host.

第二种是确定传输方向的关键字,主要包括src , dst ,dst or src, dst and src ,这些关键字指明了传输的方向。举例说明,src 210.27.48.2 ,指明ip包中源地址是210.27.48.2 , dst net 202.0.0.0 指明目的网络地址是202.0.0.0 。如果没有指明方向关键字,则缺省是src or dst关键字。

第三种是协议的关键字,主要包括fddi,ip,arp,rarp,tcp,udp等类型。Fddi指明是在FDDI(分布式光纤数据接口网络)上的特定 的网络协议,实际上它是"ether"的别名,fddi和ether具有类似的源地址和目的地址,所以可以将fddi协议包当作ether的包进行处理和 分析。其他的几个关键字就是指明了监听的包的协议内容。如果没有指定任何协议,则tcpdump将会监听所有协议的信息包。

https://www.cnblogs.com/maifengqiang/p/3863168.html

(八)curl,wget及netstat

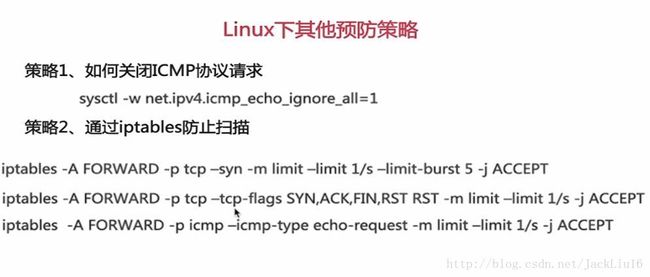

linux下安全策略