局域网技术(一)

一 ,局域网组网的基本概念

局域网(LAN)是指分布在相对较小距离范围内的计算机网络。

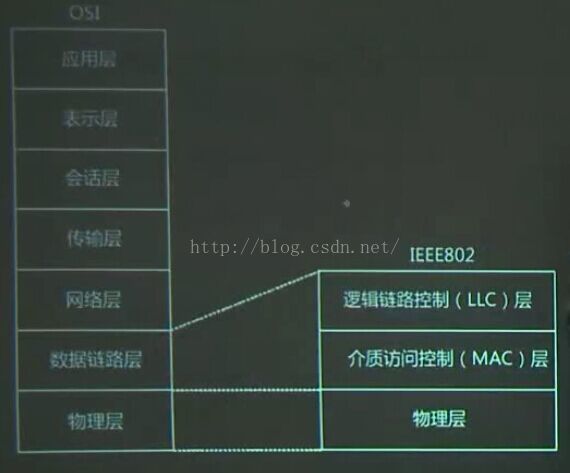

(1)局域网标准:IEEE802标准

IEEE802标准包括局域网参考模型与各层协议,其所描述的局域网参考模型与OSI参考模型的关系。

对比图如下图所示:

(2)交换式局域网的基本概念

交换式局域网是相对共享式局域网而言的。它的特点是低交换延迟;能支持不同的传输速率和工作模式以及支持虚拟局域网服务。

传统的共享介质局域网中,所有结点共享一条传输介质,因财不可避免地发生冲突。

交换式局域网的核心是局域网交换机。局域网交换机可以在它的多个端口之间建立多个并发连接。它主要采用两种转换方式:快捷交换方式与存储转发交换方式。

典型的交换式局域网是交换式以太网,它的核心部件是以太网交换机。以太网交换机可以有多个端口,每个端口可以单独和一个结点连接,也可以与一个共享介质式的以太网集线器连接。

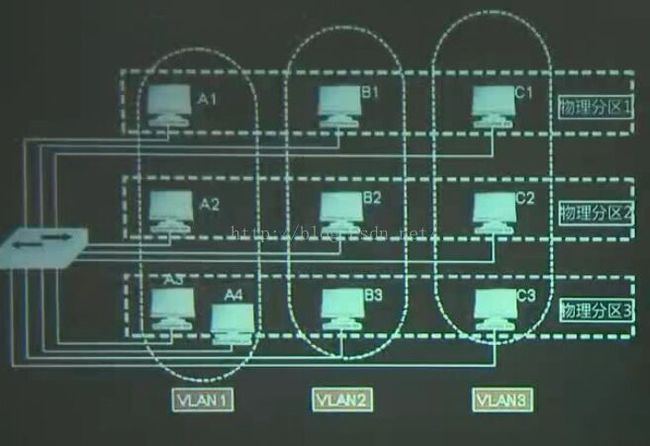

(3)虚拟局域网的基本概念

1)虚拟局域网(virtual LAN,VLAN)是建立在交换技术的基础上,它是以软件的方法将网络中的结点按工作性质与需要划分成若干个“逻辑工作组”,每个逻辑工作组就是一个虚拟网络。

IEEE1999年公布了VLAN的IEEE802.1Q标准。一个逻辑工作组的结点可以分布在不同的物理网段上,但它们之间的通信就像在同一个物理网段上一样。可以根据功能或应用等因素将它们组织起来,相互之间的通信就好像它们在同一个网段中一样。

2)虚拟局域网组网定义方法通常有四种:

a)基于端口的虚拟局域网

b)基于MAC地址定义的虚拟局域网

c)基于网络层地址定义的虚拟局域网

d)基于IP广播组的虚拟局域网

典型虚拟网的物理结构与逻辑结构图为:

二,综合布线的概念

(1)综合布线是一种模块化的,灵活性极高的建筑物内或建筑群之间的信息传输通道。它既能是语音,数据,图像设备和交换设备与其它信息管理系统彼此相连,也能使这些设备与外部相连接。它还包括建筑物外部网络或电信线路的连接点与应用系统设备之间的所有线缆及相关的连接部件。

(2)综合布线由不同系列和规格的部件组成,其中包括:传输介质,相关连接硬件(如配线架,连接器,插座,插头,适配器)以及电气保护设备等。这些部件可用来构建各种子系统,它们都有各自的具体用途,不仅易于实施,而且能够随需求的变化而平稳升级。

(3)综合布线的特点

综合布线的特点主要表现在它具有兼容性,开放性,灵活性,可靠性,先进性和经济性。而且在设计,施工和维护方面也给人们带来了许多方便。

(4)综合布线系统的组成:

a)工作区子系统。

b)配线(水平)子系统

c)干线(垂直)子系统

d)设备间子系统

e)管理子系统

f)建筑群子系统

综合布线系统的子系统组成图:

(5)综合布线系统设计等级

根据实际需要,可选择以下三种类型的综合布线系统:

a)基本型

基本型综合布线系统是一个经济有效的布线方案。其特点为:每个工作区有1个信息插座;每个工作区有1条水平布线4对非屏蔽双绞线。完全采用夹接式交接硬件。每个工作区的干线电缆至少有1对双绞线。

适用于综合布线系统中配置标准较低的场合,用铜芯双绞线电缆组网。

b)增强型

增强型综合布线系统不仅支持语音和数据的应用,还支持图像,影像,影视,视频会议

等,它的特点为:每个工作区有2个以上信息插座。每个工作区的配线电缆为2条4对非屏蔽双绞线。采用夹接式或插接式交接硬件。每个工作区的干线电缆至少有2对双绞线。

适用于综合布线系统中中等配置标准的场合,用铜芯双绞线电缆组网。

c)综合型

综合型布线系统是将双绞线和光缆纳入建筑物布线的系统,其特点为:

在基本型和增强型综合布线系统的基础上增设光缆系统。在每个基本型工作区的干线中至少配有2对双绞线。在每个增强型工作区的干线电缆中至少有3对双绞线。

适用于综合布线系统中配置标准较高的场合,用光缆铜芯双绞线电缆混合组网。

(6)综合布线系统标准

现在,综合布线在参考系统布线的标准时,一般从以下几个标准体系入手:美洲标准,欧洲标准,国际标准和应用标准。

a)北美标准ANSI/TIA/EIA568-B。

b)ANSI/TIA/EIA568-B.1,ANSI/TIA/EIA568-B.2,ANSI/TIA/EIA568-B.3。

c)国际标准ISO/IEC 11801

d)中国标准GB/T50311-2000和GB/t50312-2000

三,以太网组网的基本方法

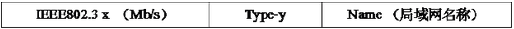

(1)以太网的物理层标准的命名方法

通过Ethernet的各物理层标准对其进行命名,它的名称由三部分组成。

传统的以太网的物理层标准的命名方法:

其中X为该Ethernet数据传输的速率,单位是Mb/s;Type为传输的方式,基带或频带;y为网络最大长度,单位是100m,;Name是局域网的名称。

其中X为该Ethernet数据传输的速率,单位是Mb/s;Type为传输的方式,基带或频带;y为网络最大长度,单位是100m,;Name是局域网的名称。

(2)10BASE-T标准以太网组网的设计方法

标准(传统)以太网可以选择10BASE-5,10BASE-2或10BASE-T中的任意一种或几种的组合。目前标准的设计方案都采用10BASE-T标准,使用集线器,非屏蔽双绞线和RJ-45接口。

10BASE-T的组网由网卡、集线器、交换机、双绞线等设备组成。结点都通过双绞线连接到一个集线器上,当其中一个结点发送数据的时候,任何一个结点都可以收到消息,集线器工作在物理层,所有连接在一个集线器上的结点都属于同一个“冲突域”。在任何一个时间段中,只能有一个结点可以发送数据帧,而其他结点只能处于接收状态。

用集线器连接多个结点的Ethernet图:

(3)按照使用集线器的方式,双绞线的组网方法可以有:

a)单一集线器组建的10BASE-T网络

b)为堆叠式集线器的Ethrenet

c)多集线器级联的Ethernet

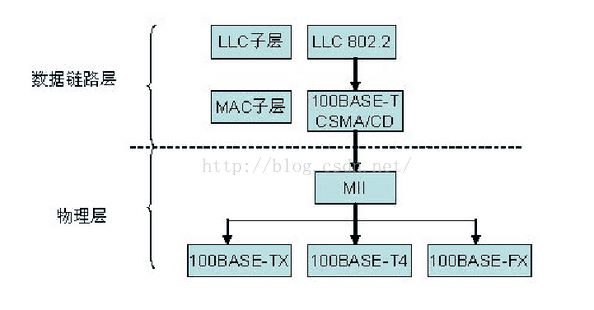

(4)快速以太网组网的设计方法

1)快速以太网的基本特点:

a)快速以太网协议标准为802.3u协议。

b)保持传统以太网帧结构与介质访问控制方法不变。

c)在LLC子层使用IEEE802.3标准,在MAV子层使用CSMA/CD方法。

d)数据传输速率提高到100Mbps。

e)提供10Mbps与100Mbps速率自动协商功能。

IEEE802.3u的体系结构图:

2)快速以太网介质专用接口MII

为了屏蔽下层不同的物理细节,100BASE-T为MAC和高层协议提供了一个100M传输速率的公共透明接口,其功能与Ethernet的AUI接口相同。MII接口向上通过MAC子层的借口提供载波侦听与冲突检测的信号,向下支持10Mb/s与100Mb/s的借口,同时集线器可与其交换控制信息。

快速以太网介质专用接口MII主要特点:

a)MII将MAC子层和物理层分隔开来

b)MII向上通过与MAC子层的接口提供载波侦听信号与冲突检测(CSMA/CD)信号,向下支持10Mbps与100Mbps速率的接口,以及与集线器交换控制信息的功能。

3)快速以太网的物理层标准

a)100BASE-TX:使用5类非屏蔽双绞线或屏蔽双绞线的快速以太网技术,它使用两对双绞线,一对用于发送,一对用于接收数据,在传输中使用4B/5B编码方式。它的以太网段长度为100m。它支持全双工的数据传输。

b)100BASE-FX:使用2条光纤,最大长度为415m,一条光纤用于发送,另一条用于接受,数据传输采用4B/5B-NRZI编码方法;采用全双工方式工作。

c)100BASE-T4:它使用4对3类非屏蔽双绞线,3对用于传送数据,1对用于检测冲突信号。在传输中使用8B/6T编码方式,它使用100BASE-T相同的RJ-45连接器,最大网段长度为100m,采用半双工方式工作。

三种物理层标准的对比表:

4)全双工与半双工工作模式

全双工是指在通信的任意时刻,线路上存在A到B和B到A的双向信号传输。在全双工方式下,通信系统的每一段都设置了发送器和接收器。因此,能控制数据同时在两个方向上传送。

半双工是指在通信过程中的任意时刻,信息既可以由A到B,又能由B到A,但是只能有一个方向上的传输存在。

与传统以太网的连接方式不同。全双工工作是哟中点-点连接方式,支持全双工模式的快速以太网的拓扑结构一定是星形。

传统以太网将很多个主机连接在一条共享的同轴电缆上,主机之间需要争取共享的传输介质,因此就出现了CSMA/CD介质访问控制方法。点-点连接方式存在争取问题。因此不需要采用介质访问控制方法。

5)100Mb/s与10Mb/s速率的自动协商功能

a)自动确定非屏蔽双绞线的元旦连接设备使用的是半双工(CSMA/CD)的10Mbps工作模式,还是全双工的100Mbps工作模式。

b)向其他结点发布远端连接设备的工作模式。

c)与远端连接设备交换工作模式相关参数,协商和确定双方的工作模式。

d)自动协商功能自动选择共有的坐高性能的工作模式。

自动协商过程只能用于使用双绞线的以太网,并且固定自动协商过程需要在100ms内完成。

按工作性能从高到低,网络协议的优先等级从高到第排列为:

100BASE-TX或100BASE-FX全双工模式

100BASE-T4半双工模式

100BASE-TX半双工模式

10BASE-T全双工模式

10BASE-T半双工模式

局域网(LAN)是指分布在相对较小距离范围内的计算机网络。

(1)局域网标准:IEEE802标准

IEEE802标准包括局域网参考模型与各层协议,其所描述的局域网参考模型与OSI参考模型的关系。

对比图如下图所示:

(2)交换式局域网的基本概念

交换式局域网是相对共享式局域网而言的。它的特点是低交换延迟;能支持不同的传输速率和工作模式以及支持虚拟局域网服务。

传统的共享介质局域网中,所有结点共享一条传输介质,因财不可避免地发生冲突。

交换式局域网的核心是局域网交换机。局域网交换机可以在它的多个端口之间建立多个并发连接。它主要采用两种转换方式:快捷交换方式与存储转发交换方式。

典型的交换式局域网是交换式以太网,它的核心部件是以太网交换机。以太网交换机可以有多个端口,每个端口可以单独和一个结点连接,也可以与一个共享介质式的以太网集线器连接。

(3)虚拟局域网的基本概念

1)虚拟局域网(virtual LAN,VLAN)是建立在交换技术的基础上,它是以软件的方法将网络中的结点按工作性质与需要划分成若干个“逻辑工作组”,每个逻辑工作组就是一个虚拟网络。

IEEE1999年公布了VLAN的IEEE802.1Q标准。一个逻辑工作组的结点可以分布在不同的物理网段上,但它们之间的通信就像在同一个物理网段上一样。可以根据功能或应用等因素将它们组织起来,相互之间的通信就好像它们在同一个网段中一样。

2)虚拟局域网组网定义方法通常有四种:

a)基于端口的虚拟局域网

b)基于MAC地址定义的虚拟局域网

c)基于网络层地址定义的虚拟局域网

d)基于IP广播组的虚拟局域网

典型虚拟网的物理结构与逻辑结构图为:

二,综合布线的概念

(1)综合布线是一种模块化的,灵活性极高的建筑物内或建筑群之间的信息传输通道。它既能是语音,数据,图像设备和交换设备与其它信息管理系统彼此相连,也能使这些设备与外部相连接。它还包括建筑物外部网络或电信线路的连接点与应用系统设备之间的所有线缆及相关的连接部件。

(2)综合布线由不同系列和规格的部件组成,其中包括:传输介质,相关连接硬件(如配线架,连接器,插座,插头,适配器)以及电气保护设备等。这些部件可用来构建各种子系统,它们都有各自的具体用途,不仅易于实施,而且能够随需求的变化而平稳升级。

(3)综合布线的特点

综合布线的特点主要表现在它具有兼容性,开放性,灵活性,可靠性,先进性和经济性。而且在设计,施工和维护方面也给人们带来了许多方便。

(4)综合布线系统的组成:

a)工作区子系统。

b)配线(水平)子系统

c)干线(垂直)子系统

d)设备间子系统

e)管理子系统

f)建筑群子系统

综合布线系统的子系统组成图:

(5)综合布线系统设计等级

根据实际需要,可选择以下三种类型的综合布线系统:

a)基本型

基本型综合布线系统是一个经济有效的布线方案。其特点为:每个工作区有1个信息插座;每个工作区有1条水平布线4对非屏蔽双绞线。完全采用夹接式交接硬件。每个工作区的干线电缆至少有1对双绞线。

适用于综合布线系统中配置标准较低的场合,用铜芯双绞线电缆组网。

b)增强型

增强型综合布线系统不仅支持语音和数据的应用,还支持图像,影像,影视,视频会议

等,它的特点为:每个工作区有2个以上信息插座。每个工作区的配线电缆为2条4对非屏蔽双绞线。采用夹接式或插接式交接硬件。每个工作区的干线电缆至少有2对双绞线。

适用于综合布线系统中中等配置标准的场合,用铜芯双绞线电缆组网。

c)综合型

综合型布线系统是将双绞线和光缆纳入建筑物布线的系统,其特点为:

在基本型和增强型综合布线系统的基础上增设光缆系统。在每个基本型工作区的干线中至少配有2对双绞线。在每个增强型工作区的干线电缆中至少有3对双绞线。

适用于综合布线系统中配置标准较高的场合,用光缆铜芯双绞线电缆混合组网。

(6)综合布线系统标准

现在,综合布线在参考系统布线的标准时,一般从以下几个标准体系入手:美洲标准,欧洲标准,国际标准和应用标准。

a)北美标准ANSI/TIA/EIA568-B。

b)ANSI/TIA/EIA568-B.1,ANSI/TIA/EIA568-B.2,ANSI/TIA/EIA568-B.3。

c)国际标准ISO/IEC 11801

d)中国标准GB/T50311-2000和GB/t50312-2000

三,以太网组网的基本方法

(1)以太网的物理层标准的命名方法

通过Ethernet的各物理层标准对其进行命名,它的名称由三部分组成。

传统的以太网的物理层标准的命名方法:

(2)10BASE-T标准以太网组网的设计方法

标准(传统)以太网可以选择10BASE-5,10BASE-2或10BASE-T中的任意一种或几种的组合。目前标准的设计方案都采用10BASE-T标准,使用集线器,非屏蔽双绞线和RJ-45接口。

10BASE-T的组网由网卡、集线器、交换机、双绞线等设备组成。结点都通过双绞线连接到一个集线器上,当其中一个结点发送数据的时候,任何一个结点都可以收到消息,集线器工作在物理层,所有连接在一个集线器上的结点都属于同一个“冲突域”。在任何一个时间段中,只能有一个结点可以发送数据帧,而其他结点只能处于接收状态。

用集线器连接多个结点的Ethernet图:

(3)按照使用集线器的方式,双绞线的组网方法可以有:

a)单一集线器组建的10BASE-T网络

b)为堆叠式集线器的Ethrenet

c)多集线器级联的Ethernet

(4)快速以太网组网的设计方法

1)快速以太网的基本特点:

a)快速以太网协议标准为802.3u协议。

b)保持传统以太网帧结构与介质访问控制方法不变。

c)在LLC子层使用IEEE802.3标准,在MAV子层使用CSMA/CD方法。

d)数据传输速率提高到100Mbps。

e)提供10Mbps与100Mbps速率自动协商功能。

IEEE802.3u的体系结构图:

2)快速以太网介质专用接口MII

为了屏蔽下层不同的物理细节,100BASE-T为MAC和高层协议提供了一个100M传输速率的公共透明接口,其功能与Ethernet的AUI接口相同。MII接口向上通过MAC子层的借口提供载波侦听与冲突检测的信号,向下支持10Mb/s与100Mb/s的借口,同时集线器可与其交换控制信息。

快速以太网介质专用接口MII主要特点:

a)MII将MAC子层和物理层分隔开来

b)MII向上通过与MAC子层的接口提供载波侦听信号与冲突检测(CSMA/CD)信号,向下支持10Mbps与100Mbps速率的接口,以及与集线器交换控制信息的功能。

3)快速以太网的物理层标准

a)100BASE-TX:使用5类非屏蔽双绞线或屏蔽双绞线的快速以太网技术,它使用两对双绞线,一对用于发送,一对用于接收数据,在传输中使用4B/5B编码方式。它的以太网段长度为100m。它支持全双工的数据传输。

b)100BASE-FX:使用2条光纤,最大长度为415m,一条光纤用于发送,另一条用于接受,数据传输采用4B/5B-NRZI编码方法;采用全双工方式工作。

c)100BASE-T4:它使用4对3类非屏蔽双绞线,3对用于传送数据,1对用于检测冲突信号。在传输中使用8B/6T编码方式,它使用100BASE-T相同的RJ-45连接器,最大网段长度为100m,采用半双工方式工作。

三种物理层标准的对比表:

4)全双工与半双工工作模式

全双工是指在通信的任意时刻,线路上存在A到B和B到A的双向信号传输。在全双工方式下,通信系统的每一段都设置了发送器和接收器。因此,能控制数据同时在两个方向上传送。

半双工是指在通信过程中的任意时刻,信息既可以由A到B,又能由B到A,但是只能有一个方向上的传输存在。

与传统以太网的连接方式不同。全双工工作是哟中点-点连接方式,支持全双工模式的快速以太网的拓扑结构一定是星形。

传统以太网将很多个主机连接在一条共享的同轴电缆上,主机之间需要争取共享的传输介质,因此就出现了CSMA/CD介质访问控制方法。点-点连接方式存在争取问题。因此不需要采用介质访问控制方法。

5)100Mb/s与10Mb/s速率的自动协商功能

a)自动确定非屏蔽双绞线的元旦连接设备使用的是半双工(CSMA/CD)的10Mbps工作模式,还是全双工的100Mbps工作模式。

b)向其他结点发布远端连接设备的工作模式。

c)与远端连接设备交换工作模式相关参数,协商和确定双方的工作模式。

d)自动协商功能自动选择共有的坐高性能的工作模式。

自动协商过程只能用于使用双绞线的以太网,并且固定自动协商过程需要在100ms内完成。

按工作性能从高到低,网络协议的优先等级从高到第排列为:

100BASE-TX或100BASE-FX全双工模式

100BASE-T4半双工模式

100BASE-TX半双工模式

10BASE-T全双工模式

10BASE-T半双工模式