- 人大预算联网监督系统

前端产品产品设计

人大财政预算联网监督是建立和完善中国特色社会主义预算审查监督制度的有益探索,是贯彻实施预算法,加强对政府全口径预算决算审查监督,推动实施全面规范、公开透明预算制度的客观需要,是对人大预算审查监督工作的创新发展。项目地址:Github、国内Gitee演示地址:http://silianpan.cn/bss/以下是演示角色和账号(密码同账号):超级管理员:seal_adminXXX市人大管理员:xxx

- Linux安全与密钥登录指南

gkfkfhk

linux安全运维

目录Linux安全概述密钥登录的配置生成密钥对配置SSH密钥登录查看登录日志限制IP访问设置IP封禁允许特定IP访问查看系统可登录的账号1.Linux安全概述Linux系统安全主要依赖于控制访问权限、监控异常行为以及进行安全配置。通过适当的登录方式和访问限制,可以有效避免未经授权的访问。密钥登录是一种更安全的认证方式,避免了明文密码的风险。而登录日志和IP限制则可以帮助我们识别和防御潜在的入侵。2

- 非对称加密算法——SIDH加密算法

java

JavaSIDH算法解析理论背景1.1后量子密码学随着量子计算机的发展,传统公钥密码体系(如RSA、ECC)面临被Shor算法破解的风险。后量子密码学(Post-QuantumCryptography)研究能够抵御量子攻击的新型加密算法,主要包含以下类型:基于格的密码学基于编码的密码学多元多项式密码学基于超奇异椭圆曲线同源的密码学(SIDH)1.2椭圆曲线基础SIDH基于超奇异椭圆曲线及其同源映射

- Ook密码快速辨认与解密

迷茫&&前行

密码解密Ook密码

一.Ook在线解密网站Ook解密1Ook解密2二.Ook密码辨认Ook密码是一种基于Ook语言的编程语言,由DavidMorgan-Mar设计,灵感来自TerryPratchett的《碟形世界》系列中的猩猩语言。其特点如下:极简语法:仅包含三个基本符号:Ook.、Ook?、Ook!,通过不同组合表达指令。基于Brainfuck:Ook密码与Brainfuck一一对应,每个Ook指令对应一个Brai

- 【SpringMVC】常用注解:@RequestBody

字节源流

java开发语言

1.作用用于获取请求实体内容,直接使用得到的是key=value&key=value的数据。获取请求实体内容不适用get请求。2.属性required描述是否有请求体,默认值为true。当取值为true时,get请求方式会报错。如果取值为false,get请求得到的是null。3.示例先编写jsp代码用户名称:用户密码:用户年龄:然后编写控制器代码@RequestMapping("useReque

- Windows域渗透之域管理

人间酒中仙

红队笔记之域渗透windows笔记学习网络安全域渗透红队笔记

Windows域管理一、使用组策略进行软件分发1、操作步骤2、PowerShell命令示例二、配置组策略(GPO)设置1、设置密码策略2、禁用USB存储设备三、批量用户管理1、创建单个用户2、批量导入用户四、部署和管理共享驱动器1、使用组策略登录脚本自动映射驱动器2、使用PowerShell映射网络驱动器五、管理Windows更新1、使用组策略配置自动更新2、使用PowerShell管理Windo

- 数字隐形盾牌:日常场景下的网络安全实践

安全防护

一、网络威胁:潜伏在屏幕后的"数字劫匪"2025年全球每11秒发生一次勒索攻击,每天新增45万个钓鱼网站,你的手机里可能正躺着3-5个高危漏洞。这些数据揭示了一个残酷现实:我们正生活在一个"数字丛林时代"。三大致命威胁:钓鱼攻击升级版:骗子不仅伪造银行邮件,现在会克隆公司高管的微信,用AI模仿老板声音要求转账**Wi-Fi陷阱:**商场免费Wi-Fi可能在15秒内窃取你的支付密码,机场充电桩可能成

- Shiro反序列化漏洞原理与复现指南

豪门土狗

网络安全笔记linux

0x01漏洞简介ApacheShiro是Java领域广泛使用的安全框架,用于身份认证、权限控制等场景。漏洞背景:Shiro在1.2.5及以下版本中,默认使用硬编码的AES加密密钥(kPH+bIxk5D2deZiIxcaaaA==),攻击者可通过构造恶意RememberMeCookie触发反序列化漏洞,导致远程代码执行(RCE)。影响版本:ApacheShiro≤1.2.5、≤1.5.2(部分版本需

- classfinal加密失败,踩坑了,不妨进来看看

行云的逆袭

classfinalspringbootjar包加密踩坑加密失败

最近在使用classfinal加密springboot,执行成功了,但是反编译后还是能看到源码,很郁闷!加密之后,反编译还是能看到源码,头疼我采用的加密方式是插件方式,放上配置net.roseboyclassfinal-maven-plugin${classfinal.version}#org.springxingyunapplication.yml,application-dev.yml,app

- 【忍者算法】从找朋友到找变位词:一道趣味字符串问题的深入解析|LeetCode 438 找到字符串中所有字母异位词

忍者算法

忍者算法LeetCode题解秘籍leetcode算法职场和发展面试跳槽

LeetCode438找到字符串中所有字母异位词点此看全部题解LeetCode必刷100题:一份来自面试官的算法地图(题解持续更新中)生活中的算法还记得小时候玩的"找朋友"游戏吗?每个人都有一个字母牌,需要找到拥有相同字母组合的伙伴。比如,拿着"ate"的同学要找到拿着"eat"或"tea"的同学。这其实就是在寻找字母异位词!在实际应用中,字母异位词的检测有着广泛的用途。比如在密码学中检测可能的密

- 非对称加密:SSL/TLS握手的数学基石

安全

1.密钥交换的密码学困局在未加密的HTTP通信中,攻击者可通过中间人攻击(MITM)窃听或篡改数据。SSL/TLS协议的核心挑战在于:如何在不安全的信道上建立安全通信?这本质上是一个“密钥分发问题”——若使用对称加密(如AES),双方需要共享同一密钥,但密钥本身如何安全传递?非对称加密的突破性在于公钥与私钥的分离。以RSA算法为例,其数学基础是大质数分解难题:选择两个大质数p和q(通常≥2048位

- 守护网站安全的隐形卫士——SSL证书全解析

安全

在网络世界中,保护用户数据的安全至关重要。无论你是经营一家小型网店还是管理大型企业网站,确保客户信息的安全性都是不可忽视的任务。今天,我们就来揭开一个默默守护网站安全的重要角色——SSL证书的神秘面纱。什么是SSL证书?SSL(SecureSocketsLayer)证书是一种数字证书,用于加密客户端与服务器之间的通信,确保数据传输过程中的安全性。简单来说,当您访问一个启用SSL证书的网站时,您的浏

- 短视频时代,普通人如何保护个人隐私?——从SSL证书看数据安全

安全

在短视频时代,每天数以亿计的用户上传内容、互动评论、甚至进行直播购物。然而,这些行为背后潜藏着隐私泄露的风险:账号密码被盗、支付信息被窃取、个人数据遭篡改……如何在这些场景中保护隐私?SSL证书作为互联网安全的基石,正扮演着关键角色。本文将从技术原理到实践建议,为你揭开SSL证书如何成为隐私保护的“隐形盾牌”。一、SSL证书:隐私保护的第一道防线SSL(SecureSocketsLayer)证书是

- Python通过SSH隧道访问数据库

Java菜鸟在北京

pythonsshtunnelparamikoSSH隧道访问数据库

本文介绍通过sshtunnel类库建立SSH隧道,使用paramiko通过SSH来访问数据库。实现了两种建立SSH方式:公私钥验证、密码验证。公私钥可读本地,也可读取AwsS3上的私钥文件。本质上就是在本机建立SSH隧道,然后将访问DB转发到本地SSH内去访问数据库。简单易懂,上代码:fromsshtunnelimportSSHTunnelForwarderfromsqlalchemyimport

- 接口测试中加密参数如何处理?

海姐软件测试

接口测试python开发语言测试工具职场和发展

1.加密类型及应对策略①对称加密(AES/DES)特点:加密解密使用同一密钥。处理方法:向开发获取密钥和加密算法(如AES-CBC、AES-ECB)。使用代码或工具解密响应数据:python复制fromCrypto.CipherimportAESimportbase64defdecrypt_aes(key,encrypted_data):cipher=AES.new(key.encode(),AE

- redis基础常用命令

web15085096641

面试学习路线阿里巴巴redis数据库缓存

linux下搜索redis-cli所在路径find/-nameredis*cd到redis-cli所在路径停止redisredis-cli-h127.0.0.1-p6379shutdown查看redis启动使用的配置文件127.0.0.1:6379>infoServer启动redis-server/指定配置文件路径/redis.conf配置守护进程daemonizeyes配置密码requirepa

- java不用缓存实现token续签_JWT实现登陆认证及Token自动续期

deep go

过去这段时间主要负责了项目中的用户管理模块,用户管理模块会涉及到加密及认证流程,加密已经在前面的文章中介绍了,可以阅读:https://juejin.cn/post/6916150628955717646今天就来讲讲认证功能的技术选型及实现。技术上没啥难度当然也没啥挑战,但是对一个原先没写过认证功能的菜鸡甜来说也是一种锻炼吧技术选型要实现认证功能,很容易就会想到JWT或者session,但是两者有

- 当今前沿技术大解密

jiemidashi

经验分享

智能穿戴设备在健康监测上可有大用处啦!它能实时监测健康数据,靠的是各种先进技术。就拿智能手表来说吧,能随时测心率、步数啥的。用户戴着它,感觉很方便,能清楚知道自己的健康状况。这体验可太棒啦!以后,这种设备肯定会越来越火,市场前景大大的好。大家会越来越重视健康,它的需求也会更大。总之,智能穿戴设备在健康监测方面的创新真不错,给咱生活带来很多好处呢!

- 忘记rar、zip压缩包密码?教你简单方法快速解锁!

jiemidashi

经验分享

找回压缩包密码从未如此简单。您只需两步,便可以轻松解密RAR或ZIP文件。具体步骤如下:第一步,打开网页浏览器,在地址栏输入:文件密码.top进入网站。这个网站无需下载软件,操作非常简单,支持各种类型的文件,包括RAR/ZIP压缩包、Word文档、Excel表格、PDF文档、WPS表格文档和PPT演示文稿。第二步,点击“立即开始”,上传您的压缩文件。耐心等待片刻,网站会处理您的请求,快速为您找回密

- SM3 Sm4加密算法

java皮皮虫

SM3SM4

一、概述1、SM3是一种分组消息摘要算法,用于生成数据的哈希值(消息摘要),而非直接加密数据。1.1、应用场景数据完整性校验:验证数据在传输或存储过程中是否被篡改。数字签名:与SM2等算法结合使用,在数字签名过程中生成签名数据的哈希值。网络安全:在网络通信中,用于验证消息的完整性和真实性。2、SM4加密与SM2虽然都是SM系列,但是他们的机制却不同,因为他是对称加密算法,意味着他和AES一样不区分

- C++每日一练——day 1

「已注销」

#C++每日一练C++c++

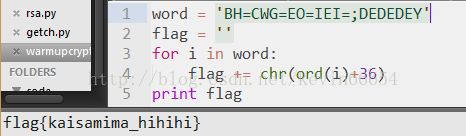

年轻人,你渴望拥有C++练习题吗???从这篇博文开始,我每天都会更新一个C++主要知识点题目,并附上解析!~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~Dayone——解密题目描述给你这样一个任务:解密一份被加密过的文件。经过研究,你发现了加密文件有如下加密规律(括号中是一个“原文一>密文”的例子)

- java实现国密加解密

分享心得

Javajavavue

1.pom依赖org.bouncycastlebcprov-jdk15to181.662.SM3封装packagecom.yl.encrypt.sm;importorg.bouncycastle.crypto.digests.SM3Digest;importorg.bouncycastle.crypto.macs.HMac;importorg.bouncycastle.crypto.params.

- Java SSLSocket TLS 1.3示例

cyan20115

java数据库网络

该Java11JEP332添加了对TLS1.3协议的支持。SSLSocket+TLS1.3具有TLS1.3协议和TLS_AES_128_GCM_SHA256流密码的SSLSocket客户端,用于将请求发送到https://google.com并打印响应。JavaTLS13.javapackagecom.mkyong.java11.jep332;importjavax.net.ssl.SSLSock

- 密码学 网络安全 科普 网络安全密码技术

黑客-秋凌

密码学web安全安全

网络加密包括密码技术和网络加密方法两个方面。一、密码技术密码技术一般分为常规密码和公钥密码。常规密码是指收信方和发信方使用相同的密钥,即加密密钥和解密密钥是相同或等价的。比较著名的常规密码算法有DES及其各种变形、IDEA、FEAL、Skipjack、RC4、RC5等。在众多的常规密码中影响最大的是DES密码。常规密码的优点是有很强的保密强度,且能经受住时间的检验和攻击,但其密钥必须通过安全的途径

- C#实现AES-CBC加密工具类(含完整源码及使用教程)

WangMing_X

C#实现各种功能工具集c#AES-CBC加密

一、AES-CBC加密应用场景AES(AdvancedEncryptionStandard)作为全球公认的安全加密标准,广泛使用在以下场景:API通信加密:保护HTTP接口传输的敏感数据(如身份令牌、支付信息)文件安全存储:加密本地配置文件、数据库连接字符串等用户隐私保护:加密存储密码、身份证号等PII(个人身份信息)跨平台数据交换:与Java/Python等其他语言实现的加密系统互通物联网设备通

- 安全密码生成器

那曾是梦

安全python

功能实现说明1.灵活配置自定义长度:输入框支持手动输入(默认12),自动校验数字类型字符组合:通过复选框实现四类字符自由组合(大写、小写、数字、符号)默认值支持:初始化时已预设常用参数(长度12,全选字符类型)2.安全增强加密安全:使用secrets模块替代random,符合NIST安全标准配置校验:未选择字符类型时抛出错误,密码长度<8时弹出警告防预测设计:字符选择后随机打乱顺序,避免模式化组合

- Python使用pycryptodome库来进行AES加密解密

飞起来fly呀

Pythonpython

在现代通信和数据存储中,加密技术是保障数据安全的核心手段。AES(AdvancedEncryptionStandard)是一种对称加密算法,广泛应用于各种信息安全领域。Python提供了丰富的加密库,其中PyCryptodome是一个功能强大且常用的库,它支持多种加密算法和模式。以下指南将详细介绍如何在Python中使用PyCryptodome库进行AES加密和解密。一、安装PyCryptodom

- janeczku / calibre-web忘记密码 命令行重置密码

慌雨

前端linux运维

根据博客https://blog.csdn.net/gaoxiangfei/article/details/137070897但一直报错:Passworddoesn’tcomplywithpasswordvalidationrules进入容器:dockerexec-itcontainer_id/bin/bash直到我尝试这样的方式:root@782e4226f457:/#python3/app/c

- ModuleNotFoundError: No module named ‘Crypto‘

小武小武每天练武

python开发语言

看到这个错误提示“ModuleNotFoundError:Nomodulenamed‘Crypto’”,说明Python环境中缺少Crypto模块。这通常发生在pycryptodome库没有正确安装的情况下。解决步骤1.安装pycryptodome确保你安装了pycryptodome库,这是包含Crypto模块的库。使用以下命令来安装:pipinstallpycryptodome2.检查Pytho

- docker拉取 sentinel 并启动

追风林

dockersentinel容器

拉取镜像dockerpullbladex/sentinel-dashboard:latest#默认拉取最新版启动镜像访问账号密码都是默认的sentinel

- java线程的无限循环和退出

3213213333332132

java

最近想写一个游戏,然后碰到有关线程的问题,网上查了好多资料都没满足。

突然想起了前段时间看的有关线程的视频,于是信手拈来写了一个线程的代码片段。

希望帮助刚学java线程的童鞋

package thread;

import java.text.SimpleDateFormat;

import java.util.Calendar;

import java.util.Date

- tomcat 容器

BlueSkator

tomcatWebservlet

Tomcat的组成部分 1、server

A Server element represents the entire Catalina servlet container. (Singleton) 2、service

service包括多个connector以及一个engine,其职责为处理由connector获得的客户请求。

3、connector

一个connector

- php递归,静态变量,匿名函数使用

dcj3sjt126com

PHP递归函数匿名函数静态变量引用传参

<!doctype html>

<html lang="en">

<head>

<meta charset="utf-8">

<title>Current To-Do List</title>

</head>

<body>

- 属性颜色字体变化

周华华

JavaScript

function changSize(className){

var diva=byId("fot")

diva.className=className;

}

</script>

<style type="text/css">

.max{

background: #900;

color:#039;

- 将properties内容放置到map中

g21121

properties

代码比较简单:

private static Map<Object, Object> map;

private static Properties p;

static {

//读取properties文件

InputStream is = XXX.class.getClassLoader().getResourceAsStream("xxx.properti

- [简单]拼接字符串

53873039oycg

字符串

工作中遇到需要从Map里面取值拼接字符串的情况,自己写了个,不是很好,欢迎提出更优雅的写法,代码如下:

import java.util.HashMap;

import java.uti

- Struts2学习

云端月影

最近开始关注struts2的新特性,从这个版本开始,Struts开始使用convention-plugin代替codebehind-plugin来实现struts的零配置。

配置文件精简了,的确是简便了开发过程,但是,我们熟悉的配置突然disappear了,真是一下很不适应。跟着潮流走吧,看看该怎样来搞定convention-plugin。

使用Convention插件,你需要将其JAR文件放

- Java新手入门的30个基本概念二

aijuans

java新手java 入门

基本概念: 1.OOP中唯一关系的是对象的接口是什么,就像计算机的销售商她不管电源内部结构是怎样的,他只关系能否给你提供电就行了,也就是只要知道can or not而不是how and why.所有的程序是由一定的属性和行为对象组成的,不同的对象的访问通过函数调用来完成,对象间所有的交流都是通过方法调用,通过对封装对象数据,很大限度上提高复用率。 2.OOP中最重要的思想是类,类是模板是蓝图,

- jedis 简单使用

antlove

javarediscachecommandjedis

jedis.RedisOperationCollection.java

package jedis;

import org.apache.log4j.Logger;

import redis.clients.jedis.Jedis;

import java.util.List;

import java.util.Map;

import java.util.Set;

pub

- PL/SQL的函数和包体的基础

百合不是茶

PL/SQL编程函数包体显示包的具体数据包

由于明天举要上课,所以刚刚将代码敲了一遍PL/SQL的函数和包体的实现(单例模式过几天好好的总结下再发出来);以便明天能更好的学习PL/SQL的循环,今天太累了,所以早点睡觉,明天继续PL/SQL总有一天我会将你永远的记载在心里,,,

函数;

函数:PL/SQL中的函数相当于java中的方法;函数有返回值

定义函数的

--输入姓名找到该姓名的年薪

create or re

- Mockito(二)--实例篇

bijian1013

持续集成mockito单元测试

学习了基本知识后,就可以实战了,Mockito的实际使用还是比较麻烦的。因为在实际使用中,最常遇到的就是需要模拟第三方类库的行为。

比如现在有一个类FTPFileTransfer,实现了向FTP传输文件的功能。这个类中使用了a

- 精通Oracle10编程SQL(7)编写控制结构

bijian1013

oracle数据库plsql

/*

*编写控制结构

*/

--条件分支语句

--简单条件判断

DECLARE

v_sal NUMBER(6,2);

BEGIN

select sal into v_sal from emp

where lower(ename)=lower('&name');

if v_sal<2000 then

update emp set

- 【Log4j二】Log4j属性文件配置详解

bit1129

log4j

如下是一个log4j.properties的配置

log4j.rootCategory=INFO, stdout , R

log4j.appender.stdout=org.apache.log4j.ConsoleAppender

log4j.appender.stdout.layout=org.apache.log4j.PatternLayout

log4j.appe

- java集合排序笔记

白糖_

java

public class CollectionDemo implements Serializable,Comparable<CollectionDemo>{

private static final long serialVersionUID = -2958090810811192128L;

private int id;

private String nam

- java导致linux负载过高的定位方法

ronin47

定位java进程ID

可以使用top或ps -ef |grep java

![图片描述][1]

根据进程ID找到最消耗资源的java pid

比如第一步找到的进程ID为5431

执行

top -p 5431 -H

![图片描述][2]

打印java栈信息

$ jstack -l 5431 > 5431.log

在栈信息中定位具体问题

将消耗资源的Java PID转

- 给定能随机生成整数1到5的函数,写出能随机生成整数1到7的函数

bylijinnan

函数

import java.util.ArrayList;

import java.util.List;

import java.util.Random;

public class RandNFromRand5 {

/**

题目:给定能随机生成整数1到5的函数,写出能随机生成整数1到7的函数。

解法1:

f(k) = (x0-1)*5^0+(x1-

- PL/SQL Developer保存布局

Kai_Ge

近日由于项目需要,数据库从DB2迁移到ORCAL,因此数据库连接客户端选择了PL/SQL Developer。由于软件运用不熟悉,造成了很多麻烦,最主要的就是进入后,左边列表有很多选项,自己删除了一些选项卡,布局很满意了,下次进入后又恢复了以前的布局,很是苦恼。在众多PL/SQL Developer使用技巧中找到如下这段:

&n

- [未来战士计划]超能查派[剧透,慎入]

comsci

计划

非常好看,超能查派,这部电影......为我们这些热爱人工智能的工程技术人员提供一些参考意见和思想........

虽然电影里面的人物形象不是非常的可爱....但是非常的贴近现实生活....

&nbs

- Google Map API V2

dai_lm

google map

以后如果要开发包含google map的程序就更麻烦咯

http://www.cnblogs.com/mengdd/archive/2013/01/01/2841390.html

找到篇不错的文章,大家可以参考一下

http://blog.sina.com.cn/s/blog_c2839d410101jahv.html

1. 创建Android工程

由于v2的key需要G

- java数据计算层的几种解决方法2

datamachine

javasql集算器

2、SQL

SQL/SP/JDBC在这里属于一类,这是老牌的数据计算层,性能和灵活性是它的优势。但随着新情况的不断出现,单纯用SQL已经难以满足需求,比如: JAVA开发规模的扩大,数据量的剧增,复杂计算问题的涌现。虽然SQL得高分的指标不多,但都是权重最高的。

成熟度:5星。最成熟的。

- Linux下Telnet的安装与运行

dcj3sjt126com

linuxtelnet

Linux下Telnet的安装与运行 linux默认是使用SSH服务的 而不安装telnet服务 如果要使用telnet 就必须先安装相应的软件包 即使安装了软件包 默认的设置telnet 服务也是不运行的 需要手工进行设置 如果是redhat9,则在第三张光盘中找到 telnet-server-0.17-25.i386.rpm

- PHP中钩子函数的实现与认识

dcj3sjt126com

PHP

假如有这么一段程序:

function fun(){

fun1();

fun2();

}

首先程序执行完fun1()之后执行fun2()然后fun()结束。

但是,假如我们想对函数做一些变化。比如说,fun是一个解析函数,我们希望后期可以提供丰富的解析函数,而究竟用哪个函数解析,我们希望在配置文件中配置。这个时候就可以发挥钩子的力量了。

我们可以在fu

- EOS中的WorkSpace密码修改

蕃薯耀

修改WorkSpace密码

EOS中BPS的WorkSpace密码修改

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 201

- SpringMVC4零配置--SpringSecurity相关配置【SpringSecurityConfig】

hanqunfeng

SpringSecurity

SpringSecurity的配置相对来说有些复杂,如果是完整的bean配置,则需要配置大量的bean,所以xml配置时使用了命名空间来简化配置,同样,spring为我们提供了一个抽象类WebSecurityConfigurerAdapter和一个注解@EnableWebMvcSecurity,达到同样减少bean配置的目的,如下:

applicationContex

- ie 9 kendo ui中ajax跨域的问题

jackyrong

AJAX跨域

这两天遇到个问题,kendo ui的datagrid,根据json去读取数据,然后前端通过kendo ui的datagrid去渲染,但很奇怪的是,在ie 10,ie 11,chrome,firefox等浏览器中,同样的程序,

浏览起来是没问题的,但把应用放到公网上的一台服务器,

却发现如下情况:

1) ie 9下,不能出现任何数据,但用IE 9浏览器浏览本机的应用,却没任何问题

- 不要让别人笑你不能成为程序员

lampcy

编程程序员

在经历六个月的编程集训之后,我刚刚完成了我的第一次一对一的编码评估。但是事情并没有如我所想的那般顺利。

说实话,我感觉我的脑细胞像被轰炸过一样。

手慢慢地离开键盘,心里很压抑。不禁默默祈祷:一切都会进展顺利的,对吧?至少有些地方我的回答应该是没有遗漏的,是不是?

难道我选择编程真的是一个巨大的错误吗——我真的永远也成不了程序员吗?

我需要一点点安慰。在自我怀疑,不安全感和脆弱等等像龙卷风一

- 马皇后的贤德

nannan408

马皇后不怕朱元璋的坏脾气,并敢理直气壮地吹耳边风。众所周知,朱元璋不喜欢女人干政,他认为“后妃虽母仪天下,然不可使干政事”,因为“宠之太过,则骄恣犯分,上下失序”,因此还特地命人纂述《女诫》,以示警诫。但马皇后是个例外。

有一次,马皇后问朱元璋道:“如今天下老百姓安居乐业了吗?”朱元璋不高兴地回答:“这不是你应该问的。”马皇后振振有词地回敬道:“陛下是天下之父,

- 选择某个属性值最大的那条记录(不仅仅包含指定属性,而是想要什么属性都可以)

Rainbow702

sqlgroup by最大值max最大的那条记录

好久好久不写SQL了,技能退化严重啊!!!

直入主题:

比如我有一张表,file_info,

它有两个属性(但实际不只,我这里只是作说明用):

file_code, file_version

同一个code可能对应多个version

现在,我想针对每一个code,取得它相关的记录中,version 值 最大的那条记录,

SQL如下:

select

*

- VBScript脚本语言

tntxia

VBScript

VBScript 是基于VB的脚本语言。主要用于Asp和Excel的编程。

VB家族语言简介

Visual Basic 6.0

源于BASIC语言。

由微软公司开发的包含协助开发环境的事

- java中枚举类型的使用

xiao1zhao2

javaenum枚举1.5新特性

枚举类型是j2se在1.5引入的新的类型,通过关键字enum来定义,常用来存储一些常量.

1.定义一个简单的枚举类型

public enum Sex {

MAN,

WOMAN

}

枚举类型本质是类,编译此段代码会生成.class文件.通过Sex.MAN来访问Sex中的成员,其返回值是Sex类型.

2.常用方法

静态的values()方