【注1:本文转载自凌晨的微信公众号,原文在https://mp.weixin.qq.com/s/6tpMfwV5bQ2C3mebeTRgKw 原文标题是:GAO对NCCIC的审计报告】

【注2:以下几篇我的博客可以作为本文的参考】

参观美国国土安全部的安全运营中心:NCCIC

重新审视美国爱因斯坦计划(2016)

-----------------------------------------

序言

为什么GAO要做这个研究?

对支持国家关键基础设施(如通信和金融服务)的联邦系统和系统的网络***已经变得越来越多,具有破坏性和破坏性。 GAO在1997年首先将信息安全视为政府的高风险地区,到2003年扩大到关键网络基础设施保护,并在2015年保护个人身份信息的隐私。2014年“国家网络安全保护法”和2015年“网络安全法”要求NCCIC执行11个网络安全相关职能,包括共享信息,并实施实时行动来解决联邦和非联邦实体的网络安全风险和事件。

这两项法案也规定了GAO将报告NCCIC对其网络安全任务的执行情况。对于本报告,GAO评估了NCCIC履行11项职能的执行程度。

GAO发现了什么?

国土安全部(DHS)的国家网络安全和通信整合中心(NCCIC)已经采取步骤和措施,执行了11项法定网络安全职能,例如作为联邦和非联邦实体共享网络安全相关信息的接口,它管理一些计划(program),提供用于开发43个产品和服务,以支撑其职能。这些计划包括监测进出联邦机构网络的网络流量,并分析计算机网络漏洞和威胁。这些产品和服务提供给私营部门的客户、联邦、州、地方、政府实体和其他合作组织。例如,NCCIC发布***指标公告,其中可以包含与网络威胁指标有关的信息、防御措施和网络安全风险和事件,履行其职能,协调政府部门之间共享信息。

“国家网络安全保护法”还要求NCCIC在切实可行的范围内按照九项实施原则履行其职能。然而,NCCIC在执行职能时,所遵守9项原则的程度尚不明确,因为中心尚未明确这些原则对所有11项职能的适用性,或已建立其它的衡量其绩效的方法。 GAO发现了NCCIC确实依据了一项或多项原则履行其职能。例如,NCCIC根据原则:在行业、学术和国家实验室专家中合作,与来自行业、学术界和国家实验室的联系人协调开发和传播漏洞告警。同时,GAO还发现了NCCIC在履行其网络安全职能没有遵循原则的情况。例如,NCCIC将为联邦和非联邦实体提供及时的技术援助、风险管理支持和事件响应,然而,它还没有制定措施或其他程序来确保这些评估的及时性。如果NCCIC不能确定原则对职能的适用性,并制定了根据原则评估其性能的指标和方法,中心不能确保有效地满足其法定要求。

此外,GAO确定了阻碍NCCIC更有效地执行其几项网络安全职能的能力的因素。例如,NCCIC官员无法完全跟踪和整理报告给中心的网络事件,从而阻止其协调政府间信息共享的能力。同样,NCCIC可能无法随时访问最关键的依赖网络的基础设施资产的所有者和运营商的当前联系信息。如果发生网络事件,这种缺陷可能阻碍他们及时沟通。

1 背景

联邦机构和国家的关键基础设施,如能源,运输系统,通讯和金融服务 - 都依赖于计算机(网络)信息系统和电子数据,如果没有计算机系统和电子数据的支持,而组织也将难以实现其任务,无法公众提供服务。因此,信息安全对联邦和非联邦实体尤其重要,以确保其系统和数据的机密性,完整性和可用性。

相反,无效的信息安全控制可能会对广泛的业务和资产造成重大风险,如下所示:

计算机资源被未经授权访问,可能会用于对其他计算机系统发起***。

敏感信息,如个人身份信息,知识产权和专有商业信息,可能因身份盗用,间谍活动或其他罪行而被泄露。

关键业务,如支持关键基础设施,国防和紧急服务的业务可能会受到干扰。

由于欺诈,篡改或中断,数据被添加,修改或删除。

1.1国家面临着网络威胁的不断进化

系统的威胁在不断发展和不断增长。网络威胁可能是无意或有意的。无意或非对抗性的威胁来源包括设备或软件故障,由于老化、资源不够或超出预期运行参数,还包括终端用户造成的错误导致的故障。同时,还包括自然灾害和组织所依赖的关键基础设施的失败,这些不在组织的控制之中。

故意或对抗性的威胁包括个人,团体,实体或国家,试图***网络资源(即电子形式信息,信息和通信技术以及由这些技术提供的通信和信息处理能力)。威胁来自各种来源,包括腐败内部雇员、犯罪集团和恐怖分子。这些威胁对手在能力、行动意愿和动机方面有所不同,这些动机可能包括寻求经济利益,有些是寻求经济,政治或军事优势。

网络威胁对手利用各种技术、策略和做法或漏洞,对组织的计算机,软件或网络产生不利影响,或窃取有价值或敏感信息。这些漏洞通过各种渠道进行,包括网站,电子邮件,无线和通信,互联网协议,便携式媒体和社交媒体。此外,对手可以利用计算机软件程序作为通过在软件文件中嵌入漏洞来传递威胁的手段,当用户在其相应的程序中打开文件时,可以激活这些漏洞。

成功执行网络***的报告说明了他们对国家安全和经济以及公共卫生和安全方面的负面影响。联邦和非联邦实体在其网络中遇到安全漏洞,可能会使敏感信息受到影响,系统、操作和服务将被中断。以下示例说明,广泛的个人信息和关键基础设施处于危险之中:

2016年10月,国际原子能机构报告说,网络***造成电厂运行中断。该机构没有披露有关收集的信息或具体操作被中断的细节。

2016年9月,雅虎公司证实有5亿用户账户被盗用。雅虎公司官员报告说,帐户信息可能包括姓名,电子邮件地址,电话号码和出生日期。

2015年8月,国税局报告说,大约390,000个税务帐户可能受到未经授权的第三方从该机构“获得记录”申请中获取纳税人信息的潜在影响。

2015年7月,人事管理厅报告说,对其系统的***损害了2150万人的背景调查档案。这是另外一个单独但相关的事件,影响了该机构于2015年6月宣布的约400万现任和前联邦雇员的人事记录。

2015年4月,退伍军人事务部监察长办公室报告说,两名承包商使用个人装备不正当地从外国访问了该机构的网络。

1.2联邦法律成立了NCCIC作为联邦网络安全中心

2009年,DHS成立了NCCIC,作为一个中心,在联邦和私营部门之间协同解决网络威胁和应对网络***。该中心的使命是:减少事件(严重影响国家重要信息技术和通信网络的安全性和弹性)的可能性和严重性。

2014年“国家网络安全保护法”规定,DHS的此中心作用是作为联邦接口,使得联邦和非联邦实体共享与网络安全有关的风险、事件、分析和告警,并提供共享的态势感知,使联邦和非联邦实体可以实时解决网络安全风险和事件。 2015年“网络安全法”扩充了NCCIC的作用,并要求DHS制定和发布相关政策和程序。

下面描述了NCCIC将按照2014年“国家网络安全保护法”和2015年“网络安全法”的规定执行的11个网络安全职能:

1、作为联邦和非联邦实体接口,多方向和跨部门共享与网络威胁指标相关信息、防御措施、网络安全风险、事件、分析和警告。

2、提供共享的态势感知,以实现联邦政府和非联邦实体的实时、综合和操作行动,以解决联邦和非联邦实体的网络安全风险和事件。

3、协调与联邦政府共享有关网络威胁指标、防御措施、网络安全风险和事件的信息。

4、促进跨部门协调,以解决网络安全风险和事件,包括网络安全风险和可能与多个部门相关或可能产生相应影响的事件。

5、与联邦和非联邦实体进行网络威胁指标,防御措施,网络安全风险和事件的整合和分析。

6、为联邦和非联邦实体提供有关网络威胁指标、防御措施、网络安全风险和事件的技术援助、风险管理支持和事件响应能力。

7、向联邦和非联邦实体提供关于安全和恢复力措施的信息和建议。

8、与其他相关机构协同,与国际合作伙伴接触(a)合作网络威胁指标,防御措施以及与网络安全风险和事件相关的信息; (b)加强全球网络安全的安全性和康复力。

9、分享与网络安全风险和事件相关网络威胁指标、防御措施和其他相关信息。

10、酌情参加由国土安全部(DHS)管理的国家演习。

11、与DHS内的应急通信办公室协同,评估和评估有关网络事件对公共安全通信的后果、脆弱性和威胁信息,以帮助不断改进此类通信的安全性和康复力。

此外,“2014年国家网络安全保护法”规定,中心应确保按照以下9项原则在切实可行的范围内履行这些职能:

1.确保与风险、事件和分析相关的信息、及时、可行的信息共享。

2.确保在适当情况下,与风险、事件和分析相关的信息与其他信息相结合,并针对部门定制化。

3.确保根据风险水平对活动进行优先排序。

4.确保寻求行业部门、学术和国家实验室的专业人员的合作。

5.确保跨行业,部门协调理事会,信息共享和分析组织以及其他非伙伴合作伙伴的持续,协作和包容的协调。

6.确保该中心酌情制定和使用机制,共享与网络安全风险有关的信息和技术中立,可互操作,实时,具有成本效益和弹性的事件。

7.确保中心与其他机构合作,减少与网络安全风险和事件有关的信息的不必要的重复共享。

8.确保与网络安全风险和事件相关的信息得到适当保护,防止未经授权的访问。

9.确保进行的活动符合保护美国人的隐私和公民自由的所有政策,法规和法律。

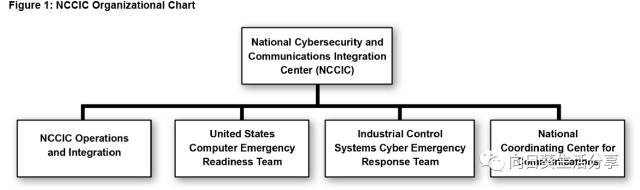

1.3NCCIC中的四个分支机构执行网络安全相关功能

为了履行职能,NCCIC分为四个部门:

US-CERT:负责提升国家网络安全能力,协调网络信息共享,积极管理政府和私营部门的网络风险。

工业控制系统(ICS)网络应急响应小组(ICS-CERT)负责通过公私合作伙伴关系,加强工业控制系统的安全性和弹性,采取措施降减小国家关键基础设施的风险。

国家通讯协调中心(NCC)负责协助政府,私营企业和国际合作伙伴共享和分析威胁信息,评估通信基础设施的运行状况,了解通信基础设施的风险状况。

NCCIC运营和整合中心 (NO&I)负责规划、协调和集成能力,以同步分析、信息共享和事件响应。

1.4NCCIC与联邦和非合作伙伴合作,支持其网络安全任务

根据DHS政策,该中心将与联邦部门和机构合作,负责保护政府的网络和通信系统。 DHS政策和法律还规定,要与关键基础设施业主和经营者进行接触。 这些联邦和非联邦实体以及个人公民是NCCIC的客户,即其产品的接收者,例如有关威胁,恶意软件或数字媒体分析的文档或软件漏洞和服务,其中可以包括支持应急通信测试,事件响应或脆弱性评估。

1.4.1 联邦的组织和网络安全中心

根据DHS政策,NCCIC将与其他联邦合作伙伴进行协同,重点是确保联邦信息基础设施安全,以提供美国网络综合状态和通信基础设施的分析和报告。此外,综合国家网络安全倡议要求该中心与其他重要的联邦网络安全和通信中心建立伙伴关系,以便在联邦政府内部合作和改进网络安全和通信基础设施。联邦中心包括:

国防网络犯罪中心(Defense Cyber Crime Center)为国防部的调查制定了数字证据处理,分析和诊断标准,要求计算机取证支持来检测、增强或恢复包括音频和视频在内的数字媒体。

Intelligence Community Security Coordination Center提供***感知和警告功能,以识别网络威胁和***归因,并预测未来的事件。

National Cyber Investigative Joint Task Force,作为所有政府机构协调中心,整合和分享与国内网络威胁调查有关的信息。

National Security Agency/Central Security Service Threat Operations Center建立实时网络感知和威胁特征识别能力,以预测,警报和归因恶意活动。

United States Cyber Command Joint Operations Center建立和维护态势感知,并指导“.mil”网络的运作和防御。

National Infrastructure Coordinating Center是协调和信息共享运作中心,维护联邦政府关键基础设施的态势感知。

1.4.2 私营部门和关键基础设施所有者和运营商

NCCIC与拥有和经营国家关键基础设施的私营部门合作,如银行和金融机构,电信网络和能源生产和传输设施。基础架构所有者和运营商将在中心的运营中整合(物理和虚拟),以便在事件发生期间,能够以有效的方式在政府和相关私营部门合作伙伴之间汇总和传达信息。截至2016年8月,174家私营企业通过参与“网络信息共享与协作计划”(CISCP),可以根据需要访问NCCIC。

NCCIC将不断与各种私营部门合作伙伴进行协调,包括信息共享和分析中心information sharing and analysis centers (ISAC)以及技术供应商。

1.4.3 State, Local, Tribal, and Territorial Governments

NCCIC与国家,地方,部落和地区政府保持合作,以支持他们对每个社区的保护。 该中心旨在促进总体态势的认识,并与这些非联邦政府合作伙伴共享技术信息和最佳做法,以帮助确保加强国家网络风险。

1.4.4 国际合作伙伴

作为其使命的一部分,NCCIC还与包括作为北大西洋公约组织(NATO)成员的政府在内的国际合作伙伴携手合作,传播公告和履行服务。 该中心与国际合作伙伴及其各自的网络中心合作进行网络演习,这是2016年3月的一部分活动,来自澳大利亚,加拿大,丹麦,芬兰,德国,匈牙利,日本,荷兰,新西兰,瑞典,瑞士的代表 和英国参加。 NCCIC还可以协助国际合作伙伴应对网络事件。 例如,在2015年12月的乌克兰电力基础设施网络***期间,该中心与乌克兰政府合作确定网络***的方法。

1.5NCCIC报告在过去三个财政年度支出约4.8亿美元

NCCIC报告说,在2014财年至2016年的财政年度,它花费了大约4.8亿美元用于与网络安全相关的活动。根据该中心的官员,这包括分别在三个会计年度分别为262名,268名和301名全职员工支出。 图3描述了NCCIC四个分支机构每年报告的支出。

注:US-CERT的花费是最高的。

2 虽然NCCIC已经采取步骤来履行必要的网络安全职能,但其依据原则执行的具体程度不清晰

NCCIC履行了其11项法定网络安全职能。然而,NCCIC根据“2014年国家网络安全保护法”规定的九项原则,执行职能尚的程度不清楚,因为中心没有依据这些原则来持续性评估性能。此外,一些因素阻碍了NCCIC更有效地执行其几项网络安全职能。 虽然调查人员有限,但对其产品和服务的接受者对其活动表达了普遍良好的看法。 然而,NCCIC无法保证,它完全符合法定要求和有效执行其网络安全职能,因为它没有完全评估其性能与原则或解决执行其网络安全职能的障碍。

2.1

NCCIC已经开发了多种产品和服务来支撑网络安全职能

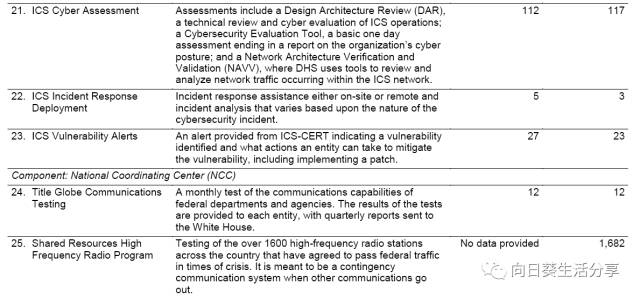

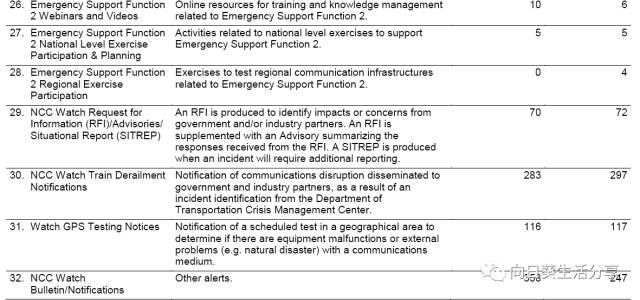

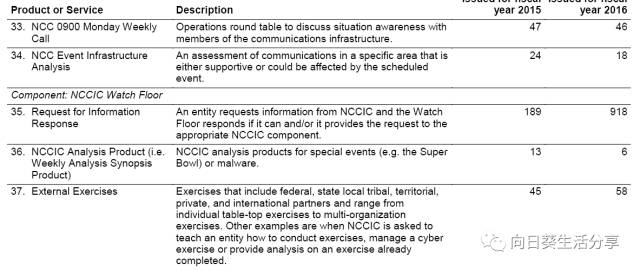

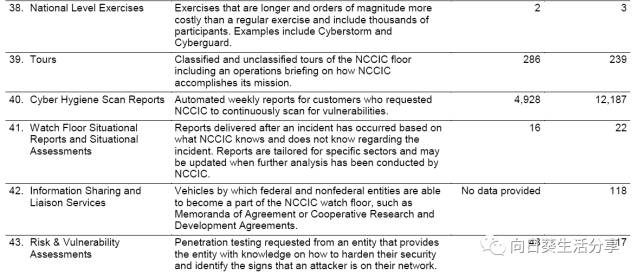

NCCIC开发了43种产品和服务,支持其11项法定职能。这些产品和服务的描述以及2015年和2016财政年度向NCCIC的客户提供的总数量在附录二中有更详细的讨论。这些计划包括:

国家网络安全保护系统,称为EINSTEIN,监控进、出联邦机构网络的网络流量,并提供***检测和***防御服务。 NCCIC分析师使用EINSTEIN记录的数据,向联邦和非联邦合伙人告知潜在信息安全事件。

高级恶意软件分析中心(Advanced Malware Analysis Center)是一套隔离、封闭的计算机网络系统的功能,用于分析计算机网络漏洞和威胁。据NCCIC官员介绍,经过NCCIC的流量可能包括恶意代码,计算机病毒,蠕虫,间谍软件,机器人和特洛伊***。一旦收到,分析师将使用恶意软件分析功能分析代码或图像,以便保护计算机系统免受威胁。

自动化指标共享计划(Automated Indicator Sharing program)是为了提供网络威胁指标和防御措施的实时共享。自动化指标共享计划使用DHS开发的结构化威胁信息表达/可信自动交换指标信息格式, NCCIC使用该程序近乎实时发送机器可读的网络威胁指标。

以下是11个职能的执行情况,太多了,挑着介绍了。

职能2:提供共享的态势感知,以实现联邦政府和非联邦实体的实时、综合和操作行动,以解决联邦和非联邦实体的网络安全风险和事件。

NCCIC使用12种产品和服务支撑此职能。通过一个这样的产品,“Watch Floor Situation Reports,”,该中心提供了关于修复的事件和建议。

职能4:促进跨部门协调,以解决网络安全风险和事件,包括网络安全风险和可能与多个部门相关或可能产生相应影响的事件。

NCCIC有六项支持此功能的产品和服务。例如,联合工作组与工业控制系统社区举行两年一次的会议。例如,最近的会议发生在2016年5月3-5日,有超过300位利益相关者代表。根据后续行动报告,能源,水运,核能等部门官员等多个部门的代表出席了会议。

职能8:与其他相关机构协同,与国际合作伙伴接触(a)合作网络威胁指标,防御措施以及与网络安全风险和事件相关的信息; (b)加强全球网络安全的安全性和康复力。

NCCIC使用10种产品和服务支持此功能。它与国际合作伙伴合作,共同组织网络威胁指标,防御措施以及与网络安全风险和事件相关的信息。例如,最近的Cyberstorm演习 - 该部门的国家级演习41系列是在2016年春天进行的,涉及1200多名参赛者,包括NCCIC的国内和国际合作伙伴。ICS-CERT还与乌克兰政府合作,对其电力基础设施进行网络***,以开发和传播关于***的脆弱性警报,报告和简报。 US-CERT在不同的场合与加拿大合作开发与勒索软件相关的漏洞警报。

具体的问题略,有兴趣自己看报告去,《http://www.gao.gov/assets/690/682435.pdf》。

3 结论

NCCIC作为联邦民事网络中心,通过开发和传播43种产品和服务,通常执行11项所需的网络安全职能。然而,NCCIC根据9项实施原则开展这些网络安全职能的程度尚不清楚。在确定实施原则适用于这些职能的程度之前,NCCIC将无法充分评估其达到授权原则的程度。此外,在不考虑原则在多大程度上得到满足的情况下,NCCIC将会面临如何有效履行职能的问题,以支持其作为联邦民事网络安全事件协调,信息共享和事件响应的协调中心的作用政府和关键基础设施。

NCCIC还面临阻碍其有效执行网络安全功能的几个障碍。这些障碍涉及巩固接收和记录潜在事件数据的入口点,并维护中心与客户的关系。直到NCCIC采取措施克服这些障碍,可能无法有效地执行其网络安全功能,并协助联邦和非联邦实体识别网络威胁,减轻漏洞和管理网络风险。

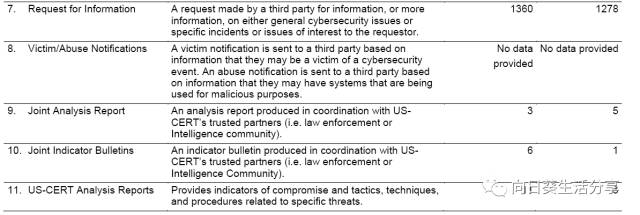

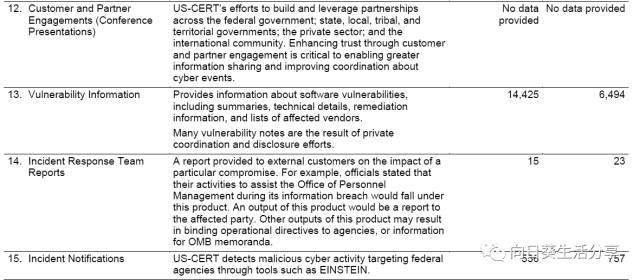

附录:NCCIC的43个产品和服务