sentinel集成zuul进行网关流控

转载自zlt2000的博客

一、说明

Sentinel 网关流控支持针对不同的路由和自定义的 API 分组进行流控,支持针对请求属性(如 URL 参数,Client IP,Header 等)进行流控。Sentinel 1.6.3 引入了网关流控控制台的支持,用户可以直接在 Sentinel 控制台上查看 API Gateway 实时的 route 和自定义 API 分组监控,管理网关规则和 API 分组配置。

二、功能接入

1.网关添加sentinel相关的jar依赖

sentinel-datasource-nacos是使用nacos作为配置数据源时的依赖,如果使用其他数据源或者自己编写从数据源load rule的逻辑的话则不需要引入该依赖

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-sentinelartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cspgroupId>

<artifactId>sentinel-datasource-nacosartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-alibaba-sentinel-gatewayartifactId>

dependency>

2.网关zuul的sentinel配置

spring:

# sentinel动态配置规则

cloud:

sentinel:

zuul:

enabled: true

order:

pre: 2000

post: 500

error: -100

filter:

enabled: false

datasource:

# 限流

ds1:

nacos:

server-addr: ${zlt.nacos.server-addr}

dataId: ${spring.application.name}-sentinel-gw-flow

groupId: DEFAULT_GROUP

rule-type: gw-flow

# api分组

ds2:

nacos:

server-addr: ${zlt.nacos.server-addr}

dataId: ${spring.application.name}-sentinel-gw-api-group

groupId: DEFAULT_GROUP

rule-type: gw-api-group

绑定gw-flow(限流)和gw-api-group(api分组)的规则数据源为nacos

并指定nacos上对应的dataId和groupId

3. nacos规则配置

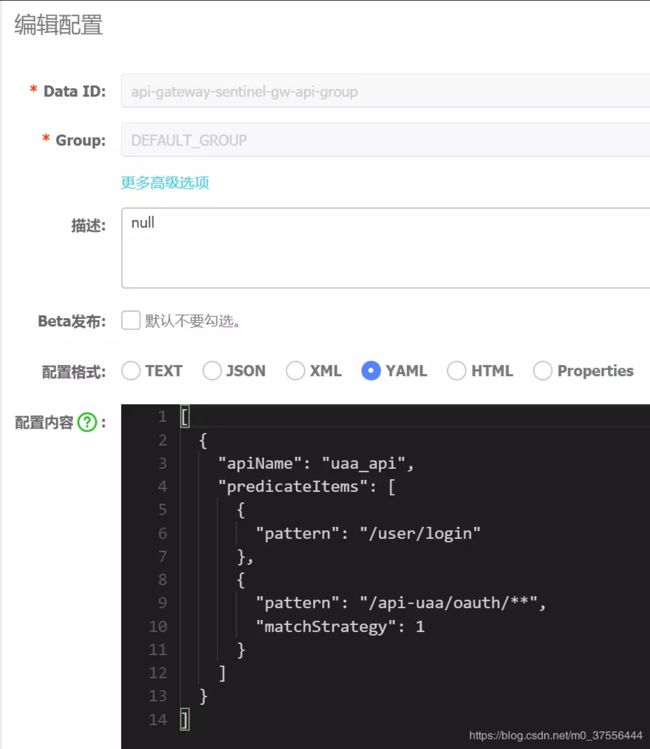

3.1. api分组配置gw-api-group

Data ID:api-gateway-sentinel-gw-api-group

Group:DEFAULT_GROUP

与网关工程的配置文件保持一致

配置内容:

[

{

"apiName": "uaa_api",

"predicateItems": [

{

"pattern": "/user/login"

},

{

"pattern": "/api-uaa/oauth/**",

"matchStrategy": 1

}

]

}

]

上面配置意思为满足规则的api都统一分组为uaa_api

分组规则1:精准匹配/user/login

分组规则2:前缀匹配/api-uaa/oauth/**

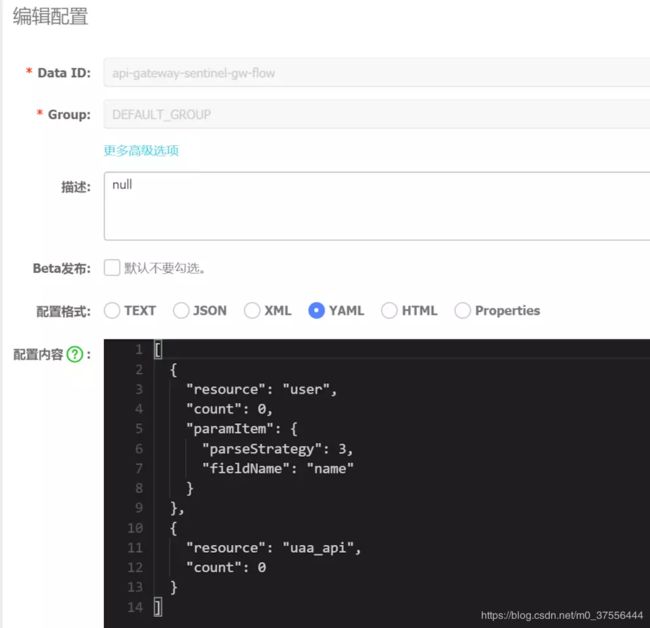

3.2. 限流配置gw-flow

Data ID:api-gateway-sentinel-gw-flow

Group:DEFAULT_GROUP

与网关工程的配置文件保持一致

配置内容:

[

{

"resource": "user",

"count": 0,

"paramItem": {

"parseStrategy": 3,

"fieldName": "name"

}

},

{

"resource": "uaa_api",

"count": 0

}

]

规则1:所有user的请求只要参数带有name的都拦截(qps=0),user为zuul路由配置上的routeId

规则2:api分组为uaa_api的所有请求都拦截(qps=0)

4.网关zuul启动参数

需要在接入端原有启动参数的基础上添加-Dcsp.sentinel.app.type=1启动以将您的服务标记为 API Gateway,在接入控制台时您的服务会自动注册为网关类型,然后您即可在控制台配置网关规则和 API 分组,例如:

java -Dcsp.sentinel.app.type=1 -jar zuul-gateway.jar

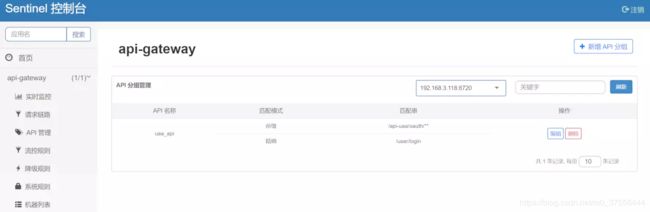

三、sentinel控制台管理

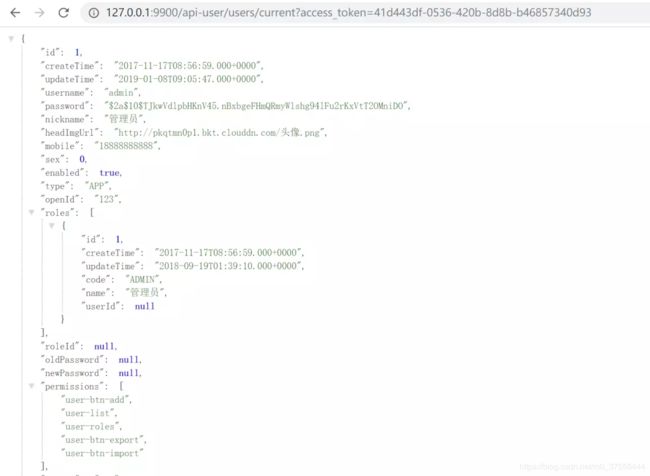

四、测试限流api

1.测试限流规则1

所有user的请求只要参数带有name的都拦截(qps=0)

2.测试限流规则2

api分组为uaa_api的所有请求都拦截(qps=0)