前三篇加密和哈希、数字签名和数字证书、HTTPS的核心SSL/TLS协议已经把相关原理说完了,具体理解还要和实际使用结合起来。本人从事iOS开发,这里主要讲述在iOS中的应用。而在iOS中大部分网络请求都是使用的AFNetworking这个第三方库,而它又是基于NSURLSession的封装,所以此文也会从这两个方面进行讲解。由于NSURLConnection基本已经无人使用,这个就不在提了,大致使用和NSURLSession类似。

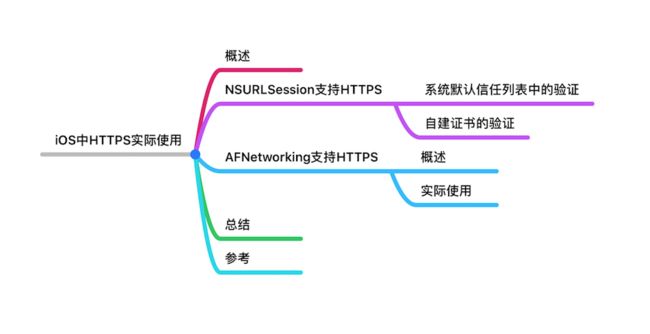

此篇文章的逻辑图

概述

无论是

AFNetworking还是NSURLSession,整个HTTPS协议的传输,都要经过上文中提到的SSL/TLS的握手阶段。创建一个请求,开始请求的时候,开始第一个阶段Client Hello,然后服务端Server Hello阶段回应客户端,会到调用到NSURLSessionDelegate的两个方法,而客户端在代理方法中处理SSL/TLS的第三个阶段最后客户端回应服务端,然后服务端在验证,从建立起SSL/TLS的连接。而这四个过程中,服务端程序员主要操作对应第二步,客户端程序员主要操作对应第三步,而第三步里面主要操作的就是验证证书。其他的一些,像产生随机数等,并不需要程序员操作,相关底层都已经封装好了。根这过程下面分别介绍NSURLSession和AFNetworking是如何支持HTTPS的。

NSURLSession支持HTTPS

更正:证书在系统默认信任列表中,则可以直接按HTTP方式请求,一般不需要再写下面的验证代码。

证书在系统默认信任列表中和不在列表中(自建证书)的验证方式不同,下面分别叙述。

证书在系统默认信任列表中的验证

// 创建一个HTTPS请求,这步包括了SSL/TLS握手协议的第一步Client Hello

NSURL *url = [NSURL URLWithString:@"https://www.baidu.com"];

NSURLRequest *request = [NSURLRequest requestWithURL:url];

NSURLSession *session = [NSURLSession sessionWithConfiguration:[NSURLSessionConfiguration defaultSessionConfiguration] delegate:self delegateQueue:[NSOperationQueue mainQueue]];

NSURLSessionDataTask *task = [session dataTaskWithRequest:request];

[task resume];

NSURLSession对证书的认证有两个代理方法,Server Hello阶段后会来到这两个代理方法中的其中一个,SSL/TLS第三个阶段主要就在这儿实现。下面以其中一个会话级别的回调为例说明。

// 会话级别的回调

- (void)URLSession:(NSURLSession *)session

didReceiveChallenge:(NSURLAuthenticationChallenge *)challenge

completionHandler:(void (^)(NSURLSessionAuthChallengeDisposition disposition, NSURLCredential * __nullable credential))completionHandler

// 任务级别的回调

- (void)URLSession:(NSURLSession *)session

task:(NSURLSessionTask *)task

didReceiveChallenge:(NSURLAuthenticationChallenge *)challenge

completionHandler:(void (^)(NSURLSessionAuthChallengeDisposition disposition, NSURLCredential * __nullable credential))completionHandler

两个代理方法的区别就是第二个回调多了一个task,

如果同时实现两个代理方法,则有回调优先级别更高的会话代理方法。

- (void)URLSession:(NSURLSession *)session

didReceiveChallenge:(NSURLAuthenticationChallenge *)challenge

completionHandler:(void (^)(NSURLSessionAuthChallengeDisposition disposition, NSURLCredential * __nullable credential))completionHandler {

NSURLSessionAuthChallengeDisposition disposition = NSURLSessionAuthChallengePerformDefaultHandling;

__block NSURLCredential *credential = nil;

// 1. 先判断服务器采用的认证方法是否为NSURLAuthenticationMethodServerTrust,ServerTrust是比较常用的,当然还有其他的认证方法。

if ([challenge.protectionSpace.authenticationMethod isEqualToString:NSURLAuthenticationMethodServerTrust]) {

// 2. 获取需要验证的信任对象,并采用系统默认验证方式SecTrustEvaluate进行验证,其中验证的API在Security库中

SecTrustRef trust = challenge.protectionSpace.serverTrust;

SecTrustResultType result;

OSStatus status = SecTrustEvaluate(trust, &result);

if (status == errSecSuccess && (result == kSecTrustResultProceed || result == kSecTrustResultUnspecified)) {

// 3. 验证成功,根据服务器返回的受保护空间中的信任对象,创建一个挑战凭证,并且挑战方式为使用凭证挑战

credential = [NSURLCredential credentialForTrust:trust];

disposition = NSURLSessionAuthChallengeUseCredential;

} else {

// 3. 验证失败,取消本次挑战认证

disposition = NSURLSessionAuthChallengeCancelAuthenticationChallenge;

}

} else {

// 1. 如果服务器采用的认证方法不是ServerTrust,可判断是否为其他认证,如何NSURLAuthenticationMethodHTTPDigest,等等,这里我没有判断,直接处理为系统默认处理。

disposition = NSURLSessionAuthChallengePerformDefaultHandling;

}

// 4. 无论结果如何,都要回到给服务端

completionHandler(disposition, credential);

}

自建证书的验证

由于自建证书并没有在系统默认的证书信任列表中,如果使用默认验证方法是不会通过的,这时候就要App提前置入证书。

更新:但是如果ATS的Allow Arbitrary Loads配置为NO,则无法通过验证。(2016-12-22)

// 先导入证书

// 证书的路径

NSString *cerPath = ...;

NSData *cerData = [NSData dataWithContentsOfFile:cerPath];

SecCertificateRef certificate = SecCertificateCreateWithData(NULL, (__bridge CFDataRef)(cerData));

// 自建信任证书列表

self.trustedCertificates = @[CFBridgingRelease(certificate)];

- (void)URLSession:(NSURLSession *)session

didReceiveChallenge:(NSURLAuthenticationChallenge *)challenge

completionHandler:(void (^)(NSURLSessionAuthChallengeDisposition disposition, NSURLCredential * __nullable credential))completionHandler {

NSURLSessionAuthChallengeDisposition disposition = NSURLSessionAuthChallengePerformDefaultHandling;

__block NSURLCredential *credential = nil;

// 1. 先判断服务器采用的认证方法是否为NSURLAuthenticationMethodServerTrust,ServerTrust是比较常用的,当然还有其他的认证方法。

if ([challenge.protectionSpace.authenticationMethod isEqualToString:NSURLAuthenticationMethodServerTrust]) {

// 2. 获取需要验证的信任对象,并设置信任对象要验证的证书为之前导入的证书,在SecTrustEvaluate进行验证,其中验证的API在Security库中

SecTrustRef trust = challenge.protectionSpace.serverTrust;

SecTrustSetAnchorCertificates(trust, (__bridge CFArrayRef)self.trustedCertificates);

SecTrustResultType result;

OSStatus status = SecTrustEvaluate(trust, &result);

if (status == errSecSuccess && (result == kSecTrustResultProceed || result == kSecTrustResultUnspecified)) {

// 3. 验证成功,根据服务器返回的受保护空间中的信任对象,创建一个挑战凭证,并且挑战方式为使用凭证挑战

credential = [NSURLCredential credentialForTrust:trust];

disposition = NSURLSessionAuthChallengeUseCredential;

} else {

// 3. 验证失败,取消本次挑战认证

disposition = NSURLSessionAuthChallengeCancelAuthenticationChallenge;

}

} else {

// 1. 如果服务器采用的认证方法不是ServerTrust,可判断是否为其他认证,如何NSURLAuthenticationMethodHTTPDigest,等等,这里我没有判断,直接处理为系统默认处理。

disposition = NSURLSessionAuthChallengePerformDefaultHandling;

}

// 4. 无论结果如何,都要回到给服务端

completionHandler(disposition, credential);

}

AFNetworking支持HTTPS

概述

AFNetworking支持HTTPS相关的类为AFSecurityPolicy,其中AFNetworking提供了三种验证方式:

typedef NS_ENUM(NSUInteger, AFSSLPinningMode) {

AFSSLPinningModeNone, // 是默认的认证方式,只会在系统的信任的证书列表中对服务端返回的证书进行验证

AFSSLPinningModePublicKey, // 需要预先保存服务端发送的证书(自建证书),但是这里只会验证证书中的公钥是否正确

AFSSLPinningModeCertificate, // 需要客户端预先保存服务端的证书(自建证书)

};

// AFSecurityPolicy相关属性

// 验证方式,对应上面的三种验证方式

@property (readonly, nonatomic, assign) AFSSLPinningMode SSLPinningMode;

// 自建证书的时候,提供相应的证书

@property (nonatomic, strong, nullable) NSSet *pinnedCertificates;

// 是否允许自建证书

@property (nonatomic, assign) BOOL allowInvalidCertificates;

// 是否需要验证域名

@property (nonatomic, assign) BOOL validatesDomainName;

--------------------------------------

// AFSecurityPolicy相关方法

// 验证逻辑,这个方法在AFURLSessionManager这个类中,实现的NSURLSession的两个代理方法中调用。

// 具体验证逻辑,大家可读AFNetworking源码

- (BOOL)evaluateServerTrust:(SecTrustRef)serverTrust

forDomain:(nullable NSString *)domain;

实际运用

AFHTTPSessionManager *manager = [AFHTTPSessionManager manager];

AFSecurityPolicy *policy = [AFSecurityPolicy policyWithPinningMode:AFSSLPinningModeCertificate];

policy.allowInvalidCertificates = YES;

policy.validatesDomainName = YES;

// 证书的路径

NSString *cerPath = ...;

NSData *cerData = [NSData dataWithContentsOfFile:cerPath];

SecCertificateRef certificate = SecCertificateCreateWithData(NULL, (__bridge CFDataRef)(cerData));

policy.pinnedCertificates = [NSSet setWithObject:CFBridgingRelease(certificate)];

manager.securityPolicy = policy;

// 下面使用manager开始请求,由于AFNetworking的高度封装,使用起来及其方便。

总结

关于AFNetworking并没有提及太多,相关部分可读一下源码,看一下此文并没有提到的自建证书公钥验证,其实就是从证书中提取出来公钥。另外也可大致浏览一下Security这个Framework,你会发现不少原理中提到的知识,比如OSStatus状态码非常有助于调试,还有SSL/TLS版本,以及文章中从没有提过的X.509标准。到此HTTPS的基本原理和使用交代完毕,读完此系列文章,会对HTTPS有个详细的了解。但是HTTPS也不是绝对安全的,还是会有很多的攻击方法。有时间会再出一篇文章来专门讲解HTTPS的攻防。文章从最基础的讲起,分了四篇来写,也是比较长的;感谢大家耐心看完,对于文章不足之处,敬请包含,也请多提意见,共同进步。

参考

- iOS安全系列之一:HTTPS

- iOS安全系列之二:HTTPS进阶

- 一个iOS菜菜的白话文记录

- 验证 HTTPS 请求的证书(五)