【关于ABO溶血】O型血人群中,很多人具有抵抗A血型或抵抗B血型的抗体,且其中抵抗A血型的人数比B多,故当母O型,胎儿A血型者得病ABO溶血机会大。ABO溶血对宝宝有危害,那么我们应该怎么做呢?高级母婴护理师tina老师原创文章。给你不一样的思考角度。

首先我们要知道这个信息:当外界物质进入我们人体时,我们人体出于自我免疫保护,会自然产生抵抗它的物质,我们将之称为抗体,这个外界物质称作抗原。抗体攻击抗原。

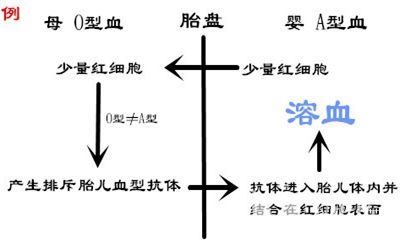

从血液的角度来说,当妈妈怀孕或分娩的时候,不可避免的,宝宝的红细胞会进入母体内,如果妈妈体内很反感这种血型物质的刺激,将其视为异类,那么出于人的本能保护作用,她的身体就会产生抵抗这种血型物质的抗体。这个抗体又会通过胎盘进入到宝宝体内,溶解破坏其体内红细胞。致使宝宝出现一系列病症。我们将此种现象称作ABO溶血:一种因母子血型不合引起的新生儿溶血病。

简单来说:这个过程是这样的:宝宝红细胞进入妈妈体内,与妈妈血型不合,妈妈产生抗体;妈妈抗体又进入孩子体内,破坏红细胞。

从这句话我们就可以得出:我们改变不了两者的血型,可是我们可以降低妈妈血清中的抗体。这样可以大大降低这类抗体对宝宝红细胞的破坏力。

因为这个过程中最显著的是红细胞被破坏,因此宝宝体内就会产生许多未结合型胆红素。这种有毒物质会使我们皮肤发黄,也就是说溶血最重要的症状是黄疸,同时也会有肝脾肿大,水肿,贫血现象的出现。经研究表明:ABO溶血患者都有不同程度的贫血,但一般程度较轻。

除此之外,经研究发现:

O型血人群中,很多人具有抵抗A血型或抵抗B血型的抗体,且其中抵抗A血型的人数比B多,故当母O型,胎儿A血型者得病ABO溶血机会大。

在这里我们需要强调的是:机会多不代表一定会。怎么说呢?

我们经常会遇到这样的情况:O型血妈妈生头胎A型血宝宝,并未出现溶血现象,但是同样是A型血的二胎宝宝却出现溶血,这是因为,头胎宝宝虽未出现溶血,但是他的红细胞的出现当时已经刺激母体产生了抗A血型物质,等到第二个宝宝出现时,妈妈的抗体直接进入孩子体内就会溶解破坏红细胞。出现ABO溶血。

所以:如果准爸爸是A型血、B型血或AB型血,准妈妈是O型血,且有过流产史或者生产史的时候,就要当心新生宝宝有无ABO溶血。换句话说,越往后出生的宝宝患ABO溶血的机率比前一个宝宝机率大。

那么我们应该怎么做呢?

1.O型血妈妈孕期定向进行血清抗体效价测定。如果在备孕期时测定值较高,可以通过服用一些药物,降低血液中抗体水平。

如果已经怀孕,那么一定要在孕期按时做好抗体效价测定。检查时间分别为:孕16周,孕28-30周,此后每2~4星期复查1次。一般情况下半数以上该血型孕妇在28周后产生抗体,当抗体效价>1:128时,警惕溶血发生的可能。

另外孕期B超检查也可帮助发现胎儿溶血,当发现胎儿有皮肤水肿、胸腹腔积液、肝脾肿大、胎盘增大,应考虑是否存在母胎血型不合的可能。

当然了,0型血的妈妈也不要太紧张,因为并不是每个0型血妈妈的宝宝都会溶血的,而且AB0型溶血一般病情较轻,产后预后效果都是相当好的。

2.分娩时,胎儿脐带应立即断脐,减少抗体进入宝宝体内;保留脐带,以备严重溶血病患儿换血用。

3.新生儿出生后要严密观察黄疸出现,ABO溶血病一般会导致生理性黄疸,但也会出现病理性黄疸,也称作高胆红素血症。

4.光照疗法

5.多吃多排,加强喂养

6.如果孩子情况较严重,医生会建议使用药物治疗。可用抑制抗原反应的药物以减少继续溶血,活跃肝细胞酶系统,可加速胆红素代谢和排泄或阻止胆红素在肠道的再吸收。

7.我们要知道:绝大多数的ABO溶血宝宝不需要换血,但是却容易出现贫血。因此要加强宝宝铁剂的补充。补充铁剂时要注意维生素C的摄入。

【更多好文敬请关注微信公众号:美好孕产婴(mhtina)】

欢迎在喜马拉雅FM搜索“高级母婴护理Tina老师”免费收听公益讲座。

声明:本文为美好孕产婴高级母婴护理Tina老师原创文章,未经授权不得转载。