先看看最终把app改成了什么样子

目前是实现了不限人数的消息群发,自动验证,自动回复好友,清理删掉我的人。以后可能会实现更多功能哦。

安装各种工具

搞反编译之前,首先安装各种工具,有的是在 mac 上安装的,有的是在手机上的,工具的安装网上很多教程了,百度一下你就知道怎么装了。

| 工具 | 作用 |

|---|---|

| class_dump | 提取可执行文件所有头文件的工具 |

| Theos | hook代码开发工具 |

| Hopper Disassembler | 反汇编工具 |

| xcode | 安装IPA到手机上 |

| Clutch | 砸壳 |

| dumpdecrypted | 砸壳2 |

| insert_dylib | 注入动态库工具 |

| install_name_tool | 改动态库路径 |

| optool | 查看动态库注入成功否 |

| CydiaSubstrate | 越狱手机上的一个动态库 |

| debugserver | 手机调试工具 |

| lldb | mac调试工具 |

| iOS App Signer | 重签名打包 |

| ldid | 重签名工具2 |

| openSSH | 手机上远程登录 |

| cydia | 手机越狱后的工具 |

| syslogd | 打log的,iOS8 才可用 |

| cycript | 动态调试工具 |

| logify.pl | 生成初始的hook代码 |

可以看出工具非常多,得自己一个一个安装,比较烦,当时我安装了2天,网上教程非常详细了我就不写怎么安装的了,有些在越狱手机的 cydia 中才能安装的,有些在 mac 上就能直接安装的,能在 mac 上直接的安装的工具我全部打包起来了,在这里可以下载 反编译工具合集。

一些逆向的方法

先花几天时间熟悉上面那些工具,下面的内容就假设已经掌握了这些工具的使用。

通过 UI 元素找到对应的 Controller,并查看内部方法

openSSH连接手机:ssh root@手机IP

注入进程:ps -e | grep -i wechat // 找到进程的 pid

cycript -p pid

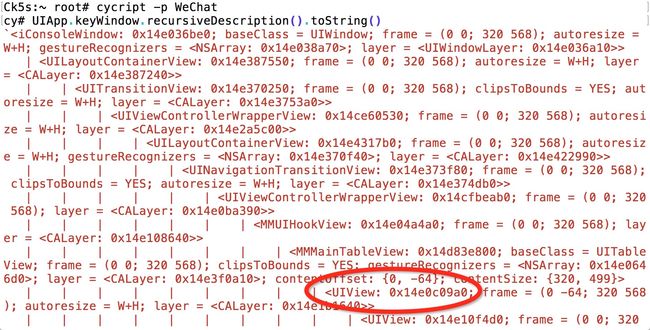

通过这句话就可以打印出UI结构图了:UIApp.keyWindow.recursiveDescription().toString()

如下图:

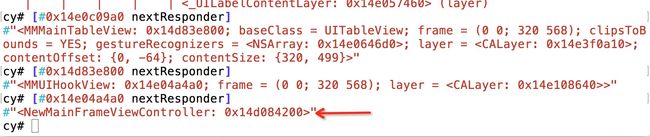

根据 iOS View的树结构,找个 NavigationController 下面的 UIView,根据iOS view的响应链机制,不断打印一个 view 的 nextResponder

[#0x14e0c09a0 nextResponder];

一直往上找,就能找出聊天界面的 controller 是 NewMainFrameViewController。

class_dump 能提取出所有头文件

那么就可以看到 NewMainFrameViewController.h 头文件里面的内容了

cat NewMainFrameViewController.h 即可

分析一个动作

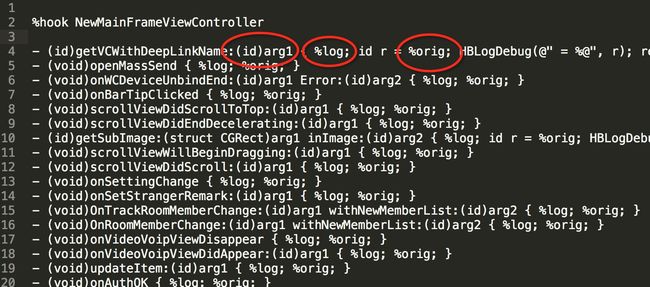

先给要观察的对象的所有方法加上 log

logify.pl 能自动生成打印 log 的 hook 代码

logify.pl NewMainFrameViewController.h > test.xm

如下图:

(id)arg1:id 是 类型 可以通过 [arg1 class] 打印出来,arg1 参数直接打,打印出 id 类型,找出他对应的头文件,修改他 - (NSString *)description; 方法,再注入,可以打印出这个对象中所有属性的值,参数值你就可以找出来了。

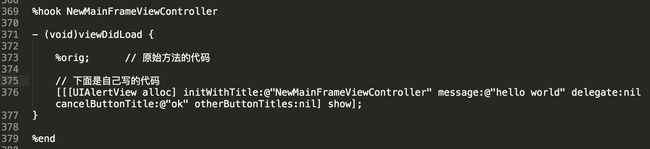

%orig; 是原始方法的代码,可以在后面加自己的代码,向下图一样

%log 是调 unix 的系统日志打印服务。

但是 syslogd 在 ios9 以上用不了了,只有 ios8 才能用,我当初想恢复 ios9 上的 syslogd 服务,比较麻烦,ios9 的系统删掉太多东西了,于是我就写了下面代码打印 log,虽然会当挡住界面,但是能实时看到。

// 加入显示 log 的 textView

dispatch_async(dispatch_get_main_queue(), ^{

NSArray *array = [UIApplication sharedApplication].keyWindow.subviews;

for (UIView *v in array) {

if ([v isMemberOfClass:[UITextView class]] && v.tag == 1234) {

[v removeFromSuperview];

}

}

UITextView *tv = [[UITextView alloc] init];

tv.tag = 1234;

tv.frame = CGRectMake(0, 100, 200, 240);

tv.font = [UIFont systemFontOfSize:15];

[[UIApplication sharedApplication].keyWindow addSubview:tv];

});

///////////////

// 向 textView 写入一条 log 的函数

- (void)ck_log:(NSString *)str {

dispatch_async(dispatch_get_main_queue(), ^{

NSArray *array = [UIApplication sharedApplication].keyWindow.subviews;

for (UIView *v in array) {

if ([v isMemberOfClass:[UITextView class]] && v.tag == 1234) {

UITextView *tv = (UITextView *)v;

tv.text = [NSString stringWithFormat:@"%@\n---%@\n", tv.text, str];

}

}

});

}

分析一个对象的动作

比如我要分析聊天界面点击一个好友时发生了什么

首先找出聊天界面的controller 是 NewMainFrameViewController

第一遍 hook:把他里面的方法全部打上 log

找到一个好友的头像点击,观察方法调用的顺序。

然后你就能知道调用方法的顺序。

第二遍 hook:把出现过的方法,把他 id 类型的参数打出来 [arg1 class]

就能还原参数类型。

第三遍 hook:找到重点想了解的参数类型,注入 description 方法,你就能够拿到发生动作时候的所有参数值。

然后你可以自己构造这些参数值,实现自动点击功能。

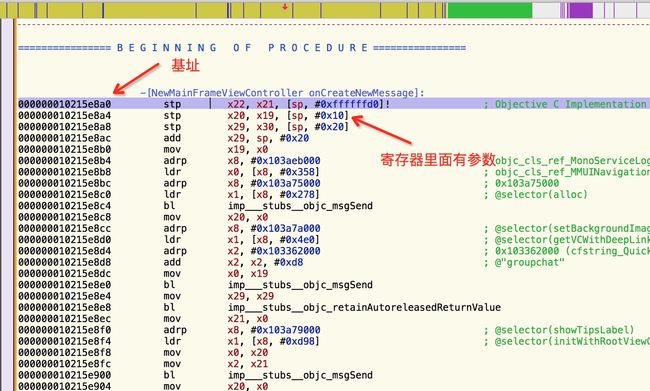

分析函数调用栈

有时候有个函数 func() 突然被调用了,你想知道是谁调用它的。

首先在 hopper 中找到这个函数地址,假设是 0x2222

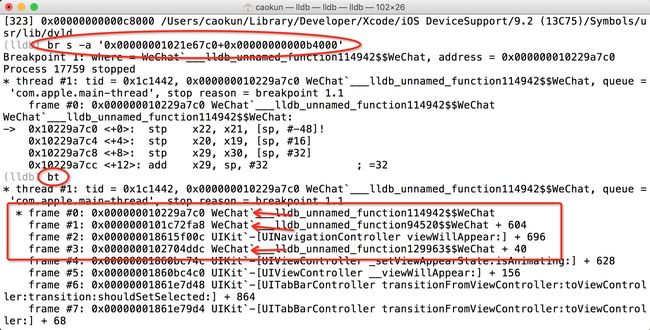

再用 lldb + debugserver 启动手机中的 wechat

用 image list -o -f 打印 wechat 模块,找到 wechat 的偏移地址,假设是 0x1111

那么这个函数的实际运行地址为:基址 + 偏移

即 0x2222 + 0x1111 = 0x3333

因为操作系统加载一个可执行文件会分配一段内存地址给他,不一定是从0开始,所以就有了个偏移。

然后 br s -a '0x3333' 设个断点

去APP上重新出发 func() 函数的调用,lldb 会停在这里。

lldb 中用 bt 命令,打印函数调用栈

如下图

你会发现函数栈里有三个 WeChat 的函数

假设他前面的地址是 0x4444,这个是实际地址,要减去 0x1111,才是 hopper 中的地址,即 0x4444-0x1111 = 0x3333

然后去 hopper 中找 0x3333 的地址,你就可以知道函数名了。

还有打印 x20, x29 寄存器可以获得两个参数的内容。

写 hook 代码

分析完了一个动作的函数调用顺序,参数值,你就可以 hook 特定的函数,写相应的 tweak 代码,实现自动 XXX 的功能了。

反编译他人软件是违法的,不要干坏事哦。