centos7搭建openldap+phpldapadmin

参考:https://www.cnblogs.com/bigbrotherer/p/7251372.html

https://www.ilanni.com/?p=13775

openldap-server的数据必须用原配的Berkeley DB,不能使用mysql作为后端数据库

openldap的操作语法比较复杂,推荐使用phpldapadmin管理配置,同时也可以用windows下ldapadmin程序进行配置

1.初始化准备

系统centos7 64位

配置yum源

wget http://mirrors.aliyun.com/repo/Centos-7.repo

cp Centos-7.repo /etc/yum.repos.d/

cd /etc/yum.repos.d/

mv CentOS-Base.repo CentOS-Base.repo.bak

mv Centos-7.repo CentOS-Base.repo

yum clean all

yum makecache关闭selinux和防火墙

sed -i ‘/SELINUX/s/enforcing/disabled/’ /etc/selinux/config && setenforce 0&& systemctl disable firewalld.service && systemctl stop firewalld.service && shutdown -r now2.安装OpenLDAP

使用如下命令安装OpenLDAP:

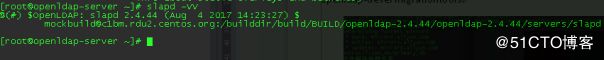

yum -y install openldap compat-openldap openldap-clients openldap-servers openldap-servers-sql openldap-devel migrationtoolsslapd -VV

OpenLDAP安装完毕后,接下来我们开始配置OpenLDAP。

3.配置OpenLDAP

OpenLDAP配置比较复杂牵涉到的内容比较多,接下来我们一步一步对其相关的配置进行介绍。

注意:从OpenLDAP2.4.23版本开始所有配置数据都保存在/etc/openldap/slapd.d/中,建议不再使用slapd.conf作为配置文件。

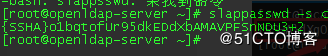

3.1.配置OpenLDAP管理员密码

设置OpenLDAP的管理员密码:

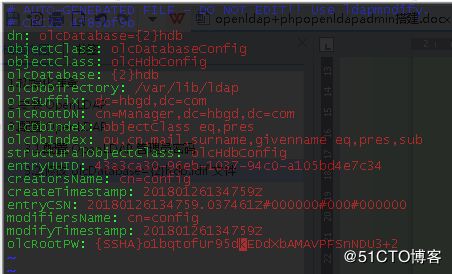

slappasswd -s ******3.2.修改olcDatabase={2}hdb.ldif文件

Vim /etc/openldap/slapd.d/cn=config/olcDatabase={2}hdb.ldif

修改olcDatabase={2}hdb.ldif文件,对于该文件增加一行

olcRootPW: {SSHA}o1bqtofUr95dkEDdXbAMAVPFSnNDU3+2,然后修改域信息:

olcSuffix: dc=hbgd,dc=com

olcRootDN: cn=Manager,dc=hbgd,dc=com

注意:其中cn=Manager中的Manager表示OpenLDAP管理员的用户名,而olcRootPW表示OpenLDAP管理员的密码。

3.3.修改olcDatabase={1}monitor.ldif文件

修改olcDatabase={1}monitor.ldif文件,如下:

vim /etc/openldap/slapd.d/cn=config/olcDatabase\=\{1\}monitor.ldif

olcAccess: {0}to * by dn.base=”gidNumber=0+uidNumber=0,cn=peercred,cn=extern

al,cn=auth” read by dn.base=”cn=Manager,dc=hbgd,dc=com” read by * none

注意:该修改中的dn.base是修改OpenLDAP的管理员的相关信息的。

验证OpenLDAP的基本配置,使用如下命令:

slaptest -u通过上图,我们可以很明显的看出OpenLDAP的基本配置是没有问题。

启动OpenLDAP服务,使用如下命令:

systemctl enable slapd

systemctl start slapd

systemctl status slapd

OpenLDAP默认监听的端口是389,下面我们来看下是不是389端口,如下:

netstat -antup | grep 389

通过上图,我们可以很明显的看出OpenLDAP确实是监听的是389端口。

3.4.配置OpenLDAP数据库

OpenLDAP默认使用的数据库是BerkeleyDB,现在来开始配置OpenLDAP数据库,使用如下命令:

cp /usr/share/openldap-servers/DB_CONFIG.example /var/lib/ldap/DB_CONFIG

chown ldap:ldap -R /var/lib/ldap

chmod 700 -R /var/lib/ldap

ll /var/lib/ldap/注意:/var/lib/ldap/就是BerkeleyDB数据库默认存储的路径。

3.5.导入基本Schema

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/cosine.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/nis.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/inetorgperson.ldif3.6.修改migrate_common.ph文件

migrate_common.ph文件主要是用于生成ldif文件使用,修改migrate_common.ph文件,如下:

vim /usr/share/migrationtools/migrate_common.ph +71

$DEFAULT_MAIL_DOMAIN = “hbgd.com”;

$DEFAULT_BASE = “dc=hbgd,dc=com”;

$EXTENDED_SCHEMA = 1;

到此OpenLDAP的配置就已经全部完毕,下面我们来开始添加用户到OpenLDAP中。

4.添加用户及用户组

默认情况下OpenLDAP是没有普通用户的,但是有一个管理员用户。管理用户就是前面我们刚刚配置的root。

现在我们把系统中的用户,添加到OpenLDAP中。为了进行区分,我们现在新加两个用户ldapuser1和ldapuser2,和两个用户组ldapgroup1和ldapgroup2,如下:

添加用户组,使用如下命令:

groupadd ldapgroup1

groupadd ldapgroup2添加用户并设置密码,使用如下命令

useradd -g ldapgroup1 ldapuser1

useradd -g ldapgroup2 ldapuser2

echo ‘123456’ | passwd –stdin ldapuser1

echo ‘123456’ | passwd –stdin ldapuser2把刚刚添加的用户和用户组提取出来,这包括该用户的密码和其他相关属性,如下

grep “:10[0-9][0-9]” /etc/passwd > /root/users

grep “:10[0-9][0-9]” /etc/group > /root/groups

根据上述生成的用户和用户组属性,使用migrate_passwd.pl文件生成要添加用户和用户组的ldif,如下:

/usr/share/migrationtools/migrate_passwd.pl /root/users > /root/users.ldif

/usr/share/migrationtools/migrate_group.pl /root/groups > /root/groups.ldif

cat users.ldif

cat groups.ldif

注意:后续如果要新加用户到OpenLDAP中的话,我们可以直接修改users.ldif文件即可。

5.导入用户及用户组到OpenLDAP数据库

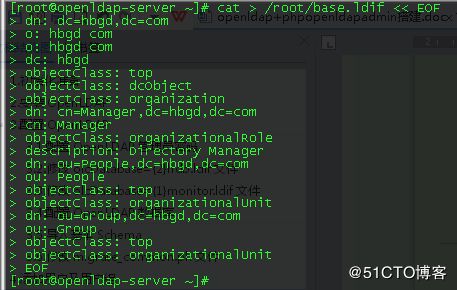

配置openldap基础的数据库,如下:

cat > /root/base.ldif << EOF

dn: dc=hbgd,dc=com

o: hbgd com

dc: hbgd

objectClass: top

objectClass: dcObject

objectclass: organization

dn: cn=Manager,dc=hbgd,dc=com

cn: Manager

objectClass: organizationalRole

description: Directory Manager

dn: ou=People,dc=hbgd,dc=com

ou: People

objectClass: top

objectClass: organizationalUnit

dn: ou=Group,dc=hbgd,dc=com

ou: Group

objectClass: top

objectClass: organizationalUnit

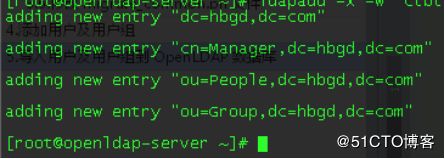

EOFldapadd -x -w “xxxxxx” -D “cn=Manager,dc=hbgd,dc=com” -f /root/base.ldifldapadd -x -w “xxxxx” -D “cn=Manager,dc=hbgd,dc=com” -f /root/users.ldifldapadd -x -w “xxxxx” -D “cn=Manager,dc=hbgd,dc=com” -f /root/groups.ldif6.把OpenLDAP用户加入到用户组

尽管我们已经把用户和用户组信息,导入到OpenLDAP数据库中了。但实际上目前OpenLDAP用户和用户组之间是没有任何关联的。

如果我们要把OpenLDAP数据库中的用户和用户组关联起来的话,我们还需要做另外单独的配置。

现在我们要把ldapuser1用户加入到ldapgroup1用户组,需要新建添加用户到用户组的ldif文件,如下:

cat > add_user_to_groups.ldif << “EOF”

dn: cn=ldapgroup1,ou=Group,dc=hbgd,dc=com

changetype: modify

add: memberuid

memberuid: ldapuser1

EOF执行如下命令:

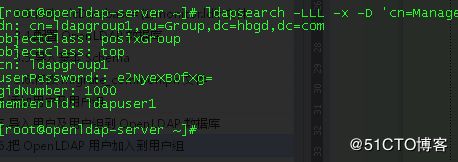

ldapadd -x -w “xxxxxx” -D “cn=Manager,dc=hbgd,dc=com” -f /root/add_user_to_groups.ldifldapsearch -LLL -x -D ‘cn=Manager,dc=hbgd,dc=com’ -w “xxxxx” -b ‘dc=hbgd,dc=com’ ‘cn=ldapgroup1’

通过上图,我们可以很明显的看出ldapuser1用户已经加入到ldapgroup1用户组了。

7.开启OpenLDAP日志访问功能

默认情况下OpenLDAP是没有启用日志记录功能的,但是在实际使用过程中,我们为了定位问题需要使用到OpenLDAP日志。

新建日志配置ldif文件,如下:

cat > /root/loglevel.ldif << “EOF”

dn: cn=config

changetype: modify

replace: olcLogLevel

olcLogLevel: stats

EOF

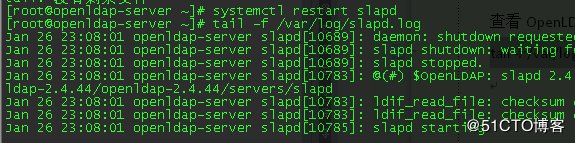

导入到OpenLDAP中,并重启OpenLDAP服务,如下:

ldapmodify -Y EXTERNAL -H ldapi:/// -f /root/loglevel.ldif

systemctl restart slapd

修改rsyslog配置文件,并重启rsyslog服务,如下:

cat >> /etc/rsyslog.conf << “EOF”

local4.* /var/log/slapd.log

EOF

systemctl restart rsyslog查看OpenLDAP日志,如下:

tail -f /var/log/slapd.log8..安装和配置LDAP管理工具PHPldapadmin

首先安装Apache和PHP:

[root@localhost ~]# yum -y install httpd php php-ldap php-gd php-mbstring php-pear php-bcmath php-xml然后安装phpldapadmin:

[root@localhost ~]# yum -y install epel-release

[root@localhost ~]# yum --enablerepo=epel -y install phpldapadmin修改配置文件

[root@localhost ~]# vim /etc/phpldapadmin/config.php

#397行取消注释,398行添加注释

$servers->setValue('login','attr','dn');

// $servers->setValue('login','attr','uid');

[root@localhost ~]# vim /etc/httpd/conf.d/phpldapadmin.conf

// 修改配置

# Apache 2.4

Require local

#添加一行内容,指定可访问的ip段(虽然我也不知道为什么,但不填不能运行这个管理工具,我就直接写的本地ip)

Require ip 172.31.101.110

设置开机自启并启动Apache:

[root@localhost ~]# systemctl enable httpd

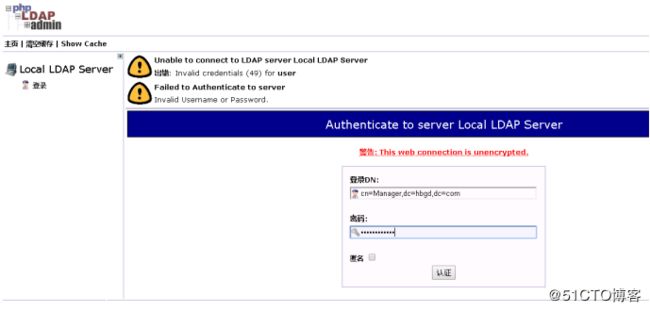

[root@localhost ~]# systemctl start httpd 浏览器访问phpldapadmin:

http://(localhost或服务器地址)/phpldapadmin/

用户名:cn=Manager,dc=hbgd,dc=com

密码:设定的管理员密码

本文转自YANGCHAO1987 51CTO博客,原文链接:http://blog.51cto.com/11555417/2065747,如需转载请自行联系原作者