计算机网络——网络层(五)

文章目录

- 计算机网络——网络层(五)

- 十八、互联网控制消息协议ICMP

- 18.1 概述

- 18.2 ICMP的应用——PING

- 18.3 tracert命令

- 18.4 路径MTU——PMTU

- 十九、地址解析协议ARP

- 19.1 工作原理

- 19.2 优化

- 19.3 免费ARP

- 19.4 ARP表

- 二十、拥塞控制

- 20.1 概述

- 20.2 原则

- 20.3 拥塞度量

- 20.4 拥塞信息传播

- 20.5 解决

- 20.5.1 开环

- 20.5.2 数据报子网中的拥塞控制

- 20.6 负载丢帧/载荷脱落

- 二十一、流量整形

- 21.1 漏桶算法

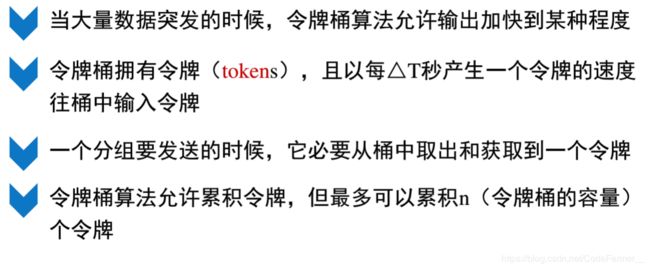

- 21.2 令牌桶

计算机网络——网络层(五)

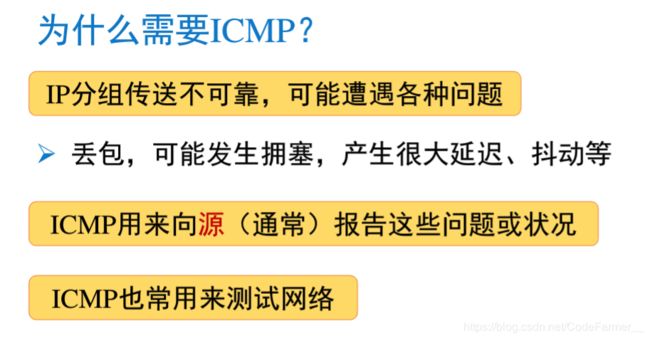

十八、互联网控制消息协议ICMP

18.1 概述

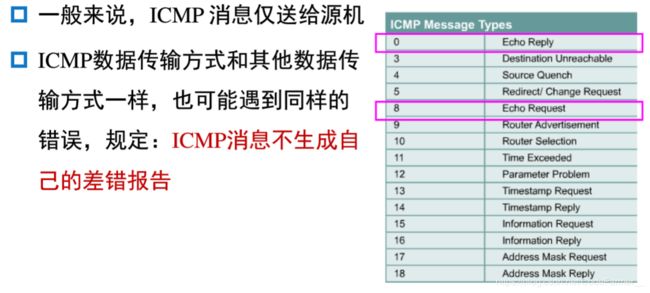

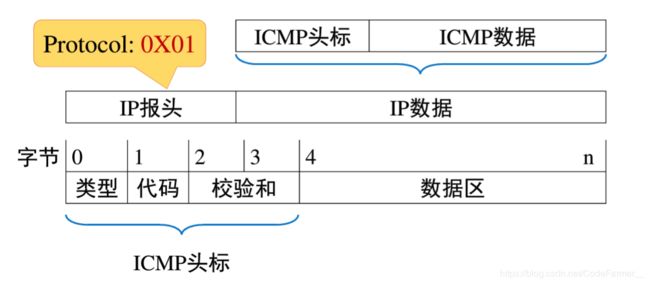

ICMP消息格式,Protocl=1

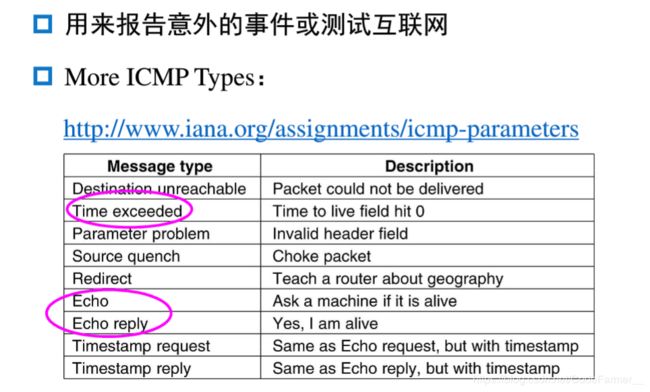

类型

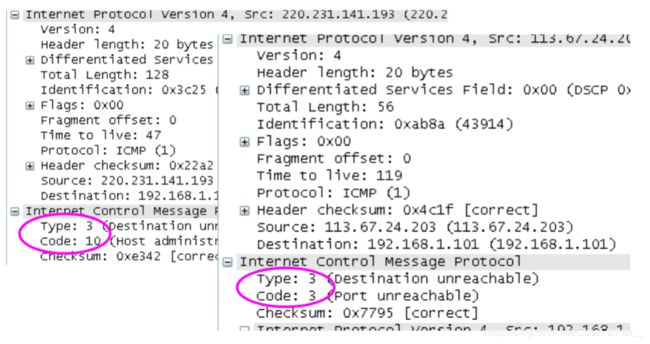

真实的ICMP消息

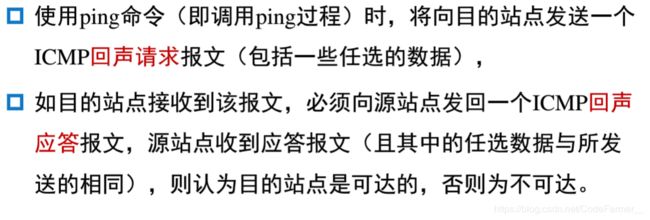

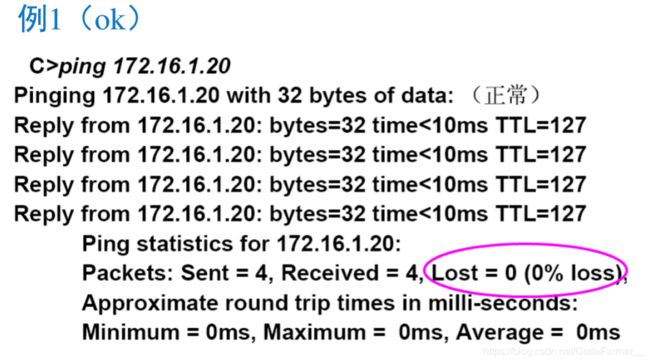

18.2 ICMP的应用——PING

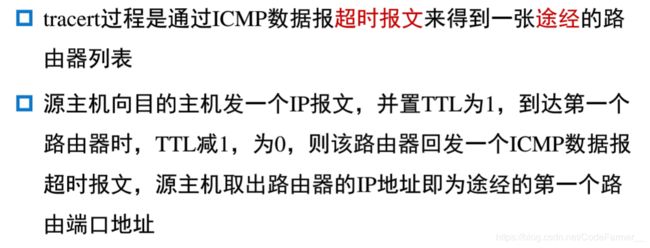

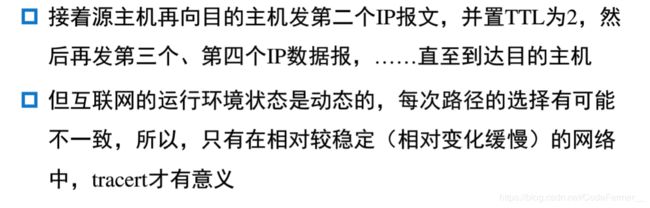

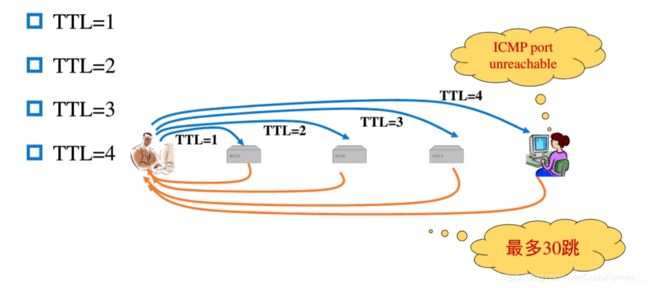

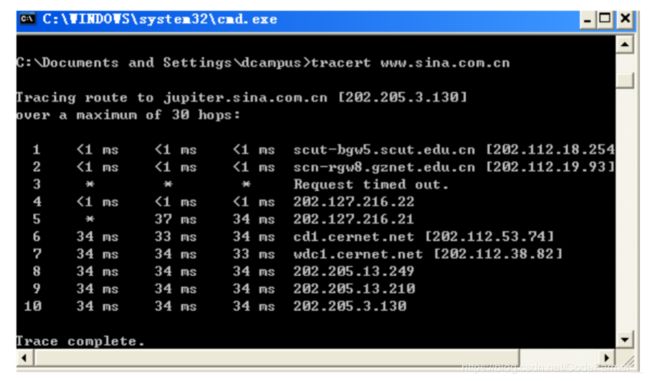

18.3 tracert命令

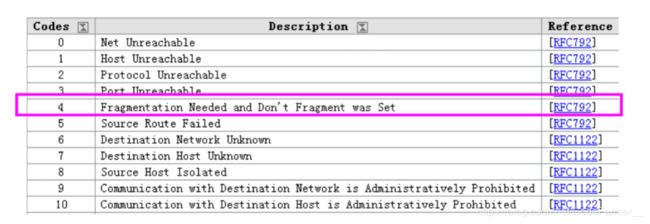

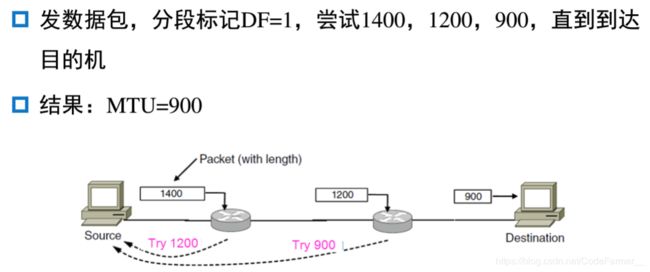

18.4 路径MTU——PMTU

是一种发现互联网上任意一条路径的最大传输单元技术。

每个网络都有一个最大传输单元MTU。就是这个网络的承载能力,比如以太网的MTU是1500字节。当一个报文超过网络的MUT,网络将无法承载这个数据,这时就需要分片。最好是源机一开始就知道中间穿越的MTU。这就用到PMTU算法。

十九、地址解析协议ARP

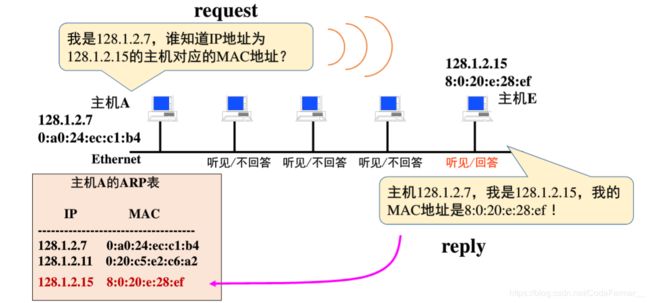

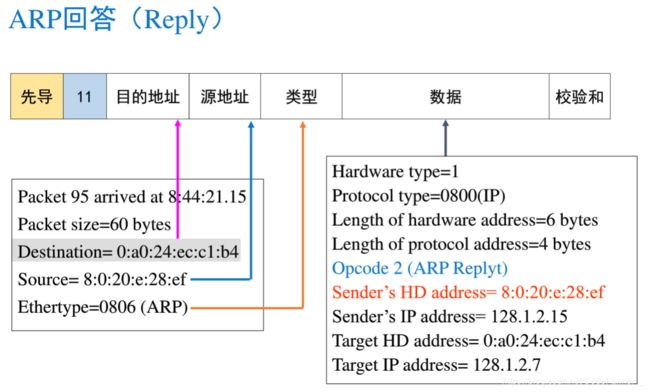

如果收方只知道对方的IP地址,不知道MAC地址。这时就需要ARP。

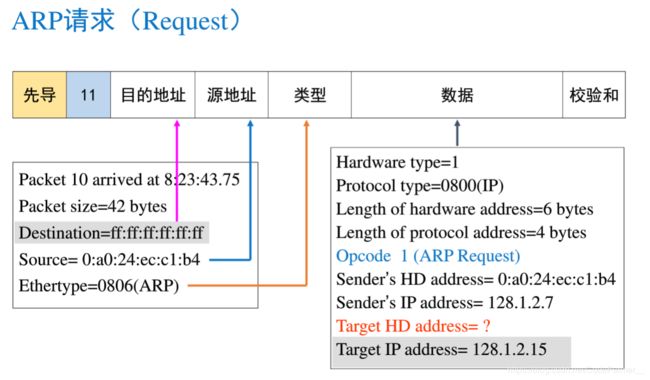

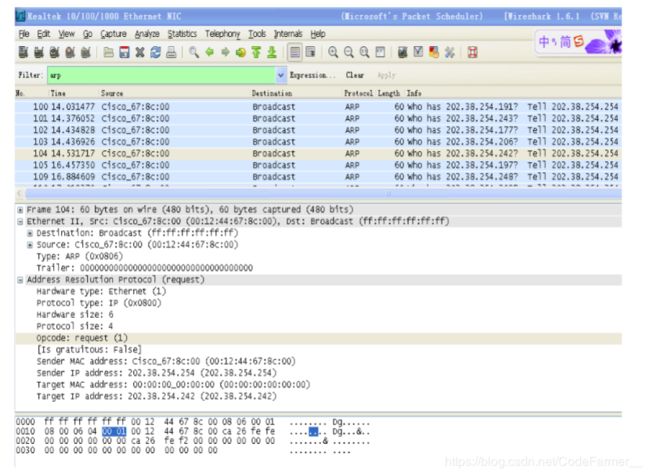

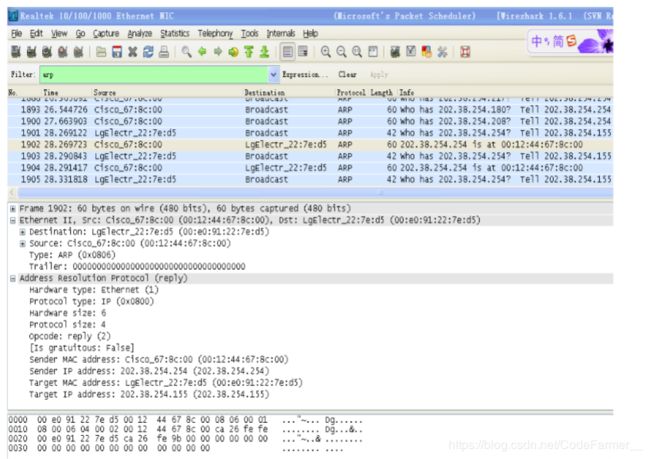

19.1 工作原理

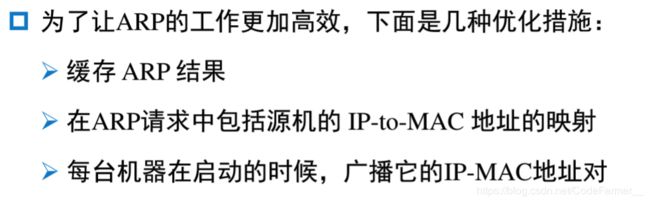

19.2 优化

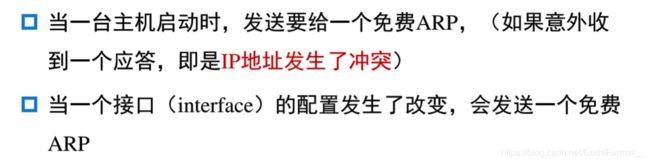

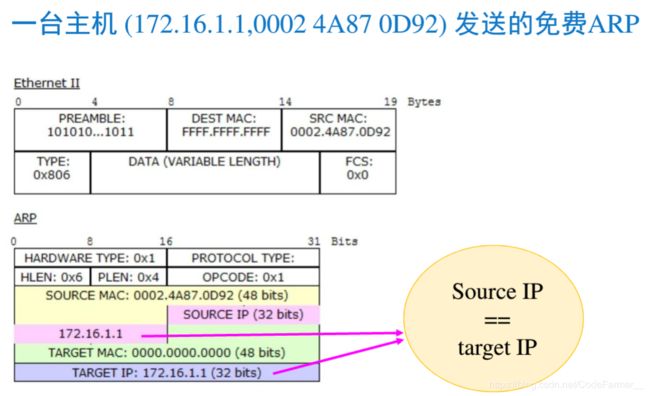

19.3 免费ARP

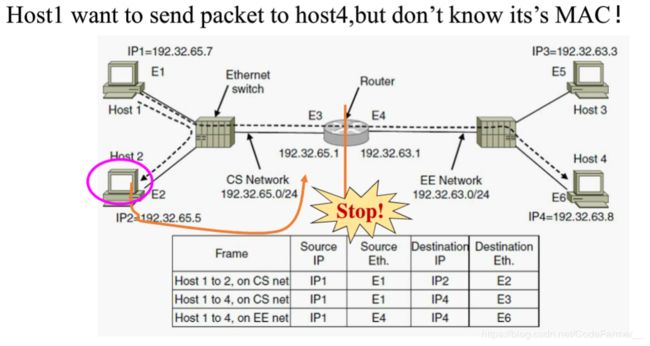

如果远程主机不在同一个子网呢

Host1发出的数据发送到默认网关,默认网关将数据发送到EE网络。

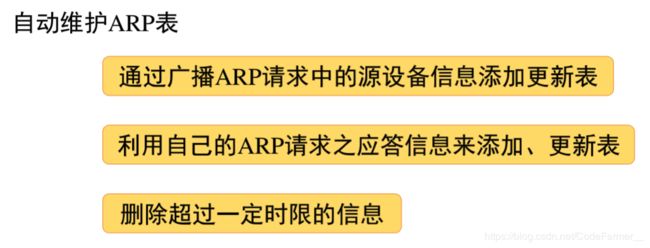

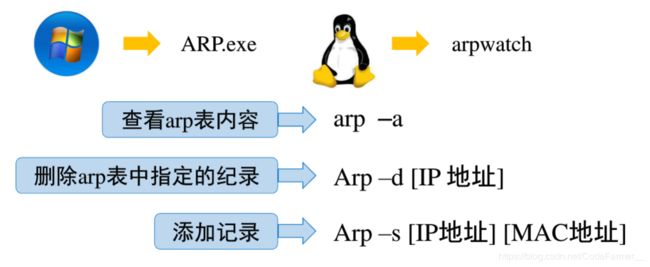

19.4 ARP表

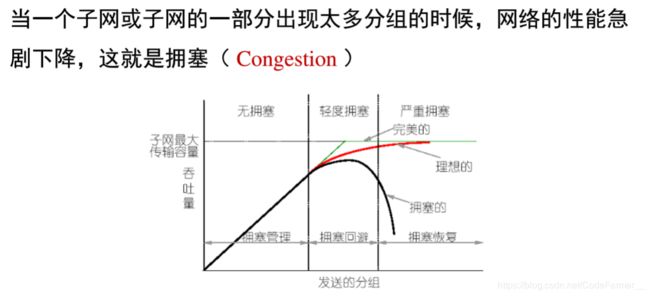

二十、拥塞控制

20.1 概述

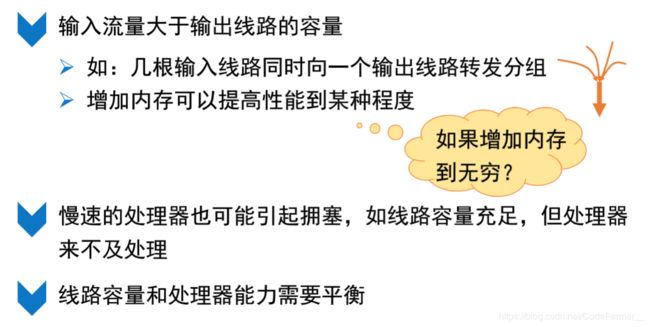

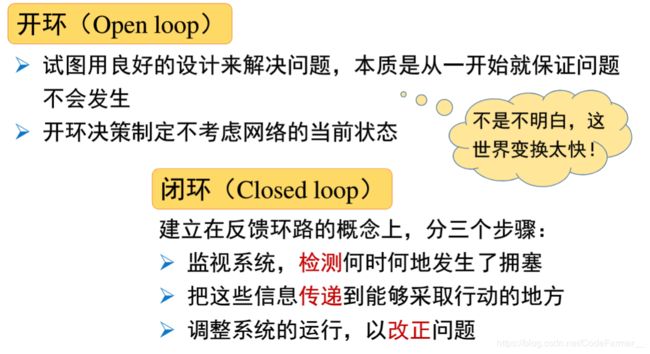

20.2 原则

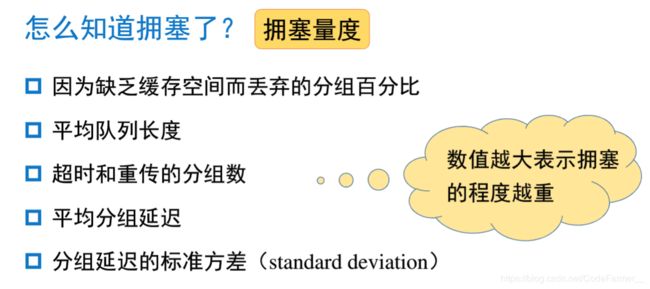

20.3 拥塞度量

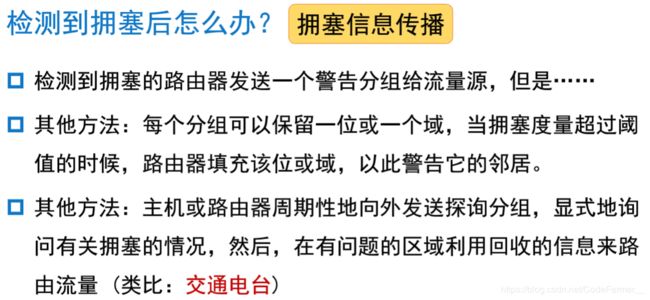

20.4 拥塞信息传播

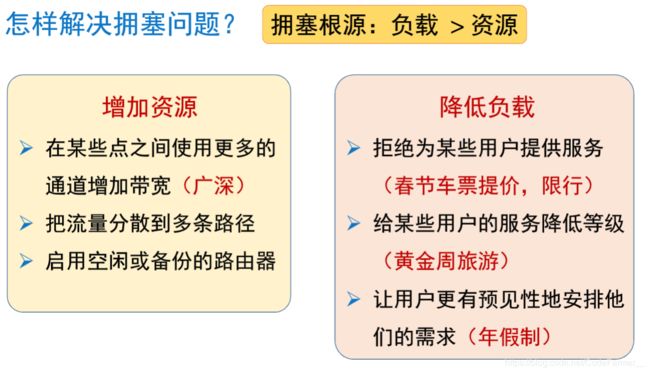

20.5 解决

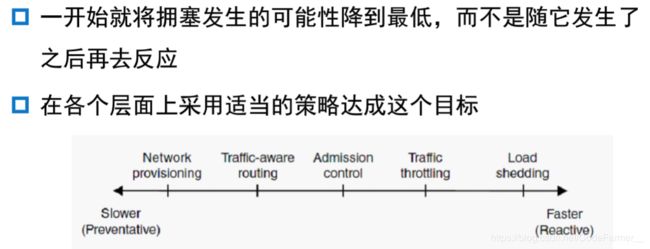

20.5.1 开环

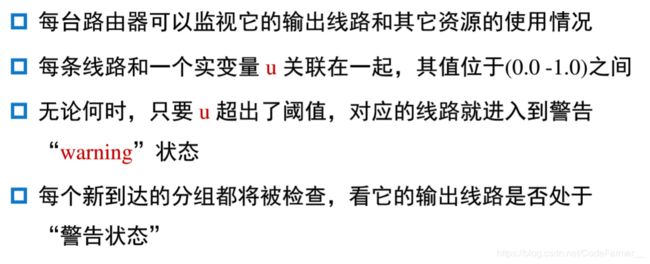

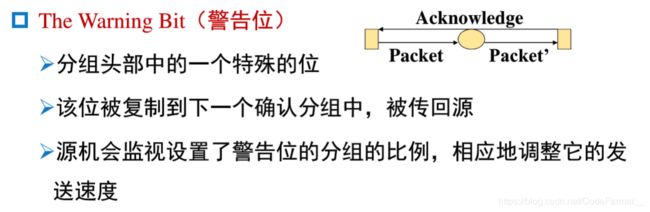

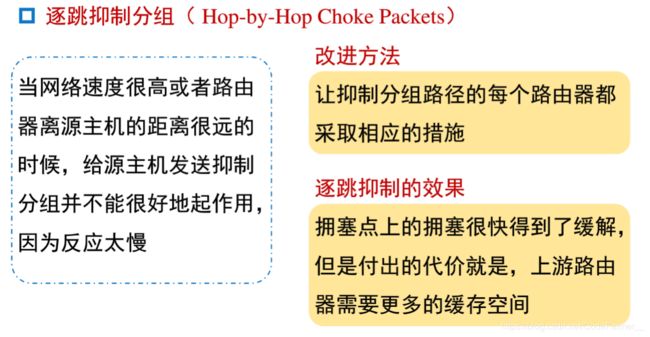

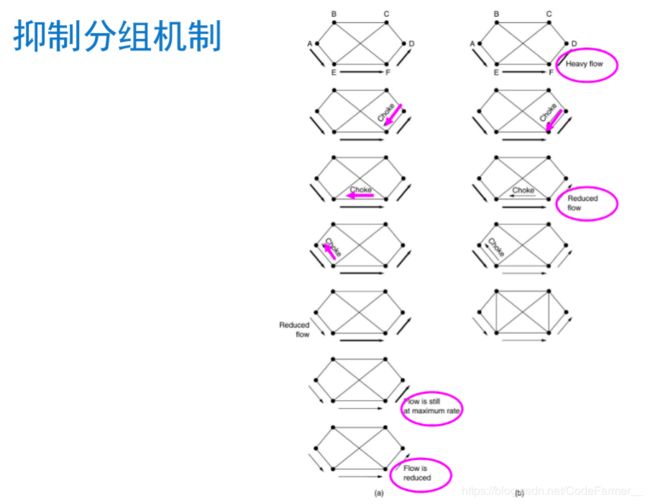

20.5.2 数据报子网中的拥塞控制

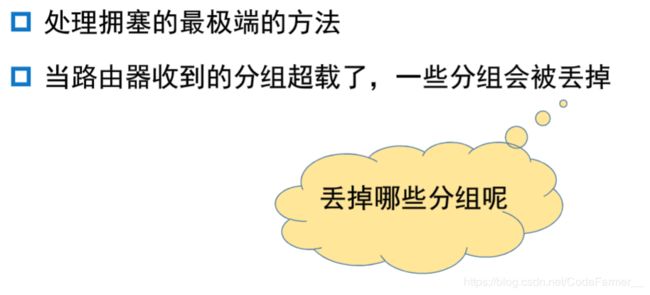

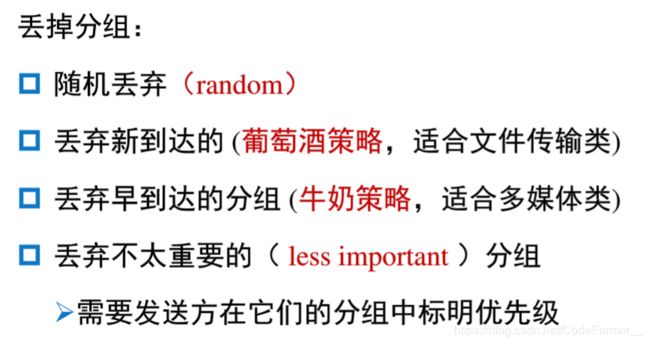

20.6 负载丢帧/载荷脱落

二十一、流量整形

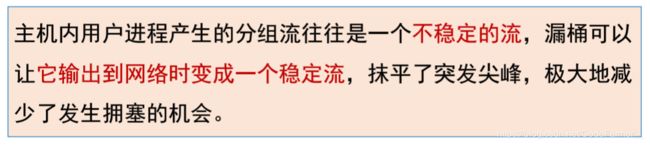

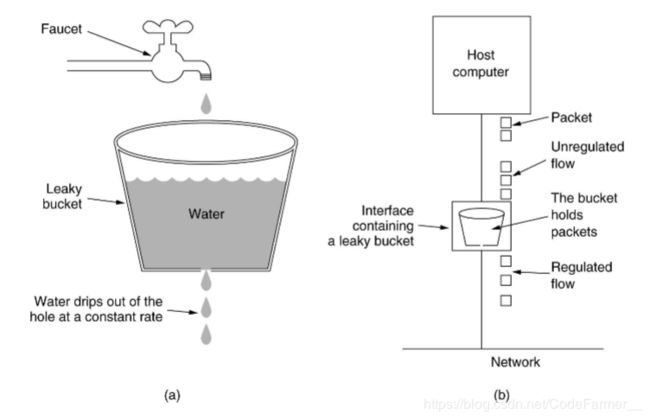

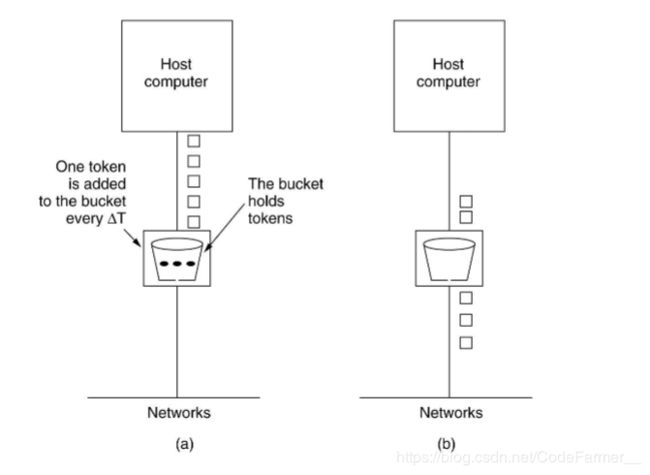

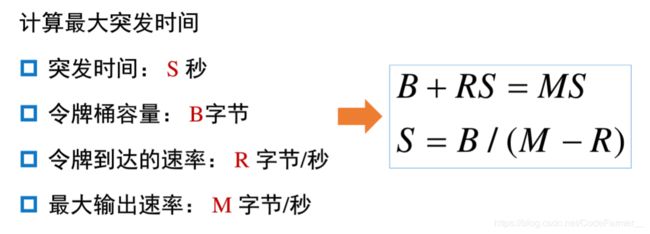

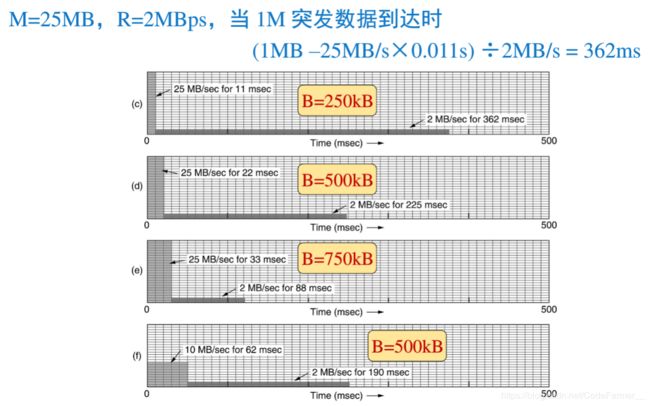

流量整形是调节数据传输的平均速率(和突发数据流)。

流量整形算法

- 漏桶

- 令牌桶

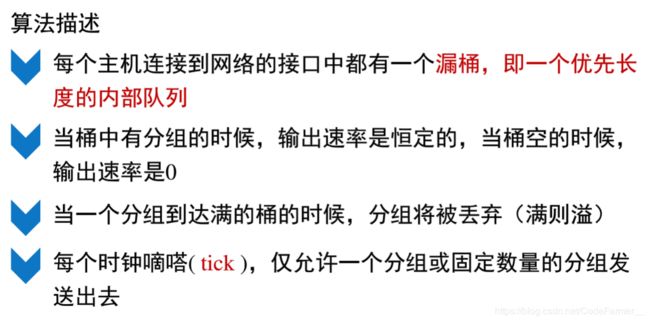

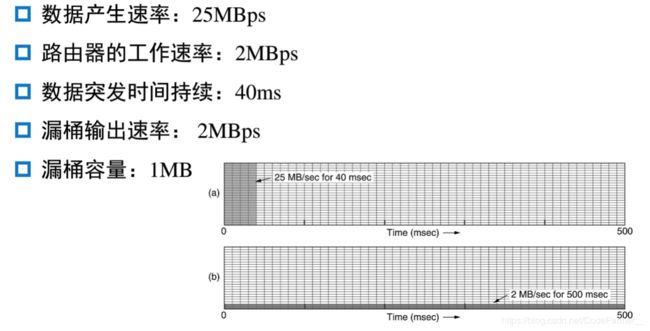

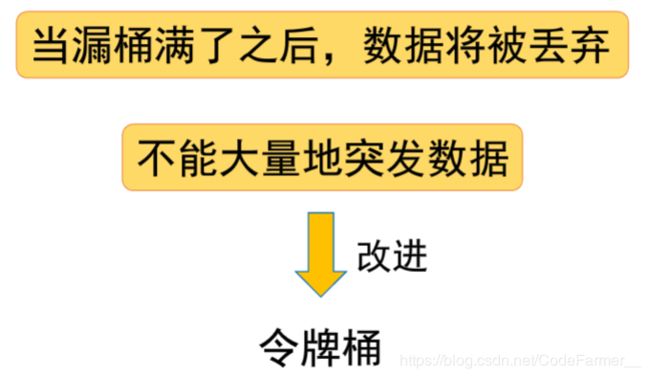

21.1 漏桶算法

例