- 攻防世界--RE--11.csaw2013reversing2--wp

Du1in9

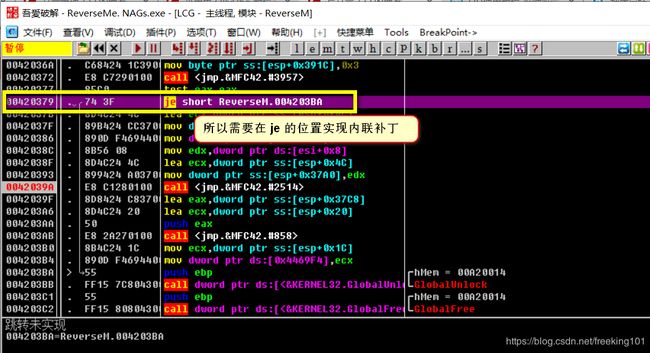

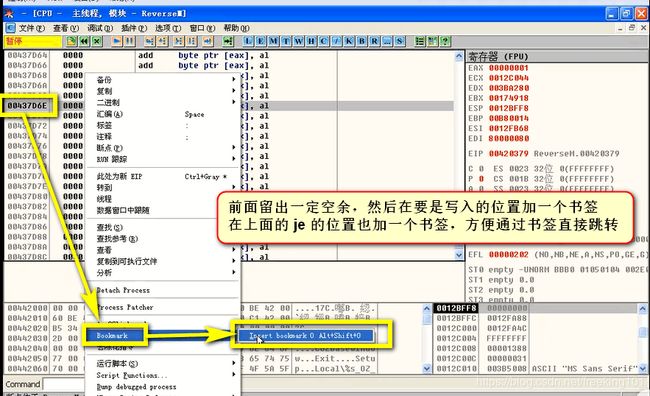

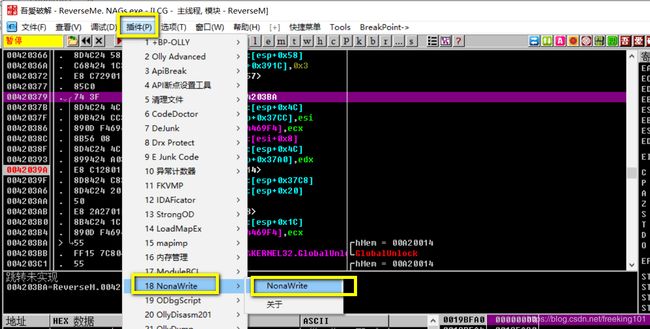

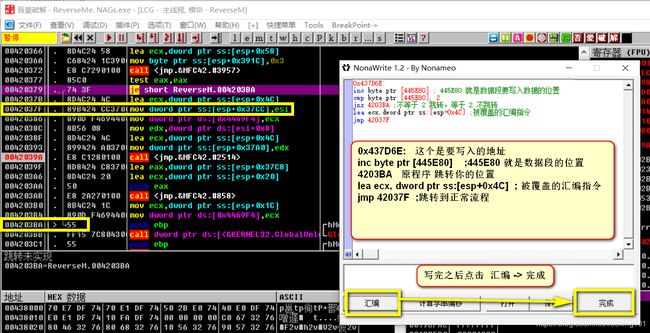

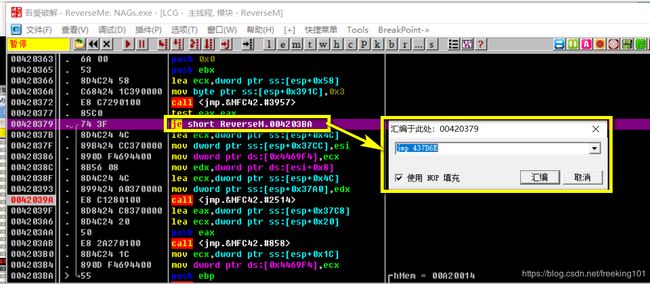

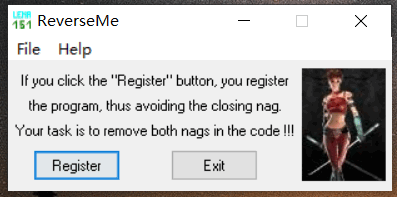

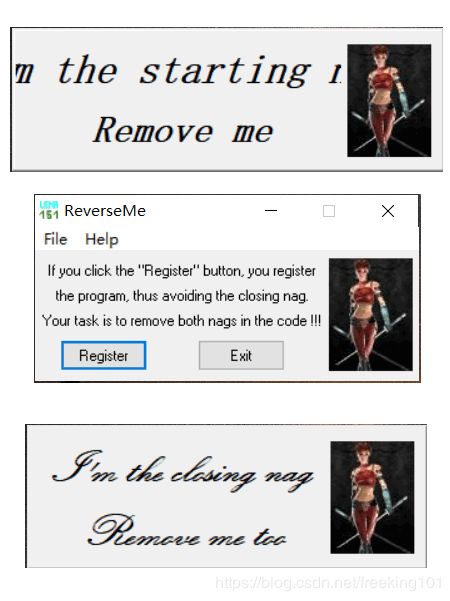

一.题目二.解题过程1.运行附件,flag乱码2.拖入exeinfope发现无壳32位,拖入ida,进入main函数,f5查看代码分析可知,如果动态调试则进入判断运行,否则显示flag乱码3.拖入OllyDBG,f8单步运行来到关键部分,发现弹出第一个窗口前会跳到006610EF,弹出第二个窗口前会跳到006610CD4.修改代码,让他不跳过从而弹出两次flag窗口5.单步运行,第一个窗口空白,第

- 1汇编学习 用chatGPT来分析汇编的含义:让一切变的容易 每句注释 OllyDbg 用chatGPT来学习:让一切变的容易,迅速成为绝顶高手

小黄人软件

汇编学习

用chatGPT来学习:让一切变的容易,迅速成为绝顶高手004010C1>8A831A214000moval,byteptr[ebx+40211A]004010C7.3C00cmpal,0004010C9.7408jeshort004010D3004010CB.3C47cmpal,47004010CD.7501jnzshort004010D0004010CF.46incesi004010D0>43

- OllyDebug的使用方法. IDA Pro分析程序的控制流图,可以找到不同的函数入口点. 在汇编代码中定位特定函数可能是一个耗时且复杂的过程

小黄人软件

汇编汇编

实战“OllyDbg”是一个流行的Windows平台上的汇编级调试器,用于调试和分析二进制程序,尤其是用于逆向工程目的。使用OllyDbg的基本步骤如下:安装和打开OllyDbg:首先,您需要在您的计算机上安装OllyDbg。完成安装后,打开程序。加载可执行文件:在OllyDbg中,通过点击文件菜单中的“打开”来加载您想要调试的可执行文件(.exe)。分析代码:加载文件后,OllyDbg将显示程序

- 逆向---扫雷

Hello_Brian

逆向汇编安全

使用OllyDbg分析扫雷程序OllyDebug:OllyDebug,简称OD,一种反汇编软件,动态追踪工具程序分析启用OllyDbg软件,打开扫雷程序右键选择–“Searchfor–Name(label)incurrentmodule”搜索:BEGINPAINT设置在每个参考上设置断点点击按钮“B”进行断点设置界面双击断点会进入到反汇编窗口BeginPaint,中间CALL的内容就是我们运行的程

- od的简单使用--(1)

菜瓜技术联盟

加密与揭秘od的简单使用--(1)加密与揭秘

od的简单使用——(1)一,本教程需要的工具OllyDBG下载:OllyDBG中各个窗口的功能如上图。简单解释一下各个窗口的功能,更详细的内容可以参考TT小组翻译的中文帮助:反汇编窗口:显示被调试程序的反汇编代码,标题栏上的地址、HEX数据、反汇编、注释可以通过在窗口中右击出现的菜单界面选项->隐藏标题或显示标题来进行切换是否显示。用鼠标左键点击注释标签可以切换注释显示的方式。寄存器窗口:显示当前

- 如何绕过反调试技术——PhantOM插件总结

王大碗Dw

逆向分析基础

PhantOM是OllyDbg的一款插件,可以用来绕过大多数的反调试技术,功能十分强大,所以单独对这个插件进行使用总结。(Ps:现在似乎不怎么常用,在64位下的兼容性比较差,现在比较常用的是sharpOD,但因为在《恶意代码分析实战》接触PhantOM较多,所以先对之进行总结)一、如何安装OD的插件都比较简单,首先是找到插件的资源下载,将插件的dll放到OD目录下的plugin文件夹下即可。安装完

- 反调试技术总结.

happylife1527

汇编虚拟机加密解密apipointers

最近学习反调试技术,总结了网络上的一些反调试技术,文章中的代码均通过调试,在OllyDbg中测试通过,同时谢谢看雪的《加密与解密》第三版测试软件:IDA最新5.5,使用5.4OllyDbg最新2.0,结合v1.10(汉化第二版)一.抗静态分析技术静态分析是指从反汇编出来的程序清单上分析程序流程,反静态分析主要是指扰乱汇编代码可读性。1.花指令在原程序中添加一些汇编指令,添加后不影响原程序的正常功能

- 逆向工程核心原理-逆向基础(基于Ollydbg201与Hello World的逆向调试)

半只野指针

系统安全网络安全安全

逆向工程核心原理-逆向基础调试器与汇编语言我们编写的源码经过编译转化为exe可执行文件,而exe则是二进制文件,在分析二进制文件时,为了更好地理解它,我们通过调试器进行反汇编处理,将二进制代码转化为汇编语言指令代码OllyDbg的使用窗口界面布局代码窗口:默认用于显示反汇编代码,还用于显示各种注释,标签,分析代码时显示循环等信息寄存器窗口:实时显示CPU寄存器的值,还可以用来修改寄存器数据窗口:用

- 网游逆向分析与插件开发-游戏反调试功能的实现-项目需求与需求拆解

染指1110

网游逆向游戏反调试反调试

上一个专栏结束位置:网游逆向分析与插件开发-代码保护壳的优化-修改随机基址为固定基址-CSDN博客上一个专栏是做了一个壳有了一定的保护,但是保护还是不够,最大的保护是根上把问题解决了,就是我不允许你对我进行调试,接下来新的专栏就是游戏反调试,让游戏不在被一般的调试器来调试项目需求:为游戏增加应用层级别的反调试功能(不写驱动),使得能够抵抗一般的调试工具,比如OllyDbg、CE、x96dbg等需求

- PC微信逆向之入门篇(注入DLL获取已登录微信个人信息)

会编代码的狗

语言环境:**C++**IDE工具:**visualstudio2019**微信版本:**windows2.7.1.88**工具:**CheatEngine7.0****ollydbg**先看下成品图:数据获取方式如下:一、登录微信(建议使用已设置微信号的微信,微信注册时会默认分配一个wxid_xxxx开头的账号,当你的微信号为这种格式时,你可以有一次修改机会,教程中建议大家设置自定义的微信ID后

- 逆向!(REVERSE)easyre1非常简单的逆向

過路人!

web安全网络安全

今天我们来学习一下逆向!也是为了打CTF来学的逆向一般常用的操作都有:PEtools查壳、Upx脱壳、IDApro静态反汇编、OllyDbg动态调试CTF中的逆向题目一般常见考点1、常见算法与数据结构。2、各种排序算法,树,图等数据结构。3、识别加密算法与哈希算法代码特征,识别算法中魔改的部分。4、代码混淆,代码虚拟化,修改代码流程,反调试等。5、软件加密壳是软件保护技术的集中应用。CTF逆向题目

- [笔记] 当当音乐人:免费将Midi转化为WAV

prog_6103

数据处理娱乐midwav转化timiditysf2

这几天新写好的歌曲用MIDI软件把曲子都编辑好成MID文件了。打开原来安装的MIDItoMP3软件,竟然过期了要注册码。记得这玩意是个静态注册码,已经懒到不想下个OllyDBG再跟着调试了。唉,硬盘挂过一次,那个注册码原来是直接和安装文件名写一起的。再者这个软件其实是把MID文件播放一遍,然后从buffer里把raw编码成MP3,效率太低。算了,果断卸载,到网上找找一劳永逸的方法吧。于是发现了ti

- CTF-REVERSE练习之逆向初探

「已注销」

CTF特训营:技术详解解题方法与竞赛技巧#CTF之Reversewindows安全web安全

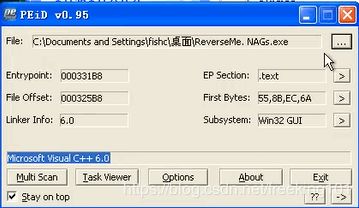

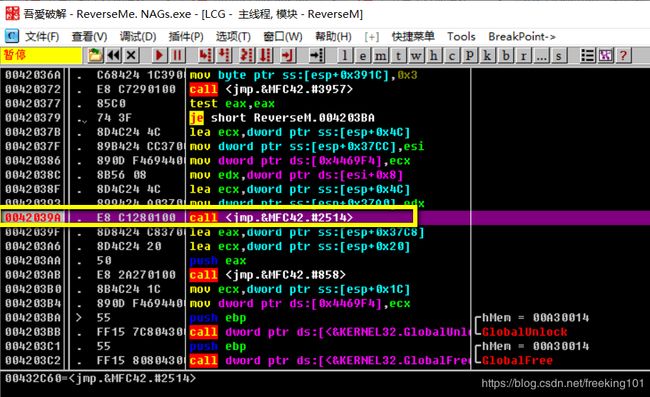

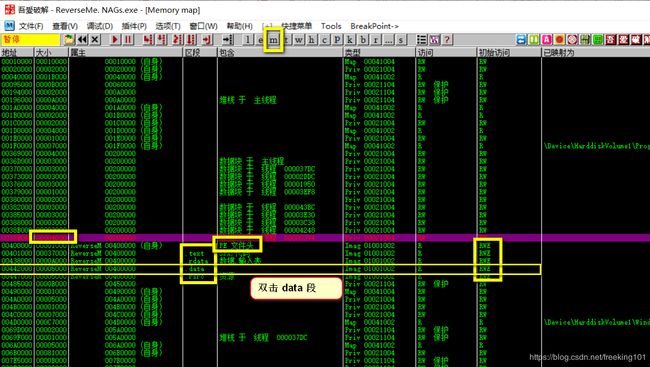

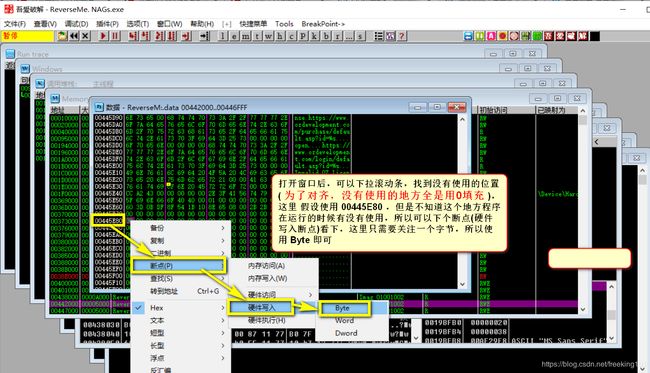

目录预备知识一、了解REVERSE二、PEiD三、Ollydbg四、IDA实验目的实验环境实验步骤一实验步骤二实验步骤三预备知识一、了解REVERSEREVERSE是CTF竞赛中的一种常见题目类型,主要考察参赛选手逆向工程相关的知识,考查形式为通过对一个二进制程序(exe、dll或者是elf等)进行逆向分析,了解程序内部的实现机制,最终目的可能是得到一个密码,或者是编写一个注册机用于计算指定用户名

- windows逆向 -- Debug工具简介

web安全工具库

windows逆向windowswindows逆向debug工具

简介:x64_dbg是一款windows系统下非常优秀的64位调试器,与目前热门的“OllyDbg”十分相似,使用过OllyDbg调试工具的朋友应该很容易上手操作。软件具有简洁的界面以及强大的功能,提供了类似C的表达式解析器、全功能的DLL和EXE文件调试、IDA般的侧边栏与跳跃箭头、动态识别模块和串、快反汇编、可调试的脚本语言自动化等多项实用功能,整体效果十分乐观。一、汇编代码区1、双击第一列,

- xp下对dinput8.dll 游戏键盘输入的模拟 非函数hook

替计划实验室Plan T Labs

hook游戏xpcbytecallback

很多游戏或者3d模拟软件为了更好的支持外设使用directinput作为输入接口调用。那么如果要模拟鼠标或键盘来控制游戏或者3d软件进行自动作业如何才能做到呢?我研究了键盘部分。鼠标应该以此类推入手模块:dinput8.dll使用软件:idapro5.0,ollydbg,C32asm思路是这样的。在进行dinput编程的时候有一个循环查询状态的处理。被调用的函数为CKbd_GetDeviceSta

- [加密与解密]使用破解软件OllyDbg实现软件破解教程

coder_Alaric

前言前段时间一直在折腾如何给软件进行加密,其实就简单的在软件中设定一个MD5的加密验证,加密搞了大半天时间,结果找了个破解的软件十分钟就破解了。。。1、下载软件OllyDbg分为32位和64位版本,32位有中文汉化版,破解版网上很多下载链接,找不到的话自己去网盘自提链接:https://pan.baidu.com/s/1xAFtDp650YJIJLzYLE9KQw提取码:7vzj界面.png2、破

- 转:opencv的一些函数

宁静致远_淡泊明志

openCV相关

原文地址:转:opencv的一些函数作者:宁静致远lsp源文地址:http://blog.chinaunix.net/uid-8402201-id-2899695.htmlOpenCv中文论坛精华地址http://www.opencv.org.cn/index.php/User:Ollydbg23http://sivp.sourceforge.net/(sivp)一、基础操作1.数据类型数据结构了

- kr 第三阶段(一)16 位汇编

_sky123_

汇编

为什么要学习16位汇编?16位汇编包含了大部分32位汇编的知识点。有助于在学习内核的两种模式。实模式:访问真实的物理内存保护模式:访问虚拟内存有助于提升调试能力,调试命令与OllyDbg和WinDebug通用。可以学习实现反汇编引擎(32位的汇编引擎实现起来比较麻烦)汇编基础硬件运行机制二极管原则上仅允许电流作单方向传导,它在一个方向为低电阻,高电流,而在另一个方向为高电阻。计算机将高低电压定义为

- 【逆向分析】查找程序入口点

酥酥~

逆向分析逆向入口点OllyDBG

工具:OllyDBG链接:https://pan.baidu.com/s/1ApV8xzmlI00TeokUF6cmZw?pwd=6ilp提取码:6ilp1、尾部跳转法跳转指令位于代码的尾部且跳转到一个很远的位置而且在这条指令的后面,会存在着非常多的0x00字节,也就是一大堆无意义的代码进行跳转即可发现程序入口点2、OD的插件法点击:插件->OllyDump->FindOEPbysettingNo

- BUUCTF中的reverse1

Sombra_Olivia

逆向工程网络安全安全

0x00前言做完easyre之后信心大增,于是趁热打铁的做了reverse1。但是发现难度一下子就上去了,在卡了两天之后终于还是参考了大佬的思路,发现原来学习的路还很长。0x01题目0x02思路拿到题目之后,还是采用PE工具,查看一下软件的基本情况。可以看到该软件为64位未加壳。于是还是用64位IDA打开。不得不再次感慨IDA的强大,整个软件的流程全都展现的清清楚楚,如果用Ollydbg采用动态调

- android硬件断点,硬件断点的原理 ---- OD各种断点的原理

weixin_39541189

android硬件断点

1.前言在我跨入OllyDbg的门的时候,就对ollydbg里面的各种断点充满了疑问,以前我总是不明白普通断点,内存断点,硬件断点有什么区别,他们为什么有些时候不能混用,他们的原理是什么,在学习了前辈们的文章以后,终于明白了一些东西。希望这篇文章能让你对硬件断点的原理和使用有一些帮助2.正文--------------------------------------------------i.硬件

- 【转】去除WinRAR广告弹窗

回忆里的褶皱

Sec

原帖地址:https://bbs.pediy.com/thread-223105.htm自己动手尝试了一下,WinRAR用的是WinRAR550scp,32位和64位32位WinRAR用OllyDbg,spy++64位WinRAR用x64Dbg,spy++64位与32位函数调用时参数传递方式不同。64位与32位去除浏览器弹窗广告后均未出现文中“请购买WinRAR许可的弹窗”在此记录,等WinRAR

- 绕过杀毒软件,免杀木马制作

youhao108

网络攻防信息安全网络安全安全系统安全

绕过杀毒软件,免杀木马制作(以AVGAntiSpyware杀毒软件为例)一、将Sever.exe打开,分块生成100个文件二、使用AVGAntiSpyware查杀生成的文件,再二次处理,重复这个过程,直到缩小到很小的范围,精确定位特征码于0009B9C3三、将文件偏移地址0009B9C3转换成内存地址0049C5C3四、在OllyDbg中跳转到0049C5C3,滑动滚轮看到0049C5C1特征码指

- 课后笔记1

Back~~

上课内容学习

检测的目标进程:ydebugg;“ImmunityDebugger.exe”_500],raxExe;“ollydbg.exe”_4F8],raxhackerE;“ProcessHacker.exe”_4F0],raxExe;“tcpview.exe”_4E8],raxsExe;“autoruns.exe”_4E0],raxscExe;“autorunsc.exe”_4D8],raxExe;“fi

- 【记录】IDA|Ollydbg|两种软件中查看指令在原二进制文件中的位置,及查看原二进制文件位置对应的反汇编指令的方式

shandianchengzi

#琐碎小记录逆向ollydbgida

文章目录在IDA中查看指令地址在Ollydbg中查看指令地址在Ollydbg中查看地址对应的指令在IDA中查看指令地址在Ollydbg中查看指令地址ollydbg在对应指令处,右键-查看-可执行文件,可以得到地址。在Ollydbg中查看地址对应的指令ida查到地址后,ollydbg中点查看-文件,打开对应文件。再右键地址-到反汇编中查看,就能找到对应指令。PS:我找这个问题的解决方式时,都推荐我下

- 逆向操作【IDA Pro】

听力巴士

如果想要成为一名出色的恶意代码分析师,我们需要掌握很多反汇编的工具,一般的反汇编工具分为动态分析工具,例如著名的OllyDbg,而在静态分析方面,就属大名鼎鼎的IDA了,IDA以其强大的功能和众多的插件成为了很多逆向分析师的首选。IDApro是商业产品,不过IDA也提供了评估试用版本,高级功能上可能有些限制,可以https://www.hex-rays.com/products/ida/去下载。本

- 微信PC端技术研究(3)-如何找到消息发送接口

anhkgg

原创微信微信逆向消息发送

微信PC端技术研究-如何找到消息发送接口byanhkgg(公众号:汉客儿)2019年2月18日0x0.前言准备工具:CheatEngine,OllyDbg,IDA。前一篇(微信PC端技术研究(2)-保存聊天语音)已经说过CE是什么,也应用CE研究了如何保存微信语音,这篇继续使用CE和OD来研究一下微信的消息发送接口。思路大概是这样:在消息框中输入内容之后,通过CE找到内容地址,然后通过内存断点来找

- 第一次课,通过进程信息和服务信息识别当前计算机运行程序(预习版)

Back~~

上课内容学习

题目:检测的目标进程:ydebugg;“ImmunityDebugger.exe”_500],raxExe;“ollydbg.exe”_4F8],raxhackerE;“ProcessHacker.exe”_4F0],raxExe;“tcpview.exe”_4E8],raxsExe;“autoruns.exe”_4E0],raxscExe;“autorunsc.exe”_4D8],raxExe;

- CVE-2012-0158 Microsoft Office 栈溢出漏洞分析

Fish_o0O

漏洞简介实验环境MicrosoftOffice2003WinXpSP2动态分析-定位漏洞先用OllyDbg加载WinWord打开poc,此时产生了crash,可以看到EIP被篡改成了AAAA,并且通过栈回溯我们可以看到最近的一个返回地址为275C8A0A在MSCOMCTL中。crash.png此时我们跟到275C8A0A处,发现是在函数275C89C7中,查看其上一句调用了275C876D函数。栈

- CTF-REVERSE练习之逆向初探

诚威_lol_中大努力中

软件安全相关逆向

一、实验目的:1)了解CTF竞赛中的REVERSE题型2)掌握Ollydbg的基本使用方法3)掌握IDA的基本使用方法二、实验过程:part1:利用OD进行动态调试找出需要的密码1.首先用PEiD软件检查这个exe文件是否加壳,结果并没有,知识一个普通的exe执行文件罢了2.使用OllyICE直接打开这个文件进行检查:(1)汇编指令列表窗口中单击右键,依次选择“UltraStringReferen

- Hadoop(一)

朱辉辉33

hadooplinux

今天在诺基亚第一天开始培训大数据,因为之前没接触过Linux,所以这次一起学了,任务量还是蛮大的。

首先下载安装了Xshell软件,然后公司给了账号密码连接上了河南郑州那边的服务器,接下来开始按照给的资料学习,全英文的,头也不讲解,说锻炼我们的学习能力,然后就开始跌跌撞撞的自学。这里写部分已经运行成功的代码吧.

在hdfs下,运行hadoop fs -mkdir /u

- maven An error occurred while filtering resources

blackproof

maven报错

转:http://stackoverflow.com/questions/18145774/eclipse-an-error-occurred-while-filtering-resources

maven报错:

maven An error occurred while filtering resources

Maven -> Update Proje

- jdk常用故障排查命令

daysinsun

jvm

linux下常见定位命令:

1、jps 输出Java进程

-q 只输出进程ID的名称,省略主类的名称;

-m 输出进程启动时传递给main函数的参数;

&nb

- java 位移运算与乘法运算

周凡杨

java位移运算乘法

对于 JAVA 编程中,适当的采用位移运算,会减少代码的运行时间,提高项目的运行效率。这个可以从一道面试题说起:

问题:

用最有效率的方法算出2 乘以8 等於几?”

答案:2 << 3

由此就引发了我的思考,为什么位移运算会比乘法运算更快呢?其实简单的想想,计算机的内存是用由 0 和 1 组成的二

- java中的枚举(enmu)

g21121

java

从jdk1.5开始,java增加了enum(枚举)这个类型,但是大家在平时运用中还是比较少用到枚举的,而且很多人和我一样对枚举一知半解,下面就跟大家一起学习下enmu枚举。先看一个最简单的枚举类型,一个返回类型的枚举:

public enum ResultType {

/**

* 成功

*/

SUCCESS,

/**

* 失败

*/

FAIL,

- MQ初级学习

510888780

activemq

1.下载ActiveMQ

去官方网站下载:http://activemq.apache.org/

2.运行ActiveMQ

解压缩apache-activemq-5.9.0-bin.zip到C盘,然后双击apache-activemq-5.9.0-\bin\activemq-admin.bat运行ActiveMQ程序。

启动ActiveMQ以后,登陆:http://localhos

- Spring_Transactional_Propagation

布衣凌宇

springtransactional

//事务传播属性

@Transactional(propagation=Propagation.REQUIRED)//如果有事务,那么加入事务,没有的话新创建一个

@Transactional(propagation=Propagation.NOT_SUPPORTED)//这个方法不开启事务

@Transactional(propagation=Propagation.REQUIREDS_N

- 我的spring学习笔记12-idref与ref的区别

aijuans

spring

idref用来将容器内其他bean的id传给<constructor-arg>/<property>元素,同时提供错误验证功能。例如:

<bean id ="theTargetBean" class="..." />

<bean id ="theClientBean" class=&quo

- Jqplot之折线图

antlove

jsjqueryWebtimeseriesjqplot

timeseriesChart.html

<script type="text/javascript" src="jslib/jquery.min.js"></script>

<script type="text/javascript" src="jslib/excanvas.min.js&

- JDBC中事务处理应用

百合不是茶

javaJDBC编程事务控制语句

解释事务的概念; 事务控制是sql语句中的核心之一;事务控制的作用就是保证数据的正常执行与异常之后可以恢复

事务常用命令:

Commit提交

- [转]ConcurrentHashMap Collections.synchronizedMap和Hashtable讨论

bijian1013

java多线程线程安全HashMap

在Java类库中出现的第一个关联的集合类是Hashtable,它是JDK1.0的一部分。 Hashtable提供了一种易于使用的、线程安全的、关联的map功能,这当然也是方便的。然而,线程安全性是凭代价换来的――Hashtable的所有方法都是同步的。此时,无竞争的同步会导致可观的性能代价。Hashtable的后继者HashMap是作为JDK1.2中的集合框架的一部分出现的,它通过提供一个不同步的

- ng-if与ng-show、ng-hide指令的区别和注意事项

bijian1013

JavaScriptAngularJS

angularJS中的ng-show、ng-hide、ng-if指令都可以用来控制dom元素的显示或隐藏。ng-show和ng-hide根据所给表达式的值来显示或隐藏HTML元素。当赋值给ng-show指令的值为false时元素会被隐藏,值为true时元素会显示。ng-hide功能类似,使用方式相反。元素的显示或

- 【持久化框架MyBatis3七】MyBatis3定义typeHandler

bit1129

TypeHandler

什么是typeHandler?

typeHandler用于将某个类型的数据映射到表的某一列上,以完成MyBatis列跟某个属性的映射

内置typeHandler

MyBatis内置了很多typeHandler,这写typeHandler通过org.apache.ibatis.type.TypeHandlerRegistry进行注册,比如对于日期型数据的typeHandler,

- 上传下载文件rz,sz命令

bitcarter

linux命令rz

刚开始使用rz上传和sz下载命令:

因为我们是通过secureCRT终端工具进行使用的所以会有上传下载这样的需求:

我遇到的问题:

sz下载A文件10M左右,没有问题

但是将这个文件A再传到另一天服务器上时就出现传不上去,甚至出现乱码,死掉现象,具体问题

解决方法:

上传命令改为;rz -ybe

下载命令改为:sz -be filename

如果还是有问题:

那就是文

- 通过ngx-lua来统计nginx上的虚拟主机性能数据

ronin47

ngx-lua 统计 解禁ip

介绍

以前我们为nginx做统计,都是通过对日志的分析来完成.比较麻烦,现在基于ngx_lua插件,开发了实时统计站点状态的脚本,解放生产力.项目主页: https://github.com/skyeydemon/ngx-lua-stats 功能

支持分不同虚拟主机统计, 同一个虚拟主机下可以分不同的location统计.

可以统计与query-times request-time

- java-68-把数组排成最小的数。一个正整数数组,将它们连接起来排成一个数,输出能排出的所有数字中最小的。例如输入数组{32, 321},则输出32132

bylijinnan

java

import java.util.Arrays;

import java.util.Comparator;

public class MinNumFromIntArray {

/**

* Q68输入一个正整数数组,将它们连接起来排成一个数,输出能排出的所有数字中最小的一个。

* 例如输入数组{32, 321},则输出这两个能排成的最小数字32132。请给出解决问题

- Oracle基本操作

ccii

Oracle SQL总结Oracle SQL语法Oracle基本操作Oracle SQL

一、表操作

1. 常用数据类型

NUMBER(p,s):可变长度的数字。p表示整数加小数的最大位数,s为最大小数位数。支持最大精度为38位

NVARCHAR2(size):变长字符串,最大长度为4000字节(以字符数为单位)

VARCHAR2(size):变长字符串,最大长度为4000字节(以字节数为单位)

CHAR(size):定长字符串,最大长度为2000字节,最小为1字节,默认

- [强人工智能]实现强人工智能的路线图

comsci

人工智能

1:创建一个用于记录拓扑网络连接的矩阵数据表

2:自动构造或者人工复制一个包含10万个连接(1000*1000)的流程图

3:将这个流程图导入到矩阵数据表中

4:在矩阵的每个有意义的节点中嵌入一段简单的

- 给Tomcat,Apache配置gzip压缩(HTTP压缩)功能

cwqcwqmax9

apache

背景:

HTTP 压缩可以大大提高浏览网站的速度,它的原理是,在客户端请求网页后,从服务器端将网页文件压缩,再下载到客户端,由客户端的浏览器负责解压缩并浏览。相对于普通的浏览过程HTML ,CSS,Javascript , Text ,它可以节省40%左右的流量。更为重要的是,它可以对动态生成的,包括CGI、PHP , JSP , ASP , Servlet,SHTML等输出的网页也能进行压缩,

- SpringMVC and Struts2

dashuaifu

struts2springMVC

SpringMVC VS Struts2

1:

spring3开发效率高于struts

2:

spring3 mvc可以认为已经100%零配置

3:

struts2是类级别的拦截, 一个类对应一个request上下文,

springmvc是方法级别的拦截,一个方法对应一个request上下文,而方法同时又跟一个url对应

所以说从架构本身上 spring3 mvc就容易实现r

- windows常用命令行命令

dcj3sjt126com

windowscmdcommand

在windows系统中,点击开始-运行,可以直接输入命令行,快速打开一些原本需要多次点击图标才能打开的界面,如常用的输入cmd打开dos命令行,输入taskmgr打开任务管理器。此处列出了网上搜集到的一些常用命令。winver 检查windows版本 wmimgmt.msc 打开windows管理体系结构(wmi) wupdmgr windows更新程序 wscrip

- 再看知名应用背后的第三方开源项目

dcj3sjt126com

ios

知名应用程序的设计和技术一直都是开发者需要学习的,同样这些应用所使用的开源框架也是不可忽视的一部分。此前《

iOS第三方开源库的吐槽和备忘》中作者ibireme列举了国内多款知名应用所使用的开源框架,并对其中一些框架进行了分析,同样国外开发者

@iOSCowboy也在博客中给我们列出了国外多款知名应用使用的开源框架。另外txx's blog中详细介绍了

Facebook Paper使用的第三

- Objective-c单例模式的正确写法

jsntghf

单例iosiPhone

一般情况下,可能我们写的单例模式是这样的:

#import <Foundation/Foundation.h>

@interface Downloader : NSObject

+ (instancetype)sharedDownloader;

@end

#import "Downloader.h"

@implementation

- jquery easyui datagrid 加载成功,选中某一行

hae

jqueryeasyuidatagrid数据加载

1.首先你需要设置datagrid的onLoadSuccess

$(

'#dg'

).datagrid({onLoadSuccess :

function

(data){

$(

'#dg'

).datagrid(

'selectRow'

,3);

}});

2.onL

- jQuery用户数字打分评价效果

ini

JavaScripthtmljqueryWebcss

效果体验:http://hovertree.com/texiao/jquery/5.htmHTML文件代码:

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml">

<head>

<title>jQuery用户数字打分评分代码 - HoverTree</

- mybatis的paramType

kerryg

DAOsql

MyBatis传多个参数:

1、采用#{0},#{1}获得参数:

Dao层函数方法:

public User selectUser(String name,String area);

对应的Mapper.xml

<select id="selectUser" result

- centos 7安装mysql5.5

MrLee23

centos

首先centos7 已经不支持mysql,因为收费了你懂得,所以内部集成了mariadb,而安装mysql的话会和mariadb的文件冲突,所以需要先卸载掉mariadb,以下为卸载mariadb,安装mysql的步骤。

#列出所有被安装的rpm package rpm -qa | grep mariadb

#卸载

rpm -e mariadb-libs-5.

- 利用thrift来实现消息群发

qifeifei

thrift

Thrift项目一般用来做内部项目接偶用的,还有能跨不同语言的功能,非常方便,一般前端系统和后台server线上都是3个节点,然后前端通过获取client来访问后台server,那么如果是多太server,就是有一个负载均衡的方法,然后最后访问其中一个节点。那么换个思路,能不能发送给所有节点的server呢,如果能就

- 实现一个sizeof获取Java对象大小

teasp

javaHotSpot内存对象大小sizeof

由于Java的设计者不想让程序员管理和了解内存的使用,我们想要知道一个对象在内存中的大小变得比较困难了。本文提供了可以获取对象的大小的方法,但是由于各个虚拟机在内存使用上可能存在不同,因此该方法不能在各虚拟机上都适用,而是仅在hotspot 32位虚拟机上,或者其它内存管理方式与hotspot 32位虚拟机相同的虚拟机上 适用。

- SVN错误及处理

xiangqian0505

SVN提交文件时服务器强行关闭

在SVN服务控制台打开资源库“SVN无法读取current” ---摘自网络 写道 SVN无法读取current修复方法 Can't read file : End of file found

文件:repository/db/txn_current、repository/db/current

其中current记录当前最新版本号,txn_current记录版本库中版本