使用 OpenSSL为WindowsServer远程桌面(RDP)创建自签名证书 (Self-signed SSL certificate)

前言

笔者查阅很多资料,才写成此文章,如有错误,请读者们及时提出。

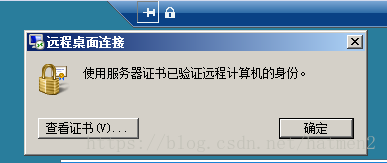

一般大家使用远程桌面(Remote Desktop)连接Windows Server时,总会有一个警告提示,如图1

图1

出现此警告的原因是因为证书为服务器的自签名证书,我们的客户端无法识别,故笔者思考,如何使用证书安全的使用远程桌面(RDP)。

解决方法:

- 使用WIndowsServer自带的”AD证书服务”,生成整个PKI,即拥有整套证书体系,自然所有有关认证问题迎刃而解。缺点是操作非常复杂,优点是安全,商业级别!

- 使用OpenSSL全程自己搭建证书,比方式一会节省很多步骤,使用简单,适合开发测试,缺点是安全级别不能达到用于商业的高度(其实操作者熟知PKI、X509什么的,也能做出标准的证书)

关于OpenCA:

OpenCA是一个开源项目,用于搭建私有PKI。笔者才疏学浅,尚未对此有所研究,希望有对此比较清楚的读者告知如何应用到远程桌面服务器身份认证上。^-^

难点:

- 客户端连接服务器远程桌面时需要检查证书吊销状态。检查证书吊销状态有两种方式: CRL与OSCP

1.1 OCSP

默认情况,证书路径验证设置使用的是OCSP,但是由于我们是自签名证书,Windows检查时始终会提示”Invalid Signer EKU”/”无效签名者 EKU”,所以我们无法使用此方式验证证书吊销状态。

1.2 CRL

当OCSP不能满足我们的需求时,我们只能使用CRL来验证证书吊销状态啦,所以我们还需使用一个站点用于提供CRL - 在OpenSSL 中灵活使用

x509v3_config。目前好多文章都没有讲到如何在证书里添加CRL分发点、授权信息访问等扩展信息,究其原因就是没有理解X509z证书扩展的应用,当然也有好多文章里面有提及,但未明确指明,会让读者一头雾水。强烈推荐使用OpenSSL的读者阅读x509v3_config - X509 V3 certificate extension configuration format

兵贵神速,马上实战!

OpenSSL

笔者使用的是Ubuntu,所以可能会出现不同操作系统OpenSSL配置文件路径不一样的情况,请读者自行根据自身情况寻找默认配置文件.

不要使用太旧的OpenSSL,当心漏洞。

准备环境

mkdir openssl.Test

cd openssl.Test

mkdir -p ./demoCA/{private,newcerts}

touch demoCA/index.txt

touch demoCA/serial

touch demoCA/crlnumber

echo 01 > demoCA/serial

echo 01 > demoCA/crlnumber

cp /etc/ssl/openssl.cnf .自建CA

根据提示输入信息时,请读者牢记输入内容,后文有用到。

- 设置私钥

openssl genrsa -des3 -out ./demoCA/private/cakey.pem 2048- 申请自签名证书

openssl req -new -x509 -days 365 -key ./demoCA/private/cakey.pem -out ./demoCA/cacert.pem调整openssl.cnf

打开我们之前复制过来的openssl.cnf

[ CA_default ]

default_crl_days= 365确保req下存在以下2行(默认第一行是有的,第2行被注释了)

[ req ]

distinguished_name = req_distinguished_name

req_extensions = v3_reqv3_req节点示例如下:

[ v3_req ]

# 在证书请求中添加扩展

# 作为最终证书,不能用此证书作为中间证书 具体表现为在查看证书中"基本约束"为 Subject Type=End Entity

basicConstraints = CA:FALSE

keyUsage = nonRepudiation, digitalSignature, keyEncipherment

# 暂且理解用来扩展域名吧,DNS.1建议写服务器域名,否则在做HTTPS网站时就呵呵了(题外话), SANs是超级有用的!

subjectAltName = @alt_names

# 指定CRL地址的 必需

crlDistributionPoints = @crl_section

# CPS 说明,具体表现在查看证书"免责说明"中

certificatePolicies = @polsect

[ alt_names ]

DNS.1 = test.com

DNS.2 = a.test.com

DNS.3 = b.test.com

[crl_section]

URI.0 = http://example.com/rootca.crl

[polsect]

policyIdentifier = 2.5.29.32.0

CPS.1="http://example.com/"

userNotice.1=@notice

[notice]

explicitText="Prower By Low-grade Coder"生成服务器证书

- 设置私钥

openssl genrsa -out userkey.pem 2048- 创建证书申请

countryName、stateOrProvinceName、organizationName默认要求与建CA时填写的要一致,如要修改规则可在openssl.cnf中[ CA_default ]里修改,

# Common Name 写域名或IP

openssl req -new -days 365 -key userkey.pem -out userreq.pem- 签发

openssl ca -in userreq.pem -out usercert.pem -extensions v3_req -config openssl.cnf- 制作pfx

openssl pkcs12 -export -inkey userkey.pem -in usercert.pem -out user.pfx吊销证书

好吧,我们没有需要吊销的证书,暂时忽略

openssl ca -revoke usercert.pem -cert ./demoCA/cacert.pem -keyfile ./demoCA/private/cakey.pem生成吊销列表

openssl ca -gencrl -out rootca.crl -cert ./demoCA/cacert.pem -keyfile ./demoCA/private/cakey.pem --config openssl.cnf然后把rootca.crl部署到站点上,做到客户端使用HTTP/HTTPS协议能访问到配置文件中[crl_section]的地址即可。

准备工作到此完成!

WindowsServer

导入根证书

- 把

cacert.pem改名为cacert.crt,复制到服务器,点击安装到本地计算机,至此,根证书安装完毕

导入服务器证书

- 导入

user.pfx,本地计算机和当前用户都需要导入到个人目录中。

PS:使用”根据证书类型,自动选择证书存储”也可以啦,会默认选择个人目录的

设定远程桌面证书

使用命令 certmgr.msc 打开证书管理器,展开 个人->证书,双击我们刚刚导入的证书,选择详细信息,找到指纹,复制其内容到记事本(或命令行),去除空格,备用。

PS:那一串十六进制最前面的空格超级隐蔽。

使用命令

wmic /namespace:\\root\cimv2\TerminalServices PATH Win32_TSGeneralSetting Set SSLCertificateSHA1Hash="刚处理的指纹"出现更新成功字样即可,如失败,请仔细检查细节。

修改组策略

再次强调,证书默认吊销查询使用的OCSP,可是笔者至今未调通,只能通过修改组策略的方式强制走CRL,可是这样会有一系列弊端(当然也可以避免),如果有读者能使用OCSP验证证书吊销状态,此步骤可避免!届时请联系笔者!谢谢。

启动组策略 gpedit.msc

[计算机配置]->[安全设置]->[公钥策略]

打开[证书路径验证设置]

选择[吊销]选项卡

勾选[定义这些策略设置]、[始终首选证书吊销列表(CRL)而非联机证书状态协议(OCSP)响应(不推荐)(P)]应用->重启机器。至此,服务器端配置完毕。

Windows

导入根证书

- 把

cacert.pem改名为cacert.crt,复制到服务器,点击安装到本地计算机,至此,根证书安装完毕

^.^ 是时候结束这个磨人的小东西了

扩展

肯定有读者会问,使用自签名证书连接远程桌面,需要客户端安装CA,岂不是很麻烦?

对此问题,一般使用此方法用于开发测试学习,如不想配置WindowsServer证书服务器或OpenCA等,可以直接使用在线服务商的证书,只需把本文相关自建证书省略,即可应用。参考Configure your Windows Remote Desktop (RDP) to use TLS with a StartSSL certificate

关于OCSP笔者研究的进展

首先修改配置文件

cacert.crt为CA证书,因为我们用的是BASE64形式的证书,所以直接改后缀*.pem->*.crt没有任何问题。

参考:那些证书相关的玩意儿(SSL,X.509,PEM,DER,CRT,CER,KEY,CSR,P12等)

[ v3_req ]

.....

authorityInfoAccess = @ocsp_section

[ ocsp_section ]

caIssuers;URI.0 = http://example.com/cacert.crt

OCSP;URI.0 = http://example.com/

......

其次创建个OCSP服务端 (OCSP Responser)

openssl ocsp -index ./demoCA/index.txt -CA ./demoCA/cacert.pem -rsigner usercert.pem -rkey userkey.pem -port 8000 -text接着再开一个终端,验证下证书

OCSP Client

openssl ocsp -issuer ./demoCA/cacert.pem -url http://example.com:8000 -serial 01 -VAfile usercert.pem我们会观察到OCSP工作正常

Response verify OK

01: good

This Update: Aug 4 09:20:46 2018 GMT然后打开WindowServer,导入相关证书,使用certutil检查

certutil -url C:\Users\...\cacert.crt选择检索方式为OCSP,点击检索

最终出现”Invalid Signer EKU”/”无效签名者 EKU”的结果。

笔者猜测毕竟我们自签名证书,服务器无法验证我们的身份吧。

参考

[SOLVED] RDP - A revocation check could not be performed for the certificate - Microsoft Remote Desktop Services - Spiceworks

RobIII: Configure your Windows Remote Desktop (RDP) to use TLS with a StartSSL certificate

RDS: RD Gateway must be configured to use an SSL certificate signed by a trusted certification authority | Microsoft Docs

Implementing an OCSP responder: Part I – Introducing OCSP | Ask the Directory Services Team

OpenSSL: how to setup an OCSP server for checking third-party certificates? - Server Fault

Windows Server 2012 R2 远程桌面安全证书警告-zlyux-51CTO博客

openssl ocsp - CSDN博客

/docs/manmaster/man5/x509v3_config.html

使用OpenSSL工具制作X.509证书的方法及其注意事项总结 - CSDN博客

How to create and administer X.509 Certificate chains, Part I

ssl - OpenSSL CA keyUsage extension - Super User

声明

本文采用知识共享署名-非商业性使用-相同方式共享 2.5 中国大陆许可协议进行许可,发表在CSDN和博客园,欢迎读者转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出原文连接!请读者/爬虫们尊重版权