- Mybatis步骤

MyBatis:持久型框架,封装了JBDC(可以简化JDBC的开发),有ROM反射在读取数据的时候使用(之前是DAO阶段,在MyBatis是Mapper)简化步骤:1、创建数据库表2、创建项目(引入lombok,mysql,mybatis依赖,选择web),创建实体类(与数据库表对应),(在properties文件所在目录)新建yml文件(spring---dataresource---drive

- 基于Web门户架构的监狱内网改版实践:值班排班系统设计与信创适配探讨

bbsh2099

方案与思考WebFuture

面向监狱内网改版场景的门户平台技术架构与智能排班实践关键词:监狱内网改版、监狱内部网站改版、值班排班系统、信创适配、智能门户架构一、场景背景与问题分析在信创国产化、等级保护合规、政务集约化趋势持续推进的背景下,传统监狱内部网站普遍面临如下问题:架构陈旧,安全漏洞频出,难以满足等级保护三级要求;不兼容国产软硬件栈,不支持国密算法与国产数据库;缺乏智能化排班系统,无法满足“岗哨轮班制”等典型排班制度;

- python+requests接口自动化测试框架实例详解教程

锦都不二

python开发语言

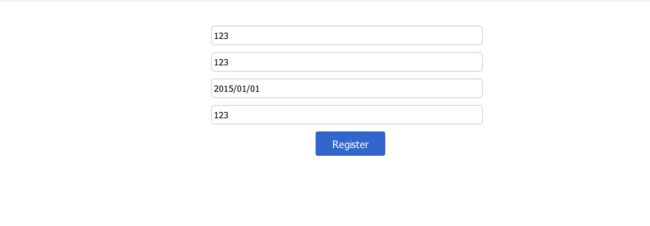

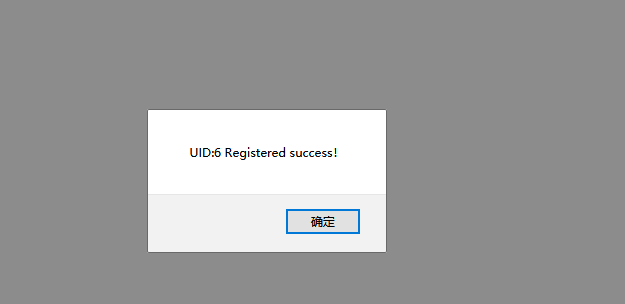

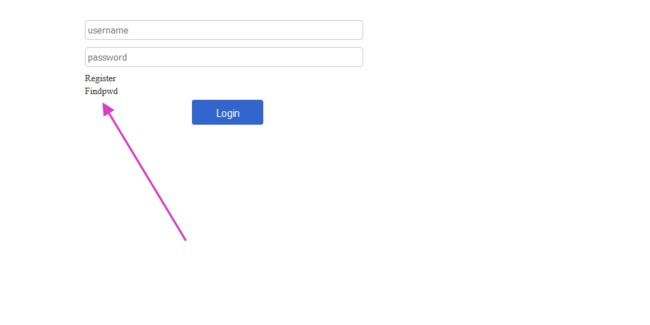

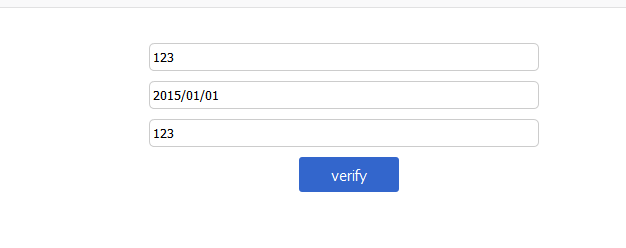

前段时间由于公司测试方向的转型,由原来的web页面功能测试转变成接口测试,之前大多都是手工进行,利用postman和jmeter进行的接口测试,后来,组内有人讲原先web自动化的测试框架移驾成接口的自动化框架,使用的是java语言,但对于一个学java,却在学python的我来说,觉得python比起java更简单些,所以,我决定自己写python的接口自动化测试框架,由于本人也是刚学习pytho

- 16、性能优化:提升Yesod应用的响应速度与效率

oo7890

Yesod性能优化Haskell

性能优化:提升Yesod应用的响应速度与效率1.引言性能优化是每个Web开发者都关心的话题。在现代Web开发中,优化不仅仅是让页面加载更快,还包括

- JavaScript 性能优化秘籍:从代码压缩到懒加载的技巧

数字魔方操控师

《JavaScript通关指南:从新手到高手的蜕变》javascript性能优化开发语言

引言在当今的Web开发领域,JavaScript无疑是最核心的技术之一。从简单的网页交互到复杂的单页应用(SPA),从前端界面渲染到后端服务器逻辑处理(如Node.js应用),JavaScript无处不在。然而,随着应用程序的功能日益丰富,代码规模不断膨胀,性能问题逐渐凸显。性能不佳的JavaScript代码会导致网页加载缓慢、交互卡顿,严重影响用户体验,甚至可能导致用户流失。因此,掌握JavaS

- 用Netty实现的WebSocket服务器代码示例中添加自定义消息处理逻辑

爱吃土豆的马铃薯ㅤㅤㅤㅤㅤㅤㅤㅤㅤ

websocket服务器网络协议

一.以下是一个使用Netty框架实现WebSocket服务器的简单代码示例:importio.netty.bootstrap.ServerBootstrap;importio.netty.channel.ChannelFuture;importio.netty.channel.ChannelInitializer;importio.netty.channel.EventLoopGroup;impo

- R语言如何接入实时行情接口

目录1.安装必要的R包2.导入库3.连接WebSocket4.处理连接成功后的操作5.处理接收到的消息6.处理连接关闭和错误7.发送心跳数据8.自动重连机制9.启动连接和重连总结在数据分析和金融研究中,实时行情数据的获取至关重要,但市面上的实时行情接口并不多,本文将一步步教你如何使用R语言接入实时行情接口,获取来自WebSocket的实时数据。1.安装必要的R包首先,确保你已安装了以下R包,用于处

- 避坑指南 - 使用实时行情接口的注意事项

kk_stoper

大数据pythonjavajavascriptgolang

在使用实时行情接口时,很多开发者容易忽视一些关键的实现细节,这些细节可能会直接影响系统的稳定性与数据准确性。本文将通过一个WebSocket连接示例,讲解在使用实时行情接口时应注意的常见问题。1.连接与重连机制实时行情接口通常采用WebSocket协议,它需要持续的连接以接收实时数据。在网络不稳定或者服务器异常的情况下,连接可能会中断。为避免影响系统的实时性,应确保实现自动重连机制。以下是一个We

- 基于流量特征分析的DDoS实时检测与缓解实战

问题场景当Web服务器突发大量SYNFlood攻击时,传统防火墙难以区分真实用户与伪造流量,导致业务中断。解决方案核心:动态流量指纹识别通过统计学习建立正常流量基线,实时拦截异常连接。#DDoS流量检测脚本(Python3+Scapy)fromscapy.allimport*fromcollectionsimportdefaultdictimporttimeTHRESHOLD=1000#每秒SYN

- CKEditor中粘贴复杂公式的最佳实践是什么?

M_Snow

umeditor粘贴wordueditor粘贴wordueditor复制wordueditor上传word图片ueditor导入wordueditor导入pdfueditor导入ppt

要求:开源,免费,技术支持编辑器:ckeditor前端:vue2,vue3.vue-cli后端:asp,java,jsp,springboot,php,asp.net,.netcore功能:导入Word,导入Excel,导入PPT(PowerPoint),导入PDF,复制粘贴word,导入微信公众号内容,web截屏平台:Windows,macOS,Linux,RedHat,Ubuntu,CentO

- Python核心基础DAY1--Python的基础变量类型之字符串和数字类型

一、引言Python作为一种功能强大且广泛应用的编程语言,其基础变量类型是构建各种复杂程序的基石。在Python中,字符串和数字类型是最常用的基础变量类型之一。对于初学者来说,深入理解这两种类型是掌握Python编程的关键第一步。无论是数据处理、算法实现还是构建Web应用程序,对字符串和数字类型的熟练运用都至关重要。二、变量变量是代数的思想,是用来引用数据和功能占位的,具备动态性和可变性;使用的变

- 开源 AI 联网搜索工具:Open-WebSearch MCP 全新升级,支持多引擎 + 流式响应!

Aasee.

开源人工智能javascriptmcp

开源AI联网搜索工具:Open-WebSearchMCP全新升级,支持多引擎+流式响应!「让你的AI插件真正能联网」——不需要APIKey,搜索结果可控、开箱即用!大家好,我最近开源了一个AI插件开发工具——Open-WebSearchMCP。这个项目旨在解决AI在实际应用中无法联网或联网费用高昂的问题,特别适合在Claude、LangChain、RAG方案中添加“实时搜索”能力。项目亮点一览✅多

- Amazon Lightsail 全解析:中小企业上云

在企业数字化转型的浪潮中,越来越多的中小企业、创业团队和个人开发者开始寻求更简单、成本更可控的云服务解决方案,AWS推出了专为轻量应用打造的一站式云服务平台——AmazonLightsail。它集计算、存储、网络、数据库、容器等能力于一体,以极低的学习成本和固定月费的定价模式,帮助用户快速启动并管理Web项目、API服务、数据库应用等。本文我将带您全面了解Lightsail的功能优势、应用场景以及

- 基于python的api扫描器系统的设计与实现

博主介绍:✌在职Java研发工程师、专注于程序设计、源码分享、技术交流、专注于Java技术领域和毕业设计✌温馨提示:文末有CSDN平台官方提供的老师Wechat/QQ名片:)Java精品实战案例《700套》2025最新毕业设计选题推荐:最热的500个选题o( ̄▽ ̄)d介绍在当今数字化社会,网络安全问题日益突出,为了有效识别和防范网络威胁,开发一款全面的Web应用渗透测试系统至关重要。本研究基于Py

- WebView 页面在多语言环境中错位怎么办?国际化适配调试全过程

2501_91600747

httpudphttpswebsocket网络安全网络协议tcp/ip

移动应用全球化后,WebView页面往往需要同时适配多种语言和地区设置,包括英语、中文、阿拉伯语等。尤其是当用户使用RTL(Right-to-Left,阿拉伯语、希伯来语等)语言环境时,页面容易出现布局错乱、文字溢出或控件位置异常。这类问题并不会在本地开发环境或英文/中文设置下暴露,常常等到国际用户反馈后才暴露。本文分享一次我们为多语言环境适配进行调试和修复的完整过程。背景:国际化上线后阿拉伯语用

- Flask 框架:深入浅出理解其工作原理与机制

chilavert318

熬之滴水穿石flaskpython后端

今天写不发相关连载了,而是将我近段时间接触到的内容做次分享。这几天,使用了开源的DashGO框架,了解到了这个开源的底层是Flask框架。所以花了点时间了解一下,现在Web开发领域,各种框架层出不穷,看了一下Flask的源码,作为一款轻量级的PythonWeb框架,还是凸显了简洁、灵活的特点。今天就深入浅出地将我理解的Flask讲解出来。一、Flask是什么简单来说,Flask是一个使用Pytho

- 2024三掌柜赠书活动第十二期:Nuxt.js Web开发实战

目录前言Nuxt.js的特性Nuxt.js的实战应用关于《Nuxt.jsWeb开发实战》编辑推荐内容简介作者简介图书目录书中前言/序言《Nuxt.jsWeb开发实战》全书速览结束语前言作为前端开发的小伙伴想必对Nuxt.js并不陌生,Nuxt.js是基于Vue.js的一款用于构建服务端渲染的应用程序的框架。它能够帮助开发者快速搭建高性能的单页面应用(SPA)和多页面应用(MPA)。Nuxt.js在

- 【后端开发】Django

大雨淅淅

后端开发sqlite数据库后端django

目录一、Django是什么,为何选择它?二、学习前的准备工作三、Django项目初体验四、深入Django核心概念(一)模型(Model)(二)视图(View)(三)模板(Template)(四)URL配置五、实战演练:打造一个简单博客(一)搭建博客基础框架(二)实现文章发布功能(三)展示文章列表和详情六、总结与展望一、Django是什么,为何选择它?在PythonWeb开发的广袤天地里,Djan

- vue-cropper实现图片裁剪

鸡吃丸子

vue.js前端javascript

一、什么是vue-cropper?Vue-Cropper是一个基于Vue.js的图片裁剪组件库,专为Web应用设计。当你在网上搜索的时候发现还有一个叫cropper的库,下面是他们的区别:特性cropper.jsvue-cropper框架依赖纯JavaScript,无框架依赖专为Vue.js设计包体积~200KB(含样式)~45KB(压缩后)API调用方式原生DOM操作Vue组件式API响应式支持

- 原生cesium 实现 多图例展示+点聚合(base64图标)

个人简介:某大型测绘遥感企业资深Webgis开发工程师,软件设计师(中级)、CSDN优质创作者作者:柳晓黑胡椒❣️专栏:cesium实践(原生)若有帮助,还请关注➕点赞➕收藏,不行的话我再努努力需求背景解决思路解决效果index.vue需求背景1.需要展示多个站点图例的图表及闪烁效果2.需要考虑层级高时,多图例的点聚合效果,且点聚合显示需要采用设计的圆形图标解决思路闪烁效果:采用css3的anim

- 一文讲清楚React Fiber

许先森森

Reactreact.jsjavascript前端ReactFiber

文章目录一文讲清楚ReactFiber1.基础概念1.1浏览器刷新率(帧)1.2JS执行栈1.3时间分片1.4链表2.ReactFiber是如何实现更新过程控制2.1任务拆分2.2挂起、恢复、终止2.2.1挂起2.2.2恢复2.2.3终止2.3任务具备优先级一文讲清楚ReactFiber1.基础概念1.1浏览器刷新率(帧)页面都是一帧一帧绘制出来的,浏览器大多是60Hz(60帧/s),每一帧耗时1

- React-Ts项目中配置路径别名@

wisuky

前端项目相关配置react.js前端前端框架

方案一:配置webpack.config.js在react脚手架搭建的项目中,webpack.config.js配置文件是隐藏的,需要通过npmruneject打开,并且该操作是不可逆的,所以不建议使用该方案。方案二:使用craco库1.安装cracoyarnadd-D@craco/cracoORnpmi-D@craco/craco2.在项目根目录中创建craco.config.js配置文件,并添

- 抽象工厂模式在React Hooks中的应用

抽象工厂模式的概念抽象工厂模式是所有形态的工厂模式中最为抽象和最具一般性的一种形态。当有多个抽象角色时会使用这种模式。它为创建一组相关或相互依赖的对象提供一个接口,而且无需指定它们的具体类。在抽象工厂模式中有几个重要角色:抽象工厂(AbstractFactory):它声明了一组用于创建一族产品的方法,每一个方法对应一种产品。例如,在一个图形绘制系统中,可能有一个抽象工厂接口ShapeFactory

- 一文吃透DApp生命周期

代码羊羊

区块链web3web3区块链

一、引言在Web3的宏大版图中,去中心化应用(DApp)无疑占据着核心地位,是推动Web3发展的重要力量。DApp基于区块链技术构建,与传统应用相比,它具有去中心化、开源、自治、数据加密存储等特性,这些特性赋予了DApp更高的安全性、透明度以及用户自主性,也因此,DApp在金融、游戏、社交、供应链等众多领域展现出巨大的应用潜力,成为了众多开发者和企业探索Web3世界的重要方向。要开发出一个成功的D

- 已解决:React在Chrome F12 调试台断点调试中跳过node_modules内部黑盒

gzzeason

react.jschromejavascript浏览器控制台React源码

一、debugger代码如下当我在探究根节点和容器源码时候,将debugger代码添加在如下位置:importReactfrom'react';//用到JSXimportReactDOMfrom'react-dom/client';importAppfrom'./App';constparent_node=document.getElementById('root');//获取根节点debugge

- Python编程菜鸟教程:从入门到精通的完全指南_python菜鸟教程

2401_89285717

python开发语言

我们将介绍Python在数据科学、机器学习、Web开发等方面的应用,并带你了解Python社区和生态系统。基础入门Python安装:在官方网站下载安装包,根据不同操作系统进行安装。Mac用户可直接使用Homebrew进行安装Windows用户需下载安装包后进行手动安装Linux用户可使用apt-get或yum进行安装基础语法:Python是一种解释型语言,支持面向对象、函数式和面向过程等多种编程范

- PHP 命令行工具的常用选项详解

半桶水专家

phpphp开发语言

PHPCLI常用选项详解-f:运行脚本文件php-fscript.php等同于:phpscript.php执行指定的PHP文件。-r:运行一段PHP代码php-r'echo"HelloWorld\n";'可快速运行一小段代码,不需要加::启动内建Web服务器php-S127.0.0.1:8000用于开发环境调试,默认当前目录为文档根目录(可配合-t使用)。-t:指定Web根目录php-Slocal

- 基于FCGI的web后端服务程序设计

aiprtem

web嵌入式Linux前端

基于FCGI的web后端服务程序设计1.概述FastCGI(FCGI)是一种让交互程序与Web服务器通信的协议,是CGI(CommonGatewayInterface)的增强版本。FCGI进程可以常驻内存,处理多个请求,避免了CGI每次请求都需要创建新进程的开销。本文将详细介绍一个FCGI常驻服务程序的设计与实现,包括FCGI初始化、守护进程模式、服务启动和停止等关键环节。项目源码:https:/

- PC端基于SpringBoot架构控制无人机(三):系统架构设计

kangkang-

架构无人机java

1.引言从大疆到自研飞控的转型,在无人机业务开发过程中,大部分工作都是基于大疆无人机的上云SDK来完成的。通过该SDK,可以轻松实现航线飞行、指点飞行、实时操控、一键起飞、云台拍照等多种功能然而,随着业务的逐步发展,公司逐渐将重点从大疆无人机转向了自研无人机系统。为了更好地满足客户需求,尤其是在PC端通过Web浏览器进行实时操作的需求,我们的软件团队面临着巨大的挑战。在此背景下,我们需要开发一个与

- SpringBoot-18-企业云端开发实践之web开发基础

皮皮冰燃

SpringBootspringboot后端

文章目录1环境准备1.1Web应用概念介绍1.2开发环境配置2SpringBoot快速上手2.1SpringBoot介绍2.2新建项目示例2.2.1Springinitializr2.2.2pom.xml2.2.3HelloController.java2.3开发环境热部署2.3.1pom.xml2.3.2application.properties(可选)2.3.3IDEA工具设置热部署3web

- VMware Workstation 11 或者 VMware Player 7安装MAC OS X 10.10 Yosemite

iwindyforest

vmwaremac os10.10workstationplayer

最近尝试了下VMware下安装MacOS 系统,

安装过程中发现网上可供参考的文章都是VMware Workstation 10以下, MacOS X 10.9以下的文章,

只能提供大概的思路, 但是实际安装起来由于版本问题, 走了不少弯路, 所以我尝试写以下总结, 希望能给有兴趣安装OSX的人提供一点帮助。

写在前面的话:

其实安装好后发现, 由于我的th

- 关于《基于模型驱动的B/S在线开发平台》源代码开源的疑虑?

deathwknight

JavaScriptjava框架

本人从学习Java开发到现在已有10年整,从一个要自学 java买成javascript的小菜鸟,成长为只会java和javascript语言的老菜鸟(个人邮箱:

[email protected])

一路走来,跌跌撞撞。用自己的三年多业余时间,瞎搞一个小东西(基于模型驱动的B/S在线开发平台,非MVC框架、非代码生成)。希望与大家一起分享,同时有许些疑虑,希望有人可以交流下

平台

- 如何把maven项目转成web项目

Kai_Ge

mavenMyEclipse

创建Web工程,使用eclipse ee创建maven web工程 1.右键项目,选择Project Facets,点击Convert to faceted from 2.更改Dynamic Web Module的Version为2.5.(3.0为Java7的,Tomcat6不支持). 如果提示错误,可能需要在Java Compiler设置Compiler compl

- 主管???

Array_06

工作

转载:http://www.blogjava.net/fastzch/archive/2010/11/25/339054.html

很久以前跟同事参加的培训,同事整理得很详细,必须得转!

前段时间,公司有组织中高阶主管及其培养干部进行了为期三天的管理训练培训。三天的课程下来,虽然内容较多,因对老师三天来的课程内容深有感触,故借着整理学习心得的机会,将三天来的培训课程做了一个

- python内置函数大全

2002wmj

python

最近一直在看python的document,打算在基础方面重点看一下python的keyword、Build-in Function、Build-in Constants、Build-in Types、Build-in Exception这四个方面,其实在看的时候发现整个《The Python Standard Library》章节都是很不错的,其中描述了很多不错的主题。先把Build-in Fu

- JSP页面通过JQUERY合并行

357029540

JavaScriptjquery

在写程序的过程中我们难免会遇到在页面上合并单元行的情况,如图所示

如果对于会的同学可能很简单,但是对没有思路的同学来说还是比较麻烦的,提供一下用JQUERY实现的参考代码

function mergeCell(){

var trs = $("#table tr");

&nb

- Java基础

冰天百华

java基础

学习函数式编程

package base;

import java.text.DecimalFormat;

public class Main {

public static void main(String[] args) {

// Integer a = 4;

// Double aa = (double)a / 100000;

// Decimal

- unix时间戳相互转换

adminjun

转换unix时间戳

如何在不同编程语言中获取现在的Unix时间戳(Unix timestamp)? Java time JavaScript Math.round(new Date().getTime()/1000)

getTime()返回数值的单位是毫秒 Microsoft .NET / C# epoch = (DateTime.Now.ToUniversalTime().Ticks - 62135

- 作为一个合格程序员该做的事

aijuans

程序员

作为一个合格程序员每天该做的事 1、总结自己一天任务的完成情况 最好的方式是写工作日志,把自己今天完成了什么事情,遇见了什么问题都记录下来,日后翻看好处多多

2、考虑自己明天应该做的主要工作 把明天要做的事情列出来,并按照优先级排列,第二天应该把自己效率最高的时间分配给最重要的工作

3、考虑自己一天工作中失误的地方,并想出避免下一次再犯的方法 出错不要紧,最重

- 由html5视频播放引发的总结

ayaoxinchao

html5视频video

前言

项目中存在视频播放的功能,前期设计是以flash播放器播放视频的。但是现在由于需要兼容苹果的设备,必须采用html5的方式来播放视频。我就出于兴趣对html5播放视频做了简单的了解,不了解不知道,水真是很深。本文所记录的知识一些浅尝辄止的知识,说起来很惭愧。

视频结构

本该直接介绍html5的<video>的,但鉴于本人对视频

- 解决httpclient访问自签名https报javax.net.ssl.SSLHandshakeException: sun.security.validat

bewithme

httpclient

如果你构建了一个https协议的站点,而此站点的安全证书并不是合法的第三方证书颁发机构所签发,那么你用httpclient去访问此站点会报如下错误

javax.net.ssl.SSLHandshakeException: sun.security.validator.ValidatorException: PKIX path bu

- Jedis连接池的入门级使用

bijian1013

redisredis数据库jedis

Jedis连接池操作步骤如下:

a.获取Jedis实例需要从JedisPool中获取;

b.用完Jedis实例需要返还给JedisPool;

c.如果Jedis在使用过程中出错,则也需要还给JedisPool;

packag

- 变与不变

bingyingao

不变变亲情永恒

变与不变

周末骑车转到了五年前租住的小区,曾经最爱吃的西北面馆、江西水饺、手工拉面早已不在,

各种店铺都换了好几茬,这些是变的。

三年前还很流行的一款手机在今天看起来已经落后的不像样子。

三年前还运行的好好的一家公司,今天也已经不复存在。

一座座高楼拔地而起,

- 【Scala十】Scala核心四:集合框架之List

bit1129

scala

Spark的RDD作为一个分布式不可变的数据集合,它提供的转换操作,很多是借鉴于Scala的集合框架提供的一些函数,因此,有必要对Scala的集合进行详细的了解

1. 泛型集合都是协变的,对于List而言,如果B是A的子类,那么List[B]也是List[A]的子类,即可以把List[B]的实例赋值给List[A]变量

2. 给变量赋值(注意val关键字,a,b

- Nested Functions in C

bookjovi

cclosure

Nested Functions 又称closure,属于functional language中的概念,一直以为C中是不支持closure的,现在看来我错了,不过C标准中是不支持的,而GCC支持。

既然GCC支持了closure,那么 lexical scoping自然也支持了,同时在C中label也是可以在nested functions中自由跳转的

- Java-Collections Framework学习与总结-WeakHashMap

BrokenDreams

Collections

总结这个类之前,首先看一下Java引用的相关知识。Java的引用分为四种:强引用、软引用、弱引用和虚引用。

强引用:就是常见的代码中的引用,如Object o = new Object();存在强引用的对象不会被垃圾收集

- 读《研磨设计模式》-代码笔记-解释器模式-Interpret

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

package design.pattern;

/*

* 解释器(Interpreter)模式的意图是可以按照自己定义的组合规则集合来组合可执行对象

*

* 代码示例实现XML里面1.读取单个元素的值 2.读取单个属性的值

* 多

- After Effects操作&快捷键

cherishLC

After Effects

1、快捷键官方文档

中文版:https://helpx.adobe.com/cn/after-effects/using/keyboard-shortcuts-reference.html

英文版:https://helpx.adobe.com/after-effects/using/keyboard-shortcuts-reference.html

2、常用快捷键

- Maven 常用命令

crabdave

maven

Maven 常用命令

mvn archetype:generate

mvn install

mvn clean

mvn clean complie

mvn clean test

mvn clean install

mvn clean package

mvn test

mvn package

mvn site

mvn dependency:res

- shell bad substitution

daizj

shell脚本

#!/bin/sh

/data/script/common/run_cmd.exp 192.168.13.168 "impala-shell -islave4 -q 'insert OVERWRITE table imeis.${tableName} select ${selectFields}, ds, fnv_hash(concat(cast(ds as string), im

- Java SE 第二讲(原生数据类型 Primitive Data Type)

dcj3sjt126com

java

Java SE 第二讲:

1. Windows: notepad, editplus, ultraedit, gvim

Linux: vi, vim, gedit

2. Java 中的数据类型分为两大类:

1)原生数据类型 (Primitive Data Type)

2)引用类型(对象类型) (R

- CGridView中实现批量删除

dcj3sjt126com

PHPyii

1,CGridView中的columns添加

array(

'selectableRows' => 2,

'footer' => '<button type="button" onclick="GetCheckbox();" style=&

- Java中泛型的各种使用

dyy_gusi

java泛型

Java中的泛型的使用:1.普通的泛型使用

在使用类的时候后面的<>中的类型就是我们确定的类型。

public class MyClass1<T> {//此处定义的泛型是T

private T var;

public T getVar() {

return var;

}

public void setVa

- Web开发技术十年发展历程

gcq511120594

Web浏览器数据挖掘

回顾web开发技术这十年发展历程:

Ajax

03年的时候我上六年级,那时候网吧刚在小县城的角落萌生。传奇,大话西游第一代网游一时风靡。我抱着试一试的心态给了网吧老板两块钱想申请个号玩玩,然后接下来的一个小时我一直在,注,册,账,号。

彼时网吧用的512k的带宽,注册的时候,填了一堆信息,提交,页面跳转,嘣,”您填写的信息有误,请重填”。然后跳转回注册页面,以此循环。我现在时常想,如果当时a

- openSession()与getCurrentSession()区别:

hetongfei

javaDAOHibernate

来自 http://blog.csdn.net/dy511/article/details/6166134

1.getCurrentSession创建的session会和绑定到当前线程,而openSession不会。

2. getCurrentSession创建的线程会在事务回滚或事物提交后自动关闭,而openSession必须手动关闭。

这里getCurrentSession本地事务(本地

- 第一章 安装Nginx+Lua开发环境

jinnianshilongnian

nginxluaopenresty

首先我们选择使用OpenResty,其是由Nginx核心加很多第三方模块组成,其最大的亮点是默认集成了Lua开发环境,使得Nginx可以作为一个Web Server使用。借助于Nginx的事件驱动模型和非阻塞IO,可以实现高性能的Web应用程序。而且OpenResty提供了大量组件如Mysql、Redis、Memcached等等,使在Nginx上开发Web应用更方便更简单。目前在京东如实时价格、秒

- HSQLDB In-Process方式访问内存数据库

liyonghui160com

HSQLDB一大特色就是能够在内存中建立数据库,当然它也能将这些内存数据库保存到文件中以便实现真正的持久化。

先睹为快!

下面是一个In-Process方式访问内存数据库的代码示例:

下面代码需要引入hsqldb.jar包 (hsqldb-2.2.8)

import java.s

- Java线程的5个使用技巧

pda158

java数据结构

Java线程有哪些不太为人所知的技巧与用法? 萝卜白菜各有所爱。像我就喜欢Java。学无止境,这也是我喜欢它的一个原因。日常

工作中你所用到的工具,通常都有些你从来没有了解过的东西,比方说某个方法或者是一些有趣的用法。比如说线程。没错,就是线程。或者确切说是Thread这个类。当我们在构建高可扩展性系统的时候,通常会面临各种各样的并发编程的问题,不过我们现在所要讲的可能会略有不同。

- 开发资源大整合:编程语言篇——JavaScript(1)

shoothao

JavaScript

概述:本系列的资源整合来自于github中各个领域的大牛,来收藏你感兴趣的东西吧。

程序包管理器

管理javascript库并提供对这些库的快速使用与打包的服务。

Bower - 用于web的程序包管理。

component - 用于客户端的程序包管理,构建更好的web应用程序。

spm - 全新的静态的文件包管

- 避免使用终结函数

vahoa.ma

javajvmC++

终结函数(finalizer)通常是不可预测的,常常也是很危险的,一般情况下不是必要的。使用终结函数会导致不稳定的行为、更差的性能,以及带来移植性问题。不要把终结函数当做C++中的析构函数(destructors)的对应物。

我自己总结了一下这一条的综合性结论是这样的:

1)在涉及使用资源,使用完毕后要释放资源的情形下,首先要用一个显示的方