- 网络安全/Web安全/渗透测试入门/信息收集

&Sinnt&

网络安全web安全网络安全

网络安全/Web安全/渗透测试入门/信息收集本篇文章主要讲解如何进行信息收集,列举了在信息收集中常见的工具和手段。原文地址:sinblog一,whois查询WHOIS查询是一种查找域名注册信息的工具或服务。WHOIS是一个协议,允许用户查询某个域名或IP地址的域名、注册信息以及其他相关互联网的详细数据。WHOIS数据库由多个注册商提供和注册机构维护,公开提供域名注册人的信息。自己购买一个域名,配置

- 2025web建议

随便收集的信息新手入门路线推荐第一步:Web安全相关概念建议学习时间:2周学习内容如下:1、熟悉基本概念(SQL注入、上传、XSS、CSRF、一句话木马等)。2、通过关键字(SQL注入、上传、XSS、CSRF、一句话木马等)进行Google。3、阅读《Web安全深度剖析》,作为入门学习还是可以的。4、看一些渗透笔记/视频,了解渗透实战的整个过程,可以Google(渗透笔记、渗透过程、入侵过程等)。

- Web安全测试详解

点击文末小卡片,免费获取软件测试全套资料,资料在手,涨薪更快随着互联网时代的蓬勃发展,基于Web环境下的应用系统、应用软件也得到了越来越广泛的使用。目前,很多企业的业务发展都依赖于互联网,比如,网上银行、网络购物、网络游戏等。但,由于很多恶意攻击者想通过截获他人信息去谋取利益,因此,会对Web服务器进行攻击。攻击的方式也非常多,常见的有SQL注入、跨站脚本攻击、跨站请求伪造、缓存区溢出等。由此,我

- [ 渗透测试面试篇 ] 渗透测试面试题大集合(详解)(4-2)XSS注入相关面试题

寒蝉听雨[原ID_PowerShell]

面试总结渗透测试自学篇渗透测试面试分享渗透测试升职加薪网络安全XSS注入面试题网络安全面试题1024程序员节

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!渗透方向的岗位,涉及到的知识点是很广泛的。这里我总结了整个一系列的面试题,可能没有覆盖到全部的知识面,但是应该是比较全面的

- 【web安全】远程命令执行(RCE)漏洞深度解析与攻防实践

KPX

web安全安全web安全windowslinux漏洞

目录摘要1.RCE漏洞概述1.1基本概念1.2漏洞危害等级2.RCE漏洞原理深度分析2.1漏洞产生条件2.2常见危险函数2.2.1PHP环境2.2.2Java环境2.2.3Python环境3.RCE利用技术进阶3.1基础注入技术扩展3.1.1命令分隔技术3.1.2参数注入技术3.2高级绕过技术3.2.1编码混淆3.2.2字符串拼接3.3盲注技术3.3.1时间延迟检测3.3.2DNS外带数据3.3.

- 52-【JavaScript-Day 52】告别“野路子”代码:ESLint、Prettier与Web安全入门

吴师兄大模型

javascript开发语言ecmascriptjava人工智能大模型ESLint

Langchain系列文章目录01-玩转LangChain:从模型调用到Prompt模板与输出解析的完整指南02-玩转LangChainMemory模块:四种记忆类型详解及应用场景全覆盖03-全面掌握LangChain:从核心链条构建到动态任务分配的实战指南04-玩转LangChain:从文档加载到高效问答系统构建的全程实战05-玩转LangChain:深度评估问答系统的三种高效方法(示例生成、手

- Web学习:SQL注入之联合查询注入

kaikaile1995

前端学习sql

SQL注入(SQLInjection)是一种常见且危害极大的Web安全漏洞,攻击者可以通过构造恶意的SQL语句窃取、篡改数据库中的数据,甚至控制整个数据库服务器。本文将深入探讨SQL注入的一个重要变种——联合查询注入(Union-basedSQLInjection),介绍其原理、常见攻击方式、以及防御措施。SQL注入概述SQL注入是指将恶意的SQL代码插入到应用程序的输入字段中,使得这些代码被意外

- [ vulhub漏洞复现篇 ] Drupal XSS漏洞 (CVE-2019-6341)

寒蝉听雨[原ID_PowerShell]

[靶场实战]vulhubvulhub漏洞复现DrupalXSS漏洞CVE-2019-6341渗透测试网络安全

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!文章目录博主介绍一、漏洞编号二、影响范围三、漏洞描述四、环境搭建1、进入CVE-2019-6341环境2、启动CVE-20

- 【安全建设 | 从0到1】企业安全体系建设线路

秋说

网络安全

文章目录一、安全体系建设v1.0——快速治理1.1安全风险初现1.2配置合适的安全负责人1.3识别主要风险点1.4快速风险削减策略Web安全治理(按优先级)业务风控治理移动安全治理员工行为安全治理口令安全治理钓鱼与社工防御合规治理二、安全体系建设v2.0——系统化建设2.1基于ISMS建设信息安全管理体系2.2基于BSIMM构建安全开发工程能力BSIMM简介常见问题应对2.3构建可复用的技术安全架

- 如何在FastAPI中打造坚不可摧的Web安全防线?

url:/posts/9d6200ae7ce0a1a1a523591e3d65a82e/title:如何在FastAPI中打造坚不可摧的Web安全防线?date:2025-06-28T08:37:03+08:00lastmod:2025-06-28T08:37:03+08:00author:cmdragonsummary:Web安全三要素包括机密性、完整性和可用性。机密性通过加密算法保护数据传输和

- 深入理解CSRF攻击与防护机制

布兰妮甜

javascriptcsrf防护机制前端

Hi,我是布兰妮甜!在当今高度互联的Web应用环境中,安全威胁无处不在。CSRF(跨站请求伪造)作为一种常见的Web安全漏洞,长期位居OWASPTop10安全威胁榜单。这种攻击方式利用了网站对用户浏览器的信任,可能导致用户在不知情的情况下执行非预期的操作,如资金转账、密码更改等。本文将深入剖析CSRF攻击原理,详细介绍多种有效的防护机制,并提供实用的JavaScript代码示例,帮助开发者构建更加

- 构建一个AI驱动的SQL注入测试系统

一、引言在当今这个高度数字化的时代,数据已成为组织最宝贵的资产之一。无论是互联网平台、电商系统,还是企业内部信息化系统,其背后都离不开数据库支撑。数据库的安全性,直接关乎企业的数据完整性、隐私合规性乃至品牌信誉。而SQL注入(SQLInjection)作为最经典、最普遍的Web安全漏洞之一,至今仍是黑客攻击的主力武器之一。尽管业界已提出各种手段来预防SQL注入,如参数化查询、ORM封装、Web应用

- React 19 的 useActionState 如何防御 CSRF 攻击

前端布洛芬

大白话前端八股react.jscsrf前端

大白话React19的useActionState如何防御CSRF攻击在前端开发的“修罗场”里,每一个前端工程师都在与需求变更、性能优化、兼容性问题“斗智斗勇”,而安全问题更是悬在头顶的“达摩克利斯之剑”。尤其是CSRF(跨站请求伪造)攻击,作为Web安全领域的“常客”,让不少开发者头疼不已。好在React19带来了useActionState这个“秘密武器”,今天就带大家一探究竟,看看它是如何筑

- 网络安全项目实战:Python在网络安全中的应用

kleo3270

本文还有配套的精品资源,点击获取简介:网络安全项目工程是一个用Python编写的程序,重点在于实现特定的安全功能或进行网络安全性分析。本项目详细解析了如何使用Python执行特定命令以实现网络安全性,涵盖了网络编程、加密、数据分析、Web安全、认证授权、异常检测等技术。同时,还涉及到网络扫描、渗透测试以及入侵检测系统,使用Python库进行各种网络安全操作。1.Python在网络安全中的应用概述网

- 华为内部的Web安全原则笔记

Web安全原则1.认证模块必须采用防暴力破解机制,例如:验证码或者多次连续尝试登录失败后锁定帐号或IP。说明:如采用多次连续尝试登录失败后锁定帐号或IP的方式,需支持连续登录失败锁定策略的“允许连续失败的次数”可配置,支持在锁定时间超时后自动解锁。2.对于每一个需要授权访问的页面或servlet的请求都必须核实用户的会话标识是否合法、用户是否被授权执行这个操作,以防止URL越权。说明:防止用户通过

- WEB安全--CSRF&SSRF

Neur0toxin

内网渗透web安全csrfssrf

一、CSRF1.1、原理跨站点请求伪造---攻击者诱导用户在已认证的web应用中执行非法操作,通过构造虚假的网页并在该网页中植入危险脚本,受害者在不知情的情况下进入该网页,网页就会盗用受害者浏览器中的session或cookie执行危险命令,可以你的名义发送邮件,发消息,盗用你的账号,甚至于购买商品,虚拟货币转账等。1.2、防御手段1、验证HTTPReferer字段(可绕过)2、请求地址中添加to

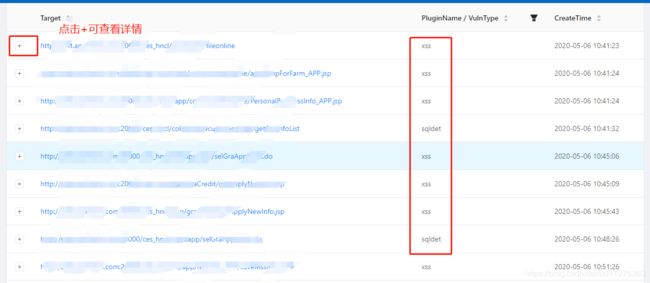

- Web安全性测试--超详细用例CASE整理总结

寻觅神话06

专项测试web安全安全安全性测试漏扫

一、漏洞扫描1.1等保要求要求:等保2.0《GB/736627-2018信息安全技术网络安全等级保护测试评估技术指南》中5.2.3漏洞扫描章节基本要求入侵防御章节1.2要求内容漏洞扫描的主要功能是针对主机和开放端口识别已知漏洞、提供建议降低漏洞风险;同时,有助于识别过时的软件版本、缺失的补丁和错误配置,并验证其与机构安全策略的一致性。进行漏洞扫描时,可考虑以下评估要素和评估原则:a)识别漏洞相关信

- 【漏洞挖掘】——75、任意文件读取攻防原理

FLy_鹏程万里

【WEB渗透】android渗透测试‘信息安全网络安全Web渗透

漏洞简介在web安全中任意文件读取漏洞是非常常见的一种漏洞,属于文件操作类漏洞,一般常见于PHP/java/python语言中,任意文件读取漏洞,顾名思义就是可以任意读取服务器上部分或者全部文件的漏洞,攻击者利用此漏洞可以读取服务器敏感文件如/etc/passwd,/etc/sadow,web.config等,漏洞一般存在于文件下载参数,文件包含参数,主要是由于程序对传入的文件名或者文件路径没有经

- [ deepseek 指令篇章 ]300个领域和赛道喂饭级deepseek指令

寒蝉听雨[原ID_PowerShell]

AI工具箱deepseek提示词deepseek指令deepseek入门教学deepseek指令集deepseek高阶使用

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!很多小伙伴在问有没有deepseek常用的提示词指令,这里整理了三百个领域的提示词强烈建议收藏,有你们的领域和赛道吗?可在

- 现代Web安全实践:基于Token与Refresh Token的单点登录(SSO)实现

数据库数据挖掘运维

在数字化转型加速的今天,单点登录(SSO)已成为企业身份管理的核心基础设施。袋鼠云UED团队在过去几年中,为金融、政务、医疗等领域的大型系统构建SSO解决方案。本文将分享基于Token的标准SSO实现,同时解密UED团队对于单点登录的安全实践方式。单点登录核心原理1、SSO的基本工作流程2、双Token机制的优势AccessToken:短期有效(通常1-2小时),减少泄露风险RefreshToke

- 深入解析XXE漏洞利用:Base64编码的PHP过滤器+回调回传攻击

Bruce_xiaowei

笔记总结经验php开发语言网络安全CTFXXE

深入解析XXE漏洞利用:Base64编码的PHP过滤器+回调回传攻击在网络安全和CTF实战中,XXE(XMLExternalEntity)漏洞因其独特的攻击方式和广泛的应用环境,成为Web安全学习的重要一环。今天,我们以一个高级且实用的XXE利用Payload为例,详细拆解其构造和原理,帮助你快速理解XXE远程文件读取的攻防关键。一、什么是XXE漏洞?XXE(XML外部实体注入)是指在XML解析过

- Bugku-CTF-Web安全最佳刷题路线

曾经的我也是CTF六项全能,Web安全,密码学,杂项,Pwn,逆向,安卓样样都会。明明感觉这样很酷,却为何还是沦为社畜。Bugku-CTF-Web安全最佳刷题路线,我已经整理好了,干就完了。尽管我们都是学了就忘,但是那又怎样,至少我们曾经会过:ailx10网络安全优秀回答者互联网行业安全攻防员去知乎咨询:ailx10难度系数1:刷题路线ailx10:Bugku-CTF-滑稽(查看源代码)ailx1

- Web安全深度解析:源码泄漏与未授权访问漏洞全指南

Bruce_xiaowei

笔记总结经验web安全安全

Web安全深度解析:源码泄漏与未授权访问漏洞全指南引言:不可忽视的Web安全"暗礁"在Web应用安全领域,源码泄漏和未授权访问漏洞如同海面下的暗礁,看似不起眼却足以让整艘"企业安全之船"触礁沉没。本文将从攻击者视角深度剖析这些高危漏洞的形成机制、利用手法,并提供企业级防护方案,帮助开发者和安全工程师构建更坚固的防御体系。一、源码泄漏漏洞:企业数字资产的"后门"1.1版本控制系统的"致命疏忽"1.1

- 关于Web安全:8. Web 攻击流量分析与自动化

shenyan~

web安全自动化网络

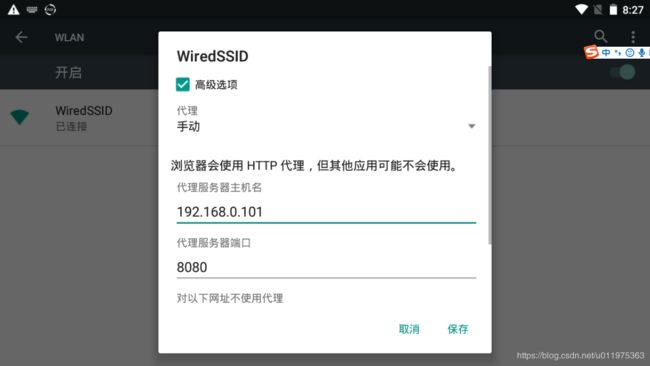

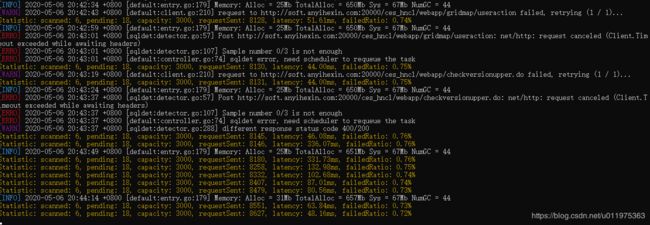

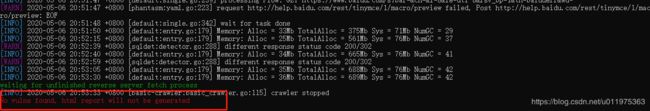

一、BurpSuite基础与高级使用BurpSuite是一款中间人攻击代理工具,核心作用是在客户端(浏览器)与服务器之间“插一脚”,拦截一切HTTP/HTTPS流量,从而修改、重放、注入或自动化分析。它不仅是抓包工具,还是渗透测试平台,适合用来:做权限绕过做Web风险点利用做脚本注入调试做自动化攻击编排1.1BurpSuite基础模块详解1)Proxy(代理模块)——抓包与拦截的起点功能:拦截浏览

- Web安全:XSS、CSRF等常见漏洞及防御措施

一小条咸鱼

前端

Web安全:XSS、CSRF等常见漏洞及防御措施一、XSS(跨站脚本攻击)定义与原理XSS攻击指攻击者将恶意脚本(如JavaScript、HTML标签)注入到Web页面中,当用户访问该页面时,脚本在浏览器端执行,从而窃取用户信息、劫持会话或篡改页面内容。根据注入方式和持久性分为:存储型XSS:恶意脚本存储在服务器数据库(如评论、留言板),持久存在,每次用户访问时触发。反射型XSS:通过URL参数(

- DEFCON 29 Pwn 题目《3FACTOOORX》深度分析与利用详解

Alfadi联盟 萧瑶

网络安全网络安全

1.题目概览(ChallengeOverview)挑战名称3FACTOOORX所属比赛DEFCON29CTFQuals(2021)分类Web/BrowserExtension/JavaScriptSecurity目标简介与技术亮点3FACTOOORX是一个结合了Web安全、浏览器扩展安全和JavaScript混淆技术的高级挑战。题目要求参赛者分析一个Chrome浏览器扩展,逆向其中的混淆JavaS

- 2024山东省职业院校技能大赛题库3

oo1yn

网络攻击模型计算机网络

第十七届山东省职业院校技能大赛中职组“网络安全”赛项资源三一、竞赛阶段竞赛阶段任务阶段竞赛任务竞赛时间分值A模块A-1登录安全加固180分钟200分A-2Nginx安全策略A-3日志监控A-4中间件服务加固A-5本地安全策略A-6防火墙策略B模块B-1漏洞扫描与利用400分B-2Linux操作系统渗透测试B-3网络安全事件应急响应B-4网页绕过B-5Python后面模块利用B-6Web安全应用3B

- [ AI工具库 ] 宝藏级 AI 工具合集

寒蝉听雨[原ID_PowerShell]

AI工具箱AI工具集合宝藏级AI工集好用的AI工具集合

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步![AI工具库]宝藏级AI工具合集文档下载地址:https://pan.baidu.com/s/1xjHN_89d2X1sx

- WEB安全--SQL注入--bypass技巧2

Neur0toxin

web安全sql

继之前文章的补充:WEB安全--SQL注入--bypass技巧_sql注入过滤空格-CSDN博客Q1:发现sql注入的时间盲注时,如果时间盲注的函数都被过滤了,怎么办?除了找其他函数替换、编码等方式,还有以下方式绕过:1、尝试其他注入手段是否有效果,比如报错注入、DNSLog外带等;2、将被过滤的函数以拼接的方式呈现(如果正则验证不严格可能绕过):SELECT/*!50000sleep*/(5);

- [ 渗透测试面试篇 ] 渗透测试面试题大集合(详解)(4-7)逻辑漏洞相关面试题

寒蝉听雨[原ID_PowerShell]

渗透测试面试分享网安面试详解面试总结渗透测试升职加薪网络安全逻辑漏洞面试题网络安全面试题

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!渗透方向的岗位,涉及到的知识点是很广泛的。这里我总结了整个一系列的面试题,可能没有覆盖到全部的知识面,但是应该是比较全面的

- 312个免费高速HTTP代理IP(能隐藏自己真实IP地址)

yangshangchuan

高速免费superwordHTTP代理

124.88.67.20:843

190.36.223.93:8080

117.147.221.38:8123

122.228.92.103:3128

183.247.211.159:8123

124.88.67.35:81

112.18.51.167:8123

218.28.96.39:3128

49.94.160.198:3128

183.20

- pull解析和json编码

百合不是茶

androidpull解析json

n.json文件:

[{name:java,lan:c++,age:17},{name:android,lan:java,age:8}]

pull.xml文件

<?xml version="1.0" encoding="utf-8"?>

<stu>

<name>java

- [能源与矿产]石油与地球生态系统

comsci

能源

按照苏联的科学界的说法,石油并非是远古的生物残骸的演变产物,而是一种可以由某些特殊地质结构和物理条件生产出来的东西,也就是说,石油是可以自增长的....

那么我们做一个猜想: 石油好像是地球的体液,我们地球具有自动产生石油的某种机制,只要我们不过量开采石油,并保护好

- 类与对象浅谈

沐刃青蛟

java基础

类,字面理解,便是同一种事物的总称,比如人类,是对世界上所有人的一个总称。而对象,便是类的具体化,实例化,是一个具体事物,比如张飞这个人,就是人类的一个对象。但要注意的是:张飞这个人是对象,而不是张飞,张飞只是他这个人的名字,是他的属性而已。而一个类中包含了属性和方法这两兄弟,他们分别用来描述对象的行为和性质(感觉应该是

- 新站开始被收录后,我们应该做什么?

IT独行者

PHPseo

新站开始被收录后,我们应该做什么?

百度终于开始收录自己的网站了,作为站长,你是不是觉得那一刻很有成就感呢,同时,你是不是又很茫然,不知道下一步该做什么了?至少我当初就是这样,在这里和大家一份分享一下新站收录后,我们要做哪些工作。

至于如何让百度快速收录自己的网站,可以参考我之前的帖子《新站让百

- oracle 连接碰到的问题

文强chu

oracle

Unable to find a java Virtual Machine--安装64位版Oracle11gR2后无法启动SQLDeveloper的解决方案

作者:草根IT网 来源:未知 人气:813标签:

导读:安装64位版Oracle11gR2后发现启动SQLDeveloper时弹出配置java.exe的路径,找到Oracle自带java.exe后产生的路径“C:\app\用户名\prod

- Swing中按ctrl键同时移动鼠标拖动组件(类中多借口共享同一数据)

小桔子

java继承swing接口监听

都知道java中类只能单继承,但可以实现多个接口,但我发现实现多个接口之后,多个接口却不能共享同一个数据,应用开发中想实现:当用户按着ctrl键时,可以用鼠标点击拖动组件,比如说文本框。

编写一个监听实现KeyListener,NouseListener,MouseMotionListener三个接口,重写方法。定义一个全局变量boolea

- linux常用的命令

aichenglong

linux常用命令

1 startx切换到图形化界面

2 man命令:查看帮助信息

man 需要查看的命令,man命令提供了大量的帮助信息,一般可以分成4个部分

name:对命令的简单说明

synopsis:命令的使用格式说明

description:命令的详细说明信息

options:命令的各项说明

3 date:显示时间

语法:date [OPTION]... [+FORMAT]

- eclipse内存优化

AILIKES

javaeclipsejvmjdk

一 基本说明 在JVM中,总体上分2块内存区,默认空余堆内存小于 40%时,JVM就会增大堆直到-Xmx的最大限制;空余堆内存大于70%时,JVM会减少堆直到-Xms的最小限制。 1)堆内存(Heap memory):堆是运行时数据区域,所有类实例和数组的内存均从此处分配,是Java代码可及的内存,是留给开发人

- 关键字的使用探讨

百合不是茶

关键字

//关键字的使用探讨/*访问关键词private 只能在本类中访问public 只能在本工程中访问protected 只能在包中和子类中访问默认的 只能在包中访问*//*final 类 方法 变量 final 类 不能被继承 final 方法 不能被子类覆盖,但可以继承 final 变量 只能有一次赋值,赋值后不能改变 final 不能用来修饰构造方法*///this()

- JS中定义对象的几种方式

bijian1013

js

1. 基于已有对象扩充其对象和方法(只适合于临时的生成一个对象):

<html>

<head>

<title>基于已有对象扩充其对象和方法(只适合于临时的生成一个对象)</title>

</head>

<script>

var obj = new Object();

- 表驱动法实例

bijian1013

java表驱动法TDD

获得月的天数是典型的直接访问驱动表方式的实例,下面我们来展示一下:

MonthDaysTest.java

package com.study.test;

import org.junit.Assert;

import org.junit.Test;

import com.study.MonthDays;

public class MonthDaysTest {

@T

- LInux启停重启常用服务器的脚本

bit1129

linux

启动,停止和重启常用服务器的Bash脚本,对于每个服务器,需要根据实际的安装路径做相应的修改

#! /bin/bash

Servers=(Apache2, Nginx, Resin, Tomcat, Couchbase, SVN, ActiveMQ, Mongo);

Ops=(Start, Stop, Restart);

currentDir=$(pwd);

echo

- 【HBase六】REST操作HBase

bit1129

hbase

HBase提供了REST风格的服务方便查看HBase集群的信息,以及执行增删改查操作

1. 启动和停止HBase REST 服务 1.1 启动REST服务

前台启动(默认端口号8080)

[hadoop@hadoop bin]$ ./hbase rest start

后台启动

hbase-daemon.sh start rest

启动时指定

- 大话zabbix 3.0设计假设

ronin47

What’s new in Zabbix 2.0?

去年开始使用Zabbix的时候,是1.8.X的版本,今年Zabbix已经跨入了2.0的时代。看了2.0的release notes,和performance相关的有下面几个:

:: Performance improvements::Trigger related da

- http错误码大全

byalias

http协议javaweb

响应码由三位十进制数字组成,它们出现在由HTTP服务器发送的响应的第一行。

响应码分五种类型,由它们的第一位数字表示:

1)1xx:信息,请求收到,继续处理

2)2xx:成功,行为被成功地接受、理解和采纳

3)3xx:重定向,为了完成请求,必须进一步执行的动作

4)4xx:客户端错误,请求包含语法错误或者请求无法实现

5)5xx:服务器错误,服务器不能实现一种明显无效的请求

- J2EE设计模式-Intercepting Filter

bylijinnan

java设计模式数据结构

Intercepting Filter类似于职责链模式

有两种实现

其中一种是Filter之间没有联系,全部Filter都存放在FilterChain中,由FilterChain来有序或无序地把把所有Filter调用一遍。没有用到链表这种数据结构。示例如下:

package com.ljn.filter.custom;

import java.util.ArrayList;

- 修改jboss端口

chicony

jboss

修改jboss端口

%JBOSS_HOME%\server\{服务实例名}\conf\bindingservice.beans\META-INF\bindings-jboss-beans.xml

中找到

<!-- The ports-default bindings are obtained by taking the base bindin

- c++ 用类模版实现数组类

CrazyMizzz

C++

最近c++学到数组类,写了代码将他实现,基本具有vector类的功能

#include<iostream>

#include<string>

#include<cassert>

using namespace std;

template<class T>

class Array

{

public:

//构造函数

- hadoop dfs.datanode.du.reserved 预留空间配置方法

daizj

hadoop预留空间

对于datanode配置预留空间的方法 为:在hdfs-site.xml添加如下配置

<property>

<name>dfs.datanode.du.reserved</name>

<value>10737418240</value>

- mysql远程访问的设置

dcj3sjt126com

mysql防火墙

第一步: 激活网络设置 你需要编辑mysql配置文件my.cnf. 通常状况,my.cnf放置于在以下目录: /etc/mysql/my.cnf (Debian linux) /etc/my.cnf (Red Hat Linux/Fedora Linux) /var/db/mysql/my.cnf (FreeBSD) 然后用vi编辑my.cnf,修改内容从以下行: [mysqld] 你所需要: 1

- ios 使用特定的popToViewController返回到相应的Controller

dcj3sjt126com

controller

1、取navigationCtroller中的Controllers

NSArray * ctrlArray = self.navigationController.viewControllers;

2、取出后,执行,

[self.navigationController popToViewController:[ctrlArray objectAtIndex:0] animated:YES

- Linux正则表达式和通配符的区别

eksliang

正则表达式通配符和正则表达式的区别通配符

转载请出自出处:http://eksliang.iteye.com/blog/1976579

首先得明白二者是截然不同的

通配符只能用在shell命令中,用来处理字符串的的匹配。

判断一个命令是否为bash shell(linux 默认的shell)的内置命令

type -t commad

返回结果含义

file 表示为外部命令

alias 表示该

- Ubuntu Mysql Install and CONF

gengzg

Install

http://www.navicat.com.cn/download/navicat-for-mysql

Step1: 下载Navicat ,网址:http://www.navicat.com/en/download/download.html

Step2:进入下载目录,解压压缩包:tar -zxvf navicat11_mysql_en.tar.gz

- 批处理,删除文件bat

huqiji

windowsdos

@echo off

::演示:删除指定路径下指定天数之前(以文件名中包含的日期字符串为准)的文件。

::如果演示结果无误,把del前面的echo去掉,即可实现真正删除。

::本例假设文件名中包含的日期字符串(比如:bak-2009-12-25.log)

rem 指定待删除文件的存放路径

set SrcDir=C:/Test/BatHome

rem 指定天数

set DaysAgo=1

- 跨浏览器兼容的HTML5视频音频播放器

天梯梦

html5

HTML5的video和audio标签是用来在网页中加入视频和音频的标签,在支持html5的浏览器中不需要预先加载Adobe Flash浏览器插件就能轻松快速的播放视频和音频文件。而html5media.js可以在不支持html5的浏览器上使video和audio标签生效。 How to enable <video> and <audio> tags in

- Bundle自定义数据传递

hm4123660

androidSerializable自定义数据传递BundleParcelable

我们都知道Bundle可能过put****()方法添加各种基本类型的数据,Intent也可以通过putExtras(Bundle)将数据添加进去,然后通过startActivity()跳到下一下Activity的时候就把数据也传到下一个Activity了。如传递一个字符串到下一个Activity

把数据放到Intent

- C#:异步编程和线程的使用(.NET 4.5 )

powertoolsteam

.net线程C#异步编程

异步编程和线程处理是并发或并行编程非常重要的功能特征。为了实现异步编程,可使用线程也可以不用。将异步与线程同时讲,将有助于我们更好的理解它们的特征。

本文中涉及关键知识点

1. 异步编程

2. 线程的使用

3. 基于任务的异步模式

4. 并行编程

5. 总结

异步编程

什么是异步操作?异步操作是指某些操作能够独立运行,不依赖主流程或主其他处理流程。通常情况下,C#程序

- spark 查看 job history 日志

Stark_Summer

日志sparkhistoryjob

SPARK_HOME/conf 下:

spark-defaults.conf 增加如下内容

spark.eventLog.enabled true spark.eventLog.dir hdfs://master:8020/var/log/spark spark.eventLog.compress true

spark-env.sh 增加如下内容

export SP

- SSH框架搭建

wangxiukai2015eye

springHibernatestruts

MyEclipse搭建SSH框架 Struts Spring Hibernate

1、new一个web project。

2、右键项目,为项目添加Struts支持。

选择Struts2 Core Libraries -<MyEclipes-Library>

点击Finish。src目录下多了struts