- 虚拟机安装win08 server r2 、安装phpstudy并部署pikachu

little whhite

环境配置服务器windows安全

虚拟机中安装win08serverr21、下载window2008serverr2镜像(网站MSDN,我告诉你-做一个安静的工具站(itellyou.cn))将连接复制至下载软件中进行下载,这里不建议下载到c盘。2、打开VMwareWorkstaion,创建新的虚拟机。2、选择自定义,点击下一步。3、选择可选版本最高的兼容性版本,点击下一步。4、选择稍后安装操作系统。5、按照图示版本选择进行勾选,

- w28pikachu-csrf实例

杭城我最帅

csrfandroid前端

pikachu-csrf实例get级别这里需要同时修改性别、手机、住址、邮箱。写一个简单的html文件,里面伪装修改密码的文字,代码如下:pikachu-csrf-get点击"pikachu-csrf-get"文字后,跳转到pikachu的csrf(get)界面,展示修改后的界面。post级别这里post请求,需要通过表单提交。写一个简单的html文件,里面伪装修改密码的文字,代码如下:pikac

- w25 web漏洞之xss

杭城我最帅

前端xss

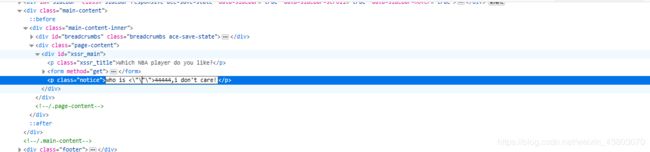

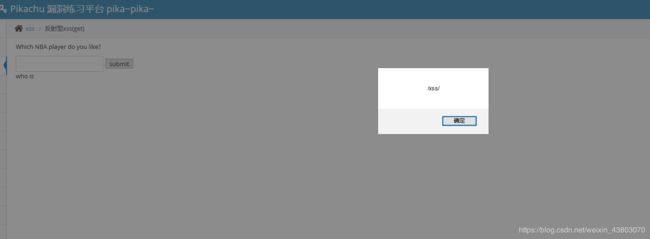

pikachu靶场第一关-反射型xss(get)利用hpp漏洞破解第二关-反射型xss(post)登录:admin/123456修改postdata内的参数第三关-存储型xss在留言板输入message=alert(1)第四关-DOM型xsswhatdoyousee?是把输入框内的内容拼接url。常见XSS语句标签,xssxss第五关-DOM型xss跟第四关一样dvwa靶场第一关-xss(Refl

- 【微服务技术07】Nacos配置管理

摘星喵Pro

编程技巧javawebnacosspringcloud统一配置管理

【微服务技术07】Nacos配置管理统一配置管理案例代码:https://gitee.com/pikachu2333/spring-cloud-hexuan在nacos中添加配置文件解决服务部署实例越来越多,需要逐个修改微服务配置的问题Nacos一方面可以将配置集中管理,另一方可以在配置变更时,及时通知微服务,实现配置的热更新。pattern:dateformat:yyyy-MM-ddHH:mm:

- 推荐几个基于Vue3.0全家桶的优秀开源项目

一只理智恩

vue开源

PPTistPPTist是一个基于Vue3.x+TypeScript+Pinia+AntDesignVue+Canvas的在线演示文稿(幻灯片)应用,还原了大部分OfficePowerPoint常用功能,实现在线PPT的编辑、演示,支持导出PPT文件。演示地址:PPTIST-在线演示文稿源码地址:GitHub-pipipi-pikachu/PPTist:基于Vue3.x+TypeScript的在线

- pikachu通关教程(暴力破解)

沫风港

pikachu通关教程(暴力破解)①基于表单的暴力破解不用多说,直接常见用户、弱口令爆破即可。账号:admin密码:123456账号:test密码:test②验证码绕过(onclient)提交请求,没有抓到包,说明验证码是前端校验,只要保证能过前端,后面的验证码将不进行校验(把验证码删掉都可)。前端校验绕过前端,当我们输入一次正常的验证码即可绕过设置爆破参数成功③验证码绕过(onserver)同理

- 浅谈 SSRF 服务器端请求伪造攻击与防御

丰梓林

漏洞原理csrf

浅谈SSRF服务器端请求伪造攻击与防御文章目录浅谈SSRF服务器端请求伪造攻击与防御0x01SSRF服务器端请求伪造简介1.SSRF常见用途2.SSRF常见位置3.常见的URL关键字0x02pikachu环境搭建0x03SSRF漏洞实践-端口扫描-任意文件读取1.端口扫描2.任意文件读取0x04SSRF-gopher协议扩展利用-内网发起GET/POST请求1.Gopher简介2.Gopher语法

- SSRF:服务端请求伪造攻击

未知百分百

安全网络安全web安全安全ssrfphp前端

目录什么是SSRF?攻击内网应用端口扫描攻击非web应用pikachu中的SSRFcurl(端口扫描)file_get_content(读取文件)防御SSRF什么是SSRF?服务端请求伪造(ServerSideRequestForgery):是最近几年出现的一种web漏洞,2021年,SSRF被OWASP列为Top10web安全风险之一其形成的原因大都是由于服务端提供了从其他服务器应用获取数据的功

- 【pikachu csrf】

玖龍的意志

csrf笔记

cxrf个人理解getPOST个人理解当被攻击用户登陆访问网站时,在保持登陆状态时点击小黑子(黑客)搭建的恶意链接而导致用户受到攻击。举个例子我去攻击网站,但是我找不到漏洞,这个时候我注册一个账号,发现存在cxrf漏洞,我进入登录页面获取信息然后构造一个链接,此链接的功能是修改密码。我将此链接发送给目标,当目标在登陆网页时,并保持登陆状态,点开了我的链接此时他的密码就已经修改了,我就可以登陆她的账

- 小皮面板安装以及pikachu环境搭建

^Norming

WEBapachephpmysql

学校实验课(终于开始学网安了),学一下WEB小皮面板(phpstudy)安装这是一个PHP集成环境,比较方便下载地址:https://www.xp.cn/我下载的是WINDOWS版本的下载之后直接双击安装就好了安装好后打开如下图所示pikachu靶场配置pikachu下载地址:https://github.com/zhuifengshaonianhanlu/pikachu下载好后,将pikachu

- 【靶场实战】Pikachu靶场敏感信息泄露关卡详解

晚风不及你ღ

【靶场实战】安全web安全

Nx01系统介绍Pikachu是一个带有漏洞的Web应用系统,在这里包含了常见的web安全漏洞。如果你是一个Web渗透测试学习人员且正发愁没有合适的靶场进行练习,那么Pikachu可能正合你意。Nx02敏感信息泄露概述由于后台人员的疏忽或者不当的设计,导致不应该被前端用户看到的数据被轻易的访问到。比如:通过访问url下的目录,可以直接列出目录下的文件列表;输入错误的url参数后报错信息里面包含操作

- Pikachu靶场:XSS盲打

witwitwiter

Pikachu靶场实战信息安全

Pikachu靶场:XSS盲打实验环境以及工具Firefox浏览器、BurpSuite、Pikachu靶场实验原理●xss盲打也是属于存储型XSS类型盲打的意思是无法直接在前端看到反馈效果。xss盲打类型交互的数据会被存在在数据库里面,永久性存储,一般出现在留言板,问卷调查等页面。形成XSS漏洞的主要原因是程序对输入和输出的控制不够严格,导致“精心构造”的脚本输入后,在输到前端时被浏览器当作有效代

- 【靶场实战】Pikachu靶场不安全的文件下载漏洞关卡详解

晚风不及你ღ

【靶场实战】网络安全web安全

Nx01系统介绍Pikachu是一个带有漏洞的Web应用系统,在这里包含了常见的web安全漏洞。如果你是一个Web渗透测试学习人员且正发愁没有合适的靶场进行练习,那么Pikachu可能正合你意。Nx02不安全的文件下载漏洞概述文件下载功能在很多web系统上都会出现,一般我们点击下载链接,便会向后台发送一个下载请求,一般这个请求会包含一个需要下载的文件名称,后台在收到请求后会开始执行下载代码,将该文

- 【靶场实战】Pikachu靶场暴力破解关卡详解

晚风不及你ღ

【靶场实战】web安全网络

Nx01系统介绍Pikachu是一个带有漏洞的Web应用系统,在这里包含了常见的web安全漏洞。如果你是一个Web渗透测试学习人员且正发愁没有合适的靶场进行练习,那么Pikachu可能正合你意。Nx02BurteForce概述“暴力破解”是一攻击具手段,在web攻击中,一般会使用这种手段对应用系统的认证信息进行获取。其过程就是使用大量的认证信息在认证接口进行尝试登录,直到得到正确的结果。为了提高效

- 【靶场实战】Pikachu靶场RCE漏洞关卡详解

晚风不及你ღ

【靶场实战】网络安全web安全

Nx01系统介绍Pikachu是一个带有漏洞的Web应用系统,在这里包含了常见的web安全漏洞。如果你是一个Web渗透测试学习人员且正发愁没有合适的靶场进行练习,那么Pikachu可能正合你意。Nx02RCE漏洞概述RCE漏洞,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。远程系统命令执行漏洞,是因为应用系统从设计上需要给用户提供指定的远程命令操作的接口比如我们常见的

- 【靶场实战】Pikachu靶场XSS跨站脚本关卡详解

晚风不及你ღ

【靶场实战】web安全网络

Nx01系统介绍Pikachu是一个带有漏洞的Web应用系统,在这里包含了常见的web安全漏洞。如果你是一个Web渗透测试学习人员且正发愁没有合适的靶场进行练习,那么Pikachu可能正合你意。Nx02XSS跨站脚本概述Cross-SiteScripting简称为“CSS”,为避免与前端叠成样式表的缩写"CSS"冲突,故又称XSS。一般XSS可以分为反射性XSS、存储型XSS、DOM型XSS。XS

- 安全测试-pikachu靶场搭建

汪敏wangmin

安全测试安全性测试

pikachu靶场搭建文章目录pikachu安装步骤pikachupikachu是一个自带web漏洞的应用系统,在这里包含了常见的web安全漏洞,也就是练习的靶场。练习内容包括:1.暴力破解2.XSS3.CSRF4.SQL注入5.RCE6.文件包含7.不安全的文件下载8.不安全的文件上传9.越权10.目录遍历11.敏感信息泄露12.PHP反序列化13.XXE14.URL重定向15.SSRF安装步骤

- pikachu靶场xss1-3

玖龍的意志

笔记

xss第一关第二关第三关第四关,第五关DOM型感觉像js阅读理解题,没有语言基础的我目前做不了一点第一关没什么过滤F12修改maxlenth(最大长度)直接写入下面代码即可alert(1)第二关先登陆,本关默认的用户名密码admin和123456alert(1)证明存在xss漏洞植入恶意的代码可以盗取cookie,攻击者若是盗取可以直接免密进入具体可以参考盗取cookie第三关和上面一样直接插入代

- pikachu靶场练习——CSRF详解

BBillkinpp

靶场csrfphp服务器安全

CSRF概述1、原理:当黑客发现某网站存在CSRF漏洞,并且构造攻击参数将payload制作成网页,用户访问存在CSRF漏洞的网站,并且登录到后台,获取cookie,此时黑客发送带有payload的网址给用户,用户同时打开黑客所发来的网址,执行了payload,则造成了一次CSRF攻击2、形成原因:主要是漏洞网站没有经过二次验证,用户在浏览漏洞网站的时候,同时点击了hack制造的payload3、

- CSRF靶场练习

I_WORM

csrf前端

简述:CSRF漏洞实际很少;条件限制很多;局限性很大;实验仅供参考,熟悉csrf概念和攻击原理即可Pikachu靶场CSRFGET登录用户vince的账户可以看到用户的相关信息;点击修改个人信息,发现数据包里除了cookie没有任何其他验证信息通过右键Engagementtools选项找到生成csrfpoc将生成的poc复制放到html文件然后打开;或者直接选择testinbrowser注意:这里

- SSRF靶场实践(作业)

I_WORM

安全php

Pikachu靶场进入ssrf的页面,点击连接,发现url中记载了另一个url的内容通过加载百度的网址发现可以返回内容利用伪协议进行读取本地文件powershell.exe;不能执行,只能读取查看源码,发现是通过curl_exec()读取网页/文件内容,curl支持很多协议,有FTP,FTPS,HTTP,HTTPS,GOPHER,TELNET,DICT,FILE以及LDAP所以这里可以用很多伪协议

- Pikachu靶场之越权漏洞详解

caker丶

网络安全pikachu安全web安全逻辑越权漏洞网络安全系统安全

Pikachu靶场之越权漏洞详解前言逻辑越权漏洞简述漏洞描述漏洞原因漏洞分类水平越权垂直越权权限框架缺陷如何防御第一关水平越权问题分析尝试防御第二关垂直越权问题分析尝试防御前言本篇文章用于巩固对自己逻辑越权漏洞的学习总结,其中部分内容借鉴了以下博客。链接:pikachuUnsafeFileupload不安全的文件上传(pikachuOverpermission越权(皮卡丘漏洞平台通关系列))链接:

- Pikachu靶场:DOM型XSS以及DOM型XSS-X

witwitwiter

Pikachu靶场实战信息安全

Pikachu靶场:DOM型XSS以及DOM型XSS-X实验环境以及工具Firefox浏览器、BurpSuite、Pikachu靶场实验原理要改变页面的某个东西,JavaScript就需要获得对HTML文档中所有元素进行访问的入口。这个入口,连同对HTML元素进行添加、移动、改变或移除的方法和属性,都是通过文档对象模型来获得的(DOM)。所以,你可以把DOM理解为一个一个访问HTML的标准编程接口

- pikachu靶场---爆破+xss

Don't know

xss前端

基于表单的暴力破解打开bp抓包,先随便输入一下用户名密码尝试登录,可以看到包中提交的明文形式的用户名和密码。将数据包转入intruder模块尝试暴力破解,将用户名和密码设置为payload:两个payload分别选择了字典,点击startburp开始爆破尝试:爆破成功后可以看到正确的用户名和密码。验证码绕过(onserver)先输入用户名密码和验证码尝试一下,然后在bp中发现如果登录错误,客户端收

- pikachu_csrf通关攻略

爱吃银鱼焖蛋

网络安全渗透测试漏洞csrf网络安全

csrf(get)打开pikachu靶场:1.根据提示给的账户密码进行登录2.打开代理拦截数据包将拦截数据发送到已打开的burp中:修改数据进行发包:从上面的url可见,修改用户信息的时候,是不带任何不可预测的认证信息的。那么,这里应该是可以被利用的。回到把常中利用这个信息进行修改账户信息。3.在URL地址中构造payload:127.0.0.1/pikachu-master/vul/csrf/c

- pikachu文件上传

玖龍的意志

笔记安全

pikachu文件上传第一关前端验证法一法二(剔除代码审计)法三法四也是最麻烦的替换js文件第二关第三关皮卡丘靶场因为为你指明了突破口有大大降低了难度第一关前端验证法一在地址栏搜索about:config,关闭javascript变ture为flase,之后刷新直接上传即可法二(剔除代码审计)打开F12,直接搜索check找到图片中删除的地方,删除后最好不要关闭F12更不要刷新直接进行上传即可。法

- XSS靶场练习(pikachu和dvwa)

I_WORM

xss前端

Pikachu靶场xss练习反射型xss(get)输入123发现被直接插入到了html中,而且输入框有字符长度限制在url中构造payload:alert(123)反射型xss(post)查看源码发现登录界面没有任何机会;登录后输入123发现和xss(get)写入位置一样;只是url不可见;同样的构造payload:alert(123);这里没有字符限制;如果有字符限制可以前端代码把限制的js代码

- 使用虚拟机搭建pikachu靶场

穿山甲敲代码

docker容器运维linux

一、搭建虚拟机kali1.我们的kali需要在VMware中搭建,基于linux的操作系统2.现在打开虚拟机3.此时的账号和密码都是“kali”,之后进行登录这时我们就来到了kali的主页面,此时第一步也完成了二、打开phpstudy我们打的所有靶场都是需要使用到phpstudy(简称:小皮)的,没有的同学可以到官网上下载我们要打开Apache与MySQL,此时第二步也完成了三、搭建pikachu

- pikachu 靶场搭建与密码爆破

sxtym

web安全

数据库密码配置/pikachu/inc/config.inc.php文件配置数据库连接密码初始化访问/pikachu/install.php初始化pikachu暴力破解基于表单提示用户名已知如admin输入用户名和密码(随便),开启代理拦截BurpSuite抓包,发送到Intruder模块为密码添加有效载荷手动添加可能的密码或载入密码字典开始爆破,查看验证特殊的返回包成功爆破密码用户名未知随便输入

- Pikachu靶场全级别通关教程详解

HypeRong

漏洞靶场安全web安全

pikach通关暴力破解Cross-SiteScriptingXSS(跨站脚本)概述跨站脚本漏洞类型及测试流程跨站脚本漏洞常见类型XSS漏洞形成的原因:跨站脚本漏洞测试流程tips反射型XSS(get)反射型XSS(post)存储型XSSDOM型XSSDOM型XSS-XCSRF(跨站请求伪造漏洞)CSRF漏洞概述为什么会出现CSRF漏洞*CSRF与XSS的区别如何确认一个web系统存在csrf漏洞

- java类加载顺序

3213213333332132

java

package com.demo;

/**

* @Description 类加载顺序

* @author FuJianyong

* 2015-2-6上午11:21:37

*/

public class ClassLoaderSequence {

String s1 = "成员属性";

static String s2 = "

- Hibernate与mybitas的比较

BlueSkator

sqlHibernate框架ibatisorm

第一章 Hibernate与MyBatis

Hibernate 是当前最流行的O/R mapping框架,它出身于sf.net,现在已经成为Jboss的一部分。 Mybatis 是另外一种优秀的O/R mapping框架。目前属于apache的一个子项目。

MyBatis 参考资料官网:http:

- php多维数组排序以及实际工作中的应用

dcj3sjt126com

PHPusortuasort

自定义排序函数返回false或负数意味着第一个参数应该排在第二个参数的前面, 正数或true反之, 0相等usort不保存键名uasort 键名会保存下来uksort 排序是对键名进行的

<!doctype html>

<html lang="en">

<head>

<meta charset="utf-8&q

- DOM改变字体大小

周华华

前端

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml&q

- c3p0的配置

g21121

c3p0

c3p0是一个开源的JDBC连接池,它实现了数据源和JNDI绑定,支持JDBC3规范和JDBC2的标准扩展。c3p0的下载地址是:http://sourceforge.net/projects/c3p0/这里可以下载到c3p0最新版本。

以在spring中配置dataSource为例:

<!-- spring加载资源文件 -->

<bean name="prope

- Java获取工程路径的几种方法

510888780

java

第一种:

File f = new File(this.getClass().getResource("/").getPath());

System.out.println(f);

结果:

C:\Documents%20and%20Settings\Administrator\workspace\projectName\bin

获取当前类的所在工程路径;

如果不加“

- 在类Unix系统下实现SSH免密码登录服务器

Harry642

免密ssh

1.客户机

(1)执行ssh-keygen -t rsa -C "

[email protected]"生成公钥,xxx为自定义大email地址

(2)执行scp ~/.ssh/id_rsa.pub root@xxxxxxxxx:/tmp将公钥拷贝到服务器上,xxx为服务器地址

(3)执行cat

- Java新手入门的30个基本概念一

aijuans

javajava 入门新手

在我们学习Java的过程中,掌握其中的基本概念对我们的学习无论是J2SE,J2EE,J2ME都是很重要的,J2SE是Java的基础,所以有必要对其中的基本概念做以归纳,以便大家在以后的学习过程中更好的理解java的精髓,在此我总结了30条基本的概念。 Java概述: 目前Java主要应用于中间件的开发(middleware)---处理客户机于服务器之间的通信技术,早期的实践证明,Java不适合

- Memcached for windows 简单介绍

antlove

javaWebwindowscachememcached

1. 安装memcached server

a. 下载memcached-1.2.6-win32-bin.zip

b. 解压缩,dos 窗口切换到 memcached.exe所在目录,运行memcached.exe -d install

c.启动memcached Server,直接在dos窗口键入 net start "memcached Server&quo

- 数据库对象的视图和索引

百合不是茶

索引oeacle数据库视图

视图

视图是从一个表或视图导出的表,也可以是从多个表或视图导出的表。视图是一个虚表,数据库不对视图所对应的数据进行实际存储,只存储视图的定义,对视图的数据进行操作时,只能将字段定义为视图,不能将具体的数据定义为视图

为什么oracle需要视图;

&

- Mockito(一) --入门篇

bijian1013

持续集成mockito单元测试

Mockito是一个针对Java的mocking框架,它与EasyMock和jMock很相似,但是通过在执行后校验什么已经被调用,它消除了对期望 行为(expectations)的需要。其它的mocking库需要你在执行前记录期望行为(expectations),而这导致了丑陋的初始化代码。

&nb

- 精通Oracle10编程SQL(5)SQL函数

bijian1013

oracle数据库plsql

/*

* SQL函数

*/

--数字函数

--ABS(n):返回数字n的绝对值

declare

v_abs number(6,2);

begin

v_abs:=abs(&no);

dbms_output.put_line('绝对值:'||v_abs);

end;

--ACOS(n):返回数字n的反余弦值,输入值的范围是-1~1,输出值的单位为弧度

- 【Log4j一】Log4j总体介绍

bit1129

log4j

Log4j组件:Logger、Appender、Layout

Log4j核心包含三个组件:logger、appender和layout。这三个组件协作提供日志功能:

日志的输出目标

日志的输出格式

日志的输出级别(是否抑制日志的输出)

logger继承特性

A logger is said to be an ancestor of anothe

- Java IO笔记

白糖_

java

public static void main(String[] args) throws IOException {

//输入流

InputStream in = Test.class.getResourceAsStream("/test");

InputStreamReader isr = new InputStreamReader(in);

Bu

- Docker 监控

ronin47

docker监控

目前项目内部署了docker,于是涉及到关于监控的事情,参考一些经典实例以及一些自己的想法,总结一下思路。 1、关于监控的内容 监控宿主机本身

监控宿主机本身还是比较简单的,同其他服务器监控类似,对cpu、network、io、disk等做通用的检查,这里不再细说。

额外的,因为是docker的

- java-顺时针打印图形

bylijinnan

java

一个画图程序 要求打印出:

1.int i=5;

2.1 2 3 4 5

3.16 17 18 19 6

4.15 24 25 20 7

5.14 23 22 21 8

6.13 12 11 10 9

7.

8.int i=6

9.1 2 3 4 5 6

10.20 21 22 23 24 7

11.19

- 关于iReport汉化版强制使用英文的配置方法

Kai_Ge

iReport汉化英文版

对于那些具有强迫症的工程师来说,软件汉化固然好用,但是汉化不完整却极为头疼,本方法针对iReport汉化不完整的情况,强制使用英文版,方法如下:

在 iReport 安装路径下的 etc/ireport.conf 里增加红色部分启动参数,即可变为英文版。

# ${HOME} will be replaced by user home directory accordin

- [并行计算]论宇宙的可计算性

comsci

并行计算

现在我们知道,一个涡旋系统具有并行计算能力.按照自然运动理论,这个系统也同时具有存储能力,同时具备计算和存储能力的系统,在某种条件下一般都会产生意识......

那么,这种概念让我们推论出一个结论

&nb

- 用OpenGL实现无限循环的coverflow

dai_lm

androidcoverflow

网上找了很久,都是用Gallery实现的,效果不是很满意,结果发现这个用OpenGL实现的,稍微修改了一下源码,实现了无限循环功能

源码地址:

https://github.com/jackfengji/glcoverflow

public class CoverFlowOpenGL extends GLSurfaceView implements

GLSurfaceV

- JAVA数据计算的几个解决方案1

datamachine

javaHibernate计算

老大丢过来的软件跑了10天,摸到点门道,正好跟以前攒的私房有关联,整理存档。

-----------------------------华丽的分割线-------------------------------------

数据计算层是指介于数据存储和应用程序之间,负责计算数据存储层的数据,并将计算结果返回应用程序的层次。J

&nbs

- 简单的用户授权系统,利用给user表添加一个字段标识管理员的方式

dcj3sjt126com

yii

怎么创建一个简单的(非 RBAC)用户授权系统

通过查看论坛,我发现这是一个常见的问题,所以我决定写这篇文章。

本文只包括授权系统.假设你已经知道怎么创建身份验证系统(登录)。 数据库

首先在 user 表创建一个新的字段(integer 类型),字段名 'accessLevel',它定义了用户的访问权限 扩展 CWebUser 类

在配置文件(一般为 protecte

- 未选之路

dcj3sjt126com

诗

作者:罗伯特*费罗斯特

黄色的树林里分出两条路,

可惜我不能同时去涉足,

我在那路口久久伫立,

我向着一条路极目望去,

直到它消失在丛林深处.

但我却选了另外一条路,

它荒草萋萋,十分幽寂;

显得更诱人,更美丽,

虽然在这两条小路上,

都很少留下旅人的足迹.

那天清晨落叶满地,

两条路都未见脚印痕迹.

呵,留下一条路等改日再

- Java处理15位身份证变18位

蕃薯耀

18位身份证变15位15位身份证变18位身份证转换

15位身份证变18位,18位身份证变15位

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 201

- SpringMVC4零配置--应用上下文配置【AppConfig】

hanqunfeng

springmvc4

从spring3.0开始,Spring将JavaConfig整合到核心模块,普通的POJO只需要标注@Configuration注解,就可以成为spring配置类,并通过在方法上标注@Bean注解的方式注入bean。

Xml配置和Java类配置对比如下:

applicationContext-AppConfig.xml

<!-- 激活自动代理功能 参看:

- Android中webview跟JAVASCRIPT中的交互

jackyrong

JavaScripthtmlandroid脚本

在android的应用程序中,可以直接调用webview中的javascript代码,而webview中的javascript代码,也可以去调用ANDROID应用程序(也就是JAVA部分的代码).下面举例说明之:

1 JAVASCRIPT脚本调用android程序

要在webview中,调用addJavascriptInterface(OBJ,int

- 8个最佳Web开发资源推荐

lampcy

编程Web程序员

Web开发对程序员来说是一项较为复杂的工作,程序员需要快速地满足用户需求。如今很多的在线资源可以给程序员提供帮助,比如指导手册、在线课程和一些参考资料,而且这些资源基本都是免费和适合初学者的。无论你是需要选择一门新的编程语言,或是了解最新的标准,还是需要从其他地方找到一些灵感,我们这里为你整理了一些很好的Web开发资源,帮助你更成功地进行Web开发。

这里列出10个最佳Web开发资源,它们都是受

- 架构师之面试------jdk的hashMap实现

nannan408

HashMap

1.前言。

如题。

2.详述。

(1)hashMap算法就是数组链表。数组存放的元素是键值对。jdk通过移位算法(其实也就是简单的加乘算法),如下代码来生成数组下标(生成后indexFor一下就成下标了)。

static int hash(int h)

{

h ^= (h >>> 20) ^ (h >>>

- html禁止清除input文本输入缓存

Rainbow702

html缓存input输入框change

多数浏览器默认会缓存input的值,只有使用ctl+F5强制刷新的才可以清除缓存记录。

如果不想让浏览器缓存input的值,有2种方法:

方法一: 在不想使用缓存的input中添加 autocomplete="off";

<input type="text" autocomplete="off" n

- POJO和JavaBean的区别和联系

tjmljw

POJOjava beans

POJO 和JavaBean是我们常见的两个关键字,一般容易混淆,POJO全称是Plain Ordinary Java Object / Pure Old Java Object,中文可以翻译成:普通Java类,具有一部分getter/setter方法的那种类就可以称作POJO,但是JavaBean则比 POJO复杂很多, Java Bean 是可复用的组件,对 Java Bean 并没有严格的规

- java中单例的五种写法

liuxiaoling

java单例

/**

* 单例模式的五种写法:

* 1、懒汉

* 2、恶汉

* 3、静态内部类

* 4、枚举

* 5、双重校验锁

*/

/**

* 五、 双重校验锁,在当前的内存模型中无效

*/

class LockSingleton

{

private volatile static LockSingleton singleton;

pri

我们执行语句成功触发:

我们执行语句成功触发:

![]()