WEP,WPA-PSK,WPA2-PSK握手深入分析2--TKIP加密和解密

TKIP加密过程

TA:发送端MAC地址

TK:握手中生产的TK

TSC:发送端维护的序列号计数器

本想翻译下的,但是怕有误,还是直接上e文吧,原汁原味:

TKIP enhances the WEP encapsulation with several additional functions, as depicted in Figure 43c.

a) TKIP MIC computation protects the MSDU Data field and corresponding SA, DA, and Priority

fields. The computation of the MIC is performed on the ordered concatenation of the SA, DA, Priority, and MSDU Data fields. The MIC is appended to the MSDU Data field. TKIP discards any MIC padding prior to appending the MIC.

b) If needed, IEEE 802.11 fragments the MSDU with MIC into one or more MPDUs. TKIP assigns a monotonically increasing TSC value to each MPDU, taking care that all the MPDUs generated from the same MSDU have the same value of extended IV (see 8.3.2.2).

c) For each MPDU, TKIP uses the key mixing function to compute the WEP seed.

d) TKIP represents the WEP seed as a WEP IV and RC4 key and passes these with each MPDU to WEP for generation of the ICV (see 7.1.3.6), and for encryption of the plaintext MPDU, including all or part of the MIC, if present. WEP uses the WEP seed as a WEP default key, identified by a key identifier associated with the temporal key.

NOTE—When the TSC space is exhausted, the choices available to an implementation are to replace the temporal key with a new one or to end communications. Reuse of any TSC value compromises already sent traffic.

Note that retransmitted MPDUs reuse the TSC without any compromise of security. The TSC is large enough,however, that TSC space exhaustion should not be an issue.

In Figure 43c, the TKIP-mixed transmit address and key (TTAK) denotes the intermediate key produced by Phase 1 of the TKIP mixing function (see 8.3.2.5).

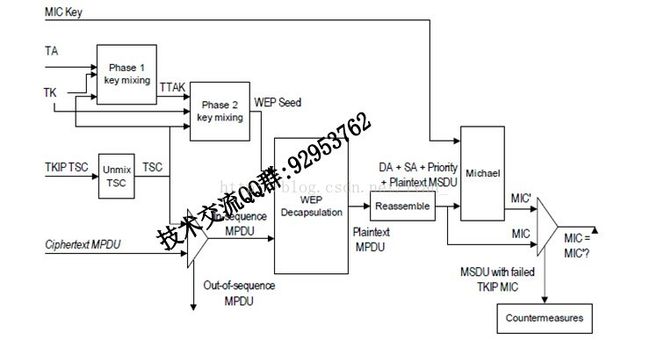

TKIP解密过程:

MIC Key:由握手生成

TA:发送端MAC地址

TK:握手中生成的TK

TSC:发送端维护的序列号计数器

Ciphertext MPDU:密文内容

解密过程:

TKIP enhances the WEP decapsulation process with the following additional steps:

a) Before WEP decapsulates a received MPDU, TKIP extracts the TSC sequence number and key

identifier from the WEP IV and the extended IV. TKIP discards a received MPDU that violates the

sequencing rules (see 8.3.2.6) and otherwise uses the mixing function to construct the WEP seed.

b) TKIP represents the WEP seed as a WEP IV and RC4 key and passes these with the MPDU to WEP

for decapsulation.

c) If WEP indicates the ICV check succeeded, the implementation reassembles the MPDU into an

MSDU. If the MSDU defragmentation succeeds, the receiver verifies the TKIP MIC. If MSDU

defragmentation fails, then the MSDU is discarded.

d) The MIC verification step recomputes the MIC over the MSDU SA, DA, Priority, and MSDU Data

fields (but not the TKIP MIC field). The calculated TKIP MIC result is then compared bit-wise

against the received MIC.

e) If the received and the locally computed MIC values are identical, the verification succeeds, and

TKIP shall deliver the MSDU to the upper layer. If the two differ, then the verification fails; the

receiver shall discard the MSDU and shall engage in appropriate countermeasures.

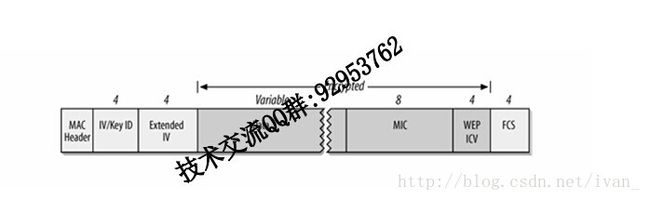

l TKIP数据帧格式:

IV:初始化向量

Key ID:TKIP 的Key ID固定为零。

EIV:发送端维护的系列计数器的后16位;

MIC:发送端的MIC

欢迎转载,转载时请保留作者链接,尊重原作者:http://blog.csdn.net/ivan_

wifi技术交流群QQ:92953762