web-security第四期:JWT的 java 实现——jjwt

目录

1.JWT简介

2.token的结构

2.1.Header

2.2.Payload

2.3.Signature(签名)

2.4.将上面部分合体

3.Token工作方式

4.JWT的Java实现

4.1.创建JWS

4.2.读取JWS

下一期:spring-security + JWT 整合

1.JWT简介

JSON Web Token(JWT)是一个开放标准(RFC 7519),它定义了一种紧凑且自包含的方式,用于在各方之间作为JSON对象安全地传输信息。由于此信息是经过数字签名的,因此可以被验证和信任。可以使用秘密(使用HMAC算法)或使用RSA或ECDSA的公用/专用密钥对对JWT进行签名。

有两个主要应用场景:

- 授权:这是使用JWT的最常见方案。一旦用户登录,每个后续请求将包括JWT(加密过的用户信息),从而允许用户访问该令牌允许的路由,服务和资源。单一登录是当今广泛使用JWT的一项功能,因为它的开销很小并且可以在不同的域中轻松使用。

- 信息交换:JWT是在各方之间安全地传输信息的好方法。因为可以对JWT进行签名(例如,使用公钥/私钥对),所以您可以确定发件人是他们所说的人。另外,由于签名是使用标头和有效负载计算的,因此您还可以验证内容是否未被篡改

承接上一期的内容,这里我们只探讨它在认证授权方面的应用

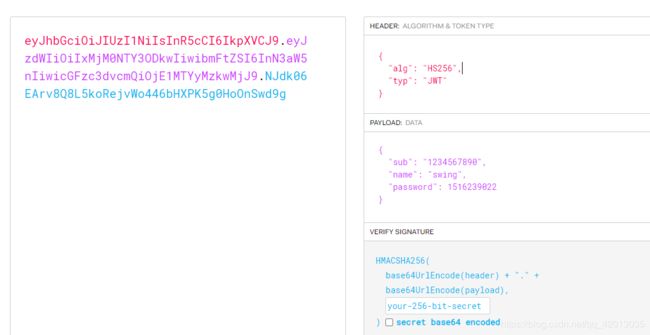

2.token的结构

JSON Web Token由下面三个部分组成,每个部分使用 . 分割开来

- Header

- Payload

- Signature

整体结果类似于

hhhhhh.ppppppp.sssssss

2.1.Header

标头通常由两部分组成:令牌的类型(即JWT)和所使用的Signature(签名)算法,例如HMAC SHA256或RSA。如下:

{

"alg": "HS256",

"typ": "JWT"

}然后,此JSON被Base64Url编码为JWT的第一部分(Header)。

2.2.Payload

这是令牌主题信息的承载部分,包含三个信息声明(Claims:Claims are statements about an entity (typically, the user) and additional data)

- 登记信息声明(Registered claims):这部分包含一些声明信息,不是强制性的,但是推荐,如:(注意:JWT规定声明的信息名长度为三个字符,因为JWT信息较为紧凑)

- iss(发布者)

- exp(到期时间)

- sub(主体)

- aud(接受者)

- 公开声明信息(Public claims):这些可以由使用JWT的人员随意定义。但是为避免冲突,应在IANA JSON Web令牌注册表中定义它们,或将其定义为包含抗冲突名称空间的URI

- 私有声明信息(Private claims):这些是自定义声明,旨在在同意使用它们的各方之间共享信息,既不是注册声明也不是公共声明。

类似于如下结构:

{

"sub": "1234567890",

"name": "John Doe",

"admin": true

}然后,此JSON被Base64Url编码为JWT的第二部分

2.3.Signature(签名)

使用Header中定义的编码方式,和前面定义的信息,我们可以以如下方式创建签名:

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)签名用于验证消息在整个过程中没有更改,并且对于使用私钥进行签名的令牌,它还可以验证JWT的发送者是它所说的真实身份。

2.4.将上面部分合体

由上面的分析可知,JWT的输出是三个由点分隔的Base64-URL字符串,可以在HTML和HTTP环境中轻松传递

3.Token工作方式

在身份验证中,当用户使用其凭据成功登录时,将返回JSON Web令牌。由于令牌是凭据,因此必须格外小心以防止安全问题。通常,令牌的保留时间不应超过要求的时间。

由于缺乏安全性,您也不应该将敏感的会话数据存储在浏览器中。

每当用户想要访问受保护的路由或资源时,用户代理通常应在Bearer模式中使用授权头发送JWT 。标头的内容应如下所示:

Authorization: Bearer

在某些情况下,这可以是无状态授权机制。服务器的受保护路由将在Authorization标头中检查有效的JWT ,如果存在,则将允许用户访问受保护的资源。如果JWT包含必要的数据(例如用户的个人信息),则可以减少查询数据库中某些操作的需求,尽管这种情况并非总是如此。

如果令牌是在Authorization标头中发送的,则跨域资源共享(CORS)不会成为问题,因为它不使用cookie(Session也基于Cokkie)。

4.JWT的Java实现

JWT是一种标准,而它的实现有很多种,几乎涵盖大部分编程语言,这里我们使用Java的一种实现:jjwt

github项目地址:链接

这里先明白几个名词:

- JSON Web Signature (JWS) (签名 A signed JWT is called a 'JWS')

- JSON Web Encryption (JWE) (加密)

- JSON Web Key (JWK) (密钥)

我们要使用的是一个被签名的JWT ,即JWS,我们先来创建一个JWS:

4.1.创建JWS

创建一个SecretKey (密钥)

SecretKey key = Keys.secretKeyFor(SignatureAlgorithm.HS256);jjwt提供的密钥加密方式有很多种,自行选择,常用HS256

定义也就是设置上面我们分析的那些值:

public static void main(String[] args) {

//密钥

SecretKey key = Keys.secretKeyFor(SignatureAlgorithm.HS256);

String jws = Jwts

.builder()

//主题信息,即前面分析的Header和Payload(Claims)

//设置一个头部信息

.setHeaderParam("kid", "myKeyId")

//也可设置多个头部信息

// .setHeader(new HashMap<>(3))

//或多个Claims

// .setClaims(new HashMap(3))

//标准的Claims

//令牌发出者

.setIssuer("me")

// 发出时间

.setIssuedAt(new Date())

//主体信息

.setSubject("Bob")

//令牌接受者

.setAudience("you")

//失效日期

.setExpiration(new Date(System.currentTimeMillis() + 3000))

//a java.util.Date

.setNotBefore(new Date(System.currentTimeMillis() + 2000))

//just an example id

.setId(String.valueOf(UUID.randomUUID()))

//自定义Claims

.claim("hello", "world")

//指定密钥

.signWith(key)

//调用compact()方法进行压缩和签名,生成最终的jws

.compact();

System.out.println(jws);

}

结果:eyJraWQiOiJteUtleUlkIiwiYWxnIjoiSFMyNTYifQ.eyJpc3MiOiJtZSIsImlhdCI6MTU5MTg2Mjc1OCwic3ViIjoiQm9iIiwiYXVkIjoieW91IiwiZXhwIjoxNTkxODYyNzYxLCJuYmYiOjE1OTE4NjI3NjAsImp0aSI6IjgyMDJjMWQ4LWFlMzQtNGEwZS1hZjFkLWM0OTY0MTZhZjhlZiIsImhlbGxvIjoid29ybGQifQ.y4FMmiuxQ5huH2h_gYkT5awUiay1LO5kxt4GRNJlEnc

注意:.setClaims() 一定要在标准的Claims之前使用,否则会覆盖标准的Claims

4.2.读取JWS

直接给出代码:

public static void main(String[] args) {

SecretKey key = Keys.secretKeyFor(SignatureAlgorithm.HS256);

String token = JwtService.getToken(key);

System.out.println(token);

Jws jws;

jws = Jwts.parserBuilder()

.setSigningKey(key)

.build()

.parseClaimsJws(token);

System.out.println(jws.getHeader());

System.out.println(jws.getBody());

System.out.println(jws.getSignature());

}

result:

eyJraWQiOiJteUtleUlkIiwiYWxnIjoiSFMyNTYifQ.eyJpc3MiOiJtZSIsImlhdCI6MTU5MTg2MzY1MSwic3ViIjoiQm9iIiwiYXVkIjoieW91IiwiZXhwIjoxNTkxODYzNjU0LCJqdGkiOiIyNGZiNDFkMy1jY2UyLTQzZDMtYjMyOC0xYzBlNmYzYjg1Y2YiLCJoZWxsbyI6IndvcmxkIn0.OI2YnQlVm-VNTgk_SRt2V6yhWoc0RqIIl11XcBaSopo

{kid=myKeyId, alg=HS256}

{iss=me, iat=1591863651, sub=Bob, aud=you, exp=1591863654, jti=24fb41d3-cce2-43d3-b328-1c0e6f3b85cf, hello=world}

OI2YnQlVm-VNTgk_SRt2V6yhWoc0RqIIl11XcBaSopo

可见,Header 和 Payload 都是以 Map格式存储的

还要注意一点,这里的加密和解密的 SecretKey 必须是同一个, 即使是相同算法的的两个也不行

下一期我们就来使用 jjwt 完成Spring Security 的记住我的功能