- 2024零基础网路安全入门干货 (必看)

网络安全乔妮娜

安全网络安全web安全服务器网络

一、相关网站推荐1、FreeBuf国内关注度最高的全球互联网安全媒体平台,爱好者们交流与分享安全技术的社区,网络安全行业门户。2、看雪看雪论坛是个软件安全技术交流场所,为安全技术爱好者提供一个技术交流平台和资源。3、吾爱破解吾爱破解论坛是致力于软件安全与病毒分析的非营利性技术论坛。4、阿里云先知社区一个开放型技术平台。5、腾讯玄武安全实验室各种CVE,漏洞。6、SecWiki安全维基,各种安全资讯

- 在线多引擎杀毒

linux实践操作记录

运维

全球最强的在线病毒查杀网站,支持多大十几家安全厂家的扫描分析可疑文件、域、IP和URL以检测恶意软件和其他违规行为,并自动与安全社区共享。VirusTotal-Home腾讯哈勃分析系统腾讯哈勃分析系统恶意文件检测平台,保护我们的文件安全文件黑白,一扫便知VirScan-多引擎文件在线检测平台魔盾安全分析:恶意软件分析&URL链接扫描免费在线病毒分析平台|魔盾安全分析微步在线云沙箱:https://

- 快速、准确地检测和分类病毒序列分析工具 ViralCC的介绍和详细使用方法, 附带应用脚本

小果运维

生信分析-bioinfoViralCC病毒分析

介绍viralcc是一个基因组病毒分析工具,可以用于快速、准确地检测和分类病毒序列。github:dyxstat/ViralCC:ViralCC:leveragingmetagenomicproximity-ligationtoretrievecompleteviralgenomes(github.com)InstructionofreproducingresultsinViralCCpaper:

- msng病毒分析

~巴哥~

恶意代码分析恶意代码分析

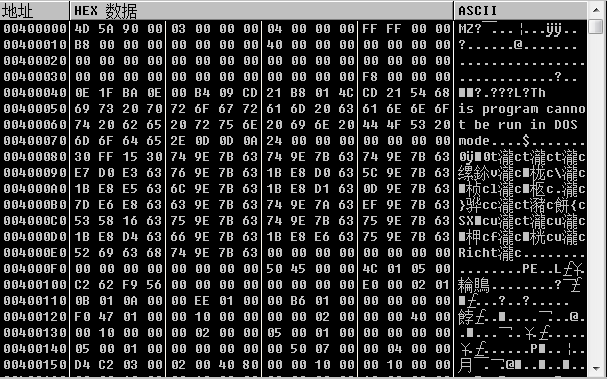

这是一个非常古老的文件夹病毒,使用XP系统的文件夹图标,采用VB语言开发,使用了一种自定义的壳来保护,会打开网址http://www.OpenClose.ir,通过软盘、U盘和共享目录进行传播,会在U盘所有的目录下生成自身的副本,根据目录名来生成不同的文件名。有一定的对抗杀软的能力。样本的基本信息MD5:7b4983962fe9d740d6ec5fb153a0525fSHA1:114d4cdfb3

- 搜索API函数地址

Hellespontus

软件安全网络网络安全安全系统安全安全架构安全威胁分析web安全

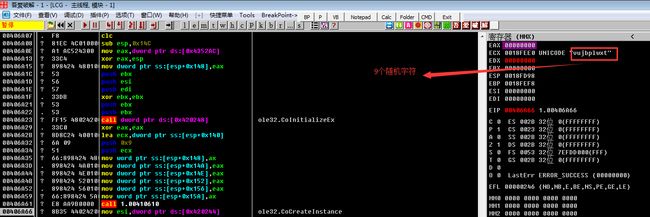

实验3PE病毒分析与清除(二)3.1实验名称PE病毒分析与清除3.2实验目的1)了解PE病毒的基本原理2)熟悉PE病毒中的部分关键技术3)学会清除PE病毒3.3实验步骤及内容第一阶段:熟悉Masm321)安装masm32v112)熟悉masm32的基本环境3)写一个最简单的HelloWorld程序,并编译成功4)对得到的可执行文件进行反汇编,比较其反汇编代码和最初的汇编代码有哪些异同?5)查看并理

- PE 病毒感染分析与清除

Hellespontus

软件安全网络网络安全安全系统安全web安全安全架构安全威胁分析

实验3PE病毒分析与清除(三)3.1实验名称PE病毒分析与清除3.2实验目的1)了解PE病毒的基本原理2)熟悉PE病毒中的部分关键技术3)学会清除PE病毒3.3实验步骤及内容第一阶段:熟悉Masm321)安装masm32v112)熟悉masm32的基本环境3)写一个最简单的HelloWorld程序,并编译成功4)对得到的可执行文件进行反汇编,比较其反汇编代码和最初的汇编代码有哪些异同?5)查看并理

- WannaCry病毒分析

长白山下大绵羊

病毒分析网络安全

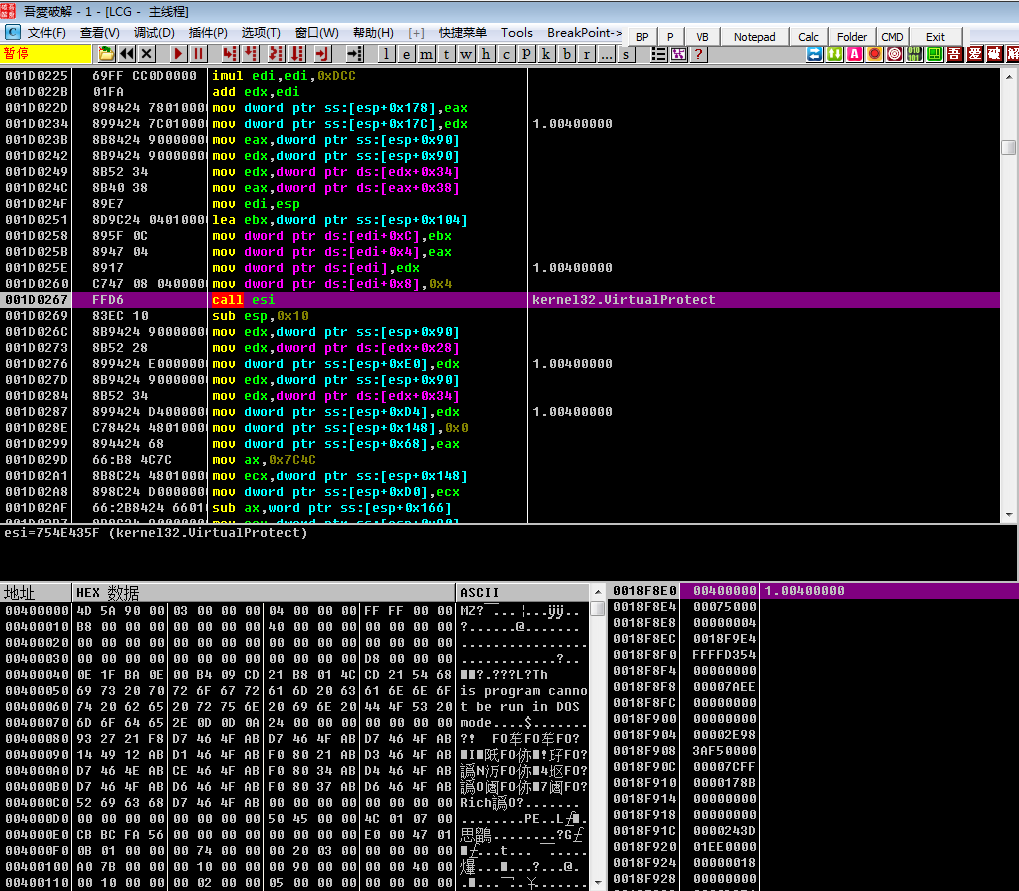

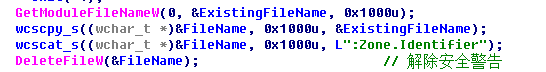

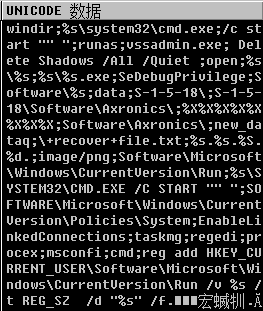

WannaCry病毒分析——“永恒之蓝”漏洞利用样本类型:勒索病毒样本md5:84c82835a5d21bbcf75a61706d8ab549标题WannaCry病毒分析——“永恒之蓝”漏洞利用动态分析静态分析IDA分析——本体IDA分析——DLL导出函数TaskStart下载链接动态分析打开PM(ProecessMonitor)和PE(ProcessExplorer)进行监控运行恶意程序,查看文

- 逆向经历回顾总结

wei_java144

逆向开发androidios协议快手算法

逆向经历回顾总结一、前言将自己的逆向经验做个总结,希望新手对逆向大方向能快速了解。高手有啥不一样的经验也可以讨论讨论。二、个人经历本人入行逆向全因一部韩剧“幽灵”,里面涉及渗透、病毒分析、取证的攻防对抗,我觉得对新手来说,还是有点意思的。那时看完觉得攻防对抗很有意思。我做过病毒分析、app检测,对社交软件、银行app都有不少的逆向实战经验,当我回过头看,逆向给了我很多其他娱乐活动带不来的快乐,但是

- 挖矿病毒分析(centos7)

ntgengyf

安全centoslinux

因为我在工作的时候被各种挖矿病毒搞过几次,所以在这里整理下我遇到的病毒以及大神们的解决方案。服务器中挖矿病毒后,最基本的一个特征就是CPU使用率瞬间飙升,此时可以通过top命令进行查看,确认是否有异常进程,当然有一些挖矿病毒稍微高级一些,比如pamdicks,它的进程是隐藏的,通过unhide命令或者使用sysdig命令可以查看。挖矿病毒的特点:1、文件/定时任务删除失败-------------

- 计算机病毒实验教程pdf,计算机病毒原理与防治实验报告1.pdf

尚伊露

计算机病毒实验教程pdf

文档介绍:计算机与通信工程学院天津理工大学计算机与通信工程学院实验报告2014至2015学年第二学期课程名称计算机病毒原理与防治实验(一)实验名称DOS病毒分析与设计实验时间2015年6月8日第5节至第6节学号姓名专业主讲教师赵春蕾软件环境硬件环境系统软件:运行Windows操作系统的PC机,具有宏汇编masm语言编译环境。软件设置:关闭杀毒软件局域网,终端PC机实验目的1、熟悉Debug调试工具

- 一个感染型木马病毒分析(一)

Fly20141201

Windows病毒分析Windows病毒分析病毒木马感染型木马感染病毒病毒分析

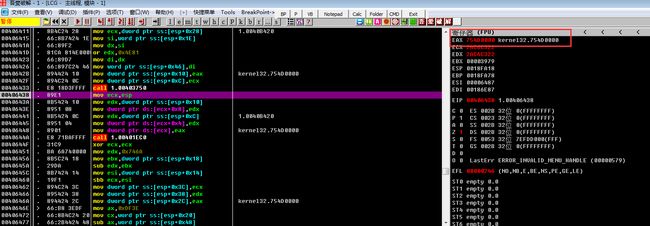

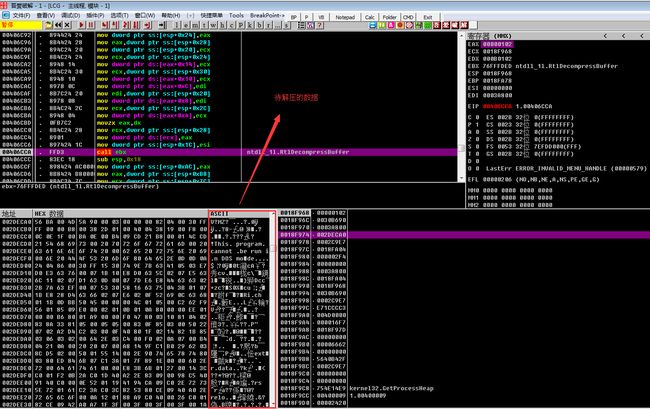

一、样本信息样本名称:resvr.exe(病毒母体)样本大小:70144字节病毒名称:Trojan.Win32.Crypmodadv.a样本MD5:5E63F3294520B7C07EB4DA38A2BEA301样本SHA1:B45BCE0FCE6A0C3BA88A1778FA66A576B7D50895电脑中了该病毒的典型的特征是系统逻辑盘如U盘里的.doc、.xls、.jpg、.rar格式的文

- office文档病毒分析整体思路

mi-key

解决方案安全

最近在分析office相关病毒样本时,发现此类样本除VBA宏以外还有诸多其它可以利用的地方,在找了很久以后发现微步在线有一篇文章对此类进行了详细的归纳,以下是链接地址《Office文档投毒已成为一种流行攻击趋势,谨防中招!》对于文章提到的几种利用方法,我总结了几点如下:1.打开office文档时,看看加载页面是否有相关下载连接服务器等字眼,如果出现则说明利用的远程注入,直接以压缩包方式打开该文档到

- python脚本编程手册_IDAPython脚本编写指南(一)

weixin_39653761

python脚本编程手册

IDAPython脚本编写指南(一)介绍IDA可以说是最好的静态反汇编工具,无论是在漏洞研究,软件逆向和病毒分析等领域,都是非常重要的工具,最近分析病毒感觉平常的使用并没有领悟到这款神器的精髓,在逆向时需要花费大量的时间,效率是非常重要的,如果能通过一些脚本将普通的分析过程实现自动化或者半自动化那就是节省了生命了,IDAPython就是一个非常好的脚本工具,而且由于Python语言的特性,只要是有

- 74 应急响应-win&linux分析后门&勒索病毒&攻击

山兔1

小迪安全linux运维服务器

目录操作系统(windows,linux)应急响应:常见日志类别及存储:补充资料:病毒分析病毒查杀病毒动态在线病毒扫描网站演示案例:攻击响应-暴力破解(RDP,SSH)-Win,Linux控制响应-后门木马(Webshell,PC)-Win,Linux危害响应-病毒感染(勒索WannaCry)-Windows自动化响应检测-Gscan多重功能脚本测试-Linux下载地址:操作系统(windows,

- 《算法还原 - CTF》逆向exe程序 + ida Pro 反汇编分析伪C代码 + python算法复现

小白白

python算法c语言python

第1课:二进制安全逆向介绍二进制安全,能干什么逆向分析:负责成品软件的技术原理.比如分析竞品软件,吸取技术上的优点,进行技术难点公关病毒分析:负责分析病毒样本.研究恶意代码的技术手段等工作.主要是在安全公司,尤其是在杀毒软件公司需求较多.如360、腾讯电脑管家等.漏洞挖掘分析:负责分析漏洞样本,或者漏洞的挖掘.目前二进制的主要方向.涉及范围广,从主流浏览器虚拟机内核到IOT还有android和IO

- 疫情.怡情(之三百四十九)

飞扬的雪ing

2021.2.13星期六阴今天,意大利新增确诊人数是13908,其中拉齐奥是1089。近日,根据意大利各个大区向卫生部和国家高级卫生研究所发送的“针对2月3日和4日两天新冠阳性患者的病毒分析报告”得知,意大利全国有五分之一病毒阳性者感染的是英国变异病毒。该数据显示出了意大利感染英国变异病毒的平均值较高,并且各个大区之间的数量差距很大。被确诊新冠病毒英国变异感染数量最多的是中部的几个大区:翁布里亚、

- 熊猫烧香病毒分析报告

PawnBear

安全

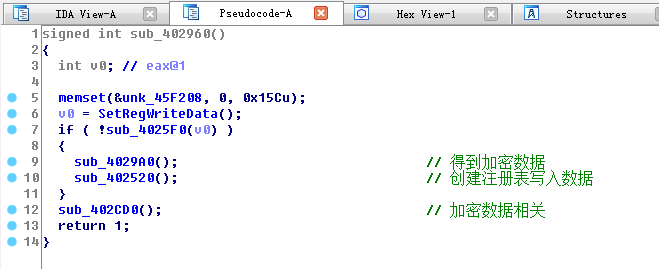

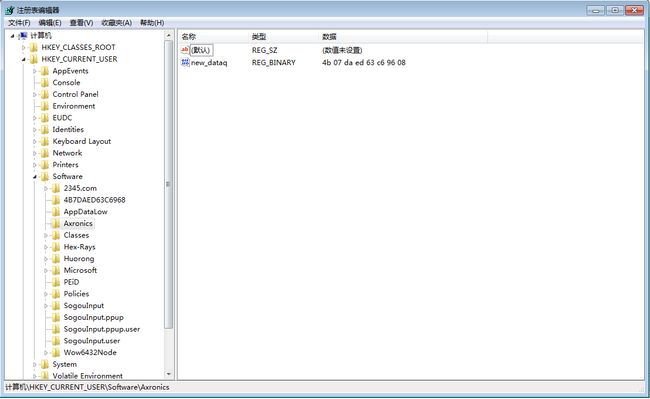

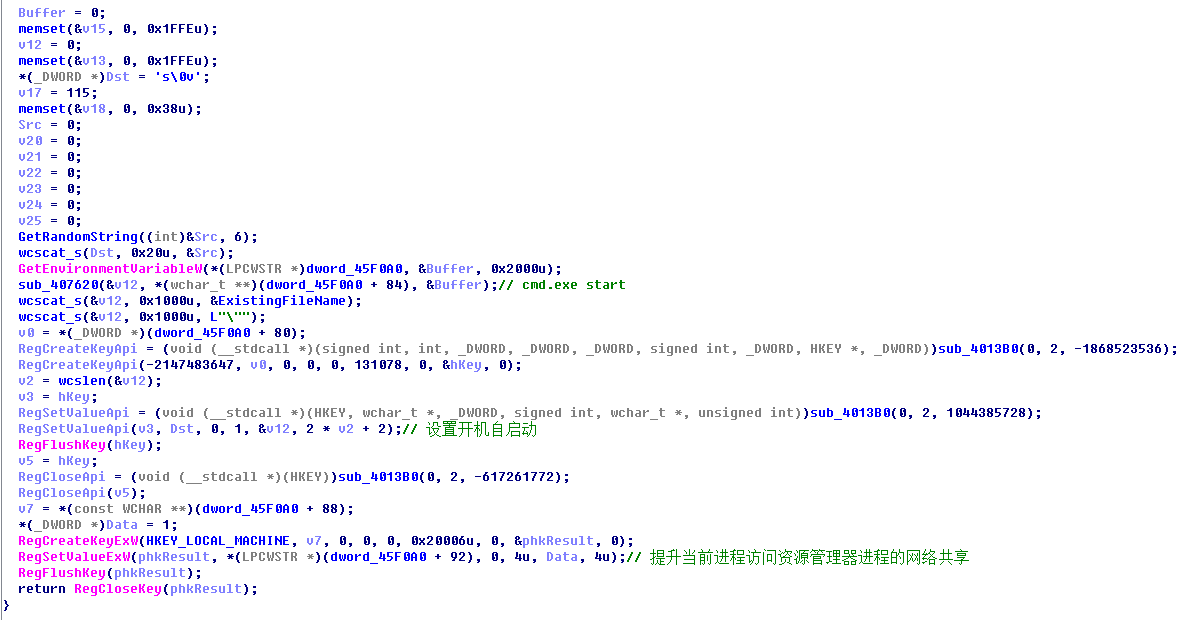

熊猫烧香基本信息报告名称:熊猫烧香病毒报告作者:Pawn文件名:xiongmao.exe样本类型:EXE文件样本文件大小:30,001字节样本文件的MD5校验值:512301c535c88255c9a252fdf70b7a03样本文件SHA1校验值:ca3a1070cff311c0ba40ab60a8fe3266cfefe870壳信息:FSG2.0相关漏洞:弱密码基础动静态分析PEiD信息程序加了

- 蠕虫病毒分析方法

marmot0h

流量分析网络数据分析

蠕虫分析方法1.蠕虫病毒是什么2.蠕虫病毒的行为特点2.1蠕虫传播2.2蠕虫的网络行为特征3.分析案例1.蠕虫病毒是什么蠕虫是通过网络主动复制自己传播的程序蠕虫传播途径邮件蠕虫–Loveletter,在OUTlook或foxmail中找到联系人,将恶意程序发给联系人,让所有的联系人都收到这样的邮件;即时通漏洞–MSN/Worm.MM,通过QQ、微信传播的蠕虫病毒,通过即时消息发送;操作系统或应用网

- 木马病毒分析

极安御信安全研究院

漏洞网络安全安全运维

一、病毒简介这款木马从恶意网址下载东西,然后修改本地文件;SHA256:4354970ccc7cd6bb16318f132c34f6a1b3d5c2ea7ff53e1c9271905527f2db07MD5:56b2c3810dba2e939a8bb9fa36d3cf96SHA1:99ee31cd4b0d6a4b62779da36e0eeecdd80589fc二、行为分析首先看看微步云沙箱分析:恶

- HW溯源指南

土豆.exe

web安全防护安全

目录0x01ip定位0x02ID追踪0x03病毒分析0x04蜜罐0x01ip定位1、IP定位工具高精度IP定位:https://www.opengps.cn/Data/IP/LocHighAcc.aspxrtbasia(IP查询):https://ip.rtbasia.com/ipplus360(IP查询):http://www.ipplus360.com/ip/IP信息查询:https://ww

- 破解软件的网址

chemddd

软件下载网址数据库

一、吾爱破解论坛网址:吾爱破解-LCG-LSG|安卓破解|病毒分析|www.52pojie.cn

- 技术人员的狂欢 | 看雪2020第四届安全开发者峰会顺利落幕

「已注销」

业界资讯

在5G新基建的浪潮下,网络攻击手段不断升级,攻击范围也扩大到各个领域,新时代的网络安全将面临更复杂严峻的挑战。10月23日,看雪2020第四届安全开发者峰会(看雪2020SDC)顺应时代的变化,聚焦全新的网络安全挑战,以“新安全,新未来”为主题,在上海浦东喜来登由由大酒店为大家带来一场技术的饕餮盛宴。新基建时代,网络安全相关的前沿技术已覆盖到更多领域,包括IoT安全、移动安全、漏洞挖掘、病毒分析、

- Android病毒分析实战(二)

人工智能

今天星友求助一个类似杀猪盘的样本。该样本有以下几个点需要攻克:1、AndroidManifest.xml经过处理:2、整个样本的字符串全部经过加密,解密方法名经过强混淆:3、资源文件也经过了混淆:4、样本伪加密:5、样本无法安装(签名问题):接下来我们来解决一下2、5两个问题。样本无法安装我们看样本安装报错,提示签名问题,我们直接上Xposed模块:核心破解核心破解的主要功能:1、允许降级安装应用

- Android病毒分析实战(一)

人工智能

前言最近有跑吾爱转达了一圈,看了看自己工作时写的流水账文章,那时候盛行的锁机软件,现在依然流行,那时候工作每天要遇到几十几百个锁机软件,大多数都是一位名为“彼岸花”的作者制作的,当时的锁机软件几乎都是通过类似于贩卖机一样的工具批量生成或者定制化生成,然后下面的小朋友再拿着生成的锁机软件去敲诈勒索。看了一下当时的记录,找了一下“彼岸花”作者,又再次打开了那个熟悉的空间,空间时间停滞在了21年2月,往

- CTF-REVERSE练习之病毒分析

诚威_lol_中大努力中

软件安全相关安全

一、实验目的:1)了解CTF比赛中逆向分析的目的2)掌握7zip工具的使用3)掌握在线沙箱的基本使用方法二、实验过程:首先,对这个IMG文件用7zip打开通过对这个“是男人.exe”使用7zip打开,得到1.exe通过使用这个动态行为分析工具找到了从1.exe中释放的一个txt文件通过设置文件_工具_显示_查看所有文件+不隐藏:最终从test.txt中获取到的数据:利用在线的MD5加密工具计算得到

- 每日安全资讯(2019.10.09)

溪边的墓志铭

浅谈ATT&CK:让“攻击手法”拥有通用语言谈及ATT&CK,或许很多人并不那么熟悉,相比之下,CyberKillChain更为耳熟。https://www.freebuf.com/articles/others-articles/216137.html流量e魔病毒分析报告这批软件属于新发病毒,通过创建低像素窗体让用户难以察觉,所有屏幕触摸,滑动事件会同时响应到隐藏窗体,模拟真实用户网页浏览行为,

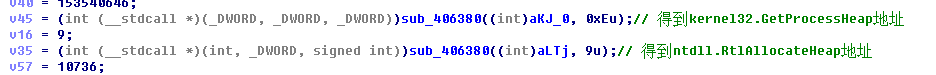

- Anatova勒索病毒分析

飞鸿踏雪(蓝屏选手)

病毒分析密码学总结网络安全

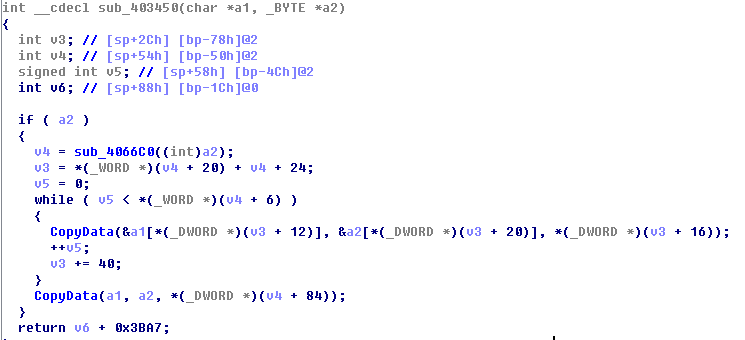

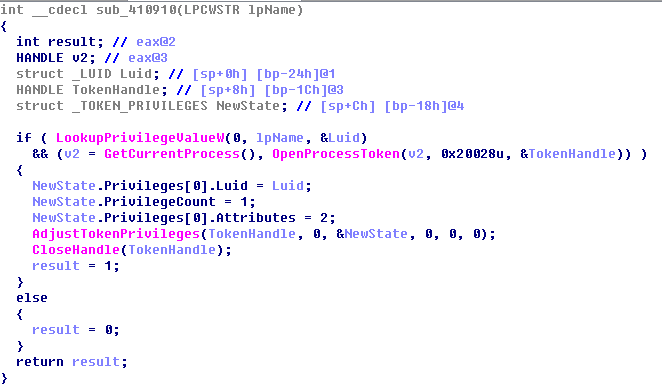

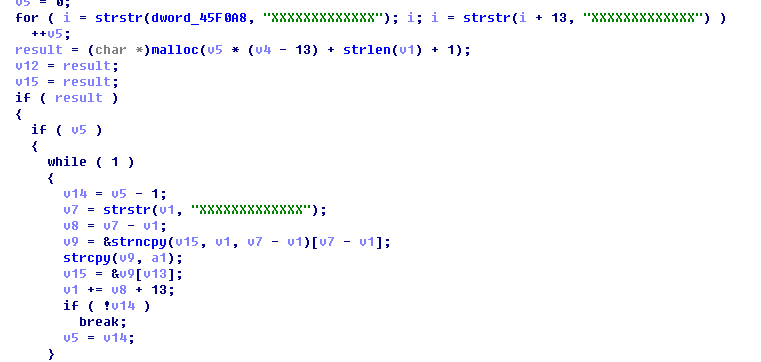

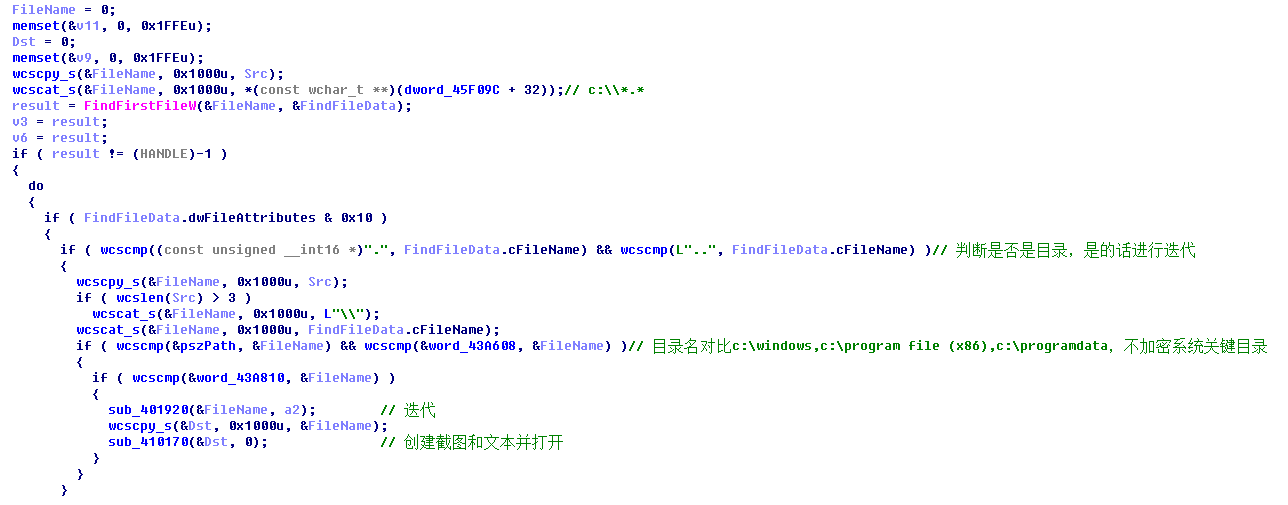

文章目录简介主要流程动态加载DLL获取函数地址创建互斥体判断用户名检测系统语言是否支持生成密钥对遍历并加密文件加密分析分析总结参考简介2019年爆出在国外发现的一款新型勒索病毒。文件名:Anatova.exemd5:2A0DA563F5B88C4D630AEFBCD212A35E主要流程int__cdeclmain(intargc,constchar**argv,constchar**envp){

- 在线病毒分析工具评测试用

亦风亦尘

网络安全在线工具病毒分析评测试用

总览1区分在线杀毒引擎与在线沙盒在线杀毒引擎用的大多是国际上出名的杀毒厂商的引擎作为底层,对文件进行扫描,结论通常会反馈“无毒”或者杀毒引擎自己的代码。在线沙盒用云端的机器跑一次程序,然后收集程序的相关信息。两者各有与缺点,可以在细节评测里面看到。2表格展示微步云沙箱√多引擎国内引擎居多给出评分√极详细√×√√免费https://s.threatbook.cn/限制20MB分析详细,惊艳只会中文的

- 网络安全/黑客零基础入门(经验分享)

小小小小鱼迩

网络安全计算机编程信息安全程序员网络安全教程web安全

相关网站推荐博主研究方向为安全领域,以后可能更多的在圈子内发表文章,提高文章质量。1、FreeBuf国内关注度最高的全球互联网安全媒体平台,爱好者们交流与分享安全技术的社区,网络安全行业门户。2、看雪看雪论坛是个软件安全技术交流场所,为安全技术爱好者提供一个技术交流平台和资源。3、吾爱破解吾爱破解论坛是致力于软件安全与病毒分析的非营利性技术论坛。4、阿里云先知社区一个开放型技术平台。5、腾讯玄武安

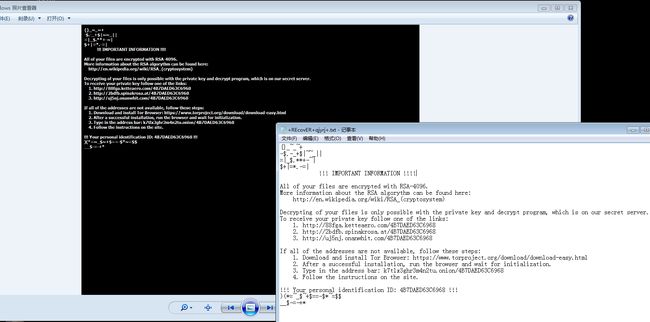

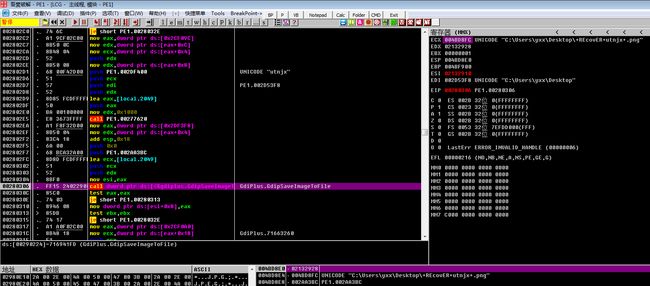

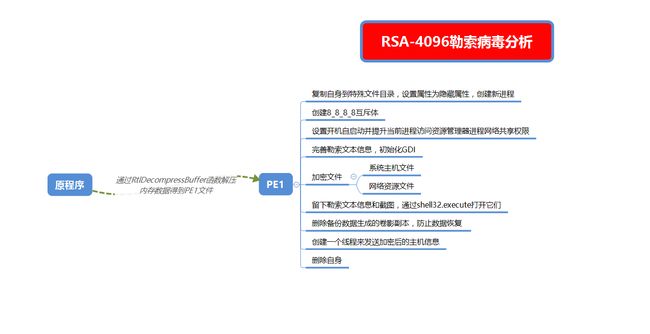

- 某勒索病毒分析

MagicalGuy

目录1.样本概况1.1样本信息1.2测试环境及工具1.3分析目标2.具体行为分析2.1主要行为2.1.1恶意程序对用户造成的危害3.解决方案(或总结)3.1提取病毒的特征,利用杀毒软件查杀3.2手工查杀步骤或是工具查杀步骤或是查杀思路等4.致谢1.样本概况1.1样本信息病毒名称:哈希值所属家族:Trojan.Win32.Kryptik.jsff(腾讯)HEUR/QVM07.1.Malware.Ge

- ztree异步加载

3213213333332132

JavaScriptAjaxjsonWebztree

相信新手用ztree的时候,对异步加载会有些困惑,我开始的时候也是看了API花了些时间才搞定了异步加载,在这里分享给大家。

我后台代码生成的是json格式的数据,数据大家按各自的需求生成,这里只给出前端的代码。

设置setting,这里只关注async属性的配置

var setting = {

//异步加载配置

- thirft rpc 具体调用流程

BlueSkator

中间件rpcthrift

Thrift调用过程中,Thrift客户端和服务器之间主要用到传输层类、协议层类和处理类三个主要的核心类,这三个类的相互协作共同完成rpc的整个调用过程。在调用过程中将按照以下顺序进行协同工作:

(1) 将客户端程序调用的函数名和参数传递给协议层(TProtocol),协议

- 异或运算推导, 交换数据

dcj3sjt126com

PHP异或^

/*

* 5 0101

* 9 1010

*

* 5 ^ 5

* 0101

* 0101

* -----

* 0000

* 得出第一个规律: 相同的数进行异或, 结果是0

*

* 9 ^ 5 ^ 6

* 1010

* 0101

* ----

* 1111

*

* 1111

* 0110

* ----

* 1001

- 事件源对象

周华华

JavaScript

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml&q

- MySql配置及相关命令

g21121

mysql

MySQL安装完毕后我们需要对它进行一些设置及性能优化,主要包括字符集设置,启动设置,连接优化,表优化,分区优化等等。

一 修改MySQL密码及用户

- [简单]poi删除excel 2007超链接

53873039oycg

Excel

采用解析sheet.xml方式删除超链接,缺点是要打开文件2次,代码如下:

public void removeExcel2007AllHyperLink(String filePath) throws Exception {

OPCPackage ocPkg = OPCPac

- Struts2添加 open flash chart

云端月影

准备以下开源项目:

1. Struts 2.1.6

2. Open Flash Chart 2 Version 2 Lug Wyrm Charmer (28th, July 2009)

3. jofc2,这东西不知道是没做好还是什么意思,好像和ofc2不怎么匹配,最好下源码,有什么问题直接改。

4. log4j

用eclipse新建动态网站,取名OFC2Demo,将Struts2 l

- spring包详解

aijuans

spring

下载的spring包中文件及各种包众多,在项目中往往只有部分是我们必须的,如果不清楚什么时候需要什么包的话,看看下面就知道了。 aspectj目录下是在Spring框架下使用aspectj的源代码和测试程序文件。Aspectj是java最早的提供AOP的应用框架。 dist 目录下是Spring 的发布包,关于发布包下面会详细进行说明。 docs&nb

- 网站推广之seo概念

antonyup_2006

算法Web应用服务器搜索引擎Google

持续开发一年多的b2c网站终于在08年10月23日上线了。作为开发人员的我在修改bug的同时,准备了解下网站的推广分析策略。

所谓网站推广,目的在于让尽可能多的潜在用户了解并访问网站,通过网站获得有关产品和服务等信息,为最终形成购买决策提供支持。

网站推广策略有很多,seo,email,adv

- 单例模式,sql注入,序列

百合不是茶

单例模式序列sql注入预编译

序列在前面写过有关的博客,也有过总结,但是今天在做一个JDBC操作数据库的相关内容时 需要使用序列创建一个自增长的字段 居然不会了,所以将序列写在本篇的前面

1,序列是一个保存数据连续的增长的一种方式;

序列的创建;

CREATE SEQUENCE seq_pro

2 INCREMENT BY 1 -- 每次加几个

3

- Mockito单元测试实例

bijian1013

单元测试mockito

Mockito单元测试实例:

public class SettingServiceTest {

private List<PersonDTO> personList = new ArrayList<PersonDTO>();

@InjectMocks

private SettingPojoService settin

- 精通Oracle10编程SQL(9)使用游标

bijian1013

oracle数据库plsql

/*

*使用游标

*/

--显示游标

--在显式游标中使用FETCH...INTO语句

DECLARE

CURSOR emp_cursor is

select ename,sal from emp where deptno=1;

v_ename emp.ename%TYPE;

v_sal emp.sal%TYPE;

begin

ope

- 【Java语言】动态代理

bit1129

java语言

JDK接口动态代理

JDK自带的动态代理通过动态的根据接口生成字节码(实现接口的一个具体类)的方式,为接口的实现类提供代理。被代理的对象和代理对象通过InvocationHandler建立关联

package com.tom;

import com.tom.model.User;

import com.tom.service.IUserService;

- Java通信之URL通信基础

白糖_

javajdkwebservice网络协议ITeye

java对网络通信以及提供了比较全面的jdk支持,java.net包能让程序员直接在程序中实现网络通信。

在技术日新月异的现在,我们能通过很多方式实现数据通信,比如webservice、url通信、socket通信等等,今天简单介绍下URL通信。

学习准备:建议首先学习java的IO基础知识

URL是统一资源定位器的简写,URL可以访问Internet和www,可以通过url

- 博弈Java讲义 - Java线程同步 (1)

boyitech

java多线程同步锁

在并发编程中经常会碰到多个执行线程共享资源的问题。例如多个线程同时读写文件,共用数据库连接,全局的计数器等。如果不处理好多线程之间的同步问题很容易引起状态不一致或者其他的错误。

同步不仅可以阻止一个线程看到对象处于不一致的状态,它还可以保证进入同步方法或者块的每个线程,都看到由同一锁保护的之前所有的修改结果。处理同步的关键就是要正确的识别临界条件(cri

- java-给定字符串,删除开始和结尾处的空格,并将中间的多个连续的空格合并成一个。

bylijinnan

java

public class DeleteExtraSpace {

/**

* 题目:给定字符串,删除开始和结尾处的空格,并将中间的多个连续的空格合并成一个。

* 方法1.用已有的String类的trim和replaceAll方法

* 方法2.全部用正则表达式,这个我不熟

* 方法3.“重新发明轮子”,从头遍历一次

*/

public static v

- An error has occurred.See the log file错误解决!

Kai_Ge

MyEclipse

今天早上打开MyEclipse时,自动关闭!弹出An error has occurred.See the log file错误提示!

很郁闷昨天启动和关闭还好着!!!打开几次依然报此错误,确定不是眼花了!

打开日志文件!找到当日错误文件内容:

--------------------------------------------------------------------------

- [矿业与工业]修建一个空间矿床开采站要多少钱?

comsci

地球上的钛金属矿藏已经接近枯竭...........

我们在冥王星的一颗卫星上面发现一些具有开采价值的矿床.....

那么,现在要编制一个预算,提交给财政部门..

- 解析Google Map Routes

dai_lm

google api

为了获得从A点到B点的路劲,经常会使用Google提供的API,例如

[url]

http://maps.googleapis.com/maps/api/directions/json?origin=40.7144,-74.0060&destination=47.6063,-122.3204&sensor=false

[/url]

从返回的结果上,大致可以了解应该怎么走,但

- SQL还有多少“理所应当”?

datamachine

sql

转贴存档,原帖地址:http://blog.chinaunix.net/uid-29242841-id-3968998.html、http://blog.chinaunix.net/uid-29242841-id-3971046.html!

------------------------------------华丽的分割线--------------------------------

- Yii使用Ajax验证时,如何设置某些字段不需要验证

dcj3sjt126com

Ajaxyii

经常像你注册页面,你可能非常希望只需要Ajax去验证用户名和Email,而不需要使用Ajax再去验证密码,默认如果你使用Yii 内置的ajax验证Form,例如:

$form=$this->beginWidget('CActiveForm', array( 'id'=>'usuario-form',&

- 使用git同步网站代码

dcj3sjt126com

crontabgit

转自:http://ued.ctrip.com/blog/?p=3646?tn=gongxinjun.com

管理一网站,最开始使用的虚拟空间,采用提供商支持的ftp上传网站文件,后换用vps,vps可以自己搭建ftp的,但是懒得搞,直接使用scp传输文件到服务器,现在需要更新文件到服务器,使用scp真的很烦。发现本人就职的公司,采用的git+rsync的方式来管理、同步代码,遂

- sql基本操作

蕃薯耀

sqlsql基本操作sql常用操作

sql基本操作

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2015年6月1日 17:30:33 星期一

&

- Spring4+Hibernate4+Atomikos3.3多数据源事务管理

hanqunfeng

Hibernate4

Spring3+后不再对JTOM提供支持,所以可以改用Atomikos管理多数据源事务。Spring2.5+Hibernate3+JTOM参考:http://hanqunfeng.iteye.com/blog/1554251Atomikos官网网站:http://www.atomikos.com/ 一.pom.xml

<dependency>

<

- jquery中两个值得注意的方法one()和trigger()方法

jackyrong

trigger

在jquery中,有两个值得注意但容易忽视的方法,分别是one()方法和trigger()方法,这是从国内作者<<jquery权威指南》一书中看到不错的介绍

1) one方法

one方法的功能是让所选定的元素绑定一个仅触发一次的处理函数,格式为

one(type,${data},fn)

&nb

- 拿工资不仅仅是让你写代码的

lampcy

工作面试咨询

这是我对团队每个新进员工说的第一件事情。这句话的意思是,我并不关心你是如何快速完成任务的,哪怕代码很差,只要它像救生艇通气门一样管用就行。这句话也是我最喜欢的座右铭之一。

这个说法其实很合理:我们的工作是思考客户提出的问题,然后制定解决方案。思考第一,代码第二,公司请我们的最终目的不是写代码,而是想出解决方案。

话粗理不粗。

付你薪水不是让你来思考的,也不是让你来写代码的,你的目的是交付产品

- 架构师之对象操作----------对象的效率复制和判断是否全为空

nannan408

架构师

1.前言。

如题。

2.代码。

(1)对象的复制,比spring的beanCopier在大并发下效率要高,利用net.sf.cglib.beans.BeanCopier

Src src=new Src();

BeanCopier beanCopier = BeanCopier.create(Src.class, Des.class, false);

- ajax 被缓存的解决方案

Rainbow702

JavaScriptjqueryAjaxcache缓存

使用jquery的ajax来发送请求进行局部刷新画面,各位可能都做过。

今天碰到一个奇怪的现象,就是,同一个ajax请求,在chrome中,不论发送多少次,都可以发送至服务器端,而不会被缓存。但是,换成在IE下的时候,发现,同一个ajax请求,会发生被缓存的情况,只有第一次才会被发送至服务器端,之后的不会再被发送。郁闷。

解决方法如下:

① 直接使用 JQuery提供的 “cache”参数,

- 修改date.toLocaleString()的警告

tntxia

String

我们在写程序的时候,经常要查看时间,所以我们经常会用到date.toLocaleString(),但是date.toLocaleString()是一个过时 的API,代替的方法如下:

package com.tntxia.htmlmaker.util;

import java.text.SimpleDateFormat;

import java.util.

- 项目完成后的小总结

xiaomiya

js总结项目

项目完成了,突然想做个总结但是有点无从下手了。

做之前对于客户端给的接口很模式。然而定义好了格式要求就如此的愉快了。

先说说项目主要实现的功能吧

1,按键精灵

2,获取行情数据

3,各种input输入条件判断

4,发送数据(有json格式和string格式)

5,获取预警条件列表和预警结果列表,

6,排序,

7,预警结果分页获取

8,导出文件(excel,text等)

9,修

![]()

![]()