- 2022-01-13另一个嵌入Mirai 碎片的物联网僵尸网络可以从 10 万台设备执行 DDoS

Eliza_卓云

另一个嵌入Mirai碎片的物联网僵尸网络可以从10万台设备执行DDoS名为Persirai的Bot-herding软件结合了Mirai僵尸网络代码,可以征用已知150,000个易受Mirai攻击的IP摄像机的重要部分,并使用它们来发起分布式拒绝服务攻击。据TrendMicro的研究人员称,Persirai僵尸网络已经攻击了至少四个目标,并且以可预测的模式开始。Persirai利用摄像头中的已知漏洞

- 所有Linux发行版存在shim漏洞;多个国家黑客利用AI进行网络攻击;美国挫败俄方网络间谍活动网络 | 安全周报 0216

开源网安

安全周报linux人工智能网络安全开源软件microsoft

1.美国政府挫败了与俄罗斯有关的从事网络间谍活动的僵尸网络美国政府于星期四表示,他们成功挫败了一个由数百个小型办公室和家庭办公室(SOHO)路由器组成的僵尸网络。该网络被与俄罗斯有关的APT28组织利用,以掩盖其恶意活动。美国司法部(DoJ)在一份声明中表示:“这些犯罪活动包括针对俄罗斯政府感兴趣的情报目标进行的大规模鱼叉式网络钓鱼和类似的凭证收集活动,例如美国和外国政府以及军事、安全和企业组织。

- 跟踪分析一款新型Megahorse窃密木马

熊猫正正

安全威胁分析网络安全系统安全安全

前言最近几年黑客组织利用各种不同类型的恶意软件进行的网络犯罪活动越来越多,这些恶意软件包含勒索病毒、挖矿病毒、APT远控后门、银行木马、僵尸网络等,企业的数据一直是企业的核心资产,勒索攻击也由最初始的单纯的通过某个单一漏洞传播勒索病毒加密勒索受害者,转变为通过后门长期潜伏窃取企业核心数据之后,通过公开或出售企业核心数据来勒索企业,窃取企业的核心数据成了勒索攻击的一种新的运营模式,事实上利用恶意软件

- Avaddon勒索病毒解密工具

熊猫正正

勒索病毒专题报告勒索病毒解密勒索病毒安全威胁分析系统安全

前言Avaddon勒索病毒被笔者称为2020年全球十大流行勒索病毒之一,其首次出现于2020年6月在俄罗斯某地下黑客论坛开始出售,该勒索病毒使用C++语言进行编写,采用RSA-2048和AES-256加密算法对文件进行加密,该勒索病毒的传播方式多种多样,前期主要通过垃圾邮件附件JS/PowerShell恶意脚本等无文件技术进行传播,免杀效果非常好,发展到后面通过Phorpiex僵尸网络进行传播,同

- Linux版Black Basta勒索病毒针对VMware ESXi服务器

熊猫正正

勒索病毒专题报告勒索病毒网络安全安全威胁分析系统安全

前言BlackBasta勒索病毒是一款2022年新型的勒索病毒,最早于2022年4月被首次曝光,主要针对Windows系统进行攻击,虽然这款新型的勒索病毒黑客组织仅仅才出来短短两个多月的时间,就已经在其暗网平台上已经公布了几十个受害者之多,非常活跃,最近国外某厂商曝光了该勒索病毒利用QBot僵尸网络进行传播,从监控的数据可以发现该新型勒索病毒攻击活动量已经超过了此前的Conti、BlackCat、

- 什么是 Web 应用防火墙(WAF)?

快快网络苒苒

安全web安全安全网络

当下时候,网络攻击和针对网站的攻击与日俱增。同时,在我们的日常生活中,安全的重要性也迅速提升。因此,保证在线上世界的安全变得越来越重要。更重要的是,保护你的网站和所存储的数据的安全。所以,我们将介绍什么是Web应用防火墙(WAF)?为什么保护你的网站很重要?举例来说,根据目前的统计数据,64%的公司曾遭受过web攻击。62%的公司曾被钓鱼或是社会工程学攻击。另外,59%的公司曾被恶意代码和僵尸网络

- 2022-03-01 为什么混合始终在线保护是您的最佳选择

Eliza_卓云

为什么混合始终在线保护是您的最佳选择今天的用户想要更多。在线竞争的普遍性和便利性意味着客户希望一切都更好、更快、更便宜。用户体验的一个关键组成部分是服务可用性。客户希望应用程序和在线服务始终可用且响应迅速。然而,问题在于,新一代更大、更复杂的分布式拒绝服务(DDoS)攻击使DDoS保护成为一项比以往更具挑战性的任务。大规模的物联网僵尸网络正在导致规模越来越大的DDoS攻击,而更复杂的应用层攻击则找

- 2022-03-10新的Satori 僵尸网络变种奴役了数千台 Dasan WiFi 路由器

Eliza_卓云

新的Satori僵尸网络变种奴役了数千台DasanWiFi路由器概述2018年2月8日,Radware的欺骗网络检测到8080端口上的恶意活动显着增加。进一步调查发现了Satori僵尸网络的新变种,能够主动扫描和利用CVE-2017-18046-Dasan未经身份验证的远程执行代码。被称为“Satori.Dasan”,以高成功率迅速扩张。此僵尸网络的C2/Exploit服务器是185.62.188

- 2022-02-17糟糕的防火墙实施为DDoS 攻击铺平了道路

Eliza_卓云

糟糕的防火墙实施为DDoS攻击铺平了道路ArborNetworks的报告收集了全球111家固定和移动领域的服务提供商的回应,并显示DDoS攻击激增,峰值攻击以每秒100Gb的速度出现,是一年前的两倍。这是系列中的第六份年度报告,显示25%的受访者每月看到10次或更多DDoS攻击,69%的服务提供商至少经历过一次攻击。深入研究报告显示,僵尸网络驱动的DDoS攻击可能会在2011年及以后继续作为一种低

- 物联网技术周报第 112 期: 使用 AWS Lambda 和 Amazon DynamoDB 实现 Serverless 的 AWS IoT 后台...

weixin_33670713

嵌入式serverless安全架构

新闻\\\\t《ARM推出平台安全架构PSA,为万亿互联设备建立行业通用框架》Arm今日宣布推出首个行业通用框架——平台安全架构(PSA,PlatformSecurityArchitecture),用以打造安全的互联设备。该举措将为万物互联奠定可信基础,从而加速实现“2035年全球一万亿设备互联”的宏伟愿景。\\t\\t\\t《新型IoT僵尸网络正快速扩张360安全卫士提醒注意防护》近日,360安

- python构建SSH僵尸网络

Tim在路上

构建僵尸网络,主要使用的包为pexpect,Pexpect是一个用来启动子程序并对其进行自动控制的Python模块,它可以用来和像ssh、ftp、passwd、telnet等命令行程序进行自动交互。pythonssh登录集群importoptparseimportpxsshclassClient:def__init__(self,host,user,password):self.host=host

- 什么是DDoS

黑战士安全

ddos网络安全安全黑客

DDoS,英文全称DistributedDenialofService,中文名称是分布式拒绝服务攻击。指的是攻击者控制多个攻击源同时向同一主机或网络发起DoS攻击。它是DoS攻击的衍生形式,它可以对源IP地址进行伪造,使得这种攻击发生时更加隐蔽,更难进行攻击检测。DDOS攻击原理在DDoS攻击期间,一系列机器人或僵尸网络会用HTTP请求和流量攻占网站或服务。从本质上讲,在攻击期间会有多台计算机攻击

- windwos系统安全手工排查以及朔源应急响应技巧

it技术分享just_free

安全系统安全安全网络安全windows

windows应急病毒分类1、蠕虫病毒(worm)文件夹蠕虫、网络蠕虫、邮件蠕虫等,主要特点是具有很强的传播性2、挖矿病毒(CoinMiner/XMiner)利用被感染主机进行挖矿,占用主机资源,近几年十分流行,通常与僵尸网络搭配3、木马病毒(Trojan/Backdoor)木马、后门等主要是为了获得主机的控制权限,窃取信息,执行C&C端的功能指令等4、感染型病毒(Virus)主要行为是感染文件,

- 什么勒索攻击,应该如何防护?

德迅云安全小李

网络

当前,勒索攻击、僵尸网络攻击、DDos攻击、APT攻击、挖矿攻击、供应链攻击、网站攻击、电信诈骗等各种攻击手段层出不穷。勒索攻击应该是今年网络安全行业讨论最多的话题,勒索钱财或者窃取商业数据是黑产最主要的目的。勒索软件的攻击特征与其它攻击行为不同,勒索攻击为了能够顺利完成加数据解密或数据窃取,有一些特有的行为:在勒索执行前,部分勒索软件会通过查看系统中是否存在别的勒索软件执行,以确保自身软件的顺利

- 网站会遇到的几种攻击类型,及如何防御

德迅云安全-如意

网络安全web安全运维服务器

随着互联网的普及和人们对网络使用的增加,网站安全问题变得越来越突出。无论是个人还是企业,都需要了解并采取措施来保护自己的网站和用户数据的安全。本文介绍了几种常见的网站安全攻击方式、潜在危害及其预防措施,帮助全面了解网站安全的各个方面,提高安全意识和应对能力。DDoS攻击(分布式拒绝服务攻击):攻击者通过控制大量的僵尸网络(肉鸡、受感染的设备),发送大量的请求到目标网站,导致网站服务器负载过高,无法

- 周报_第十八周

HU_z_y

学习周报学习

周报_第十八周时间2023.9.4—2023.9.10学习内容找了4个包含僵尸网络流量的数据集。读文章PeerAmbush:Multi-LayerPerceptrontoDetectPeer-toPeerBotnet,了解了当前僵尸网络相关数据集存在的问题。学习《谷粒商城》项目“三级分类”部分遇到的问题解析pcap格式数据集有困难。下周计划解析数据集构建可移植的模型

- DDoS 保护、缓解和防御:8 个基本技巧

Eliza_卓云

DDoS攻击比以往任何时候都更大、更凶猛,可以随时攻击任何人。根据Verizon最新的DDoS趋势报告,与去年相比,2018年上半年的攻击峰值规模增长了111%。赛门铁克赛门铁克安全响应中心的威胁研究员CandidWueest说:“攻击者掌握了越来越多的机器,他们可能会滥用这些机器进行DDoS攻击。”即使最近国际僵尸网络运营商备受瞩目,但在其他僵尸网络接管之前的几个月内,活动可能会略有减少。“在赛

- 十种常见的DNS攻击类型

岛屿旅人

网络安全大数据人工智能web安全网络网络安全

文章目录前言一、十种常见的DNS攻击情况(一)DNS缓存投毒攻击攻击原理防护建议(二)分布式反射拒绝服务攻击原理防护建议(三)DNS隧道攻击攻击原理防护建议(四)TCPSYN洪水攻击攻击原理防护建议(五)DNS劫持攻击攻击原理防护建议(六)幻域攻击防护建议(七)DNS洪水攻击攻击原理防护建议(八)随机子域攻击攻击原理防护建议(九)僵尸网络攻击攻击原理防护建议(十)域名(Domain)劫持攻击原理防

- DDoS 攻击并不是全部来自于PC组成的僵尸网络

a'ゞ云防护游戏盾

ddos网络安全经验分享服务器阿里云

DDoS,分布式拒绝服务攻击,是指处于不同位置的多个攻击者同时向一个或数个目标发动攻击,或者一个攻击者控制了位于不同位置的多台机器并利用这些机器对受害者同时实施攻击。很多人会以为DDoS攻击,全都是攻击者控制PC肉鸡发起的攻击,这在以前的确是如此,但是现在黑客的目光,早已经由PC转向高性能服务器以及数量众多、各种各样的物联网设备,这些服务器和智能设备都是可以用来发起攻击的。

- 检测和缓解僵尸网络

ManageEngine卓豪

网络安全僵尸网络网络监测

僵尸网络源自“机器人网络”一词,是感染了恶意软件的网络或机器集群,允许黑客控制并发起一系列攻击。僵尸网络的强度完全取决于它所包含的受感染机器的数量。攻击者接管这些设备的操作,以使用僵尸网络命令和控制模型进行远程控制。什么是僵尸网络攻击僵尸网络攻击是一种网络攻击,当一组连接到互联网的设备受到恶意攻击者的影响时发生,攻击者使用这些设备发起大规模的网络钓鱼活动、DDoS攻击,甚至利用敏感数据。僵尸网络攻

- 01读《物联网安全研究综述:威胁、检测与防御》随笔

雨兮雨

Iot物联网安全网络

01读《物联网安全研究综述:威胁、检测与防御》随笔摘要3研究现状3.1安全威胁3.1.1云平台访问控制缺陷3.1.2云平台恶意应用3.1.3云平台实体和应用交互漏洞3.1.4通信协议漏洞3.1.5通信流量侧信道信息泄露3.1.6设备固件漏洞3.1.7基于语音信道的攻击3.1.8基于物联网设备的僵尸网络3.1.9安全威胁小结3.2威胁检测3.3威胁防御4挑战与机遇论文传送门:https://kns.

- 什么是DDOS 攻击?常见的DDOS攻击有哪些?

德迅云安全-小娜

ddos

什么是DDoS攻击?DDoS攻击(分布式拒绝服务攻击)是一种旨在使计算机或网络资源不可用的恶意尝试。它通过使用多个受感染计算机(称为僵尸网络)同时向目标发送大量流量来实现这一目的,从而使目标不堪重负并崩溃。常见的DDoS攻击有哪些?UDP洪水攻击:由于UDP属于无连接协议,消耗的系统资源较少,相同条件下容易产生更高的流量,是流量型攻击的主要手段。当受害系统接收到一个UDP数据包的时候,它会确定目的

- 关于Zoom ZTP和AudioCodes Ltd桌面电话缺陷暴露,导致用户遭受窃听的动态情报

威胁情报收集站

威胁分析

一、基本内容近期SySS安全研究员发布分析报告显示,Zoom的零接触(ZTP)和AudioCodesLtd桌面电话配置功能中发现高危漏洞,可以获得对设备的完全远程控制并不受限制的访问可以被武器化,以窃听房间或电话、通过设备并攻击组织网络,甚至构建受感染设备的僵尸网络。二、相关发声情况欧盟CERT组织发布推文称Zoom针对某些版本中的漏洞发出严重安全警告。目前共计公布7个高危漏洞和5个中危漏洞,以敏

- 网络安全从业者“行话”

李白来了

安全从业者除了外部人员眼中的神秘,更有同行才了解的行话,下面这些行话你都掌握了吗?一、攻击篇1.攻击工具肉鸡所谓“肉鸡”是一种很形象的比喻,比喻那些可以被攻击者控制的电脑、手机、服务器或者其他摄像头、路由器等智能设备,用于发动网络攻击。例如在2016年美国东海岸断网事件中,黑客组织控制了大量的联网摄像头用于发动网络攻击,这些摄像头则可被称为“肉鸡”。僵尸网络僵尸网络Botnet是指采用一种或多种传

- 黑客|你听说过僵尸网络吗?

网安老伯

网络安全web安全网络安全程序人生计算机网络

一、僵尸网络概念僵尸网络Botnet是指采用一种或多种传播手段,将大量主机感染bot程序病毒,从而在控制者和被感染主机之间所形成的一个可一对多控制的网络。攻击者通过各种途径传播僵尸程序感染互联网上的大量主机,而被感染的主机将通过一个控制信道接收攻击者的指令,组成一个僵尸网络。二、主要特点根据对僵尸网络的定义,它主要有以下几种主要特点:受感染计算机组成的网络僵尸网络不仅是对许多计算机的大规模感染,更

- 上半年,1万2000户僵尸网络清理了2046户家庭。

qiantuo9644

今年以来,全市不断加强对事后市场主体的监管,进一步推进异常名称清单和双随机、一次公共场所稽查监督制度的管理,优化健康有序的海事监管体系。在1~6个月内,全市约有1万2000户被撤销,2046的市场参与者被列入异常名单。年报公告制度是商事登记制度改革的重要组成部分。它是建立以信息公开和信用监督为核心的后监管体制的基础和保证。今年上半年,我市进一步推进了企业年报工作。在全省主体总量约占全省的1/3的情

- 关于Dark Frost 僵尸网络对游戏行业进行DDoS攻击的动态情报

威胁情报收集站

网络游戏ddos威胁分析

一、基本内容近期,一种名为DarkFrost的新型僵尸网络被发现正在对游戏行业发起分布式拒绝服务攻击(DDoS)。目标包括游戏公司、游戏服务器托管提供商、在线流媒体甚至和网络信息安全攻击者直接交互的其他游戏社区成员。截至2023年2月,僵尸网络包括414台运行各种指令集架构的机器,例如:ARM、x86、MIPSEL、MIPS和ARM7。二、相关发声情况Akamai安全研究员AllenWest在和黑

- 什么是 DDoS ?如何识别DDoS?怎么应对DDOS攻击

德迅云安全杨德俊

ddos

什么是DDOS攻击DDoS攻击(DistributedDenialofServiceAttack)即分布式拒绝服务攻击,是一种利用分布式网络来发起大量的请求,占用目标服务器或网络资源的攻击行为。这种攻击方式可以瘫痪目标系统,导致其无法正常提供服务。攻击者通常会利用多个计算机或设备的协同攻击来进行DDoS攻击。攻击者使用Botnet(僵尸网络)等软件将多个计算机或设备感染,然后通过控制这些计算机或设

- 物联网僵尸网络和 DDoS 攻击的 CERT 分析

九河云

物联网网络ddos

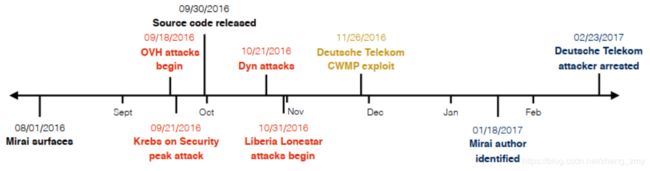

在攻击发生当天早上,Dyn证实其位于东海岸的DNS基础设施遭受了来自世界各地的DDoS攻击。这些攻击严重影响了Dyn的DNS客户的业务,更糟糕的是,客户的网站变得无法访问。这些攻击一直持续到美国东部时间下午13:45。Dyn在其官方网站上表示,将追查此问题并发布事件报告。受此次攻击影响的服务包括Twitter、Etsy、Github、Soundcloud、Spotify、Heroku、PagerD

- java做个qq机器人

喜欢玩游戏的大尾巴狼

java机器人

前置的条件机器人是基于mirai框架实现的。根据官方的文档,建议使用openjdk11。我这里使用的编辑工具是idea2023在idea中新建一个maven项目,虽然可以使用gradle进行构建,不过我这里由于网络问题没有跑通。pom.xmlnet.mamoemirai-core-jvm2.15.0机器人的启动这里我们写一个启动类(用junit也行,用main方法也行),来启动我们的机器人。这里我

- java封装继承多态等

麦田的设计者

javaeclipsejvmcencapsulatopn

最近一段时间看了很多的视频却忘记总结了,现在只能想到什么写什么了,希望能起到一个回忆巩固的作用。

1、final关键字

译为:最终的

&

- F5与集群的区别

bijian1013

weblogic集群F5

http请求配置不是通过集群,而是F5;集群是weblogic容器的,如果是ejb接口是通过集群。

F5同集群的差别,主要还是会话复制的问题,F5一把是分发http请求用的,因为http都是无状态的服务,无需关注会话问题,类似

- LeetCode[Math] - #7 Reverse Integer

Cwind

java题解MathLeetCodeAlgorithm

原题链接:#7 Reverse Integer

要求:

按位反转输入的数字

例1: 输入 x = 123, 返回 321

例2: 输入 x = -123, 返回 -321

难度:简单

分析:

对于一般情况,首先保存输入数字的符号,然后每次取输入的末位(x%10)作为输出的高位(result = result*10 + x%10)即可。但

- BufferedOutputStream

周凡杨

首先说一下这个大批量,是指有上千万的数据量。

例子:

有一张短信历史表,其数据有上千万条数据,要进行数据备份到文本文件,就是执行如下SQL然后将结果集写入到文件中!

select t.msisd

- linux下模拟按键输入和鼠标

被触发

linux

查看/dev/input/eventX是什么类型的事件, cat /proc/bus/input/devices

设备有着自己特殊的按键键码,我需要将一些标准的按键,比如0-9,X-Z等模拟成标准按键,比如KEY_0,KEY-Z等,所以需要用到按键 模拟,具体方法就是操作/dev/input/event1文件,向它写入个input_event结构体就可以模拟按键的输入了。

linux/in

- ContentProvider初体验

肆无忌惮_

ContentProvider

ContentProvider在安卓开发中非常重要。与Activity,Service,BroadcastReceiver并称安卓组件四大天王。

在android中的作用是用来对外共享数据。因为安卓程序的数据库文件存放在data/data/packagename里面,这里面的文件默认都是私有的,别的程序无法访问。

如果QQ游戏想访问手机QQ的帐号信息一键登录,那么就需要使用内容提供者COnte

- 关于Spring MVC项目(maven)中通过fileupload上传文件

843977358

mybatisspring mvc修改头像上传文件upload

Spring MVC 中通过fileupload上传文件,其中项目使用maven管理。

1.上传文件首先需要的是导入相关支持jar包:commons-fileupload.jar,commons-io.jar

因为我是用的maven管理项目,所以要在pom文件中配置(每个人的jar包位置根据实际情况定)

<!-- 文件上传 start by zhangyd-c --&g

- 使用svnkit api,纯java操作svn,实现svn提交,更新等操作

aigo

svnkit

原文:http://blog.csdn.net/hardwin/article/details/7963318

import java.io.File;

import org.apache.log4j.Logger;

import org.tmatesoft.svn.core.SVNCommitInfo;

import org.tmateso

- 对比浏览器,casperjs,httpclient的Header信息

alleni123

爬虫crawlerheader

@Override

protected void doGet(HttpServletRequest req, HttpServletResponse res) throws ServletException, IOException

{

String type=req.getParameter("type");

Enumeration es=re

- java.io操作 DataInputStream和DataOutputStream基本数据流

百合不是茶

java流

1,java中如果不保存整个对象,只保存类中的属性,那么我们可以使用本篇文章中的方法,如果要保存整个对象 先将类实例化 后面的文章将详细写到

2,DataInputStream 是java.io包中一个数据输入流允许应用程序以与机器无关方式从底层输入流中读取基本 Java 数据类型。应用程序可以使用数据输出流写入稍后由数据输入流读取的数据。

- 车辆保险理赔案例

bijian1013

车险

理赔案例:

一货运车,运输公司为车辆购买了机动车商业险和交强险,也买了安全生产责任险,运输一车烟花爆竹,在行驶途中发生爆炸,出现车毁、货损、司机亡、炸死一路人、炸毁一间民宅等惨剧,针对这几种情况,该如何赔付。

赔付建议和方案:

客户所买交强险在这里不起作用,因为交强险的赔付前提是:“机动车发生道路交通意外事故”;

如果是交通意外事故引发的爆炸,则优先适用交强险条款进行赔付,不足的部分由商业

- 学习Spring必学的Java基础知识(5)—注解

bijian1013

javaspring

文章来源:http://www.iteye.com/topic/1123823,整理在我的博客有两个目的:一个是原文确实很不错,通俗易懂,督促自已将博主的这一系列关于Spring文章都学完;另一个原因是为免原文被博主删除,在此记录,方便以后查找阅读。

有必要对

- 【Struts2一】Struts2 Hello World

bit1129

Hello world

Struts2 Hello World应用的基本步骤

创建Struts2的Hello World应用,包括如下几步:

1.配置web.xml

2.创建Action

3.创建struts.xml,配置Action

4.启动web server,通过浏览器访问

配置web.xml

<?xml version="1.0" encoding="

- 【Avro二】Avro RPC框架

bit1129

rpc

1. Avro RPC简介 1.1. RPC

RPC逻辑上分为二层,一是传输层,负责网络通信;二是协议层,将数据按照一定协议格式打包和解包

从序列化方式来看,Apache Thrift 和Google的Protocol Buffers和Avro应该是属于同一个级别的框架,都能跨语言,性能优秀,数据精简,但是Avro的动态模式(不用生成代码,而且性能很好)这个特点让人非常喜欢,比较适合R

- lua set get cookie

ronin47

lua cookie

lua:

local access_token = ngx.var.cookie_SGAccessToken

if access_token then

ngx.header["Set-Cookie"] = "SGAccessToken="..access_token.."; path=/;Max-Age=3000"

end

- java-打印不大于N的质数

bylijinnan

java

public class PrimeNumber {

/**

* 寻找不大于N的质数

*/

public static void main(String[] args) {

int n=100;

PrimeNumber pn=new PrimeNumber();

pn.printPrimeNumber(n);

System.out.print

- Spring源码学习-PropertyPlaceholderHelper

bylijinnan

javaspring

今天在看Spring 3.0.0.RELEASE的源码,发现PropertyPlaceholderHelper的一个bug

当时觉得奇怪,上网一搜,果然是个bug,不过早就有人发现了,且已经修复:

详见:

http://forum.spring.io/forum/spring-projects/container/88107-propertyplaceholderhelper-bug

- [逻辑与拓扑]布尔逻辑与拓扑结构的结合会产生什么?

comsci

拓扑

如果我们已经在一个工作流的节点中嵌入了可以进行逻辑推理的代码,那么成百上千个这样的节点如果组成一个拓扑网络,而这个网络是可以自动遍历的,非线性的拓扑计算模型和节点内部的布尔逻辑处理的结合,会产生什么样的结果呢?

是否可以形成一种新的模糊语言识别和处理模型呢? 大家有兴趣可以试试,用软件搞这些有个好处,就是花钱比较少,就算不成

- ITEYE 都换百度推广了

cuisuqiang

GoogleAdSense百度推广广告外快

以前ITEYE的广告都是谷歌的Google AdSense,现在都换成百度推广了。

为什么个人博客设置里面还是Google AdSense呢?

都知道Google AdSense不好申请,这在ITEYE上也不是讨论了一两天了,强烈建议ITEYE换掉Google AdSense。至少,用一个好申请的吧。

什么时候能从ITEYE上来点外快,哪怕少点

- 新浪微博技术架构分析

dalan_123

新浪微博架构

新浪微博在短短一年时间内从零发展到五千万用户,我们的基层架构也发展了几个版本。第一版就是是非常快的,我们可以非常快的实现我们的模块。我们看一下技术特点,微博这个产品从架构上来分析,它需要解决的是发表和订阅的问题。我们第一版采用的是推的消息模式,假如说我们一个明星用户他有10万个粉丝,那就是说用户发表一条微博的时候,我们把这个微博消息攒成10万份,这样就是很简单了,第一版的架构实际上就是这两行字。第

- 玩转ARP攻击

dcj3sjt126com

r

我写这片文章只是想让你明白深刻理解某一协议的好处。高手免看。如果有人利用这片文章所做的一切事情,盖不负责。 网上关于ARP的资料已经很多了,就不用我都说了。 用某一位高手的话来说,“我们能做的事情很多,唯一受限制的是我们的创造力和想象力”。 ARP也是如此。 以下讨论的机子有 一个要攻击的机子:10.5.4.178 硬件地址:52:54:4C:98

- PHP编码规范

dcj3sjt126com

编码规范

一、文件格式

1. 对于只含有 php 代码的文件,我们将在文件结尾处忽略掉 "?>" 。这是为了防止多余的空格或者其它字符影响到代码。例如:<?php$foo = 'foo';2. 缩进应该能够反映出代码的逻辑结果,尽量使用四个空格,禁止使用制表符TAB,因为这样能够保证有跨客户端编程器软件的灵活性。例

- linux 脱机管理(nohup)

eksliang

linux nohupnohup

脱机管理 nohup

转载请出自出处:http://eksliang.iteye.com/blog/2166699

nohup可以让你在脱机或者注销系统后,还能够让工作继续进行。他的语法如下

nohup [命令与参数] --在终端机前台工作

nohup [命令与参数] & --在终端机后台工作

但是这个命令需要注意的是,nohup并不支持bash的内置命令,所

- BusinessObjects Enterprise Java SDK

greemranqq

javaBOSAPCrystal Reports

最近项目用到oracle_ADF 从SAP/BO 上调用 水晶报表,资料比较少,我做一个简单的分享,给和我一样的新手 提供更多的便利。

首先,我是尝试用JAVA JSP 去访问的。

官方API:http://devlibrary.businessobjects.com/BusinessObjectsxi/en/en/BOE_SDK/boesdk_ja

- 系统负载剧变下的管控策略

iamzhongyong

高并发

假如目前的系统有100台机器,能够支撑每天1亿的点击量(这个就简单比喻一下),然后系统流量剧变了要,我如何应对,系统有那些策略可以处理,这里总结了一下之前的一些做法。

1、水平扩展

这个最容易理解,加机器,这样的话对于系统刚刚开始的伸缩性设计要求比较高,能够非常灵活的添加机器,来应对流量的变化。

2、系统分组

假如系统服务的业务不同,有优先级高的,有优先级低的,那就让不同的业务调用提前分组

- BitTorrent DHT 协议中文翻译

justjavac

bit

前言

做了一个磁力链接和BT种子的搜索引擎 {Magnet & Torrent},因此把 DHT 协议重新看了一遍。

BEP: 5Title: DHT ProtocolVersion: 3dec52cb3ae103ce22358e3894b31cad47a6f22bLast-Modified: Tue Apr 2 16:51:45 2013 -070

- Ubuntu下Java环境的搭建

macroli

java工作ubuntu

配置命令:

$sudo apt-get install ubuntu-restricted-extras

再运行如下命令:

$sudo apt-get install sun-java6-jdk

待安装完毕后选择默认Java.

$sudo update- alternatives --config java

安装过程提示选择,输入“2”即可,然后按回车键确定。

- js字符串转日期(兼容IE所有版本)

qiaolevip

TODateStringIE

/**

* 字符串转时间(yyyy-MM-dd HH:mm:ss)

* result (分钟)

*/

stringToDate : function(fDate){

var fullDate = fDate.split(" ")[0].split("-");

var fullTime = fDate.split("

- 【数据挖掘学习】关联规则算法Apriori的学习与SQL简单实现购物篮分析

superlxw1234

sql数据挖掘关联规则

关联规则挖掘用于寻找给定数据集中项之间的有趣的关联或相关关系。

关联规则揭示了数据项间的未知的依赖关系,根据所挖掘的关联关系,可以从一个数据对象的信息来推断另一个数据对象的信息。

例如购物篮分析。牛奶 ⇒ 面包 [支持度:3%,置信度:40%] 支持度3%:意味3%顾客同时购买牛奶和面包。 置信度40%:意味购买牛奶的顾客40%也购买面包。 规则的支持度和置信度是两个规则兴

- Spring 5.0 的系统需求,期待你的反馈

wiselyman

spring

Spring 5.0将在2016年发布。Spring5.0将支持JDK 9。

Spring 5.0的特性计划还在工作中,请保持关注,所以作者希望从使用者得到关于Spring 5.0系统需求方面的反馈。