隐私泄露:查开房网站的背后

*原创作者:Mars@金乌网络安全实验室,本文属FreeBuf原创奖励计划,未经许可禁止转载

0×00前言

随着网络的发展,个人信息泄露情况不断升级,个人信息在“黑市”的贩卖日益猖獗。网络中早已公然兜售酒店开房等信息,而这些信息仅可在少数渠道才可获得,准确度之高令人触目惊心。

0×01起因

美(pao)酒(huo)佳(lian)人(tian)的2月14刚刚过完,金乌实验室的小伙伴们近日注意到“查开房”等关键词的搜索热度迅速飙升。通过百度搜索发现,很多网站都在提供查询开房信息和手机定位等隐私查询服务。经调查发现,从开房记录流出到出售再到推广网站,已经成为一条成熟的产业链,本文为针对查开房网站背后作者的一次追溯。

0×02正文

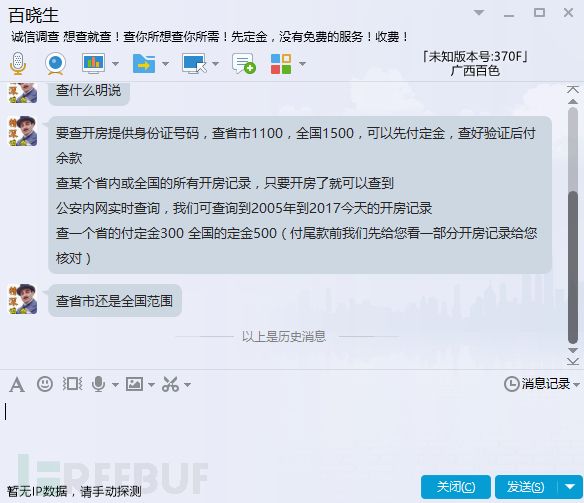

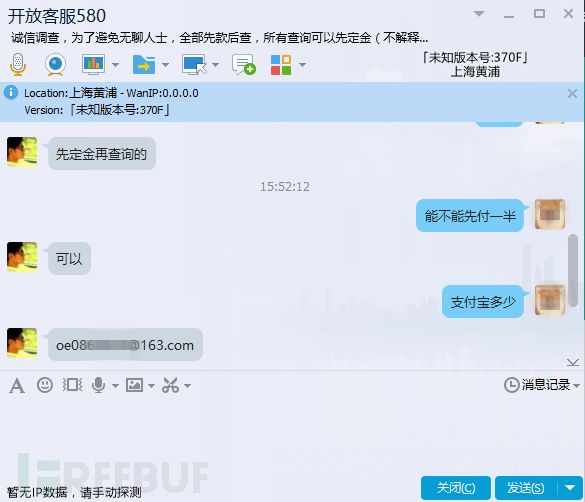

通过多个网站上提供的不同QQ号码,我们联系到了几个查开房服务的提供者。查询分全国或省市,标价不同,简单的聊了几句,没得到有用的信息,只得到了支付账户。这些支付宝实名信息是松原市的一家企业,虽然邮箱不同但是认证信息一致,初步判断是同一伙人制作。

0×03信息收集

由于众多QQ均为新号,无法通过QQ得到需要的信息。既然查开房网站可能是同一伙人制作,那我们就从网站作为突破口。

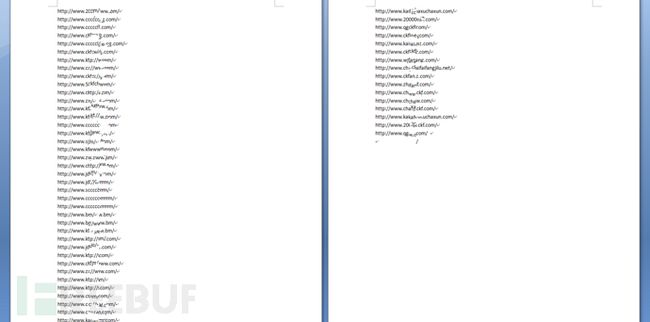

1. 通过搜索引擎,whois信息收集,旁站查询等方法收集整理如下域名:

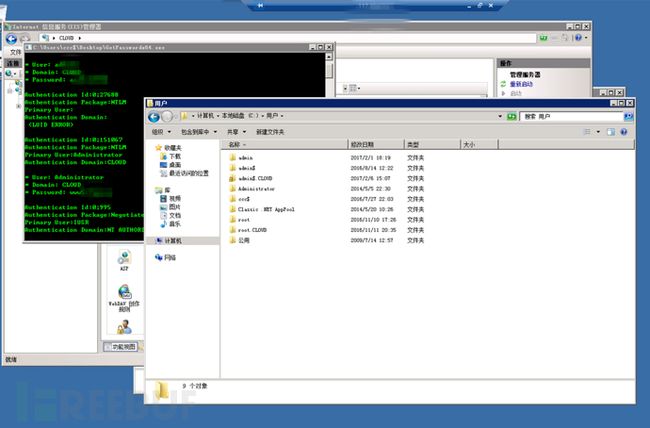

2. 通过Web取证到更多可用信息

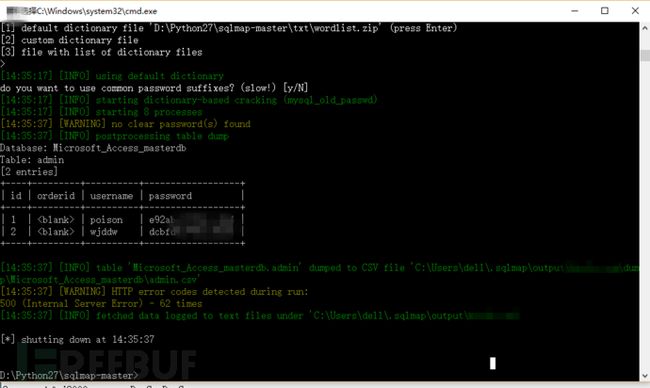

网站大致有三种模板,都是asp编写,都存在SQL Injection漏洞,后台可以getshell,大部分网站为站库分离,分离的网站均外连到同一台mssql服务器(IP:117.18.**.***)。数据内容为之前泄露的2000W(1.7G)开房数据,至此我们更加确定这些网站的制作肯定为一伙人所为。

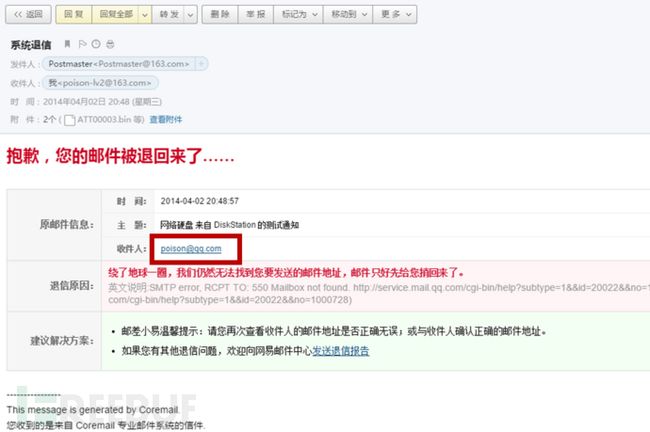

通过查看这些网站里配置文件中的发信配置,均指向一个邮箱poi*******@163.com,密码为:8401******。

0×04社工

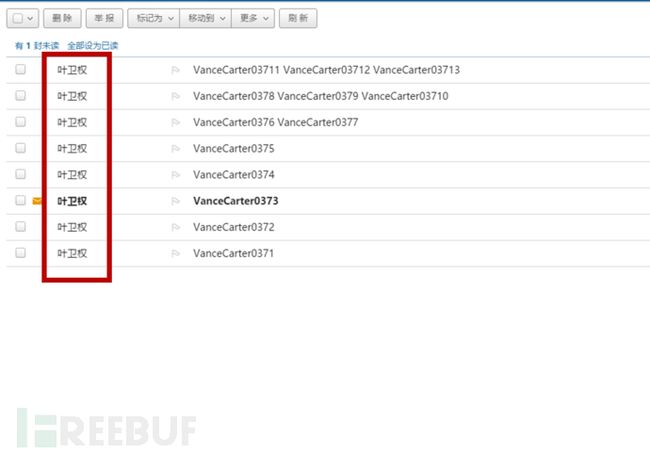

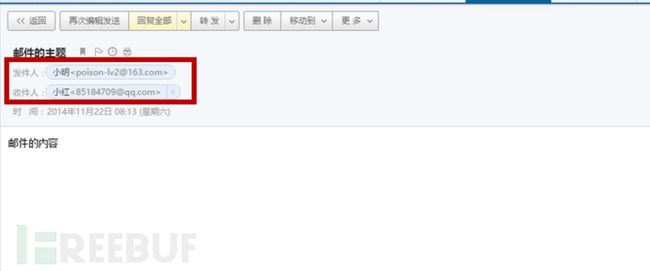

1、登陆该邮箱得到以下信息:

邮箱昵称:青青

通过信箱中某备案系统给其发送的邮件,得知该邮箱下有一备案信息,指向公司为中山柏高清洁剂企业有限公司。

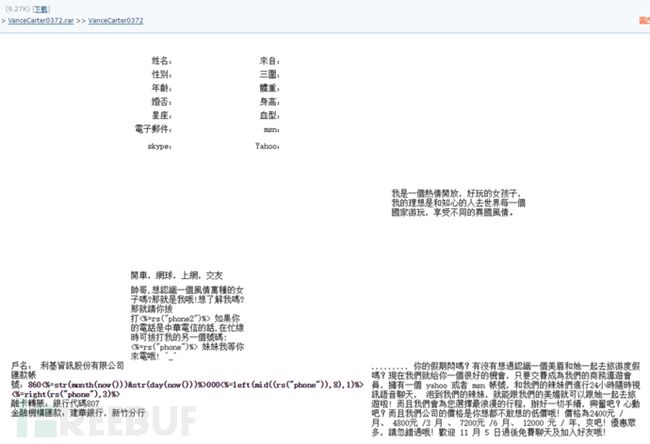

邮件中我们发现邮箱po******@163.com,根据命名规则,我们推测这个邮箱为作者另一个邮箱,发件人为叶卫权。

附件中都是些非法网站的源码,看来作者不只是做查开房站点。

在邮件中我们得到123******和851*****两个企鹅号及企鹅邮箱po****@qq.com。

通过邮箱常用登陆地址查询,可知作者应是广东人。

手机号:134*****297

和一些常用的昵称,用户名:青青,poisonlv。

2、社交信息

通过收集到的常用用户名搜索社交账户,整理后得到如下信息:

百度贴吧ID:poisonlv,广东江门人,女友叫徐蕾,曾运营的网站:

http://www.dawang****ware.com

http://www.bia****yc.com

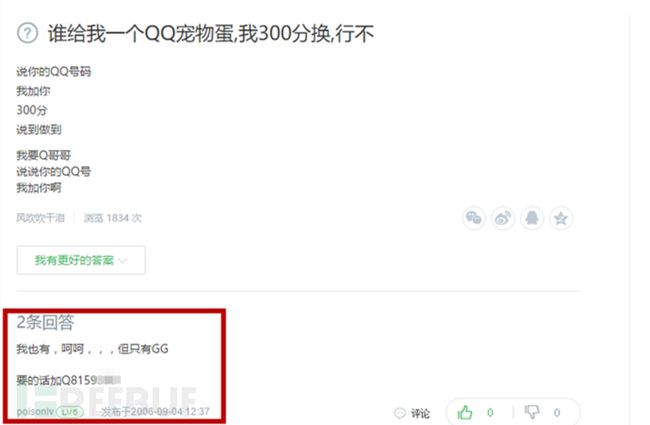

通过百度知道,我们得知以下信息:

QQ851***09

QQ815***9

邮箱:

Poiso***[email protected]

贡献词条:

中山柏高清洁剂企业有限公司

0×05水落石出

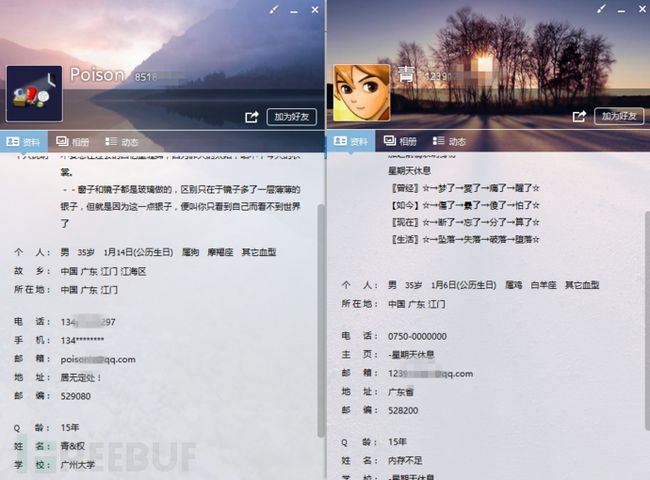

搜索得到的QQ可以确认为同一人,并得知:

手机号:134*****297,邮箱:pois***[email protected],姓名:叶卫青,曾用名:叶卫权,住址:广东省江门市江海区。

通过群关系搜索另一个QQ群,得知作者曾就读广州大学纺织学院01计算机系。

通过社工库及常用密码得到部分社交应用信息,得知该作者女友名字叫徐蕾,与之前贴吧得到的信息一致。

通过上面收集到的用户名、邮箱、手机号搜索微信,搜索结果为同一微信号,可以确定上面得到信息的准确性。

支付宝实名再次认证了前面推测的准确性。

0×06总结

到这里整个追溯过程就结束了,本想把Web环节写的详细些,最后还是略掉了。梳理一下整个过程及思路,最后附上张简单的逻辑图。

0×07写在最后

希望作者能尽快关闭网站,不再继续泄露个人隐私。隐私保护问题还是要从根源解决,建议有关部门及时从销售渠道端追查非法交易,遏制“黑产”泛滥。

同学们如果有兴趣深入交流,可联系金乌实验室,联系方式:[email protected]

*原创作者:Mars@金乌网络安全实验室,本文属FreeBuf原创奖励计划,未经许可禁止转载

- 上一篇:不学奥斯卡黑《长城》,回味马特达蒙《谍影重重5》的技术亮点

- 下一篇:这款奇葩的Android勒索软件竟然让受害者用语音说出解锁密码

-

元气少女 (1级) 元气少女 biubiubiu 回复一定要将这些坏人绳之以法 (¬︿̫̿¬☆)) 9 ( 亮了

元气少女 (1级) 元气少女 biubiubiu 回复一定要将这些坏人绳之以法 (¬︿̫̿¬☆)) 9 ( 亮了 -

Ezio 回复只有我想知道作者QQ是用的什么插件吗?) 9 ( 亮了

Ezio 回复只有我想知道作者QQ是用的什么插件吗?) 9 ( 亮了 -

金乌g0v (1级) 回复内部名字:《绝密!管好你的另一伴,这些网站千万不能看》) 8 ( 亮了

-

aaaa 回复好不容易搞了一套个人信息搞点事情,这样一来,又要换一套信息了 :wink:) 8 ( 亮了

aaaa 回复好不容易搞了一套个人信息搞点事情,这样一来,又要换一套信息了 :wink:) 8 ( 亮了 -

just4role (2级) '>alert(123); 回复:sad: 这应该只是这其中的一个。。