现在网上一查出现安全模式的连接,基本都是要关闭服务端的操作,其实这种方式是不正确的,最有效的解决方式是使用stunnel进行安全模式的连接。

我碰到的问题是微软云(其实我不想用!)连接Redis,默认采用6380做为SSL端口,而微软云同时还会启用非SSL端口6379,如果嫌其麻烦,可以用非SSL进行连接。

下面是解决方法:

1、安装stunnel,这个工具的原理是可以简单的看做代理,把远程请求用stunnel,返回后用本地映射一个端口。

# Mac brew instsall stunnel # CentOS yum install -y stunnel

2、配置

# Mac配置文件路径 vi /usr/local/etc/stunnel/stunnel.conf # CentOS配置文件路径 vi /etc/stunnel/stunnel.conf

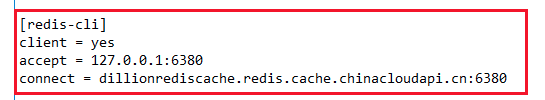

配置如下:

[redis-cli] client = yes accept = 127.0.0.1:6380 connect =:6380

运行stunnel

stunnel

3、连接

注意,此时的连接应该为localhost,而不是上面的地址。

redis-cli.exe -p 6380 –a <访问密钥>

总结:

其实上面可以看出,要先运行stunnel,然后stunnel代理了远程的一个连接,并映射出本地端口,其实本地的端口可以写成别的。

为什么会有stunnel,原因是以前的一些客户端本身不支持SSL,尤其是一些证书等等,那么stuunel很好解决了这一部分客户端的问题,并通过代理使客户端无感知。

参考:

https://www.cnblogs.com/adylee/archive/2007/09/16/894538.html

https://docs.azure.cn/zh-cn/articles/azure-operations-guide/redis-cache/aog-redis-cache-using-redis-cli-connect-azure-redis-cache

https://help.compose.com/docs/redis-and-redis-cli

https://aws.amazon.com/cn/premiumsupport/knowledge-center/elasticache-connect-redis-node/