SQL注入基础

背景

最近部门搞一次安全大赛,属于业余级别的,面向没有系统黑客知识的参赛者。我本以为没有多少人会参加的,没有想到大家纷纷抱团组队,誓要拿个冠军回来。

当然我也投入到比赛的大军之中,在比赛的这一周工作上的事情很多,根本抽不出时间查找相关的解题技巧,当然其它同事也是类似的情况。所以我重点关注了两道注入相关的题目,其中之一是SQL注入。

在整个解题过程中,网上只找到一篇详细讲解SQL注入的文章,是转载的,但原文已经找不到了。

对于我来说,自工作以来就没有用过数据库,各种SQL语法还停留在读书时代的阶段,甚至连编程代码中是如何拼接成完整的SQL语句都想像不出来。所以本文是以一个实验者的角度来动手做一次SQL注入的实验。

既然是实验性的,那得搭建环境了。作为新手,为了省却复杂性带来不必要的麻烦,我选取了最简单的配置,即Ubuntu + Apache + PHP + MySQL。只需要一个简单的安装、创建数据库和表、以及写一个简单的php网页即可。

何谓为SQL注入

在正式开始之前,我们先讲讲什么是SQL注入。

还记得小学语文考试上的填空题吗?

我是_______________,喜欢___________________

题目的意图明显是通过填空来了解答题者的名字和爱好。

如果填成下面这样呢?

我是调皮的小男孩子,专职撩妹子。

,喜欢_____________

这就是一个注入的例子,当出题者以为他已经定下了句子的主体结构,需要填空的内容是不会影响主体结构的,而填空者却通过填写的内容,修改了整句话的结构,这就是注入。

以王宝强马蓉两人为例,对于王宝强来说,请来的经纪人是工作上的一部分,这也是他定下来的人生结构。他却没有想到,经纪人除了完成经纪人所应做的事情,还在背后干起别的事情来。对于王宝强来说,经纪人做的事情,就是一种注入,改变了他定义的结构组织。

那什么是SQL注入就不言而喻了。当黑客通过精心构造的URL参数,或者表单提交的参数,拼接到预先定义好的SQL格式时,意外地改变了程序员预期的SQL结构时,SQL注入就构成了。执行该SQL语句已超出的程序员的意图。比如,没用用户名或密码可以登陆成功,或将数据库内容全部dump下来,等等。

安装Apach, PHP和MySQL

为什么选择LAMP(Linux + Apache + MySQL + PHP)呢? 因为我对Windows下的开发环境不熟悉,而在Linux下较轻量级的Web环境搭建要数LAMP了。

如果你有Web动态语言开发经验,php是个很容易上手的语言。当然我们选用LAMP的目的不是Web本身,是使用它来写一个demo的数据库应用,然后重点测试SQL注入,所以重点是SQL注入,LAMP只是配菜。

在Ubuntu下安全LAMP非常简单,只需要一个命令就可以了:

sudo apt-get install apache2 mysql-server mysql-client php5 php5-gd php5-mysql

在安装MySQL过程中会要求设置root用户的密码,设置成root(后面链接数据库时需要)。

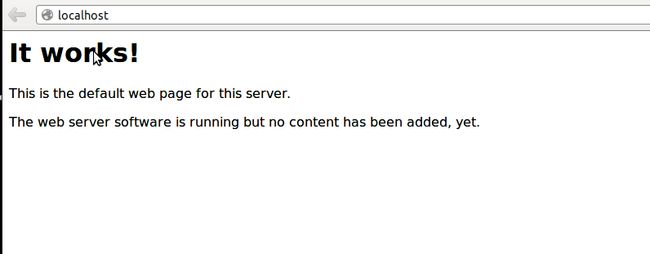

安装完成后,web项目根目录默认在/var/www/,为了简单起来,对LAMP不做任何配置。打开浏览器,输入http://localhost/测试安装是否成功。下是测试成功的例子。

然后测试一下php5是否工作正常:

- sudo touch /var/www/test.php

- sudo vim /var/www/test.php ,并输入以下内容

phpinfo()

?>好了,实验环境搭建成功了。

编写简单的数据库应用

要一步步学习SQL注入,少不了简单的数据库应用,在这里开发一个简单的demo作为测试对象。几乎所有的应用学习都以用户登陆开始,在这里我们也不免俗。

创建数据库

链接数据库

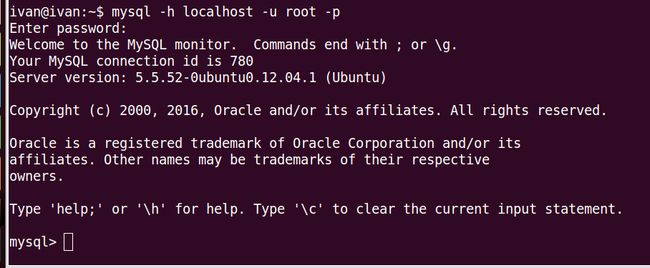

使用mysql客户端连接MySQL数据,命令如下:

#mysql -h localhost -u root -p

Enter password: <这里输入密码为root>

创建数据库test

首先要创建一个数据库,这里将数据名字称为test,在mysql客户端输入如下命令:

mysql>create database test;

然后进入test数据库

mysql> use test;

创建表userinfo

有了数据库,还得有表,才能装下真正的数据。简单起见,表只有两个字段name和passwd,分别保存用户名和密码,其中name为主键。MySQL下的创建语句:

create table userinfo (name char(20) not null primary key, passwd char(20) not null);

插入用户数据

为了测试,需要往表里面插入数据。使用mysql语句往userinfo表插入两个用户信息,分别是linyt和ivan,密码和用户名内空一样。

MySQL语句如下:

insert into userinfo values('linyt', 'linyt');

insert into userinfo values('ivan','ivan');

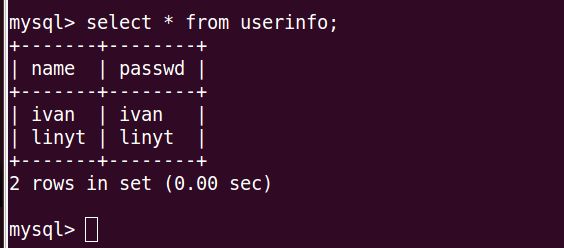

测试一下数据表内容

在MySQL客户端输入:select * from userinfo;命令可以看到userinfo表中所有记录。

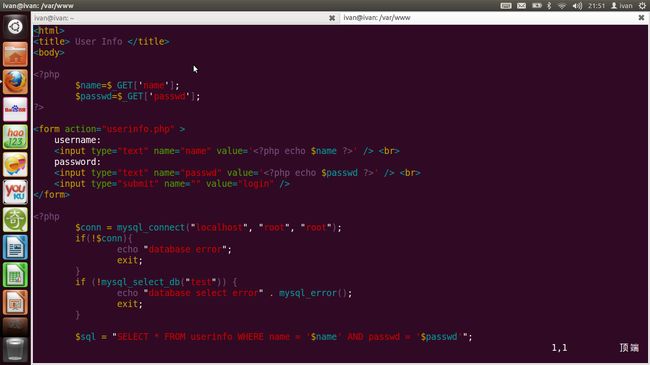

编写php应用demo

下面使用php脚本语言编写个简单的登录系统,仅仅为演示目的。代码如下:

本应用原理非常简单,通过username和passwd两个文本框接受用户输入的用户名和密码,然链接数据库,使用select * from userinfo where name='<输入的用户名>' AND passwd='<用户输入的密码>'SQL语句从数据库中查询出用户记录,如果有该用名,则以表格方式来显示用户信息。

对于没人做过web开发的朋友可以会问,这里为什么需要单引号

',那是因为name字段的类型是字符串,字符串值需要使用单引号'括起来。而数值类型是不需的单引号'的。

为了方便后面验证展示,每次都会在网页上输出查询的SQL语句内容。

SQL注入实验

前面都是餐前菜,这里才是主菜,各位久等了。在注入实验之前,我们先展示正常登录效果:

先来观察一下发生了什么事情:

- 分别输入用户名linyt和密码linyt,然后点login

- 后面php服务中获取用户的输入,并保存在

$name和$passwd两个变量- 使用

$name和$passwd两变量来拼接生成SQL语句,并进行数据库查询- 将从数据库是查询出数据在网页上输出

本例中输入用户名linyt和密码linyt情况,SQL语句的拼接过程如下:

如果不知道用户名和密码的情况下,怎么能够登陆成功呢?这是SQL注入攻击的初衷。

如果不知道用户名密码,那么name = ‘$name’ 随便替换成一个用户名如foo,变成name = ‘foo’,这个条件肯定不能为true,为了使得WHERE语句的条件为ture,就得更改它的语句结构。

即然name = ‘foo’ 肯定为false,那么我们在后面增加一个or,再附件一个恒真语句,那整个语句就为ture了。恒真语句非常多,比如'1' = '1',1=1, '' = '',在不同的上下文选择适合的就可以了。

留意一下SQL拼接语句中name = ‘$name’,这里是有两个'号的。为了最终注入结果为:

select * from userinfo WHERE name = '<这里写什么都不重要>' or '1'='1' AND passwd = '<这里写什么都不重要>' or '1'='1'

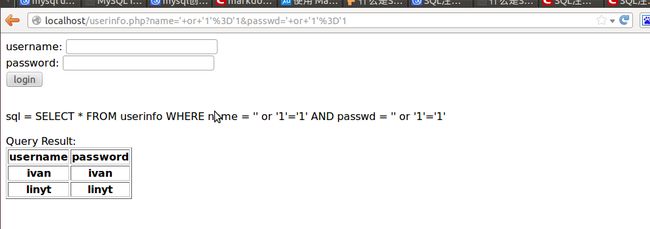

那name和passwd应该填什么呢?请看图:

至于,为什么第一个字符中 ',而且最后一个1后面没有',请大家补脑对照一下,这里不细说。

请注意浏览器地址栏的内容:http://localhost/uerinfo.php?name='+or+'1'%3D'1&passwd='+or+'1'%3D'1。

浏览器在址址显示时使用了URL编码,与用户输入username和passwd内容看起来不完全一样,实际是一样的。使用+来代表空格,%3D来代替=。

通过注入,网页显示了userinfo表中的所有记录。 大家可以再看一下网页上的SQL语句输出:sql = SELECT * FROM userinfo WHERE name = '' or '1'='1' AND passwd = '' or '1'='1'

如果你对SQL很在行,那可做更复杂的注入,可以将数据库里面很多东西给偷出来。

结束

SQL注入的故事到这里,可以告一段落了。拥有这些技能是否可独立行走江湖了呢?答案是不行。这里的SQL注入技能,只是从0到1的突破,从开发者脑洞大开,向攻击思维转身。但如果说SQL注入的江湖就这些小,那就显示过于自大了,会死得很惨的。

有攻就有防,即然大家都知道直接使用输入来拼接生成SQL很容易受到攻击,那么开发人员肯定会使用各种招数防止被注入。典型的招数比如使用正式表达式过滤非法输入,对特殊字符做转义再传给MySQL数据库,或者使用安全的参数法煮熟法。

来吧,如果你没有实践过SQL注入,本文就给你来个0到1的转变。