burpsuite使用简介

上次讲解了burpsuite pro v2beta安装激活,现在就来介绍一下burpsuite的简单使用,这里只介绍一些在CTF常用的功能,对于渗透扫描等高级的功能童鞋们就自己看资料学习吧,目的是教会萌新小白简单使用抓包,爆破等功能。演示环境采用靶场,实际环境可能存在一些防护需自己灵活变通。

抓包代理配置

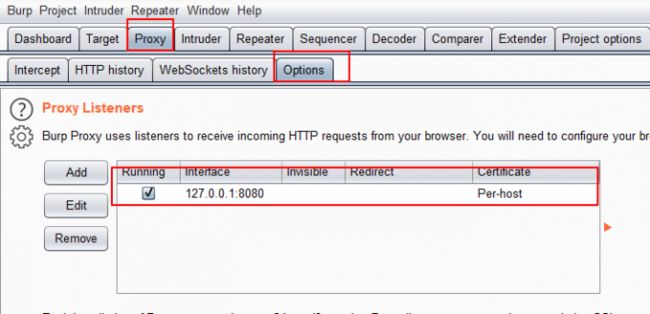

burpsuite代理设置

burpsuite默认设置了代理127.0.0.1:8080如果端口冲突可以修改成其他的。注: 浏览器中配置代理时,端口必须burpsuite配置中的一样。

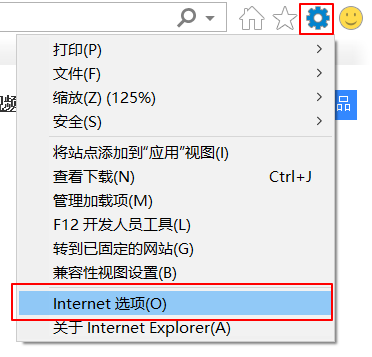

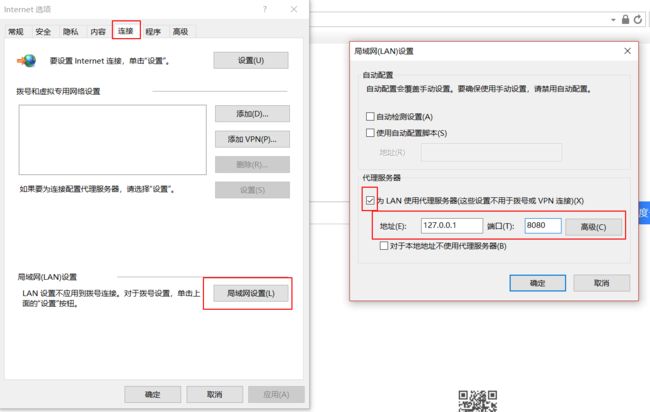

IE浏览器代理设置

这里使用Internet Explorer 11为例,其他版本IE浏览器设置类似。

打开IE浏览器,在右上角工具中选择Internet选项,或者在菜单栏选择工具Internet选项

选择连接–>点击局域网设置,勾上为LAN使用代理服务器前打勾,ip输入127.0.0.1,端口输入8080

chrome浏览器代理设置

这里使用的是google chrome版本 71.0.3578.98(64位版本),其他的设置也类似

对于chrome有很多优秀的插件很方便切换代理Falcon Proxy,Proxy SwitchyOmega等。

先讲讲不用插件设置的方法。

可以在浏览器url输入框内输入:chrome://settings/,点击高级,点击系统下面的打开代理设置,弹窗出来和IE设置方法一样。其他版本的chrome浏览器设置代理的按钮位置略有区别。

推荐可以使用的是Falcon Proxy,配置简单操作方便。

Firefox浏览器代理设置

这里的Firefox最新版本是64.0.2(32位),右上角打开选项——>网络设置——>设置——手动配置代理——>设置HTTP代理。

Firefox也有很多代理插件,大家可以推荐分享。

简单举几个例子

很多web题都会使用burpsuite抓包修改数据包,爆破,上传文件等,这里主要简单介绍一些常见的功能。更多高端的骚操作欢迎大佬们在评论区留言。

X-Forwarded-For

X-Forwarded-For:简称XFF头,它代表客户端,也就是HTTP的请求端真实的IP,只有在通过了HTTP 代理或者负载均衡服务器时才会添加该项。

标准格式如下:X-Forwarded-For: client1, proxy1, proxy2。

这类题目通常是修改添加ip地址,题目都会提示有访问ip限制条件。

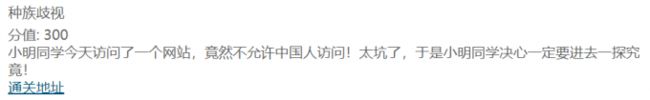

这里拿hackinglab的一个入门题演示。

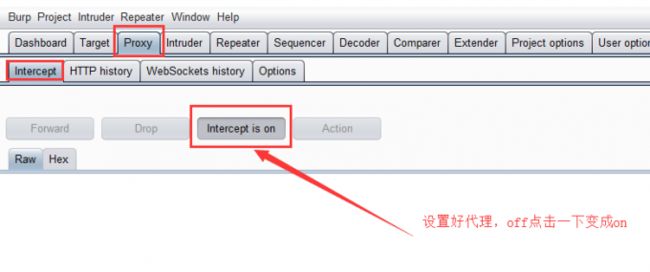

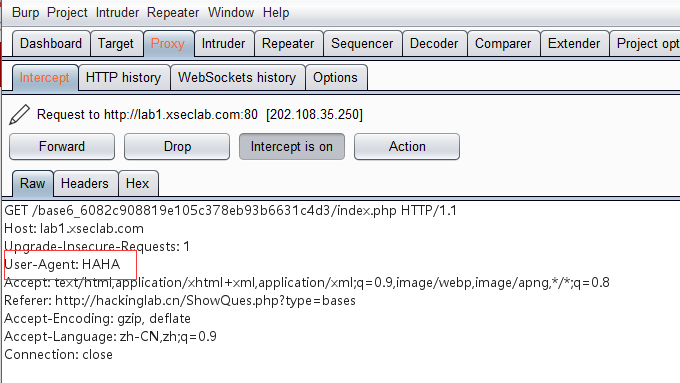

打开burpsuite来抓个包

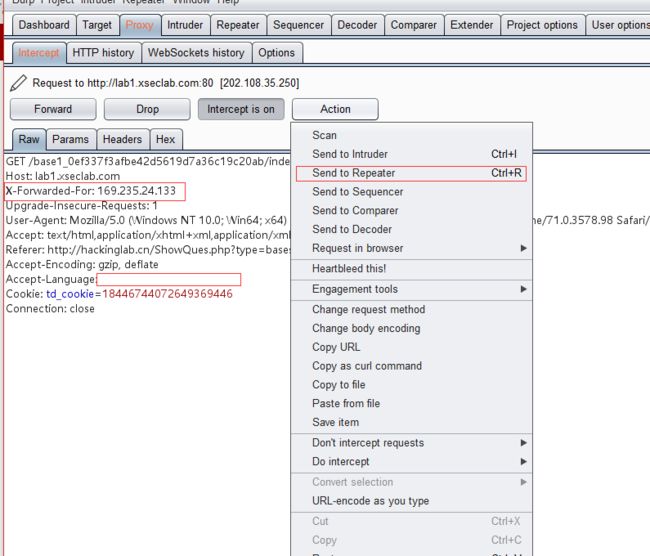

根据题目提示判断访问者的身份,最直接就是判断访问的ip所在ip段,所以这里添加一个XXF头伪造一个国外ip,百度随便查一个国外ip写上去,比如X-Forwarded-For: 169.235.24.133。

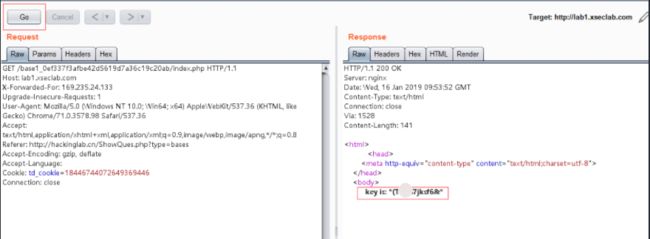

这样还要注意有一个Accept-Language: zh-CN,zh;q=0.9,可以改成Accept-Language: en-US,en;q=0.9或者直接删掉不写也是可以的,然后鼠标右键或者点击Action,点击Send to repeater,repeater选项卡会变红色,点go,在response里可以看到key

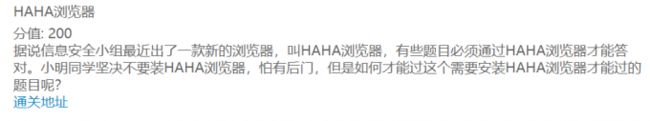

修改User-Agent

这个在比赛中也经常出现,在实际中也很有用,比如限制只能手机浏览器或客户端访问的一些网页,都可以尝试通过改user-agent的方法绕过,利用PC浏览器进行访问调试。

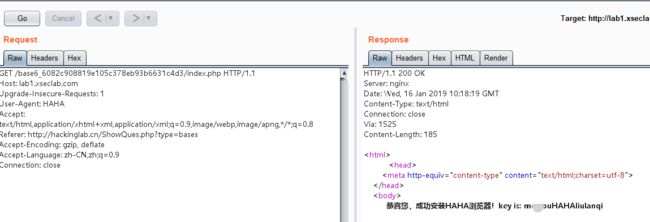

题目描述:

抓包修改User-Agent: HAHA,send to repeater,go一下拿到key

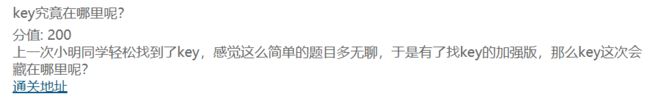

查看包的响应头

ctf也经常会把flag藏着Response Headers响应头中,在浏览器中F12,network里,可以查看,但是burpsuite会更方便。

,可以先试试打开查看网页源代码无果,抓包试试查看Response Headers响应头。

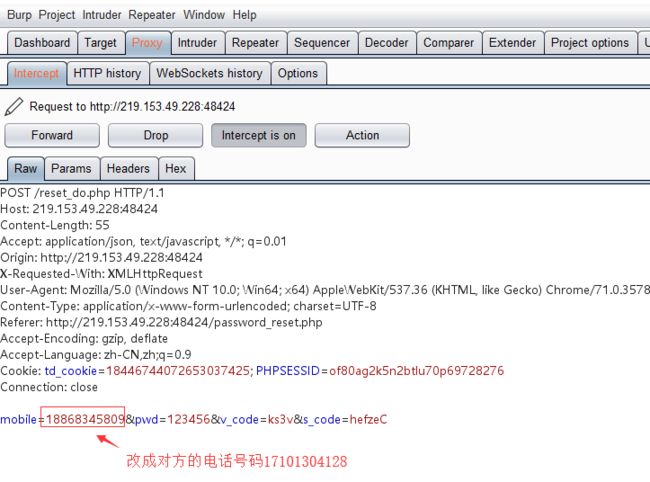

任意账号密码重置逻辑漏洞

这种算是一个非法获取验证码逻辑漏洞,和前两年很火的微商平台一分钱买iPhone的操作和原理是一样的。类似的还有修改ID,用户名以及cookie等达到一些非法目的。这种逻辑漏洞的原因是后台没有对数据包进行账号关联性效验。

打开网页,填写系统给的自己电话号码、新密码、图片验证码,获取到验证码以后,开启burpsuite抓包功能,点击重置密码按钮,修改数据包中mobile为对方的手机号码,如果存在逻辑漏洞,发送出去就成功修改了。

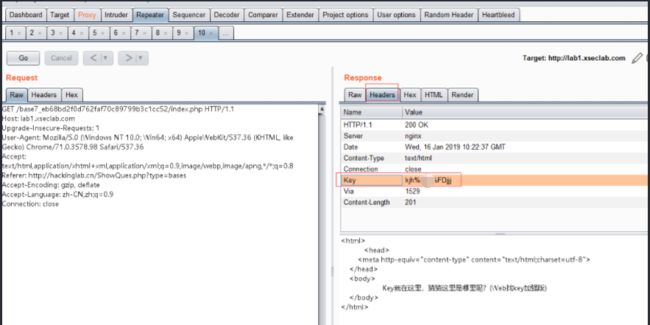

刷票、爆破功能

burpsuite还有一个很强大的功能就是intruder选项卡的爆破功能。

这个功能也可以用来对存在漏洞的投票系统进行刷票。

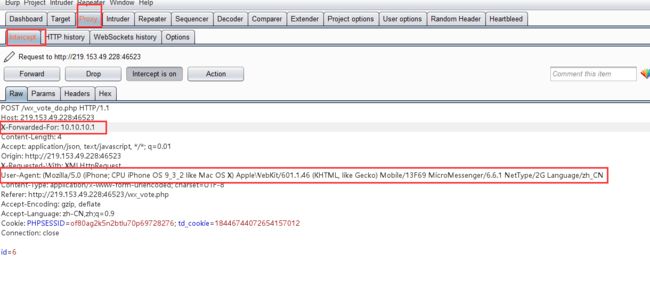

这里拿一个微信投票系统的题目进行演示

通过百度可以知道微信数据包请求头的User-Agent: (Mozilla/5.0 (iPhone; CPU iPhone OS 9_3_2 like Mac OS X) AppleWebKit/601.1.46 (KHTML, like Gecko) Mobile/13F69 MicroMessenger/6.6.1 NetType/2G Language/zh_CN。

开启burpsuite,这里我们a2019这个用户票数刷到第一吧。点击投票按钮,把数据包中的User-Agent:改掉,由于这里我们是匿名投票,那么他是怎么记录的呢?肯定是通过ip记录的吧,我们在数据包中加入XXF头,前面也说了什么是XXF头。随便输入一个ip值。

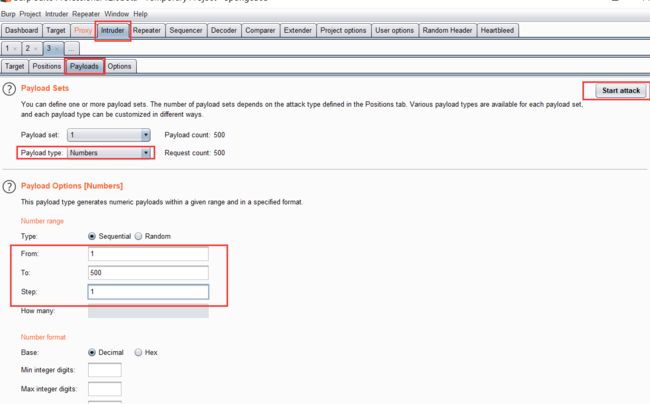

然后右键send to intruder,在positions中点击clear清除所以默认的爆破参数,然后选择ip最后一位,点击add。

在payload页面中选择payload type为number,下面设置起始值和步长,点击右上角start attack按钮

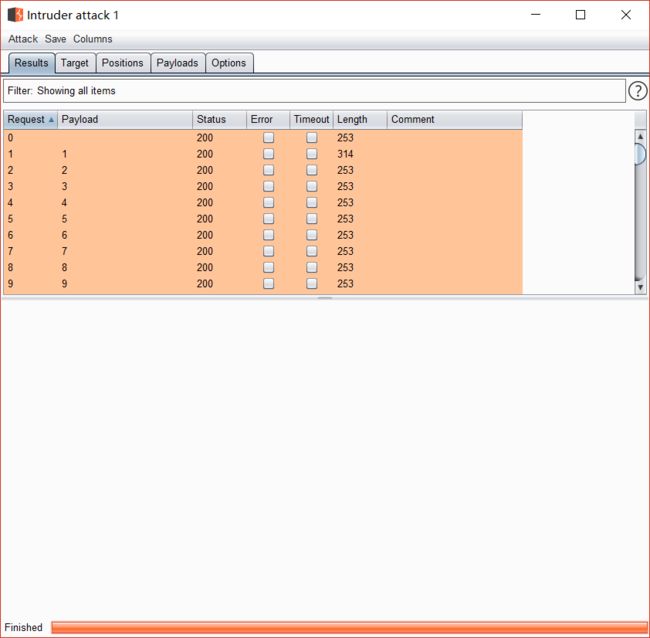

等待爆破结束。可以看到刷票成功。

注: 如果是爆破密码,根据需求选择字典或者自己导入字典。

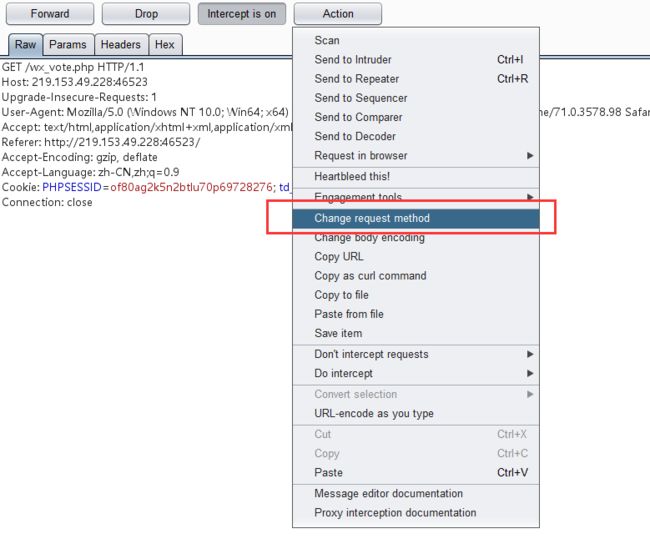

GET和POST数据包类型转换

使用burpsuite可以很方便的转换请求包的GET或者POST类型。

鼠标右键点击change request method即可转换请求包类型。

其他

burpsuite还有很多其他牛逼的功能,比如:漏洞扫描检测,爬虫等,还可以通过添加编写插件实现各种功能例如:可以使用插件结合SQLmap进行自动化sql注入渗透测试、结合phantom检测XSS、结合android killer对安卓APP进行渗透测试等,在实际安全测试环境中应用广泛。更多技巧欢迎小伙伴们进群下载资料讨论交流安恒萌新粉丝群:928102972。

首发于安恒网络空间安全讲武堂公众号请大家多多关注!