国产sm2,sm3,sm4加解密

有个为国家做的项目,其中需求是必须要用国产的加密,最后经项目组讨论后决定用国产sm2加密 本人用vue开发前端所以一下实在vue中用的方法,

国密相关介绍

国密算法是国家密码局制定标准的一系列算法,主要有SM1,SM2,SM3,SM4,密钥长度和分组长度均为128位。其中

- SM1 为对称加密。其加密强度与AES相当。该算法不公开,调用该算法时,需要通过加密芯片的接口进行调用。

- SM2为非对称加密,基于ECC。该算法已公开。由于该算法基于ECC,故其签名速度与秘钥生成速度都快于RSA。ECC 256位(SM2采用的就是ECC 256位的一种)安全强度比RSA 2048位高,但运算速度快于RSA。

- SM3 消息摘要。可以用MD5作为对比理解。该算法已公开。校验结果为256位。

- SM4 无线局域网标准的分组数据算法。对称加密,密钥长度和分组长度均为128位。

sm-crypto可以在微信小程序中实现SM2、SM3、SM4国密算法。

国密需要用到的依赖

npm install --save sm-crypto

sm2用法

获取密钥对

const sm2 = require('sm-crypto').sm2;

let keypair = sm2.generateKeyPairHex();

publicKey = keypair.publicKey; // 公钥

privateKey = keypair.privateKey; // 私钥

加解密

const sm2 = require('sm-crypto').sm2;

const cipherMode = 1; // 1 - C1C3C2,0 - C1C2C3,默认为1

let encryptData = sm2.doEncrypt(msgString, publicKey, cipherMode); // 加密结果

let decryptData = sm2.doDecrypt(encryptData, privateKey, cipherMode); // 解密结果

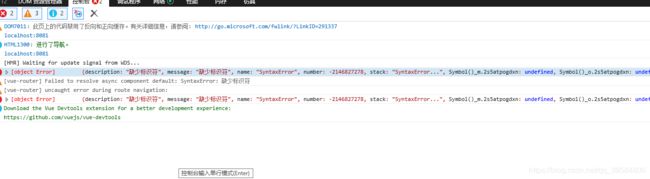

在开发中遇到一个问题一直解决不了,就是在ie上用上sm2加密后项目打不开了,不加就每问题,本人用的vue+webpack,报以下错误,本人表示已经加了"babel-polyfill"来转SE6的语法谁解决了留言说一下被,小生在这感激不尽,

sm2和RSA一样都是非对称加密都有一个密钥对,即公钥、密钥。公钥用来加密,密钥用来解密。

但要注意的是sm2的加解密时有两种方式即0——C1C2C3、1——C1C3C2如果在和后台对接的时候后台不知道用的时哪种方式,那么我们就都尝试一下,无非就两种方式嘛,但是切记如果选用的了C1C2C3的加密方式时是在加密后的密文前面需要加04的,具体为为什么是这样的我不知道实际demo如下

const sm2 = require("sm-crypto").sm2;

const cipherMode = 0; // 1 - C1C3C2,0 - C1C2C3,默认为1

export default {

data() {

return {

account: "",

password: "",

verifyCode: "",

modelFlage: false,

content: "",

textNum: "",

image: "",

key: ""

};

},

methods: {

btn() {

let url = this.severUrl.source_server_login_sso;

let account = sm2.doEncrypt(this.account,"公钥",cipherMode )

let password = sm2.doEncrypt(this.password,"公钥",cipherMode )

let key = sm2.doEncrypt(this.key,"公钥",cipherMode )

let params = {

account: `04${account}`,

hasRsa: 1,

password: `04${password}`,

key: `04${key}`,

verifyCode: this.verifyCode

};

this.$https.post(url, params).then(res => {

if (res.data.result == 1) {

this.getRouter();

}

});

}

}

}

签名验签

ps:理论上来说,只做纯签名是最快的。

const sm2 = require('sm-crypto').sm2;

// 纯签名 + 生成椭圆曲线点

let sigValueHex = sm2.doSignature(msg, privateKey); // 签名

let verifyResult = sm2.doVerifySignature(msg, sigValueHex, publicKey); // 验签结果

// 纯签名

let sigValueHex2 = sm2.doSignature(msg, privateKey, {

pointPool: [sm2.getPoint(), sm2.getPoint(), sm2.getPoint(), sm2.getPoint()], // 传入事先已生成好的椭圆曲线点,可加快签名速度

}); // 签名

let verifyResult2 = sm2.doVerifySignature(msg, sigValueHex2, publicKey); // 验签结果

// 纯签名 + 生成椭圆曲线点 + der编解码

let sigValueHex3 = sm2.doSignature(msg, privateKey, {

der: true,

}); // 签名

let verifyResult3 = sm2.doVerifySignature(msg, sigValueHex3, publicKey, {

der: true,

}); // 验签结果

// 纯签名 + 生成椭圆曲线点 + sm3杂凑

let sigValueHex4 = sm2.doSignature(msg, privateKey, {

hash: true,

}); // 签名

let verifyResult4 = sm2.doVerifySignature(msg, sigValueHex4, publicKey, {

hash: true,

}); // 验签结果

// 纯签名 + 生成椭圆曲线点 + sm3杂凑(不做公钥推导)

let sigValueHex5 = sm2.doSignature(msg, privateKey, {

hash: true,

publicKey, // 传入公钥的话,可以去掉sm3杂凑中推导公钥的过程,速度会比纯签名 + 生成椭圆曲线点 + sm3杂凑快

});

let verifyResult5 = sm2.doVerifySignature(msg, sigValueHex5, publicKey, {

hash: true,

publicKey,

});

获取椭圆曲线点

const sm2 = require('sm-crypto').sm2;

let poin = sm2.getPoint(); // 获取一个椭圆曲线点,可在sm2签名时传入

sm3

const sm3 = require('sm-crypto').sm3;

let hashData = sm3('abc'); // 杂凑

sm4

sm4加密

const sm4 = require('sm-crypto').sm4;

const key = [0x01, 0x23, 0x45, 0x67, 0x89, 0xab, 0xcd, 0xef, 0xfe, 0xdc, 0xba, 0x98, 0x76, 0x54, 0x32, 0x10];

let encryptData = sm4.encrypt([0x01, 0x23, 0x45, 0x67, 0x89, 0xab, 0xcd, 0xef, 0xfe, 0xdc, 0xba, 0x98, 0x76, 0x54, 0x32, 0x10], key); // 加密

sm4解密

const sm4 = require('sm-crypto').sm4;

const key = [0x01, 0x23, 0x45, 0x67, 0x89, 0xab, 0xcd, 0xef, 0xfe, 0xdc, 0xba, 0x98, 0x76, 0x54, 0x32, 0x10];

let decryptData = sm4.decrypt([0x68, 0x1e, 0xdf, 0x34, 0xd2, 0x06, 0x96, 0x5e, 0x86, 0xb3, 0xe9, 0x4f, 0x53, 0x6e, 0x42, 0x46], key); // 解密