- SQL注入与防御-第六章-3:利用操作系统--巩固访问

一、核心逻辑与价值“巩固访问”是SQL注入攻击的持久化控制阶段,通过篡改数据库权限、植入隐蔽后门(如“数据库rootkit”)、利用系统组件(如SQLServerSOAP端点),实现对数据库及关联服务器的长期控制,绕过常规防御检测,扩大攻击影响。二、技术实现与典型场景(一)数据库Rootkit植入(以Oracle为例)1.原理通过篡改数据库元数据、系统视图,隐藏恶意用户、权限或操作,类似操作系统R

- 【DVWA系列】——SQL注入(时间盲注)详细教程

一只枷锁

网络安全靶场练习sql数据库oracleweb安全网络安全

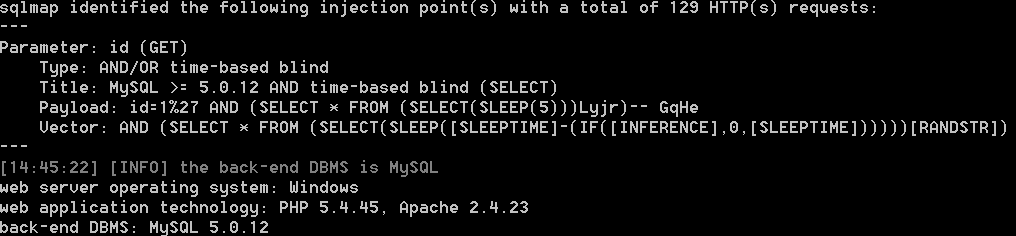

本文仅用于技术研究,禁止用于非法用途。Author:枷锁文章目录一、时间盲注核心原理二、手工注入步骤(附Payload)1.判断注入类型(字符型/数字型)2.猜解数据库名长度3.逐字符猜解数据库名4.猜解表名5.提取关键数据(以admin密码为例)三、自动化工具(sqlmap)1.基础命令2.常用操作四、防御措施分析(Low级别漏洞根源)总结:攻击链与技巧本文环境SecurityLevel:low

- 2025年渗透测试面试题总结-2025年HW(护网面试) 40(题目+回答)

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录2025年HW(护网面试)401.SQL注入读写文件/二次注入/防御2.XSS类型及防御3.CSRF与XSS区别4.文件上传绕过与防御5.服务器解析漏洞6.XXE与SSRF7.RCE与PHP函数区别8.Python迭代器与装饰器9.缓冲区溢出原理/防御10.内网渗透经验1

- 从0到1:SQL注入与XSS攻防实战——数据库安全加固全攻略

小张在编程

sqlxss数据库

引言2023年某电商平台用户数据泄露事件中,黑客仅用一行username='OR'1'='1的登录输入,就拖走了百万用户信息;另一家社交网站更离谱,用户在评论区输入alert('xss'),竟让千万级用户的浏览器成了“提线木偶”。这些看似简单的攻击,为何能撕开企业安全防线?今天我们就来拆解SQL注入与XSS的“作案手法”,并给出一套可落地的数据库安全加固方案——毕竟,防住这两类攻击,能解决80%的

- DVWA靶场-SQL Injection (Blind)SQL注入盲注

mlws1900

网络安全dvwasql数据库安全web安全网络安全phpdvwa

概念SQLInjection(Blind),即SQL盲注;注入:可以查看到详细内容;盲注:目标只会回复是或不是,没有详细内容;盲注,与一般注入的区别在于,一般的注入攻击者可以直接从页面上看到注入语句的执行结果,而盲注时攻击者通常是无法从显示页面上获取执行结果,甚至连注入语句是否执行都无从得知,因此盲注的难度要比一般注入高。类型基于布尔值的盲注;基于时间的盲注;基于报错的盲注;基于布尔值的盲注基于布

- ORM框架实战:MyBatis与JPA深度对比及企业级开发全攻略(终极优化版)

Android洋芋

mybatistomcatjavaORM框架数据库优化

一、ORM框架技术演进与选型策略1.1ORM框架的演进史JDBC时代:手动管理连接池、事务、SQL注入风险。Hibernate/JPA:2006年JPA标准化,推动ORM框架自动化。MyBatis:2010年诞生,强调SQL控制权,解决Hibernate“过度自动化”问题。2020年后趋势:MyBatis-Plus:提供Lambda表达式、自动分页等功能。SpringDataJPA:通过方法名自动

- web渗透sql注入1之access

合作小小程序员小小店

计算机网络性能优化网络攻击模型网络安全安全性测试

web渗透sql注入1之access环境搭建:win2003+asp+access数据库特性:access数据库没有root,不能读写文件,不能执行命令,只能借助字典得到数据注入方式:联合注入偏移注入注入过程:1)判断当前表有多少列,Howmushcolumnsnumber?id=1orderby23?id=1orderby52)获取数据库Getdatabase?id=1unionselect1,

- 2025年渗透测试面试题总结-2025年HW(护网面试) 31(题目+回答)

独行soc

2025年护网面试职场和发展安全linux护网渗透测试

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录2025年HW(护网面试)311.自我介绍2.渗透测试流程(五阶段模型)3.技术栈与开发经历4.自动化挖洞实践5.信息搜集方法论6.深度漏洞挖掘案例8.SQL注入实战技巧9.AWVS扫描与防御10.CSRFvsSSRF核心差异11.SSRF正则绕过技术12.虚拟主机识别原

- sqli-labs靶场第1-6关

foxfoxfoxfoxxxx

数据库sqli-labs靶场sql注入报错注入

sqli-labs靶场在线版的网址为https://sqli-labs.bachang.org/,该网址下前10关通过get的方法传递参数id进行sql注入的学习,格式像这样-->https://sqli-labs.bachang.org/Less-1/?id=,等于号后接你要传入的参数,这里展示前六关的id的参数,推荐使用火狐插件hackbar进行拼接到url的后面。1.less-1单引号字符串

- SQL注入与防御-第四章-7:带外通信+自动利用工具

在安全厂商修设备

SQL注入与防御sql网络安全web安全

SQL注入利用——带外通信(OOB)一、核心概念:什么是带外通信?在SQL注入中,带外通信(OOB,OutOfBand)指:突破“请求与响应在同一信道(如HTTP)”的限制,通过其他独立信道(如邮件、DNS、文件系统、网络连接)传输数据。解决“无法通过正常响应获取结果”的问题(如盲注场景、响应被过滤时)。二、带外通信的适用场景当遇到以下情况时,OOB是关键突破点:盲注无法高效获取数据:时间盲注、布

- SQL注入与防御-第四章-5:权限提升

在安全厂商修设备

SQL注入与防御sql网络安全web安全

SQL注入利用——权限提升全解析(按数据库分类拆解)一、核心背景与目标在SQL注入攻击中,权限提升是突破“普通用户限制”的关键步骤。攻击者通过利用数据库漏洞、配置缺陷或内置功能,将普通用户权限提升至管理员(如SQLServer的sysadmin、Oracle的DBA),从而:访问所有数据库、表、敏感数据(如密码、配置)。执行高危操作(如修改数据、创建后门、远程命令执行)。二、SQLServer权限

- SQL注入与防御-第四章-6:窃取哈希口令

在安全厂商修设备

SQL注入与防御sql网络安全web安全

SQL注入利用——窃取哈希口令一、核心逻辑:哈希口令的价值与窃取路径数据库中,用户口令通常以哈希形式存储(防明文泄露)。攻击者通过SQL注入窃取哈希后,可:暴力破解:用工具(如JohntheRipper)枚举原始口令。横向渗透:利用“用户reused口令”(同一口令用于多系统)入侵其他设备。不同数据库的哈希存储位置、算法差异极大,需针对性分析。二、SQLServer:哈希存储与窃取(分版本)(一)

- SQL注入与防御—第二章-2:确认SQL注入与自动化工具介绍

在安全厂商修设备

SQL注入与防御sql网络安全web安全

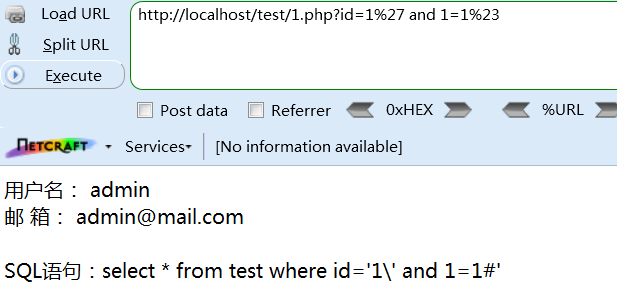

SQL注入发现-确认SQL注入一、核心逻辑:精准验证注入点确认SQL注入,是在发现疑似注入的基础上,通过构造特定payload,精准验证输入点是否可控、能否影响SQL执行逻辑,核心是“构造测试语句→观察响应差异→判定注入存在”。二、确认注入的关键方法(一)区分数字与字符串注入1.原理数据库对数字、字符串的解析规则不同(数字无需单引号,字符串需单引号包裹)。通过构造含单引号、数字运算的payload

- SQL注入与防御-第三章:复查代码中的SQL注入

复查代码中的SQL注入一、核心逻辑通过静态/动态代码分析,识别代码中直接拼接用户输入、未验证过滤的危险编码行为,定位“将用户可控数据传入SQL执行函数”的风险点,从代码源头预防SQL注入。核心是识别“用户输入→危险函数→SQL执行”的未净化链路,结合多场景适配,切断注入风险。二、关键步骤与方法(一)代码分析方法1.静态代码分析原理:不执行代码,直接审计源码,查找“用户输入拼接SQL”的危险逻辑。重

- spring boot 之 集成 druid数据库连接池

我叫晨曦啊

springbootspringboot数据库后端

springboot版本:2.3.12.RELEASEMySQL版本:8.0Druid简介Druid是阿里开源的一个数据库连接池和SQL查询优化工具,用于提高应用程序对数据库的性能和可扩展性。主要提供的功能:数据库连接池、数据库连接池监控、SQL查询优化、数据源管理、防御SQL注入、统计和监控。引入pom依赖com.alibabadruid-spring-boot-starter1.2.16com

- 2025web建议

随便收集的信息新手入门路线推荐第一步:Web安全相关概念建议学习时间:2周学习内容如下:1、熟悉基本概念(SQL注入、上传、XSS、CSRF、一句话木马等)。2、通过关键字(SQL注入、上传、XSS、CSRF、一句话木马等)进行Google。3、阅读《Web安全深度剖析》,作为入门学习还是可以的。4、看一些渗透笔记/视频,了解渗透实战的整个过程,可以Google(渗透笔记、渗透过程、入侵过程等)。

- 浅谈企业 SQL 注入漏洞的危害与防御

阿贾克斯的黎明

网络安全sql数据库web安全

目录浅谈企业SQL注入漏洞的危害与防御一、SQL注入漏洞的现状二、SQL注入带来的风险三、SQL注入漏洞的分类(一)按利用方式分类(二)输出编码(三)使用预编译语句(四)日志监控(五)使用WAF(WebApplicationFirewall)(五)使用WAF(WebApplicationFirewall)(六)代码扫描和培训七、如何第一时间发现正在被SQL注入攻击(一)日志监控(二)蜜罐数据(三)

- 绕过SQL注入监测的技术

绕过SQL注入监测的技术SQL注入监测通常通过WAF(Web应用防火墙)、IDS/IPS或应用层检测机制实现:1.编码混淆技术十六进制编码:SELECT*FROMusersWHEREid=0x31OR1=1URL编码:id=1%20OR%201%3D1Unicode编码:id=1+OR+1=1→id=1+%u004F%u0052+%u0031%u003D%u00312.注释混淆内联注释(MySQL

- Web安全测试详解

点击文末小卡片,免费获取软件测试全套资料,资料在手,涨薪更快随着互联网时代的蓬勃发展,基于Web环境下的应用系统、应用软件也得到了越来越广泛的使用。目前,很多企业的业务发展都依赖于互联网,比如,网上银行、网络购物、网络游戏等。但,由于很多恶意攻击者想通过截获他人信息去谋取利益,因此,会对Web服务器进行攻击。攻击的方式也非常多,常见的有SQL注入、跨站脚本攻击、跨站请求伪造、缓存区溢出等。由此,我

- 【SQL知识】SQL注入中-- +和#的区别

KPX

SQL知识web安全漏洞挖掘sql数据库

目录1.基本概念对比2.实际SQL注入示例(1)原始SQL语句(2)使用--+注释(3)使用#注释3.关键区别图示4.如何选择?5.总结1.基本概念对比特性--+(或--)#(或%23)注释类型SQL标准注释MySQL特有注释是否需要空格需要(+代替空格)不需要URL编码--%20(空格编码)%23适用数据库MySQL、Oracle、SQLServer、PostgreSQL主要MySQL浏览器处理

- SQLmap 使用指南:开启安全测试高效之旅

SQLmap作为一款强大的开源自动化SQL注入工具,在安全测试领域扮演着至关重要的角色,它能够精准检测并有效利用Web应用程序中潜藏的SQL注入漏洞。但请务必牢记,其使用必须严格限定在合法授权的范围内,以确保不触碰法律红线。安装SQLmap在Windows系统中安装SQLmap,首先要确保已成功安装Python环境。因为SQLmap是基于Python开发的,Python环境是其运行的基础。安装好P

- 22-4 SQL注入攻击 - post 基于报错的注入

技术探索

Web安全攻防全解析sql数据库

1、post基于错误单引号注入回显分析注入点位置已经发生变化。在浏览器中,无法直接查看和修改注入点。不过,可以通过使用相应的插件来完成修改任务。修改方法:(一般是网站前端做了限制,我们才需要用到bp绕开限制)要修改Less11注入点的请求,可以使用BurpSuite工具来捕获请求包,并使用其中的"Repeater"功能来进行修改。具体操作步骤如下:首先打开BurpSuite并设置代理,然后在浏览器

- [第一章 web入门]SQL注入-2

weixin_40546436

渗透测试

1通过updatexml取数据从页面发现有一个提示如果加上?tips=1的话,通过burpsuite发包可以通过updatexml来查看回显,可以通过这个取到数据下面是通过updatexml来注入,这时4步中用到语句name=admin’andupdatexml(1,concat(0x7e,(select(database())),0x7e),1)#&pass=bbname=admin’andup

- Web学习:SQL注入之联合查询注入

kaikaile1995

前端学习sql

SQL注入(SQLInjection)是一种常见且危害极大的Web安全漏洞,攻击者可以通过构造恶意的SQL语句窃取、篡改数据库中的数据,甚至控制整个数据库服务器。本文将深入探讨SQL注入的一个重要变种——联合查询注入(Union-basedSQLInjection),介绍其原理、常见攻击方式、以及防御措施。SQL注入概述SQL注入是指将恶意的SQL代码插入到应用程序的输入字段中,使得这些代码被意外

- 【蓝队】XX集团股份有限公司体系化监测挖掘抵御0day漏洞防护技战法|护网|高级|研判|监测|hw

chenyzzz

蓝队网络安全网络安全系统安全web安全安全架构0day

2025重点关注MetaCRM客户关系管理系统sendfile.jsp任意文件上传MetaCRM客户关系管理系统sendsms.jsp任意文件上传AgentSyste代理商管理系统login.actionStruts2远程代码执行用友NClistUserSharingEvents存在SQL注入浪潮云财务系统存在远程代码执行一、工作背景与现状分析0day漏洞是指尚未被漏洞所在软硬件系统的厂商或开发者

- 【代码审计】安全审核常见漏洞修复策略

秋说

Java代码审计网络安全代码审计

文章目录1.异常信息泄露修复建议不推荐用法推荐用法2.文件上传漏洞错误示例(缺乏校验)安全示例(含格式/扩展名校验)3.SQL注入漏洞(MyBatis${})示例修复建议4.生成组件间接依赖生成依赖树建议5.间接依赖组件的漏洞什么是间接依赖后端修复1后端修复2前端修复1前端修复26.XSS(跨站脚本攻击)错误示例(存在风险)安全示例(自动转义)修复建议7.接口未鉴权修复建议8.路径遍历漏洞错误示例

- JDBC中PreparedStatement对象详解(认真看完包学会)

码力无边-OEC

java后端

JDBC(JavaDatabaseConnectivity)是Java用于访问数据库的标准API。PreparedStatement是JDBC中用于执行预编译的SQL语句的接口,能够有效地防止SQL注入,并提高性能。以下是关于PreparedStatement的详细讲解:1.什么是PreparedStatementPreparedStatement是一种SQL语句的预编译版本。与Statement

- PreparedStatement详解

empti_

JDBCjava数据库

PreparedStatement详解一、PreparedStatement概述PreparedStatement是JDBC中用于执行预编译SQL语句的接口,它继承自Statement接口,提供了更安全、更高效的SQL执行方式。主要特点:预编译:SQL语句被预编译并存储在PreparedStatement对象中参数化查询:使用占位符(?)代替直接拼接SQL值防止SQL注入:自动处理特殊字符,提高安

- 【Go语言成长之路】 模糊测试

风华同学

Go语言成长之路golang开发语言后端单元测试

文章目录模糊测试一、前提二、创建项目三、添加待测试代码四、添加单元测试五、添加模糊测试模糊测试本教程介绍了Go中模糊测试的基础知识。通过模糊测试,随机数据会针对您的测试运行,以尝试找到漏洞或导致崩溃的输入。可以通过模糊测试发现的漏洞示例包括SQL注入、缓冲区溢出、拒绝服务和跨站点脚本攻击。注:Go语言中模糊测试已经内置,具体可以参考:GoFuzzingdocs,将来还会添加更多功能。一、前提Go1

- 《网络安全自学教程》- SQL注入漏洞详解

士别三日wyx

《网络安全自学教程》sql数据库网络安全安全web安全

《网络安全自学教程》SQL注入的原理其实很简单:由于后端过滤不严格,把用户输入的数据当成SQL语句执行了。SQL注入1、SQL注入常出现在哪些功能?2、SQL注入危害3、SQL注入分类4、判断是否存在SQL注入5、SQL注入方式6、SQL注入防御6.1、预编译1、SQL注入常出现在哪些功能?凡是涉及「数据库操作的功能」,都有可能存在SQL注入,比如:搜索框等查询功能。用户注册/用户登录功能。密码找

- Enum 枚举

120153216

enum枚举

原文地址:http://www.cnblogs.com/Kavlez/p/4268601.html Enumeration

于Java 1.5增加的enum type...enum type是由一组固定的常量组成的类型,比如四个季节、扑克花色。在出现enum type之前,通常用一组int常量表示枚举类型。比如这样:

public static final int APPLE_FUJI = 0

- Java8简明教程

bijian1013

javajdk1.8

Java 8已于2014年3月18日正式发布了,新版本带来了诸多改进,包括Lambda表达式、Streams、日期时间API等等。本文就带你领略Java 8的全新特性。

一.允许在接口中有默认方法实现

Java 8 允许我们使用default关键字,为接口声明添

- Oracle表维护 快速备份删除数据

cuisuqiang

oracle索引快速备份删除

我知道oracle表分区,不过那是数据库设计阶段的事情,目前是远水解不了近渴。

当前的数据库表,要求保留一个月数据,且表存在大量录入更新,不存在程序删除。

为了解决频繁查询和更新的瓶颈,我在oracle内根据需要创建了索引。但是随着数据量的增加,一个半月数据就要超千万,此时就算有索引,对高并发的查询和更新来说,让然有所拖累。

为了解决这个问题,我一般一个月会进行一次数据库维护,主要工作就是备

- java多态内存分析

麦田的设计者

java内存分析多态原理接口和抽象类

“ 时针如果可以回头,熟悉那张脸,重温嬉戏这乐园,墙壁的松脱涂鸦已经褪色才明白存在的价值归于记忆。街角小店尚存在吗?这大时代会不会牵挂,过去现在花开怎么会等待。

但有种意外不管痛不痛都有伤害,光阴远远离开,那笑声徘徊与脑海。但这一秒可笑不再可爱,当天心

- Xshell实现Windows上传文件到Linux主机

被触发

windows

经常有这样的需求,我们在Windows下载的软件包,如何上传到远程Linux主机上?还有如何从Linux主机下载软件包到Windows下;之前我的做法现在看来好笨好繁琐,不过也达到了目的,笨人有本方法嘛;

我是怎么操作的:

1、打开一台本地Linux虚拟机,使用mount 挂载Windows的共享文件夹到Linux上,然后拷贝数据到Linux虚拟机里面;(经常第一步都不顺利,无法挂载Windo

- 类的加载ClassLoader

肆无忌惮_

ClassLoader

类加载器ClassLoader是用来将java的类加载到虚拟机中,类加载器负责读取class字节文件到内存中,并将它转为Class的对象(类对象),通过此实例的 newInstance()方法就可以创建出该类的一个对象。

其中重要的方法为findClass(String name)。

如何写一个自己的类加载器呢?

首先写一个便于测试的类Student

- html5写的玫瑰花

知了ing

html5

<html>

<head>

<title>I Love You!</title>

<meta charset="utf-8" />

</head>

<body>

<canvas id="c"></canvas>

- google的ConcurrentLinkedHashmap源代码解析

矮蛋蛋

LRU

原文地址:

http://janeky.iteye.com/blog/1534352

简述

ConcurrentLinkedHashMap 是google团队提供的一个容器。它有什么用呢?其实它本身是对

ConcurrentHashMap的封装,可以用来实现一个基于LRU策略的缓存。详细介绍可以参见

http://code.google.com/p/concurrentlinke

- webservice获取访问服务的ip地址

alleni123

webservice

1. 首先注入javax.xml.ws.WebServiceContext,

@Resource

private WebServiceContext context;

2. 在方法中获取交换请求的对象。

javax.xml.ws.handler.MessageContext mc=context.getMessageContext();

com.sun.net.http

- 菜鸟的java基础提升之道——————>是否值得拥有

百合不是茶

1,c++,java是面向对象编程的语言,将万事万物都看成是对象;java做一件事情关注的是人物,java是c++继承过来的,java没有直接更改地址的权限但是可以通过引用来传值操作地址,java也没有c++中繁琐的操作,java以其优越的可移植型,平台的安全型,高效性赢得了广泛的认同,全世界越来越多的人去学习java,我也是其中的一员

java组成:

- 通过修改Linux服务自动启动指定应用程序

bijian1013

linux

Linux中修改系统服务的命令是chkconfig (check config),命令的详细解释如下: chkconfig

功能说明:检查,设置系统的各种服务。

语 法:chkconfig [ -- add][ -- del][ -- list][系统服务] 或 chkconfig [ -- level <</SPAN>

- spring拦截器的一个简单实例

bijian1013

javaspring拦截器Interceptor

Purview接口

package aop;

public interface Purview {

void checkLogin();

}

Purview接口的实现类PurviesImpl.java

package aop;

public class PurviewImpl implements Purview {

public void check

- [Velocity二]自定义Velocity指令

bit1129

velocity

什么是Velocity指令

在Velocity中,#set,#if, #foreach, #elseif, #parse等,以#开头的称之为指令,Velocity内置的这些指令可以用来做赋值,条件判断,循环控制等脚本语言必备的逻辑控制等语句,Velocity的指令是可扩展的,即用户可以根据实际的需要自定义Velocity指令

自定义指令(Directive)的一般步骤

&nbs

- 【Hive十】Programming Hive学习笔记

bit1129

programming

第二章 Getting Started

1.Hive最大的局限性是什么?一是不支持行级别的增删改(insert, delete, update)二是查询性能非常差(基于Hadoop MapReduce),不适合延迟小的交互式任务三是不支持事务2. Hive MetaStore是干什么的?Hive persists table schemas and other system metadata.

- nginx有选择性进行限制

ronin47

nginx 动静 限制

http {

limit_conn_zone $binary_remote_addr zone=addr:10m;

limit_req_zone $binary_remote_addr zone=one:10m rate=5r/s;...

server {...

location ~.*\.(gif|png|css|js|icon)$ {

- java-4.-在二元树中找出和为某一值的所有路径 .

bylijinnan

java

/*

* 0.use a TwoWayLinkedList to store the path.when the node can't be path,you should/can delete it.

* 1.curSum==exceptedSum:if the lastNode is TreeNode,printPath();delete the node otherwise

- Netty学习笔记

bylijinnan

javanetty

本文是阅读以下两篇文章时:

http://seeallhearall.blogspot.com/2012/05/netty-tutorial-part-1-introduction-to.html

http://seeallhearall.blogspot.com/2012/06/netty-tutorial-part-15-on-channel.html

我的一些笔记

===

- js获取项目路径

cngolon

js

//js获取项目根路径,如: http://localhost:8083/uimcardprj

function getRootPath(){

//获取当前网址,如: http://localhost:8083/uimcardprj/share/meun.jsp

var curWwwPath=window.document.locati

- oracle 的性能优化

cuishikuan

oracleSQL Server

在网上搜索了一些Oracle性能优化的文章,为了更加深层次的巩固[边写边记],也为了可以随时查看,所以发表这篇文章。

1.ORACLE采用自下而上的顺序解析WHERE子句,根据这个原理,表之间的连接必须写在其他WHERE条件之前,那些可以过滤掉最大数量记录的条件必须写在WHERE子句的末尾。(这点本人曾经做过实例验证过,的确如此哦!

- Shell变量和数组使用详解

daizj

linuxshell变量数组

Shell 变量

定义变量时,变量名不加美元符号($,PHP语言中变量需要),如:

your_name="w3cschool.cc"

注意,变量名和等号之间不能有空格,这可能和你熟悉的所有编程语言都不一样。同时,变量名的命名须遵循如下规则:

首个字符必须为字母(a-z,A-Z)。

中间不能有空格,可以使用下划线(_)。

不能使用标点符号。

不能使用ba

- 编程中的一些概念,KISS、DRY、MVC、OOP、REST

dcj3sjt126com

REST

KISS、DRY、MVC、OOP、REST (1)KISS是指Keep It Simple,Stupid(摘自wikipedia),指设计时要坚持简约原则,避免不必要的复杂化。 (2)DRY是指Don't Repeat Yourself(摘自wikipedia),特指在程序设计以及计算中避免重复代码,因为这样会降低灵活性、简洁性,并且可能导致代码之间的矛盾。 (3)OOP 即Object-Orie

- [Android]设置Activity为全屏显示的两种方法

dcj3sjt126com

Activity

1. 方法1:AndroidManifest.xml 里,Activity的 android:theme 指定为" @android:style/Theme.NoTitleBar.Fullscreen" 示例: <application

- solrcloud 部署方式比较

eksliang

solrCloud

solrcloud 的部署其实有两种方式可选,那么我们在实践开发中应该怎样选择呢? 第一种:当启动solr服务器时,内嵌的启动一个Zookeeper服务器,然后将这些内嵌的Zookeeper服务器组成一个集群。 第二种:将Zookeeper服务器独立的配置一个集群,然后将solr交给Zookeeper进行管理

谈谈第一种:每启动一个solr服务器就内嵌的启动一个Zoo

- Java synchronized关键字详解

gqdy365

synchronized

转载自:http://www.cnblogs.com/mengdd/archive/2013/02/16/2913806.html

多线程的同步机制对资源进行加锁,使得在同一个时间,只有一个线程可以进行操作,同步用以解决多个线程同时访问时可能出现的问题。

同步机制可以使用synchronized关键字实现。

当synchronized关键字修饰一个方法的时候,该方法叫做同步方法。

当s

- js实现登录时记住用户名

hw1287789687

记住我记住密码cookie记住用户名记住账号

在页面中如何获取cookie值呢?

如果是JSP的话,可以通过servlet的对象request 获取cookie,可以

参考:http://hw1287789687.iteye.com/blog/2050040

如果要求登录页面是html呢?html页面中如何获取cookie呢?

直接上代码了

页面:loginInput.html

代码:

<!DOCTYPE html PUB

- 开发者必备的 Chrome 扩展

justjavac

chrome

Firebug:不用多介绍了吧https://chrome.google.com/webstore/detail/bmagokdooijbeehmkpknfglimnifench

ChromeSnifferPlus:Chrome 探测器,可以探测正在使用的开源软件或者 js 类库https://chrome.google.com/webstore/detail/chrome-sniffer-pl

- 算法机试题

李亚飞

java算法机试题

在面试机试时,遇到一个算法题,当时没能写出来,最后是同学帮忙解决的。

这道题大致意思是:输入一个数,比如4,。这时会输出:

&n

- 正确配置Linux系统ulimit值

字符串

ulimit

在Linux下面部 署应用的时候,有时候会遇上Socket/File: Can’t open so many files的问题;这个值也会影响服务器的最大并发数,其实Linux是有文件句柄限制的,而且Linux默认不是很高,一般都是1024,生产服务器用 其实很容易就达到这个数量。下面说的是,如何通过正解配置来改正这个系统默认值。因为这个问题是我配置Nginx+php5时遇到了,所以我将这篇归纳进

- hibernate调用返回游标的存储过程

Supanccy2013

javaDAOoracleHibernatejdbc

注:原创作品,转载请注明出处。

上篇博文介绍的是hibernate调用返回单值的存储过程,本片博文说的是hibernate调用返回游标的存储过程。

此此扁博文的存储过程的功能相当于是jdbc调用select 的作用。

1,创建oracle中的包,并在该包中创建的游标类型。

---创建oracle的程

- Spring 4.2新特性-更简单的Application Event

wiselyman

application

1.1 Application Event

Spring 4.1的写法请参考10点睛Spring4.1-Application Event

请对比10点睛Spring4.1-Application Event

使用一个@EventListener取代了实现ApplicationListener接口,使耦合度降低;

1.2 示例

包依赖

<p