1、漏洞测试

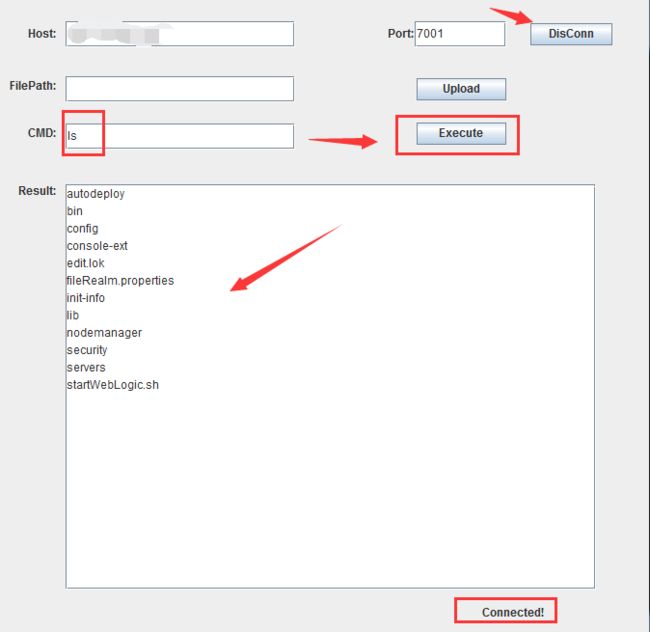

搭建完成weblogic12.1.3.0后,开始用工具测试

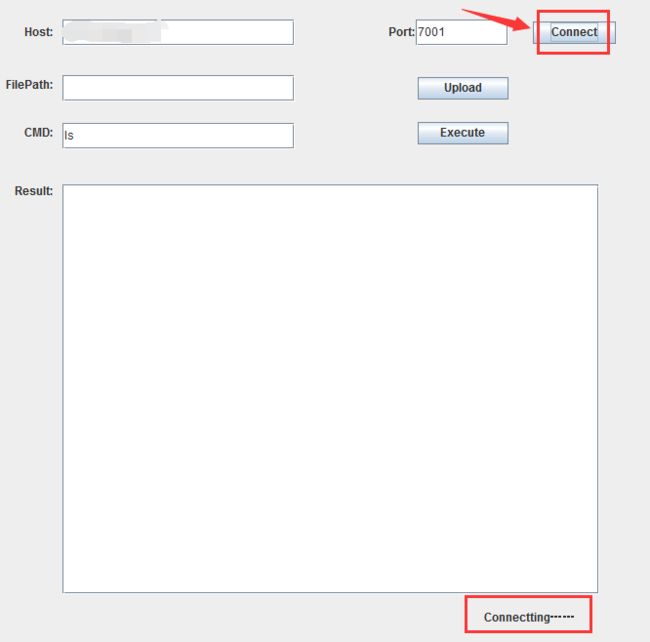

点击connect,右下角显示connected,说明已连接→说明漏洞存在

CMD输入:ls ,然后点击Execute执行(因为环境是linux)

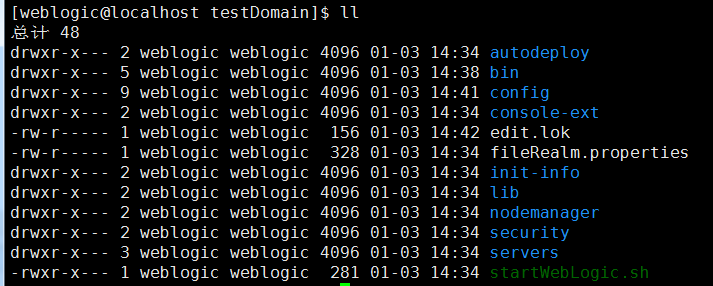

下图是对应环境服务器的。

2、打补丁

网上各种转来转去,参差不齐,好多说什么用bsu去打补丁,他们有些不知道,12.1.2后的版本都没有bsu这玩意了,打补丁要用opatch去打!

(1)将官方下载的补丁(有账号才可以下)解压,命令:unzip p26519417_121300_Generic.zip

![]()

解压之后,打开READ.txt 确认是2017年10月发的补丁。

解压出来的文件,是无法用bsu去打补丁的(也没有拿东西),需要用到opatch。

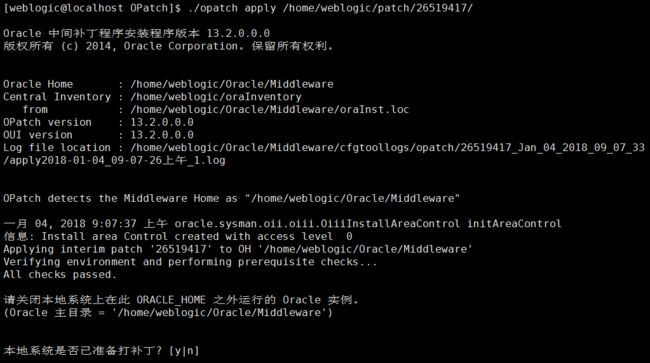

(2)进入opatch目录: cd Oracle/Middleware/OPatch/

(3)打补丁命令:./opatch apply /home/weblogic/patch/26519417/ (后面是解压后的补丁路径)

下图显示的是补丁的版本13.2.0.0.0,不是对应weblogic的版本。

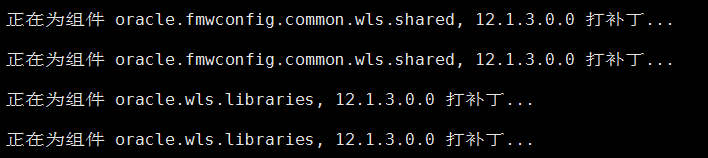

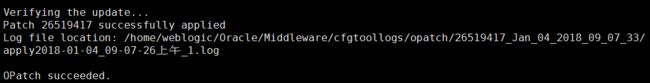

输入Y后,开始打补丁。直到出现succeed则成功。

然后重启weblogic

3、现在进行漏洞补丁测试

再次使用图形化EXP

半个钟了,还在connecting,出现连接失败时,说明漏洞已经补上!