- CVE-2017-5645(使用 docker 搭建)

JM丫

网络安全

介绍:是一个与ApacheLog4j2相关的安全漏洞,属于远程代码执行,它可能允许攻击者通过构造恶意的日志信息在目标系统上执行任意代码Log4j2介绍Log4j2是Apache的一个日志记录工具,属于Java应用的日志框架,它是Log4j的升级版,性能更好,功能更多.它被广泛的适用于Java应用程序中,帮助开发者记录程序运行的时候的日子信息,是Java生态系统中最重要的一个日志框架之一漏洞编号:C

- Weblogic XMLDecoder反序列化漏洞复现(CVE-2017-10271)

又菜又爱倒腾

漏洞复现安全漏洞

#WeblogicXMLDecoder反序列化漏洞(CVE-2017-10271)#一、漏洞简介weblogic的WLSSecurity组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。二、漏洞影响影响版本10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0三、产生原

- 漏洞预警 | Apache Tomcat 存在远程代码执行漏洞(CVE-2025-24813)

盛邦安全

apachetomcatjava

漏洞概述漏洞类型远程代码执行漏洞等级高危漏洞编号CVE-2025-24813漏洞评分无利用复杂度中影响版本11.0.0-M1至11.0.210.1.0-M1到10.1.349.0.0.M1到9.0.98利用方式远程POC/EXP已公开近日,ApacheTomcat发布更新修复漏洞(CVE-2025-24813)。为避免您的业务受影响,建议您及时开展安全风险自查。ApacheTomcat是一个Apa

- Apache OFBiz路径遍历漏洞(CVE-2024-36104)

WuY1nSec

漏洞复现apache

0x01漏洞描述ApacheOFBiz是美国阿帕奇(Apache)基金会的一套企业资源计划(ERP)系统。该系统提供了一整套基于Java的Web应用程序组件和工具。ApacheOFBiz18.12.14之前版本存在命令执行漏洞,该漏洞源于ControlFilter对路径限制不当导致用户能够访问ProgramExport导出功能执行Groovy代码。0x02影响版本ApacheOFBiz<18.12

- centos7升级openssh9.8

weixin_43806846

运维

前言处理新发布的CVE-2024-6387关于openssh的漏洞,升级openssh到9.8版本。一、升级准备?确认系统版本[root@CentOS7~]#uname-aLinuxCentOS73.10.0-1160.el7.x86_64#1SMPMonOct1916:18:59UTC2020x86_64x86_64x86_64GNU/Linux[root@CentOS7~]#cat/etc/c

- Spring Boot Tomcat 漏洞修复

高建伟-joe

后端springboottomcat后端java网络安全

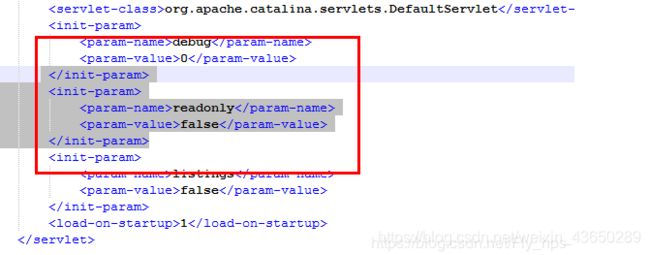

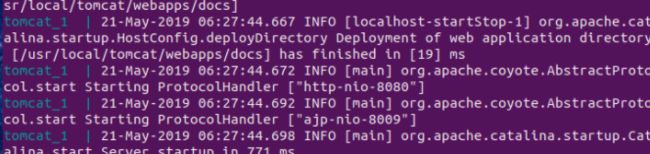

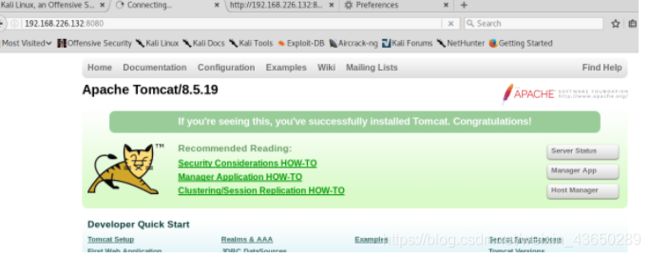

SpringBootTomcat漏洞修复ApacheTomcat远程代码执行漏洞(CVE-2025-24813)Tomcat是一个开源的、轻量级的Web应用服务器和Servlet容器。它由Apache软件基金会下的Jakarta项目开发,是目前最流行的JavaWeb服务器之一。该漏洞利用条件较为复杂,需同时满足以下四个条件:应用程序启用了DefaultServlet写入功能,该功能默认关闭。应用支

- Linux安装graphite(nginx+uwsgi)过程

caihuan

运维graphite

由于需要测量程序的各种指标,使用dropwizardmetrics,数据直接输出到graphite.看了很多别人安装graphite的文章,回馈下,写下自己的安装过程。1、查看系统版本cat/proc/versionLinuxversion4.4.10-1-pve(root@elsa)(gccversion4.9.2(Debian4.9.2-10))2、git下载源码Graphite-web:gi

- carla使用过程

白云千载尽

pygamepythoncarlac++ubuntuvscodelinux

官方文档:https://zlhou-carla-doc-cn.readthedocs.io/zh/latest/通过carla行驶100m自动停车:"""Exampleofautomaticvehiclecontrolfromclientside."""from__future__importprint_functionimportargparseimportcollectionsimportd

- VMware ESX曝3个0Day漏洞,已被黑客利用

FreeBuf-

网络安全web安全

Broadcom公司近日修复了VMwareESX产品中的三个0Day漏洞,这些漏洞已被恶意利用。漏洞概述Broadcom发布了安全更新,以修复VMwareESX产品中的三个0Day漏洞。这些漏洞分别被标识为CVE-2025-22224、CVE-2025-22225和CVE-2025-22226,影响了多个VMwareESX产品,包括VMwareESXi、vSphere、Workstation、Fu

- Linux提权sudo篇

璃靡

linux网络安全安全

文章目录linux提权01.CVE-2019-1428702.sudoapt03.sudoapach204.sudoash05.sudoawk06.sudobase6407.sudobash08.sudocp09.sudocpulimit10.sudocurl11.sudodate12.sudodd13.sudodstat14.sudoed15.sudoenv16.exiftool17.sudoe

- Linux 提权

藤原千花的败北

权限提升网络安全linux运维网络安全

文章目录前言1.内核漏洞提权脏牛(CVE-2016-5195)2.不安全的系统配置项2.1SUID/SGID提权2.2sudo提权2.3定时任务提权2.4capabilities提权3.第三方软件提权TomcatmanagerNginx本地提权(CVE-2016-1247)Redis未授权4.参考前言Linux提权总结1.内核漏洞提权内核管理着组件(如系统上的内存)和应用程序之间的通信。这个关键作

- Vue 3 组件库版本管理与发布策略:语义化版本控制与自动化发布流程 - 打造稳定可信赖的组件库生态

Neo Evolution

前端学习vue.js自动化前端单元测试代码覆盖率

引言各位前端工程领域的探索者,欢迎再度莅临Vue3+现代前端工程化系列技术博客的进阶课堂!在昨天的第十二篇博客中,我们成功构建了全自动化的Storybook文档站点持续部署(CD)流程,将组件库的用户文档体验提升至新的高度。今天,我们将聚焦于组件库生命周期的关键环节——版本管理与发布,深入剖析语义化版本控制(SemanticVersioning)的精髓,并实践自动化发布流程,为Vue3BasicU

- [网络安全提高篇] 一二八.恶意软件分析之利用MS Defender实现恶意样本家族批量标注(含学术探讨)

Eastmount

网络安全自学篇web安全恶意软件分析恶意样本家族标注MSDefender

2024新的战场,继续奋斗。“网络安全提高班”新的100篇文章即将开启,包括Web渗透、内网渗透、靶场搭建、CVE复现、攻击溯源、实战及CTF总结,它将更加聚焦,更加深入,也是作者的慢慢成长史。换专业确实挺难的,Web渗透也是块硬骨头,但我也试试,看看自己未来四年究竟能将它学到什么程度,漫漫长征路,偏向虎山行。享受过程,一起加油~前文介绍了IDAPython配置过程和基础用法,然后尝试提取恶意软件

- Releases(发布) 和 版本管理 是两个紧密相关的概念

WwwwwH_PLUS

#SoftwareEngineering运维

在软件开发和维护中,Releases(发布)和版本管理是两个紧密相关的概念,特别是在开源项目或企业软件开发中。1.Releases(发布)Release是指软件的一个正式发布版本,通常经过开发、测试、修复Bug,并被认为是足够稳定和可用于生产环境的版本。主要特点里程碑:通常对应一个开发周期的完成(如Alpha、Beta、正式版)。版本号:通常遵循语义化版本(SemanticVersioning,S

- 分享一些自认为好用的解码平台

肆——

安全

综合平台:以下是两个含有多种解密网站的平台,可用于完成多数密码解密https://ctf.bugku.com/toolshttp://www.hiencode.com/摩斯密码解密平台:https://www.lddgo.net/encrypt/morse核心价值观解码平台:http://www.hiencode.com/cvencode.html

- 语义向量模型全解:从基础到现在的deepseek中的语义向量主流模型

来自于狂人

人工智能语言模型

一、语义向量模型:自然语言处理的基石语义向量模型(SemanticVectorModel)是自然语言处理(NLP)的核心技术,它将词汇、句子或文档映射为高维向量,在数学空间中量化语义信息。通过向量距离(如余弦相似度)衡量语义的相似性,支撑了搜索引擎、情感分析、机器翻译等实际应用。1.1发展简史1980s~2000s:基于统计的浅层模型,如TF-IDF(直接表征词的重要性)、LSA(通过矩阵分解降维

- 安当全栈式PostgreSQL数据库安全解决方案:透明加密、动态凭据与勒索防护一体化实践

安 当 加 密

postgresql区块链数据库

引言:数字化转型下的数据库安全挑战随着PostgreSQL在企业核心业务中的广泛应用,其承载的敏感数据价值日益攀升。然而,近年来针对数据库的攻击事件频发,如SQL注入漏洞(CVE-2025-1094)、勒索病毒攻击、内部越权操作等,直接威胁企业数据资产安全。传统安全方案存在三大痛点:加密改造成本高、账号管理粗放、勒索防护滞后。安当基于多年技术沉淀,推出覆盖数据全生命周期的PostgreSQL安全解

- cve-2025-25064漏洞分析

Werqy3

网络安全

前言Zimbra提供一套开源协同办公套件包括WebMail,日历,通信录,Web文档管理和创作。漏洞描述漏洞原因漏洞的根本原因在于CancelPendingAccountOnlyRemoteWipe处理器中对用户输入(即设备ID)的处理方式不当漏洞代码//lib/ext/zimbrasync/zm-sync-store/com/zimbra/zimbrasync/service/CancelPen

- JeeWMS graphReportController.do SQL注入漏洞复现(CVE-2025-0392)

iSee857

漏洞复现安全web安全

免责申明:本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品描述:JeeWMS是一款基于JavaEE企业级架构开发的开源仓库管理系统(WMS),专为优化仓储管理和物流操作而设计。它支持多仓库、多货主

- NAKIVO Backup & Replication任意文件读取漏洞(CVE-2024-48248)

iSee857

漏洞复现安全web安全

免责申明:本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品描述:NAKIVOBackup&Replication是一款快速、经济实惠且一流的备份和灾难恢复解决方案,适用于VMwarevSphere

- Cuppa CMS任意文件读取漏洞(CVE-2022-25401)

风中追风-fzzf

#文件读取安全web安全

一、漏洞概述CuppaCMSv1.0中文件管理器的复制功能允许将任何文件复制到当前目录,从而授予攻击者对任意文件得读取权限,/templates/default/html/windows/right.php文件存在任意文件读取漏洞。二、影响范围v1.0三、访问页面四、漏洞复现1、访问接口POST接口/templates/default/html/windows/right.phpPOST/temp

- Redis Lua沙盒绕过RCE(CVE-2022-0543)

不想秃头的烟花

Redis漏洞redislua网络安全web安全数据库

原理RedisLua沙盒绕过RCE的原理主要涉及到Redis在Lua沙箱中遗留了一个对象package。在Debian以及Ubuntu发行版的源在打包Redis时,不慎在Lua沙箱中遗留了这个对象package。攻击者可以利用这个对象提供的方法加载动态链接库liblua里的函数,进而逃逸沙箱执行任意命令。具体来说,Redis一直有一个攻击面,就是在用户连接Redis后,可以通过eval命令执行Lu

- WordPress Course Booking System SQL注入漏洞复现 (CVE-2025-22785)(附脚本)

iSee857

漏洞复现安全web安全

免责申明:本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品描述:课程预订系统是一个在线平台,旨在简化课程报名流程。用户可以通过系统浏览可用课程,查看详细的课程描述、时间安排和讲师信息,并通过简单的

- [ vulhub漏洞复现篇 ] solr 远程命令执行 (CVE-2017-12629-RCE)

_PowerShell

[靶场实战]vulhubvulhub漏洞复现ApacheSolr远程命令执行CVE-2017-12629渗透测试

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!文章目录博主介绍一、漏洞编号二、影响范围三、漏洞描述四、环境搭建1、进入CVE-2017-12629-RCE环境2、启动C

- [ vulhub漏洞复现篇 ] Apche log4j远程代码执行漏洞(CVE-2021-44228)

_PowerShell

[靶场实战]vulhubCVE-2021-44228远程代码执行漏洞Apchelog4j渗透测试

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!文章目录博主介绍一、漏洞编号二、影响版本三、漏洞描述四、环境搭建1.进入CVE-2021-44228环境2.启动CVE-2

- python怎么用pip怎么用_python的pip怎么用

爱文斯坦

python怎么用pip怎么用

详细内容pip是一个Python包管理工具,主要是用于安装PyPI上的软件包,可以替代easy_install工具。pip的一些使用(推荐学习:Python视频教程)1)pip的自我更新$pipinstall-Upip2)安装PyPI软件包$pipinstallSomePackage#latestversion$pipinstallSomePackage==1.0.4#specificversio

- 网络安全-系统层攻击流程及防御措施

星河776(重名区分)

网络安全web安全安全

系统层攻击流程涉及多个阶段,攻击者通过逐步渗透以获取控制权或窃取数据。以下是详细的流程及防御措施:1.侦察(Reconnaissance)信息收集:主动扫描:使用工具如Nmap、Masscan扫描目标IP、开放端口、服务版本。被动侦察:通过公开资源(Shodan、Censys)或DNS记录获取系统信息。漏洞匹配:比对CVE、Exploit-DB等数据库,寻找已知漏洞(如ApacheLog4j漏洞)

- #渗透测试#批量漏洞挖掘#华测监测预警系统2.2 UserEdit.aspx SQL注入(CVE-2022-24876)

独行soc

漏洞挖掘安全web安全面试漏洞挖掘sql数据库

免责声明本教程仅为合法的教学目的而准备,严禁用于任何形式的违法犯罪活动及其他商业行为,在使用本教程前,您应确保该行为符合当地的法律法规,继续阅读即表示您需自行承担所有操作的后果,如有异议,请立即停止本文章读。目录华测监测预警系统2.2UserEdit.aspxSQL注入漏洞深度解析一、漏洞背景分析二、漏洞形成原理三、高级渗透测试方案四、防御加固方案五、法律与合规建议六、延伸风险评估七、漏洞POC华

- #渗透测试#批量漏洞挖掘#锐捷校园网自助服务系统 任意文件读取(CVE-2023-17233 )

独行soc

漏洞挖掘网络安全漏洞挖掘web安全面试护网

免责声明本教程仅为合法的教学目的而准备,严禁用于任何形式的违法犯罪活动及其他商业行为,在使用本教程前,您应确保该行为符合当地的法律法规,继续阅读即表示您需自行承担所有操作的后果,如有异议,请立即停止本文章读。目录一、漏洞核心原理与技术背景1.漏洞定义与触发条件2.常见攻击向量二、漏洞复现与渗透实战1.环境搭建与工具链2.漏洞验证步骤3.高级绕过技巧三、修复方案与安全加固1.代码层修复2.系统层加固

- 【安全】漏洞名词扫盲(POC,EXP,CVE,CVSS等)

Zero2One.

网络安全web安全xss前端

POC(ProofofConcept)漏洞证明,漏洞报告中,通过一段描述或一个样例来证明漏洞确实存在EXP(Exploit)漏洞利用,某个漏洞存在EXP,意思就是该漏洞存在公开的利用方式(比如一个脚本)0DAY含义是刚刚被发现,还没有被公开的漏洞,也没有相应的补丁程序,威胁极大。CVE(CommonVulnerabilities&Exposures)公共漏洞和暴露,CVE就好像是一个字典表,为广泛

- Java实现的基于模板的网页结构化信息精准抽取组件:HtmlExtractor

yangshangchuan

信息抽取HtmlExtractor精准抽取信息采集

HtmlExtractor是一个Java实现的基于模板的网页结构化信息精准抽取组件,本身并不包含爬虫功能,但可被爬虫或其他程序调用以便更精准地对网页结构化信息进行抽取。

HtmlExtractor是为大规模分布式环境设计的,采用主从架构,主节点负责维护抽取规则,从节点向主节点请求抽取规则,当抽取规则发生变化,主节点主动通知从节点,从而能实现抽取规则变化之后的实时动态生效。

如

- java编程思想 -- 多态

百合不是茶

java多态详解

一: 向上转型和向下转型

面向对象中的转型只会发生在有继承关系的子类和父类中(接口的实现也包括在这里)。父类:人 子类:男人向上转型: Person p = new Man() ; //向上转型不需要强制类型转化向下转型: Man man =

- [自动数据处理]稳扎稳打,逐步形成自有ADP系统体系

comsci

dp

对于国内的IT行业来讲,虽然我们已经有了"两弹一星",在局部领域形成了自己独有的技术特征,并初步摆脱了国外的控制...但是前面的路还很长....

首先是我们的自动数据处理系统还无法处理很多高级工程...中等规模的拓扑分析系统也没有完成,更加复杂的

- storm 自定义 日志文件

商人shang

stormclusterlogback

Storm中的日志级级别默认为INFO,并且,日志文件是根据worker号来进行区分的,这样,同一个log文件中的信息不一定是一个业务的,这样就会有以下两个需求出现:

1. 想要进行一些调试信息的输出

2. 调试信息或者业务日志信息想要输出到一些固定的文件中

不要怕,不要烦恼,其实Storm已经提供了这样的支持,可以通过自定义logback 下的 cluster.xml 来输

- Extjs3 SpringMVC使用 @RequestBody 标签问题记录

21jhf

springMVC使用 @RequestBody(required = false) UserVO userInfo

传递json对象数据,往往会出现http 415,400,500等错误,总结一下需要使用ajax提交json数据才行,ajax提交使用proxy,参数为jsonData,不能为params;另外,需要设置Content-type属性为json,代码如下:

(由于使用了父类aaa

- 一些排错方法

文强chu

方法

1、java.lang.IllegalStateException: Class invariant violation

at org.apache.log4j.LogManager.getLoggerRepository(LogManager.java:199)at org.apache.log4j.LogManager.getLogger(LogManager.java:228)

at o

- Swing中文件恢复我觉得很难

小桔子

swing

我那个草了!老大怎么回事,怎么做项目评估的?只会说相信你可以做的,试一下,有的是时间!

用java开发一个图文处理工具,类似word,任意位置插入、拖动、删除图片以及文本等。文本框、流程图等,数据保存数据库,其余可保存pdf格式。ok,姐姐千辛万苦,

- php 文件操作

aichenglong

PHP读取文件写入文件

1 写入文件

@$fp=fopen("$DOCUMENT_ROOT/order.txt", "ab");

if(!$fp){

echo "open file error" ;

exit;

}

$outputstring="date:"." \t tire:".$tire."

- MySQL的btree索引和hash索引的区别

AILIKES

数据结构mysql算法

Hash 索引结构的特殊性,其 检索效率非常高,索引的检索可以一次定位,不像B-Tree 索引需要从根节点到枝节点,最后才能访问到页节点这样多次的IO访问,所以 Hash 索引的查询效率要远高于 B-Tree 索引。

可能很多人又有疑问了,既然 Hash 索引的效率要比 B-Tree 高很多,为什么大家不都用 Hash 索引而还要使用 B-Tree 索引呢

- JAVA的抽象--- 接口 --实现

百合不是茶

抽象 接口 实现接口

//抽象 类 ,方法

//定义一个公共抽象的类 ,并在类中定义一个抽象的方法体

抽象的定义使用abstract

abstract class A 定义一个抽象类 例如:

//定义一个基类

public abstract class A{

//抽象类不能用来实例化,只能用来继承

//

- JS变量作用域实例

bijian1013

作用域

<script>

var scope='hello';

function a(){

console.log(scope); //undefined

var scope='world';

console.log(scope); //world

console.log(b);

- TDD实践(二)

bijian1013

javaTDD

实践题目:分解质因数

Step1:

单元测试:

package com.bijian.study.factor.test;

import java.util.Arrays;

import junit.framework.Assert;

import org.junit.Before;

import org.junit.Test;

import com.bijian.

- [MongoDB学习笔记一]MongoDB主从复制

bit1129

mongodb

MongoDB称为分布式数据库,主要原因是1.基于副本集的数据备份, 2.基于切片的数据扩容。副本集解决数据的读写性能问题,切片解决了MongoDB的数据扩容问题。

事实上,MongoDB提供了主从复制和副本复制两种备份方式,在MongoDB的主从复制和副本复制集群环境中,只有一台作为主服务器,另外一台或者多台服务器作为从服务器。 本文介绍MongoDB的主从复制模式,需要指明

- 【HBase五】Java API操作HBase

bit1129

hbase

import java.io.IOException;

import org.apache.hadoop.conf.Configuration;

import org.apache.hadoop.hbase.HBaseConfiguration;

import org.apache.hadoop.hbase.HColumnDescriptor;

import org.apache.ha

- python调用zabbix api接口实时展示数据

ronin47

zabbix api接口来进行展示。经过思考之后,计划获取如下内容: 1、 获得认证密钥 2、 获取zabbix所有的主机组 3、 获取单个组下的所有主机 4、 获取某个主机下的所有监控项

- jsp取得绝对路径

byalias

绝对路径

在JavaWeb开发中,常使用绝对路径的方式来引入JavaScript和CSS文件,这样可以避免因为目录变动导致引入文件找不到的情况,常用的做法如下:

一、使用${pageContext.request.contextPath}

代码” ${pageContext.request.contextPath}”的作用是取出部署的应用程序名,这样不管如何部署,所用路径都是正确的。

- Java定时任务调度:用ExecutorService取代Timer

bylijinnan

java

《Java并发编程实战》一书提到的用ExecutorService取代Java Timer有几个理由,我认为其中最重要的理由是:

如果TimerTask抛出未检查的异常,Timer将会产生无法预料的行为。Timer线程并不捕获异常,所以 TimerTask抛出的未检查的异常会终止timer线程。这种情况下,Timer也不会再重新恢复线程的执行了;它错误的认为整个Timer都被取消了。此时,已经被

- SQL 优化原则

chicony

sql

一、问题的提出

在应用系统开发初期,由于开发数据库数据比较少,对于查询SQL语句,复杂视图的的编写等体会不出SQL语句各种写法的性能优劣,但是如果将应用系统提交实际应用后,随着数据库中数据的增加,系统的响应速度就成为目前系统需要解决的最主要的问题之一。系统优化中一个很重要的方面就是SQL语句的优化。对于海量数据,劣质SQL语句和优质SQL语句之间的速度差别可以达到上百倍,可见对于一个系统

- java 线程弹球小游戏

CrazyMizzz

java游戏

最近java学到线程,于是做了一个线程弹球的小游戏,不过还没完善

这里是提纲

1.线程弹球游戏实现

1.实现界面需要使用哪些API类

JFrame

JPanel

JButton

FlowLayout

Graphics2D

Thread

Color

ActionListener

ActionEvent

MouseListener

Mouse

- hadoop jps出现process information unavailable提示解决办法

daizj

hadoopjps

hadoop jps出现process information unavailable提示解决办法

jps时出现如下信息:

3019 -- process information unavailable3053 -- process information unavailable2985 -- process information unavailable2917 --

- PHP图片水印缩放类实现

dcj3sjt126com

PHP

<?php

class Image{

private $path;

function __construct($path='./'){

$this->path=rtrim($path,'/').'/';

}

//水印函数,参数:背景图,水印图,位置,前缀,TMD透明度

public function water($b,$l,$pos

- IOS控件学习:UILabel常用属性与用法

dcj3sjt126com

iosUILabel

参考网站:

http://shijue.me/show_text/521c396a8ddf876566000007

http://www.tuicool.com/articles/zquENb

http://blog.csdn.net/a451493485/article/details/9454695

http://wiki.eoe.cn/page/iOS_pptl_artile_281

- 完全手动建立maven骨架

eksliang

javaeclipseWeb

建一个 JAVA 项目 :

mvn archetype:create

-DgroupId=com.demo

-DartifactId=App

[-Dversion=0.0.1-SNAPSHOT]

[-Dpackaging=jar]

建一个 web 项目 :

mvn archetype:create

-DgroupId=com.demo

-DartifactId=web-a

- 配置清单

gengzg

配置

1、修改grub启动的内核版本

vi /boot/grub/grub.conf

将default 0改为1

拷贝mt7601Usta.ko到/lib文件夹

拷贝RT2870STA.dat到 /etc/Wireless/RT2870STA/文件夹

拷贝wifiscan到bin文件夹,chmod 775 /bin/wifiscan

拷贝wifiget.sh到bin文件夹,chm

- Windows端口被占用处理方法

huqiji

windows

以下文章主要以80端口号为例,如果想知道其他的端口号也可以使用该方法..........................1、在windows下如何查看80端口占用情况?是被哪个进程占用?如何终止等. 这里主要是用到windows下的DOS工具,点击"开始"--"运行",输入&

- 开源ckplayer 网页播放器, 跨平台(html5, mobile),flv, f4v, mp4, rtmp协议. webm, ogg, m3u8 !

天梯梦

mobile

CKplayer,其全称为超酷flv播放器,它是一款用于网页上播放视频的软件,支持的格式有:http协议上的flv,f4v,mp4格式,同时支持rtmp视频流格 式播放,此播放器的特点在于用户可以自己定义播放器的风格,诸如播放/暂停按钮,静音按钮,全屏按钮都是以外部图片接口形式调用,用户根据自己的需要制作 出播放器风格所需要使用的各个按钮图片然后替换掉原始风格里相应的图片就可以制作出自己的风格了,

- 简单工厂设计模式

hm4123660

java工厂设计模式简单工厂模式

简单工厂模式(Simple Factory Pattern)属于类的创新型模式,又叫静态工厂方法模式。是通过专门定义一个类来负责创建其他类的实例,被创建的实例通常都具有共同的父类。简单工厂模式是由一个工厂对象决定创建出哪一种产品类的实例。简单工厂模式是工厂模式家族中最简单实用的模式,可以理解为是不同工厂模式的一个特殊实现。

- maven笔记

zhb8015

maven

跳过测试阶段:

mvn package -DskipTests

临时性跳过测试代码的编译:

mvn package -Dmaven.test.skip=true

maven.test.skip同时控制maven-compiler-plugin和maven-surefire-plugin两个插件的行为,即跳过编译,又跳过测试。

指定测试类

mvn test

- 非mapreduce生成Hfile,然后导入hbase当中

Stark_Summer

maphbasereduceHfilepath实例

最近一个群友的boss让研究hbase,让hbase的入库速度达到5w+/s,这可愁死了,4台个人电脑组成的集群,多线程入库调了好久,速度也才1w左右,都没有达到理想的那种速度,然后就想到了这种方式,但是网上多是用mapreduce来实现入库,而现在的需求是实时入库,不生成文件了,所以就只能自己用代码实现了,但是网上查了很多资料都没有查到,最后在一个网友的指引下,看了源码,最后找到了生成Hfile

- jsp web tomcat 编码问题

王新春

tomcatjsppageEncode

今天配置jsp项目在tomcat上,windows上正常,而linux上显示乱码,最后定位原因为tomcat 的server.xml 文件的配置,添加 URIEncoding 属性:

<Connector port="8080" protocol="HTTP/1.1"

connectionTi