中间件的安全加固-----apache、nginx的安全配置

前言:Web 服务器是 Web 应用的载体,如果这个载体出现安全问题,那么运行在其中的 Web 应用程序的安全也无法得到保障。因此 Web 服务器的安全不容忽视。

纵观 Apache 的漏洞史,它曾经出现过许多次高危漏洞。但这些高危漏洞,大部分是由 Apache 的 Module 造成的,Apache 核心的高危漏洞几乎没有。Apache 有很多官方与非官方的 Module,默认启动的 Module 出现过的高危漏洞非常少,大多数的高危漏洞集中在默认没有安装或 enable 的 Module 上。

apache安全配置

首先来看看apache的运行原理

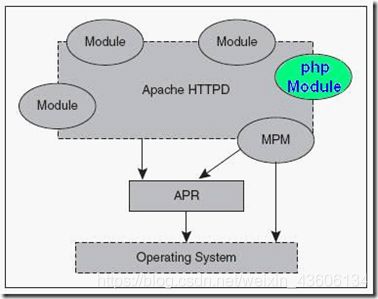

Apache是基于模块化设计的,各个模块在系统启动的时候按需载入。Apache对于php的解析,就是通过众多Module中的php Module来完成的。

所以,php加载成为了apache的一个模块,可以把apache和php当成一个整体看待。

当浏览器请求一个php文件时,我们可以理解为apache直接处理返回给浏览器结果,服务器上也只会有httpd进程,而不会有php进程。

apache的一些配置主要是通过httpd.conf来实现的,但是可以在httpd.conf中开启对.htaccess的支持,然后在.htaccess中进行配置。不过一般情况下,不应该使用.htaccess文件,除非你对主配置文件没有访问权限。.htaccess文件应该被用在内容提供者需要针对特定目录改变服务器的配置而又没有root权限的情况下。如果服务器管理员不愿意频繁修改配置,则可以允许用户通过.htaccess文件自己修改配置。

Apache安全配置方案

1.选择漏洞较少的apache版本,并打上安全补丁

查看apache版本号:httpd -v

然后在sebug上搜索该版本号有什么漏洞,可根据提示提升版本或者打上补丁

2.关闭一些不使用的模块及功能

可在LoadModule前加#,来注释掉一些不使用的模块

3.隐藏banner信息

ServerTokens OS 修改为:ServerTokens Prod (在出现错误页的时候不显示服务器操作系统的名称)

ServerSignature On 修改为:ServerSignature Off(不回显apache版本信息)

4.删除默认网站及页面

删除默认的页面,防止泄露服务器信息

5.可修改banner信息

6.配置httpd.conf禁止目录浏览

将Options Indexes FollowSymLinks 改为 Options -Indexes FollowSymLinks

7.配置httpd.conf设置默认文档

DirectoryIndex index.html

8.合理配置apache的运行账户

为apache单独建立一个运行账户及账户组,并在httpd.conf配置

User apache

Group apache

9.合理控制apache运行账户对磁盘的写入,执行权限

取消apache运行账户对网站目录的写入权限,上传目录除外,其他非网站目录尽量不给权限

10.合理控制apache运行账户对sh等的执行权限

取消掉了运行账户对sh等的执行权限后能够防止webshell通过默认的sh执行命令

11.配置httpd.conf取消对上传目录的php执行权限

Deny from all

12.配置httpd.conf限制禁止访问的文件夹,例如后台目录

Deny from all

13.配置httpd.conf限制一些特殊目录的特定ip访问,如内部接口等。

Order Deny,Allow

Deny from all

Allow from 192.168.1.111

14.配置httpd.conf限制一些文件类型的访问,如txt的日志

Order allow,deny

Deny from all

15.配置httpd.conf修改修改监听端口来防止一些内部系统被扫描

这样可以防止一些直接扫描80端口的黑客

Listen 12345

16.关闭对.htaccess的支持 AllowOverride All 改为 AllowOverride None

17.配置httpd.conf记录访问日志

Nginx 近年来出现的影响默认安装版本的高危漏洞却比 Apache 要多,因此多多关注 Nginx 的漏洞信息,并及时将软件升级到安全的版本,是非常有必要的一件事情。

就软件安全本身来看,Nginx 与 Apache 最大的区别在于,检查 Apache 安全时更多的要关注 Module 的安全,而 Nginx 则需要注意软件本身的安全,及时升级软件版本

nginx安全配置

1.禁止一个目录的访问

示例:禁止访问path目录

location ^~ /path {

deny all;

}

可以把path换成实际需要的目录,目录path后是否带有"/",带“/”会禁止访问该目录和该目录下所有文件。不带"/"的情况就有些复杂了,只要目录开头匹配上那个关键字就会禁止;注意要放在fastcgi配置之前。

2.禁止php文件的访问及执行 示例:去掉单个目录的PHP执行权限

location ~ /attachments/.*\.(php|php5)?$ {

deny all;

}

示例:去掉多个目录的PHP执行权限

location ~

/(attachments|upload)/.*\.(php|php5)?$ {

deny all;

}

3.禁止IP的访问

示例:禁止IP段的写法:

deny 10.0.0.0/24;

示例:只允许某个IP或某个IP段用户访问,其它的用户全都禁止

allow

x.x.x.x;

allow 10.0.0.0/24;

deny all;

需要解决的常见问题

1.让木马上传后不能执行 针对上传目录,在nginx配置文件中加入配置,使此目录无法解析php。

2.让木马执行后看不到非网站目录文件 取消php-fpm运行账户对于其他目录的读取权限。

3.木马执行后命令不能执行 取消php-fpm账户对于sh的执行权限。

4.命令执行后权限不能过高 Php-fpm账户不要用root或者加入root组。

最后总结:

其实一个web服务器的保护是分几个层次的(暂不考虑程序的漏洞):

1.隐藏自己

要保护一个web服务器首先得学会隐藏自己,对于一些内部系统,如后台,内部接口等,我们可以通过改端口,限制ip等方式来不让黑客发现。

2.隐藏身份

对于多数web系统来说,都是提供给外面的访问的,所以想隐藏自己其实是很难的。但是我们还是要学会隐藏身份,可以通过改banner,该返回信息来隐藏身份来加大黑客攻击的难度。

3.选用安全的版本及修补一些已知的漏洞

其实前面两步都是很容易突破,然后获知一个web系统所使用的web服务器版本的,此时我们能做的就是选择一个少漏洞的版本,及打上安全补丁。

4.做好安全配置

做好基础的安全配置,禁止目录浏览,设定默认文档,上传目录限制php执行等等,来阻挡黑客的入侵。

5.合理配置web服务进程账户的权限

当黑客已经通过程序漏洞上传了一个webshell并且已经成功执行了,此时,就只能很好的配置服务进程的账户权限,包括磁盘的读取写入,特殊程序如sh的执行,等等,这样可以讲危害降到最低。

6.记录日志

最后,当黑客已经光顾之后,我们也只能通过日志来分析,看问题出在哪里了。