- 常见的会话劫持攻击是指什么?

wanhengidc

安全网络web安全

会话劫持攻击是一种常见的网络安全攻击,恶意攻击者通过窃取用户的会话标识符号来接管用户的会话,当攻击者或者有效的会话标识符,那么就可以借取正常用户的数据信息,来访问目标用户的账号,并进行各种操作,来修改或者盗取重要的数据信息,以此来给用户造成巨大的经济损失。所以企业对于会话劫持攻击,可以选择定期更新和修补系统漏洞来保护用户的数据安全,及时更新操作系统、应用程序和安全组件,以此来修复已知的服务器安全漏

- 转行要趁早!网络安全行业人才缺口大,企业招聘需求正旺!

网络安全行业具有人才缺口大、岗位选择多、薪资待遇好、学历要求不高等优势,对于想要转行的人员来说,是一个非常不错的选择。人才缺口大网络安全攻防技术手段日新月异,特别是现在人工智能技术飞速发展,网络安全形势复杂严峻,人才重要性凸显。教育部《网络安全人才实战能力白皮书》数据显示,到2027年,我国网络安全人员缺口将达327万。近期发布的《2024年网络安全产业人才发展报告》中提到,沿用ISC2的人才缺口

- 【为什么网络安全缺口很大,而招聘却很少?】

网络安全工程师教学

安全黑客技术网络安全web安全网络安全游戏数据库

为什么网络安全缺口很大,而招聘却很少?2020年我国网络空间安全人才数量缺口超过了140万,就业人数却只有10多万,缺口高达了93%。这里就有人会问了:1、网络安全行业为什么这么缺人?2、明明人才那么稀缺,为什么招聘时招安全的人员却没有那么多呢?首先来回答第一个问题,从政策背景、市场需求、行业现状来说。政策背景自从斯诺登棱镜门事件曝光之后,网络空间站成为现代战场第一战场,网络安全能力也被各国列为了

- NCSC发现针对FortiGate防火墙的隐蔽反向SSH与DoH后渗透工具

FreeBuf-

ssh运维

英国国家网络安全中心(NCSC)近日发现一款名为SHOERACK的新型恶意软件工具。这款后渗透恶意软件通过隐蔽的反向SSH隧道、自定义协议滥用和DNS-over-HTTPS(DoH)技术来维持远程访问并规避检测,引发了企业安全团队的高度警惕。恶意软件来源与功能该恶意软件最初在FortiGate100D系列防火墙上被发现,被认为是开源NHAS反向SSH工具的修改版本,但增加了显著的后渗透功能增强。分

- 广东省第三届职业技能大赛网络安全项目模块B

广东省第三届职业技能大赛网络安全项目模块B网络安全事件响应、数字取证调查和应用程序安全目录目录1模块B竞赛项目样题2介绍2所需的设备和材料2评分方案2项目和任务的描述2工作任务3第一部分网络安全事件响应3任务1:应急响应3本任务素材清单:WebServer服务器虚拟机(Linux或Windows操作系统)3第二部分数字取证调查3任务2:操作系统取证3本任务素材清单:内存镜像(*.vmem)、存储镜

- MySQL从入门到精通(十):用户管理与安全

半夜偷你家裤衩子

MySqlmysql安全数据库

本文是《MySQL从入门到精通》系列的第十篇,将深入探讨MySQL的用户管理与安全机制,包括用户账户创建、权限管理、加密连接、安全最佳实践等内容,帮助你构建一个安全可靠的数据库环境。文章目录MySQL安全基础用户账户管理权限系统详解角色管理密码管理与策略加密连接网络安全审计与日志安全最佳实践MySQL安全基础安全模型概述MySQL的安全模型基于用户账户和权限系统,遵循以下基本原则:身份验证:确认用

- Open VSX Registry关键漏洞使攻击者可完全控制Visual Studio Code扩展市场

FreeBuf-

vscodeide编辑器

网络安全研究人员近日披露了OpenVSXRegistry("open-vsx[.]org")中存在的一个关键漏洞。若被成功利用,攻击者可能完全控制整个VisualStudioCode扩展市场,造成严重的供应链风险。漏洞详情与潜在影响KoiSecurity研究员OrenYomtov表示:"该漏洞使攻击者能够完全控制整个扩展市场,进而控制数百万开发者的设备。通过利用持续集成(CI)问题,恶意行为者可以

- App Store暗藏虚假抖音,内含间谍软件窃取照片和加密货币

FreeBuf-

TikTokAppStoreiOSAndroid

卡巴斯基网络安全研究人员近日发现名为SparkKitty的新型间谍软件活动,该恶意程序已感染苹果AppStore和谷歌Play官方商店的多个应用。这款间谍软件旨在窃取用户移动设备中的所有图片,疑似专门搜寻加密货币相关信息。该攻击活动自2024年初开始活跃,主要针对东南亚和中国用户。伪装流行应用渗透设备SparkKitty间谍软件通过看似无害的应用程序渗透设备,通常伪装成TikTok等流行应用的修改

- ComfyUI遭“Pickai“C++后门攻击,全球700余台AI图像生成服务器沦陷

FreeBuf-

c++人工智能服务器

大规模AI基础设施遭遇定向攻击网络安全研究机构XLab近日发现针对ComfyUI框架的活跃攻击活动。ComfyUI是当前广泛用于部署大型AI图像生成模型的开源框架。攻击者通过该框架漏洞植入名为Pickai的C++后门程序,已导致全球近700台服务器失陷。中国国家网络安全通报中心于2025年5月27日发布高风险预警,敦促相关单位立即采取防御措施。XLab在技术分析报告中指出:"随着各行业私有化部署A

- 2025学年湖北省职业院校技能大赛 “信息安全管理与评估”赛项 样题卷(五)

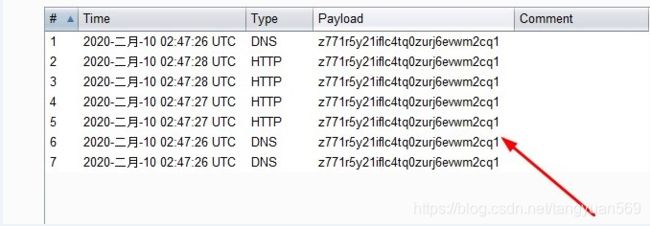

2025学年湖北省职业院校技能大赛“信息安全管理与评估”赛项样题卷(五)第二部分:网络安全事件响应、数字取证调查、应用程序安全任务书任务1:应急响应(可以培训有答案)任务2:通信数据分析取证(40分)任务3:基于Windows计算机单机取证(120分)第三部分应用程序安全任务4:C代码审计(40分)第三部分:网络安全渗透、理论技能与职业素养任务一:门户网站(60分)可以培训任务二:办公系统(60分

- 2025学年湖北省职业院校技能大赛 “信息安全管理与评估”赛项 样题卷(一)

落寞的魚丶

网络空间安全(职业技能大赛)#信息安全管理与评估赛项2025年湖北职业技能大赛信息安全评估赛项高职组赛题样题网安全配置

2025学年湖北省职业院校技能大赛“信息安全管理与评估”赛项样题卷(一)第一部分:网络平台搭建与设备安全防护任务书DCRS:DCFW:DCWS:WAF:第二部分:网络安全事件响应、数字取证调查、应用程序安全任务书任务1:应急响应(可以培训有答案)任务2:通信数据分析取证(40分)任务3:基于Windows计算机单机取证(120分)第三部分应用程序安全任务4:Java代码审计(40分)第三部分:网络

- 【信息安全管理与评估】2024年浙江省职业院校技能大赛高职组“信息安全管理与评估”赛项规程

2401_84302369

程序员web安全网络安全

赛项归属产业:电子信息大类二、竞赛目的(一)引领教学改革通过本项目竞赛让参赛选手熟悉世界技能大赛网络安全项目的职业标准规范,检验参赛选手网络组建和安全运维、安全审计、网络安全应急响应、数字取证调查、应用程序安全和网络攻防渗透能力,检验参赛队计划组织和团队协作等综合职业素养,强调学生创新能力和实践能力培养,提升学生职业能力和就业质量。(二)强化专业建设该赛项衔接国家信息安全技术应用高职专业标准,竞赛

- AI重塑IT行业:从效率工具到认知杠杆的人机协同进化之路

AI_DL_CODE

人工智能之深度学习人工智能IT行业变革人机协同AI伦理软件开发网络安全职业转型

摘要:本文系统阐述AI技术对IT行业的革命性影响,揭示其作为"认知杠杆"而非"职业终结者"的本质。通过分析AI在软件开发、网络安全、数据决策等领域的应用实践,量化展示AI对编程效率(代码生成30%-50%)、测试周期(压缩40%)、故障修复时间(MTTR降低75%)等关键指标的提升。同时深入剖析人类在创新设计、伦理判断等维度的不可替代性,构建"AI处理确定性任务+人类主导价值创造"的双螺旋协作模型

- 2025 RSAC|自主式 GenAI 安全智能体(Agent)开启防御新纪元

山石网科

网络人工智能

全球网络安全行业的年度盛会RSAConference2025正在进行中,在众多厂商和产品中,生成式人工智能(GenAI)的应用无疑再次占据了舞台中央。然而,与以往聚焦于“副驾驶”(Copilot)模式不同,本届大会最引人注目的风向标,是各大安全巨头纷纷展示并推出了具备更强自主决策与行动能力的GenAI安全智能体(Agent)。特别是那些能够摆脱僵化、预定义工作流(predefinedworkflo

- 标题:2025金融护网行动实战指南:从合规防御到智能免疫的体系化进阶

上海云盾商务经理杨杨

金融

引言2025年,随着《中国人民银行业务领域网络安全事件报告管理办法》正式实施,金融护网行动已从“合规检查”升级为“能力对抗”。面对AI驱动的自适应攻击、勒索病毒与黑灰产协同威胁,金融机构需构建“技术-管理-人才”三位一体的智能防御体系。本文结合新规要求与行业最佳实践,深度解析护网行动的破局之道。一、护网行动的战略转型:从被动合规到主动对抗1.监管升级:新规下的硬性要求事件分级与时效性:央行新规明确

- 黑客自学教程(非常详细)黑客零基础入门到精通,收藏这篇就够了

爱吃小石榴16

网络安全黑客技术黑客网络服务器运维android数据库web安全安全

新手如何通过自学黑客技术成为厉害的白帽黑客?我目前虽然算不上顶尖的白帽大佬,但自己在补天挖漏洞也能搞个1万多块钱。给大家分享一下我的学习方法,0基础也能上手学习,如果你能坚持学完,你也能成为厉害的白帽子!一、打好基础一上来就去玩各种工具的都是脚本小子,如果你是准备在技术这条路上走得长远,那这些必备的基础知识一定要学好。1.网络安全基础导论尤其是法律法规和发展方向,一定要对网络安全有清楚的认知!2.

- 软件安全测试:安全左移的痛点与要点

起码有故事

程序员软件测试IT程序人生测试工程师单元测试软件测试python

软件开发安全,是网络安全行业近年想积极探索的技术领域,虽然这个技术领域已经存在了将近20年时间,但是直到2020年2月的RSAC大会,开发安全才真正成为网络安全行业的关注热点。同样,2019年12月1日正式实施的《网络安全等级保护条例2.0版》也给软件开发安全领域注入了一针“强心剂”,业界和政策对“安全左移”和DevSecOps的空前重视让无数网络安全从业者看到了新的机会。笔者团队通过对软件开发安

- kali系统 windows Linux靶机入侵演练

GHY云端大师

网络安全Linuxlinux渗透入侵网络安全kali

Kali系统与Windows/Linux靶机入侵演练简介演练概述KaliLinux是一款专为渗透测试和网络安全评估设计的操作系统,常被安全专业人员用于合法的安全测试。入侵演练是网络安全训练的重要组成部分,旨在帮助安全人员了解攻击手法并提升防御能力。基本组件1.**攻击机**:通常运行KaliLinux,包含各种渗透测试工具2.**靶机**:可以是Windows或Linux系统,用于模拟被攻击目标常

- 【网络安全】网络协议分析利器:tcpdump 使用指南

学习溢出

Securityweb安全网络协议tcpdump网络安全网络安全

网络协议分析利器:tcpdump使用指南作为网络安全分析师,你将使用网络协议分析工具来协助防御网络入侵。一些网络监控和分析相关的术语:网络协议分析器(也称为抓包器)是用于捕获并分析网络中数据流量的工具。抓包是指捕捉并检查网络中的数据包内容的行为。在本文中,我们将详细介绍命令行下的强大抓包工具:tcpdump。1.什么是tcpdump?tcpdump是一种基于命令行的网络协议分析器。它可以捕获网络流

- 建议收藏!全面解读CRA:抓住欧盟网络安全新规下的合规机遇

虹科电子科技

IT解决方案网络弹性法案网络安全CRA合规漏洞管理SBOM自动化

重点速览欧盟《网络弹性法案》(CRA)即将落地,未来在欧盟市场销售的数字产品都必须满足更严格的网络安全标准。从制造商到分销商,每一个环节都将面临前所未有的合规挑战。本文将带你快速理解CRA的适用范围与核心义务,同时介绍艾体宝的ONEKEY产品安全平台,如何助力企业轻松实现漏洞管理与SBOM自动化,提前布局CRA合规,占领先机。网络安全是欧盟面临的关键挑战之一。未来几年,连接设备的数量和种类将呈指数

- 为什么说千万别学网络安全专业(非常详细),零基础入门到精通,看这一篇就够了

网络安全工程师教学

黑客技术网络安全安全web安全网络安全数据库游戏

前言很多人说千万别学网络安全专业的原因是因为网络安全专业学习的课程非常难。就业要求高。很多同学在大学开始接触网络空间安全专业时,才发现:对于自己来说,网络空间安全专业相关的课程学习难度有点高。为什么说千万别学网络安全专业的原因小编看来网络安全专业是很好的专业,前景很好。但是很多人说千万别学网络安全专业主要有以下原因:1、网络安全专业大多需要的是高端技术人才。国家需要的是专业水平在前1%技术大牛,简

- 网络安全漏洞防治 笔记四

冷场-笑场

网络安全漏洞防治网络安全安全威胁分析web安全安全性测试网络安全笔记

文章目录1.API鉴权设计(JWT令牌生成与校验)1.1JWT结构与生成机制1.2令牌校验与安全性设计1.3优化与安全实践1.4优缺点分析2.云原生安全配置(KubernetesRBAC权限)2.1RBAC的核心组件2.2配置流程与最小权限原则2.3安全实践与增强策略2.4优缺点与适用场景2.5总结3.用户侧漏洞通知模板(邮件/短信内容设计)3.1核心内容与结构3.2格式与技术要求3.3安全与可信

- 验证码安全机制深度剖析与攻防实践

KPX

web安全web安全验证码安全

一、验证码机制核心漏洞分析验证码作为网络安全的第一道防线,其设计和实现中的缺陷可能导致整个认证体系崩塌。本文将从技术角度深入分析常见验证码漏洞,并提供专业级防护方案。1.逻辑缺陷型漏洞(案例0x01)漏洞本质:条件验证逻辑不严谨#缺陷代码示例ifparams[:captcha]&¶ms[:submit] verify_captcha#仅当两个参数都存在时才验证end攻击方法:正常提交请求

- 09-StarRocks安全配置FAQ

oo寻梦in记

StarRocks安全starrocks数据库bigdata

StarRocks安全配置FAQ概述本文档整理了StarRocks安全配置过程中常见的问题和解决方案,涵盖了用户认证、权限管理、网络安全、数据加密、审计日志等各个方面,帮助用户构建安全的StarRocks环境。用户认证FAQQ1:如何配置用户认证?A:用户认证配置方法:1.创建用户--创建基本用户CREATEUSER'username'@'%'IDENTIFIEDBY'password';-

- Linux防火墙管理实战指南:iptables与firewalld配置详解

平凡的梦

Linuxlinux网络运维

目录防火墙概述iptables详解firewalld详解两者对比实战案例故障排除安全最佳实践总结防火墙概述什么是防火墙防火墙是一种网络安全设备或软件,用于监控和控制网络流量,基于预定的安全规则允许或阻止数据包的传输。Linux防火墙架构应用层↓Netfilter框架↓内核空间(iptables规则)↓网络接口主要组件Netfilter:Linux内核中的网络过滤框架iptables:传统的防火墙管

- Fortinet发布全新AI驱动邮件安全解决方案组合,邮件安全产品矩阵再升级

IT科技那点事儿

人工智能安全

专注推动网络与安全融合的全球性综合网络安全解决方案供应商Fortinet®(NASDAQ:FTNT),近日宣布发布新一代企业级邮件安全解决方案组合FortiMailWorkspaceSecuritysuite,全面增强旗下数据和生产力安全产品组合,实现邮件安全生态全面进化。AI驱动的通信、协作和数据安全防御《Fortinet2025年全球威胁态势研究报告》强调,随着AI驱动型网络犯罪的日益兴起,攻

- 网络安全项目实战:Python在网络安全中的应用

kleo3270

本文还有配套的精品资源,点击获取简介:网络安全项目工程是一个用Python编写的程序,重点在于实现特定的安全功能或进行网络安全性分析。本项目详细解析了如何使用Python执行特定命令以实现网络安全性,涵盖了网络编程、加密、数据分析、Web安全、认证授权、异常检测等技术。同时,还涉及到网络扫描、渗透测试以及入侵检测系统,使用Python库进行各种网络安全操作。1.Python在网络安全中的应用概述网

- 网络安全 整体要求

心 一

网络安全web安全安全

网络安全是一个多领域交叉的行业,涵盖技术、管理、法律等多个层面。网络安全从业者需要掌握的核心职业技能点分为技术技能和软技能两大类:一、技术技能1.基础网络知识网络协议与架构:深入理解TCP/IP、HTTP/HTTPS、DNS、VPN、BGP等协议,熟悉OSI七层模型。网络设备配置:路由器、交换机、防火墙(如Cisco、PaloAlto、Fortinet)的配置与安全策略。流量分析:使用Wiresh

- 木马免杀 学习方案

浩策

信息收集学习网络安全安全系统安全web安全安全架构网络攻击模型

目录️1.Web页面源码分析用于信息收集的技术点技术点与技术栈2.敏感文件读取的信息收集分析前后分析️细化步骤与网络安全分析3.信息收集的前后关联与技术栈前后关联分析技术栈总结4.全局总结⚔️5.攻击技术链攻击链可视化️1.Web页面源码分析用于信息收集的技术点Web页面源码分析是红队渗透测试的初始步骤,通过检查HTML、JavaScript、CSS和其他资源,识别潜在漏洞、暴露的敏感信息、文件路

- 青少年编程与数学 01-012 通用应用软件简介 09 安全防护软件

明月看潮生

编程与数学第01阶段青少年编程编程与数学应用软件安全防护软件

青少年编程与数学01-012通用应用软件简介09安全防护软件**一、什么是安全防护软件****二、安全防护软件的重要意义**(一)保护个人隐私和数据安全(二)保障计算机系统稳定运行(三)抵御网络攻击(四)维护企业信息安全**三、安全防护软件主要分类**(一)杀毒软件(二)防火墙软件(三)反间谍软件(四)数据加密软件(五)网络安全管理软件**四、安全防护软件有哪些重要产品**(一)杀毒软件(二)防火

- Dom

周华华

JavaScripthtml

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml&q

- 【Spark九十六】RDD API之combineByKey

bit1129

spark

1. combineByKey函数的运行机制

RDD提供了很多针对元素类型为(K,V)的API,这些API封装在PairRDDFunctions类中,通过Scala隐式转换使用。这些API实现上是借助于combineByKey实现的。combineByKey函数本身也是RDD开放给Spark开发人员使用的API之一

首先看一下combineByKey的方法说明:

- msyql设置密码报错:ERROR 1372 (HY000): 解决方法详解

daizj

mysql设置密码

MySql给用户设置权限同时指定访问密码时,会提示如下错误:

ERROR 1372 (HY000): Password hash should be a 41-digit hexadecimal number;

问题原因:你输入的密码是明文。不允许这么输入。

解决办法:用select password('你想输入的密码');查询出你的密码对应的字符串,

然后

- 路漫漫其修远兮 吾将上下而求索

周凡杨

学习 思索

王国维在他的《人间词话》中曾经概括了为学的三种境界古今之成大事业、大学问者,罔不经过三种之境界。“昨夜西风凋碧树。独上高楼,望尽天涯路。”此第一境界也。“衣带渐宽终不悔,为伊消得人憔悴。”此第二境界也。“众里寻他千百度,蓦然回首,那人却在灯火阑珊处。”此第三境界也。学习技术,这也是你必须经历的三种境界。第一层境界是说,学习的路是漫漫的,你必须做好充分的思想准备,如果半途而废还不如不要开始。这里,注

- Hadoop(二)对话单的操作

朱辉辉33

hadoop

Debug:

1、

A = LOAD '/user/hue/task.txt' USING PigStorage(' ')

AS (col1,col2,col3);

DUMP A;

//输出结果前几行示例:

(>ggsnPDPRecord(21),,)

(-->recordType(0),,)

(-->networkInitiation(1),,)

- web报表工具FineReport常用函数的用法总结(日期和时间函数)

老A不折腾

finereport报表工具web开发

web报表工具FineReport常用函数的用法总结(日期和时间函数)

说明:凡函数中以日期作为参数因子的,其中日期的形式都必须是yy/mm/dd。而且必须用英文环境下双引号(" ")引用。

DATE

DATE(year,month,day):返回一个表示某一特定日期的系列数。

Year:代表年,可为一到四位数。

Month:代表月份。

- c++ 宏定义中的##操作符

墙头上一根草

C++

#与##在宏定义中的--宏展开 #include <stdio.h> #define f(a,b) a##b #define g(a) #a #define h(a) g(a) int main() { &nbs

- 分析Spring源代码之,DI的实现

aijuans

springDI现源代码

(转)

分析Spring源代码之,DI的实现

2012/1/3 by tony

接着上次的讲,以下这个sample

[java]

view plain

copy

print

- for循环的进化

alxw4616

JavaScript

// for循环的进化

// 菜鸟

for (var i = 0; i < Things.length ; i++) {

// Things[i]

}

// 老鸟

for (var i = 0, len = Things.length; i < len; i++) {

// Things[i]

}

// 大师

for (var i = Things.le

- 网络编程Socket和ServerSocket简单的使用

百合不是茶

网络编程基础IP地址端口

网络编程;TCP/IP协议

网络:实现计算机之间的信息共享,数据资源的交换

协议:数据交换需要遵守的一种协议,按照约定的数据格式等写出去

端口:用于计算机之间的通信

每运行一个程序,系统会分配一个编号给该程序,作为和外界交换数据的唯一标识

0~65535

查看被使用的

- JDK1.5 生产消费者

bijian1013

javathread生产消费者java多线程

ArrayBlockingQueue:

一个由数组支持的有界阻塞队列。此队列按 FIFO(先进先出)原则对元素进行排序。队列的头部 是在队列中存在时间最长的元素。队列的尾部 是在队列中存在时间最短的元素。新元素插入到队列的尾部,队列检索操作则是从队列头部开始获得元素。

ArrayBlockingQueue的常用方法:

- JAVA版身份证获取性别、出生日期及年龄

bijian1013

java性别出生日期年龄

工作中需要根据身份证获取性别、出生日期及年龄,且要还要支持15位长度的身份证号码,网上搜索了一下,经过测试好像多少存在点问题,干脆自已写一个。

CertificateNo.java

package com.bijian.study;

import java.util.Calendar;

import

- 【Java范型六】范型与枚举

bit1129

java

首先,枚举类型的定义不能带有类型参数,所以,不能把枚举类型定义为范型枚举类,例如下面的枚举类定义是有编译错的

public enum EnumGenerics<T> { //编译错,提示枚举不能带有范型参数

OK, ERROR;

public <T> T get(T type) {

return null;

- 【Nginx五】Nginx常用日志格式含义

bit1129

nginx

1. log_format

1.1 log_format指令用于指定日志的格式,格式:

log_format name(格式名称) type(格式样式)

1.2 如下是一个常用的Nginx日志格式:

log_format main '[$time_local]|$request_time|$status|$body_bytes

- Lua 语言 15 分钟快速入门

ronin47

lua 基础

-

-

单行注释

-

-

[[

[多行注释]

-

-

]]

-

-

-

-

-

-

-

-

-

-

-

1.

变量 & 控制流

-

-

-

-

-

-

-

-

-

-

num

=

23

-

-

数字都是双精度

str

=

'aspythonstring'

- java-35.求一个矩阵中最大的二维矩阵 ( 元素和最大 )

bylijinnan

java

the idea is from:

http://blog.csdn.net/zhanxinhang/article/details/6731134

public class MaxSubMatrix {

/**see http://blog.csdn.net/zhanxinhang/article/details/6731134

* Q35

求一个矩阵中最大的二维

- mongoDB文档型数据库特点

开窍的石头

mongoDB文档型数据库特点

MongoDD: 文档型数据库存储的是Bson文档-->json的二进制

特点:内部是执行引擎是js解释器,把文档转成Bson结构,在查询时转换成js对象。

mongoDB传统型数据库对比

传统类型数据库:结构化数据,定好了表结构后每一个内容符合表结构的。也就是说每一行每一列的数据都是一样的

文档型数据库:不用定好数据结构,

- [毕业季节]欢迎广大毕业生加入JAVA程序员的行列

comsci

java

一年一度的毕业季来临了。。。。。。。。

正在投简历的学弟学妹们。。。如果觉得学校推荐的单位和公司不适合自己的兴趣和专业,可以考虑来我们软件行业,做一名职业程序员。。。

软件行业的开发工具中,对初学者最友好的就是JAVA语言了,网络上不仅仅有大量的

- PHP操作Excel – PHPExcel 基本用法详解

cuiyadll

PHPExcel

导出excel属性设置//Include classrequire_once('Classes/PHPExcel.php');require_once('Classes/PHPExcel/Writer/Excel2007.php');$objPHPExcel = new PHPExcel();//Set properties 设置文件属性$objPHPExcel->getProperties

- IBM Webshpere MQ Client User Issue (MCAUSER)

darrenzhu

IBMjmsuserMQMCAUSER

IBM MQ JMS Client去连接远端MQ Server的时候,需要提供User和Password吗?

答案是根据情况而定,取决于所定义的Channel里面的属性Message channel agent user identifier (MCAUSER)的设置。

http://stackoverflow.com/questions/20209429/how-mca-user-i

- 网线的接法

dcj3sjt126com

一、PC连HUB (直连线)A端:(标准568B):白橙,橙,白绿,蓝,白蓝,绿,白棕,棕。 B端:(标准568B):白橙,橙,白绿,蓝,白蓝,绿,白棕,棕。 二、PC连PC (交叉线)A端:(568A): 白绿,绿,白橙,蓝,白蓝,橙,白棕,棕; B端:(标准568B):白橙,橙,白绿,蓝,白蓝,绿,白棕,棕。 三、HUB连HUB&nb

- Vimium插件让键盘党像操作Vim一样操作Chrome

dcj3sjt126com

chromevim

什么是键盘党?

键盘党是指尽可能将所有电脑操作用键盘来完成,而不去动鼠标的人。鼠标应该说是新手们的最爱,很直观,指哪点哪,很听话!不过常常使用电脑的人,如果一直使用鼠标的话,手会发酸,因为操作鼠标的时候,手臂不是在一个自然的状态,臂肌会处于绷紧状态。而使用键盘则双手是放松状态,只有手指在动。而且尽量少的从鼠标移动到键盘来回操作,也省不少事。

在chrome里安装 vimium 插件

- MongoDB查询(2)——数组查询[六]

eksliang

mongodbMongoDB查询数组

MongoDB查询数组

转载请出自出处:http://eksliang.iteye.com/blog/2177292 一、概述

MongoDB查询数组与查询标量值是一样的,例如,有一个水果列表,如下所示:

> db.food.find()

{ "_id" : "001", "fruits" : [ "苹

- cordova读写文件(1)

gundumw100

JavaScriptCordova

使用cordova可以很方便的在手机sdcard中读写文件。

首先需要安装cordova插件:file

命令为:

cordova plugin add org.apache.cordova.file

然后就可以读写文件了,这里我先是写入一个文件,具体的JS代码为:

var datas=null;//datas need write

var directory=&

- HTML5 FormData 进行文件jquery ajax 上传 到又拍云

ileson

jqueryAjaxhtml5FormData

html5 新东西:FormData 可以提交二进制数据。

页面test.html

<!DOCTYPE>

<html>

<head>

<title> formdata file jquery ajax upload</title>

</head>

<body>

<

- swift appearanceWhenContainedIn:(version1.2 xcode6.4)

啸笑天

version

swift1.2中没有oc中对应的方法:

+ (instancetype)appearanceWhenContainedIn:(Class <UIAppearanceContainer>)ContainerClass, ... NS_REQUIRES_NIL_TERMINATION;

解决方法:

在swift项目中新建oc类如下:

#import &

- java实现SMTP邮件服务器

macroli

java编程

电子邮件传递可以由多种协议来实现。目前,在Internet 网上最流行的三种电子邮件协议是SMTP、POP3 和 IMAP,下面分别简单介绍。

◆ SMTP 协议

简单邮件传输协议(Simple Mail Transfer Protocol,SMTP)是一个运行在TCP/IP之上的协议,用它发送和接收电子邮件。SMTP 服务器在默认端口25上监听。SMTP客户使用一组简单的、基于文本的

- mongodb group by having where 查询sql

qiaolevip

每天进步一点点学习永无止境mongo纵观千象

SELECT cust_id,

SUM(price) as total

FROM orders

WHERE status = 'A'

GROUP BY cust_id

HAVING total > 250

db.orders.aggregate( [

{ $match: { status: 'A' } },

{

$group: {

- Struts2 Pojo(六)

Luob.

POJOstrust2

注意:附件中有完整案例

1.采用POJO对象的方法进行赋值和传值

2.web配置

<?xml version="1.0" encoding="UTF-8"?>

<web-app version="2.5"

xmlns="http://java.sun.com/xml/ns/javaee&q

- struts2步骤

wuai

struts

1、添加jar包

2、在web.xml中配置过滤器

<filter>

<filter-name>struts2</filter-name>

<filter-class>org.apache.st

![]()