Shiro记住我(RememberMe)

简介

Shiro 提供了记住我(RememberMe)的功能,比如访问如淘宝 等一些网站时,关闭了浏览器,下次再打开时还是能记住你是谁, 下次访问时无需再登录即可访问,基本流程如下: •

- 登录页面选中RememberMe然后登录成功;如果是浏览器登录,一般会把RememberMe 的Cookie写到客户端并保存下来;

- 关闭浏览器再重新打开;会发现浏览器还是记住你的;

- 访问一般的网页服务器端还是知道你是谁,且能正常访问;

- 但是比如我们访问淘宝时,如果要查看我的订单或进行支付时,此时还是需要再进行身份认证的,以确保当前用户还是你。

如果要自己做RememeberMe,需要在登录之前这样创建Token:UsernamePasswordToken(用户名,密码,是否记住我),且调用 UsernamePasswordToken 的:token.setRememberMe(true); 方法

认证和记住我

- subject.isAuthenticated() :表示用户进行了身份验证登录的, 即使有 Subject.login 进行了登录;

- subject.isRemembered():表示用户是通过记住我登录的, 此时可能并不是真正的你(如你的朋友使用你的电脑,或者 你的cookie 被窃取)在访问的。

- 两者二选一,即 subject.isAuthenticated()==true,则 subject.isRemembered()==false;反之一样。

注意

访问一般网页:如个人在主页之类的,我们使用user 拦截 器即可,user 拦截器只要用户登录 (isRemembered() || isAuthenticated())过即可访问成功;

访问特殊网页:如我的订单,提交订单页面,我们使用 authc 拦截器即可,authc 拦截器会判断用户是否是通过 Subject.login(isAuthenticated()==true)登录的,如果是才放行,否则会跳转到登录页面叫你重新登录。

身份验证相关的

示例

在Spring的application.xml配置文件中的shiroFilter中未相关服务请求配置过权限限定:

而在FilterChainDefinitionMapBuilder中返回了含有页面授权信息的Map:

package com.test.shiro.factory;

import java.util.LinkedHashMap;

public class FilterChainDefinitionMapBuilder {

public LinkedHashMap buildFilterChainDefinitionMap(){

LinkedHashMap map = new LinkedHashMap<>();

/*配置哪些页面需要受保护.

以及访问这些页面需要的权限.

1). anon 可以被匿名访问

2). authc 必须认证(即登录)后才可能访问的页面.

3). logout 登出

4). roles 角色过滤器*/

map.put("/login.jsp","anon");

map.put("/userAuth/login","anon");

map.put("/userAuth/logout","logout");

map.put("/User.jsp","authc,roles[user]");//需要认证并且有user角色

map.put("/admin.jsp","authc,roles[admin]");//需要认证并且有admin角色

map.put("/**","authc");

return map;

}

} 注意:这里用filterChainDefinitionMapBuilder实例工厂从Java类中获取页面权限限定的Map,也可以使用

filterChainDefinitions属性在XML中直接配置页面权限。

在FilterChainDefinitionMapBuilder的buildFilterChainDefinitionMap方法的Map中添加“list.jsp”页面的权限限定,将其限定为“user”用户拦截器,即用户通过身份验证或“记住我”都可以访问:

package com.test.shiro.factory;

import java.util.LinkedHashMap;

public class FilterChainDefinitionMapBuilder {

public LinkedHashMap buildFilterChainDefinitionMap(){

LinkedHashMap map = new LinkedHashMap<>();

/*配置哪些页面需要受保护.

以及访问这些页面需要的权限.

1). anon 可以被匿名访问

2). authc 必须认证(即登录)后才可能访问的页面.

3). logout 登出

4). roles 角色过滤器*/

map.put("/login.jsp","anon");

map.put("/userAuth/login","anon");

map.put("/userAuth/logout","logout");

map.put("/User.jsp","authc,roles[user]");//需要认证并且有user角色

map.put("/admin.jsp","authc,roles[admin]");//需要认证并且有admin角色

map.put("/list.jsp","user");//认证过或“记住我”都可访问list.jsp

map.put("/**","authc");

return map;

}

} 然后记得之前我们在登录Controller的login服务中,在登录验证成功之后,会设置“记住我”为true:

@RequestMapping("login")

public String login(String username,String password){

//获取当前的Subject

Subject currentUser = SecurityUtils.getSubject();

//测试当前用户是否已经被认证(即是否已经登录)

if (!currentUser.isAuthenticated()) {

//将用户名与密码封装为UsernamePasswordToken对象

UsernamePasswordToken token = new UsernamePasswordToken(username, password);

token.setRememberMe(true);//记录用户

try {

currentUser.login(token);//调用Subject的login方法执行登录

} catch (AuthenticationException e) {//所有认证时异常的父类

System.out.println("登录失败:"+e.getMessage());

}

}

return "redirect:/list.jsp";

}同时回顾一下我们的授权Realm,里面有模拟数据库的四个测试账号:

package com.test.shiro.realms;

import java.util.HashMap;

import java.util.HashSet;

import java.util.Iterator;

import java.util.Map;

import java.util.Set;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.LockedAccountException;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.crypto.hash.SimpleHash;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

import org.apache.shiro.util.ByteSource;

import com.test.shiro.po.User;

public class ShiroRealm extends AuthorizingRealm{

private static Map userMap = new HashMap();

static{

//使用Map模拟数据库获取User表信息

userMap.put("administrator", new User("administrator","5703a57069fce1f17882d283132229e0",false));//密码明文:aaa123

userMap.put("jack", new User("jack","43e66616f8730a08e4bf1663301327b1",false));//密码明文:aaa123

userMap.put("tom", new User("tom","3abee8ced79e15b9b7ddd43b95f02f95",false));//密码明文:bbb321

userMap.put("jean", new User("jean","1a287acb0d87baded1e79f4b4c0d4f3e",true));//密码明文:ccc213

}

@Override

protected AuthenticationInfo doGetAuthenticationInfo(

AuthenticationToken token) throws AuthenticationException {

System.out.println("[ShiroRealm]");

//1.把AuthenticationToken转换为UsernamePasswordToken

UsernamePasswordToken userToken = (UsernamePasswordToken) token;

//2.从UsernamePasswordToken中获取username

String username = userToken.getUsername();

//3.调用数据库的方法,从数据库中查询Username对应的用户记录

System.out.println("从数据看中获取UserName为"+username+"所对应的信息。");

//Map模拟数据库取数据

User u = userMap.get(username);

//4.若用户不行存在,可以抛出UnknownAccountException

if(u==null){

throw new UnknownAccountException("用户不存在");

}

//5.若用户被锁定,可以抛出LockedAccountException

if(u.isLocked()){

throw new LockedAccountException("用户被锁定");

}

//7.根据用户的情况,来构建AuthenticationInfo对象,通常使用的实现类为SimpleAuthenticationInfo

//以下信息是从数据库中获取的

//1)principal:认证的实体信息,可以是username,也可以是数据库表对应的用户的实体对象

Object principal = u.getUsername();

//2)credentials:密码

Object credentials = u.getPassword();

//3)realmName:当前realm对象的name,调用父类的getName()方法即可

String realmName = getName();

//4)credentialsSalt盐值

ByteSource credentialsSalt = ByteSource.Util.bytes(principal);//使用账号作为盐值

SimpleAuthenticationInfo info = null; //new SimpleAuthenticationInfo(principal,credentials,realmName);

info = new SimpleAuthenticationInfo(principal, credentials, credentialsSalt, realmName);

return info;

}

//给Shiro的授权验证提供授权信息

@Override

protected AuthorizationInfo doGetAuthorizationInfo(

PrincipalCollection principals) {

//1.从principals中获取登录用户的信息

Object principal = principals.getPrimaryPrincipal();

//2.利用登录用户的信息获取当前用户的角色(有数据库的话,从数据库中查询)

Set roles = new HashSet();//放置用户角色的set集合(不重复)

roles.add("user");//放置所有用户都有的普通用户角色

if("administrator".equals(principal)){

roles.add("admin");//当账号为administrator时,添加admin角色

}

//3.创建SimpleAuthorizationInfo,并设置其roles属性

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo(roles);

//4.返回SimpleAuthorizationInfo对象

return info;

}

} list.jsp页面代码:

<%@ page language="java" import="java.util.*" pageEncoding="UTF-8"%>

<%@ taglib prefix="shiro" uri="http://shiro.apache.org/tags" %>

首页

登录成功!欢迎

Admin Page

User Page

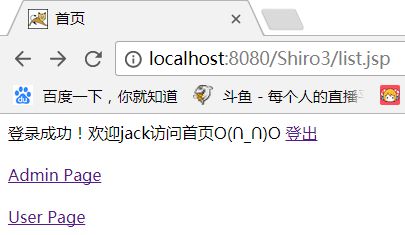

此时我们启动Web系统,然后登录一个普通用户“jack”(doGetAuthorizationInfo会自动分配“user”权限):

让后进入首页list.jsp:

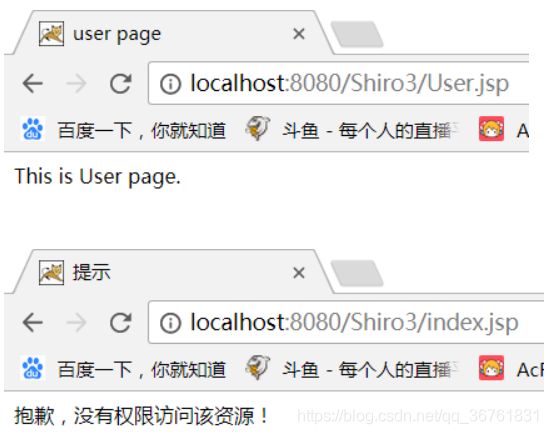

此时分别点击admin.jsp和User.jsp的超链接是一个可进入一个不可进入(因为普通用户只有user角色,没有admin角色):

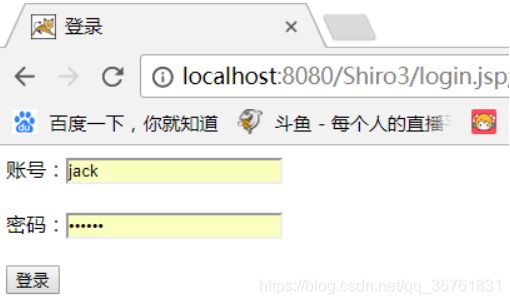

那么这个时候关闭浏览器,重新打开,这个时候访问admin.jsp/User.jsp都访问不了,会直接跳回登录页:

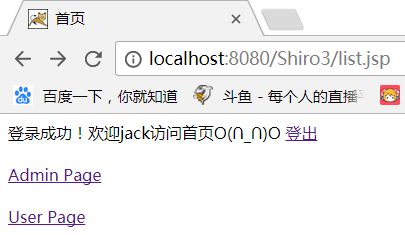

而直接去访问list.jsp,发现依然可以:

这就说明list.jsp/admin.jsp/user.jsp页面访问权限过滤是有效的,特别是list.jsp,不管是登录认证,还是“记住我”都可以。

实际开发时会在登录页面放置一个checkBox复选框,让用户勾选是否“记住我”,以此来判断是否在后台调用“token.setRememberMe(true);”方法。

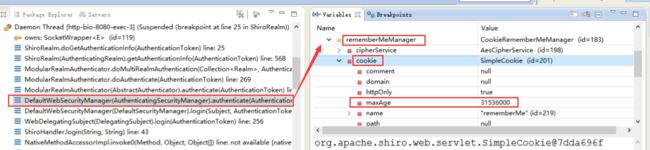

最后,我们可以给RememberMe设置一个生效时长(一个月/一年等),我们在登录时,会使用securityManager配置的实现类DefaultWebSecurityManager,在其中含有rememberMeManager对象,其中含有一个cookie对象,在cookie对象中有一个名为maxAge的参数,代表了“记住我”的默认最大生效时间:

可以看到默认为31536000秒。所以我们可以通过设置securityManager的rememberManager的cookie对象的maxAge参数,来设置rememberMe的生效时间:

或