Saltstack_实战指南01_系统规划

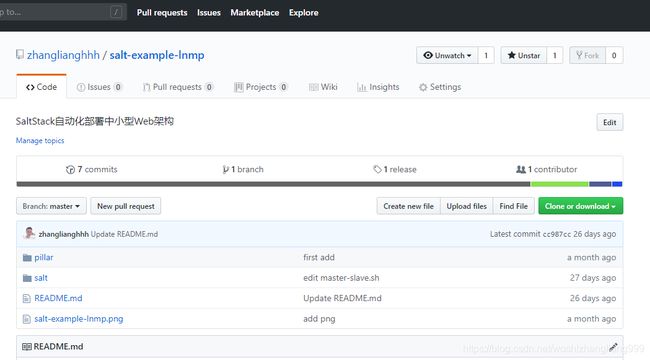

1. GitHub地址

之前《Saltstack_使用指南》详细讲解了saltstack的使用。那么从这节开始实战讲解,当然不会再像之前那样详细说明了。只是讲一些系统规划之类的信息。

具体的项目代码请参见GitHub。

该项目已经放在了GitHub上,地址如下:

https://github.com/zhanglianghhh/salt-example-lnmp

2. 主机规划

| 序号 | 操作系统版本 | 内网IP | 外网IP(模拟) | Hostname | 部署模块 |

|---|---|---|---|---|---|

| ------ | ------ | ------ | 10.0.0.100 | ------ | Keepalived虚拟IP地址 |

| 01 | CentOS7.5 | 172.16.1.111 | 10.0.0.111 | salt01-haproxy | salt-minion、zabbix-agent、haproxy |

| 02 | CentOS7.5 | 172.16.1.112 | 10.0.0.112 | salt02-haproxy | salt-minion、zabbix-agent、haproxy |

| 03 | CentOS7.5 | 172.16.1.113 | 10.0.0.113 or「无」 | salt03-web | salt-minion、zabbix-agent、nginx+php、mysql(master) |

| 04 | CentOS7.5 | 172.16.1.114 | 10.0.0.114 or「无」 | salt04-web | salt-minion、zabbix-agent、nginx+php、mysql(slave) |

| 05 | CentOS7.5 | 172.16.1.115 | 10.0.0.115 or「无」 | salt05-web | salt-minion、zabbix-agent、nginx+php、mysql(slave)、memcached |

| 06 | CentOS7.5 | 172.16.1.150 | 10.0.0.150 or「无」 | salt150-master | salt-master、salt-minion、zabbix-server、zabbix-agent、mariadb【zabbix使用】 |

| 07 | CentOS7.5 | 172.16.1.15 | 10.0.0.15 | GateWay00 | 网关服务器使salt03-web、salt04-web、salt05-web通过网关服务器,实现公网访问目的 |

说明:

上述的salt03-web、salt04-web、salt05-web、salt150-master没有内网地址。但如果为了方便省事儿,你也可以给这些机器添加外网地址,这样就不需要网关服务器,直接就可以访问公网了。

2.1. 内网机器通过网关服务器访问公网

实现salt03-web、salt04-web、salt05-web、salt150-master通过网关服务器GateWay00,达到访问公网的目的。

前提保证上述所有机器内网都是同一网段,相互之间可以正常通信。

参见博文:《VMware 实现 iptables NAT及端口映射》

网关机器开启linux的转发功能

[root@gateway01 ~]# tail /etc/sysctl.conf # 添加如下内容

…………

net.ipv4.ip_forward = 1

[root@gateway01 ~]# sysctl -p # 生效

网关机器iptables操作

# 将FORWARD链的策略设置为DROP,这样做的目的是做到对内网ip的控制,你允许哪一个访问internet就可以增加一个规则,不在规则中的ip将无法访问internet。

iptables -P FORWARD DROP

# 这条规则规定允许任何地址到任何地址的确认包和关联包通过。一定要加这一条,否则你只允许lan IP访问没有用。

iptables -A FORWARD -m state --state ESTABLISHED,RELATED -j ACCEPT

# 这条规则做了一个SNAT,也就是源地址转换,将来自172.16.1.0/24的地址转换为10.0.0.15。

iptables -t nat -A POSTROUTING -s 172.16.1.0/24 -j SNAT --to 10.0.0.15

# 允许该网段访问

iptables -A FORWARD -s 172.16.1.0/24 -j ACCEPT

# 保存iptables规则

iptables-save > /etc/sysconfig/iptables

最终iptables信息

[root@GateWay00 ~]# iptables -nL

Chain INPUT (policy ACCEPT)

target prot opt source destination

Chain FORWARD (policy DROP)

target prot opt source destination

ACCEPT all -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

ACCEPT all -- 172.16.1.0/24 0.0.0.0/0

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

[root@GateWay00 ~]#

[root@GateWay00 ~]# iptables -t nat -nL

Chain PREROUTING (policy ACCEPT)

target prot opt source destination

Chain INPUT (policy ACCEPT)

target prot opt source destination

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

Chain POSTROUTING (policy ACCEPT)

target prot opt source destination

SNAT all -- 172.16.1.0/24 0.0.0.0/0 to:10.0.0.15

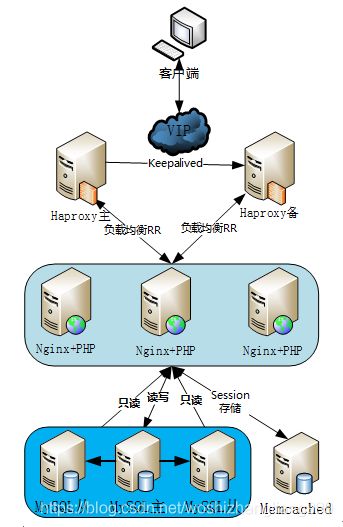

3. 系统架构

3.1. 重要说明

生产实践环境中:数据库监控单独一套,做到告警去重。

原因:其他告警可能是因为数据库有问题造成的。

多数情况数据库是单独部署,可以不用 salt 进行部署 【如果量大,那么可以在第一次进行初始化部署】

本次实战为了完整性,对数据库采取了 salt 方式部署。

3.2. 涉及机器hosts文件修改

salt150-master、salt01-haproxy、salt02-haproxy、salt03-web、salt04-web、salt05-web 机器的hosts文件都追加如下信息。

这样主机名相互之间可以解析。

[root@salt100 ~]# cat /etc/hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4

::1 localhost localhost.localdomain localhost6 localhost6.localdomain6

172.16.1.111 salt01-haproxy

172.16.1.112 salt02-haproxy

172.16.1.113 salt03-web

172.16.1.114 salt04-web

172.16.1.115 salt05-web

172.16.1.150 salt150-master

说明:生产优先采用hostname通信,这样后期维护、迁移方便。

4. 所有主机创建yun用户

后期所有的软件都安装在 /app/ 目录下。

# 使用一个专门的用户,避免直接使用root用户

# 添加用户、指定家目录、用户id并指定用户密码

# sudo提权

# 让其它普通用户可以进入该目录查看信息

useradd -u 1050 -d /app yun && echo '123456' | /usr/bin/passwd --stdin yun

echo "yun ALL=(ALL) NOPASSWD: ALL" >> /etc/sudoers

chmod 755 /app/

5. 在本地Windows 机器的hosts 文件追加信息

作用:模拟通过 DNS 解析访问网站。

# 文件路径:C:\Windows\System32\drivers\etc\hosts

# 追加信息如下

# SaltStack 实战 其中salt00-keepalived为VIP

10.0.0.110 salt00-keepalived

172.16.1.111 salt01-haproxy

172.16.1.112 salt02-haproxy

172.16.1.113 salt03-web

172.16.1.114 salt04-web

172.16.1.115 salt05-web

172.16.1.150 salt150-master

6. salt 部署注意事项

具体部署步骤请参见:《Saltstack_使用指南01_部署》

6.1. master 端配置文件修改并重启

[root@salt150-master ~]# vim /etc/salt/master

………………

# Allow minions to push files to the master. This is disabled by default, for

# security purposes.

#file_recv: False

# 允许minion向master推送文件,默认不允许

file_recv: True

………………

#file_roots:

# base:

# - /srv/salt

# 添加如下配置

file_roots:

base:

- /srv/salt/base

prod:

- /srv/salt/prod

busi:

- /srv/salt/busi

[root@salt150-master ~]# systemctl restart salt-master.service # 重启 master 服务

6.2. minion端配置文件修改并重启

所有机器都操作

[root@salt150-master salt]# pwd

/etc/salt

[root@salt150-master salt]# vim /etc/salt/minion

………………

# 可以是IP或者hostname

# 如果是hostname那么必须能够解析【最佳实践配置为 主机名】

master: salt150-master

………………

# Explicitly declare the id for this minion to use, if left commented the id

# will be the hostname as returned by the python call: socket.getfqdn()

# Since salt uses detached ids it is possible to run multiple minions on the

# same machine but with different ids, this can be useful for salt compute

# clusters.

# 如果id不配置,那么默认为hostname

# 如果下次要更改该配置,那么要把 /etc/salt/minion_id 也给删除掉,并重启客户端【会生成一个新的minion_id】

#id:

[root@salt150-master ~]# systemctl restart salt-minion.service # 重启服务

6.3. salt 安装完毕后记得加入开机自启动

# 服务端开机自启动

systemctl enable salt-master.service

# minion端开机自启动

systemctl enable salt-minion.service