shiro的作用和执行流程总结

1.shiro

1.1 什么是shiro,我们为什么要用shiro?

为什么要用shiro:

1.项目中的密码是否可以明文存储?

2.是否任意访客,无论是否登录都可以访问任何功能?

3.项目中的各种功能操作,是否是所有用户都可以随意使用?

综上,当项目中的某些功能被使用时,需要进行安全校验,进而保证整个系统的运行秩序。

什么是shiro

• Apache Shiro 是 Java 的一个安全(权限)框架。

Shiro 可以轻松的完成:身份认证、授权、加密、会话管理等功能

• Shiro 可以非常容易的开发出足够好的应用,其不仅可以用在JavaSE 环境,也可以用在 JavaEE 环境。

功能强大且易用,可以快速轻松地保护任何应用程序 ( 从最小的移动应用程序到最大的Web和企业应用程序。)

• 方便的与Web 集成和搭建缓存。

• 下载:http://shiro.apache.org/

1.2shiro的四个作用

角色验证 权限管理 加密 session管理

1.3shiro的架构 工作流程

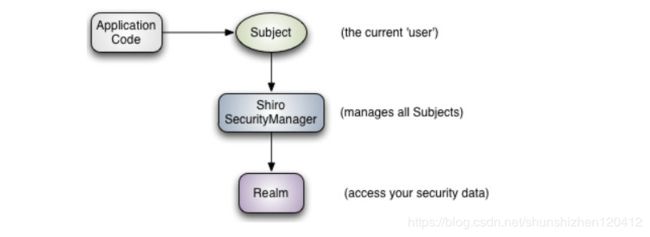

Shiro的三大核心组件:Subject,SecurityManager, Realm

三者作用:

subject:安全校验中,最常见的问题是"当前用户是谁?" “当前用户是否有权做x事?”,所以考虑安全校验过程最自

然的方式就是基于当前用户。Subject 代表了当前“用户”,

应用代码直接交互的对象是 Subject,只要得到Subject对象马上可以做绝大多数的shiro操作。

也就是说 Shiro 的对外API 核心就是 Subject。

Subject 会将所有交互都会委托给 SecurityManager。

Subject是安全管理中直接操作的对象

SecurityManager:安全管理器,所有与安全有关的操作都会与SecurityManager 交互;

且其管理着所有 Subject;它是 Shiro的核心,

它负责与 Shiro 的其他组件进行交互,它相当于 SpringMVC 中DispatcherServlet 的角色

Realm:返回安全数据,我们通常自定义realm,继承AuthorizingRealm类重写其中两个方法doGetAuthorizationInfo和doGetAuthenticationInfo,前者进行权限管理,后者进行角色认定,两个方法将用户信息权限等数据封装起来交由SecurityManager来进行安全管理使用,相当于dao。

Role Base Access Controll 基于角色的访问控制

shiro采用的安全管理 模型

模型中3个主体:用户、角色、权限

每个角色可以有多个权限,每个权限可以分配给多个角色

每个用户可以有多个角色,每个角色可以分配给多个用户

则权限访问控制,做的事是:

- 身份校验:判断是否为合法用户

- 权限校验:用户要做做某件事或使用某些资源,必须要拥有某角色,或必须拥有某权限

在访问控制管理过程中,是要对项目中的资源(功能,数据,页面元素等)的访问、使用进行安全管理。

1> 首先照旧记录用户信息

2> 然后制定角色

如

“学员”,“讲师”,“保洁员”3> 然后会对"资源"制定权限:即能对资源做的所有操作

如

"教室"-资源,"进入教室",“在教室学习”,就是该资源的两个权限。4> 然后将权限分配给不同角色

如

“进入教室”分配给“学员”,“讲师”,“保洁员”三种角色

“在教室学习”分配给“学员”角色5> 最后将角色分配给具体用户

如

“张三”报名后分配“学员”角色

“李四”入职千锋分配"楼道保洁员"角色6> 如此完成对 用户(李四,张三)使用某资源的访问控制

则:张三能不能进教室?李四能不能在教室学习?

下面 我们来一案例来了解一下 shiro的执行

首先导入依赖;

org.apache.shiro

shiro-core

1.4.0

org.slf4j

slf4j-api

1.7.12

org.slf4j

slf4j-log4j12

1.7.12

log4j

log4j

1.2.16

commons-logging

commons-logging

1.2

配置文件默认文件名shiro.ini

#定义用户信息

#格式:用户名=密码,角色1,角色2,....

[users]

zhangsan=123,admin

lisi=456,manager,seller

wangwu=789,clerk

# -----------------------------------------------------------------------------

# 角色及其权限信息

# 预定权限:user:query

# user:detail:query

# user:update

# user:delete

# user:insert

# order:update

# ....

[roles]

# admin 拥有所有权限,用*表示

admin=*

# clerk 只有查询权限

clerk=user:query,user:detail:query

# manager 有 user 的所有权限

manager=user:*

测试代码

public class TestShiro {

// 测试shiro,Hello World

public static void main(String[] args) {

// 创建 "SecurityFactory",加载ini配置,并通过它创建SecurityManager

Factory factory = new IniSecurityManagerFactory("classpath:shiro.ini");

// shiro核心:SecurityManager

SecurityManager securityManager = factory.getInstance();

// 将SecurityManager托管到SecurityUtils工具类中(ops:之后可以不必关心SecurityManager)

SecurityUtils.setSecurityManager(securityManager);

// subject作用:直接由用户使用,调用功能简单,其底层调用Securitymanager的相关流程

Subject subject = SecurityUtils.getSubject();

// 通过subject获取当前用户的登录状态(ops:从session中同步信息)

System.out.println(subject.isAuthenticated());//未登录为false

System.out.println("principal:"+subject.getPrincipal());//为登录用户凭证为null

// 通过subject 身份认证

UsernamePasswordToken token = new UsernamePasswordToken("lisi", "456");

subject.login(token);//登录过程

System.out.println("principal:"+subject.getPrincipal());//登陆后用户凭证为用户名

System.out.println(subject.isAuthenticated());//true

//角色校验

boolean isAdmin = subject.hasRole("admin");

System.out.println(isAdmin);

//权限校验

System.out.println(subject.isPermitted("a:b"));

System.out.println("user:insert:"+subject.isPermitted("user:insert"));

// 登出:身份信息,登录状态信息,权限信息,角色信息,会话信息 全部抹除

subject.logout();

System.out.println(subject.isAuthenticated());

System.out.println("principal:"+subject.getPrincipal());

}

}

2.shiro与web集成

与web项目集成后,shiro的工作模式如下:经过一个过滤器链

如上:ShiroFilter拦截所有请求,对于请求做访问控制

如请求对应的功能是否需要有 认证的身份,是否需要某种角色,是否需要某种权限。

1> 如果没有做 身份认证,则将请求强制跳转到登录页面。

如果没有充分的角色或权限,则将请求跳转到权限不足的页面。

2> 如果校验成功,则执行请求的业务逻辑

pom文件导入依赖 在之前依赖上加入web相关依赖

javax.servlet.jsp

jsp-api

2.1

provided

javax.servlet

jstl

1.2

javax.servlet

javax.servlet-api

3.1.0

provided

org.springframework

spring-webmvc

4.1.6.RELEASE

org.apache.shiro

shiro-core

1.4.0

org.apache.shiro

shiro-web

1.4.0

org.slf4j

slf4j-api

1.7.12

org.slf4j

slf4j-log4j12

1.7.12

log4j

log4j

1.2.16

代码 这里用的mvc controller代码

@Controller

@RequestMapping("/user")

public class UserController {

@Autowired

private UserService userService;

@GetMapping("/login")

public String login(){

System.out.println("go login...");

return "login";

}

@PostMapping("/login")

public String loginlogic(User user){

//获取subject

Subject subject = SecurityUtils.getSubject();

//创建令牌

UsernamePasswordToken token = new UsernamePasswordToken(user.getUsername(), user.getPassword());

token.setRememberMe(true);//设置记住我

subject.login(token);//登录

return "index";//登陆成功 跳转首页 失败 交给异常解析器处理

}

@RequestMapping("/all")

public String query(){

System.out.println("this is queryall");

return "query";

}

@RequestMapping("/error")

public String error(){

System.out.println("权限不足");

return "error";

}

@GetMapping("/register")

public String goRegister(){

System.out.println("go register.jsp.....");

return "register";

}

@PostMapping("/register")

public String register(User user){

userService.insertUser(user);

return "redirect:/user/login";

}

}

配置文件

shiroFilter

org.apache.shiro.web.servlet.ShiroFilter

shiroFilter

/*

org.apache.shiro.web.env.EnvironmentLoaderListener

shiro.ini配置文件 在之前基础上添加了[main] 和 [urls]

[users]

zhangsan=123,admin

lisi=456,manager,seller

wangwu=789,clerk

[roles]

admin=*

clerk=user:query,user:detail:query

manager=user:*

[main]

#没有身份认证时,跳转地址

shiro.loginUrl = /user/login/page

#角色或权限校验不通过时,跳转地址

shiro.unauthorizedUrl=/author/error

#登出后的跳转地址,回首页

shiro.redirectUrl=/

[urls]

# 如下格式:"访问路径 = 过滤器"

#【1.ant路径:? * ** 细节如下】

# /user/login/page , /user/login/logic 是普通路径

# /user/* 代表/user后还有一级任意路径 : /user/a , /user/b , /user/c , /user/xxxxxxxxxxx

# /user/** 代表/user后还有任意多级任意路径: /user/a , /user/a/b/c , /user/xxxx/xxxxxx/xxxxx

# /user/hello? 代表hello后还有一个任意字符: /user/helloa , /user/hellob , /user/hellox

#【2.过滤器,细节如下】

# anon => 不需要身份认证

# authc => 指定路径的访问,会验证是否已经认证身份,如果没有则会强制转发到 最上面配置的loginUrl上

# ( ops:登录逻辑本身千万不要被认证拦截,否则无法登录 )

# logout => 访问指定的路径,可以登出,不用定义handler。

# roles["manager","seller"] => 指定路径的访问需要subject有这两个角色

# perms["user:update","user:delete"] => 指定路径的访问需要subject有这两个权限

/user/login/page = anon

/user/login/logic = anon

/user/query = authc

/user/update = authc,roles["manager","seller"]

/user/delete = authc, perms["user:update","user:delete"]

/user/logout = logout

#其余路径都需要身份认证【用此路径需谨慎】

/** = authc

#【3.注意】

# url的匹配,是从上到下匹配,一旦找到可以匹配的则停止,所以,通配范围大的url要往后放,

# 如"/user/delete" 和 "/user/**"

总结

通过ShiroFilter和定义在shiro.ini中的配置信息,即可在项目接收用户访问时,进行身份,角色,权限进行访问控制啦!!!!