BUUCTF 每天10道Misc Day3

1.假如给我三天光明

解压后得到一个 pic.JPG图片 和一个 Music.zip

一串盲文,分析出来是 kmdonowg

压缩包是加密的,用上面的盲文密码

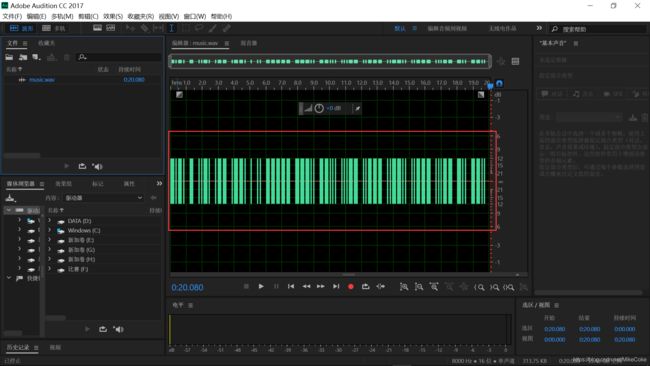

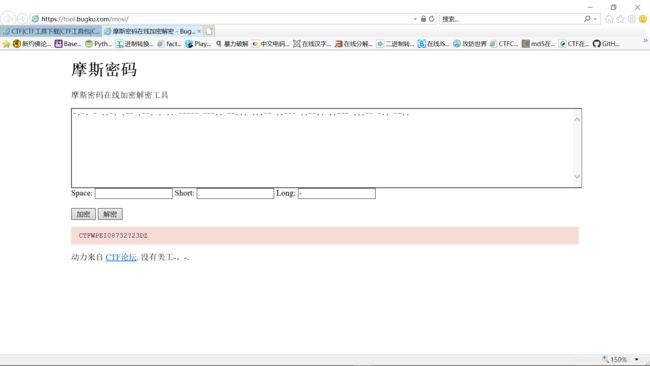

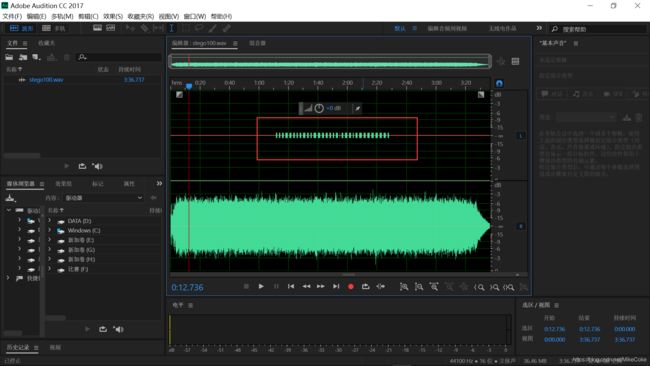

上面的音频文件打开后是一段摩斯电码 ,

安装 Adobe Audition CC 2017,

2.另外一个世界

给了一张图片,题目没题是啥,一个一个步骤来测试吧

1.图片属性,啥也没有

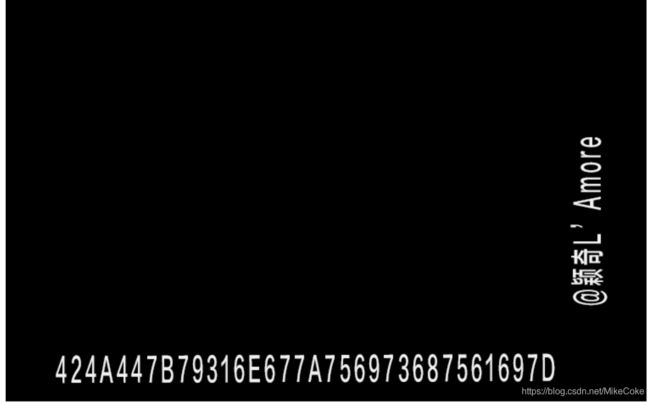

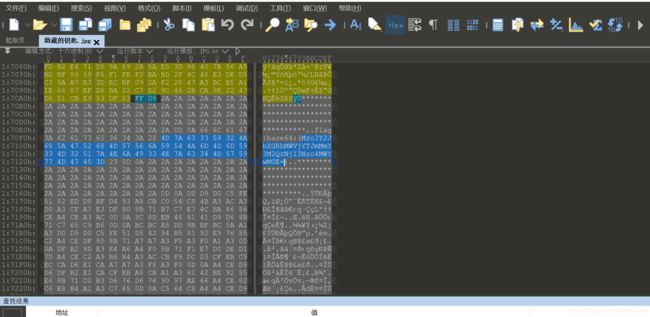

2.010editor 16进制编辑器查看,在文件尾有二进制字符串

二进制转为16进制,再转字符串就行了

flag{koekj3s}

3.隐藏的钥匙

给了一张JPG图片

用010editor打开,发现 flag

base 64解码即可

flag{377cbadda1eca2f2f73d36277781f00a}

4.[BJDCTF 2nd]最简单的misc-y1ng

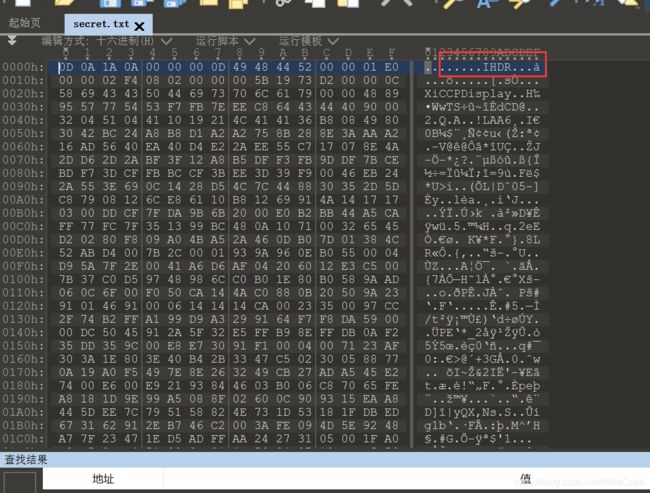

解压后得到一个 secret 的文件,用010editor打开,发现有IHDR的标志,说明这是一个 文件头缺失的 png

flag{y1ngzuishuai}

5.[BJDCTF 2nd]A_Beautiful_Picture

按照平常的步骤,1.属性 2.16进制 **3.**文件分离

然后啥也没有,可能是根据 CRC校验修改了图片的宽和高

这里我直接根据属性的 宽和高,将高的值改为和宽一样了,就得到flag。但并不是每次都可以这样做,有时候要进行CRC校验才能得到正确的宽高

6.荷兰宽带数据泄露

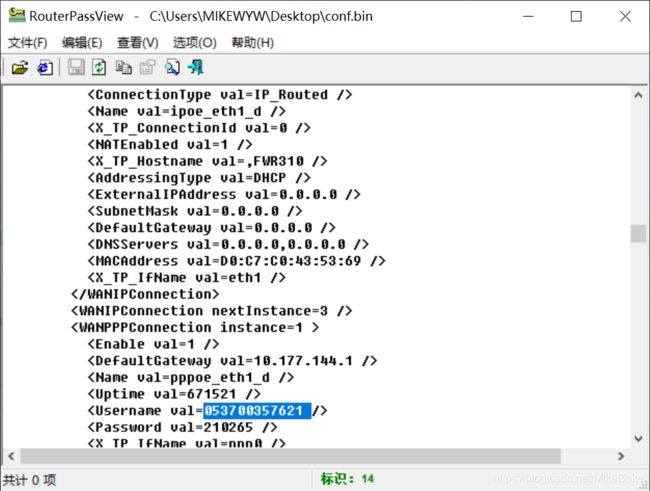

解压后得到了一个 conf.bin 文件,关于路由器信息数据的,一般包含账号密码

用 RouterPassView 查看该文件,搜索username 或者password

flag{053700357621}

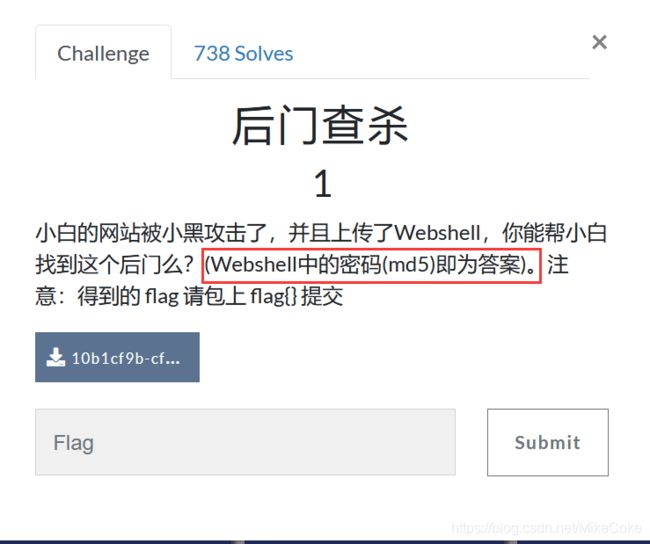

7.后门查杀

解压后的 webshell 放入 webshell杀毒软件 中会报毒,把文件夹用杀毒软件扫描一下,直接指出目标文件

查找关键字 pass,建议查关键字时不要查全词(我查password 或者flag有时候就查不到 ,要查lag)

flag{6ac45fb83b3bc355c024f5034b947dd3}

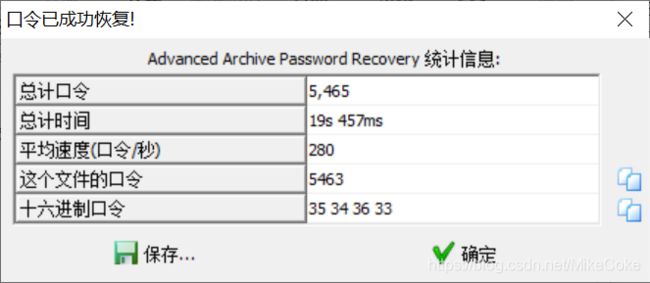

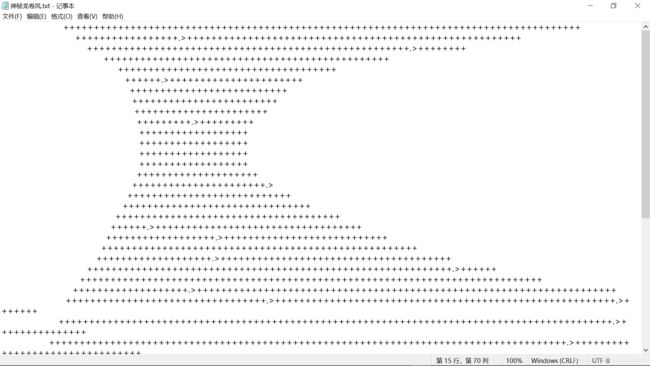

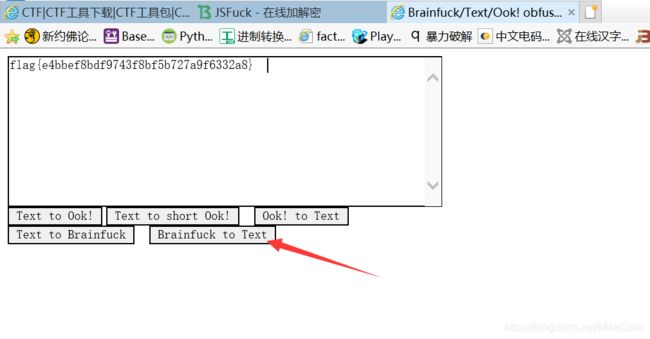

8.神秘龙卷风

得到一个加密的 rar 压缩包,四位数爆破

得到文本,很显然是Brainfuck加密

flag{e4bbef8bdf9743f8bf5b727a9f6332a8}

9.来首歌吧

flag{5BC925649CB0188F52E617D70929191C}

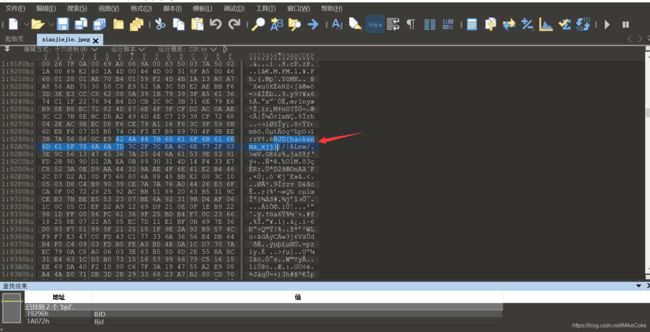

10.[BJDCTF 2nd]小姐姐-y1ng

解压得到小姐姐的图片

常规操作,先检查一遍图片属性。好的,啥也没有

打开010editor,这里就不看图片了,没啥好看的(禁欲)

你上看下看,左看右看,啥也没有看出来。

直接在文件中查找关键字,BJD,别问为什么,因为这是BJD举办的比赛

flag{haokanma_xjj}